Пожалуйста, обратите внимание, что пользователь заблокирован

Нашёл данную статью. Для новичков про Логи. Автор d0ctrine

Часть 1

Добро пожаловать в суровый мир логов. Если вы все еще полагаетесь на бины CVV сомнительных каналов Telegram, вы упускаете кладезь украденных учетных данных, которые могут усилить вашу игру в кардинг.

Логи — это следующая ступень мошенничества, и любой, кто ими не пользуется, останется позади. Это руководство не для тех, кого нельзя научить следовать инструкциям — в конце концов вы будете эксплуатировать украденные данные людей для получения прибыли.

Это первая часть из двух частей серии. В этой части мы просто подготовим почву и рассмотрим основы: что такое логи, как они получены и почему они так чертовски ценны. Во второй части мы углубимся в продвинутые методы эффективного использования логов, которые превратят вас из скрипт-кидди в бога кардинга с логами.

Те, кто готов повысить уровень своих навыков мошенничества, пристегнитесь. Мы собираемся изучить, как логи могут превратить посредственные попытки кардинга в постоянные победы. Забудьте о любительских попытках фишинга — логи дают вам прямой доступ к сокровищнице высококачественной информации.

Добро пожаловать в логи. Занятие началось.

Что такое логи?

Логи — это святой Грааль украденных данных — всеобъемлющие цифровые отпечатки ничего не подозревающих жертв, собранные вредоносным ПО. Это не просто случайные комбинации адресов электронной почты и паролей, к которым вы привыкли. Мы говорим о полных архивах онлайн-жизни людей, готовых к эксплуатации.

Типичный лог содержит учетные данные для входа в систему, историю браузера, файлы cookie, сохраненные кредитные карты, данные автозаполнения и системную информацию, такую как ОС и IP-адрес. Это как иметь отмычку ко всему цифровому существованию кого-то.

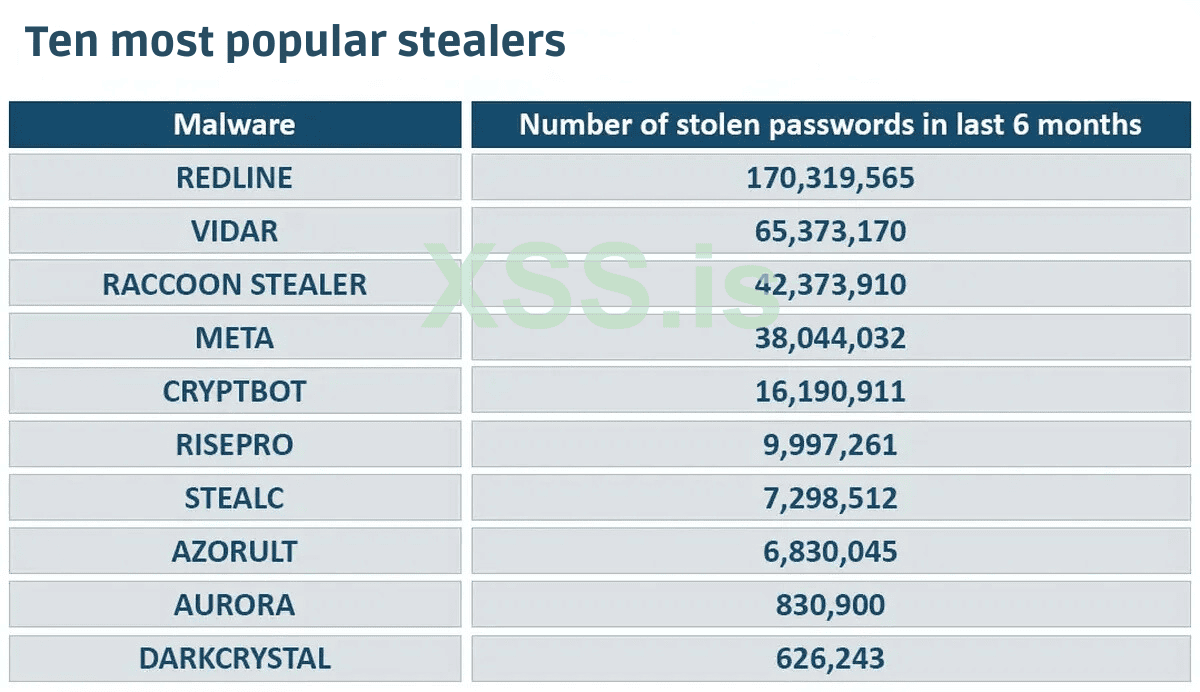

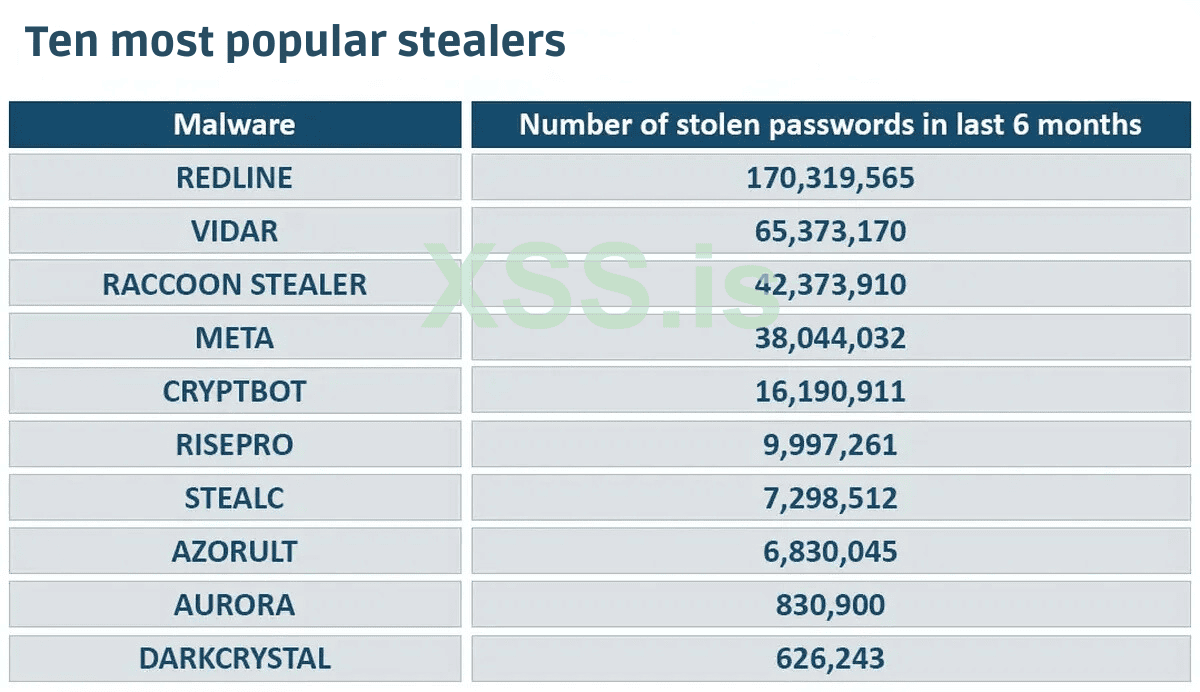

Эти дампы данных поступают из вредоносных программ для кражи информации, таких как RedLine Vidar или Raccoon. Эти цифровые паразиты заражают ПК через фишинговые письма, поддельное программное обеспечение или наборы эксплойтов. После установки они молча перекачивают данные обратно на серверы управления и контроля.

Рынки логов работают как цифровые базары с вариантами для любого бюджета. Вы можете купить дешевые отдельные логи по несколько долларов за штуку или оптовые пакеты по более выгодной цене, если у вас есть больше денег, чтобы спустить их. Многие из этих рынков позволяют вам искать определенные сайты, на которые вы нацелились. Хотите попасть на Amazon? Просто отфильтруйте логи с учетными данными Amazon, и вы в золоте.

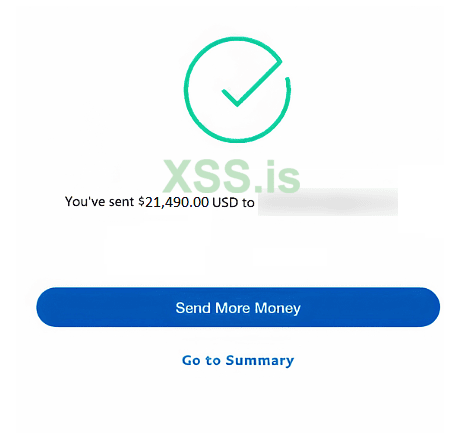

Будьте бдительны!

Операторы ботнетов, управляющие этими кампаниями, не совсем бездействуют. Хотя они в основном сосредоточены на продаже больших объемов данных, есть одно сочное исключение: криптокошельки. Эти жадные логоводы выгребают всю последнюю криптовалюту из зараженных машин, прежде чем выгружать логи.

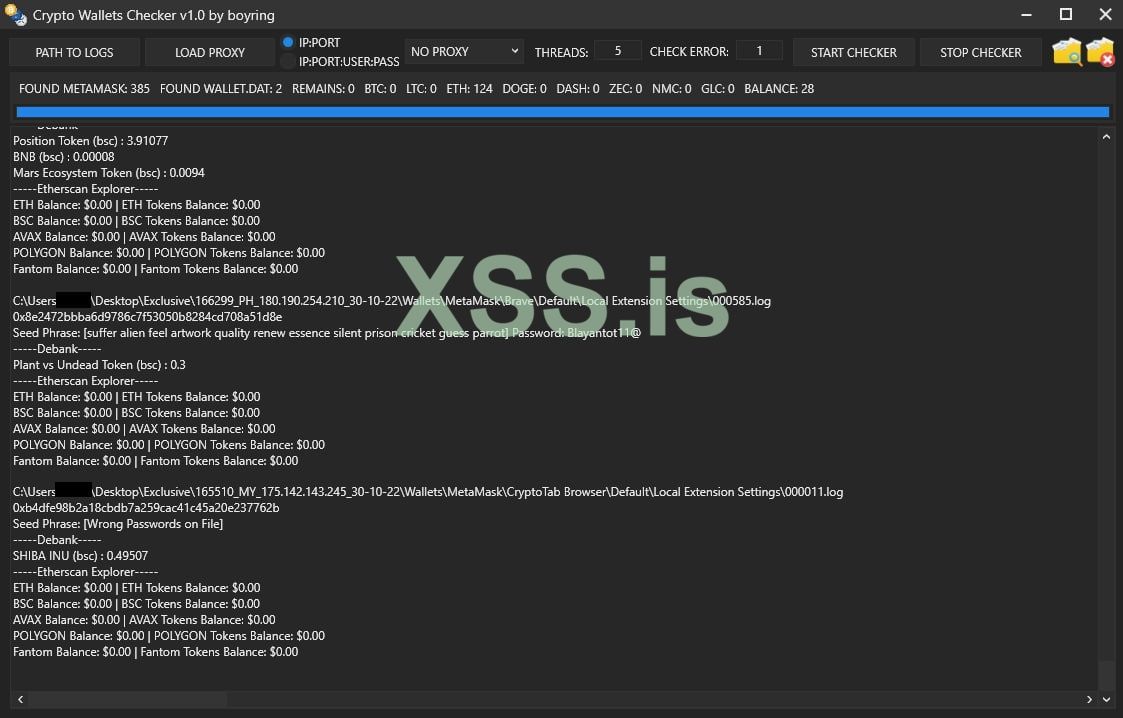

Так что если вы мечтаете сорвать криптоджекпот с помощью купленных логов, вам не повезло. Единственный способ заполучить свежие нетронутые криптокошельки — запустить собственную операцию по краже. Это означает настройку собственного ботнета с пользовательской панелью для прямого сбора данных.

Это совершенно другой уровень сложности и риска (о котором мы поговорим в будущем), но для некоторых это единственный способ получить эти ценные цифровые монеты.

Конечно, есть способы обойти это. Некоторые умные кардеры копаются в онлайн-записях жертв или других местах, где они могут спрятать конфиденциальную информацию. Но это уже совсем другая банка червей, которую мы вскроем в другой раз. Пока просто знайте, что логи — это не волшебная палочка для каждого кардинга. Вам нужно быть умным в том, как и где вы их используете.

Путешествие лога

Теперь, когда вы знаете, что такое логи, давайте погрузимся в то, как они попадают с ПК ничего не подозревающих жертв в ваши жадные ручки. Понимание этого процесса даст вам лучшее понимание и опыт в использовании этих логов.

Заражение: Все начинается, когда какая-то жертва попадает в фишинговое письмо, загружает сомнительную программу или нажимает на вредоносную рекламу. Бум — теперь их система заражена инфокрадом вроде RedLine Vidar или Raccoon.

Сбор данных: Эти цифровые паразиты быстро приступают к работе. Они собирают все подряд — учетные данные для входа, историю браузера, куки, сохраненные данные кредитных карт, системную информацию, что угодно. Это как гребаный шведский стол персональных данных, где можно есть сколько угодно.

Эксфильтрация: украденные товары упаковываются и отправляются обратно на серверы управления и контроля вредоносного ПО. Это происходит незаметно в фоновом режиме, в то время как жертва продолжает просматривать PornHub, не замечая этого.

Начальная обработка: операторы ботнетов, управляющие этими кампаниями, выполняют некоторую базовую сортировку и фильтрацию. Они ищут высокодоходные цели и легкие победы. Помните, что эти жадные логоводы вычищают все криптокошельки досуха, прежде чем двигаться дальше.

Оптовые продажи: большинство операторов работают на объемах. Они продают огромные партии логов посредникам и операторам рынка. На этих оптовых сделках делаются реальные деньги.

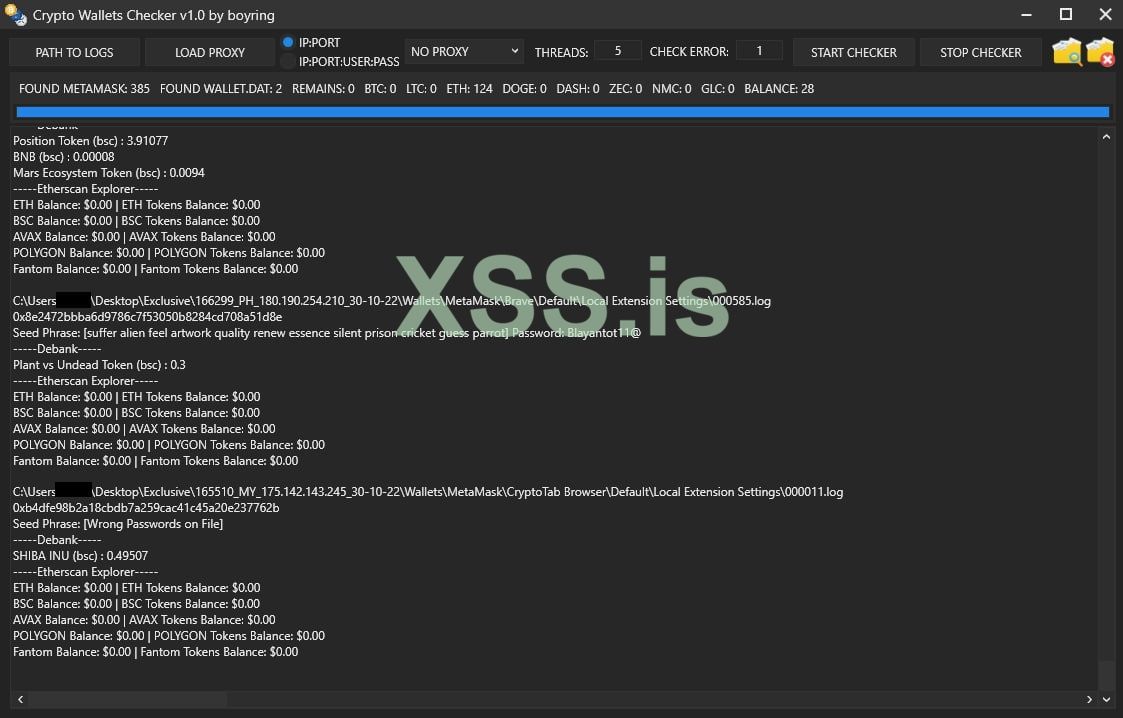

Подготовка рынка: Покупатели этих массовых логов используют специализированные инструменты для анализа, проверки и сортировки данных. Они ищут действительные логины, ценные учетные записи и любые сочные детали, которые могут принести премию.

Весь этот процесс может происходить молниеносно. Утром компьютер заражается, а к ночи какой-нибудь кардер на другом конце света может просматривать весь его цифровой архив.

Знание этого пути поможет вам понять, почему свежие логи так ценны и дороги, и почему скорость имеет решающее значение в этой игре. Когда вы покупаете логи, вы подключаетесь к этому потоку украденных данных. Чем быстрее вы действуете, тем больше вероятность, что вы наткнетесь на золотую жилу раньше, чем это сделает кто-то другой.

Почему они эффективны?

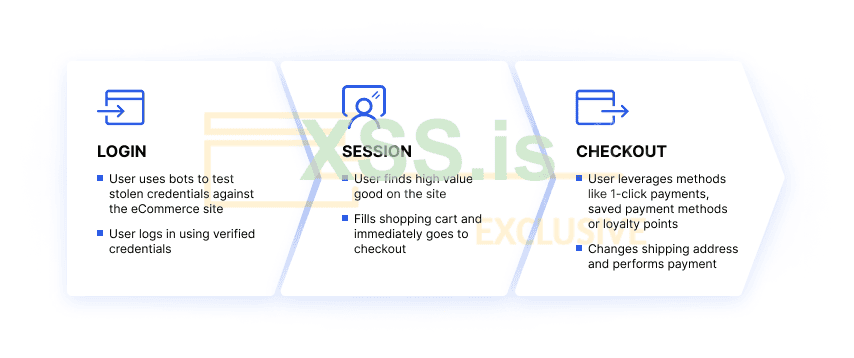

При условии, что у вас есть надежный поставщик логов и вы получаете свежие логи из первых рук, использование логов выведет вашу работу на новый уровень. Прошли те дни, когда вы возились с дерьмовыми CVV и молились богам мошенничества. С качественными логами вы играете в совершенно другую игру.

Почему они так эффективны? Логи дают вам огромное преимущество над базовой информацией о карте:

Один хороший лог может разблокировать несколько аккаунтов в разных сервисах. Они содержат сочные учетные данные для банков и других платежных платформ.

Вы работаете с реальными данными, а не угадываете детали.

Доступ к учетным записям электронной почты позволяет обойти 2FA и перейти к использованию другой информации

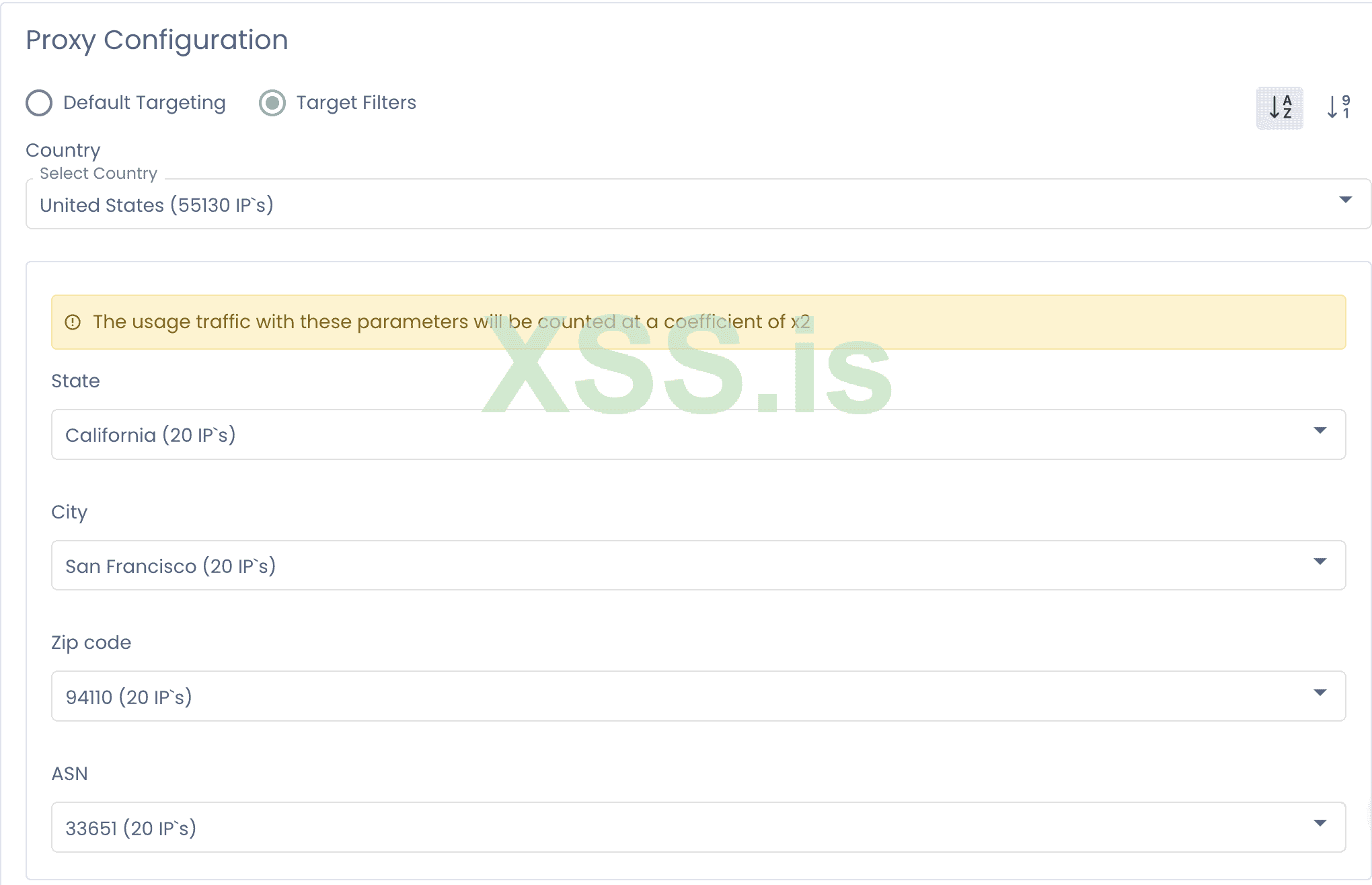

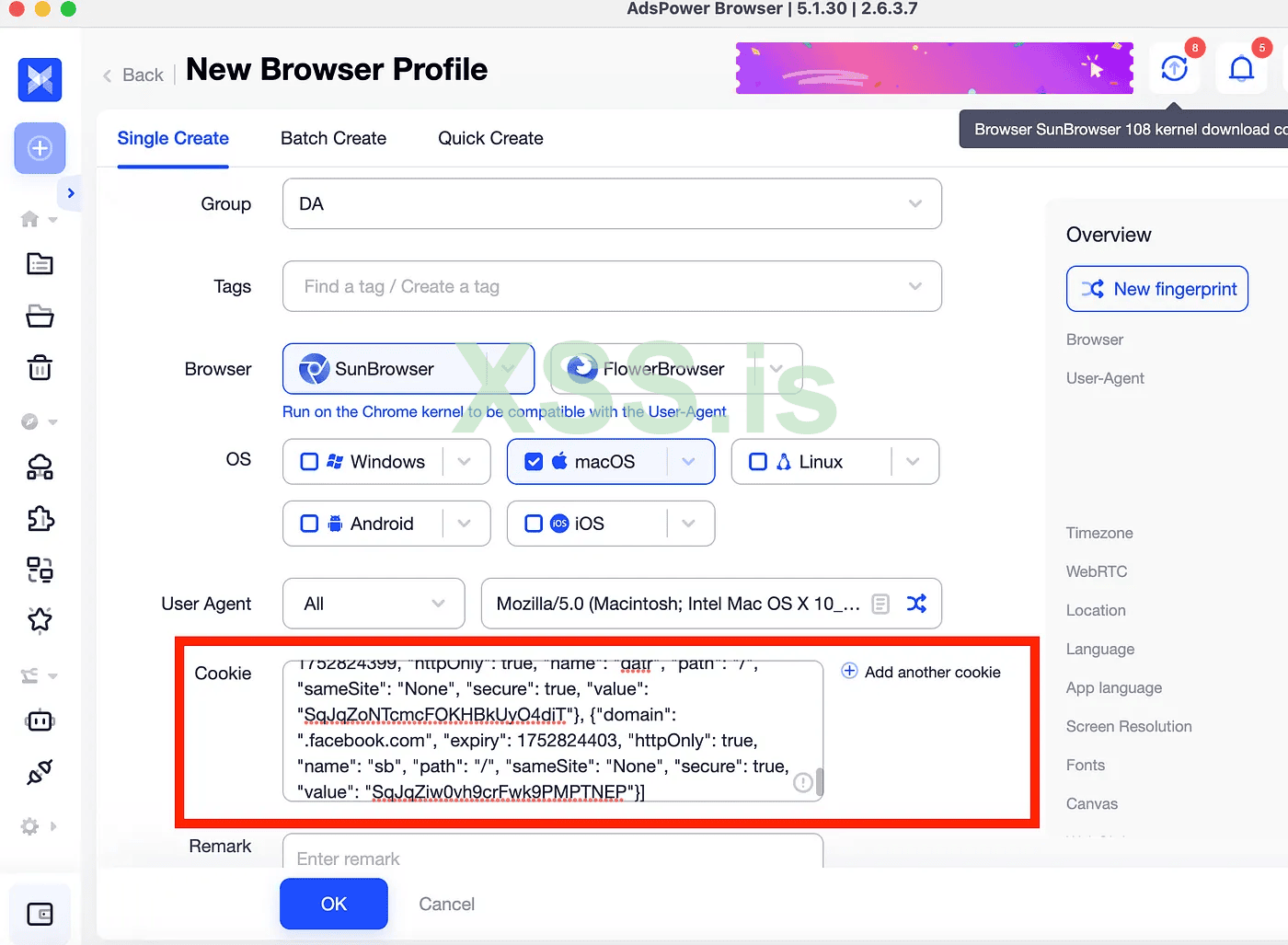

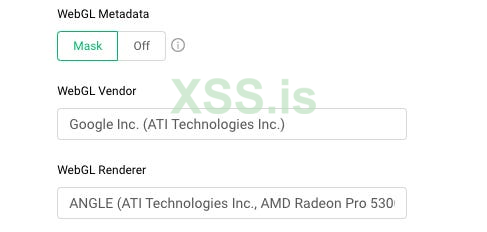

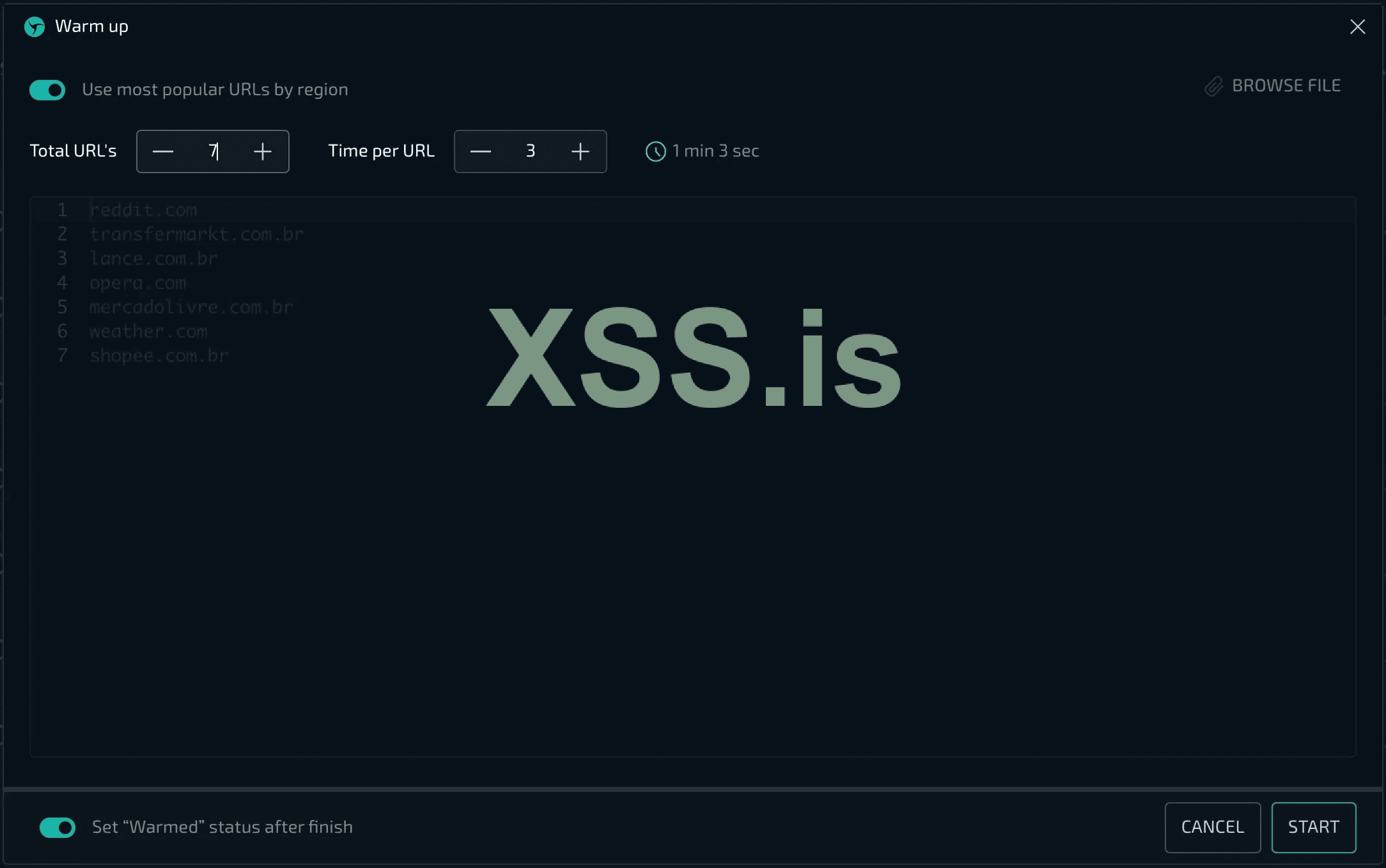

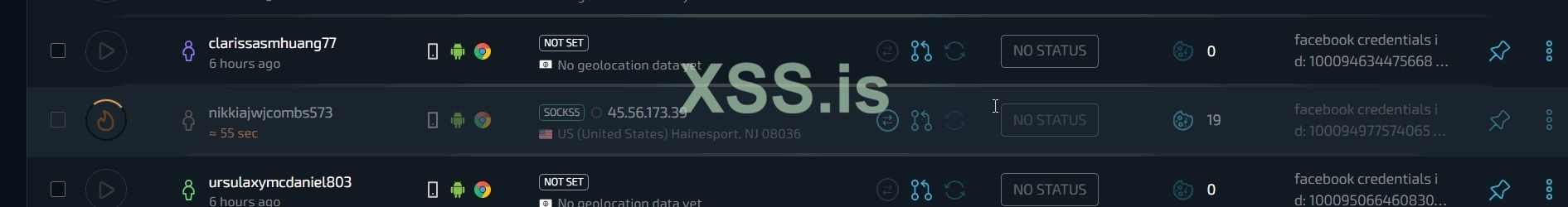

Системная информация помогает вам имитировать настройки реальных пользователей, эффективно противодействуя мерам по борьбе с мошенничеством. Мы рассмотрим это в следующей части этой серии.

Многие логи поступают с машин с законной историей покупок, что снижает подозрения

Использование логов — это не просто получение большего количества данных. Это получение правильных данных, чтобы сделать ваши попытки мошенничества неотличимыми от реальной активности пользователя. Освойте эту тему, и вы будете играть в кардинг на легком режиме, пока скрипт-кидди борются со своими бинами CVV для распродаж.

Структура логов

Структура лога зависит от множества факторов. Во-первых, торговые площадки имеют свои собственные парсеры и организаторы. Во-вторых, каждый стилер (RedLine, Vidar и т. д.) имеет разные возможности и структуры для представления данных. В этом руководстве мы сосредоточимся на общей структуре лога.

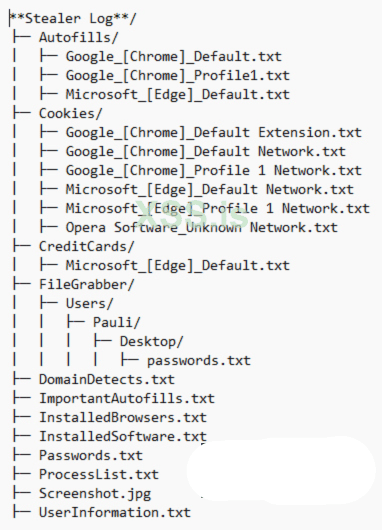

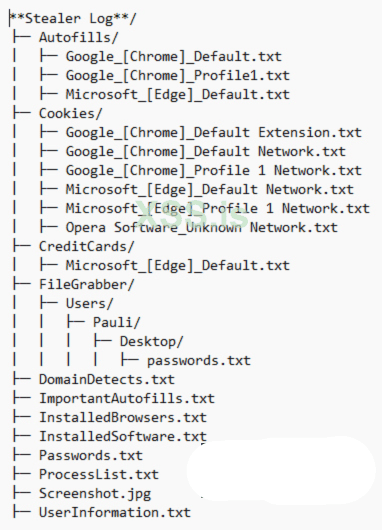

Стандартный файл лога обычно поставляется в виде .zip-архива, содержащего несколько текстовых файлов и папок. Вот что вы можете ожидать найти:

SystemInfo.txt: содержит сведения о компьютере жертвы, включая версию ОС, ЦП, графический процессор, установленное программное обеспечение и многое другое.

Browsers/:

AutoFill.txt: Сохраненные данные форм из браузеров

Cookies.txt: Файлы cookie браузера (потенциал перехвата сеанса)

CreditCards.txt: Сохраненная платежная информация из браузеров

History.txt: История просмотра

Passwords.txt: Сохраненные логины и пароли из браузеров

Files/: Содержит документы и файлы, соответствующие определенным расширениям (например, .txt, .doc, .pdf)

FTP/: Учетные данные FTP-клиента

Кошельки/: Файлы криптовалютных кошельков и связанная с ними информация

Steam/: Данные игровой платформы Steam

Telegram/: Данные мессенджера Telegram

Discord/: Данные приложения Discord

FileZilla/: Данные FTP-клиента FileZilla

NordVPN/: Файлы конфигурации и учетные данные NordVPN

ProtonVPN/: Файлы конфигурации и учетные данные ProtonVPN

Screenshot.jpg: Снимок рабочего стола жертвы на момент заражения

Вот где большинство новичков-кардеров облажаются: они видят все это лишнее дерьмо и думают: «Какая разница, мне просто нужны данные кредитной карты». Но позвольте мне сказать вам, придуркам, что каждый кусочек этого лога может быть чертовски золотым, если использовать его правильно.

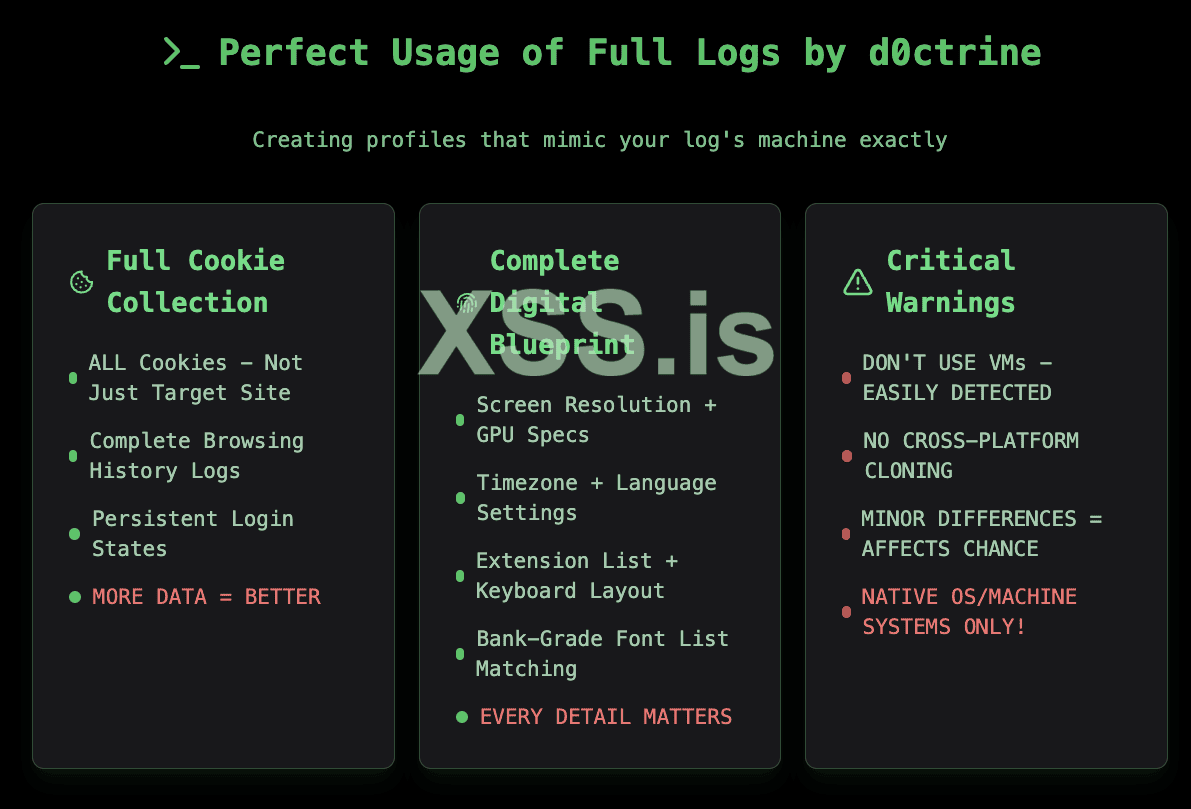

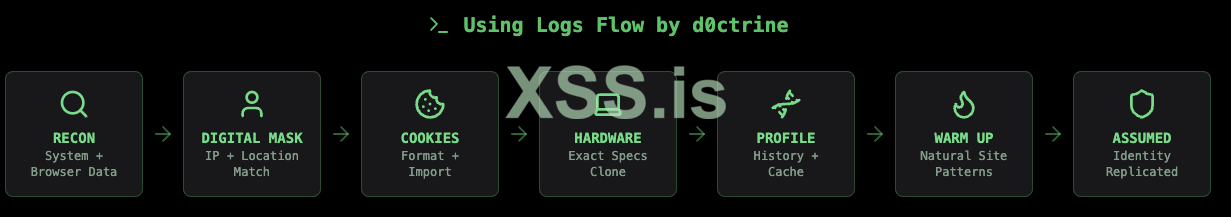

В следующей части этой серии мы подробно рассмотрим, как использовать каждый компонент лога. Вы узнаете, почему наличие системной информации жертвы может помочь вам пройти проверки отпечатков устройств. Почему эти, казалось бы, бесполезные файлы cookie могут позволить вам перехватывать активные сеансы без необходимости ввода пароля. И как объединение всех этих данных может позволить вам стать цифровым призраком, проникающим в учетные записи и совершающим покупки, которые неотличимы от покупок настоящего пользователя.

Итог: фундамент заложен, впереди продвинутая информация

Теперь у вас есть базовые знания о том, что такое логи, откуда они берутся и почему они являются святым Граалем кардинга. Но не будьте самонадеянны — мы едва коснулись поверхности работы с логами.

В следующей части мы погрузимся в искусство владения логами как профессионал. Вы узнаете, как извлечь каждую каплю ценности из этих цифровых досье. Мы поговорим о продвинутых трюках, которые сделают ваши попытки кардинга неотличимыми от попыток законных пользователей.

Приготовьтесь к перехвату сеанса, подмене устройств и социальной инженерии на стероидах. Вы узнаете, почему эта, казалось бы, бесполезная системная информация является вашим ключом к обходу отпечатков пальцев, и как один файл cookie может стоить больше, чем дюжина CVV.

Так что изучите эту тему, усвойте её и приготовьтесь. Урок еще далек от завершения, и настоящая информация только начинается.

Часть 1

Добро пожаловать в суровый мир логов. Если вы все еще полагаетесь на бины CVV сомнительных каналов Telegram, вы упускаете кладезь украденных учетных данных, которые могут усилить вашу игру в кардинг.

Логи — это следующая ступень мошенничества, и любой, кто ими не пользуется, останется позади. Это руководство не для тех, кого нельзя научить следовать инструкциям — в конце концов вы будете эксплуатировать украденные данные людей для получения прибыли.

Это первая часть из двух частей серии. В этой части мы просто подготовим почву и рассмотрим основы: что такое логи, как они получены и почему они так чертовски ценны. Во второй части мы углубимся в продвинутые методы эффективного использования логов, которые превратят вас из скрипт-кидди в бога кардинга с логами.

Те, кто готов повысить уровень своих навыков мошенничества, пристегнитесь. Мы собираемся изучить, как логи могут превратить посредственные попытки кардинга в постоянные победы. Забудьте о любительских попытках фишинга — логи дают вам прямой доступ к сокровищнице высококачественной информации.

Добро пожаловать в логи. Занятие началось.

Что такое логи?

Логи — это святой Грааль украденных данных — всеобъемлющие цифровые отпечатки ничего не подозревающих жертв, собранные вредоносным ПО. Это не просто случайные комбинации адресов электронной почты и паролей, к которым вы привыкли. Мы говорим о полных архивах онлайн-жизни людей, готовых к эксплуатации.

Типичный лог содержит учетные данные для входа в систему, историю браузера, файлы cookie, сохраненные кредитные карты, данные автозаполнения и системную информацию, такую как ОС и IP-адрес. Это как иметь отмычку ко всему цифровому существованию кого-то.

Эти дампы данных поступают из вредоносных программ для кражи информации, таких как RedLine Vidar или Raccoon. Эти цифровые паразиты заражают ПК через фишинговые письма, поддельное программное обеспечение или наборы эксплойтов. После установки они молча перекачивают данные обратно на серверы управления и контроля.

Рынки логов работают как цифровые базары с вариантами для любого бюджета. Вы можете купить дешевые отдельные логи по несколько долларов за штуку или оптовые пакеты по более выгодной цене, если у вас есть больше денег, чтобы спустить их. Многие из этих рынков позволяют вам искать определенные сайты, на которые вы нацелились. Хотите попасть на Amazon? Просто отфильтруйте логи с учетными данными Amazon, и вы в золоте.

Будьте бдительны!

Операторы ботнетов, управляющие этими кампаниями, не совсем бездействуют. Хотя они в основном сосредоточены на продаже больших объемов данных, есть одно сочное исключение: криптокошельки. Эти жадные логоводы выгребают всю последнюю криптовалюту из зараженных машин, прежде чем выгружать логи.

Так что если вы мечтаете сорвать криптоджекпот с помощью купленных логов, вам не повезло. Единственный способ заполучить свежие нетронутые криптокошельки — запустить собственную операцию по краже. Это означает настройку собственного ботнета с пользовательской панелью для прямого сбора данных.

Это совершенно другой уровень сложности и риска (о котором мы поговорим в будущем), но для некоторых это единственный способ получить эти ценные цифровые монеты.

Конечно, есть способы обойти это. Некоторые умные кардеры копаются в онлайн-записях жертв или других местах, где они могут спрятать конфиденциальную информацию. Но это уже совсем другая банка червей, которую мы вскроем в другой раз. Пока просто знайте, что логи — это не волшебная палочка для каждого кардинга. Вам нужно быть умным в том, как и где вы их используете.

Путешествие лога

Теперь, когда вы знаете, что такое логи, давайте погрузимся в то, как они попадают с ПК ничего не подозревающих жертв в ваши жадные ручки. Понимание этого процесса даст вам лучшее понимание и опыт в использовании этих логов.

Заражение: Все начинается, когда какая-то жертва попадает в фишинговое письмо, загружает сомнительную программу или нажимает на вредоносную рекламу. Бум — теперь их система заражена инфокрадом вроде RedLine Vidar или Raccoon.

Сбор данных: Эти цифровые паразиты быстро приступают к работе. Они собирают все подряд — учетные данные для входа, историю браузера, куки, сохраненные данные кредитных карт, системную информацию, что угодно. Это как гребаный шведский стол персональных данных, где можно есть сколько угодно.

Эксфильтрация: украденные товары упаковываются и отправляются обратно на серверы управления и контроля вредоносного ПО. Это происходит незаметно в фоновом режиме, в то время как жертва продолжает просматривать PornHub, не замечая этого.

Начальная обработка: операторы ботнетов, управляющие этими кампаниями, выполняют некоторую базовую сортировку и фильтрацию. Они ищут высокодоходные цели и легкие победы. Помните, что эти жадные логоводы вычищают все криптокошельки досуха, прежде чем двигаться дальше.

Оптовые продажи: большинство операторов работают на объемах. Они продают огромные партии логов посредникам и операторам рынка. На этих оптовых сделках делаются реальные деньги.

Подготовка рынка: Покупатели этих массовых логов используют специализированные инструменты для анализа, проверки и сортировки данных. Они ищут действительные логины, ценные учетные записи и любые сочные детали, которые могут принести премию.

Весь этот процесс может происходить молниеносно. Утром компьютер заражается, а к ночи какой-нибудь кардер на другом конце света может просматривать весь его цифровой архив.

Знание этого пути поможет вам понять, почему свежие логи так ценны и дороги, и почему скорость имеет решающее значение в этой игре. Когда вы покупаете логи, вы подключаетесь к этому потоку украденных данных. Чем быстрее вы действуете, тем больше вероятность, что вы наткнетесь на золотую жилу раньше, чем это сделает кто-то другой.

Почему они эффективны?

При условии, что у вас есть надежный поставщик логов и вы получаете свежие логи из первых рук, использование логов выведет вашу работу на новый уровень. Прошли те дни, когда вы возились с дерьмовыми CVV и молились богам мошенничества. С качественными логами вы играете в совершенно другую игру.

Почему они так эффективны? Логи дают вам огромное преимущество над базовой информацией о карте:

Один хороший лог может разблокировать несколько аккаунтов в разных сервисах. Они содержат сочные учетные данные для банков и других платежных платформ.

Вы работаете с реальными данными, а не угадываете детали.

Доступ к учетным записям электронной почты позволяет обойти 2FA и перейти к использованию другой информации

Системная информация помогает вам имитировать настройки реальных пользователей, эффективно противодействуя мерам по борьбе с мошенничеством. Мы рассмотрим это в следующей части этой серии.

Многие логи поступают с машин с законной историей покупок, что снижает подозрения

Использование логов — это не просто получение большего количества данных. Это получение правильных данных, чтобы сделать ваши попытки мошенничества неотличимыми от реальной активности пользователя. Освойте эту тему, и вы будете играть в кардинг на легком режиме, пока скрипт-кидди борются со своими бинами CVV для распродаж.

Структура логов

Структура лога зависит от множества факторов. Во-первых, торговые площадки имеют свои собственные парсеры и организаторы. Во-вторых, каждый стилер (RedLine, Vidar и т. д.) имеет разные возможности и структуры для представления данных. В этом руководстве мы сосредоточимся на общей структуре лога.

Стандартный файл лога обычно поставляется в виде .zip-архива, содержащего несколько текстовых файлов и папок. Вот что вы можете ожидать найти:

SystemInfo.txt: содержит сведения о компьютере жертвы, включая версию ОС, ЦП, графический процессор, установленное программное обеспечение и многое другое.

Browsers/:

AutoFill.txt: Сохраненные данные форм из браузеров

Cookies.txt: Файлы cookie браузера (потенциал перехвата сеанса)

CreditCards.txt: Сохраненная платежная информация из браузеров

History.txt: История просмотра

Passwords.txt: Сохраненные логины и пароли из браузеров

Files/: Содержит документы и файлы, соответствующие определенным расширениям (например, .txt, .doc, .pdf)

FTP/: Учетные данные FTP-клиента

Кошельки/: Файлы криптовалютных кошельков и связанная с ними информация

Steam/: Данные игровой платформы Steam

Telegram/: Данные мессенджера Telegram

Discord/: Данные приложения Discord

FileZilla/: Данные FTP-клиента FileZilla

NordVPN/: Файлы конфигурации и учетные данные NordVPN

ProtonVPN/: Файлы конфигурации и учетные данные ProtonVPN

Screenshot.jpg: Снимок рабочего стола жертвы на момент заражения

Вот где большинство новичков-кардеров облажаются: они видят все это лишнее дерьмо и думают: «Какая разница, мне просто нужны данные кредитной карты». Но позвольте мне сказать вам, придуркам, что каждый кусочек этого лога может быть чертовски золотым, если использовать его правильно.

В следующей части этой серии мы подробно рассмотрим, как использовать каждый компонент лога. Вы узнаете, почему наличие системной информации жертвы может помочь вам пройти проверки отпечатков устройств. Почему эти, казалось бы, бесполезные файлы cookie могут позволить вам перехватывать активные сеансы без необходимости ввода пароля. И как объединение всех этих данных может позволить вам стать цифровым призраком, проникающим в учетные записи и совершающим покупки, которые неотличимы от покупок настоящего пользователя.

Итог: фундамент заложен, впереди продвинутая информация

Теперь у вас есть базовые знания о том, что такое логи, откуда они берутся и почему они являются святым Граалем кардинга. Но не будьте самонадеянны — мы едва коснулись поверхности работы с логами.

В следующей части мы погрузимся в искусство владения логами как профессионал. Вы узнаете, как извлечь каждую каплю ценности из этих цифровых досье. Мы поговорим о продвинутых трюках, которые сделают ваши попытки кардинга неотличимыми от попыток законных пользователей.

Приготовьтесь к перехвату сеанса, подмене устройств и социальной инженерии на стероидах. Вы узнаете, почему эта, казалось бы, бесполезная системная информация является вашим ключом к обходу отпечатков пальцев, и как один файл cookie может стоить больше, чем дюжина CVV.

Так что изучите эту тему, усвойте её и приготовьтесь. Урок еще далек от завершения, и настоящая информация только начинается.

Код:

Отказ от ответственности: информация, представленная в этой статье, а также все мои статьи и руководства предназначены только для образовательных целей. Это исследование того, как работает мошенничество, и оно не предназначено для продвижения, одобрения или содействия какой-либо незаконной деятельности. Я не могу нести ответственность за любые действия, предпринятые на основе этого материала или любого материала, опубликованного моей учетной записью. Пожалуйста, используйте эту информацию ответственно и не участвуйте в какой-либо преступной деятельности.