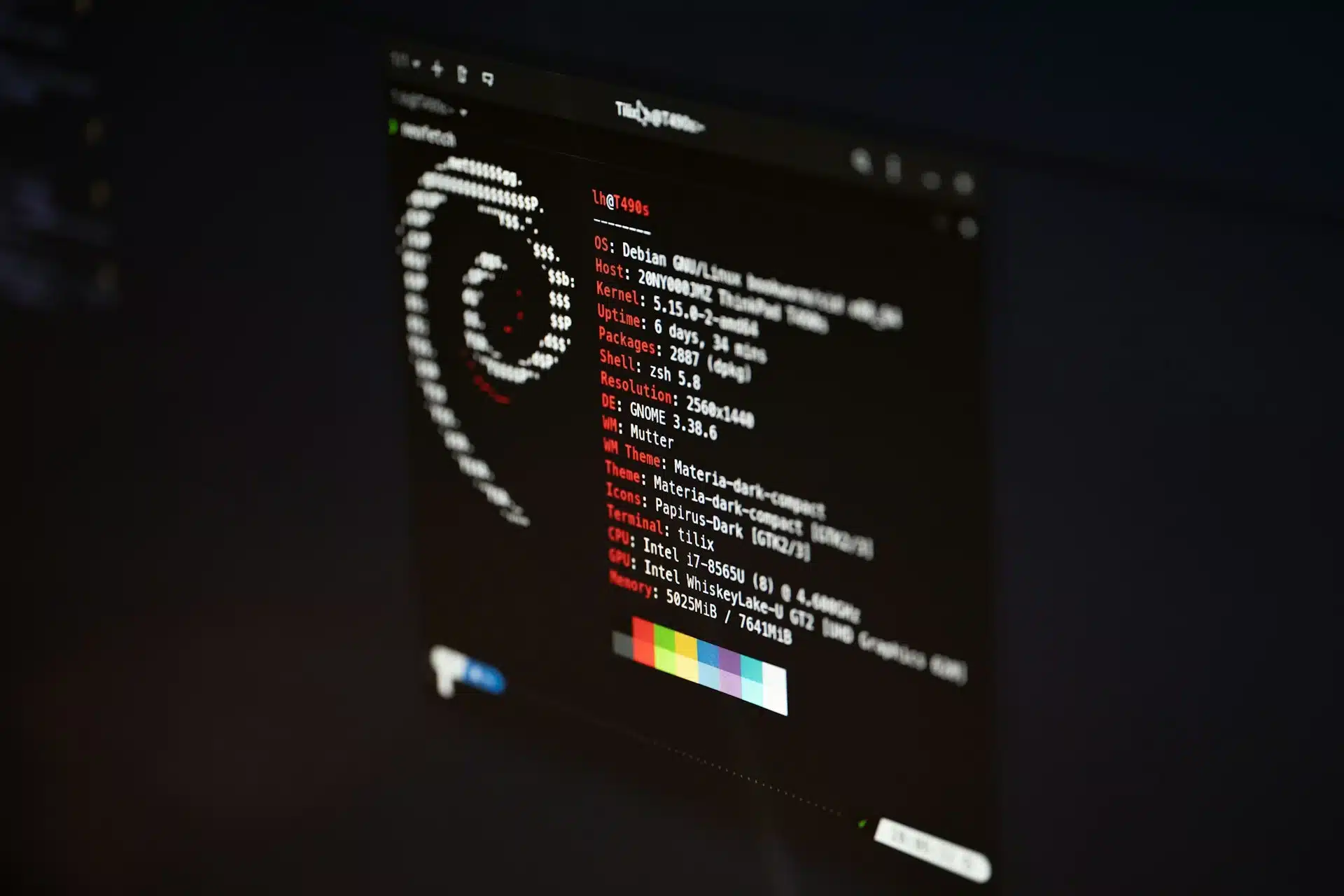

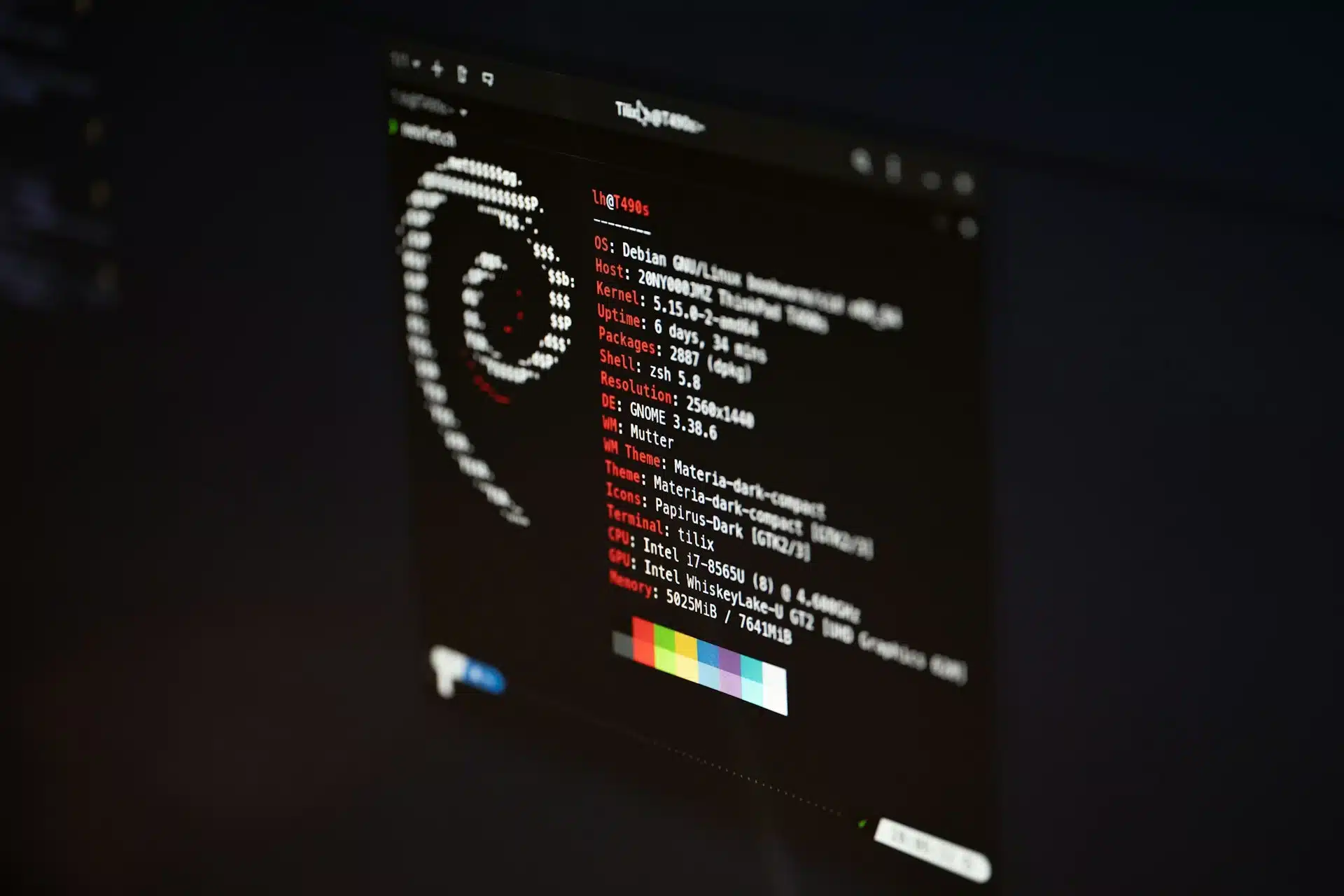

Исследователь безопасности Шон Х. задокументировал в блоге аудит ksmbd — модуля ядра Linux для SMB3. Хотя он планировал отдохнуть от работы с LLM, любопытство побудило его проверить новую модель ИИ o3 от OpenAI.

Шон использовал только API o3 для анализа кода и обнаружил CVE-2025-37899 — уязвимость нулевого дня в ядре Linux. Модель выявила небезопасный доступ к памяти из-за использования общих объектов между параллельными соединениями, что приводило к use-after-free в обработчике SMB 'logoff'.

Сравнительная производительность: o3 против других моделей

o3 повторно обнаружила CVE-2025-37778, уязвимость типа "использование после освобождения" в Kerberos при установке SMB. ИИ нашёл её в 8 из 100 запусков, в то время как Claude Sonnet 3.7 — в 3, а Claude 3.5 — не нашёл.

Результаты демонстрируют потенциал ИИ в исследованиях уязвимостей, но также указывают на высокую частоту ложных срабатываний (28 из 100). Тем не менее, соотношение истинных и ложных срабатываний 1:4,5 делает модель полезной для практических задач.

Уроки из анализа o3

o3 успешно анализирует параллелизм в ядре, управление жизненным циклом объектов и пути потока управления, что сложно для экспертов. Модель иногда предлагает более эффективные решения. Например, для устранения CVE-2025-37778 Шон предложил установить sess->user = NULL, но o3 выявила недостаточность этого шага из-за привязки нескольких соединений к одной сессии SMB.

Заключение

Большие языковые модели не заменяют экспертов, но дополняют их, оптимизируя анализ и расширяя возможности автоматизированных инструментов. Хотя o3 имеет ограничения при обработке больших кодовых баз, она эффективна в целевых сканированиях. Важно разрабатывать инструменты для управления ложными срабатываниями и структурирования данных.

thecyberexpress.com

thecyberexpress.com

Шон использовал только API o3 для анализа кода и обнаружил CVE-2025-37899 — уязвимость нулевого дня в ядре Linux. Модель выявила небезопасный доступ к памяти из-за использования общих объектов между параллельными соединениями, что приводило к use-after-free в обработчике SMB 'logoff'.

Сравнительная производительность: o3 против других моделей

o3 повторно обнаружила CVE-2025-37778, уязвимость типа "использование после освобождения" в Kerberos при установке SMB. ИИ нашёл её в 8 из 100 запусков, в то время как Claude Sonnet 3.7 — в 3, а Claude 3.5 — не нашёл.

Результаты демонстрируют потенциал ИИ в исследованиях уязвимостей, но также указывают на высокую частоту ложных срабатываний (28 из 100). Тем не менее, соотношение истинных и ложных срабатываний 1:4,5 делает модель полезной для практических задач.

Уроки из анализа o3

o3 успешно анализирует параллелизм в ядре, управление жизненным циклом объектов и пути потока управления, что сложно для экспертов. Модель иногда предлагает более эффективные решения. Например, для устранения CVE-2025-37778 Шон предложил установить sess->user = NULL, но o3 выявила недостаточность этого шага из-за привязки нескольких соединений к одной сессии SMB.

Заключение

Большие языковые модели не заменяют экспертов, но дополняют их, оптимизируя анализ и расширяя возможности автоматизированных инструментов. Хотя o3 имеет ограничения при обработке больших кодовых баз, она эффективна в целевых сканированиях. Важно разрабатывать инструменты для управления ложными срабатываниями и структурирования данных.

AI Finds What Humans Missed: OpenAI’s o3 Spots Linux Zero-Day

A zero-day vulnerability in the Linux kernel’s SMB (Server Message Block) implementation, identified as CVE-2025-37899, has been discovered using OpenAI’s