- Автор темы

- Добавить закладку

- #21

Пока что нет времени, работаюxChimera тут уже грех не написать вторую часть )

Но в планах есть частичная деобфускация бинарника, мб получится перенести стилак на другой домен, но я в этом не уверен

Пока что нет времени, работаюxChimera тут уже грех не написать вторую часть )

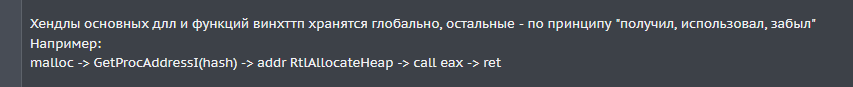

Привет, отличная статья, только не особо понял про принцип "получил, использовал, забыл", зачем нужен malloc чтобы вызвать GetProcAddressI?

Не кешируется нигде RtlAllocateHeap и другие функции, я бы сказал немного сложнее реверсить - нельзя поставить бряк на RtlExitUserProcess и посмотреть дамп RW секции не предмет адресовне особо понял про принцип "получил, использовал, забыл",

Очень сильно сомневаюсь, так как такой вектор атаки уж слишком минимален и сценарий с дырявой панелькой кажется более вероятным. Хотя, вроде-бы взлома вообще не было, а майкрософт по просьбе федералов изьяли инфраструктуру на которой это всё хостилось. Думаю, что кто-то просто не хотел прятать айпи сервера под тор и думал что зелёным такое не интересно.ломанули их как раз через обработчики которые принимают со стиллака данные.

Сомневаюсь, но тоже было бы интересно глянуть как шифруются данные, посмотреть хоть формат и тдИнтерестно было бы глянуть реверс того что в админку уходит - раз он так обфусцирован хорошо возможно там и была зарыта собака - ломанули их как раз через обработчики которые принимают со стиллака данные.

ему походу сейчас не до этогоСтатья хорошая, единственное что может сам люмма прокоментировать?

а разве нельзя посавить брейк поинт внутри ntdll на сам вызов функци RtAllocateHeap?Посмотреть вложение 107571

Malloc - функция выделения память, а дальше идет то что у нее под капотом:

Поиск по хешу адреса, вызов RtlAllocateHeap

Не кешируется нигде RtlAllocateHeap и другие функции, я бы сказал немного сложнее реверсить - нельзя поставить бряк на RtlExitUserProcess и посмотреть дамп RW секции не предмет адресов