Информация об уязвимости

CVE-2025-24085 - уязвимость типа "use-after-free" (использование после освобождения) в компоненте CoreMedia операционных систем Apple. Данная уязвимость была исправлена в iOS 18.3 путем улучшения механизмов управления памятью.

Согласно официальному описанию от Apple: "A use after free issue was addressed with improved memory management".

Уязвимость позволяет злоумышленнику повысить привилегии и потенциально выполнить произвольный код на устройстве.

1. Функция _hevсbridgeAdvanceAcrossBBufDiscontiguity

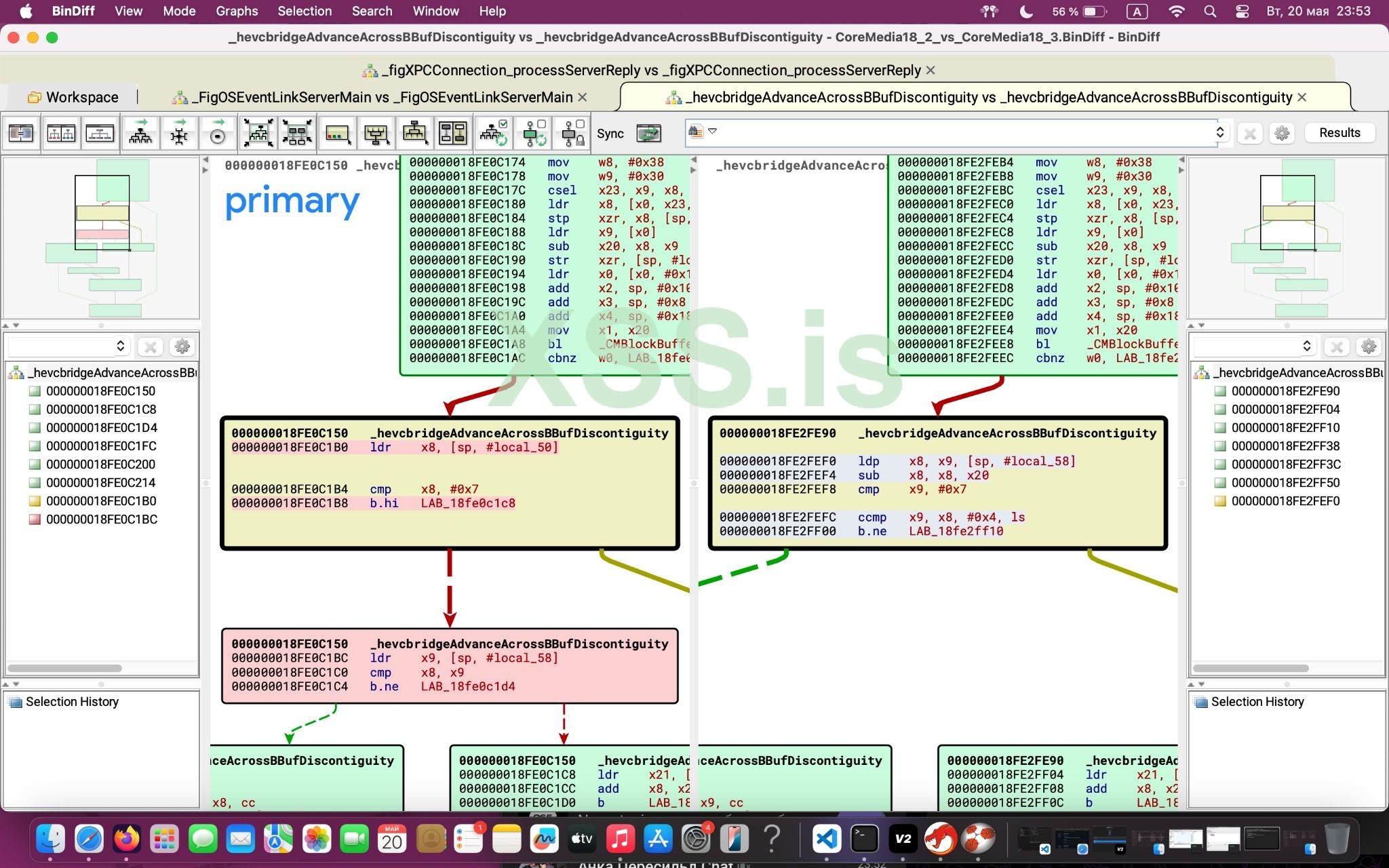

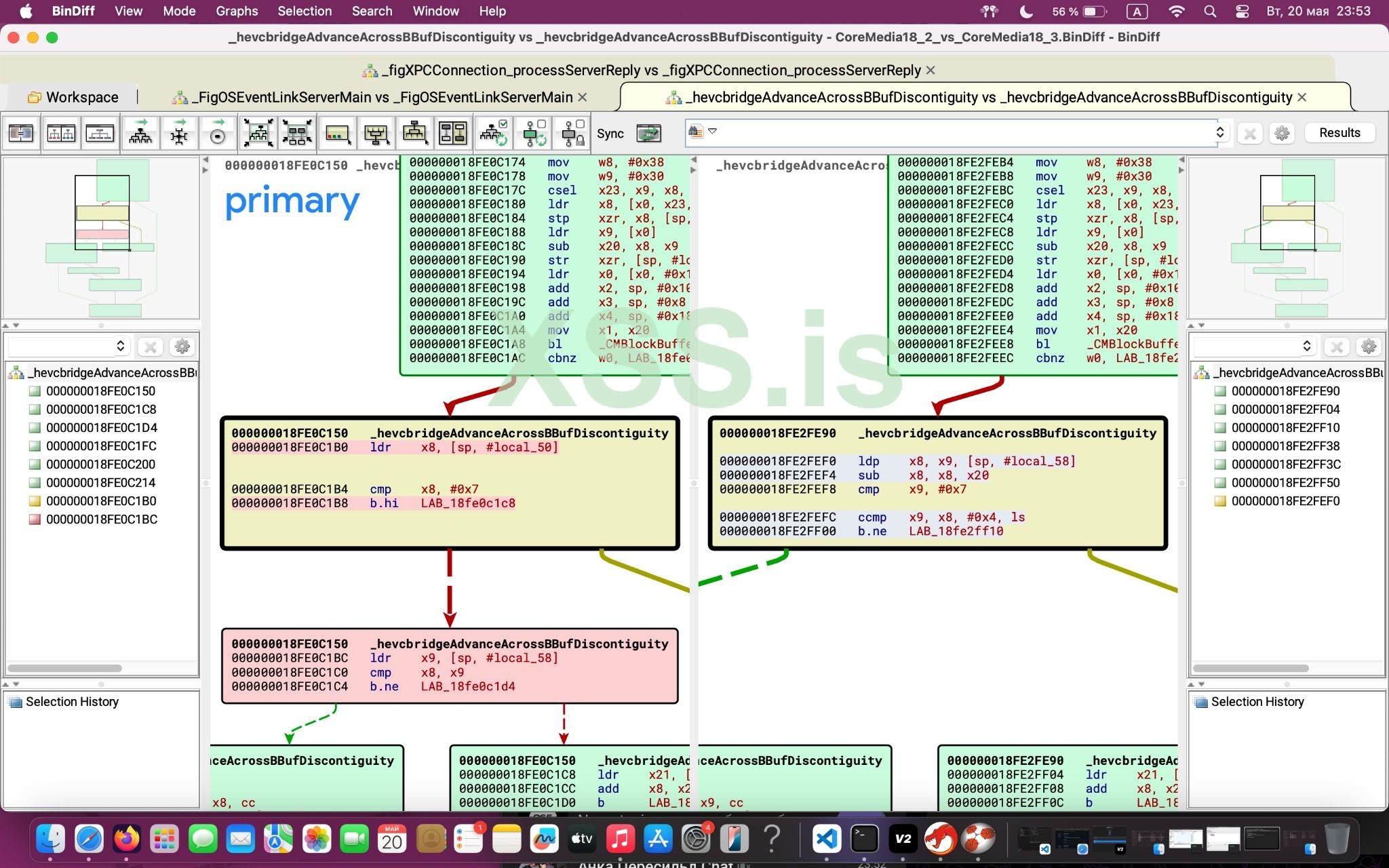

На первом скриншоте представлено сравнение функции _hevсbridgeAdvanceAcrossBBufDiscontiguity между версиями iOS 18.2 и 18.3. Это основной патч, закрывающий уязвимость CVE-2025-24085.

Ключевые изменения:

Данные изменения соответствуют описанию патча для CVE-2025-24085 как "улучшение управления памятью". Патч добавляет дополнительную валидацию перед использованием потенциально освобожденного указателя.

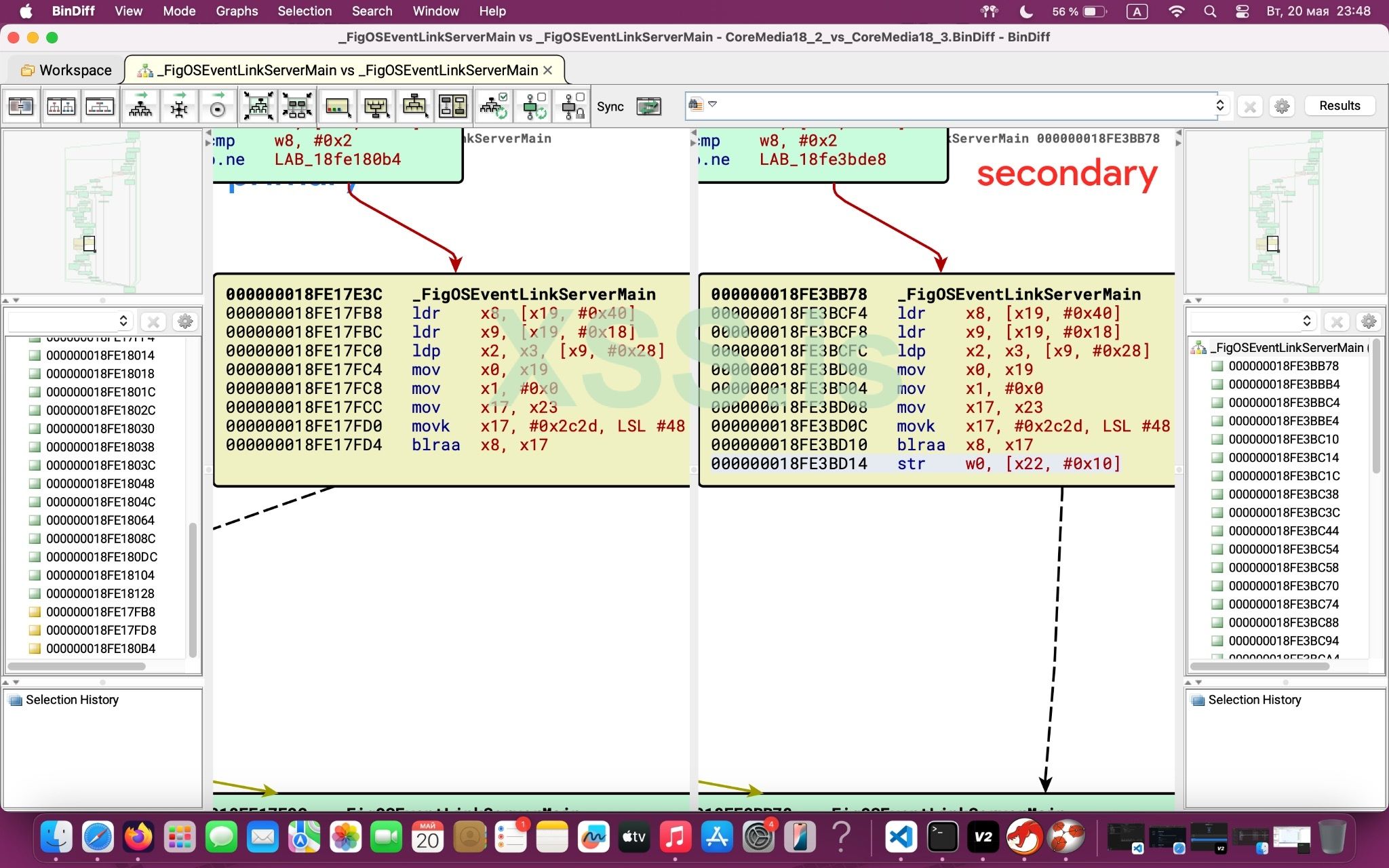

2. Функция _FigOSEventLinkServerMain (часть 1)

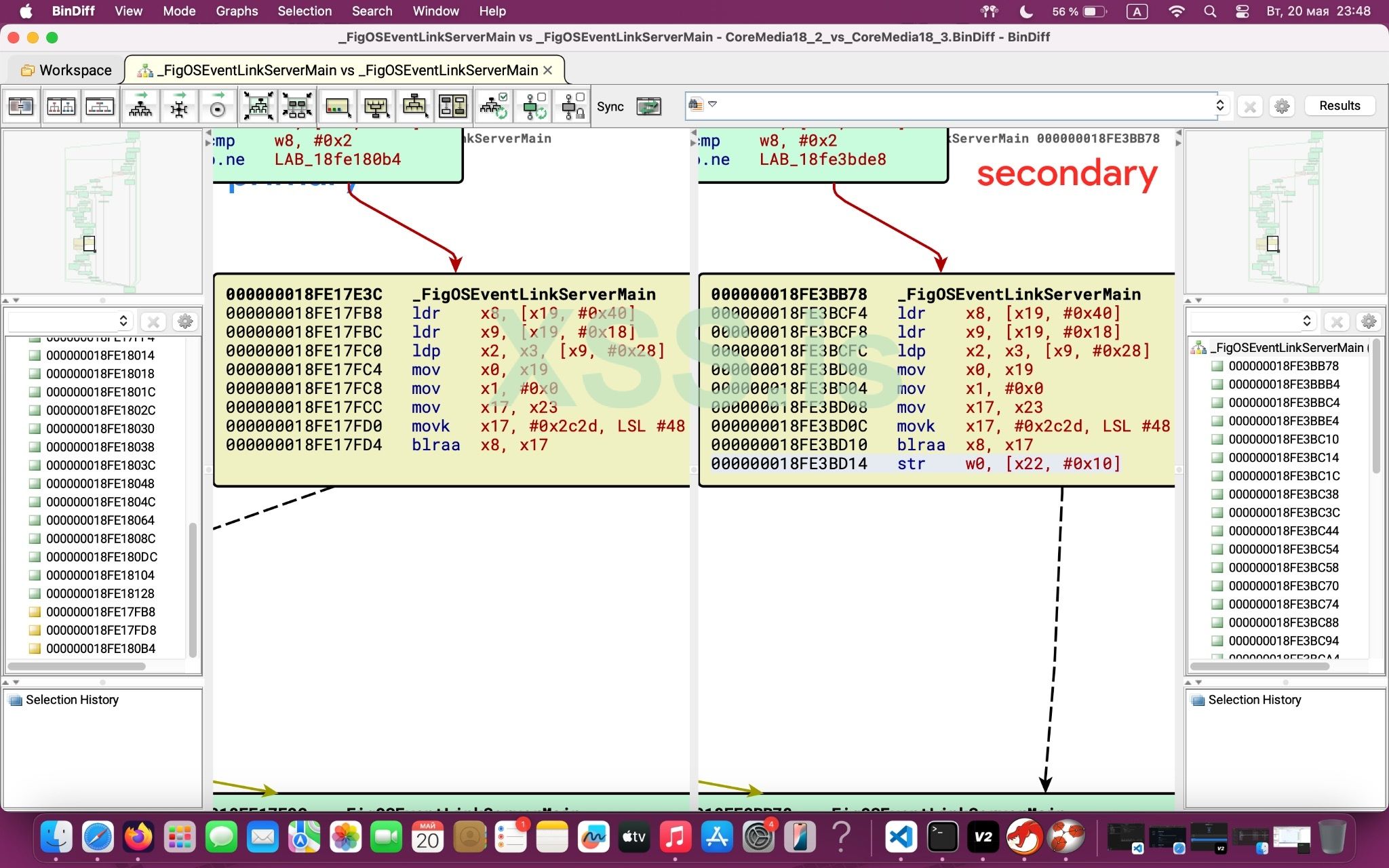

На втором скриншоте представлено сравнение функции _FigOSEventLinkServerMain между версиями iOS 18.2 и 18.3.

Ключевые изменения:

Эти изменения являются частью общего улучшения безопасности, но сами по себе не представляют отдельную уязвимость. Они дополняют основной патч в функции _hevcbridgeAdvanceAcrossBBufDiscontiguity.

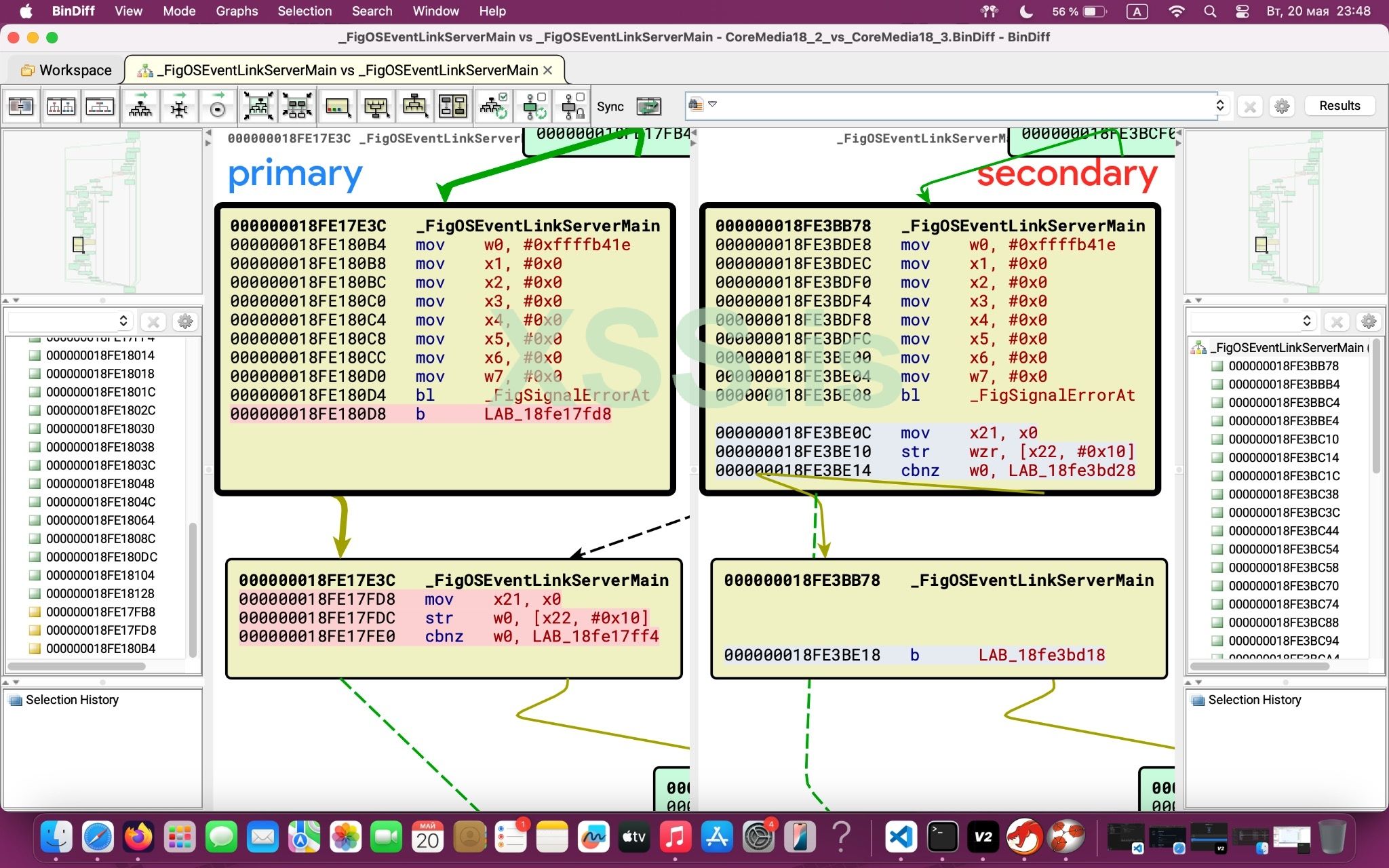

3. Функция _FigOSEventLinkServerMain (часть 2)

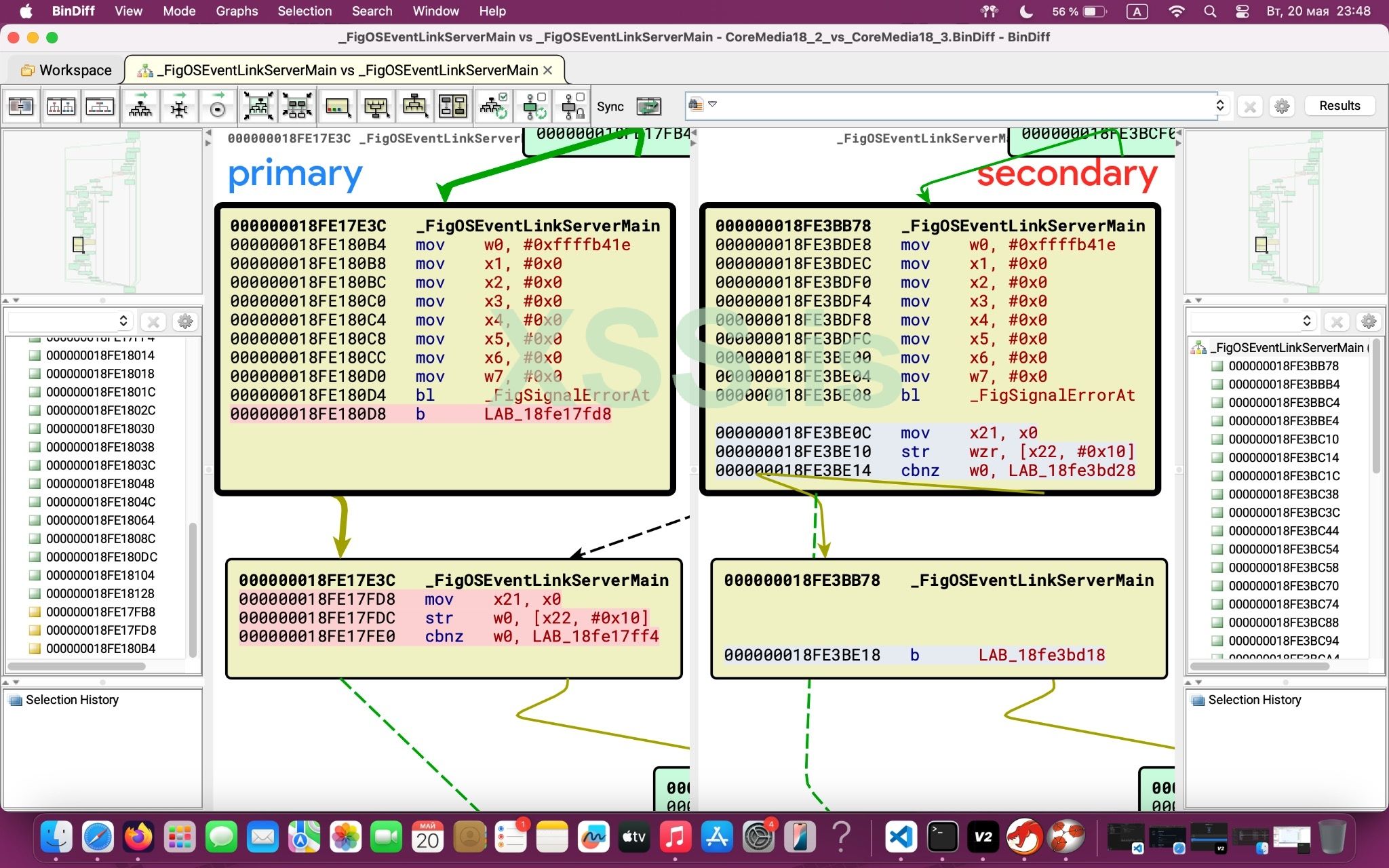

На третьем скриншоте представлено дополнительное сравнение функции _FigOSEventLinkServerMain между версиями iOS 18.2 и 18.3.

Ключевые изменения:

Эти изменения также являются частью общего улучшения безопасности и не представляют отдельную уязвимость. Они связаны с изменениями в обработке ошибок и проверке условий.

Заключение

На основе проведенного анализа патчей между iOS 18.2 и 18.3 в компоненте CoreMedia можно сделать следующие выводы:

1. Основная уязвимость находится в функции _hevсbridgeAdvanceAcrossBBufDiscontiguity, где был исправлен классический use-after-free с помощью дополнительных проверок перед использованием памяти.

2. Изменения в функции _FigOSEventLinkServerMain являются частью общего улучшения безопасности и дополняют основной патч.

CVE-2025-24085 - уязвимость типа "use-after-free" (использование после освобождения) в компоненте CoreMedia операционных систем Apple. Данная уязвимость была исправлена в iOS 18.3 путем улучшения механизмов управления памятью.

Согласно официальному описанию от Apple: "A use after free issue was addressed with improved memory management".

Уязвимость позволяет злоумышленнику повысить привилегии и потенциально выполнить произвольный код на устройстве.

1. Функция _hevсbridgeAdvanceAcrossBBufDiscontiguity

На первом скриншоте представлено сравнение функции _hevсbridgeAdvanceAcrossBBufDiscontiguity между версиями iOS 18.2 и 18.3. Это основной патч, закрывающий уязвимость CVE-2025-24085.

Ключевые изменения:

- В версии iOS 18.3 (справа) добавлена дополнительная проверка с использованием инструкций ccmp (conditional compare) и b.ne (branch if not equal).

- Изменен адрес перехода с LAB_18fe0c1c8 на LAB_18fe2ff10.

- Добавлена проверка на нулевое значение перед использованием указателя, что предотвращает классическую уязвимость use-after-free.

Данные изменения соответствуют описанию патча для CVE-2025-24085 как "улучшение управления памятью". Патч добавляет дополнительную валидацию перед использованием потенциально освобожденного указателя.

2. Функция _FigOSEventLinkServerMain (часть 1)

На втором скриншоте представлено сравнение функции _FigOSEventLinkServerMain между версиями iOS 18.2 и 18.3.

Ключевые изменения:

- Изменены адреса переходов и метки в коде.

- В версии iOS 18.3 (справа) добавлена инструкция str w0, [x22, #0x10], которая сохраняет значение в память.

Эти изменения являются частью общего улучшения безопасности, но сами по себе не представляют отдельную уязвимость. Они дополняют основной патч в функции _hevcbridgeAdvanceAcrossBBufDiscontiguity.

3. Функция _FigOSEventLinkServerMain (часть 2)

На третьем скриншоте представлено дополнительное сравнение функции _FigOSEventLinkServerMain между версиями iOS 18.2 и 18.3.

Ключевые изменения:

- Изменены адреса переходов с LAB_18fe17ff4 на LAB_18fe3bd18.

- Добавлена инструкция cbnz w0, LAB_18fe3bd28 (compare and branch if not zero).

- Последовательность инициализации регистров (mov w0-w7) осталась неизменной.

Эти изменения также являются частью общего улучшения безопасности и не представляют отдельную уязвимость. Они связаны с изменениями в обработке ошибок и проверке условий.

Заключение

На основе проведенного анализа патчей между iOS 18.2 и 18.3 в компоненте CoreMedia можно сделать следующие выводы:

1. Основная уязвимость находится в функции _hevсbridgeAdvanceAcrossBBufDiscontiguity, где был исправлен классический use-after-free с помощью дополнительных проверок перед использованием памяти.

2. Изменения в функции _FigOSEventLinkServerMain являются частью общего улучшения безопасности и дополняют основной патч.

Последнее редактирование: