История одного кейса

Это анализ инцидента, связанного с распространением модифицированной версии менеджера паролей KeePass, которая использовалась для установки маяков Cobalt Strike, хищения учетных данных и последующего развертывания программы-вымогателя на инфраструктуре VMware ESXi. Информация основана на отчете WithSecure от 7 апреля 2025 года.

Вектор первоначального доступа и механизм доставки

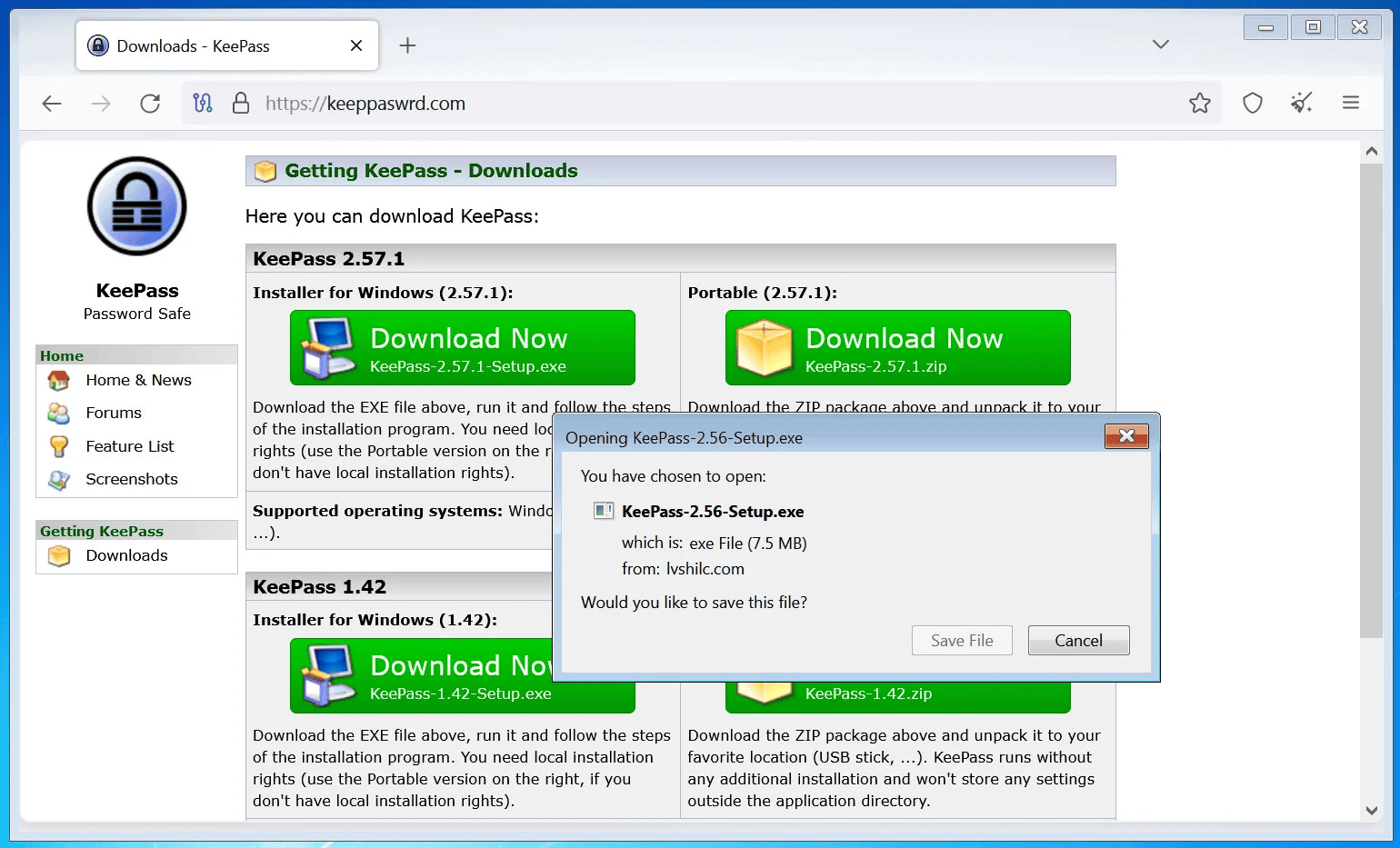

Атака начиналась с кампании по распространению вредоносного ПО (malvertising) через рекламные объявления в поисковой системе Bing. Пользователи, искавшие KeePass, перенаправлялись на поддельные веб-сайты, использующие технику тайпсквоттинга (например, keeppaswrd[.]com, keegass[.]com, KeePass[.]me). С этих сайтов загружался троянизированный установщик KeePass, получивший название KeeLoader.

Ключевой особенностью данной атаки является то, что злоумышленники не просто упаковывали вредоносное ПО вместе с легитимным приложением, а модифицировали непосредственно исходный код KeePass.

Анализ вредоносного ПО KeeLoader

KeeLoader, сохранив основную функциональность менеджера паролей, содержал следующие вредоносные модификации:

- Развертывание Cobalt Strike: Установщик (KeePass-2.56-Setup.exe, использовался InnoSetup) размещал модифицированные исполняемые файлы KeePass.exe и ShInstUtil.exe. KeePass.exe создавал запись в реестре для автозапуска ShInstUtil.exe с параметром --update <ключ>. ShInstUtil.exe, в свою очередь, использовал этот ключ для расшифровки (RC4) и загрузки в память полезной нагрузки Cobalt Strike из файла db.idx (маскировался под JPG-файл). Загрузка осуществлялась через callback-функцию EnumFontsW.

- Хищение учетных данных: При открытии базы данных KeePass, KeeLoader экспортировал всю информацию (имена учетных записей, логины, пароли, URL-адреса, комментарии) в формате CSV в каталог %localappdata% под именем <СЛУЧАЙНОЕ_ЧИСЛО_100-999>.kp. Эти данные затем эксфильтрировались через установленный маяк Cobalt Strike.

Эволюция и инфраструктура

Исследование выявило несколько версий KeeLoader. Ранние варианты (например, от июля 2024 г., подписанный "MekoGuard Bytemin Information Technology Co., Ltd.") осуществляли прямую эксфильтрацию данных на удаленный C2-сервер (например, alldataservice[.]com). Более поздние версии (февраль 2025 г.) сохраняли данные локально для последующей выгрузки через Cobalt Strike, что, вероятно, было сделано для снижения вероятности обнаружения.

Вредоносная инфраструктура включала домен aenys[.]com с множеством поддоменов, имитирующих различные легитимные сервисы (WinSCP, Phantom Wallet и др.). В случае с KeePass, цепочка перенаправлений выглядела так: KeePass-info[.]aenys[.]com → keeppaswrd[.]com/download.php → lvshilc[.]com/KeePass-2[.]56-Setup[.]exe.

Поддомен winscp-net-download[.]aenys[.]com распространял загрузчик Nitrogen Loader, который, в свою очередь, доставлял другой экземпляр Cobalt Strike.

Атрибуция

Водяной знак (watermark) маяка Cobalt Strike, связанного с KeeLoader, – 1357776117. Этот идентификатор часто ассоциируется с брокерами первоначального доступа (IAB), сотрудничающими с операторами программы-вымогателя Black Basta. Маяк Cobalt Strike, доставляемый через Nitrogen Loader, имел водяной знак 678358251, также имеющий связи с активностью Black Basta и BlackCat/ALPHV.

WithSecure с умеренной степенью уверенности связывает данную активность с группой UNC4696.

Последствия и анализ записки о выкупе

Конечным результатом атаки стало шифрование серверов VMware ESXi. Образец программы-вымогателя не был получен для анализа. Записка о выкупе, озаглавленная "How To Restore Your Files.txt", по текстовому содержанию совпадала с записками Akira, однако отличалась названием файла (Akira использует akira_readme.txt) и методом связи (указан email-адрес на onionmail и токен сессии вместо TOR-адреса). Примечательно, что токен сессии представлял собой SHA256-хэш другого образца троянизированного KeePass, обнаруженного в ходе расследования.

Данный инцидент демонстрирует растущую изощренность атак, включающую модификацию исходного кода легитимного ПО с открытым исходным кодом, использование действительных цифровых сертификатов и разветвленную инфраструктуру. Наблюдается тенденция к использованию модели "Everything-as-a-Service" (XaaS) в криминальной экосистеме, что усложняет атрибуцию. Атакующие продолжают успешно эксплуатировать вектор malvertising и инвестировать в разработку скрытных и эффективных инструментов доставки вредоносного ПО.