Отчет ESET об активности APT-групп за период с октября 2024 по март 2025 года освещает значительные операции и эволюцию тактик ведущих киберпреступных формирований. Данный анализ суммирует ключевые выводы, акцентируя внимание на новых инструментах, векторах атак и стратегических целях, представляющих интерес для специалистов по кибербезопасности.

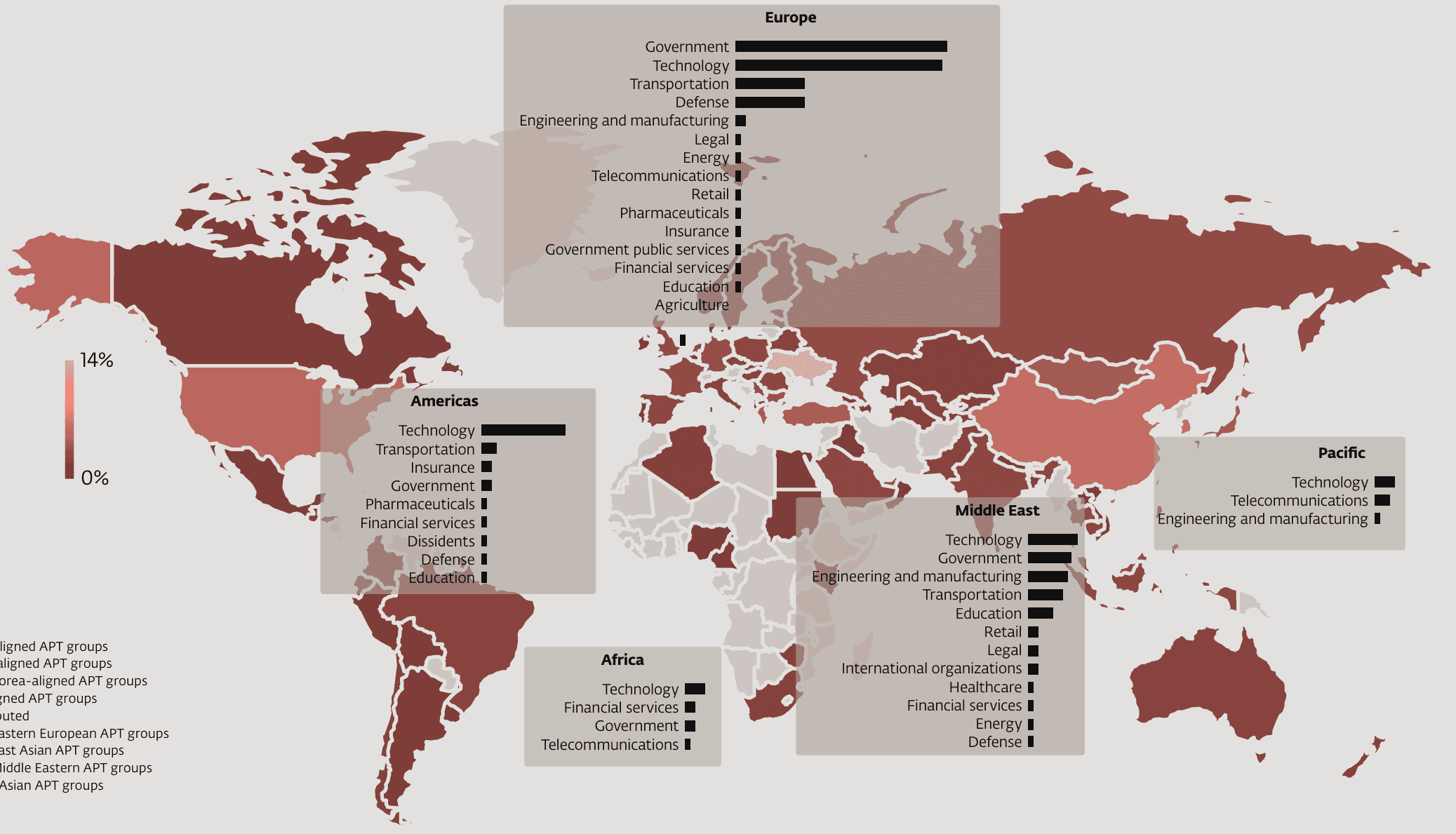

Основные Активности по Региональной Принадлежности:

- Китайские Группировки:

Продолжают масштабные шпионские кампании с фокусом на европейские правительственные и транспортные организации.- Mustang Panda: Высокая активность, использование вредоносных USB-носителей и разнообразных загрузчиков Korplug (Delphi, Go, Nim).

- UnsolicitedBooker: Целевой фишинг (поддельные авиабилеты) для доставки бэкдора MarsSnake.

- PerplexedGoblin (APT31): Зафиксировано использование нового бэкдора NanoSlate против правительственной структуры в Центральной Европе.

- Worok: Применение общих наборов инструментов (HDMan, PhantomNet) и собственных разработок, включая бэкдор XMLDoor и GoFighting с C2 через Dropbox. ESET отмечает проблемы с атрибуцией таких кампаний из-за пересечения инструментария.

- ShadowPad кластер: Отмечена активность кластера, предположительно связанного с Китаем, использующего ShadowPad для шпионажа и, спорадически, для развертывания шифровальщиков.

- Иранские Группировки:

Сохраняют высокую активность, особенно на Ближнем Востоке.- MuddyWater: Лидирует по активности, часто используя легитимное ПО для удаленного управления (RMM) в фишинговых атаках. Отмечено сотрудничество с Lyceum (подгруппа OilRig) при атаке на израильское производственное предприятие.

- Lyceum: Разработка собственного реверс-туннеля на C#/.NET.

- CyberToufan: Проведение деструктивной вайпер-атаки FlashFlood против израильских организаций, с использованием пропагандистских мотивов и символических дат в качестве ключей шифрования.

- BladedFeline: Повторная компрометация телеком-оператора в Узбекистане, совпадающая с дипломатической активностью Ирана.

- Северокорейские Группировки:

Акцент на финансово мотивированных атаках и целях в Южной Корее.- DeceptiveDevelopment: Расширение таргетинга (криптовалютный, блокчейн, финансовый секторы) с использованием фейковых вакансий, атак ClickFix и ложных проблем на GitHub для распространения мультиплатформенного вредоноса WeaselStore (Go).

- TraderTraitor (атрибуция ФБР): Крупная кража криптовалюты с биржи Bybit ($1.5 млрд) через компрометацию цепочки поставок (разработчик Safe{Wallet}).

- Andariel: Возобновление активности после годичного перерыва с атакой на южнокорейского разработчика промышленного ПО и развертыванием значительно обновленного TCP-бэкдора (аналог TigerRAT).

- Kimsuky & Konni: Смещение фокуса на южнокорейские цели; Kimsuky активно использует облачные сервисы (Dropbox, Google Drive, GitHub) для C2.

- Российские Группировки:

Интенсивные кампании против Украины и стран ЕС.- Sednit (APT28): Совершенствование техник эксплуатации XSS-уязвимостей в веб-почте (Roundcube, Horde, MDaemon, Zimbra). Использование 0-day XSS в MDaemon Email Server (CVE-2024-11182) против украинских компаний, доставка JavaScript-стилеров SpyPress. Подробнее: Как APT прессуют почты

- RomCom (Storm-0978): Применение двух 0-day уязвимостей: Mozilla Firefox (CVE-2024-9680) и Microsoft Windows (CVE-2024-49039) для развертывания одноименного бэкдора без взаимодействия с пользователем.

- Gamaredon: Наиболее активная группа против Украины. Внедрение нового файлового стилера PteroBox (PowerShell), использующего Dropbox API для эксфильтрации. Отдельный пост про них Gamaredon: Анализ высокообъемной APT-угрозы

- Sandworm: Активизация деструктивных операций против украинской энергетики с использованием нового вайпера ZEROLOT (развертывание через GPO Active Directory) и RMM-инструментов на ранних стадиях.

- Другие Замеченные Активности:

- APT-C-60 (Южная Корея): Атаки в Японии на лиц, предположительно связанных с КНДР, с использованием загрузчика RadialAgent.

- Неатрибутированная кампания: Высокотаргетированный фишинг (тема Всемирного экономического форума в Давосе) против украинских официальных лиц.

- Stealth Falcon: Шпионские операции в Турции и Пакистане с использованием инфостилеров и кейлоггеров, адаптированных для нелатинских языков.

Ключевые Тенденции и Выводы:

- Эксплуатация 0-day уязвимостей: Остается действенным методом для продвинутых групп (Sednit, RomCom).

- Атаки на цепочки поставок: Демонстрируют высокую эффективность и разрушительный потенциал (инцидент с Bybit/Safe{Wallet}).

- Злоупотребление легитимными RMM-инструментами: Широко распространено для первоначального закрепления и управления (MuddyWater, Sandworm).

- Использование облачных сервисов для C2: Популярный метод для маскировки и обеспечения отказоустойчивости инфраструктуры (Gamaredon, Worok, Kimsuky).

- Деструктивные атаки (вайперы): Сохраняют актуальность как инструмент для нанесения прямого ущерба (ZEROLOT, FlashFlood).

- Развитие социальной инженерии: Применение многоступенчатых и инновационных подходов (ClickFix, фейковые GitHub issues).

- Кастомизация и разработка собственных инструментов: Несмотря на доступность общих тулкитов, ведущие APT-группы продолжают инвестировать в уникальное вредоносное ПО.

Ландшафт APT-угроз остается динамичным, с постоянной адаптацией атакующими своих инструментов и тактик. Представленные данные подчеркивают необходимость непрерывного мониторинга, анализа угроз и проактивного укрепления защитных мер для противодействия современным кибератакам.