В Берлине стартовал хакерский турнир Pwn2Own 2025, и уже в первый день участники показали, на что способны: эксперты по безопасности заработали $260 000, демонстрируя цепочки эксплойтов для атак на Windows 11, Red Hat Linux и Oracle VirtualBox.

Red Hat пал первым

Первой мишенью стала Red Hat Enterprise Linux for Workstations. Команда DEVCORE Research (точнее, исследователь по прозвищу Pumpkin) повысила привилегии через целочисленное переполнение и унесла с собой $20 000.

Затем Хёнву Ким и Вонги Ли тоже добрались до root-доступа на Red Hat, объединив use-after-free и баг утечки информации. Правда, одна из дыр оказалась не совсем 0-day — из-за этого случился коллизия с уже известной уязвимостью.

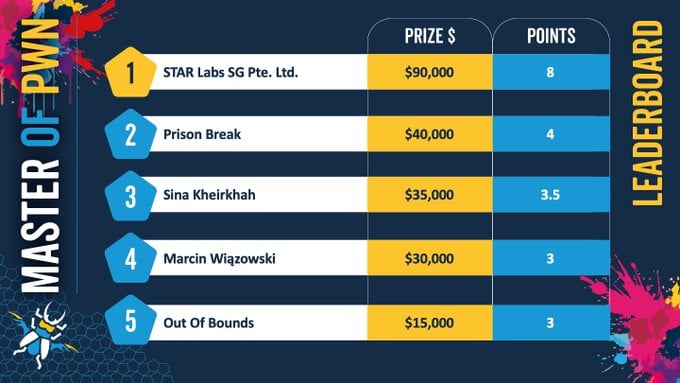

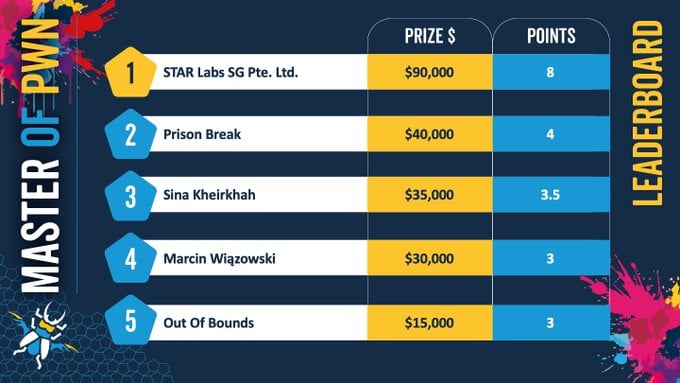

Кроме того, Чэнь Лэ Ци из STARLabs SG показал впечатляющую цепочку, в которой use-after-free и переполнение целого привели к SYSTEM-доступу на Windows 11. Это принесло ему $30 000.

Но и это ещё не всё: Марцин Вионзовски взломал систему через баг записи за пределами границ, а Хёнджин Чой применил type confusion (несоответствие используемых типов данных) — и оба также получили привилегии SYSTEM.

Взлом VirtualBox и побег из Docker

Команда Prison Break заработала $40 000 за побег из Oracle VirtualBox через целочисленное переполнение и выполнение кода на хостовой ОС. Сина Кхейрха из Summoning Team ушёл с $35 000 за уязвимость в Chrome и уже известный баг в Triton Inference Server от Nvidia.

Pwn2Own проходит с 15 по 17 мая в рамках конференции OffensiveCon. Сегодня — второй день, и исследователи нацелятся на SharePoint, VMware ESXi, Firefox, Red Hat и VirtualBox.

• Source: http://www.zerodayinitiative.com/blog/2025/2/24/announcing-pwn2own-berlin-2025

Red Hat пал первым

Первой мишенью стала Red Hat Enterprise Linux for Workstations. Команда DEVCORE Research (точнее, исследователь по прозвищу Pumpkin) повысила привилегии через целочисленное переполнение и унесла с собой $20 000.

Затем Хёнву Ким и Вонги Ли тоже добрались до root-доступа на Red Hat, объединив use-after-free и баг утечки информации. Правда, одна из дыр оказалась не совсем 0-day — из-за этого случился коллизия с уже известной уязвимостью.

Кроме того, Чэнь Лэ Ци из STARLabs SG показал впечатляющую цепочку, в которой use-after-free и переполнение целого привели к SYSTEM-доступу на Windows 11. Это принесло ему $30 000.

Но и это ещё не всё: Марцин Вионзовски взломал систему через баг записи за пределами границ, а Хёнджин Чой применил type confusion (несоответствие используемых типов данных) — и оба также получили привилегии SYSTEM.

Взлом VirtualBox и побег из Docker

Команда Prison Break заработала $40 000 за побег из Oracle VirtualBox через целочисленное переполнение и выполнение кода на хостовой ОС. Сина Кхейрха из Summoning Team ушёл с $35 000 за уязвимость в Chrome и уже известный баг в Triton Inference Server от Nvidia.

Pwn2Own проходит с 15 по 17 мая в рамках конференции OffensiveCon. Сегодня — второй день, и исследователи нацелятся на SharePoint, VMware ESXi, Firefox, Red Hat и VirtualBox.

• Source: http://www.zerodayinitiative.com/blog/2025/2/24/announcing-pwn2own-berlin-2025