Автор: hipeople

Источник https://xss.pro

Это вторая часть моего цикла про сокрытие отпечатков на Linux, и сегодня мы поговорим про браузеры. Как мы говорили в первой части, браузеры — это сложная штука, и чтобы подделать их отпечатки, нужно серьёзно постараться. Если на уровне системы мы можем менять MAC-адреса, TTL или разрешения экрана, то в браузерах нас поджидает другой уровень игры: здесь собираются данные, которые выдают не только железо, но и ваши привычки, плагины, настройки и даже то, как вы двигаете мышкой. В этой части мы разберём, какие отпечатки обнаруживает хром, на что это влияет, как хром это делает и, главное, как скрыть свой отпечаток, автоматизировать его смену и остаться незамеченным. Я решил разделить эту статью на две части, первая про Chrome, а вторая про Tor и FireFox. Поехали!

Сбор отпечатков в Chrome

Для начала я расскажу, какие отпечатки собирает Chrome и как он это делаею. Все знают, что Google Chrome чемпион по сбору данных, но не все до конца понимают почему. Я приведу реальные примеры, как Chrome в хроме можно собирать отпечаток, с привязкой к исходникам Chromium, и объясню, на что это влияет.

Какие отпечатки собирает Chrome?

Chrome собирает кучу данных с вашего устройства, и делает это незаметно. Отпечатки можно условно разделить на несколько категорий

Первая — статические, которые почти не меняются: тип операционной системы, архитектура процессора, количество ядер, объем оперативной памяти, разрешение экрана, язык системы, и даже версия драйверов через WebGL.

Вторая категория — динамические отпечатки, которые формируются на основе вашего поведения. Chrome может незаметно анализировать, как вы двигаете мышью, с какой скоростью печатаете, как скролите страницы, как часто переключаете вкладки. Даже как долго вы задерживаетесь в фокусе на определённой части страницы. Всё это собирается с помощью JavaScript и может передаваться либо в реальном времени, либо во время фоновых синхронизаций.

Есть и гибридные механизмы — например, Canvas и WebGL fingerprinting. Когда вы рендерите текст или изображение на холсте через JavaScript, Chrome использует системные шрифты, видеокарту, настройки сглаживания и даже драйвера. Визуально это может выглядеть одинаково, но бинарные данные изображения почти всегда уникальны. То же самое с WebGL: браузер рендерит сложные объекты, измеряет производительность и особенности отрисовки — на основе этого строится уникальный профиль графического окружения.

Chrome также генерирует и хранит уникальные идентификаторы, такие как Client ID — он создаётся при первом запуске браузера и записывается в профиле. Если вы вошли в аккаунт Google, он синхронизируется с аккаунтом и может быть использован для привязки всех ваших устройств. Кроме того, Chrome отправляет данные о вашем устройстве при обновлениях, при подключении к Google-сервисам (Gmail, YouTube и т.д.), включая хэшированные версии MAC-адресов, серийные номера, дату установки, и даже канал обновлений (stable, beta и т.д.).

На сетевом уровне Chrome может "пробить" ваш локальный IP-адрес даже через VPN — через WebRTC или специфические DNS-запросы. Также учитывается fingerprint TLS-соединений и даже уникальность использования HTTP/3 или QUIC. Если вы используете расширения, даже они могут стать частью отпечатка: многие сайты "угадывают", какие именно расширения стоят у вас в браузере, просто проверяя наличие специфичных скриптов или поведения.

Наконец, если вы не отключили сбор статистики Chrome (User Metrics Analysis), браузер отправляет отчёты о сбоях, активности, конфигурации системы, включённых настройках, посещённых сайтах, и даже времени работы браузера без перезагрузки. Всё это в совокупности — система, которой под силу распознать вас почти безошибочно.

Чем опасен сбор отпечатка?

Вы, наверное, думаете: ну собирает Chrome какие-то там отпечатки, и что с того? Подделать это всё равно либо чертовски сложно, либо вообще невозможно, а большой корпорации вроде Google я точно не мешаю, чтобы мне вредить. Но не тут-то было. Chrome строит ваш цифровой профиль не просто так. И этот профиль работает против вас, даже если вы просто хотите остаться незамеченным.

Представьте: вы под VPN постите что-то анонимно, а потом с того же ноутбука заходите в Gmail. Google видит client ID, Canvas-отпечаток, ритм набора текста — и всё, ваши сессии связаны. Тот "анонимный" пост теперь привязан к вашему ноуту. Реальные случаи показывают: киберпреступников ловили именно так — не по IP или другим штукам, а по совпадению отпечатков с их личными аккаунтами. Один заход на YouTube с того же Chrome — и маска слетела.

Рекламные сети тоже в деле. Блокировщики, инкогнито? Не спасут. Они знают, что вы смотрели, с какого устройства, как кликаете. Бывает, зайдёшь на сайт авиабилетов, а потом через VPN видишь цену выше — потому что отпечаток вас выдал. А плагины? Они вообще, как троянский конь. Установил расширение для погоды или блокировщик рекламы — а оно шлёт данные о твоих вкладках, кликах и даже шрифтах третьим лицам. Некоторые плагины прямо встраивают трекеры, которые усиливают отпечаток, добавляя инфу о версиях расширений и их настройках. Даже "безопасные" из Chrome Store могут деанонить — был случай, когда популярный адблок продавал данные пользователей рекламным сетям.

Если вы, к примеру, для рассылок или теста софта решите создать кучу Gmail-аккаунтов, Google запросит номер после парочки, глядя на отпечатки. Плюс скрытые токены, которые Chrome прячет вне профиля — в памяти или через Google Update. Вы не просто пользователь, вы — открытая книга, даже не подозревая об этом.

Примеры сбора отпечатка из исходников Chromium

Теперь я приведу примеры формирования отпечатка из реальных исходников Chromium. Поскольку исходники Google Chrome в открытом доступе отсутствуют, приходится опираться на ограниченные данные, но важно учитывать, что Google может добавлять дополнительные элементы при сборке. Сам Chromium отпечатки не собирает, но предоставляет данные, которые сайты затем объединяют. Таких данных в его исходниках — огромное количество! Я покажу несколько примеров из кода, затем добавлю пару мыслей о том, что ещё может быть скрыто, и приведу пример, как это всё собирается на JavaScript.

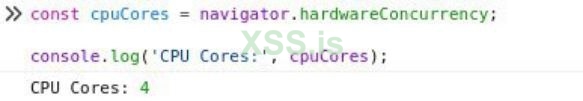

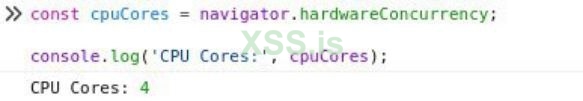

Chromium знает, сколько ядер в твоём процессоре, и с радостью делится этим через navigator.hardwareConcurrency. Это прямо часть спецификации, и сайты это обожают для отпечатков.

Исходник:

Chrome определяет число ядер через системный вызов NumberOfProcessors. Функция NumberOfProcessors() лезет в систему и смотрит, сколько у тебя ядер. На Linux, например, она может заглянуть в /proc/cpuinfo или спросить через sched_getaffinity — вроде, "Эй, система, сколько у нас рабочих лошадок?". Потом это число уходит в JavaScript, и любой сайт может его подхватить. У кого-то 4 ядра, у кого-то 16 — уже первая зацепка для отпечатка.

Пример на JS:

Вывод:

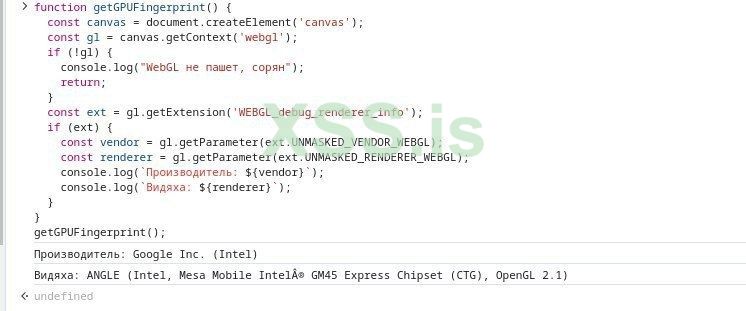

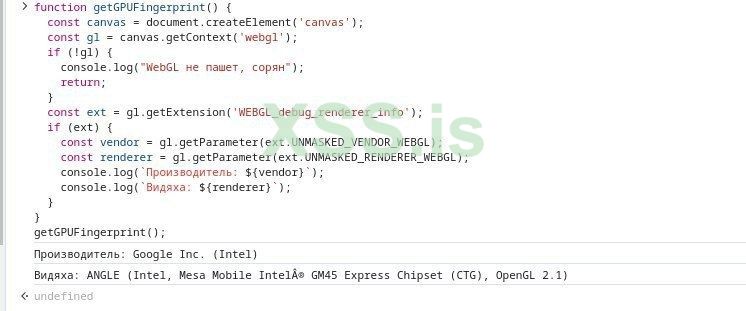

Chromium ещё и про видеокарту твоего пк знает все — модель, производителя, даже версию драйверов. Это через WebGL API сайты могут получить информацию о ней.

Исходник:

github.com

Тут Chromium дергает OpenGL-команды, типа glGetString(GL_VENDOR), и получает, например, "NVIDIA Corporation", а через glGetString(GL_RENDERER) — "NVIDIA GeForce RTX 3080". Это нужно браузеру для рендеринга графики и диагностики, но сайты через WebGL могут это подглядеть. У каждого своя видяха, свои драйвера — вот тебе и уникальность. Код сам по себе простой: дернул данные из OpenGL и закинул их в структуру GPUInfo, а дальше они доступны через JS.

github.com

Тут Chromium дергает OpenGL-команды, типа glGetString(GL_VENDOR), и получает, например, "NVIDIA Corporation", а через glGetString(GL_RENDERER) — "NVIDIA GeForce RTX 3080". Это нужно браузеру для рендеринга графики и диагностики, но сайты через WebGL могут это подглядеть. У каждого своя видяха, свои драйвера — вот тебе и уникальность. Код сам по себе простой: дернул данные из OpenGL и закинул их в структуру GPUInfo, а дальше они доступны через JS.

Пример на JS:

Вывод:

Crash-репорты — это когда браузер падает, и Chromium записывает, что пошло не так. Например, какая версия была, на каком железе всё рухнуло. А DRM — это защита контента, вроде Widevine, чтобы ты смотрел Netflix, а не пиратил его. Оба этих механизма собирают информацию о твоём девайсе.

Исходник:

github.com

github.com

HardwareModelName() вытягивает модель девайса — скажем, "Lenovo ThinkPad X1". Это может быть из системных файлов, типа /sys/devices/virtual/dmi/id/product_name на Linux. А GetUniqueMachineId() пытается сделать уникальный ID, основываясь на серийном номере железа или чём-то таком — точная реализация зависит от платформы, но суть в том, что это что-то вроде отпечатка твоей машины. Потом это склеивается в строку, например, "Lenovo ThinkPad X1-abc123xyz", и сохраняется для crash-репортов или DRM. Сайты это напрямую не видят, но это показывает, как Chromium внутри себя знает все о твоем железе.

Пример вывода (гипотетический):

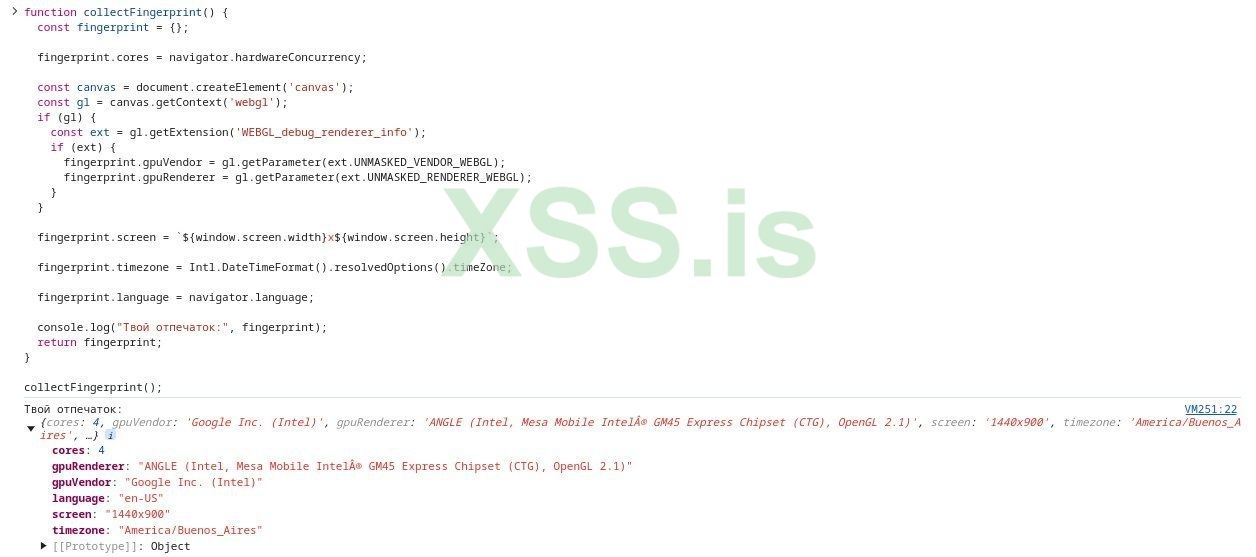

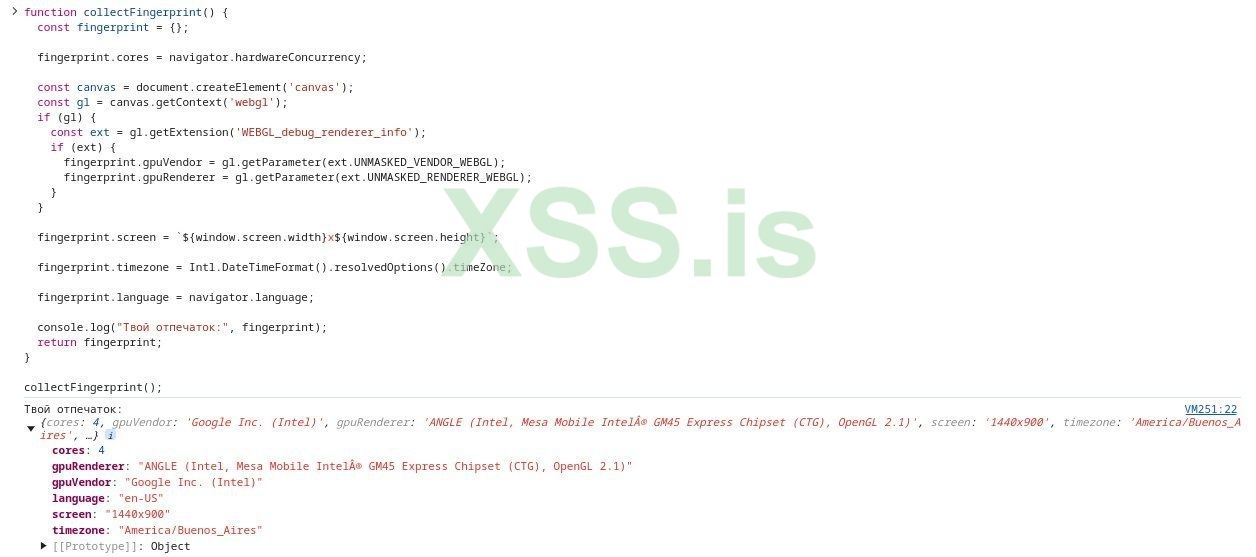

Пример простого скрипта для сбора отпечатка

Теперь давай склеим это всё в один пример на js, чтобы показать, как сайт может собрать отпечаток из того, что Chromium даёт:

Вывод в консоли:

Вы, конечно, можете заметить, и не без оснований, что мой пример показывает не прямой сбор отпечатка устройства самим Chromium, а просто, как он генерит данные для каких-то своих задач. Но это всё равно создаёт риски, потому что сторонние сайты могут использовать эти данные, чтобы вас идентифицировать. Плюс, это лишь часть примеров, и остаётся загадкой, что ещё Google добавляет в Chrome.

Вот и всё, мы наконец-то разобрались, как и какие данные для отпечатков собирает Chromium. Примеры кода, которые я показал, — это лишь базовые варианты, а на деле сайты могут использовать гораздо более хитрые способы. Но даже с этими примерами, надеюсь, вы поняли, какие риски тут есть.

Методы скорытия отпечатка

Перед тем как приступить к подмене отпечатков, давай разберёмся с инструментами, которые нам в этом помогут. Мы будем использовать их в разных частях статьи, так что держи эту шпаргалку под рукой, чтобы не запутаться.

Инструменты для сокрытия отпечатка

Сначала познакомимся с Puppeteer. Puppeteer это библиотека для Node.js, которая позволяет управлять Chrome через JavaScript. Чаще всего его используют для автоматизации задач вроде заполнение форм. Но кто сказал, что это всё, на что он способен? Puppeteer идеально подходит для точечной подмены отпечатков прямо на уровне JavaScript. Суть в том, что Puppeteer может выполнять произвольный код внутри страницы сразу после её загрузки, но ещё до того, как скрипты самого сайта начнут работать. Это позволяет перехватить или переопределить любые свойства JavaScript-объектов, через которые сайт собирает отпечаток браузера.

Чтобы Puppeteer работал, нужен Node.js.

Установить его можно командой:

Потом создать проект и поставить Puppeteer:

Второй способ подмены — флаги запуска Chrome. Это параметры, которые передаются браузеру в командной строке и позволяют изменить его поведение. Флаги хороши для быстрых изменений, но не всё можно подделать, часть параметров всё равно будет считываться с системы. Так же для постоянной работы лучше завернуть их в Bash-скрипт. Список флагов огромный, но мы будем использовать только те, что реально помогают в подмене отпечатков.

Теперь к более продвинутым инструментам — Bubblewrap. Это программа, которая запускает Chrome в изолированном пространстве. Она ограничивает, к каким системным ресурсам у браузера есть доступ: можно, например, подменить системные шрифты, заморозить доступ к реальным системным переменным или подложить кастомные версии конфигов. Работает Bubblewrap на базе пространств имён Linux и является частью системы Flatpak, хотя ставится отдельно. По сути, это как контейнер, в котором ты сам решаешь, что Chrome может видеть, а что нет. В этом окружении браузер не получит доступ ни к реальной файловой системе, ни к твоим настоящим настройкам. Всё, что он увидит — то, что ты ему разрешишь смонтировать при запуске.

Установить Bubblewrap просто:

Похожую задачу решает Firejail. Он тоже запускает Chrome в изолированной песочнице, используя Linux namespace и фильтрацию системных вызовов. namespace в Linux позволяют создавать такие изолированные окружения, где приложение, например Chrome, видит только заданные ресурсы, и не имеет доступа к остальным каталогам. Для этого создаётся профиль — обычный текстовый файл, где прописаны правила доступа. Chrome запускается через Firejail с этим профилем, и начинает работать в среде, которую ты ему создал. Root-доступ тут не всегда обязателен, но для глубоких ограничений может понадобиться.

Устанавливается он одной командой:

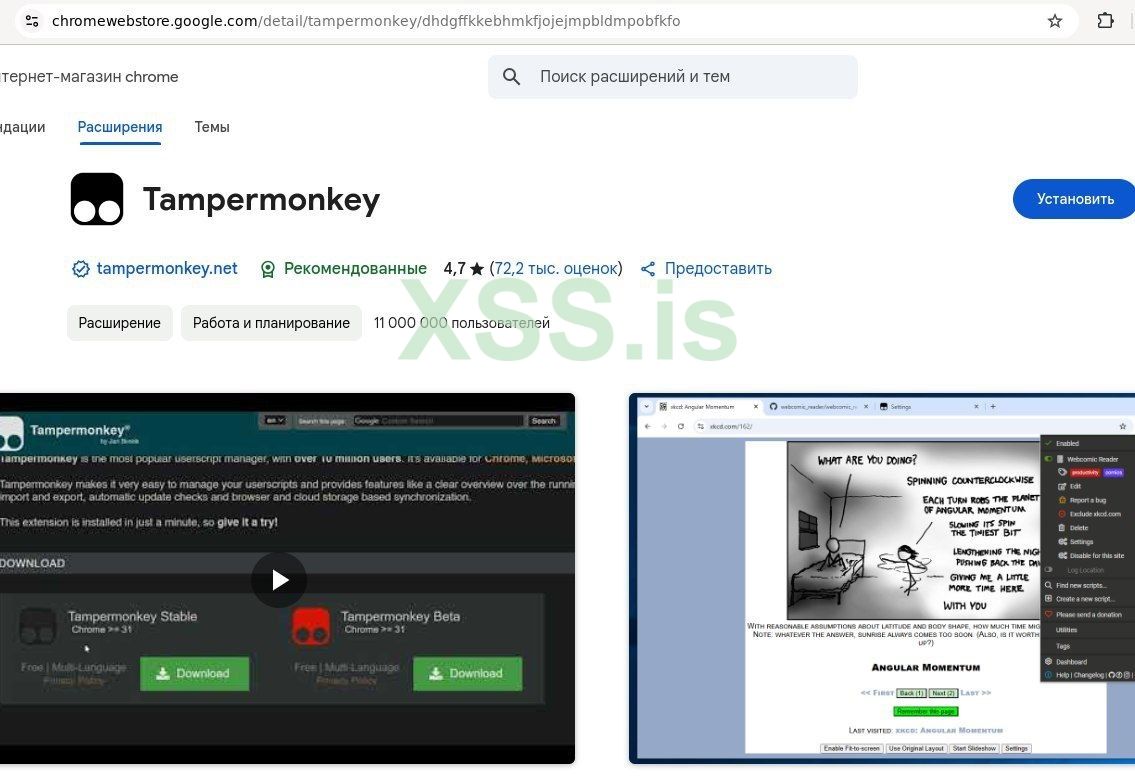

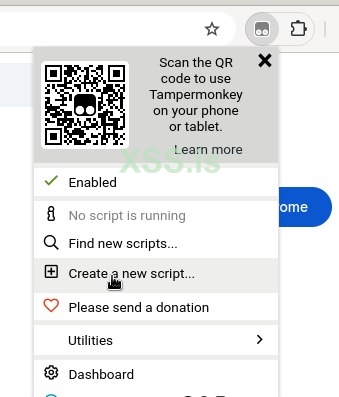

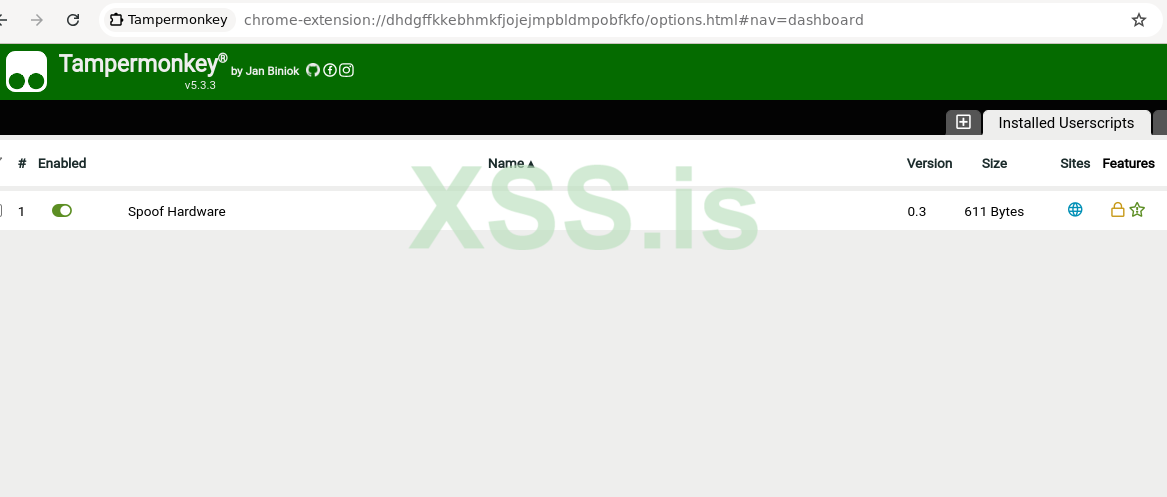

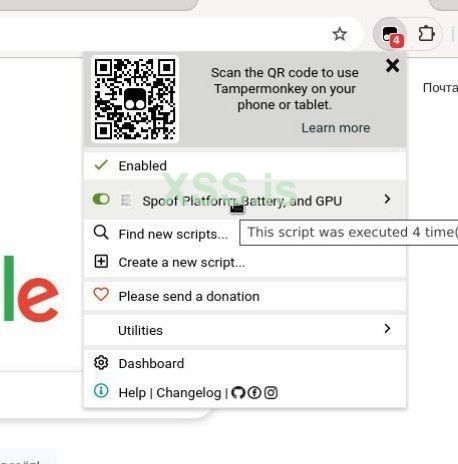

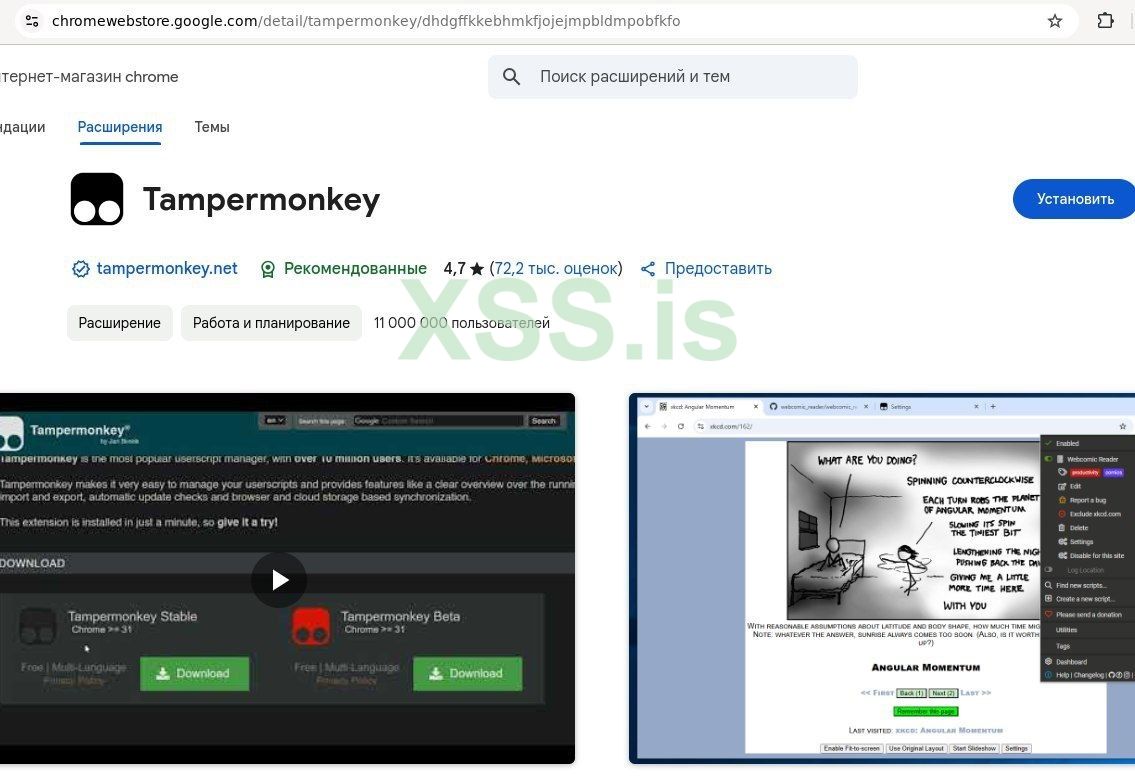

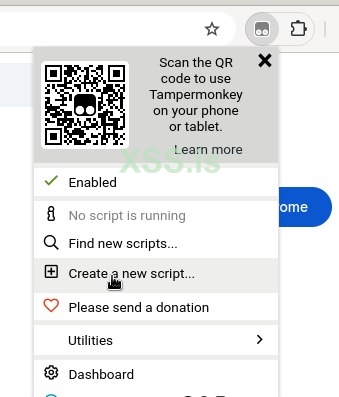

И напоследок — Tampermonkey. Это расширение для Chrome, которое пускает твои скрипты на любой сайт. Хочешь подменить данные о процессоре, видеокарте или Canvas? Пишешь JavaScript, загружаешь его в Tampermonkey, и он работает на каждой странице. Он работает, перехватывая или подделывая данные ещё до того, как сайт их увидит. К примру Tampermonkey перехватывает вызовы API через Object.defineProperty или прямое переопределение методов.

Некоторые сайты используют защиту от user script-расширений, таких как Tampermonkey. Это может включать обфускацию кода, проверку целостности скриптов или блокировку подозрительных вмешательств. Такие меры могут ограничивать или полностью предотвращать работу пользовательских скриптов. Так что будьте осторожны, использование Tampermonkey для подмены данных может не всегда работать.

Установить его достаточно просто:

Для этого надо зайти в Chrome Web Store(https://chromewebstore.google.com/detail/tampermonkey/dhdgffkkebhmkfjojejmpbldmpobfkfo), и нажать "Установить":

Потом в интерфейсе расширения можно создать новый скрипт, вставить код и сохранить и дальше его уже можно применять его к любой странице браузера.

Подмена отпечатков

Мы разобрали инструменты для подмены отпечатков, а теперь давайте поговорим про подмену отпечатков. Но перед разбором отмечу одну важную вещь, подмена отпечатков позволяет замаскировать устройство и повысить приватность, но требует тщательной настройки. Несогласованность параметров — например, когда User-Agent указывает на Windows, а шрифты выдают Linux может быть обнаружена антифрод-системами. Потому важна не только сама подмена отпечатка, а подход к его подмене с умом. Потому вам следует учитывать это применяя методы из моей статьи. Разговор про подмену отпечатка, пожалуй, начнём идя от простого к сложному, потому первым делом сначала разберём методы подмены User-Agent.

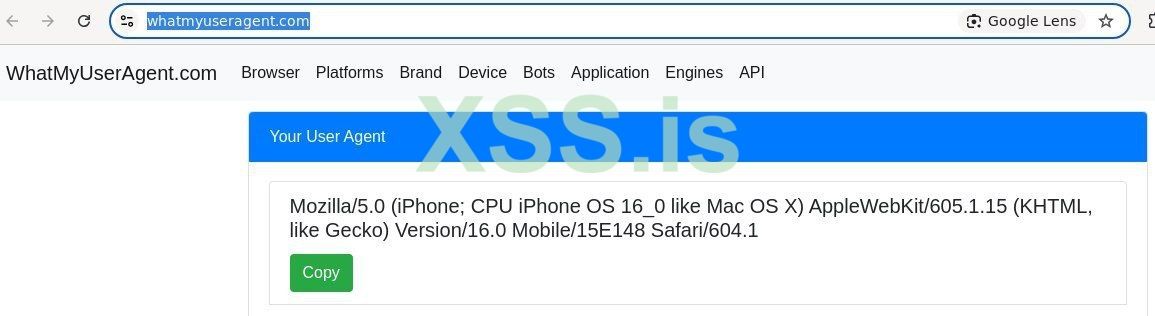

Смена User agent

User agent для злоумышленника весьма важная зацепка, он может показывает ему версию браузера, операционную систему, и даже устройство, как вы видите уже достаточно много информации. Подмена User-Agent — один из самых простых способов изменить то, как сайт вас видит, хотя это лишь верхушка айсберга в борьбе с отпечатками. Давайте разберём каждый метод подмены User-Agent, с примерами кода, но где брать реальные юзера агенты и как это автоматизировать для смены разных User-Agent я расскажи позже в разделе про инструменты.

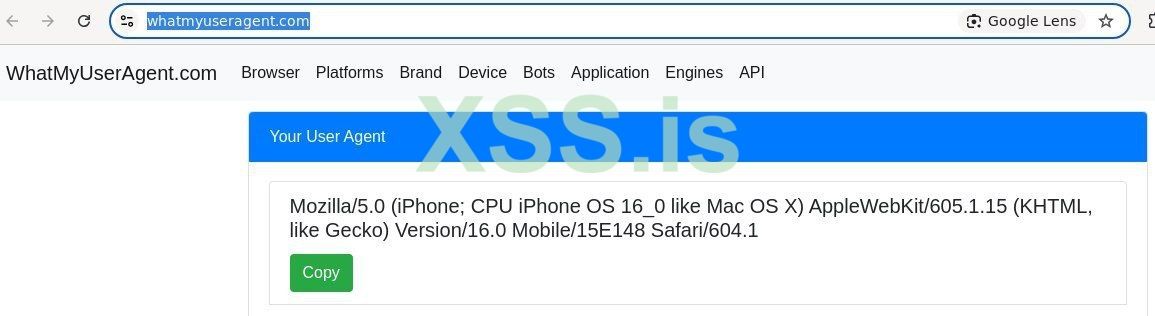

Первый способ — самый простой запуск Chrome с флагом --user-agent. Это настолько просто, что даже новичок справится. Вы добавляете флаг в командную строку при запуске браузера, и Chrome начинает отправлять указанный User-Agent всем сайтам. Например, вы хотите, чтобы сайт думал, что вы сидите с iPhone.

Пример:

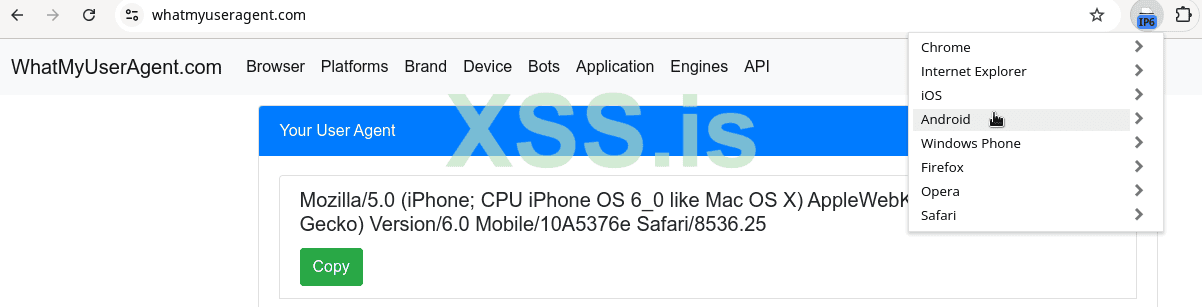

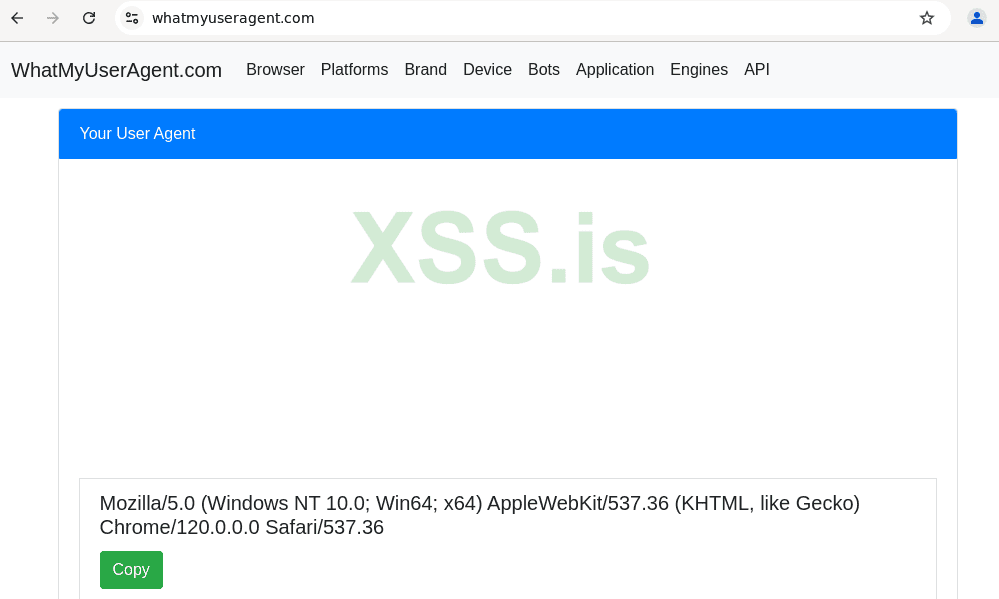

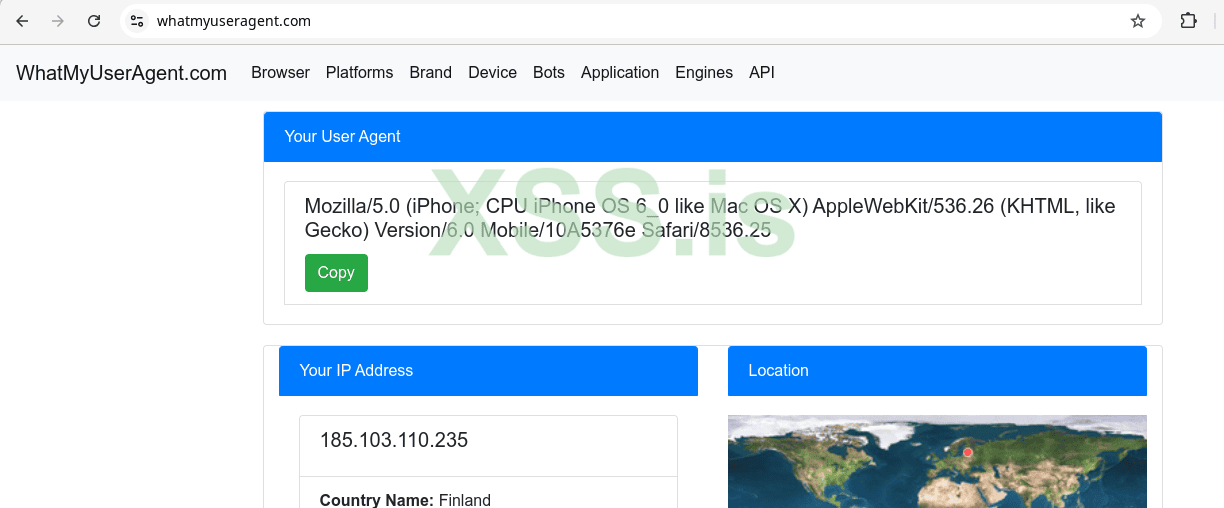

Проверю изменился ли мой юзер агент на сайте https://whatmyuseragent.com/ , как мы видим мы верно подменили юзер агент:

Теперь подробнее разберем что происходит в этом коде?

Скрипт сохраняет User-Agent в переменную и запускает Chrome с этим для смены юзер агента в фоновом режиме (благодаря &). Флаг --user-agent переписывает значение, которое Chrome отправляет в HTTP-заголовке User-Agent. Плюс метода в его простоте: не нужно ничего устанавливать или модифицировать. Минус — это одноразовое решение. Новый запуск Chrome без флага вернёт старый User-Agent, и автоматизировать для постоянной работы не всегда удобно. К тому же, сайты могут заподозрить неладное, если User-Agent не соответствует другим отпечаткам, например, разрешению экрана или поведению JavaScript.

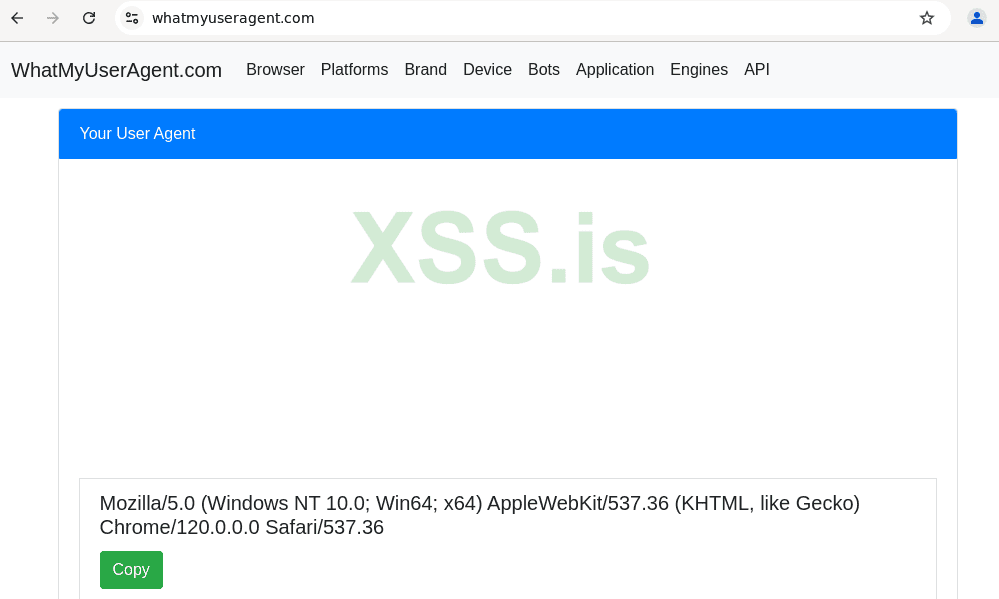

Давайте усложним задачу и создадим кастомный профиль Chrome. Профиль — это папка с настройками браузера, где хранятся ваши предпочтения, расширения и кэш. Мы можем заранее настроить профиль, чтобы он всегда использовал нужный User-Agent. Один из способов — добавить расширение, которое подменяет User-Agent, но можно пойти дальше и модифицировать файл Preferences. Этот файл лежит в папке профиля (обычно ~/.config/google-chrome/Default/Preferences) и хранит настройки в формате JSON.

Вот пример Bash-скрипта, который создаёт новый профиль с нужным User-Agent:

При запуске как мы видим создаётся новый профиль:

Проверяем юзер агент:

Что делает этот код? Он создаёт новую папку для чистого профиля Chrome, удаляя старую, чтобы избежать конфликтов. Затем записывает в неё файл Preferences с базовыми настройками, такими как имя профиля и отключение WebRTC для большей приватности. User-Agent задаётся через флаг командной строки, заставляя Chrome использовать указанную строку (в данном случае Windows). Дополнительные флаги отключают расширения, фоновые запросы и начальные проверки, обеспечивая минималистичную среду. Chrome запускается с этими настройками в фоновом режиме.

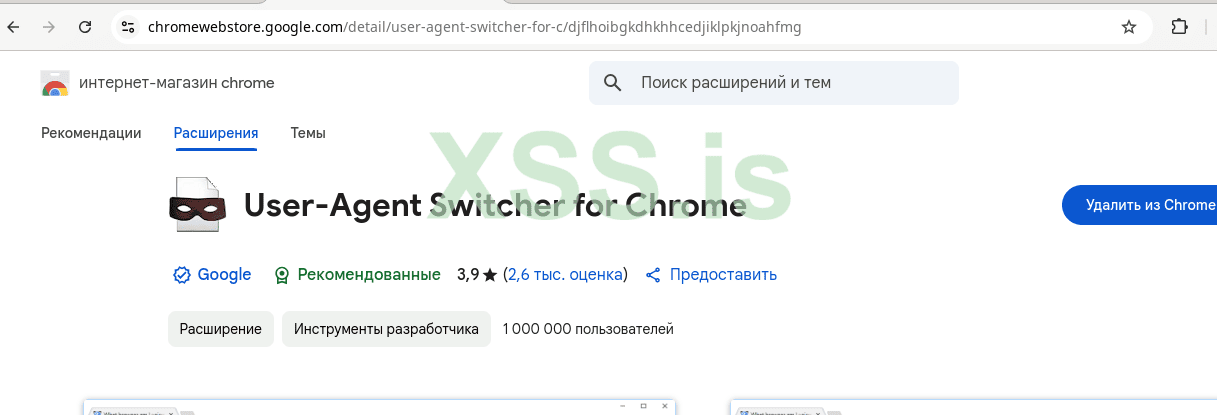

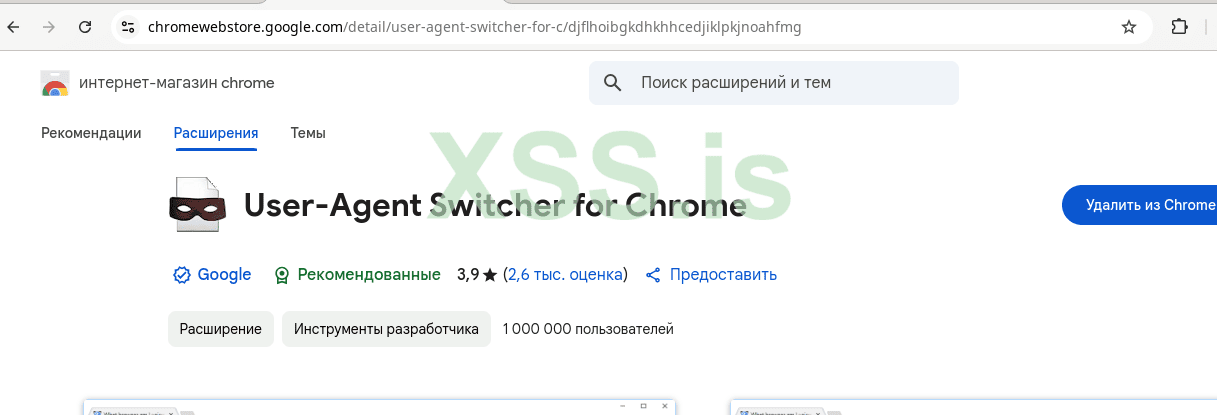

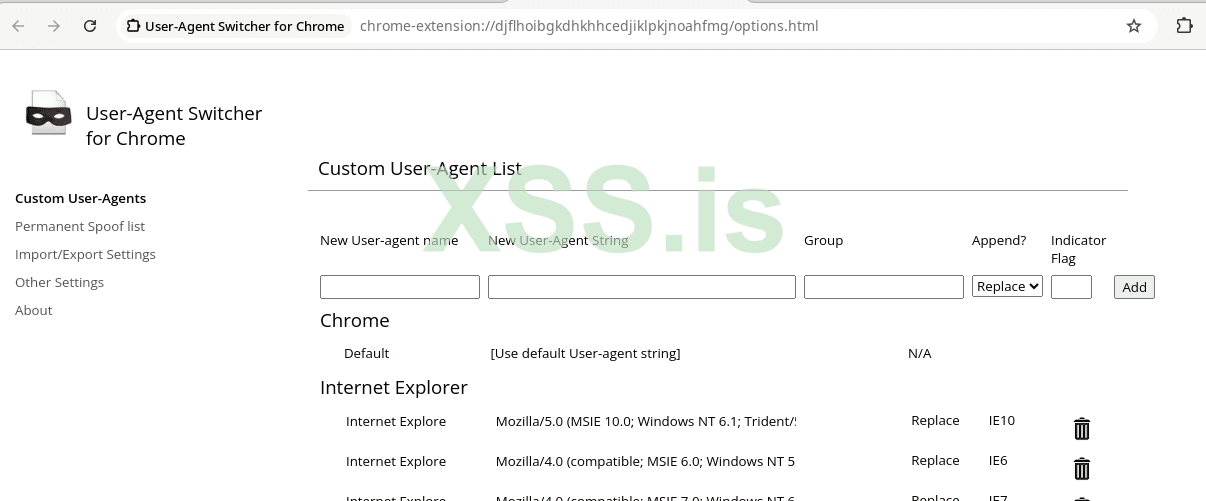

Дальше — расширения. Есть готовые решения вроде "User-Agent Switcher", которые можно установить из Chrome Web Store. Они позволяют выбрать User-Agent из списка или задать свой. Это нельзя автоматизировать через bash зато можно в самом плагине устанавливать список необходимых юзер агентов.

Устанавливаем плагин:

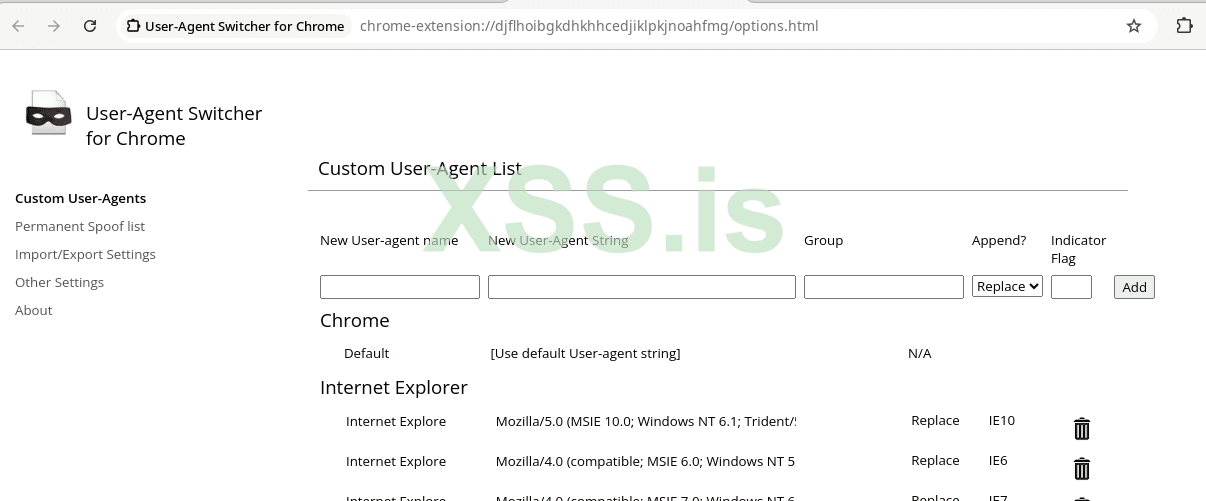

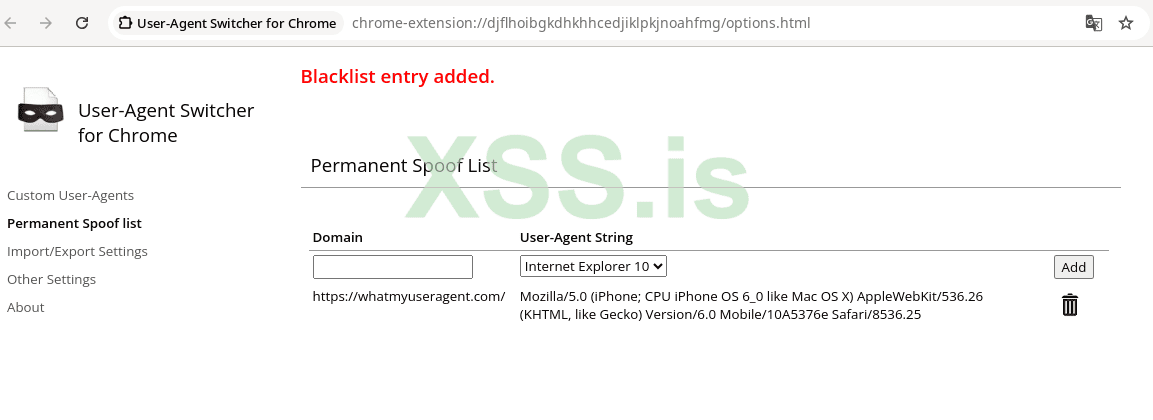

Далее мы можем задать опции, к примеру для каких сайтов какой юзер агент использовать, или же добавить в список юзер агентов плагина свой агент:

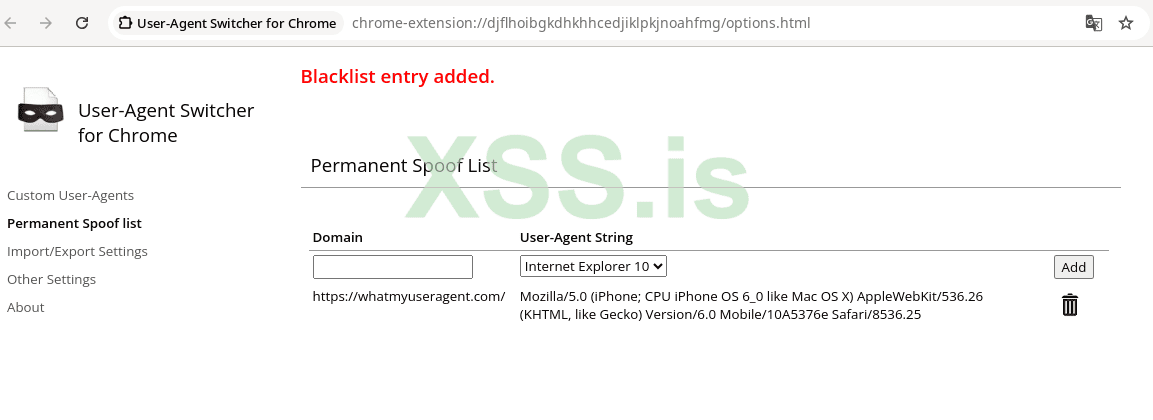

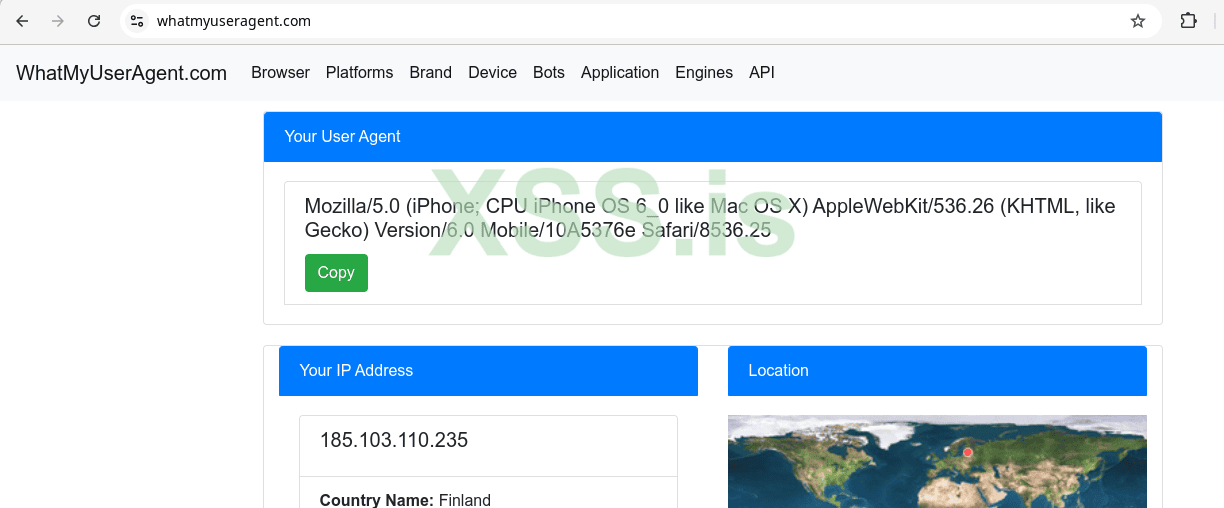

Как вы видели я добавил к whatmyuseragent.com юзер агент айфона, поэтому проверяем:

Проверяем:

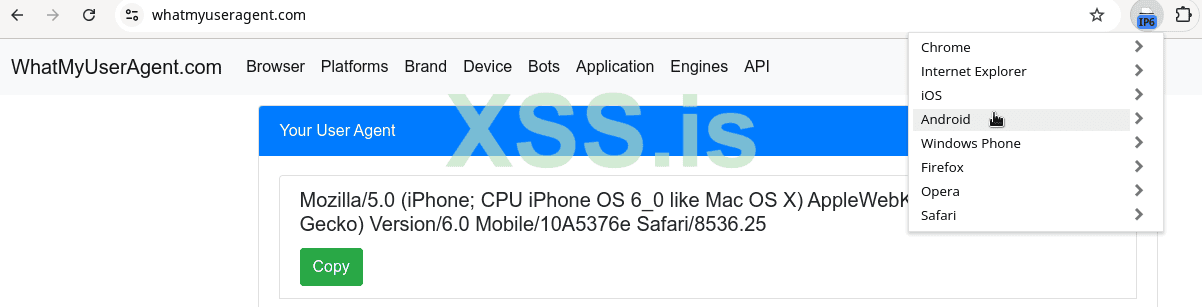

Но вообще поменять юзер агент для сайта, можно и не заходя в настройки, нужно просто нажать на плагин и выбрать тип юзер агента:

В этом методе расширение само делает всю работу, и вы можете менять User-Agent через его интерфейс. Но увы расширениям не всегда можно доверять, плюс наличие расширений иногда обнаруживается сайтами через их поведение или следы в DOM, конечно позже я расскажу методы как их скрыть, но тем не менее наличие плагинов все равно риск .

Есть ещё один способ запустить браузер через Puppeteer, используя его можно поменять User-Agent через в код на node js.

Вот как это можно сделать:

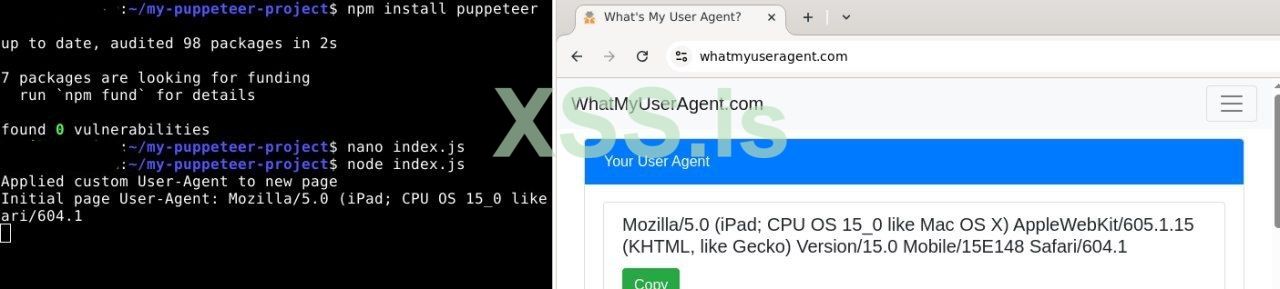

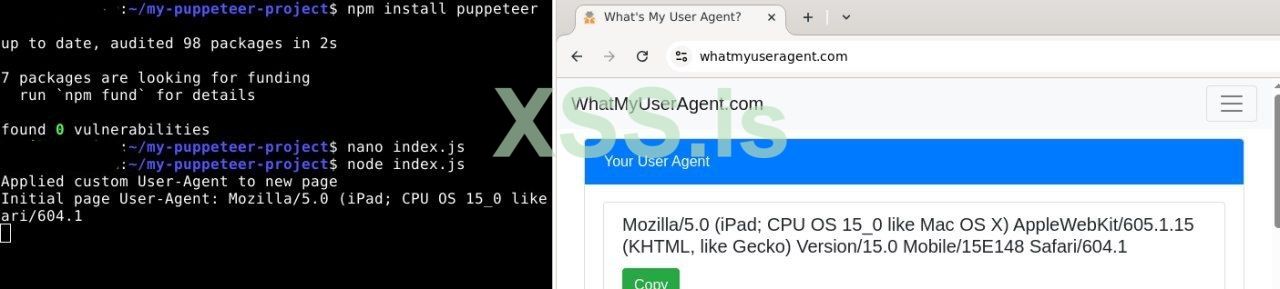

И вот теперь добавляем наш скрипт к примеру в файл index.js и запускаем:

Что происходит? Puppeteer открывает Chrome в видимом режиме, задаёт кастомный User-Agent с помощью page.setUserAgent и заходит на сайт — в примере это whatmyuseragent.com, чтобы убедиться, что подмена сработала. Поскольку браузер не закрывается, можно дальше взаимодействовать с ним, используя этот же User-Agent.

Каждый из этих методов решает задачу подмены User-Agent, но ни один не даёт полной защиты. User-Agent — лишь часть отпечатка, и если вы подменяете только его, сайты могут заметить несоответствие с другими данными, вроде WebGL или Canvas. Потому давайте разбираться, как подменить остальную часть отпечатка

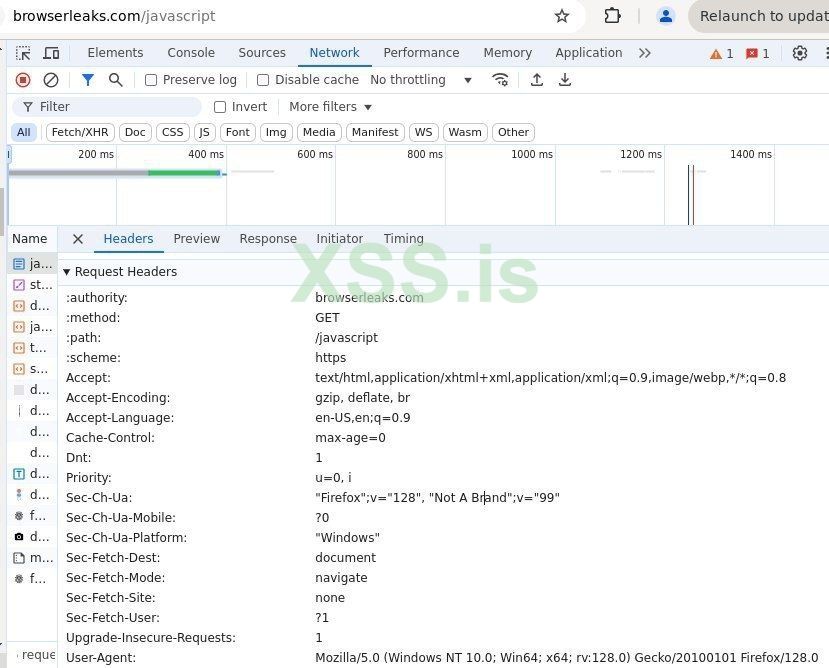

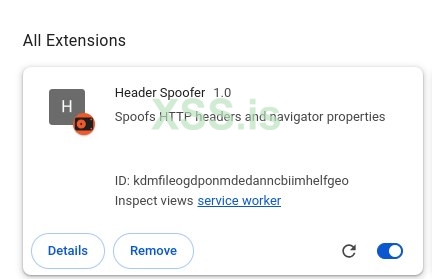

Смена Client Hints

Выше мы говорили про юзер агенты, но давай копнём чуть глубже и разберёмся, в других заготовках по которым браузер может вычислить вашу ос. Есть штуки, которые называются Client Hints, или HTTP-заголовки, которые выдают кучу дополнительной инфы о вас. Они могут выдавать подробности о вашем устройстве, такие как ОС, процессор и версия браузера. Примером таких заголовков являются Sec-CH-UA (версия браузера), Sec-CH-UA-Platform (операционка) или Sec-CH-UA-Model (модель девайса). Что ж давайте разбрёмся, как их подделать.

Можно подменять Client Hints и другие заголовки, маскируя браузер под Firefox с помощью Puppeteer и CDP, а также перехват всех HTTP-запросов с подстановкой нужных заголовков.

Пример кода:

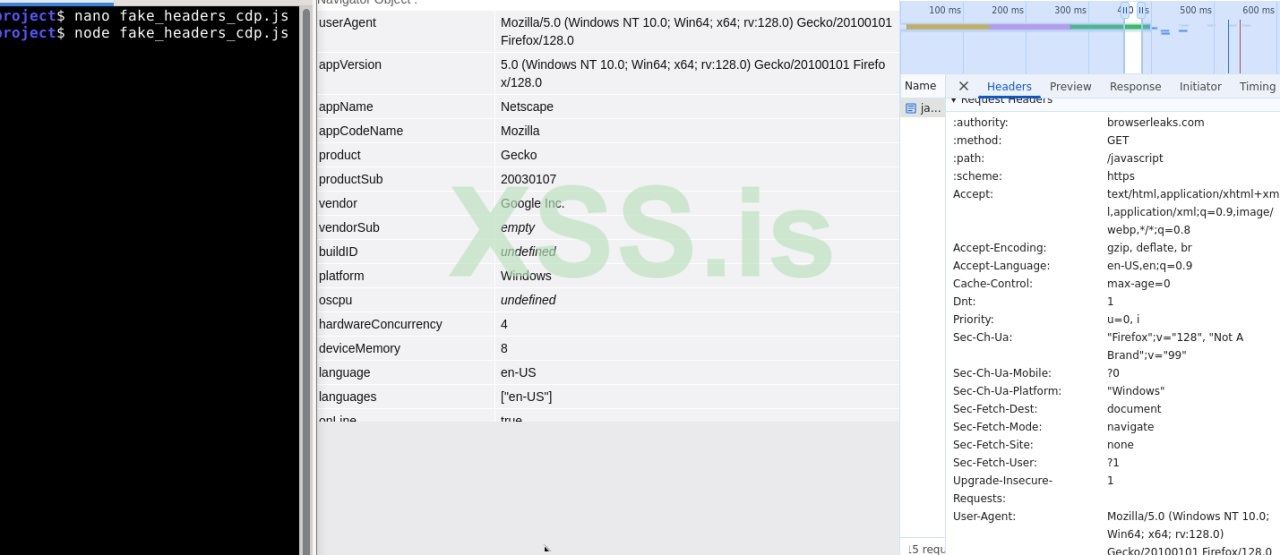

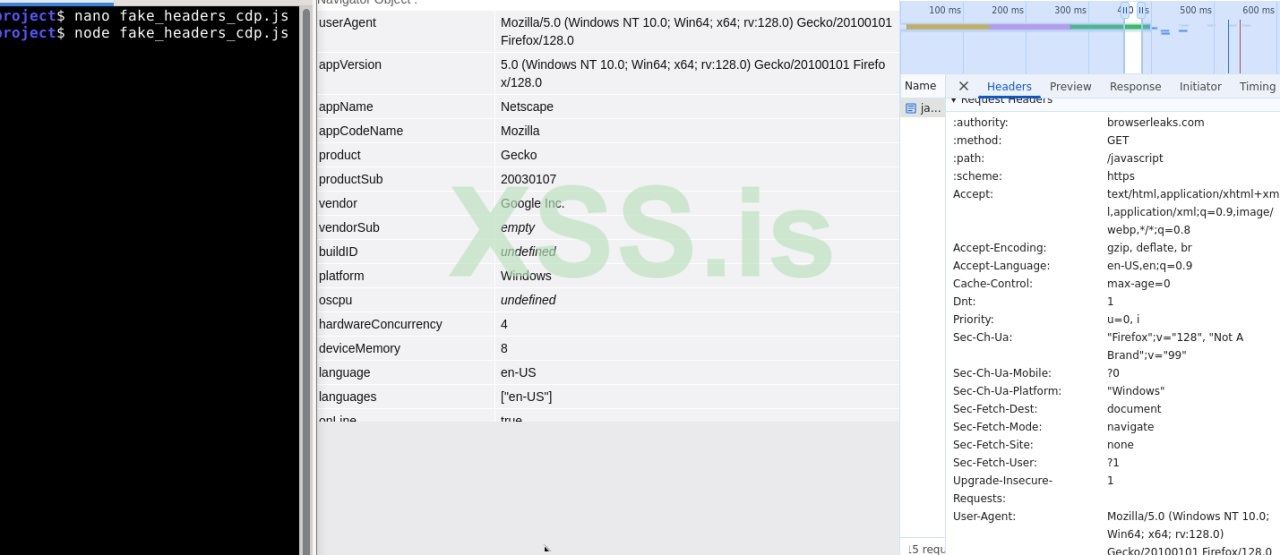

Проверяем:

Код запускает Chrome с Puppeteer и подменяет основные заголовки, включая user-agent и client hints. Это делается как через Puppeteer API, так и через CDP-команду Network.setUserAgentOverride, чтобы изменить данные, которые браузер отправляет на сервер, и те, что видны из JS.

Можно подменить заголовки браузера и отпечатки, связанные с Client Hints, даже без использования CDP, просто через Puppeteer — за счёт перехвата всех запросов и внедрения скрипта до загрузки страницы.

Пример кода:

Этот код меняет user-agent, заголовки Client Hints и JavaScript-свойства navigator.userAgent и navigator.userAgentData. Все запросы проходят через перехватчик, где подставляются нужные заголовки. Также добавляется инъекция скрипта, которая подменяет userAgent внутри JS-движка, чтобы скрыть Puppeteer и обмануть fingerprint-детекторы.

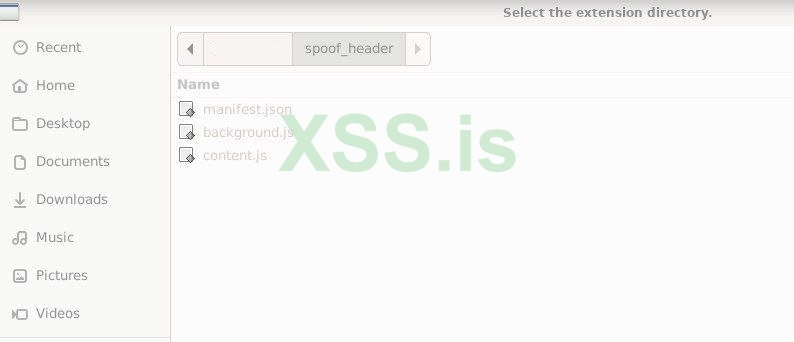

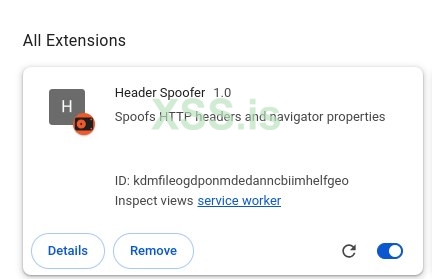

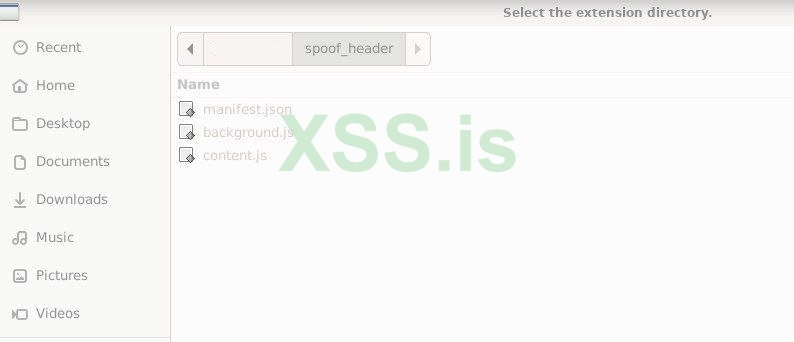

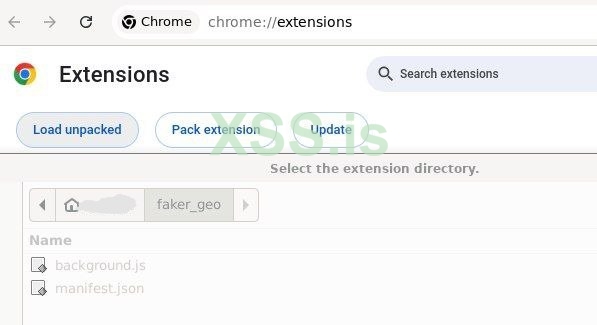

Можно даже создать плагин для Хрома для подмены этих заголовков, чтобы браузер сразу выглядел как Firefox(для примера но по факту естественно можно замаскироваться под что угодно). Это удобно если нужно постоянное поведение прямо в реальном браузере.

Пример:

manifest.json:

background.js:

content.js:

Для проверки устнанавливаем палгин:

Запускаем его:

Проверяем работает ли:

Это расширение состоит из нескольких файлов. background.js отвечает за подмену HTTP-заголовков через declarativeNetRequest. Там подставляется кастомный User-Agent, сек-хинты (Sec-CH-UA, Platform, Mobile) и прочие стандартные поля. Параллельно content.js подменяет свойства navigator, отключает userAgentData, и маскирует WebGL + Canvas (в том числе добавляя noise в toDataURL). Всё это вместе подделывает поведение браузера на уровне и сети, и JavaScript, чтобы максимально сбить трекинг и отпечатки.

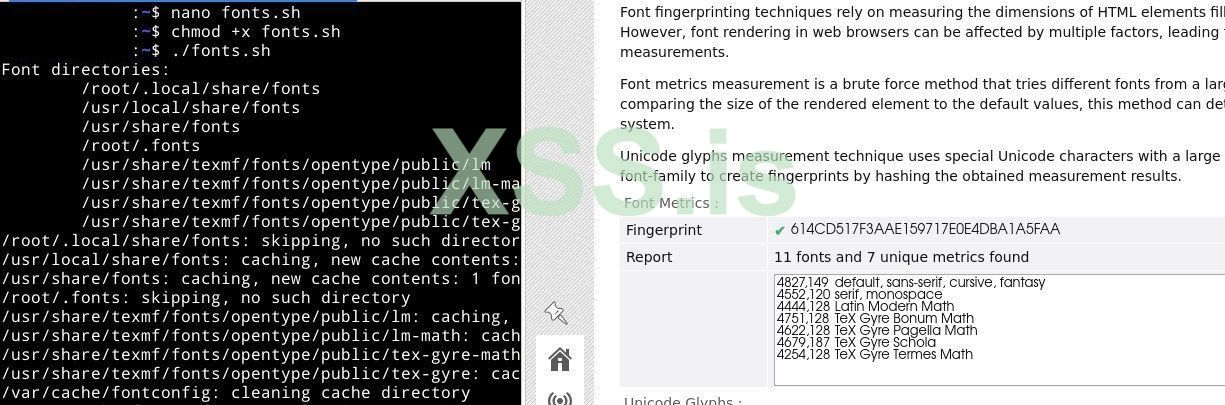

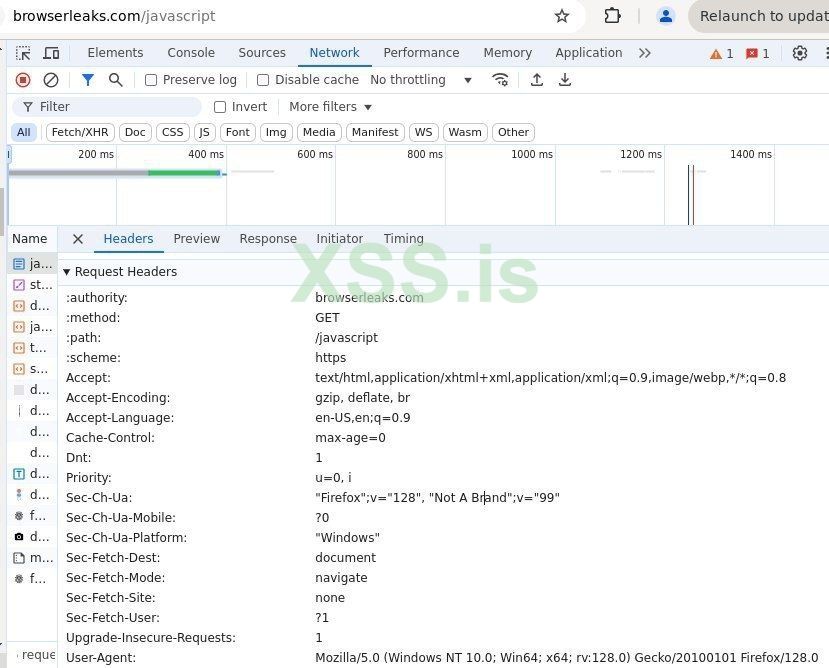

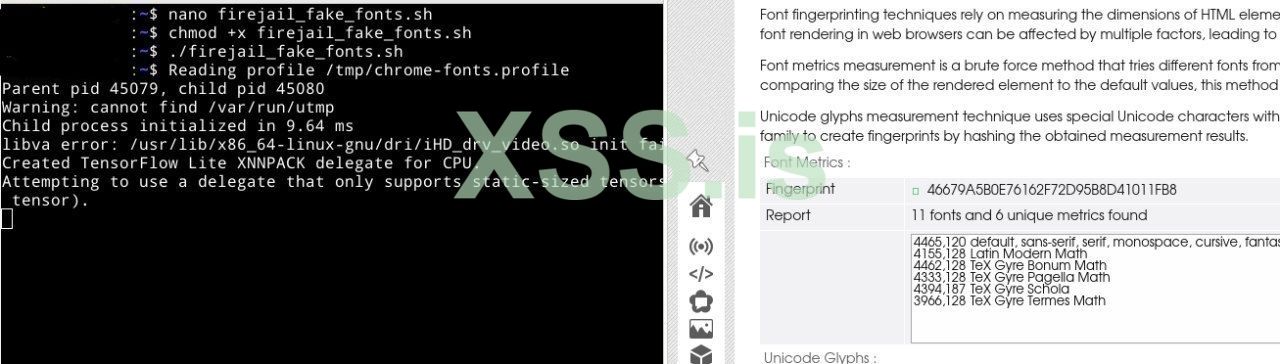

Подмена шрифтов

Шрифты — это один из главных источников уникальности браузера. Сайты через Canvas или CSS могут узнать, какие шрифты установлены в системе, и использовать это для создания отпечатка. Наша цель — ограничить доступ Chrome к шрифтам (что может выглядеть подозрительно) или подменить их, чтобы браузер выглядел максимально стандартно. Для проверки я буду использовать browserleaks.com/fonts.

Мы можем скрыть системные шрифты, используя mount --bind, чтобы подменить системный каталог шрифтов /usr/share/fonts нашей собственной папкой, содержащей только выбранный шрифт. Это заставляет Chrome видеть минимальный набор шрифтов, снижая уникальность отпечатка. Это достаточно эффективно, ведь Chrome физически не может получить доступ к системным шрифтам вне нашей папки. Однако требует прав root для монтирования, плюс без блокировки веб-шрифтов сайты могут подгрузить их самостоятельно.

Пример на Bash:

Проверяем работоспосбность:

Скрипт создаёт изолированное окружение для Chrome, чтобы браузер видел только один шрифт — DejaVu Sans. Для этого он готовит временную папку /tmp/fake11-fonts, куда копируется шрифт, и делает его доступным для чтения. Затем удаляются старые данные профиля и кэша, чтобы избежать конфликтов. С помощью mount --bind системный каталог /usr/share/fonts заменяется нашей папкой, а команда fc-cache обновляет кэш шрифтов, чтобы изменения сразу вступили в силу. Chrome запускается с чистым профилем, отдельным кэшем, без фоновых запросов и веб-шрифтов, что минимизирует утечки. После закрытия браузера скрипт пытается размонтировать каталог, возвращая систему в исходное состояние.

Правда иногда размонтировать /usr/share/fonts не удаётся, если каталог всё ещё используется каким-нибудь процессом (например, Chrome не до конца закрылся или другой софт держит файлы). В таком случае команда sudo umount /usr/share/fonts выдаст ошибку вроде device is busy. Чтобы это исправить, можно вручную проверить, какие процессы используют каталог, с помощью sudo lsof +D /usr/share/fonts. В выводе будут перечислены процессы — обычно это chrome или связанные с ним. Их можно завершить командой pkill chrome, после чего повторить sudo umount /usr/share/fonts.

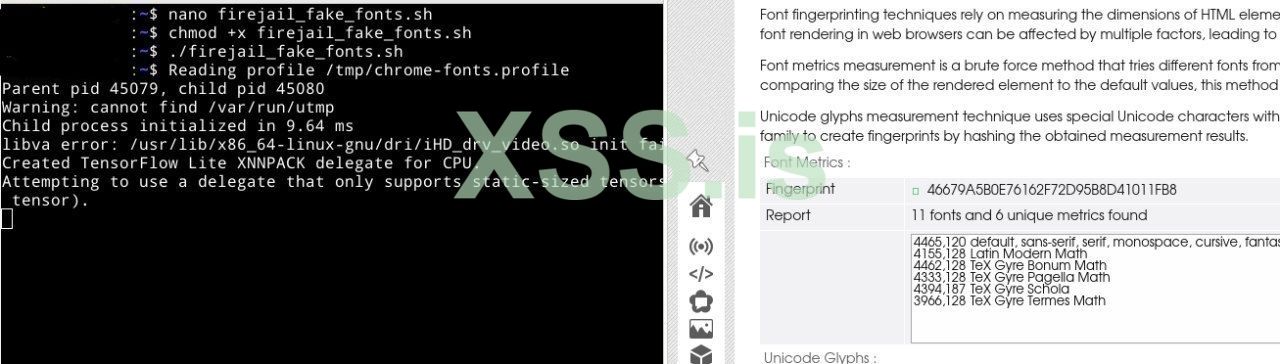

Для еще одного метода мы моем использовать Firejail для изоляции браузера.

Пример:

Проверяем работу скрипта:

Код работает следующим образом: сначала создаётся временная папка с выбранным шрифтом, затем формируется профиль для Firejail, который разрешает доступ только к этой папке и блокирует стандартные системные каталоги шрифтов. После этого Chrome запускается в изолированной среде, где он может использовать только указанный шрифт.

Ещё для смены шрифтов можно использовать fontconfig — штуку, которая помогает настраивать шрифты в Linux, чтобы Chrome видел только те шрифты, которые мы ему подсунули. Fontconfig позволяет управлять шрифтами для программ, не трогая системные файлы.

Пример на Bash:

Можно так же использовать bwrap, чтобы Chrome видел только те шрифты, которые мы ему дадим.

Пример на Bash:

В скрипте создаётся папка с одним шрифтом, который мы хотим показать. Bubblewrap запускает Chrome в контейнере, где системная папка шрифтов заменяется на нашу, а остальной системе дан доступ только для чтения, чтобы браузер работал нормально. Сеть оставляем открытой, а профиль браузера изолируем, чтобы настройки не мешали.

Подмена локали

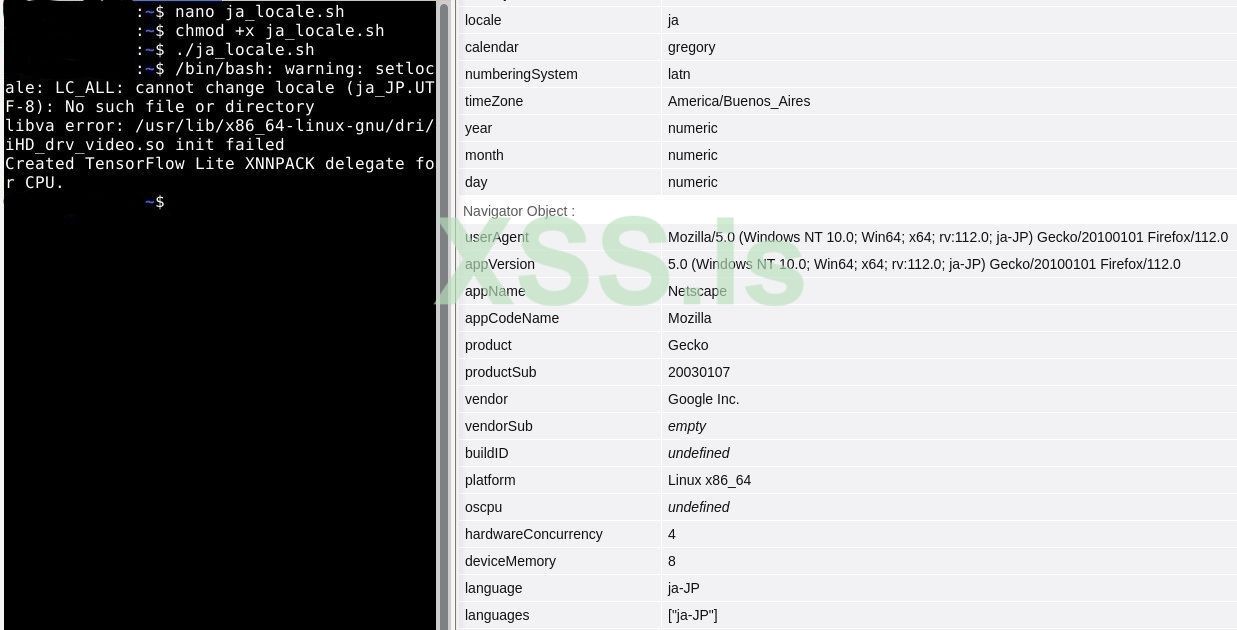

Теперь затронем новую, несомненно, полезную тему, а именно про подмену местоположение в хром, первое что мы разберем это подмена локали. Локаль браузера — ещё один элемент, который сайты используют для создания отпечатка. Она раскрывается через HTTP-заголовки, JavaScript. Подмена локали это достаточно важно, чтобы браузер не орал: «Эй, он не тот, за кого себя выдаёт!». Ведь VPN маскирует IP, но без подмены локали ты всё равно можешь спалиться, потому что язык браузера кричит о твоём реальном местоположении. Для проверки будем использовать тот же browserleaks.com/javascript

Самый лёгкий способ — запустить Chrome с флагом --lang. Это меняет язык браузера и то, что видит сайт через navigator.language:

Пример:

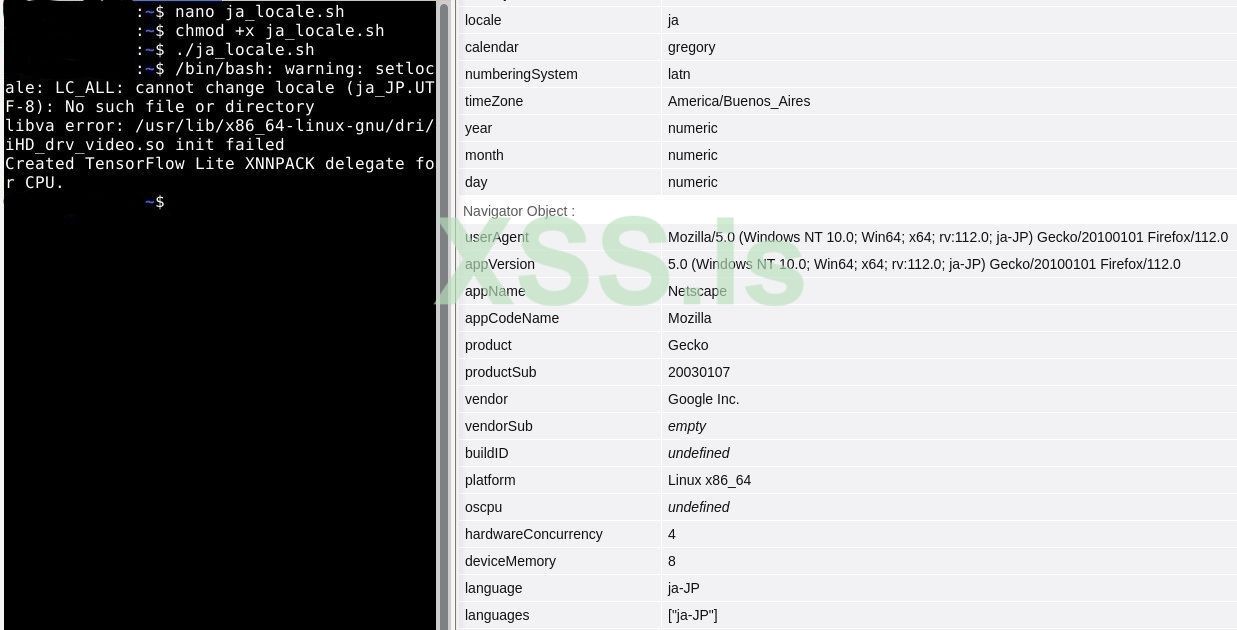

Проверяем:

Этот скрипт запускает Google Chrome с японской локалью, чтобы браузер и сайты отображали интерфейс и контент на японском языке. Он создаёт временный профиль, очищая его перед запуском. Флаги --lang=ja-JP и --accept-lang=ja-JP задают японскую локаль и предпочтение языка для сайтов, а переменные окружения LANG и LC_ALL усиливают эффект, чтобы сайты точно видели японскую локаль. Флаг --user-agent подменяет обычный юзер агент на юзер агент с точным указвнием нужной нам локали. Опции --no-first-run, --disable-translate и --disable-features=TranslateUI отключают начальную настройку Chrome и функции перевода.

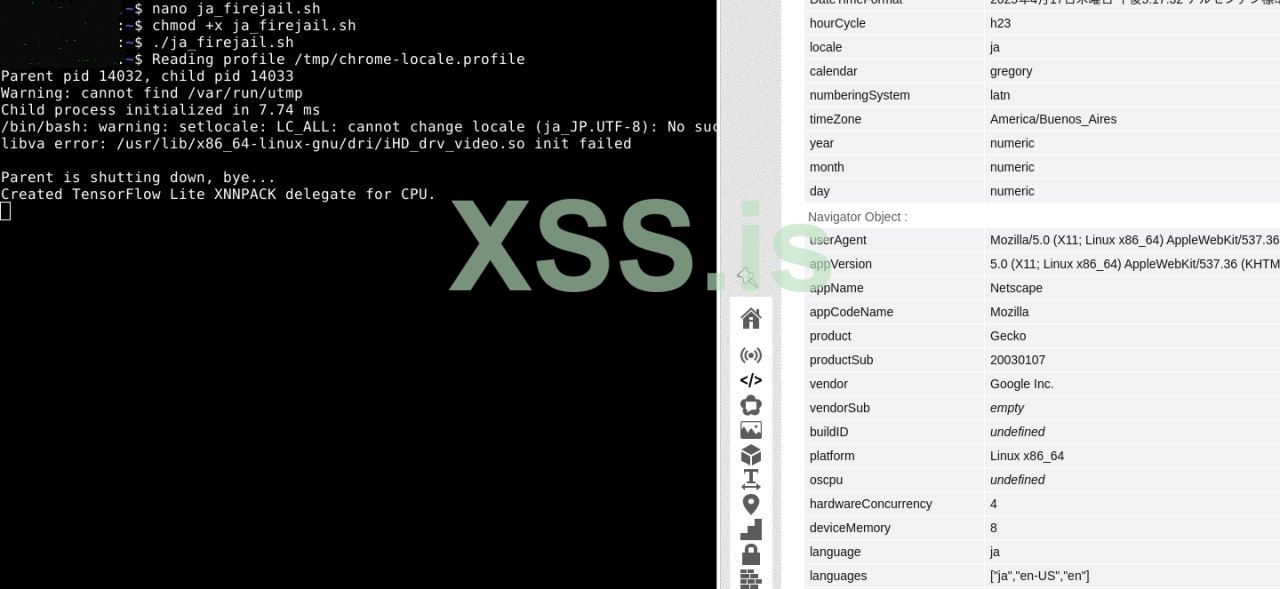

Еще локаль можно сменить спомщью Firejail, котрую мы использовали ранее для смены шифтов, но на вякий случай напомню она запускает Chrome в песочнице, где можно задать свои переменные окружения и тд. Так мы меняем локаль только для браузера, не трогая систему.

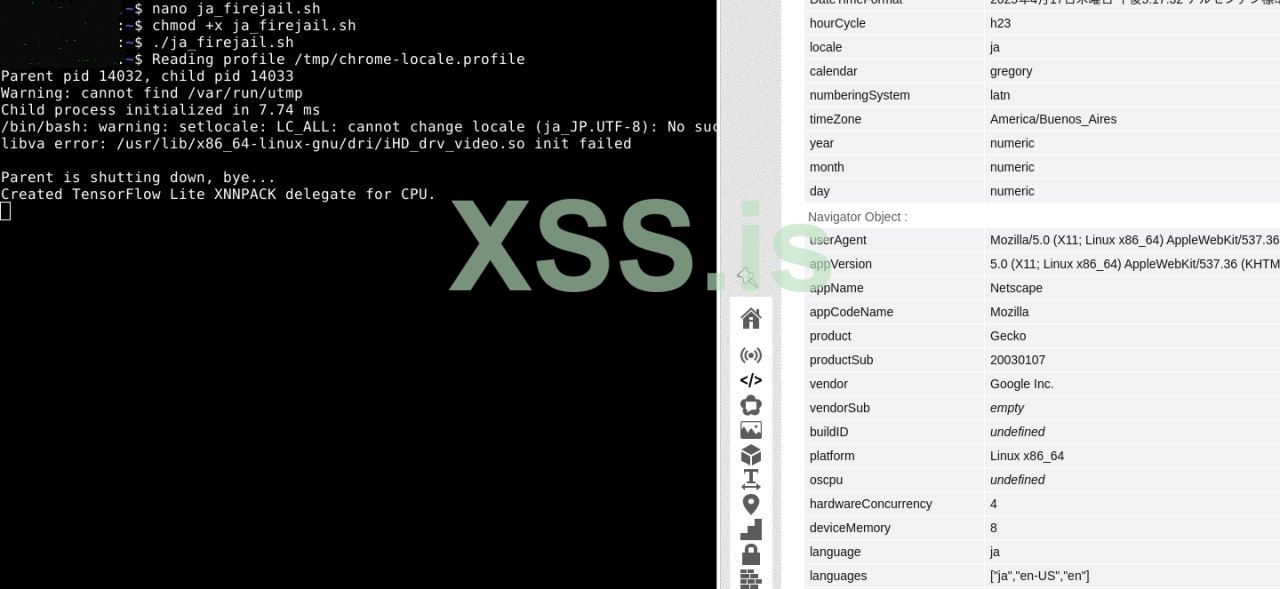

Пример:

Проверка:

Этот скрипт создаёт изолированное окружение, где Chrome видит только локаль ja_JP.

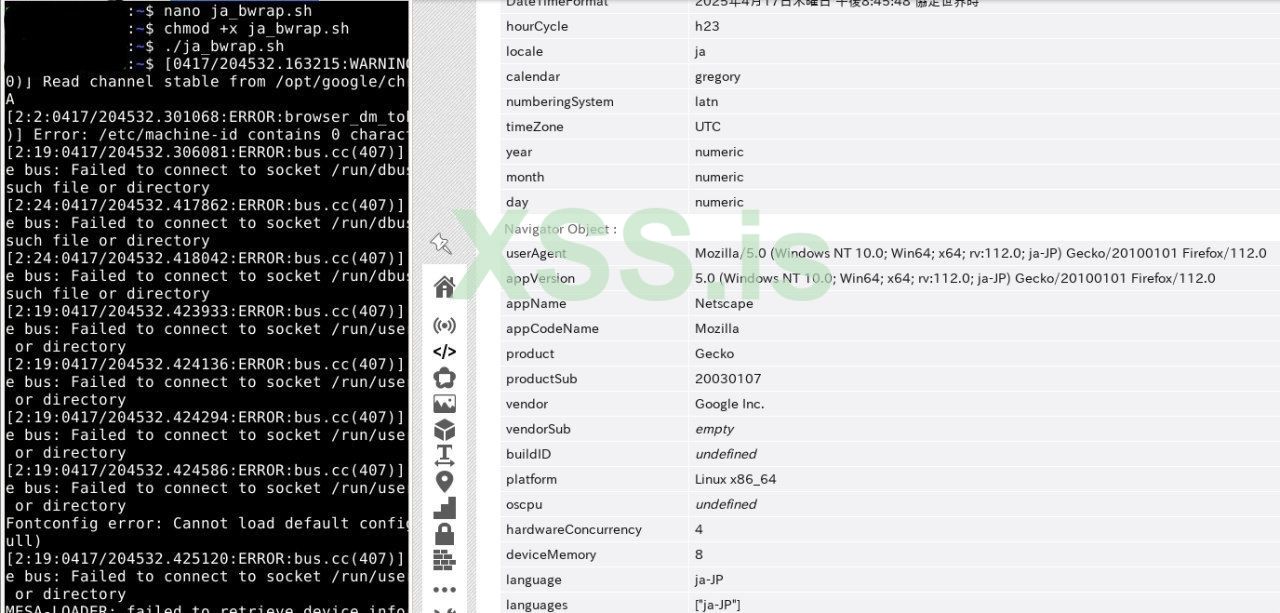

Так же для подобных целей можно использовать bwrap, как вы помните она запускает Chrome в контейнере. Давайте с помощью bwrap зададим локаль.

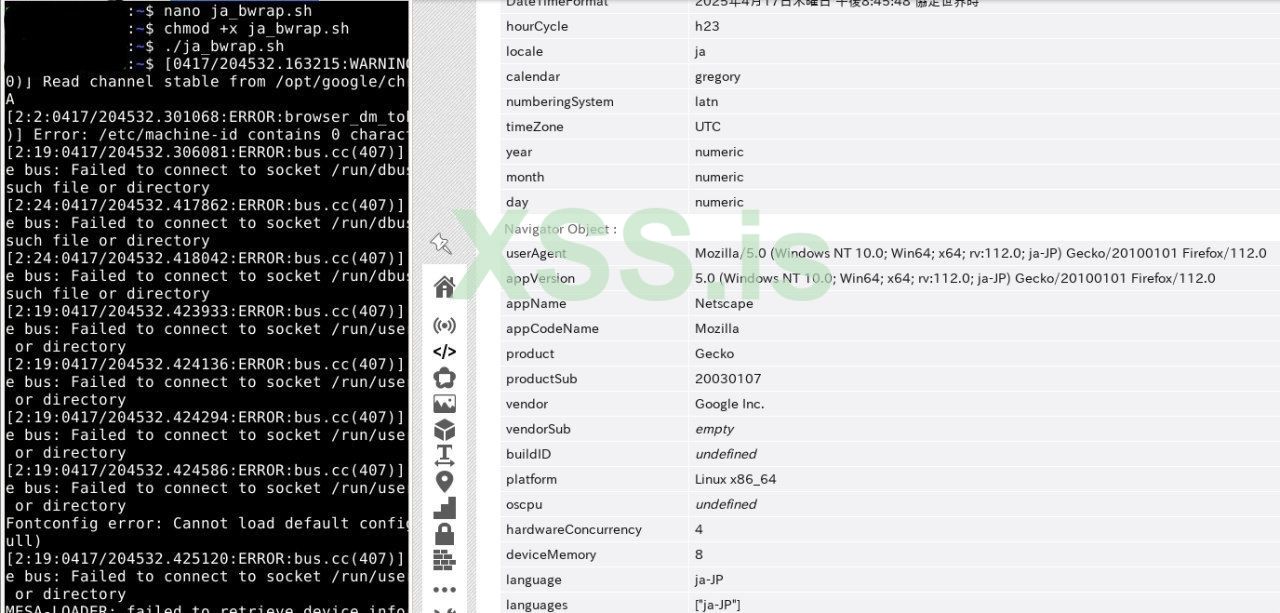

Пример на Bash:

Проверяем:

В данном скрипте Bubblewrap запускает Chrome в контейнере, где локаль установлена как en-US. Для этого он создаёт временную папку для профиля браузера, очищая её перед каждым запуском, чтобы избежать накопления данных. Скрипт монтирует только необходимые системные директории в режиме "только чтение", такие как /usr, /lib, /bin и /opt, чтобы Chrome мог использовать системные библиотеки и исполняемые файлы. Сеть остаётся доступной, позволяя браузеру подключаться к интернету, а файл /etc/resolv.conf обеспечивает корректную работу DNS. Временная файловая система /tmp создаётся для изоляции временных данных, а /dev и /proc дают доступ к устройствам и процессам, необходимым для работы браузера. Домашняя директория браузера перенаправляется в созданную временную папку профиля. Также задаётся юзер агент устанавливается язык ja-JP чтобы точно полностью подделать локаль.

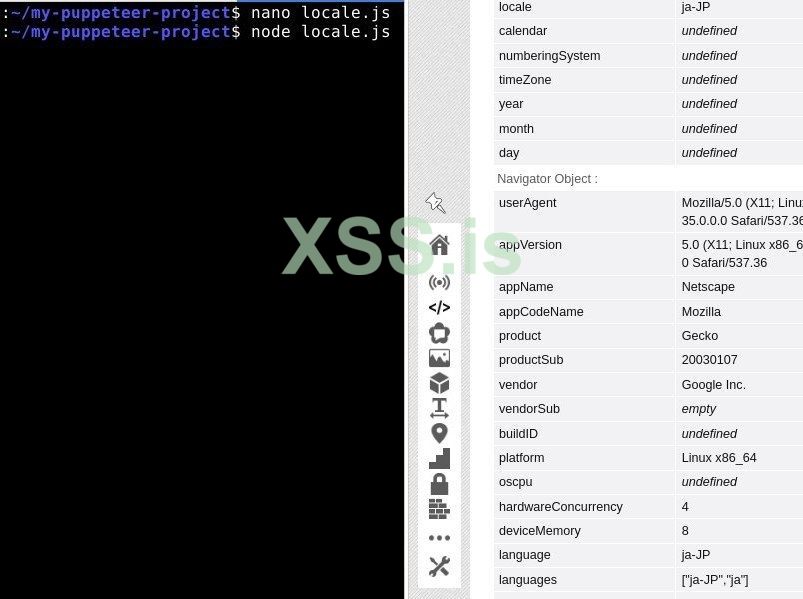

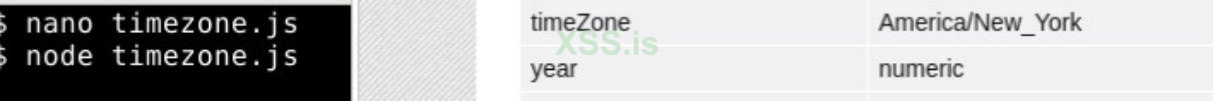

Еще можно использовать Puppeteer, он управляет Chrome подменяя локаль через js и заголовки.

Пример кода для подмены локали:

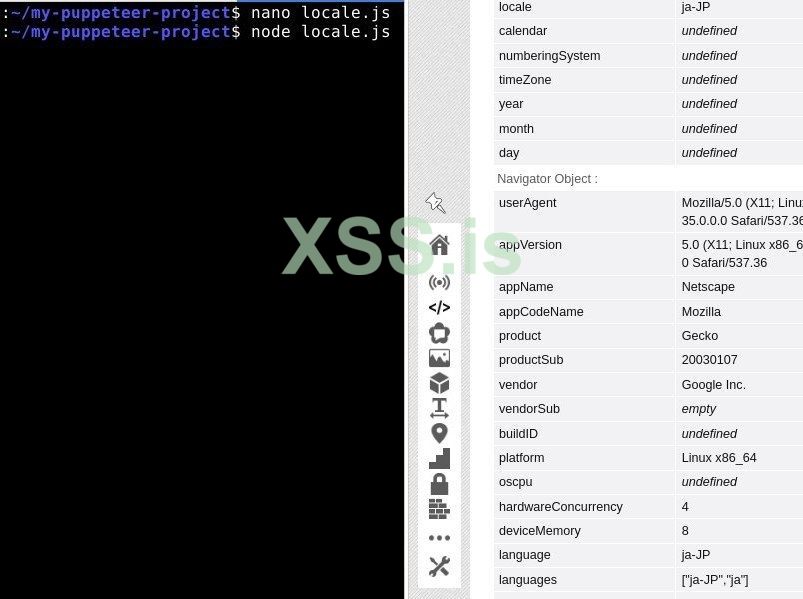

Запускаем и проверяем работает ли:

Мой скрипт использует Puppeteer, чтобы запустить Chrome так, будто он работает на японском языке. Браузер открывается в видимом окне для того, чтобы его можно было дальше использовать, и настраивается с японской локалью. Скрипт задаёт HTTP-заголовок, чтобы сайты отправляли контент на японском, и меняет JavaScript-объекты в браузере, чтобы они сообщали сайтам, что язык — японский. Также он подстраивает формат даты и времени под японские стандарты. В конце скрипт заходит на тестовый сайт, который проверяет настройки браузера.

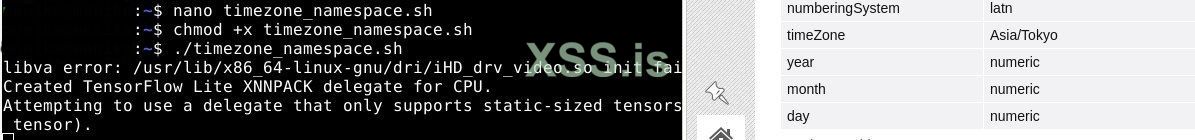

Подмена таймзоны

Что ж, мы разобрались с подменой локали, таймзона всё равно может нас выдать, так что её тоже нужно подменить. Таймзона видна через JavaScript, HTTP-заголовки или системные настройки. Наша цель — обмануть сайты, чтобы они видели нужную нам таймзону. Проверять будем, как и локаль с помощью browserleaks.com/javascript.

Самый лёгкий способ — запустить Chrome с флагом --timezone. Это прямо говорит браузеру, какую таймзону использовать, без лишних заморочек. Например, можно задать America/New_York.

Пример:

Проверяем:

Скрипт запускает Chrome с таймзоной America/New_York и американской локалью. Профиль чистый, лишние функции отключены.

Ещё можно запустить Chrome в изолированном time namespace с помощью unshare. Это фича Linux, которая позволяет создавать отдельное пространство для времени, где приложение видит свою таймзону. Правда, это работает только на ядрах, которые поддерживают time namespace (обычно новые версии). Мы используем timedatectl, чтобы временно задать таймзону внутри этого пространства.

Пример:

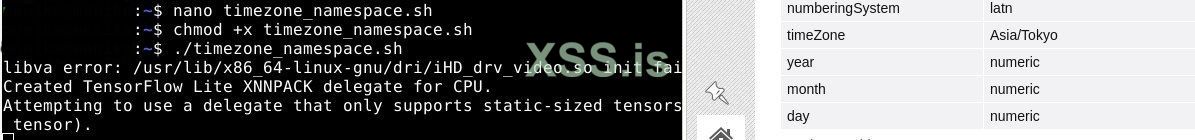

Проверяем:

Скрипт запускает Chrome в изолированном time namespace, где таймзона установлена на нужную нам. Это не трогает системную таймзону, и браузер видит только то, что мы ему задали. Профиль очищается, чтобы не было мусора, а флаги отключают лишние функции.

Если нужен программный контроль, можно использовать Puppeteer может эмулировать таймзону.

Вот пример код:

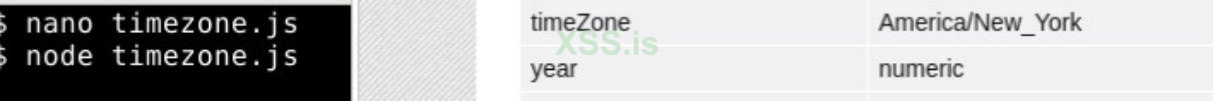

Проверяем:

Этот код запускает Chrome в видимом режиме, задаёт таймзону America/New_York через метод emulateTimezone() и открывает browserleaks.com для проверки. Puppeteer делает всё автоматически, без возни с системными файлами.

Можно пойти дальше и подменить Web APIs, такие как Intl.DateTimeFormat и Date.getTimezoneOffset, через Puppeteer. Это обманывает сайты, которые лезут в JavaScript за таймзоной.

Пример:

Проверяем:

Скрипт перехватывает JavaScript-методы и подменяет таймзону на America/New_York. Сайты, которые проверяют время через API, видят фейковые данные.

Еще один из способов bwrap, чтобы подсунуть Chrome фальшивый файл /etc/localtime. Этот файл в Linux отвечает за системную таймзону, и, если его заменить, браузер будет думать, что находится в другом часовом поясе.

Пример:

Проверяем:

Этот скрипт создаёт папку с файлом localtime для America/New_York, монтирует его в /etc/localtime внутри контейнера и запускает Chrome в изолированной среде. Браузер видит только эту таймзону, а системные настройки не меняются. Сеть остаётся открытой, чтобы сайты работали, а профиль браузера изолирован, чтобы ничего не сломалось.

Подмена системного времени

Мы с вами уже разобрались с локалью и таймзоной, но системное время, которое браузер охотно выдает всем желающим, может тебя спалить. Почему? Потому что оно показывает время заданное в твоей системе. И если это время не совпадает с подменённой таймзоной или, что ещё хуже, выдаёт реальное твое местоположение, это проблема.

Лучше подменять системное время в браузере через JavaScript, не трогая саму систему, потому что смена времени в системе может повредить ее работе. Потому для примеров я буду использовать уже привычный Puppeteer.

Первый метод — инъекция JavaScript через Puppeteer для перехвата Date.now() и new Date().

Пример кода:

Скрипт запускает Chrome в видимом режиме и переопределяет объект Date, чтобы он возвращал время со смещением, например, на 5 часов назад. Оригинальные методы сохраняются, чтобы не сломать функционал. Новый класс Date выдаёт фейковое время, и вы можете дальше работать с браузером вручную.

Еще метод переопределение performance.now(). Этот метод отвечает за высокоточное время, которое сайты могут проверять для тайминга или защиты от ботов.

Пример:

Этот метод работает так что, скрипт запускает Chrome в видимом окне и перехватывает performance.now(), добавляя смещение, например, 2 часа.

Еще можно исользовать эмуляцию времени через Chrome DevTools Protocol. Это глубокий метод, который задаёт виртуальное время для всей сессии браузера.

Пример:

Этот код подключается к CDP и устанавливает время, смещённое, например, на час вперёд. Браузер работает с фейковым временем, и вы можете взаимодействовать с ним дальше. Это сложнее, но затрагивает системные вызовы времени.

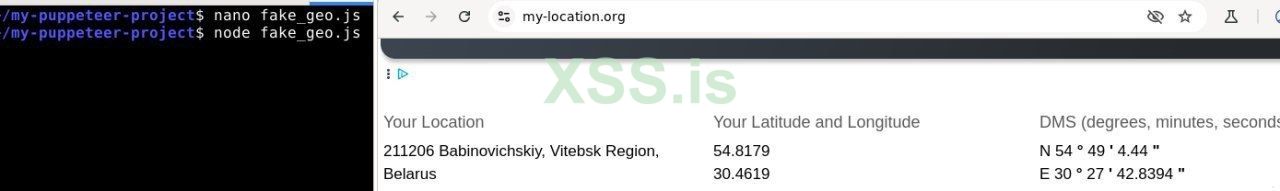

Подмена кординат

При подмене вашего местоположения, даже если вы используете фейковую таймзону, прокси или VPN, браузер Chrome, если разрешить доступ к геолокации, может определить ваши реальные координаты, поэтому крайне важно грамотно подменять их. Chrome обычно получает координаты через метод getCurrentPosition, который делает запрос к операционной системе или использует данные от Wi-Fi сетей, GPS или IP-адреса, если они доступны. Однако сайты в Chrome определяют местоположение не только через getCurrentPosition. Они могут учитывать косвенные признаки, такие как cookies, кэш. Поэтому, чтобы подмена координат была эффективной, необходимо очищать cookies, которые могут хранить информацию о вашем настоящем местоположении.

Мы можем подменять геолокацию через Puppeteer, потому что это позволяет легко задать фейковые координаты без необходимости сложных прокси или системных настроек.

Пример кода:

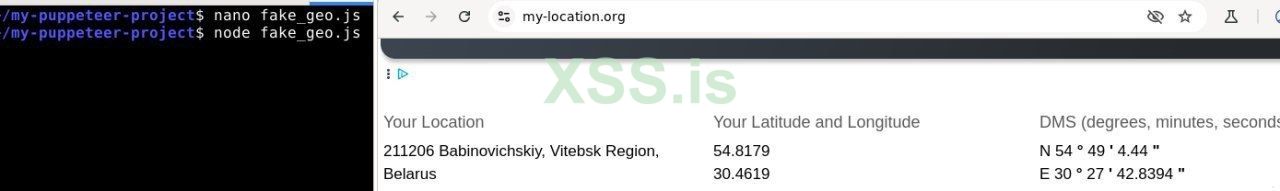

Проверяем:

Мой код использует два метода Puppeteer для подмены геолокации. Сначала через browser.defaultBrowserContext().overridePermissions она разрешает доступ к геолокации для указанного сайта, обходя запросы браузера на разрешение. Затем метод page.setGeolocation задаёт фейковые координаты.

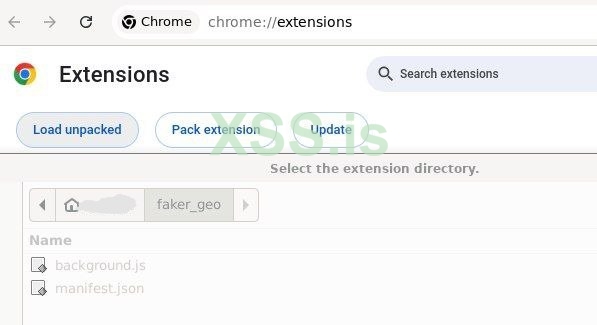

Еще мы можем написать свой плагин для подмены геолокации, используя Chrome DevTools Protocol.

Пример кода:

background.js:

manifest.json:

Проверяем работает ли он:

Для этого создаем папку для плагина и добавляем данные в файлы. Далее переходим в chrome://extensions/ и добавляем наш плагин:

Теперь запускаем и тестим:

Скрипт manifest.json определяет структуру расширения, запрашивая разрешение debugger и регистрируя background.js как фоновый сервис. Самое интересное происходит в background.js который работает через расширение Chrome, используя Chrome DevTools Protocol для подмены геолокации. В background.js слушатель срабатывает, когда вкладка полностью загружается. Затем метод к вкладке. После активации Page.enable применяется команда, которая задаёт фейковые координаты для всех запросов геолокации в этой вкладке.

Вернемся к Puppeteer, с помощью него можно подменять геолокацию через JavaScript-инъекцию, потому что это позволяет напрямую переписать поведение API геолокации.

Пример кода:

Код использует метод page.evaluateOnNewDocument для внедрения js-кода при создании каждой новой страницы. Внедрённый код переопределяет метод navigator.geolocation.getCurrentPosition, заменяя его функцией, которая немедленно вызывает переданный success-коллбэк с фейковыми координатами. Это заставляет любой вызов API геолокации возвращать поддельные данные.

Можно еще подменять статус геолокации через Chrome DevTools Protocol в Puppeteer это даёт прямой доступ к настройкам браузера, позволяя не только задать фейковые координаты, но и управлять разрешениями геолокации, обходя запросы браузера и делая подмену максимально незаметной.

Пример кода:

При создании каждой новой вкладки он открывает CDP-сессию. Затем команда Browser.setPermission задаёт разрешение на геолокацию, автоматически позволяя сайту доступ без запросов у пользователя. После этого команда Emulation.setGeolocationOverride устанавливает фейковые координаты, которые возвращаются при запросах API геолокации.

Подмена стевого отпечатка

Теперь давайте поговорим о подмене сетевого отпечатка. Сайты могут вычислить ваш IP-адрес и другие данные через JavaScript, даже если вы используете VPN. Например, они проверяют WebRTC, HTTP-заголовки или свойства браузера вроде navigator.connection. Я расскажу о нескольких методах, чтобы скрыть сетевой отпечаток, поехали!

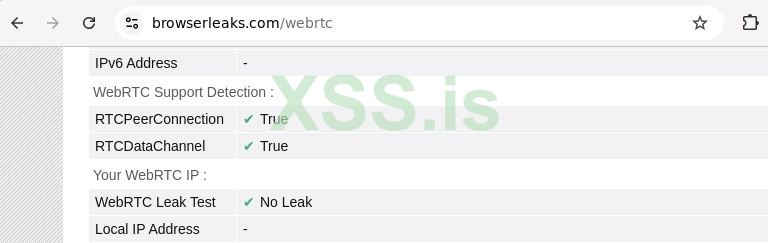

Можно перхватывать и модифицировать ICE-кандидаты WebRTC, заменять ими реальные IP-адреса на фейковые, чтобы скрыть локальный IP с помощью Puppeteer.

Вот пример такой замены:

Проверяем работает ли:

Скрипт подменяет IP-адреса в WebRTC. А именно он заменяет реальный локальный IP на фейковый (например, 192.168.123.123), перехватывая RTCPeerConnection и события icecandidate, а также изменяя SDP. Это помогает скрыть настоящий IP, что важно при использовании VPN. Работает в браузере и новых вкладках. Но сайты могут заметить подмену, если IP выглядит подозрительно.

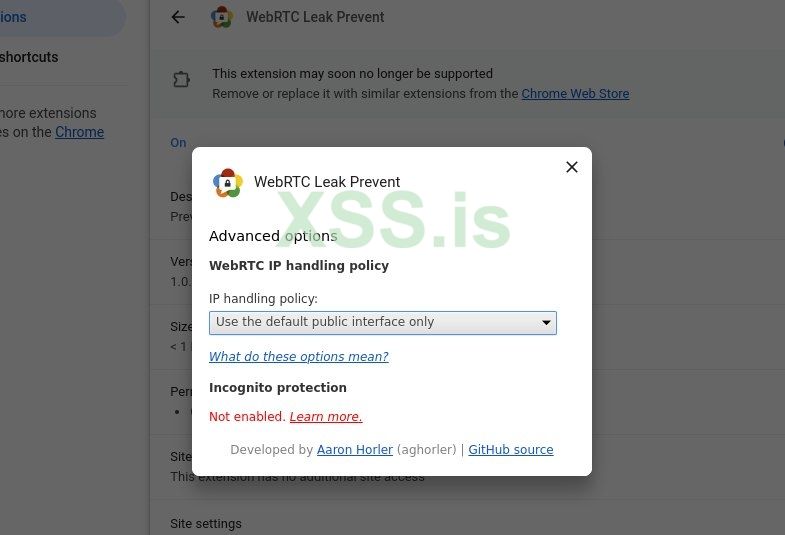

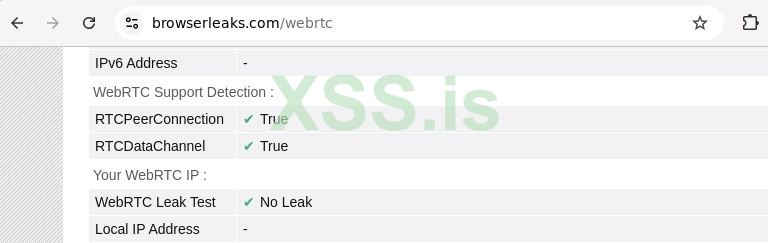

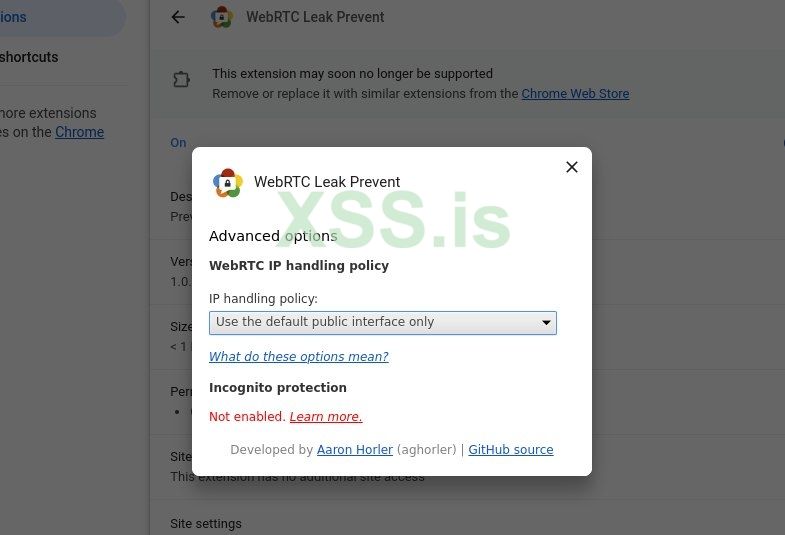

Можно отключить WebRTC, с помощью палина в хром WebRTC-Leak-Prevent, это поможет в том числе не палить ip.

Пример:

Для начала нужно локально скопировать плагин:

Сам код:

Устанвливаем нужные настройки в палгине:

И проверяем сработало ли:

В этом скрипте используется расширение для блокировки WebRTC. Сначала создаётся новый профиль браузера, затем запускается браузер с использованием этого профиля и папки, в которой находится расширение WebRTC Leak Prevent. Это расширение отключает WebRTC, что помогает предотвратить утечку IP-адреса.

Подмена dns

Еще сайты могут заметить наш dbs.

Но с помощью bwrap мы можем запустить наш браузер в изолированной среде с фейковым DNS:

Как это работает? Скрипт создаёт чистый профиль Chrome и запускает браузер в контейнере. Он подменяет файл /etc/resolv.conf, заставляя Chrome использовать фейковый DNS, а не системный. Bubblewrap изолирует сеть с помощью --unshare-net, но оставляет базовый доступ через --share-net.

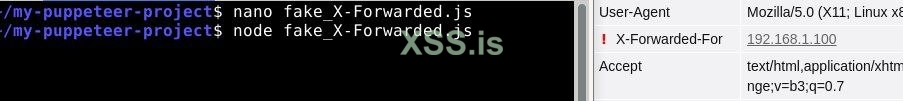

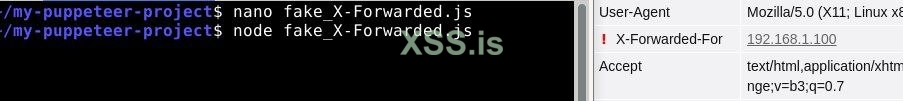

Подмена X-Forwarded-For

Еще браузеры могут узнать реальный ip из X-Forwarded-For. Его можно подменять тоже через puppeteer.

Вот пример кода:

Проверяем:

Код работает так: когда создаётся новая страница, Puppeteer задаёт заголовок X-Forwarded-For с фейковым. Это делается через page.setExtraHTTPHeaders, чтобы все запросы с этой страницы шли с подменённым заголовком. Но это ещё не всё. Код также перехватывает каждый сетевой запрос через setRequestInterception(true). Когда браузер отправляет запрос, Puppeteer берёт текущие заголовки, убирает заголовок Host (чтобы избежать конфликтов), и добавляет наш фейковый X-Forwarded-For.

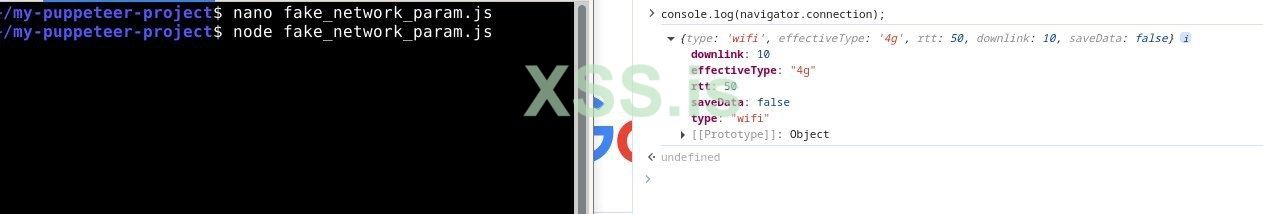

Подмена паметров сети

Для составления сетевого отпечатка сайты часто проверяют сетевые параметры через navigator.connection, чтобы понять, сидите ли вы с Wi-Fi, 4G или кабеля, какая у вас скорость интернета и включена ли экономия трафика. Для его уникальности можно подделать другие сетвые параметры.

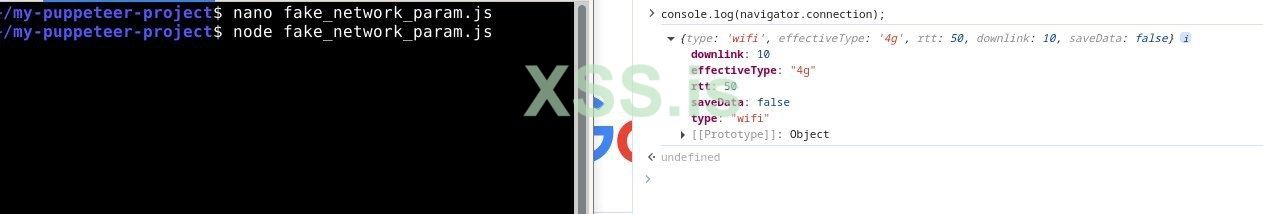

Вот как это сделать с помощью js:

Проверяем:

Скрипт берёт все открытые страницы и для каждой выполняет JavaScript, который подменяет объект navigator.connection. Если этот объект есть, он оборачивает его в прокси, который возвращает фейковые значения: тип соединения — Wi-Fi, эффективный тип — 4g, задержка — 50 мс, скорость загрузки — 10 Мбит/с, а экономия трафика — выключена.

Подмена размера экрана

Мы наконец закончили всё, что касается нашей геолокации, давайте теперь поговорим о достаточно важной вещи, а именно подмене размера экрана. Наша цель — заставить Chrome выдавать нужное разрешение, чтобы оно выглядело естественно и не выделялось. В прошлой части мы подменяли размер экрана на уровне системы, но не на уровне браузера.

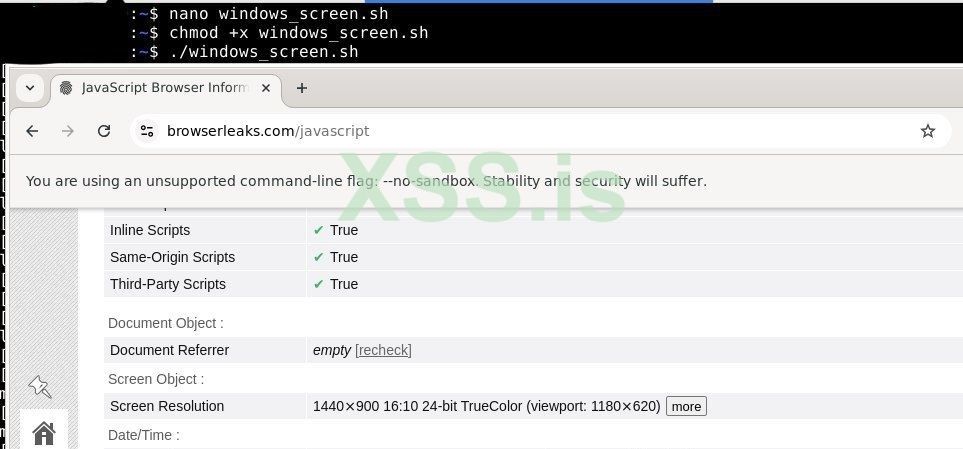

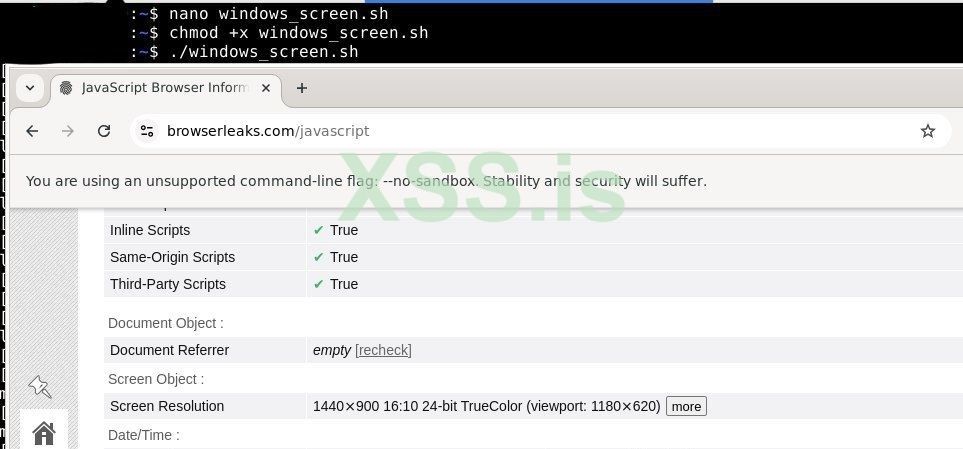

Сам размер окна можно менять флагом --window-size:

Это самый простой способ задать размер окна браузера, который сайты видят через JavaScript. Скрипт использует флаг --window-size, чтобы Chrome открывался, например, с разрешением 1180x620.

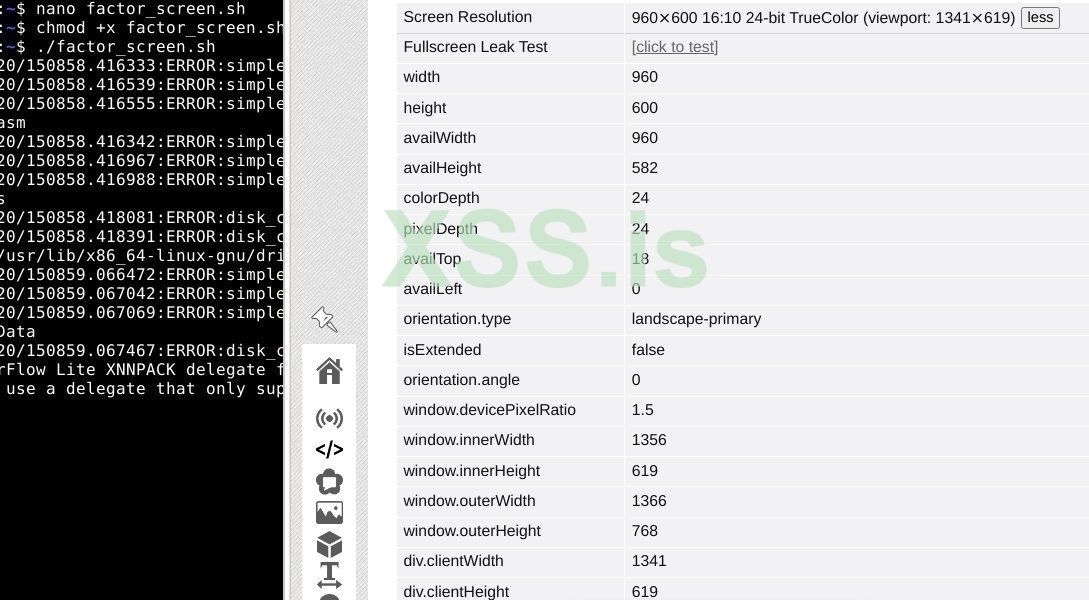

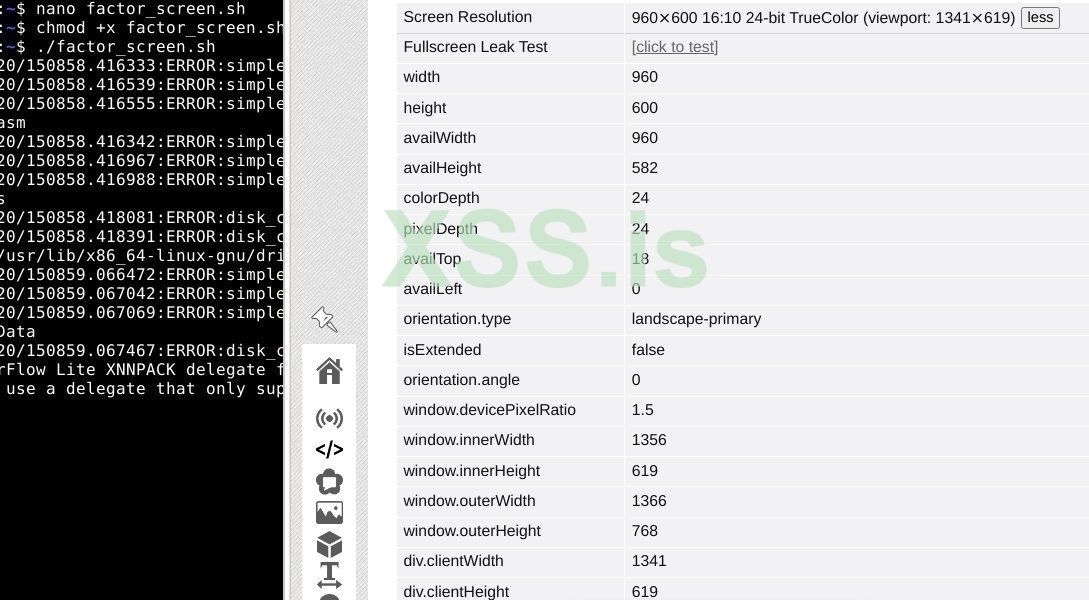

Еще через параметры мы можем не только менять размеры окна, но и расширение, вот пример:

Проверяем работает ли:

Этот метод добавляет к размеру окна подмену плотности пикселей через --force-device-scale-factor. Например, разрешение 1366x768 с масштабом 1.5 имитирует экран бюджетного ноутбука. Переменная SCALE_FACTOR задаёт DPI, который браузер возвращает через window.devicePixelRatio. Флаг --disable-gpu скрывает данные о видеокарте, а --headless=new держит всё в фоне. Метод хорош для точной настройки, но нужно следить, чтобы размер и масштаб выглядели логично вместе, иначе сайты могут заподозрить подвох.

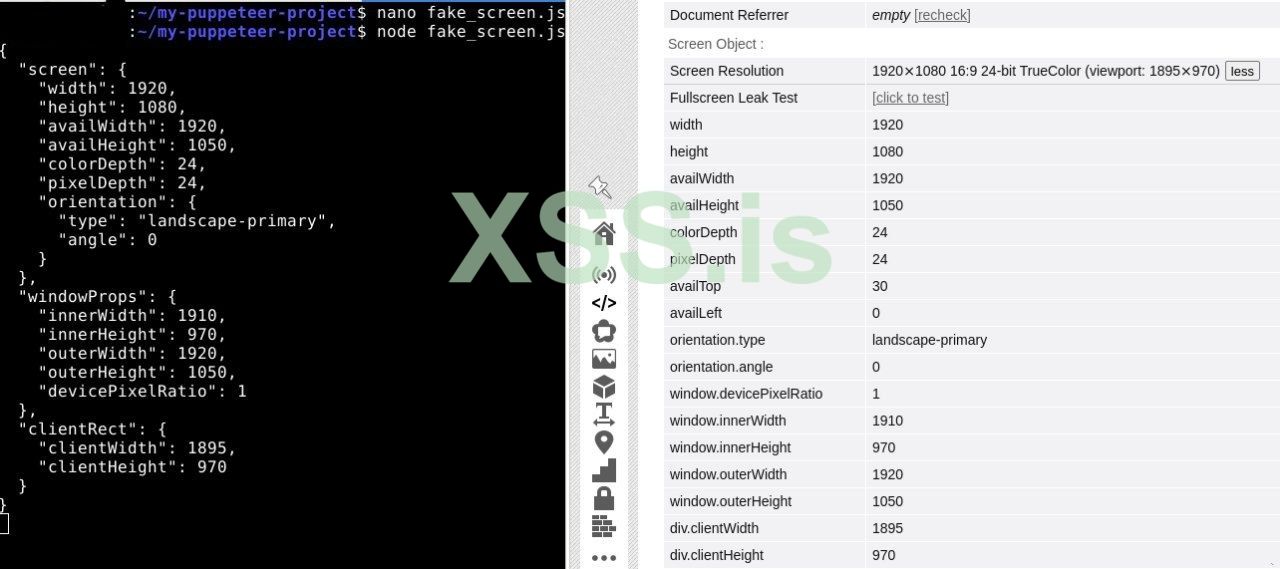

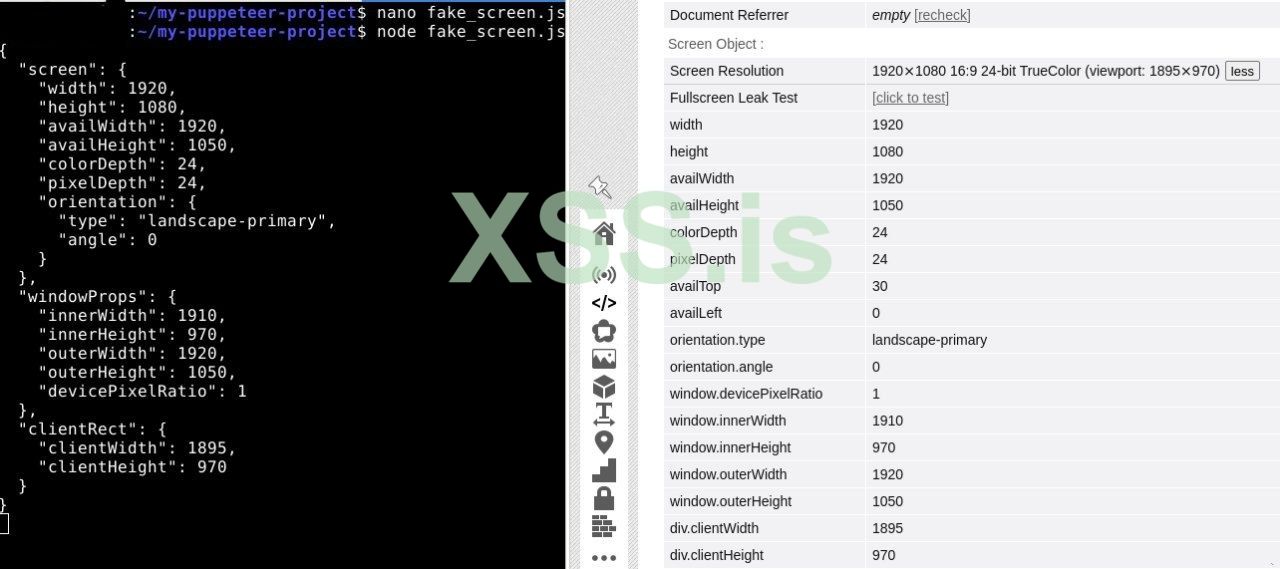

Мы можем подменять размер экрана для свойств объекта window.screen, а также размеры окна и устройства в целом с помощью уже знакомого нам puppeteer с плагином stealt.

Пример:

Проверяем работает ли:

Этот код перед загрузкой сайта внедряет в каждую страницу специальный js-код, который подменяет свойства экрана. Это делается через Object.defineProperty, чтобы обмануть сайты, которые пытаются определить настоящий размер экрана и параметры устройства. Также код подменяет размеры окна и даже размеры элементов на странице, такие как clientWidth у div. Это важно, потому что многие сайты проверяют не только свойства screen, но и реальные размеры элементов.

Также можно использовать xrandr и cvt для изменения разрешения экрана, это уже было в прошлой статье, но можно это доработать чисто под хром.

Пример:

Проверяем работает ли:

Этот скрипт создаёт и применяет кастомное разрешение экрана, запускает браузер в этом разрешении и возвращает исходные настройки. Он задаёт ширину, высоту и частоту, формируя имя режима, например "1240x600_60.00". Находит подключённый дисплей через xrandr. Если режим отсутствует, генерирует его с помощью cvt, добавляет в xrandr и устанавливает. После завершения браузера восстанавливает стандартное разрешение.

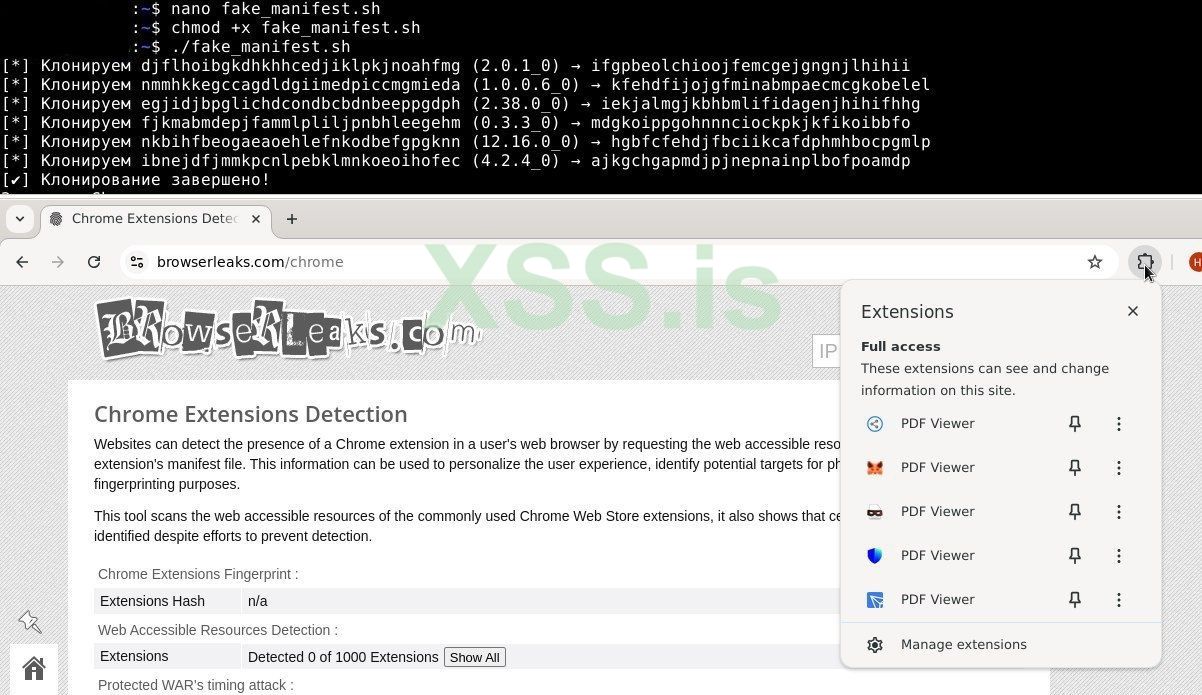

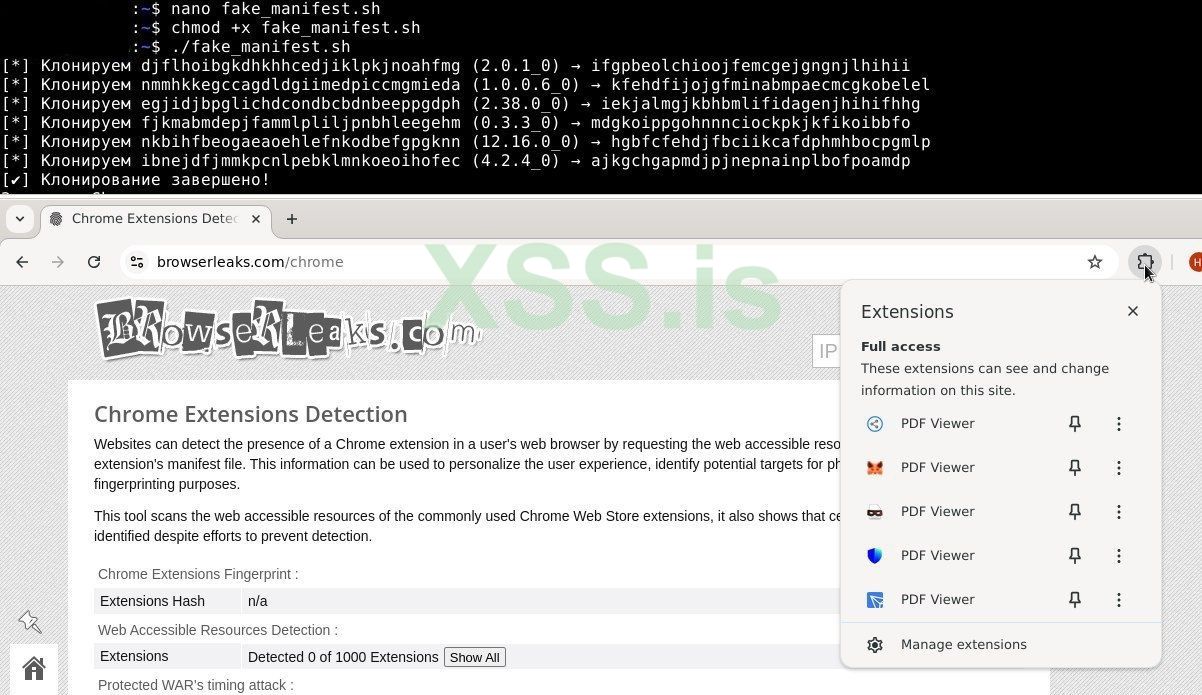

Подмена плагинов

Мы с вами дошли до одной из самых интересных тем, а именно сокрытие плагинов! Сайты, да и разного рода умельцы, обожают собирать отпечатки браузера, выуживая данные об установленных плагинах, чтобы вычислить, кто вы и составить отпечаток. Коротко о том, как собирают: сайты используют JavaScript, чтобы заглянуть в объект navigator.plugins. Он выдаёт список всех установленных расширений — их имена, версии и даже описания. Ещё могут проверять, добавляют ли плагины свои скрипты или стили в DOM, или отслеживать специфические API, которые активируют расширения. Теперь к делу — как это обойти!

Первый метод — подменить ID плагинов, которые вы импортируете через manifest.json, чтобы сайты не могли определить, какие именно расширения у вас установлены.

Пример кода:

Проверяем работает ли этот метод:

Скрипт собирает все плагины из профиля Chrome, копирует их в отдельную папку, подставляет рандомный ID и вырезает поле key из манифеста. Имя и описание плагина тоже меняются — на что-то безобидное и общее, чтобы ни один сайт не смог определить, что это за расширение. Всё выглядит как, к примеру PDF Viewer, но на самом деле это маскированный плагин.

Если вам не важен профиль, можно просто использовать чистый запуск без куков, истории и главное плагинов — запускай Chrome с временным профилем. Всё, что ты делаешь, исчезает после закрытия окна. Это хоть и банально, но действенно.

Пример:

Здесь создаётся изолированный профиль, включается инкогнито. После выхода — профиль удаляется.

Если надо полностью избавиться от плагинов, но не трогать основную сессию, то можно запустить свой профиль, но без загрузки плагинов.

Пример:

Благодаря параметру в хром расширения не подгружаются вообще, даже системные.

Еще можно удалять визуальные и API-следы расширений из DOM и JS-контекста. Это полезно при использовании Puppeteer, чтобы сайты не палили runtime и плагины.

Для примера, я сделаю несколько файлов, для подмены отпечатка и иньекции в запущенный браузер:

inject.js

content.js

Этот скрипт будет запускаться внутри браузера и маскировать следы плагинов:

package.json

Это можно запустить через:

Мой код работает так что патчит window.chrome.runtime, вырезает плагины и чистит DOM от подозрительных следов. Работает даже при динамической подгрузке — через MutationObserver.

Есть ещё один интерсный метод, можно загрузить плагин в puppeteer, а дальше внедрить content.js, и патчить fetch/XHR, чтобы заблокировать любые обращения к chrome-extension://.

Пример:

Мой скрипт внедряет скрипт маскировки content.js во все страницы, и патчит браузерные API (fetch, XMLHttpRequest), чтобы заблокировать любые обращения к chrome-extension://

Подмена javascript свойств указывающих на браузер

Еще одна тема, это подмена косвенных параметров в хром, которые могут выдать ваши реальные данные. Сайты проверяют, в каком вы браузере, не только по user-agent, но и по другим параметрам, связанным с JavaScript, которые выдают конкретный браузер. Например, они могут определить, что у вас Chrome, через свойства вроде window.chrome, или понять, что это Firefox, через window.InstallTrigger. Также некоторые сайты смотрят на объект window.external или другие специфические особенности. Это полезно подделывать в связке с юзер агентом, но об этом я расскажу позже, когда мы будем писать полноценный скрипт для подделки отпечтка. А пока я расскажу, как можно подменять эти параметры.

Для начала покажу, как это работает с Tampermonkey, а именно напишу, скрипт чтобы для наглядности замаскировать хром под firefox.

Первым делом нужно создать скрипт в Tampermonkey, для этого нажимаем на плагин и выбираем: «Создать новый скрипт»:

Теперь пишем скрипт и сохраняем его(Нажав на File->Save).

Пример скрипта:

Запускаем скрипт:

Этот скрипт для Tampermonkey маскирует браузер Chrome под Firefox, подменяя объекты JavaScript в глобальном объекте window. Он проверяет наличие window.chrome, характерного для Chromium-браузеров, и, если объект существует, переопределяет его как undefined. Далее создаётся объект window.InstallTrigger, специфичный для Firefox, с методами enabled и updateEnabled, возвращающими true, и install, выводящим сообщение в консоль, что имитирует функциональность дополнений Firefox. Затем window.external переопределяется как пустой объект {}, соответствующий типичному состоянию в Firefox, с аналогичными ограничениями на изменение.

Так же подделать это можно и через puppeteer, тоже покажу, как подделать отпечаток под firfox.

Пример кода:

Этот скрипт также маскирует браузер, но в контексте автоматизированного управления браузером. Он подменяет те же объекты (window.chrome, window.InstallTrigger, window.external), чтобы сайты, проверяющие браузерное окружение, считали, что используется Firefox.

Подмена системных паметров

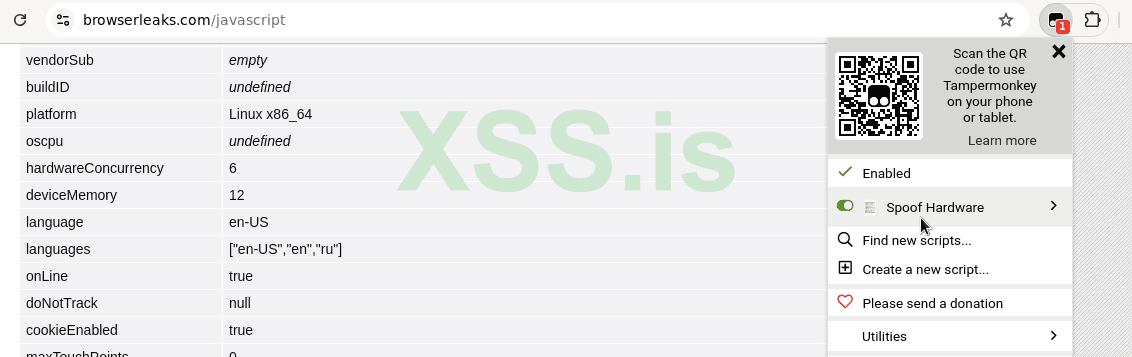

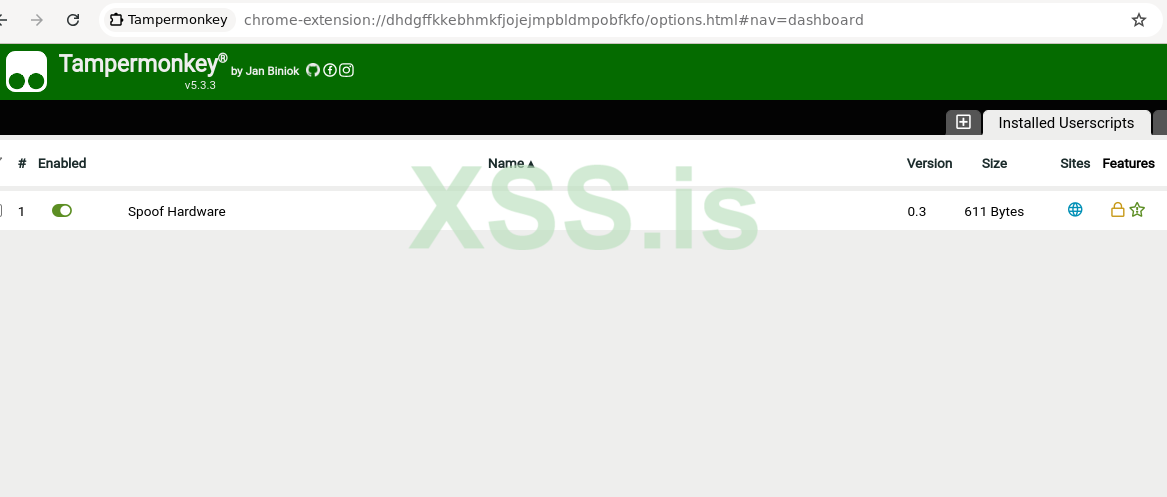

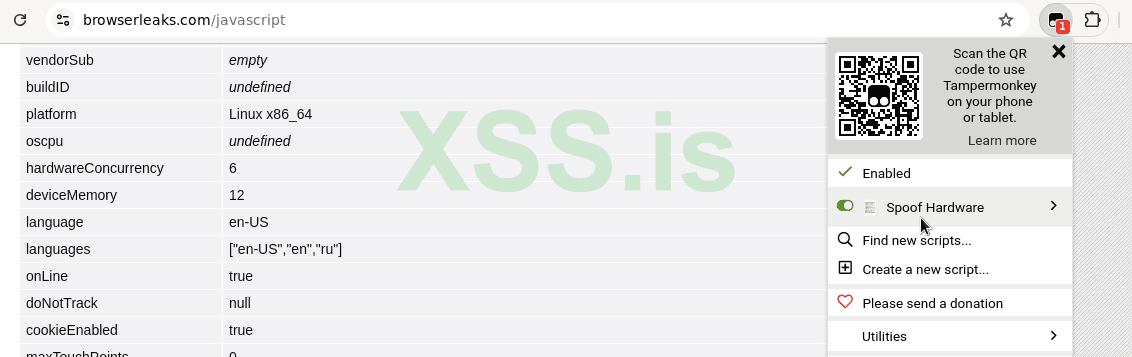

Теперь поговорим про более низкоуровневый системный отпечаток! Если подмена локали, часового пояса, плагинов и других базовых настроек помогает запутать сайты, то есть еще один уровень отслеживания, который работает глубже. Сайты, могут собирать низкоуровневые данные о вашем компьютере, к примеру используя параметры hardwareConcurrency и deviceMemory. Эти параметры раскрывают, сколько ядер у вашего процессора и сколько оперативной памяти доступно. Скрыть эти данные важно, чтобы защитить вашу приватность и усложнить сайтам задачу идентификации. Потому далее я расскажу способы подделать данные о ядрах процессора и объеме памяти.

Можно использовать CDP для инъекции JavaScript. CDP даёт низкоуровневый контроль над браузером через WebSocket или библиотеки вроде pychrome или chrome-remote-interface.

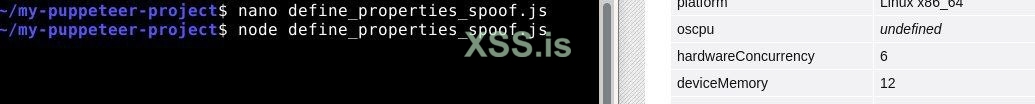

Вот пример кода, где браузер с CDP открываеться puppeteer:

Проверяем:

Скрипт открывает Chrome с портом для отладки, и мы используем Runtime.evaluate чтобы подменить navigator.hardwareConcurrency на 6 и navigator.deviceMemory на 12. А именно внедряет JavaScript до загрузки страницы, переопределяя navigator.

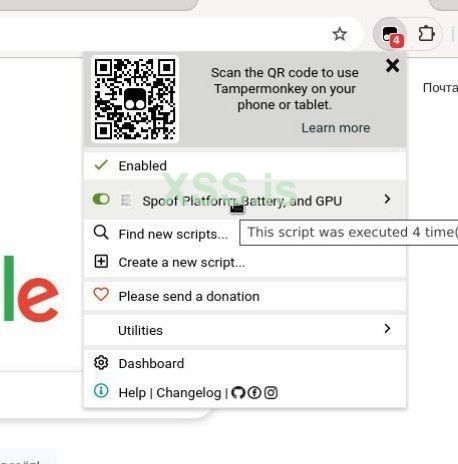

Ещё один метод — использование Tampermonkey для подмены JavaScript на странице браузера.

Пример скрипта:

Теперь запускаем скрипт:

Переходим на нужную страницу и активируем плагин:

В результате наш скрипт подменяет JavaScript-объекты, отвечающие за получение информации о процессоре и памяти, сразу при загрузке страницы.

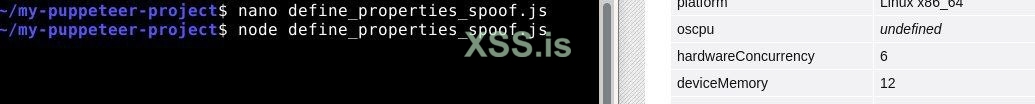

Продолжим тему про js, расскажу еще метод с использование Puppeteer.

Пример кода:

Проверяем:

Скрипт запускает браузер и подменяет свойства navigator.hardwareConcurrency и navigator.deviceMemory и navigator.webdriver на false. Подмена выполняется через Object.defineProperties на прототипе Navigator, чтобы эмулировать правдоподобное окружение, и применяется к каждой странице при её создании или открытии.

Последний метод котрый я опишу, но тоже с использованием Puppeteer с перехватом объектов window для глубокой подмены.

Пример кода:

Скрипт создаёт прокси для window.navigator, перехватывая обращения к hardwareConcurrency и deviceMemory. Прокси маскирует подмену, даже если сайт копает глубже.

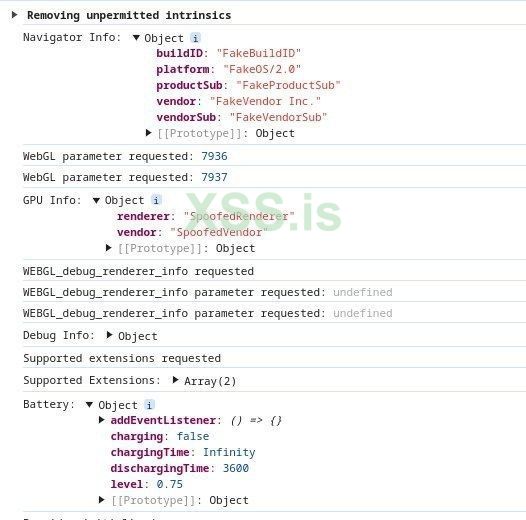

Подмена отпечатка платформы, батареи и видеокарты

Продолжая тему подмены системных отпечатков, помимо памяти и ядер процессора, некоторые сайты обнаруживают и другие данные вроде платформы, батареи и видеокарты. Но есть способы их запутать, и сейчас мы разберём, как это сделать, основываясь на предоставленных примерах. Пойдём по порядку.

Подмена информацию о батарее, операционной системе и видеокарте

Мы можем подменить информацию о батарее, операционной системе и видеокарте с помощью Puppeteer, чтобы сайты не узнали настоящие характеристики.

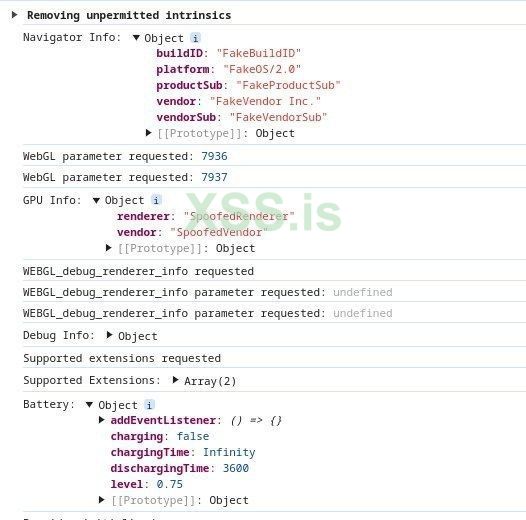

Пример кода:

Функция использует метод page.evaluateOnNewDocument, чтобы внедрить JavaScript-код прямо в момент загрузки страницы. Код перехватывает данные тремя способами: сначала переписывает navigator.getBattery, возвращая фейковый объект батареи через прямое присваивание, затем с помощью Object.defineProperty подменяет свойства navigator, задавая геттеры с фейковыми значениями, наконец, переопределяет методы WebGLRenderingContext.prototype.getParameter и WebGL2RenderingContext.prototype.getParameter, возвращая фейковые данные видеокарты для ряда параметров, а также подменяет версии WebGL и GLSL. Дополнительно перехватывает getExtension для подмены WEBGL_debug_renderer_info и getSupportedExtensions, выдавая фейковый список расширений.

Можно написать скрипт для Tampermonkey, который работает прямо в браузере и меняет данные на лету.

Пример кода:

Запускаем скрипт:

Проверяем работает ли он заходя в консоль:

Он подменяет navigator.platform, чтобы вместо реальной операционной системы сайт видел что-то вроде FakeOS/2.0. Battery API тоже подделывается — сайты думают, что у вас батарея на 75% и она не заряжается. А для WebGL скрипт перехватывает данные о видеокарте, выдавая фейковые SpoofedVendor и SpoofedRenderer. Всё это делается через аккуратные перехваты объектов и методов, а в консоли можно увидеть логи, что подмена сработала.

Теперь давайте копнём глубже с Chrome DevTools Protocol и Puppeteer. Это уже серьёзный инструмент, который позволяет управлять браузером на низком уровне.

Пример кода с CDP:

Проверяем:

Код создаёт CDP-сессию и через команду Network.setUserAgentOverride подменяет платформу, задавая фейковую ОС. Затем с помощью Runtime.evaluate внедряет JavaScript, который выполняет три подмены: во-первых, через Object.defineProperty переопределяет navigator.getBattery, возвращая фейковый объект батареи с фиксированными значениями, защищённый от изменений во-вторых, тем же Object.defineProperty подменяет navigator.platform, задавая геттер для "FakeOS/3.0, в-третьих, переписывает метод getParameter у WebGLRenderingContext.prototype, подсовывая фейковые данные видеокарты.

Подмена отпечатка Canvas API

Дальше идём к Canvas API, который сайты используют для создания уникальных отпечатков. Напишу скрипт, работающий через Tampermonkey, который подменяет данные, которые сайты получают через Canvas API и JavaScript, чтобы запутать их трекеры.

Вот код:

Скрипт добавляет случайный шум в пиксели canvas и переписывает системные свойства, используя прямое вмешательство в прототипы и геттеры. Шум мешает трекерам создавать стабильный отпечаток, и это здорово сбивает их с толку. Скрипт перехватывает метод getImageData у CanvasRenderingContext2D.prototype, сохраняя оригинальный метод и заменяя его новой функцией. Новая функция вызывает оригинал, но перед возвратом данных добавляет случайный шум (от -1 до 1) к красному, зелёному и синему каналам каждого пикселя через цикл по массиву data.data. Это делается с помощью Math.random(), что меняет отпечаток canvas при каждом вызове. Кроме того, скрипт использует Object.defineProperty, чтобы подменить свойство navigator.platform, задавая геттер, который всегда возвращает "Win32" как фейковую платформу.

Для тех, кто хочет добавить системный уровень защиты, есть способ запустить браузер в изолированной среде. Можно написать скрипт, который запускает Chrome в изолированной среде на Linux, подменяя системные данные, которые сайты могут использовать для идентификации устройства.

Вот код:

Скрипт использует команду xhost +SI:localuser:root, чтобы временно разрешить root-доступ к X-серверу, обеспечивая запуск графического Chrome. Затем он, создает изолированное пространство имён UTS, где подменяет имя хоста на "fake-host". Внутри этого пространства скрипт задаёт переменные DISPLAY и XAUTHORITY для корректной работы графического интерфейса. Chrome запускается с множеством флагов, которые минимизируют утечку данных и отключают лишние функции, такие как синхронизация, расширения и звук. После завершения работы Chrome скрипт восстанавливает ограничения доступа к X-серверу.

Подмена медиа-устройств

А как насчёт медиа-устройств? Да-да, Chrome может обнаружить и их, если ты не позаботился о сокрытии своего отпечатка! Браузер умеет собирать данные о подключённых аудио- и видеоустройствах — например, микрофонах, веб-камерах или даже геймпадов. Это происходит через WebRTC и API MediaDevices, которые запрашивают доступ к твоим устройствам, чтобы, скажем, устроить видеозвонок или записать голос. Chrome может получить список устройств, их названия, типы и даже уникальные идентификаторы.

Простейший способ подменить веб-камеру и микрофон на фейковые — это скрывать реальные медиаустройства через параметры запуска Chrome.

Пример кода:

Скрипт запускает Chrome с набором аргументов, которые подменяют медиаустройства. Я выставляю флаги --use-fake-device-for-media-stream, заставляющий браузер использовать фейковые потоки для видео и аудио, и --use-fake-ui-for-media-stream, отключающий запросы на доступ к устройствам, а так же флаг --use-fake-video-capture-device который добавляет поддельное видеоустройство, и(--use-fake-audio-capture-device — фейковый микрофон.

Можно подменять медиаустройства, и тд. через Puppeteer, для этого можно использовать параметры через JavaScript и CDP, а также использовать прокси или другие настройки для полной маскировки.

Пример кода:

Код через CDP с командой Emulation.setDeviceMetricsOverride эмулирует мобильное устройство с разрешением 375x667, масштабом 2 и мобильным режимом, подменяя метрики экрана. А также он внедряет метод injectionScript, который создаёт Proxy для объекта navigator. Этот прокси перехватывает запросы к maxTouchPoint, mediaDevices.enumerateDevices и getGamepads возвращая фейковые данные.

Конечно, можно использовать и Puppeteer с прямой JavaScript-инъекцией.

Вот пример кода:

Скрипт использует подмену через page.evaluateOnNewDocument внедряет JavaScript, который переписывает три аспекта: задаёт navigator.maxTouchPoints на 5 с защитой от записи и navigator.mediaDevices.enumerateDevices переопределяется для возврата фейковых камеры и микрофона, а еще navigator.getGamepads заменяется функцией, возвращающей фейковый геймпад с заданными параметрами.

Сокрытие автоматизации

Чтобы подделывать отпечатки браузера, мы часто используем Puppeteer, но браузеры могут легко обнаружить его через свойство navigator.webdriver, которое выдает автоматизацию. Это происходит, потому что Puppeteer по умолчанию работает в режиме, где это свойство явно указывает на использование WebDriver. Но не переживайте, есть способы это обойти, и сейчас мы разберем их.

Можно использовать puppeteer-extra-plugin-stealth, потому что этот плагин автоматически применяет множество техник маскировки, включая подмену User-Agent, удаление специфичных следов Puppeteer, таких как window.chrome.webdriver.

Пример кода с ним:

Этот скрипт использует Puppeteer с плагином puppeteer-extra-plugin-stealth, чтобы скрыть признаки автоматизации браузера. Основной метод подмены — использование StealthPlugin, который автоматически применяет набор техник для маскировки автоматизации. Дополнительно функция patchPage через page.evaluateOnNewDocument внедряет JavaScript, который с помощью Object.defineProperty переопределяет свойство navigator.webdriver, задавая геттер, возвращающий false, чтобы сайты не заподозрили автоматизацию.

Ещё один метод — прямое переопределение navigator.webdriver, чтобы избежать подозрений со стороны строгих проверок.

Пример кода:

Этот скрипт использует Puppeteer для подмены данных, чтобы сайты не могли обнаружить автоматизацию через свойство navigator.webdriver. Основной метод — прямое вмешательство в JavaScript с помощью page.evaluateOnNewDocument, где функция patchPage внедряет код для переопределения navigator.webdriver. Геттер этого свойства настроен на возврат false, что маскирует использование WebDriver. Свойство остаётся настраиваемым (configurable: true), чтобы не вызывать подозрений у строгих проверок.

Одно из самых простых решений — отключение флагов автоматизации через аргументы запуска, хотя этот подход менее надёжен, так как не затрагивает глубокие проверки JavaScript и может быть легко обойдён современными системами антибота.

Пример кода:

Код маскирует автоматизацию Puppeteer, подменяя данные, которые сайты используют для выявления ботов, с помощью комбинации аргументов запуска браузера и js. Он отключает признаки автоматизации, добавляя флаг --disable-blink-features=AutomationControlled в аргументы запуска, чтобы убрать специфичные для WebDriver поведения движка Blink. Также через ignoreDefaultArgs удаляет флаг --enable-automation, который Puppeteer добавляет по умолчанию. Дополнительно с помощью page.evaluateOnNewDocument внедряется JavaScript, который переопределяет свойство navigator.webdriver, задавая геттер, возвращающий false, скрывая факт использования автоматизации.

Вывод

На этом первую часть можно считать завершённой. Мы с вами разобрали разные методы подделки отпечатков в Chrome — от подмены User-Agent и Client Hints до изоляции окружения через Bubblewrap, Firejail и настройку локали, шрифтов, времени и координат. Это всё может пригодиться не только тем, кто хочет повысить свою приватность, но и разработчикам, которые создают собственные инструменты — будь то для обхода антифрод-систем, автоматизации серфинга.

Но это ещё не конец - Во второй части я подробно расскажу, как я написал два полноценных инструмента для подмены отпечатков браузера — разберу их архитектуру, подходы к автоматизации, логику подстановки данных и, конечно, где брать реалистичные отпечатки, чтобы выглядеть как настоящий пользователь. Так что не прощаемся — продолжение уже на подходе.

Источник https://xss.pro

Это вторая часть моего цикла про сокрытие отпечатков на Linux, и сегодня мы поговорим про браузеры. Как мы говорили в первой части, браузеры — это сложная штука, и чтобы подделать их отпечатки, нужно серьёзно постараться. Если на уровне системы мы можем менять MAC-адреса, TTL или разрешения экрана, то в браузерах нас поджидает другой уровень игры: здесь собираются данные, которые выдают не только железо, но и ваши привычки, плагины, настройки и даже то, как вы двигаете мышкой. В этой части мы разберём, какие отпечатки обнаруживает хром, на что это влияет, как хром это делает и, главное, как скрыть свой отпечаток, автоматизировать его смену и остаться незамеченным. Я решил разделить эту статью на две части, первая про Chrome, а вторая про Tor и FireFox. Поехали!

Сбор отпечатков в Chrome

Для начала я расскажу, какие отпечатки собирает Chrome и как он это делаею. Все знают, что Google Chrome чемпион по сбору данных, но не все до конца понимают почему. Я приведу реальные примеры, как Chrome в хроме можно собирать отпечаток, с привязкой к исходникам Chromium, и объясню, на что это влияет.

Какие отпечатки собирает Chrome?

Chrome собирает кучу данных с вашего устройства, и делает это незаметно. Отпечатки можно условно разделить на несколько категорий

Первая — статические, которые почти не меняются: тип операционной системы, архитектура процессора, количество ядер, объем оперативной памяти, разрешение экрана, язык системы, и даже версия драйверов через WebGL.

Вторая категория — динамические отпечатки, которые формируются на основе вашего поведения. Chrome может незаметно анализировать, как вы двигаете мышью, с какой скоростью печатаете, как скролите страницы, как часто переключаете вкладки. Даже как долго вы задерживаетесь в фокусе на определённой части страницы. Всё это собирается с помощью JavaScript и может передаваться либо в реальном времени, либо во время фоновых синхронизаций.

Есть и гибридные механизмы — например, Canvas и WebGL fingerprinting. Когда вы рендерите текст или изображение на холсте через JavaScript, Chrome использует системные шрифты, видеокарту, настройки сглаживания и даже драйвера. Визуально это может выглядеть одинаково, но бинарные данные изображения почти всегда уникальны. То же самое с WebGL: браузер рендерит сложные объекты, измеряет производительность и особенности отрисовки — на основе этого строится уникальный профиль графического окружения.

Chrome также генерирует и хранит уникальные идентификаторы, такие как Client ID — он создаётся при первом запуске браузера и записывается в профиле. Если вы вошли в аккаунт Google, он синхронизируется с аккаунтом и может быть использован для привязки всех ваших устройств. Кроме того, Chrome отправляет данные о вашем устройстве при обновлениях, при подключении к Google-сервисам (Gmail, YouTube и т.д.), включая хэшированные версии MAC-адресов, серийные номера, дату установки, и даже канал обновлений (stable, beta и т.д.).

На сетевом уровне Chrome может "пробить" ваш локальный IP-адрес даже через VPN — через WebRTC или специфические DNS-запросы. Также учитывается fingerprint TLS-соединений и даже уникальность использования HTTP/3 или QUIC. Если вы используете расширения, даже они могут стать частью отпечатка: многие сайты "угадывают", какие именно расширения стоят у вас в браузере, просто проверяя наличие специфичных скриптов или поведения.

Наконец, если вы не отключили сбор статистики Chrome (User Metrics Analysis), браузер отправляет отчёты о сбоях, активности, конфигурации системы, включённых настройках, посещённых сайтах, и даже времени работы браузера без перезагрузки. Всё это в совокупности — система, которой под силу распознать вас почти безошибочно.

Чем опасен сбор отпечатка?

Вы, наверное, думаете: ну собирает Chrome какие-то там отпечатки, и что с того? Подделать это всё равно либо чертовски сложно, либо вообще невозможно, а большой корпорации вроде Google я точно не мешаю, чтобы мне вредить. Но не тут-то было. Chrome строит ваш цифровой профиль не просто так. И этот профиль работает против вас, даже если вы просто хотите остаться незамеченным.

Представьте: вы под VPN постите что-то анонимно, а потом с того же ноутбука заходите в Gmail. Google видит client ID, Canvas-отпечаток, ритм набора текста — и всё, ваши сессии связаны. Тот "анонимный" пост теперь привязан к вашему ноуту. Реальные случаи показывают: киберпреступников ловили именно так — не по IP или другим штукам, а по совпадению отпечатков с их личными аккаунтами. Один заход на YouTube с того же Chrome — и маска слетела.

Рекламные сети тоже в деле. Блокировщики, инкогнито? Не спасут. Они знают, что вы смотрели, с какого устройства, как кликаете. Бывает, зайдёшь на сайт авиабилетов, а потом через VPN видишь цену выше — потому что отпечаток вас выдал. А плагины? Они вообще, как троянский конь. Установил расширение для погоды или блокировщик рекламы — а оно шлёт данные о твоих вкладках, кликах и даже шрифтах третьим лицам. Некоторые плагины прямо встраивают трекеры, которые усиливают отпечаток, добавляя инфу о версиях расширений и их настройках. Даже "безопасные" из Chrome Store могут деанонить — был случай, когда популярный адблок продавал данные пользователей рекламным сетям.

Если вы, к примеру, для рассылок или теста софта решите создать кучу Gmail-аккаунтов, Google запросит номер после парочки, глядя на отпечатки. Плюс скрытые токены, которые Chrome прячет вне профиля — в памяти или через Google Update. Вы не просто пользователь, вы — открытая книга, даже не подозревая об этом.

Примеры сбора отпечатка из исходников Chromium

Теперь я приведу примеры формирования отпечатка из реальных исходников Chromium. Поскольку исходники Google Chrome в открытом доступе отсутствуют, приходится опираться на ограниченные данные, но важно учитывать, что Google может добавлять дополнительные элементы при сборке. Сам Chromium отпечатки не собирает, но предоставляет данные, которые сайты затем объединяют. Таких данных в его исходниках — огромное количество! Я покажу несколько примеров из кода, затем добавлю пару мыслей о том, что ещё может быть скрыто, и приведу пример, как это всё собирается на JavaScript.

Chromium знает, сколько ядер в твоём процессоре, и с радостью делится этим через navigator.hardwareConcurrency. Это прямо часть спецификации, и сайты это обожают для отпечатков.

Исходник:

C-подобный:

int NavigatorConcurrentHardware::hardwareConcurrency() const {

return base::SysInfo::NumberOfProcessors();

}Пример на JS:

JavaScript:

function getHardwareConcurrency() {

const cores = navigator.hardwareConcurrency;

console.log(`У тебя ядер: ${cores}`);

return cores;

}

getHardwareConcurrency();Вывод:

Chromium ещё и про видеокарту твоего пк знает все — модель, производителя, даже версию драйверов. Это через WebGL API сайты могут получить информацию о ней.

Исходник:

chromium/gpu/config/gpu_info_collector.cc at main · chromium/chromium

The official GitHub mirror of the Chromium source. Contribute to chromium/chromium development by creating an account on GitHub.

C-подобный:

bool CollectGraphicsInfoGL(GPUInfo* gpu_info, gl::GLDisplay* display) {

GPU_STARTUP_TRACE_EVENT("gpu_info_collector::CollectGraphicsInfoGL");

DCHECK_NE(gl::GetGLImplementationParts(), gl::kGLImplementationNone);

gl::GLDisplayEGL* egl_display = display->GetAs<gl::GLDisplayEGL>();

scoped_refptr<gl::GLSurface> surface(InitializeGLSurface(display));

if (!surface.get()) {

LOG(ERROR) << "Could not create surface for info collection.";

return false;

}

scoped_refptr<gl::GLContext> context(InitializeGLContext(surface.get()));

if (!context.get()) {

LOG(ERROR) << "Could not create context for info collection.";

return false;

}

if (egl_display) {

gpu_info->display_type =

GetDisplayTypeString(egl_display->GetDisplayType());

}

gpu_info->gl_renderer = GetGLString(GL_RENDERER);

gpu_info->gl_vendor = GetGLString(GL_VENDOR);

gpu_info->gl_version = GetGLString(GL_VERSION);

std::string glsl_version_string = GetGLString(GL_SHADING_LANGUAGE_VERSION);Пример на JS:

JavaScript:

function getGPUFingerprint() {

const canvas = document.createElement('canvas');

const gl = canvas.getContext('webgl');

if (!gl) {

console.log("WebGL не работает");

return;

}

const ext = gl.getExtension('WEBGL_debug_renderer_info');

if (ext) {

const vendor = gl.getParameter(ext.UNMASKED_VENDOR_WEBGL);

const renderer = gl.getParameter(ext.UNMASKED_RENDERER_WEBGL);

console.log(`Производитель: ${vendor}`);

console.log(`Видяха: ${renderer}`);

}

}

getGPUFingerprint();Вывод:

Crash-репорты — это когда браузер падает, и Chromium записывает, что пошло не так. Например, какая версия была, на каком железе всё рухнуло. А DRM — это защита контента, вроде Widevine, чтобы ты смотрел Netflix, а не пиратил его. Оба этих механизма собирают информацию о твоём девайсе.

Исходник:

chromium/components/crash/core/common/crash_key.cc at main · chromium/chromium

The official GitHub mirror of the Chromium source. Contribute to chromium/chromium development by creating an account on GitHub.

C-подобный:

void SetMachineID() {

std::string machine_id = base::SysInfo::HardwareModelName() + "-" +

base::SysInfo::GetUniqueMachineId();

crash_keys::SetKey("machine_id", machine_id);

}HardwareModelName() вытягивает модель девайса — скажем, "Lenovo ThinkPad X1". Это может быть из системных файлов, типа /sys/devices/virtual/dmi/id/product_name на Linux. А GetUniqueMachineId() пытается сделать уникальный ID, основываясь на серийном номере железа или чём-то таком — точная реализация зависит от платформы, но суть в том, что это что-то вроде отпечатка твоей машины. Потом это склеивается в строку, например, "Lenovo ThinkPad X1-abc123xyz", и сохраняется для crash-репортов или DRM. Сайты это напрямую не видят, но это показывает, как Chromium внутри себя знает все о твоем железе.

Пример вывода (гипотетический):

Код:

"machine_id": "Lenovo ThinkPad X1-abc123xyz"Пример простого скрипта для сбора отпечатка

Теперь давай склеим это всё в один пример на js, чтобы показать, как сайт может собрать отпечаток из того, что Chromium даёт:

JavaScript:

function collectFingerprint() {

const fingerprint = {};

fingerprint.cores = navigator.hardwareConcurrency;

const canvas = document.createElement('canvas');

const gl = canvas.getContext('webgl');

if (gl) {

const ext = gl.getExtension('WEBGL_debug_renderer_info');

if (ext) {

fingerprint.gpuVendor = gl.getParameter(ext.UNMASKED_VENDOR_WEBGL);

fingerprint.gpuRenderer = gl.getParameter(ext.UNMASKED_RENDERER_WEBGL);

}

}

fingerprint.screen = `${window.screen.width}x${window.screen.height}`;

fingerprint.timezone = Intl.DateTimeFormat().resolvedOptions().timeZone;

fingerprint.language = navigator.language;

console.log("Твой отпечаток:", fingerprint);

return fingerprint;

}

collectFingerprint();Вывод в консоли:

Вы, конечно, можете заметить, и не без оснований, что мой пример показывает не прямой сбор отпечатка устройства самим Chromium, а просто, как он генерит данные для каких-то своих задач. Но это всё равно создаёт риски, потому что сторонние сайты могут использовать эти данные, чтобы вас идентифицировать. Плюс, это лишь часть примеров, и остаётся загадкой, что ещё Google добавляет в Chrome.

Вот и всё, мы наконец-то разобрались, как и какие данные для отпечатков собирает Chromium. Примеры кода, которые я показал, — это лишь базовые варианты, а на деле сайты могут использовать гораздо более хитрые способы. Но даже с этими примерами, надеюсь, вы поняли, какие риски тут есть.

Методы скорытия отпечатка

Перед тем как приступить к подмене отпечатков, давай разберёмся с инструментами, которые нам в этом помогут. Мы будем использовать их в разных частях статьи, так что держи эту шпаргалку под рукой, чтобы не запутаться.

Инструменты для сокрытия отпечатка

Сначала познакомимся с Puppeteer. Puppeteer это библиотека для Node.js, которая позволяет управлять Chrome через JavaScript. Чаще всего его используют для автоматизации задач вроде заполнение форм. Но кто сказал, что это всё, на что он способен? Puppeteer идеально подходит для точечной подмены отпечатков прямо на уровне JavaScript. Суть в том, что Puppeteer может выполнять произвольный код внутри страницы сразу после её загрузки, но ещё до того, как скрипты самого сайта начнут работать. Это позволяет перехватить или переопределить любые свойства JavaScript-объектов, через которые сайт собирает отпечаток браузера.

Чтобы Puppeteer работал, нужен Node.js.

Установить его можно командой:

Код:

sudo apt install -y nodejs npmПотом создать проект и поставить Puppeteer:

Код:

npm init -y

npm install puppeteerВторой способ подмены — флаги запуска Chrome. Это параметры, которые передаются браузеру в командной строке и позволяют изменить его поведение. Флаги хороши для быстрых изменений, но не всё можно подделать, часть параметров всё равно будет считываться с системы. Так же для постоянной работы лучше завернуть их в Bash-скрипт. Список флагов огромный, но мы будем использовать только те, что реально помогают в подмене отпечатков.

Теперь к более продвинутым инструментам — Bubblewrap. Это программа, которая запускает Chrome в изолированном пространстве. Она ограничивает, к каким системным ресурсам у браузера есть доступ: можно, например, подменить системные шрифты, заморозить доступ к реальным системным переменным или подложить кастомные версии конфигов. Работает Bubblewrap на базе пространств имён Linux и является частью системы Flatpak, хотя ставится отдельно. По сути, это как контейнер, в котором ты сам решаешь, что Chrome может видеть, а что нет. В этом окружении браузер не получит доступ ни к реальной файловой системе, ни к твоим настоящим настройкам. Всё, что он увидит — то, что ты ему разрешишь смонтировать при запуске.

Установить Bubblewrap просто:

Код:

sudo apt install bubblewrap.Похожую задачу решает Firejail. Он тоже запускает Chrome в изолированной песочнице, используя Linux namespace и фильтрацию системных вызовов. namespace в Linux позволяют создавать такие изолированные окружения, где приложение, например Chrome, видит только заданные ресурсы, и не имеет доступа к остальным каталогам. Для этого создаётся профиль — обычный текстовый файл, где прописаны правила доступа. Chrome запускается через Firejail с этим профилем, и начинает работать в среде, которую ты ему создал. Root-доступ тут не всегда обязателен, но для глубоких ограничений может понадобиться.

Устанавливается он одной командой:

Код:

sudo apt install firejail.И напоследок — Tampermonkey. Это расширение для Chrome, которое пускает твои скрипты на любой сайт. Хочешь подменить данные о процессоре, видеокарте или Canvas? Пишешь JavaScript, загружаешь его в Tampermonkey, и он работает на каждой странице. Он работает, перехватывая или подделывая данные ещё до того, как сайт их увидит. К примру Tampermonkey перехватывает вызовы API через Object.defineProperty или прямое переопределение методов.

Некоторые сайты используют защиту от user script-расширений, таких как Tampermonkey. Это может включать обфускацию кода, проверку целостности скриптов или блокировку подозрительных вмешательств. Такие меры могут ограничивать или полностью предотвращать работу пользовательских скриптов. Так что будьте осторожны, использование Tampermonkey для подмены данных может не всегда работать.

Установить его достаточно просто:

Для этого надо зайти в Chrome Web Store(https://chromewebstore.google.com/detail/tampermonkey/dhdgffkkebhmkfjojejmpbldmpobfkfo), и нажать "Установить":

Потом в интерфейсе расширения можно создать новый скрипт, вставить код и сохранить и дальше его уже можно применять его к любой странице браузера.

Подмена отпечатков

Мы разобрали инструменты для подмены отпечатков, а теперь давайте поговорим про подмену отпечатков. Но перед разбором отмечу одну важную вещь, подмена отпечатков позволяет замаскировать устройство и повысить приватность, но требует тщательной настройки. Несогласованность параметров — например, когда User-Agent указывает на Windows, а шрифты выдают Linux может быть обнаружена антифрод-системами. Потому важна не только сама подмена отпечатка, а подход к его подмене с умом. Потому вам следует учитывать это применяя методы из моей статьи. Разговор про подмену отпечатка, пожалуй, начнём идя от простого к сложному, потому первым делом сначала разберём методы подмены User-Agent.

Смена User agent

User agent для злоумышленника весьма важная зацепка, он может показывает ему версию браузера, операционную систему, и даже устройство, как вы видите уже достаточно много информации. Подмена User-Agent — один из самых простых способов изменить то, как сайт вас видит, хотя это лишь верхушка айсберга в борьбе с отпечатками. Давайте разберём каждый метод подмены User-Agent, с примерами кода, но где брать реальные юзера агенты и как это автоматизировать для смены разных User-Agent я расскажи позже в разделе про инструменты.

Первый способ — самый простой запуск Chrome с флагом --user-agent. Это настолько просто, что даже новичок справится. Вы добавляете флаг в командную строку при запуске браузера, и Chrome начинает отправлять указанный User-Agent всем сайтам. Например, вы хотите, чтобы сайт думал, что вы сидите с iPhone.

Пример:

Bash:

#!/bin/bash

UA="Mozilla/5.0 (iPhone; CPU iPhone OS 16_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/16.0 Mobile/15E148 Safari/604.1"

google-chrome --user-agent="$UA" &Проверю изменился ли мой юзер агент на сайте https://whatmyuseragent.com/ , как мы видим мы верно подменили юзер агент:

Теперь подробнее разберем что происходит в этом коде?

Скрипт сохраняет User-Agent в переменную и запускает Chrome с этим для смены юзер агента в фоновом режиме (благодаря &). Флаг --user-agent переписывает значение, которое Chrome отправляет в HTTP-заголовке User-Agent. Плюс метода в его простоте: не нужно ничего устанавливать или модифицировать. Минус — это одноразовое решение. Новый запуск Chrome без флага вернёт старый User-Agent, и автоматизировать для постоянной работы не всегда удобно. К тому же, сайты могут заподозрить неладное, если User-Agent не соответствует другим отпечаткам, например, разрешению экрана или поведению JavaScript.

Давайте усложним задачу и создадим кастомный профиль Chrome. Профиль — это папка с настройками браузера, где хранятся ваши предпочтения, расширения и кэш. Мы можем заранее настроить профиль, чтобы он всегда использовал нужный User-Agent. Один из способов — добавить расширение, которое подменяет User-Agent, но можно пойти дальше и модифицировать файл Preferences. Этот файл лежит в папке профиля (обычно ~/.config/google-chrome/Default/Preferences) и хранит настройки в формате JSON.

Вот пример Bash-скрипта, который создаёт новый профиль с нужным User-Agent:

Bash:

#!/bin/bash

PROFILE_DIR="/tmp/chrome-custom-profile"

UA="Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36"

rm -rf "$PROFILE_DIR"

mkdir -p "$PROFILE_DIR"