Предлагаю вашему вниманию анализ свежего отчета M-Trends 2025 от Mandiant, где подводятся итоги киберугроз за 2024 год и даются прогнозы на будущее. Документ, как и всегда у Mandiant, фундаментальный и весьма объемный, охватывающий широкий спектр аспектов информационной безопасности. Чтобы выделить ключевые технические моменты, представляющие особый интерес для "практикующих специалистов", и обеспечить точность структурирования данных, я применил ИИ-инструменты для проработки материала. Это позволило сфокусироваться на наиболее значимых аспектах и представить их в концентрированном виде.

1. Первичный доступ и как проникали:

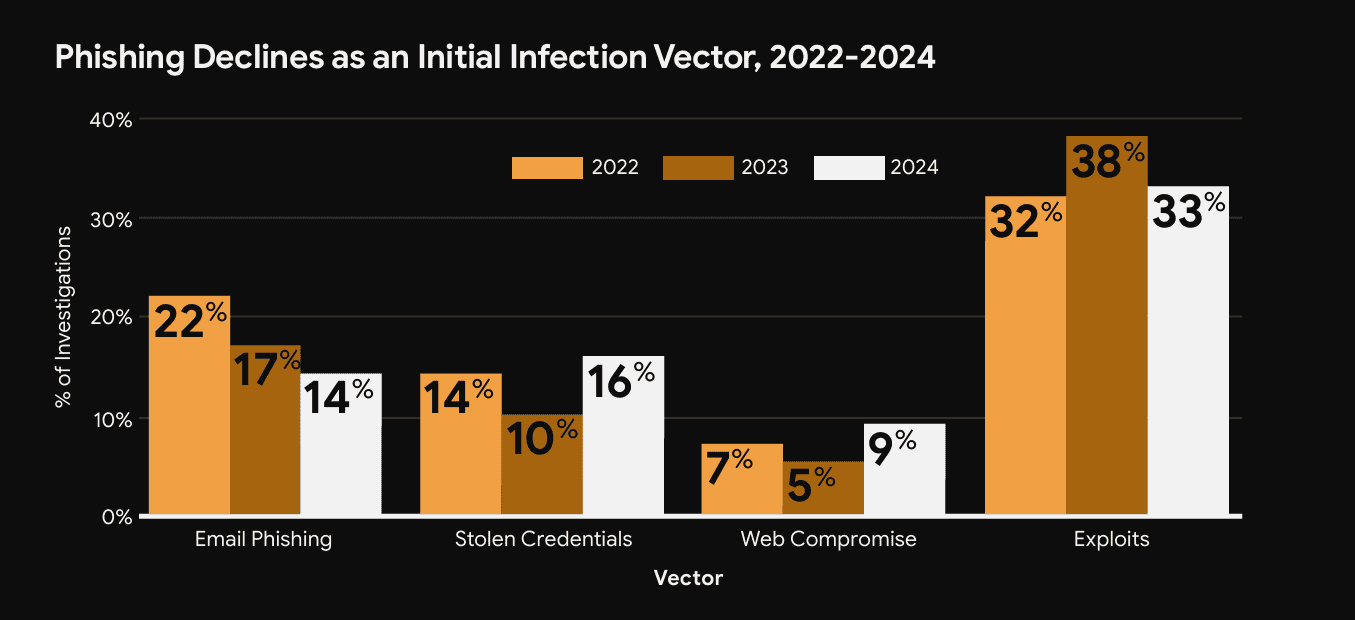

- Использование уязвимостей (33%): Остается доминирующим методом. Особое внимание уделяется пограничным устройствам:

- PAN-OS GlobalProtect (Palo Alto) CVE-2024-3400: Уязвимость, позволяющая выполнять команды через создание произвольных файлов. После публикации подтверждения концепции (PoC) была активно использована множеством групп, включая аффилированных с RANSOMHUB.

- Ivanti Connect Secure VPN / Policy Secure (CVE-2023-46805 и CVE-2024-21887): Комбинация уязвимостей, приводящая к обходу аутентификации и выполнению команд. Китайские APT-группы (например, UNC5221) использовали их как уязвимости нулевого дня еще в конце 2023 года, модифицируя легитимные файлы Connect Secure вредоносным кодом.

- FortiClient EMS (Fortinet) CVE-2023-48788: SQL-инъекция. Использовалась финансово мотивированными группами для развертывания ПО удаленного доступа (SimpleHelp) и группой FIN8 для доставки программы-вымогателя SNAKEBITE.

- Использование скомпрометированных учетных данных (16%): Обогнали фишинг. Основной источник – вредоносные программы для кражи информации (инфостилеры), такие как VIDAR, REDLINE, LUMMA, RACCOON STEALER, METASTEALER (случай с UNC5537 и клиентами Snowflake весьма показателен). Учетные данные утекают как с личных, так и с корпоративных устройств, иногда оставаясь актуальными спустя годы после компрометации (как в инциденте со Snowflake, где были задействованы учетные данные, похищенные в 2020 году).

- Фишинг (14%): Классический метод, хотя его доля несколько снизилась.

- Инсайдерская угроза (5%): Неожиданный рост, связанный с деятельностью IT-специалистов из Северной Кореи (DPRK, группа UNC5267), которые внедряются в компании под вымышленными именами.

2. Инструментарий и программное обеспечение

- Инфостилеры: Нацелены не только на сбор персональных данных. В приоритете – корпоративные учетные данные, сессионные cookie, данные браузеров, криптовалютные кошельки. Это прямой путь к получению первоначального доступа в целевые сети.

- BEACON (компонент Cobalt Strike): Все еще наиболее часто встречающийся инструмент (5.4% инцидентов), однако его использование значительно сокращается (с 28% в 2021 году). Операция "MORPHEUS" Европола и усилия Fortra (разработчиков Cobalt Strike) оказывают влияние.

- Программы-вымогатели (Ransomware):

- RANSOMHUB: Новый лидер по активности на сайтах утечек данных (DLS), сместивший LockBit после действий правоохранительных органов. Активно используется группами, такими как UNC2165 (ранее работавшие с HADES, LOCKBIT, CONTI) и UNC5227.

- REDBIKE (Akira): Также в числе лидеров. Активен с начала 2023 года. Операторы – UNC5277 и UNC5280.

- BASTA, LOCKBIT: Давно известные группировки, остаются стабильно актуальными.

- Использование легитимных инструментов системы (LOLBAS) и стороннего ПО: Активное применение системных утилит (PsExec, NETSCAN, RCLONE, AnyDesk, MIMIKATZ, NLTEST) вместо разработки собственного вредоносного ПО. Это затрудняет обнаружение, особенно в рамках кампаний с использованием программ-вымогателей.

3. Компрометация облачных сред: Уязвимости и тактики

Облачные технологии не являются абсолютной защитой, и пентестеры активно ищут и эксплуатируют их слабые места.

- Первичный доступ в облачные среды:

- Фишинг (39%)

- Использование скомпрометированных учетных данных (35%)

- Подмена SIM-карт и голосовой фишинг (вишинг) (по 6% каждый)

- Пример UNC3944: социальная инженерия в отношении службы поддержки для сброса многофакторной аутентификации (MFA) у привилегированных учетных записей, затем злоупотребление системами единого входа (SSO) для создания виртуальных машин и дальнейшего развития атаки.

- Цели в облачных средах: Кража данных (в 66% случаев). Инцидент с UNC5537 и клиентами Snowflake – яркий пример. Важно отметить, что сама платформа Snowflake не была скомпрометирована; утечка произошла из-за компрометации учетных данных клиентов, полученных с помощью инфостилеров.

- Техники: Злоупотребление SSO, создание новых виртуальных машин с использованием скомпрометированных учетных записей, применение облачных утилит синхронизации для эксфильтрации данных на контролируемые злоумышленниками ресурсы.

4. Актуальные угрозы (по материалам отчета):

- IT-специалисты из КНДР (UNC5267): Представляют серьезную инсайдерскую угрозу. Эти операторы создают поддельные профили IT-специалистов и трудоустраиваются на высокооплачиваемые удаленные позиции в западных компаниях (финансовый сектор, телекоммуникации, медиа, розничная торговля, технологии). Основная цель – получение дохода для северокорейского режима. Иногда прибегают к краже конфиденциальных данных с последующим шантажом. Вывод: верификация удаленных сотрудников, особенно тех, кто избегает видеосвязи, требует повышенного внимания.

- Технологии Web3 и криптовалюты: Привлекательная цель для злоумышленников. КНДР (APT38, UNC1069, UNC4899, UNC4736, UNC5342) лидирует в этой области (более $500 млн похищено за 3 года для обхода санкций). Используется специально разработанное, обфусцированное вредоносное ПО (на Go, C++, Rust) для всех ОС (Windows, Linux, macOS). Новый тренд – "Drainers-as-a-Service" (DaaS) – вредоносные программы для хищения криптовалют как услуга. Вредоносное ПО типа BEAVERTAIL (распространяемое через NPM/Python пакеты на GitHub) используется для доставки бэкдора INVISIBLEFERRET. Техника EtherHiding – хранение компонентов атаки в смарт-контрактах для повышения устойчивости к удалению.

- Иранские группы (APT34, UNC3313, APT42, UNC2428/Black Shadow, UNC1549): Наращивают свой потенциал. Количество новых семейств вредоносного ПО увеличилось на 35%. Активно применяют программы для уничтожения данных (вайперы), такие как COOLWIPE, POKYBLIGHT (от групп Karma, Homeland Justice, Cyber Toufan, Handala Hack), особенно против Израиля. Маскируют вредоносное ПО под легитимные установщики с графическим интерфейсом (CACTUSPAL, LONEFLEET/MURKYTOUR). Командные серверы (C2) и полезные нагрузки размещают в облачных инфраструктурах, имитируя легитимный трафик.

5. Время нахождения в системе (Dwell Time) и методы обнаружения:

- Глобальное медианное время нахождения в системе: Незначительно увеличилось до 11 дней (с 10 в 2023 году). Это первый рост с 2010 года, но показатель все еще ниже 16 дней в 2022 году.

- Источник обнаружения: В 57% случаев первыми об атаке сообщают внешние источники (поставщики ИБ-решений, правоохранительные органы или сами злоумышленники через сообщения с требованием выкупа – 14% всех обнаружений). Внутреннее обнаружение составляет 43%.

- Время нахождения в системе для атак с программами-вымогателями: Очень короткое – 5 дней при уведомлении от злоумышленника, в среднем 6 дней. Это объясняется стремлением к быстрой монетизации.

6. Наиболее часто используемые техники по MITRE ATT&CK:

- T1059: Использование интерпретаторов команд и скриптов (PowerShell, cmd, командная оболочка Unix) – неизменный лидер.

- T1027: Обфускация файлов или информации.

- T1021: Использование удаленных сервисов (SMB/административные ресурсы Windows, RDP, SSH).

- T1083: Обнаружение файлов и каталогов.

- T1486: Шифрование данных с целью воздействия (Data Encrypted for Impact) (атаки программ-вымогателей) – впервые вошла в топ-10.

Это все самое важное в обобщенном виде. Рекомендую ознакомиться с отчётом самостоятельно.