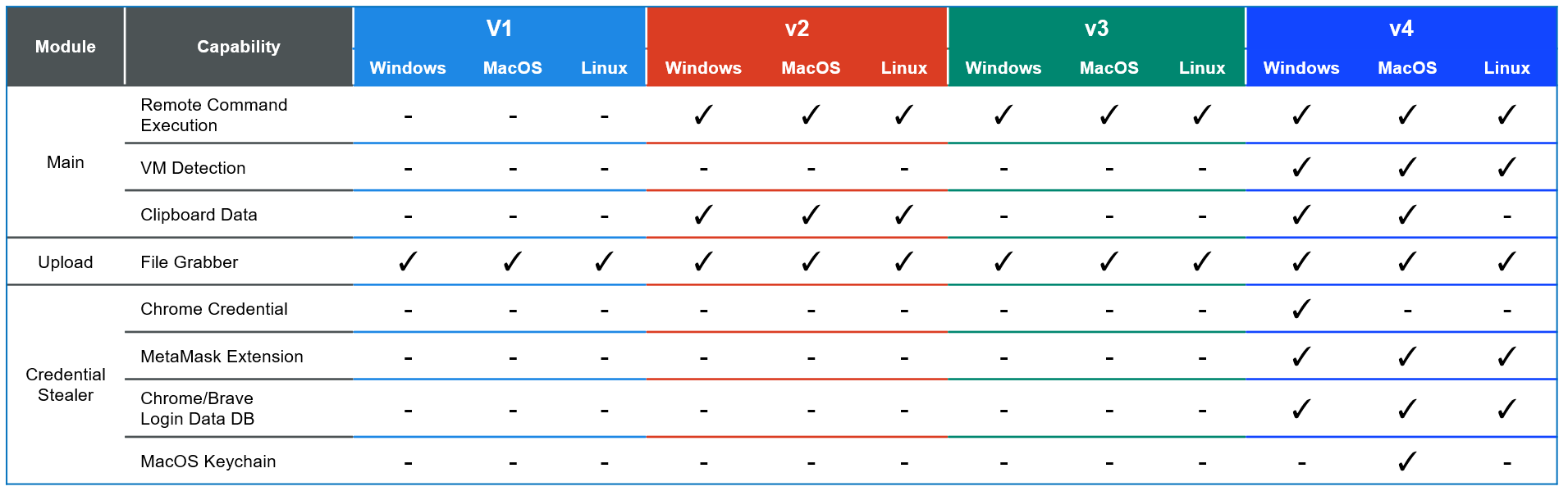

Исследователи из NTT Security Holdings представили анализ развития вредоносного ПО OtterCookie v4, разработанного и применяемого группировкой WaterPlum (также известной как Famous Chollima или PurpleBravo). Новая версия v.4 демонстрирует значительное развитие по сравнению с предыдущими, включая новые модули для кражи учетных данных и обнаружения виртуальных машин, что делает её особенно опасной для разработчиков и финансовых организаций.

OtterCookie v4 состоит из нескольких модулей, каждый из которых выполняет специфические задачи:

- Main Module: Основной модуль, отвечающий за установление связи с командным сервером и выполнение базовых функций.

- Stealer Modules: Два модуля, предназначенные для кражи учетных данных: один модуль извлекает и расшифровывает данные входа из Google Chrome, используя Windows DPAPI. Другой модуль собирает зашифрованные данные входа из браузеров Chrome и Brave, а также данные из MetaMask и iCloud Keychain.

- Upload Module: Модуль, отвечающий за передачу собранных данных на удаленный сервер.

OtterCookie v4 внедрил механизмы обнаружения виртуальных сред, включая Broadcom VMware, Oracle VirtualBox, Microsoft Hyper-V и QEMU. Это позволяет вредоносному ПО избегать анализа в песочницах и затрудняет его обнаружение специалистами по безопасности.

Группировка WaterPlum активно использует социальную инженерию, распространяя OtterCookie через фальшивые предложения о работе, особенно нацеленные на разработчиков программного обеспечения. Вредоносное ПО внедряется через зараженные проекты Node.js, npm-пакеты и приложения, созданные с использованием Qt или Electron, размещенные на платформах GitHub и Bitbucket.