- Цена

- 600$-1200$

- Контакты

- @qyzet

Introducing Synchronous Fishing – the most effective way to bind Apple Pay/Google pay and complete 3DS authentication

VIDEO EXAMPLE AS BELOW :

EXAMPLE OF USAGE. I AM NOT RESPONSIBLE FOR HOW YOU USE IT:

REDIRECT TO ALL CHANNEL AND GROUP : @cvv8386

THE MINIMUM ORDER IS 30 PIECES , THERES DIFFERENT PRICE ON DIFFERENT COUNTRY. THE MAIN OPERATING COUNTRY US UK JP AU SA AE SPAIN , .....

EXPLAINATION :

VIDEO EXAMPLE AS BELOW :

REDIRECT TO ALL CHANNEL AND GROUP : @cvv8386

THE MINIMUM ORDER IS 30 PIECES , THERES DIFFERENT PRICE ON DIFFERENT COUNTRY. THE MAIN OPERATING COUNTRY US UK JP AU SA AE SPAIN , .....

EXPLAINATION :

Explanation of the Synchronized Phishing Process:

Victim visits fake e-commerce site:

The victim thinks they are shopping online at a legitimate store.

They enter their credit/debit card details (card number, expiration date, CVV, etc.) on the phishing website.

Phishing site captures and relays data:

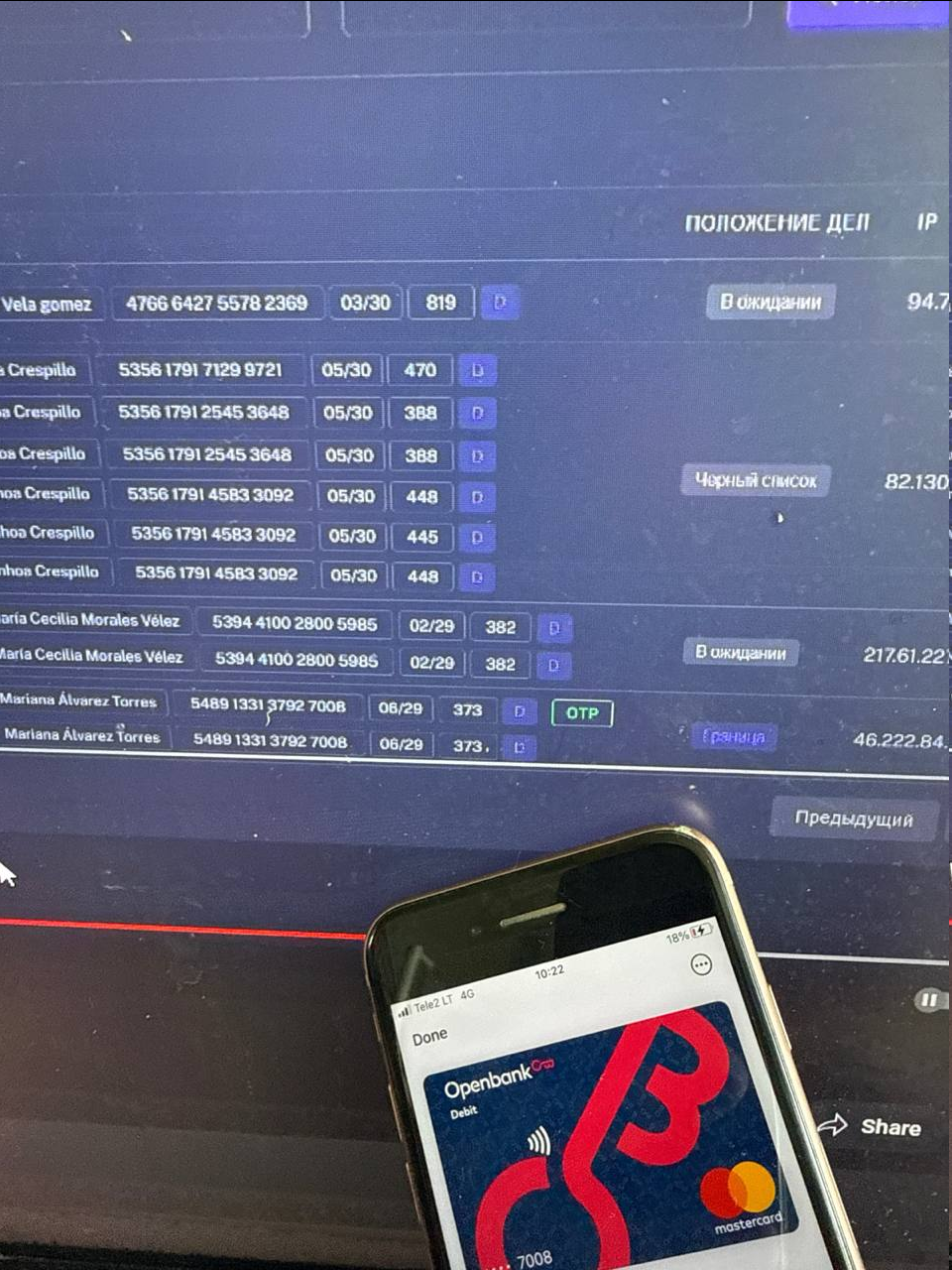

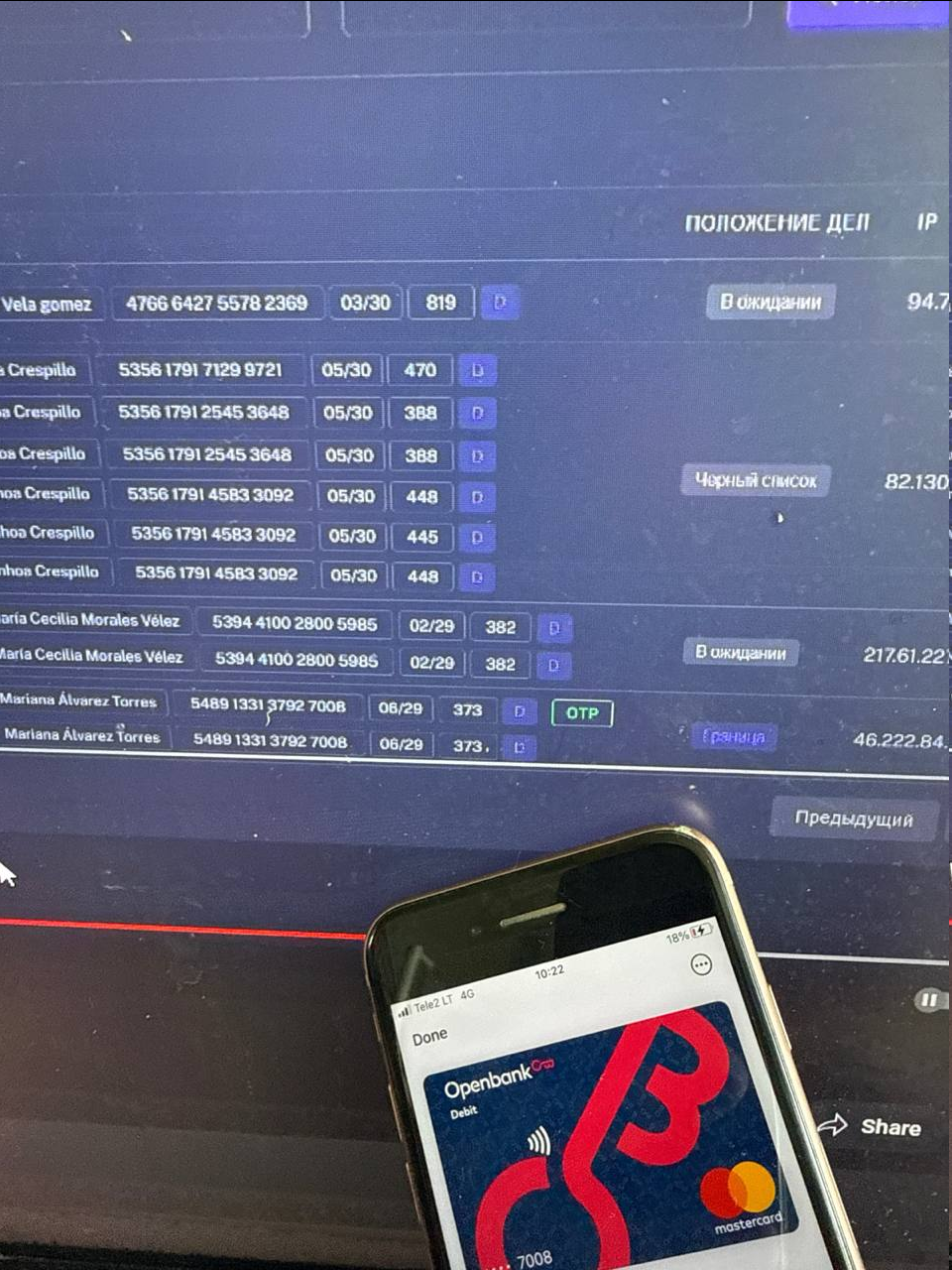

The phishing website instantly forwards the victim’s card details to the attacker's control panel in real time.

The attacker sees the information as the victim types it.

Verification prompt:

The phishing website (controlled by the attacker) asks the victim for an OTP (One-Time Password) or verification code, pretending it’s for legitimate verification.

The victim receives a real OTP from their bank (because the attacker already tried using the stolen card info).

Victim submits OTP to phishing site:

Believing it’s part of the checkout, the victim types the OTP into the fake site.

This OTP is immediately forwarded to the attacker.

Attacker completes fraudulent transaction:

The attacker uses the stolen card details and the OTP to bypass security checks and complete purchases or transfers.

Key points about this attack:

It happens in real time — attacker acts as a middleman.

The phishing site mirrors real banking or shopping sites to gain trust.

Even OTP or multi-factor authentication is defeated if the victim unknowingly submits the code to the fake site

Объяснение процесса синхронизированного фишинга:

Жертва посещает поддельный сайт электронной коммерции:

Жертва думает, что совершает покупки в Интернете в законном магазине.

Она вводит данные своей кредитной/дебетовой карты (номер карты, срок действия, CVV и т. д.) на фишинговом сайте.

Фишинговый сайт перехватывает и передает данные:

Фишинговый сайт мгновенно пересылает данные карты жертвы на панель управления злоумышленника в режиме реального времени.

Злоумышленник видит информацию, которую вводит жертва.

Запрос на проверку:

Фишинговый сайт (контролируемый злоумышленником) запрашивает у жертвы одноразовый пароль (OTP) или код проверки, делая вид, что это для законной проверки.

Жертва получает настоящий OTP от своего банка (потому что злоумышленник уже пытался использовать украденные данные карты).

Жертва отправляет OTP на фишинговый сайт:

Полагая, что это часть оформления заказа, жертва вводит OTP на поддельный сайт.

Этот OTP немедленно пересылается злоумышленнику.

Злоумышленник совершает мошенническую транзакцию:

Злоумышленник использует украденные данные карты и OTP, чтобы обойти проверки безопасности и завершить покупки или переводы.

Основные моменты этой атаки:

Это происходит в режиме реального времени — злоумышленник действует как посредник.

Фишинговый сайт копирует настоящие банковские или торговые сайты, чтобы завоевать доверие.

Даже OTP или многофакторная аутентификация не срабатывают, если жертва неосознанно отправляет код на поддельный сайт.

Последнее редактирование: