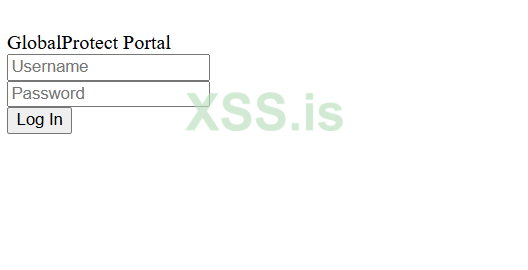

Всем привет. Имеется самописный брут цисок (/+CSCOE+/logon.html). В нем уверен на 90%. Тестовые учетки брутились на отлично + несколько боевых.

Вопрос в том, что последнее время много таймаутов приходит. Имеется ли у циски по дефолту защита от брута: количество неверных кредов, блокиурется ли учетка на какое-то время по дефолту?

Бручу через тор, айпишники меняются, так что бан по айпи отпадает

Плюс вопрос по пассам, проходился всеми возможными списками - сбрутилось пару таргетов из всех списков пассов. Неужели из 1к таргетов нет ни одного таргета с пассом P@ssw0rd например? Где пароль=логину больше гудов, но по большому счету это мусор чаще всего. Какой совет еще можно получить какие пассы брать или у большинства таргетов на учетках внутрикорпоративные пароли? В логинах уверен на 100%, бручу только существующие логины, которые есть в циске

Вопрос в том, что последнее время много таймаутов приходит. Имеется ли у циски по дефолту защита от брута: количество неверных кредов, блокиурется ли учетка на какое-то время по дефолту?

Бручу через тор, айпишники меняются, так что бан по айпи отпадает

Плюс вопрос по пассам, проходился всеми возможными списками - сбрутилось пару таргетов из всех списков пассов. Неужели из 1к таргетов нет ни одного таргета с пассом P@ssw0rd например? Где пароль=логину больше гудов, но по большому счету это мусор чаще всего. Какой совет еще можно получить какие пассы брать или у большинства таргетов на учетках внутрикорпоративные пароли? В логинах уверен на 100%, бручу только существующие логины, которые есть в циске