Пожалуйста, обратите внимание, что пользователь заблокирован

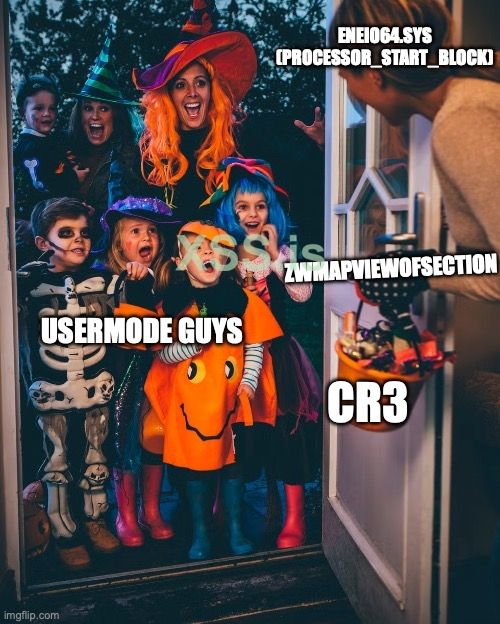

This blogpost provides a walkthrough of designing a POC for exploiting CVE-2020-12446, a vulnerability affecting the eneio64.sys driver which offers read/write access on physical memory and remains compatible with HVCI.

Статья: https://xacone.github.io/eneio-driver.html

Отличный пост. Не видел раньше способов ликнуть

cr3 через nt!HalpLMStub (оказалось, что боян) и получение EPROCESS для System через BigPool.