Группа хакеров под названием Elusive Comet нацеливается на пользователей криптовалюты, проводя атаки социальной инженерии с использованием функции удалённого управления Zoom, чтобы обманом получить доступ к их устройствам.

Функция удалённого управления Zoom позволяет участникам собрания брать под контроль компьютер другого участника.

По данным компании в сфере кибербезопасности Trail of Bits, которая обнаружила эту кампанию социальной инженерии, злоумышленники применяют техники, аналогичные использованным группировкой Lazarus в масштабной краже криптовалюты на сумму $1,5 миллиарда у биржи Bybit.

"Методология ELUSIVE COMET повторяет техники, использованные в недавней атаке на Bybit в феврале, в ходе которой злоумышленники манипулировали легитимными рабочими процессами, а не уязвимостями в коде," — говорится в отчёте Trail of Bits.

Схема с фальшивым интервью в Zoom

О данной кампании Trail of Bits узнала после того, как злоумышленники попытались провести подобную атаку на генерального директора компании через личные сообщения в X (бывший Twitter).

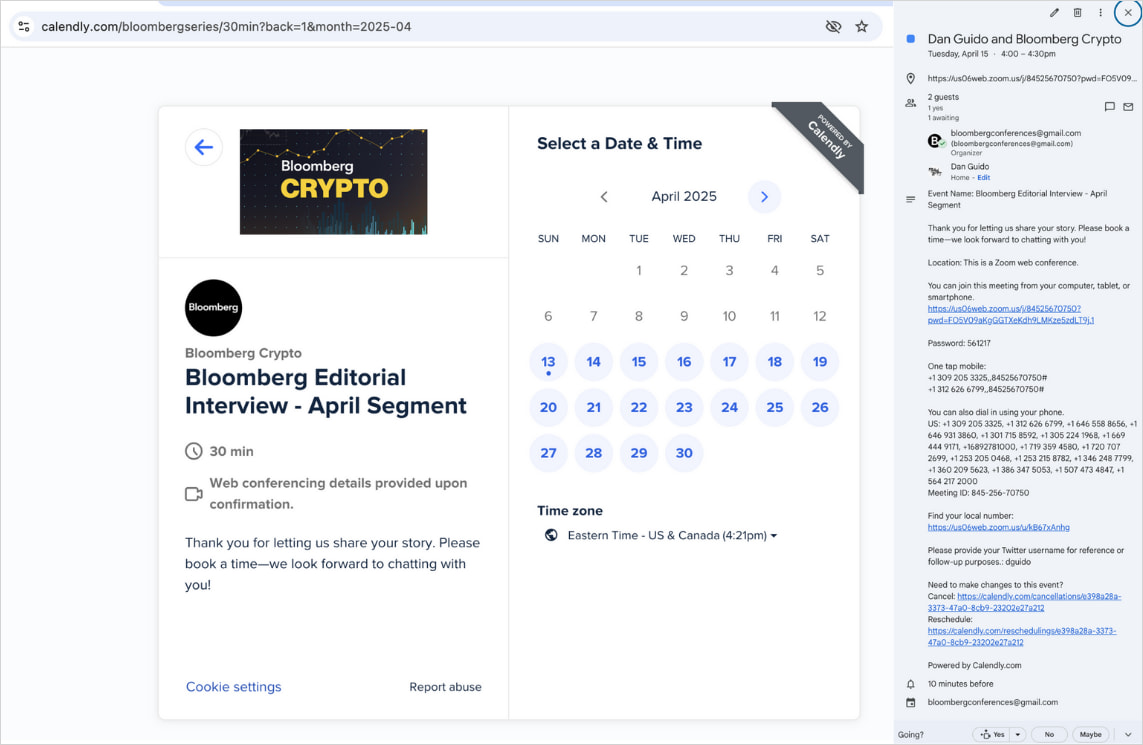

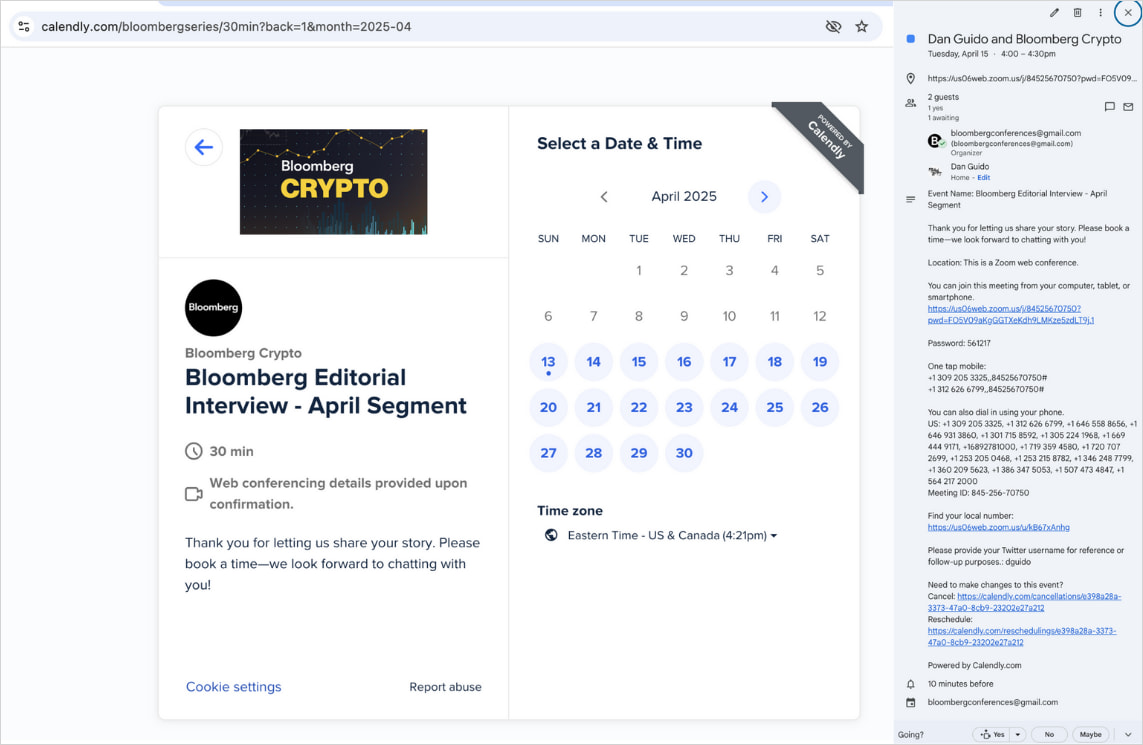

Атака начинается с приглашения на интервью от имени «Bloomberg Crypto» через Zoom. Эти приглашения рассылаются высокоценным целям с поддельных аккаунтов в X или по электронной почте (bloombergconferences[@]gmail.com).

Поддельные аккаунты маскируются под журналистов, специализирующихся на криптовалютах, или под официальные аккаунты Bloomberg и отправляют сообщения в соцсетях.

Приглашения приходят через сервис Calendly для планирования Zoom-встречи. Так как ссылки от Calendly и Zoom являются подлинными, они не вызывают подозрений у жертвы.

Во время Zoom-звонка злоумышленник запускает демонстрацию экрана и отправляет запрос на удалённое управление устройством жертвы.

Главный трюк здесь заключается в том, что злоумышленники переименовывают своё имя в Zoom в «Zoom», поэтому жертва видит сообщение вроде: «Zoom запрашивает удалённое управление вашим экраном», что выглядит как легитимный запрос от приложения.

Однако при одобрении запроса злоумышленники получают полный контроль над системой жертвы, что позволяет им украсть конфиденциальные данные, установить вредоносное ПО, получить доступ к файлам или начать криптовалютные транзакции.

Хакер может быстро установить скрытую бэкдор-программу для последующего доступа, после чего отключается от системы, не оставляя жертве шанса понять, что произошёл взлом.

"Опасность этой атаки в том, что окно запроса похоже на безвредные уведомления Zoom," — отмечает Trail of Bits.

"Пользователи, привыкшие нажимать 'Разрешить' в подобных диалогах, могут случайно предоставить полный контроль над своим компьютером, не осознавая последствия."

Для защиты от данной угрозы Trail of Bits рекомендует внедрение профилей Privacy Preferences Policy Control (PPPC), которые блокируют доступ к функциям доступности. Для этого доступен соответствующий набор инструментов.

Компания также советует полностью удалить Zoom из всех систем в организациях, где безопасность имеет критическое значение и где обрабатываются ценные цифровые активы.

"Для организаций, работающих с особо чувствительными данными или криптовалютами, устранение Zoom-клиента зачастую снижает риски больше, чем неудобство от использования Zoom через браузер," — поясняет Trail of Bits.

source: https://www.bleepingcomputer[.]com/...ote-control-feature-for-crypto-theft-attacks/

Функция удалённого управления Zoom позволяет участникам собрания брать под контроль компьютер другого участника.

По данным компании в сфере кибербезопасности Trail of Bits, которая обнаружила эту кампанию социальной инженерии, злоумышленники применяют техники, аналогичные использованным группировкой Lazarus в масштабной краже криптовалюты на сумму $1,5 миллиарда у биржи Bybit.

"Методология ELUSIVE COMET повторяет техники, использованные в недавней атаке на Bybit в феврале, в ходе которой злоумышленники манипулировали легитимными рабочими процессами, а не уязвимостями в коде," — говорится в отчёте Trail of Bits.

Схема с фальшивым интервью в Zoom

О данной кампании Trail of Bits узнала после того, как злоумышленники попытались провести подобную атаку на генерального директора компании через личные сообщения в X (бывший Twitter).

Атака начинается с приглашения на интервью от имени «Bloomberg Crypto» через Zoom. Эти приглашения рассылаются высокоценным целям с поддельных аккаунтов в X или по электронной почте (bloombergconferences[@]gmail.com).

Поддельные аккаунты маскируются под журналистов, специализирующихся на криптовалютах, или под официальные аккаунты Bloomberg и отправляют сообщения в соцсетях.

Приглашения приходят через сервис Calendly для планирования Zoom-встречи. Так как ссылки от Calendly и Zoom являются подлинными, они не вызывают подозрений у жертвы.

Во время Zoom-звонка злоумышленник запускает демонстрацию экрана и отправляет запрос на удалённое управление устройством жертвы.

Главный трюк здесь заключается в том, что злоумышленники переименовывают своё имя в Zoom в «Zoom», поэтому жертва видит сообщение вроде: «Zoom запрашивает удалённое управление вашим экраном», что выглядит как легитимный запрос от приложения.

Однако при одобрении запроса злоумышленники получают полный контроль над системой жертвы, что позволяет им украсть конфиденциальные данные, установить вредоносное ПО, получить доступ к файлам или начать криптовалютные транзакции.

Хакер может быстро установить скрытую бэкдор-программу для последующего доступа, после чего отключается от системы, не оставляя жертве шанса понять, что произошёл взлом.

"Опасность этой атаки в том, что окно запроса похоже на безвредные уведомления Zoom," — отмечает Trail of Bits.

"Пользователи, привыкшие нажимать 'Разрешить' в подобных диалогах, могут случайно предоставить полный контроль над своим компьютером, не осознавая последствия."

Для защиты от данной угрозы Trail of Bits рекомендует внедрение профилей Privacy Preferences Policy Control (PPPC), которые блокируют доступ к функциям доступности. Для этого доступен соответствующий набор инструментов.

Компания также советует полностью удалить Zoom из всех систем в организациях, где безопасность имеет критическое значение и где обрабатываются ценные цифровые активы.

"Для организаций, работающих с особо чувствительными данными или криптовалютами, устранение Zoom-клиента зачастую снижает риски больше, чем неудобство от использования Zoom через браузер," — поясняет Trail of Bits.

source: https://www.bleepingcomputer[.]com/...ote-control-feature-for-crypto-theft-attacks/