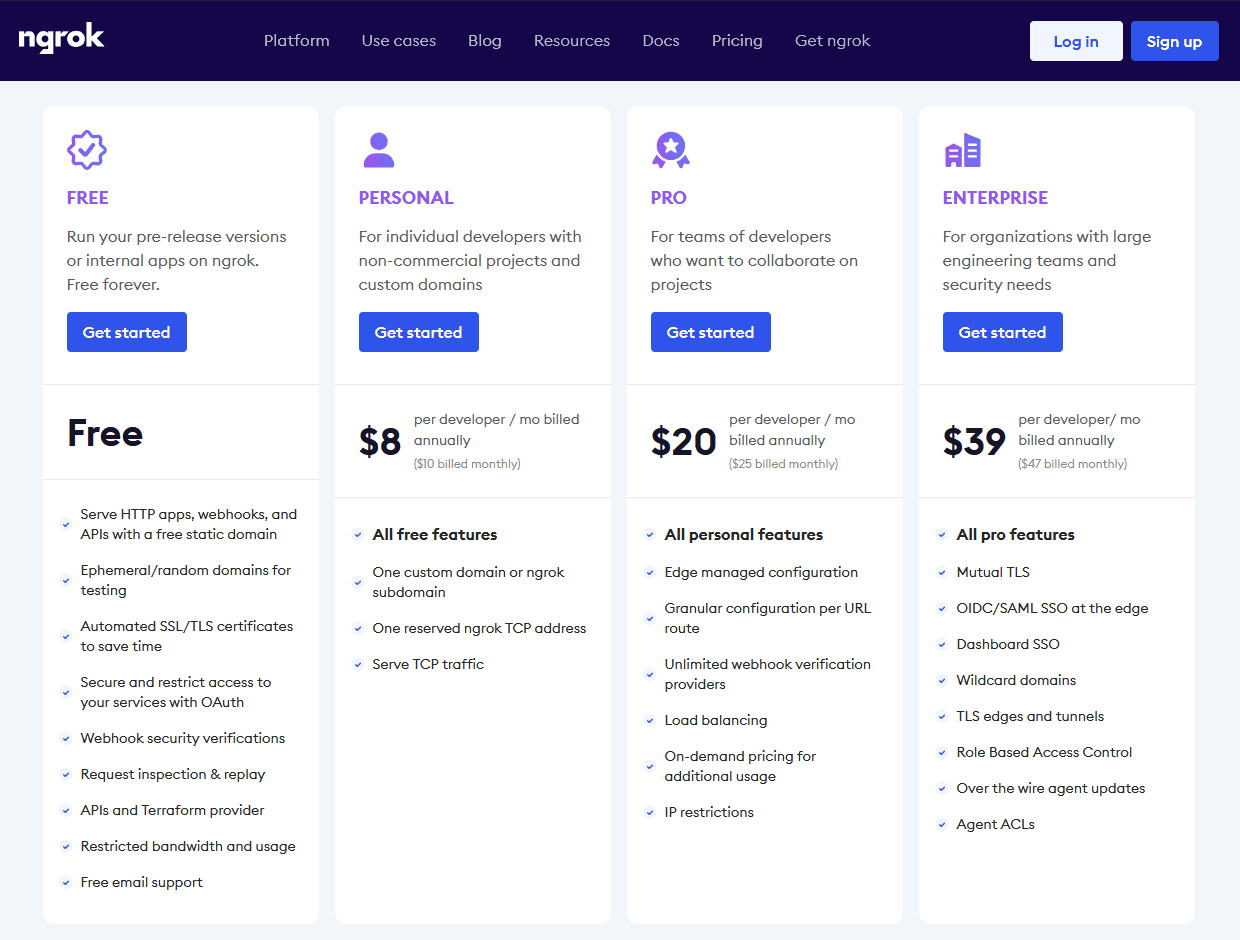

Нашёл вот такой внушителный список сервисов, позволяющих бесплатно их заюзать для SSH проброса с их public IP:port на твой local IP:port на хост соответственно который за NAT может даже быть.

А для пущей секурности SSH к ним можно вообще поднимать через Tor service у которого есть socks5, ну и обратный порт форвардинг пойдёт разумется по этому туннелю, типа примерно как-то вот так:

Для чего это может пригодиться, ну как минимум:

1. Reverse shell с таргета приземляется на их public IP:port и попадает по SSH туннелю на твой netcat на хосте который за NAT, через Tor, etc. (короче "спрятался так спрятался" это называется)

2. Выставлять наружу твои сервисы какие-то, находящиеся "да хер знает где на самом деле" для всех кто к ним коннектится, так как SSH туннель изначально через Tor (см. выше) и сервер с public IP:port "услугой" сам не знает где ты там дальше по onion цепочке на самом деле. Ну и ясен пень если такой твой сервис ломанут то ясно станет где он довольно быстро, так что onion хостинг лучше в этом плане, зато такой подход даёт публичный доступ к сервису "хер знает где он" а не только из onion.

Им какая радость с этого? Что они поимеют в случае их успеха?

Я вижу разве что:

1. Reverse shell - трафик до них пойдёт НЕшированый, и только от них пойдёт по очень секурным туннелям уже на твой netcat. Теоретически увидев в трафике "нечто интересное" они будут иметь "право первой брачной ночи" с твоим (с таким трудом тобой ломаным) таргетом

2. Надеются что какой-то нуб "выставит жопой наружу" какие-то свои уязвимыке сервисы (а не netcat, ожидающий коннект реверс-шелла).

3. Ваши варианты?

Обычно использую для такого сервисы над которыми над'root'ался прям лично, как-то не доверяю "халяве", но... может быть зря?

Может я себе жизнь усложняю и все reverse shell давно так и делают как написано выше, а я мучаюсь зазря?

P.S. "если ты не понимешь где в схеме мамонт, то мамонт в схеме скорее всего - ты" ))

))

А для пущей секурности SSH к ним можно вообще поднимать через Tor service у которого есть socks5, ну и обратный порт форвардинг пойдёт разумется по этому туннелю, типа примерно как-то вот так:

ssh -o "ProxyCommand=ncat --proxy-type socks5 --proxy 127.0.0.1:9050 %h %p" -R remote_port:localhost:local_port user@remote_hostДля чего это может пригодиться, ну как минимум:

1. Reverse shell с таргета приземляется на их public IP:port и попадает по SSH туннелю на твой netcat на хосте который за NAT, через Tor, etc. (короче "спрятался так спрятался" это называется)

2. Выставлять наружу твои сервисы какие-то, находящиеся "да хер знает где на самом деле" для всех кто к ним коннектится, так как SSH туннель изначально через Tor (см. выше) и сервер с public IP:port "услугой" сам не знает где ты там дальше по onion цепочке на самом деле. Ну и ясен пень если такой твой сервис ломанут то ясно станет где он довольно быстро, так что onion хостинг лучше в этом плане, зато такой подход даёт публичный доступ к сервису "хер знает где он" а не только из onion.

Им какая радость с этого? Что они поимеют в случае их успеха?

Я вижу разве что:

1. Reverse shell - трафик до них пойдёт НЕшированый, и только от них пойдёт по очень секурным туннелям уже на твой netcat. Теоретически увидев в трафике "нечто интересное" они будут иметь "право первой брачной ночи" с твоим (с таким трудом тобой ломаным) таргетом

2. Надеются что какой-то нуб "выставит жопой наружу" какие-то свои уязвимыке сервисы (а не netcat, ожидающий коннект реверс-шелла).

3. Ваши варианты?

Обычно использую для такого сервисы над которыми над'root'ался прям лично, как-то не доверяю "халяве", но... может быть зря?

Может я себе жизнь усложняю и все reverse shell давно так и делают как написано выше, а я мучаюсь зазря?

P.S. "если ты не понимешь где в схеме мамонт, то мамонт в схеме скорее всего - ты"