Byp4p4

For xss.pro

В теневом сегменте интернета, в кругах современных анархистов, а также в арсенале «правдивых» журналистов присутствие возможности коммуницировать и не оставлять лишний цифровой след это необходимый фундамент, на котором зиждется будущее людей, занимающихся непосредственно деятельностью, связанной с нарушением законов, противостоянием по отношению к государственной пропаганде и прочими вещами не входящими в обыденность для рядового законопослушного гражданина.

Безопасные и анонимные коммуникации пользователей DarkNet зачастую базируются на популярных решениях, использование которых аргументируется техническим устройством протоколов. Безопасные протоколы в свою очередь позволяют минимизировать идентификационный цифровой след в сети интернет.

Хочу упомянуть, что к сожалению большая часть считает подобные инструменты панацеей, что является ошибкой.

Также без внимания не обходятся и популярные методы, которые присущи обычным людям, например мессенджер telegram. Действительно данный мессенджер, при правильном подходе использования, может быть удобным инструментом анонимизации общения, но по такой логике это применимо и к другим мессенджерам тоже, поэтому уровень сокрытия информации и применимый для этого инструмент должен исходить из контекста деятельности и общения, а также множества других факторов, например публичного упоминания контактов с тем или иным профилем где-либо еще.

Назревает и необходимость в упоминании сопутствующих компонентов, которые являются частью инфраструктуры OPSEC, например использования VPN, TOR или аналогов для сокрытия, шифрования или запутывания сетевого трафика.

Топ решений исходя из общего представления и количества пользователей, востребованности, удобства и прочего, что входит в совокупность, определяющую тенденцию использования будут перечислены ниже

Площадки для коммуникации:

Смежные инструменты для дополнительного сокрытия цифрового следа и обеспечения безопасности информации:

Будет опрометчиво в очередной раз упоминать о преимуществах и недостатках того или иного продукта, делая полный обзор и сравнение отдельных протоколов и сопутствующих технологий.

Все нюансы отдельно взятого протокола вы можете изучить самостоятельно как на просторах сети интернет, так и на xss.pro в частности.

Чтобы было проще ориентироваться и углубляться в технические дебри распределенных и децентрализованных методов коммуникации необходимо обратить внимание на:

В дополнении к упоминанию об обширной палитре разных методов безопасного и анонимного взаимодействия между пользователями сети я хочу в контексте данного материала акцентировать внимание на современных тенденциях сообщества киберпреступников, которые от части похожи на легальный бизнес, деятельность которого преимущественно происходит в интернете, а значит из этого вытекает актуальность репутации не только в узком кругу, но и в масштабах социальных сетей, форумов, СМИ.

Почему так?

Все просто, поскольку деятельность «нарушителей порядка» в интернете теряет связь с идеологией пионеров, а новые возможности и затруднительные положения людей на фоне смены поколений позволяют нейтрализовать или минимизировать трудности, отсюда вытекает смещение фокуса на финансовую заинтересованность, а масштабирование любого бизнеса всегда упирается в маркетинг и репутацию.

Исходя из вышесказанного можно сделать вывод, что передовые технологические возможности, призванные минимизировать контроль по отношению к взаимодействию людей между собой, между публичной интернет личностью/брендом и аудиторией, позволяют злоумышленникам выстраивать крупные маркетинг компании, которые билдят их репутацию и способствуют увеличению заработка.

Ниже приведены примеры публичного позиционирования интернет «гангстеров» с целью привлечения внимания, увеличения репутации и демонстрации результативности своих навыков.

В «дикой природе» на данный момент для подобного контента используются в большинстве своем социальные сети и платформы с большим охватом и регламентированным цензом, соответственно на базе централизованных решений.

Pastebin, Twitter и другие платформы активно применяются для привлечения внимания, пампа аудитории и репутации с последующим применением для того, чтобы акцентировать внимание на очередной инцидент, ответственность за который инициаторы данного контента на интернет просторах возьмут.

Также хочется уточнить важный момент.

Публичная демонстрация своей деятельности для финансово заинтересованных хакеров и киберпреступников это один из ключевых аспектов социальной инженерии в направлении взаимодействия с жертвой для извлечения выгоды.

Рычаги социальной инженерии:

Проблемы на законодательном уровне, нормы регламентирующие взаимодействие между компанией и простыми людьми: GDPR, NIS, HIPAA, PSD etc…

Публичный «шейм» в контексте иб, доказательства на социально-общественном полигоне, влияние на таргет при помощи мнения толпы, все это является незаменимым инструментом в современном мире для давления с целью извлечения выгоды.

Протокол activitypub пользуется популярностью у людей, которые обеспокоены безопасностью своих данных, цифровой гигиене и следу в виде контента, оставляемого в сети интернет.

Api client2server и федеративный протокол S2S в купе предоставляют бесперебойную работы системы.

Wiki - https://en.m.wikipedia.org/wiki/ActivityPub

Данный протокол имеет возможность обширного осуществления публичной деятельности в рамках несколько платформ, микро и макроблоги, новостные хабы, стриминговая инфраструктура и социальные сети:

For xss.pro

В теневом сегменте интернета, в кругах современных анархистов, а также в арсенале «правдивых» журналистов присутствие возможности коммуницировать и не оставлять лишний цифровой след это необходимый фундамент, на котором зиждется будущее людей, занимающихся непосредственно деятельностью, связанной с нарушением законов, противостоянием по отношению к государственной пропаганде и прочими вещами не входящими в обыденность для рядового законопослушного гражданина.

Безопасные и анонимные коммуникации пользователей DarkNet зачастую базируются на популярных решениях, использование которых аргументируется техническим устройством протоколов. Безопасные протоколы в свою очередь позволяют минимизировать идентификационный цифровой след в сети интернет.

Хочу упомянуть, что к сожалению большая часть считает подобные инструменты панацеей, что является ошибкой.

Также без внимания не обходятся и популярные методы, которые присущи обычным людям, например мессенджер telegram. Действительно данный мессенджер, при правильном подходе использования, может быть удобным инструментом анонимизации общения, но по такой логике это применимо и к другим мессенджерам тоже, поэтому уровень сокрытия информации и применимый для этого инструмент должен исходить из контекста деятельности и общения, а также множества других факторов, например публичного упоминания контактов с тем или иным профилем где-либо еще.

Назревает и необходимость в упоминании сопутствующих компонентов, которые являются частью инфраструктуры OPSEC, например использования VPN, TOR или аналогов для сокрытия, шифрования или запутывания сетевого трафика.

Топ решений исходя из общего представления и количества пользователей, востребованности, удобства и прочего, что входит в совокупность, определяющую тенденцию использования будут перечислены ниже

Площадки для коммуникации:

- XMPP

- Matrix

- Tox

- etc

Смежные инструменты для дополнительного сокрытия цифрового следа и обеспечения безопасности информации:

- TOR

- I2P/I2Pd

- Proxy

- VPN

- etc

Будет опрометчиво в очередной раз упоминать о преимуществах и недостатках того или иного продукта, делая полный обзор и сравнение отдельных протоколов и сопутствующих технологий.

Все нюансы отдельно взятого протокола вы можете изучить самостоятельно как на просторах сети интернет, так и на xss.pro в частности.

Чтобы было проще ориентироваться и углубляться в технические дебри распределенных и децентрализованных методов коммуникации необходимо обратить внимание на:

- Децентрализация и федеративность

- Гибкость и безопасность

- Модификация и расширяемость

- Шифрование

- Прочие особенности протокола, на котором построен конкретный продукт

В дополнении к упоминанию об обширной палитре разных методов безопасного и анонимного взаимодействия между пользователями сети я хочу в контексте данного материала акцентировать внимание на современных тенденциях сообщества киберпреступников, которые от части похожи на легальный бизнес, деятельность которого преимущественно происходит в интернете, а значит из этого вытекает актуальность репутации не только в узком кругу, но и в масштабах социальных сетей, форумов, СМИ.

Почему так?

Все просто, поскольку деятельность «нарушителей порядка» в интернете теряет связь с идеологией пионеров, а новые возможности и затруднительные положения людей на фоне смены поколений позволяют нейтрализовать или минимизировать трудности, отсюда вытекает смещение фокуса на финансовую заинтересованность, а масштабирование любого бизнеса всегда упирается в маркетинг и репутацию.

Исходя из вышесказанного можно сделать вывод, что передовые технологические возможности, призванные минимизировать контроль по отношению к взаимодействию людей между собой, между публичной интернет личностью/брендом и аудиторией, позволяют злоумышленникам выстраивать крупные маркетинг компании, которые билдят их репутацию и способствуют увеличению заработка.

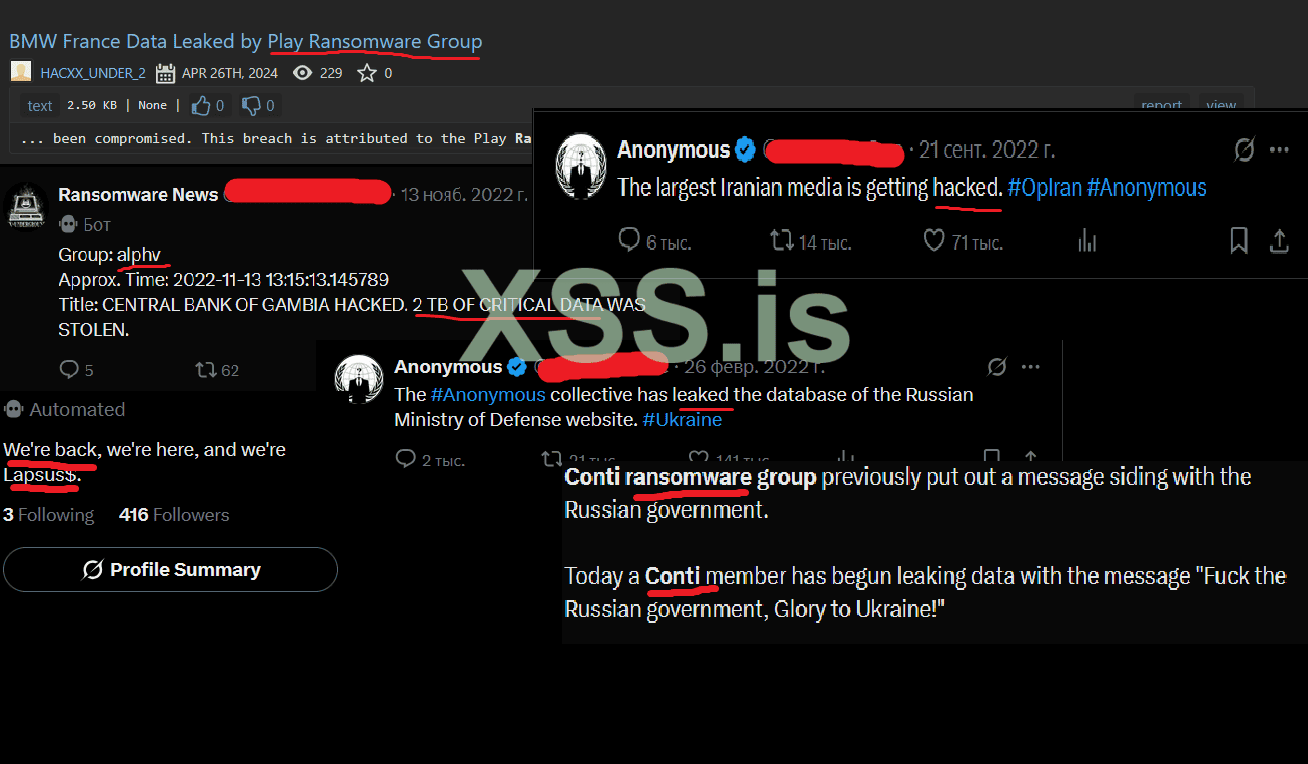

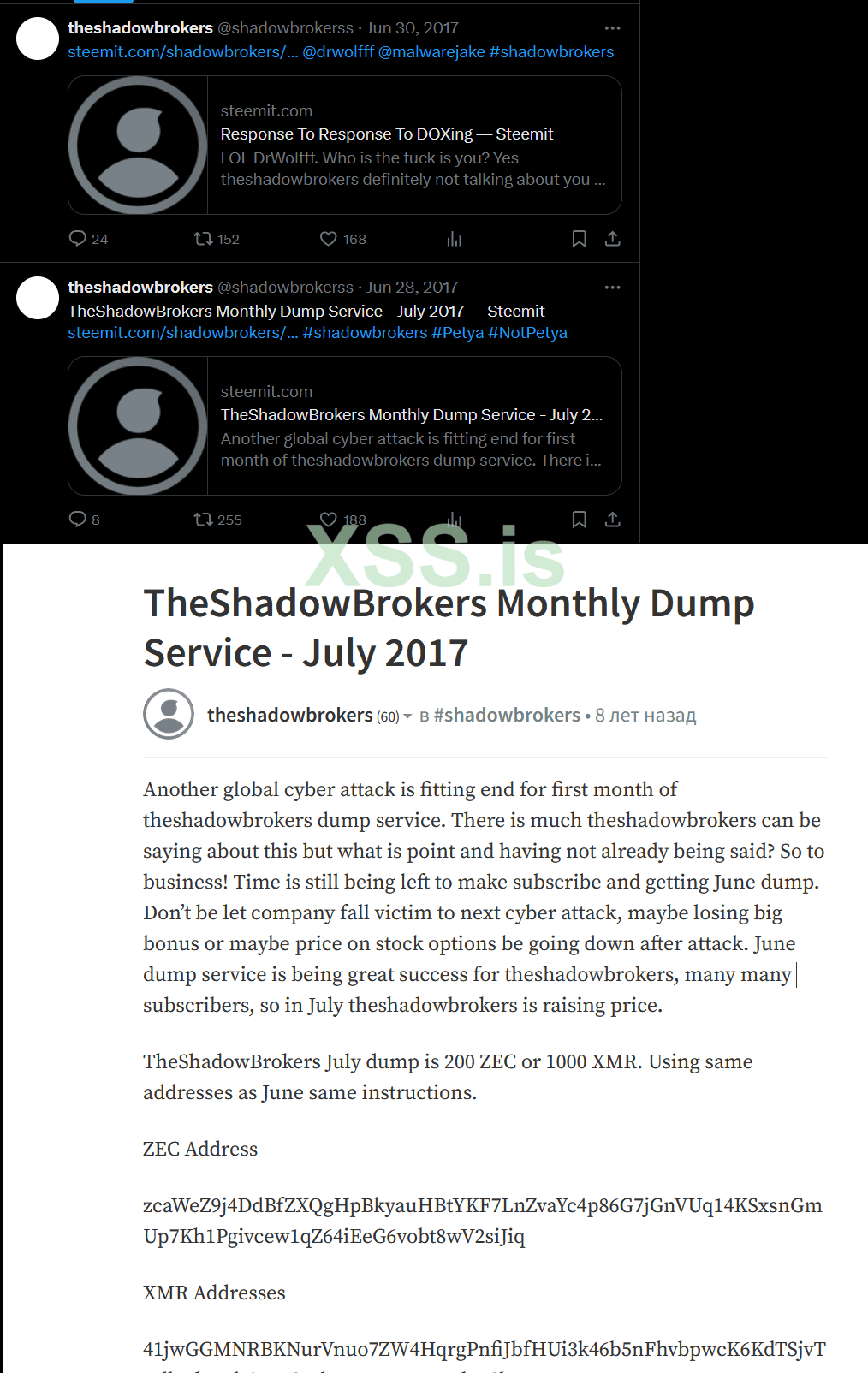

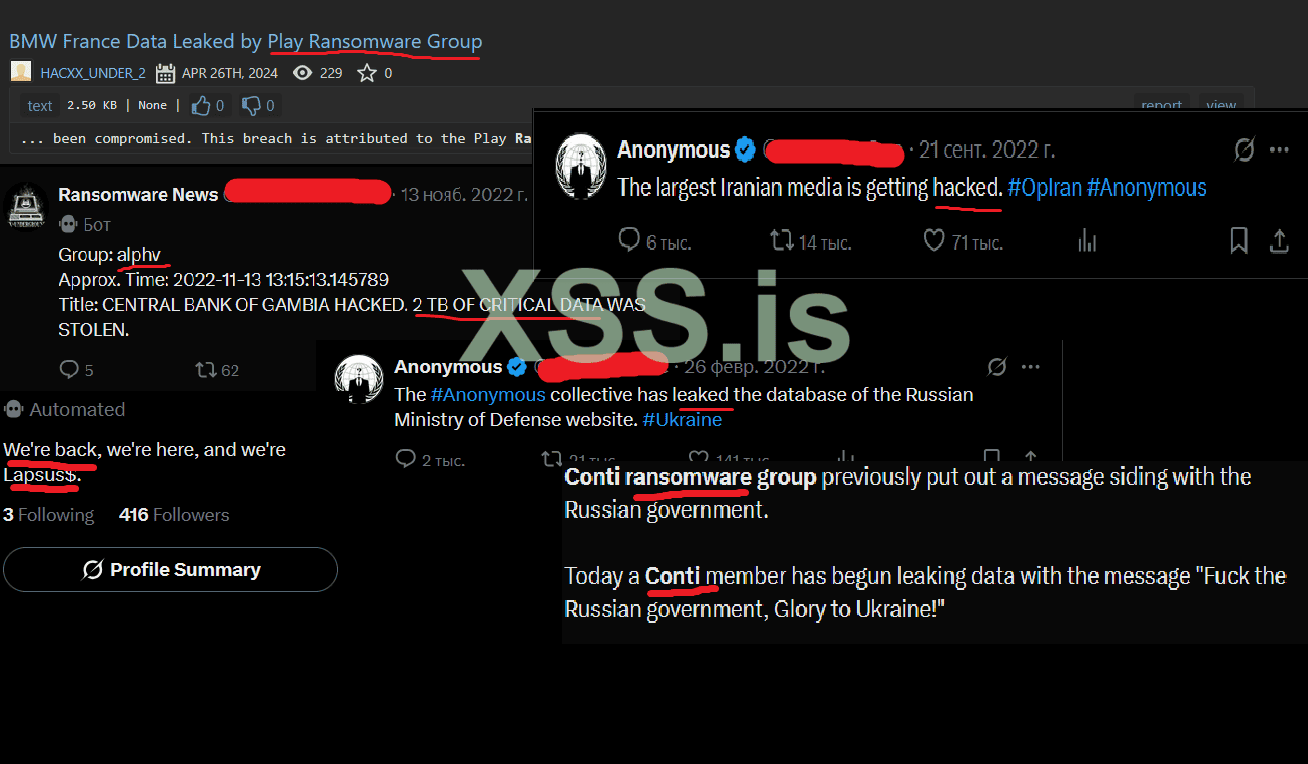

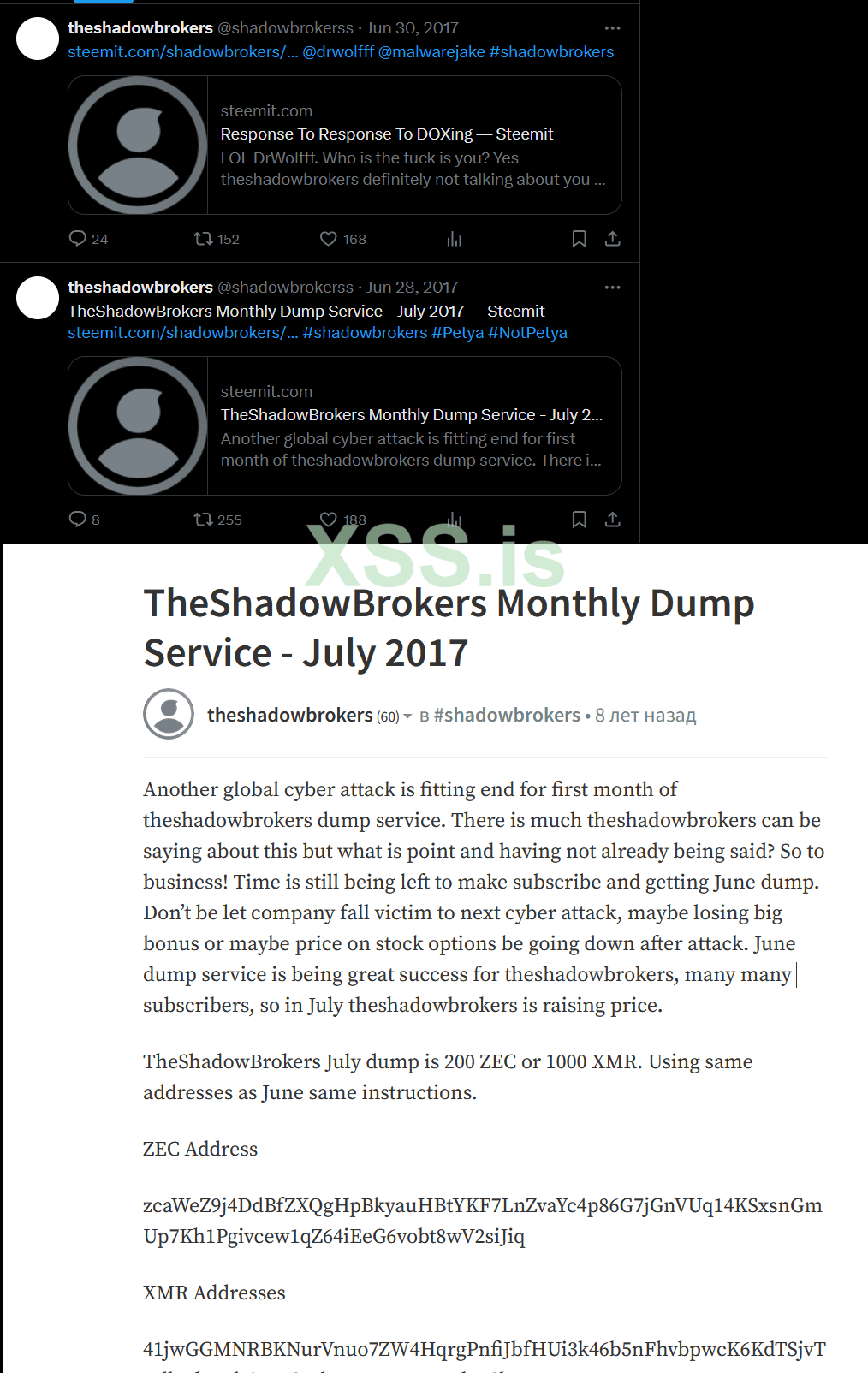

Ниже приведены примеры публичного позиционирования интернет «гангстеров» с целью привлечения внимания, увеличения репутации и демонстрации результативности своих навыков.

В «дикой природе» на данный момент для подобного контента используются в большинстве своем социальные сети и платформы с большим охватом и регламентированным цензом, соответственно на базе централизованных решений.

Pastebin, Twitter и другие платформы активно применяются для привлечения внимания, пампа аудитории и репутации с последующим применением для того, чтобы акцентировать внимание на очередной инцидент, ответственность за который инициаторы данного контента на интернет просторах возьмут.

Также хочется уточнить важный момент.

Публичная демонстрация своей деятельности для финансово заинтересованных хакеров и киберпреступников это один из ключевых аспектов социальной инженерии в направлении взаимодействия с жертвой для извлечения выгоды.

Рычаги социальной инженерии:

- TIMЕ Pressure / По отечественному <<методология принуждения через дефицит времени>>

- Наличие аудитории

- Социальное давление

- Негативные перспективы утраты капитала

Проблемы на законодательном уровне, нормы регламентирующие взаимодействие между компанией и простыми людьми: GDPR, NIS, HIPAA, PSD etc…

Публичный «шейм» в контексте иб, доказательства на социально-общественном полигоне, влияние на таргет при помощи мнения толпы, все это является незаменимым инструментом в современном мире для давления с целью извлечения выгоды.

Протокол activitypub пользуется популярностью у людей, которые обеспокоены безопасностью своих данных, цифровой гигиене и следу в виде контента, оставляемого в сети интернет.

Api client2server и федеративный протокол S2S в купе предоставляют бесперебойную работы системы.

Wiki - https://en.m.wikipedia.org/wiki/ActivityPub

Данный протокол имеет возможность обширного осуществления публичной деятельности в рамках несколько платформ, микро и макроблоги, новостные хабы, стриминговая инфраструктура и социальные сети:

- Децентрализация

- Федеративность

- Гибкость

- Безопасность/анонимность(при должном подходе использования)

- Модификация/расширяемость