Приветствую товарищи!

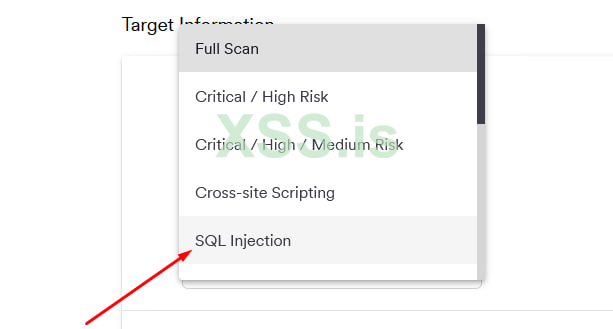

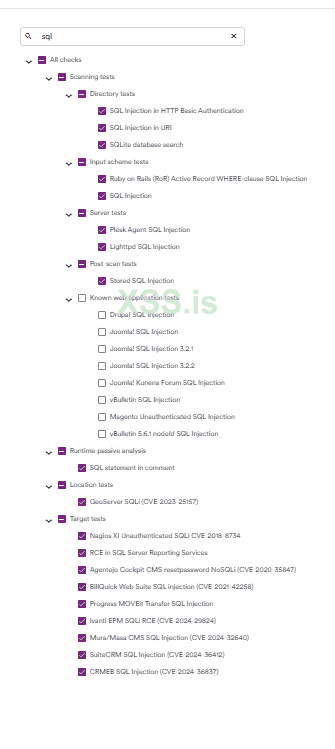

Какие из этих уязвимостей крутятся через SQLMap?

Все ли я правильно выбрал?

Или скиньте пожалуйста свой профиль для сканирования именно для слива бд через SQLMap

Какие из этих уязвимостей крутятся через SQLMap?

Все ли я правильно выбрал?

Или скиньте пожалуйста свой профиль для сканирования именно для слива бд через SQLMap