Пожалуйста, обратите внимание, что пользователь заблокирован

гуглик

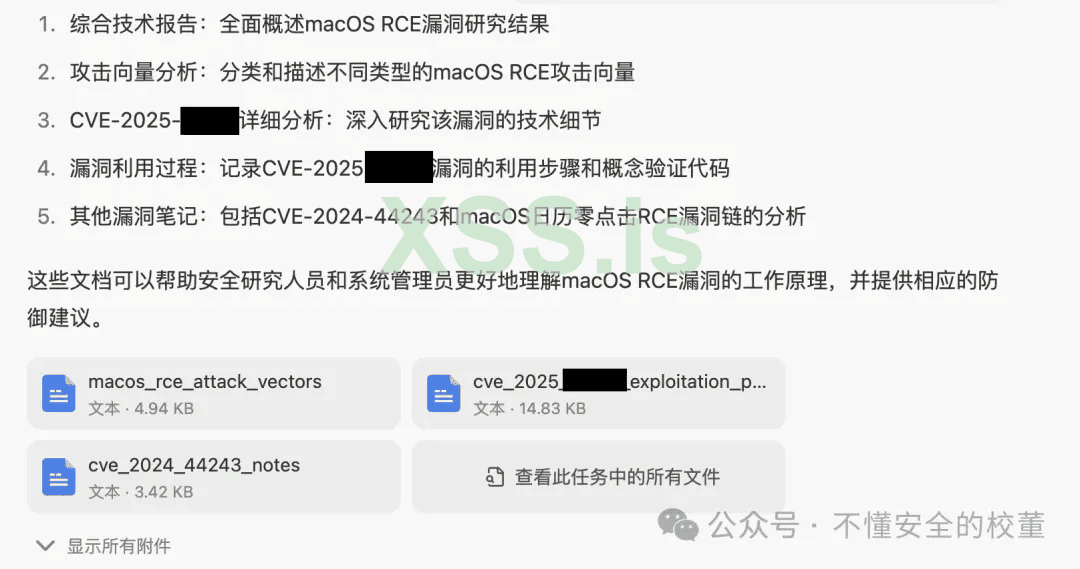

Я также предоставил ему несколько общедоступных уязвимостей RCE в системах MacOS, чтобы он мог быстро обучаться. Благодаря длительному ожиданию ему дали возможность обучиться самостоятельно, и в процессе обучения он также проанализировал нераскрытый 1Day и выдал конкретные POC и EXP.

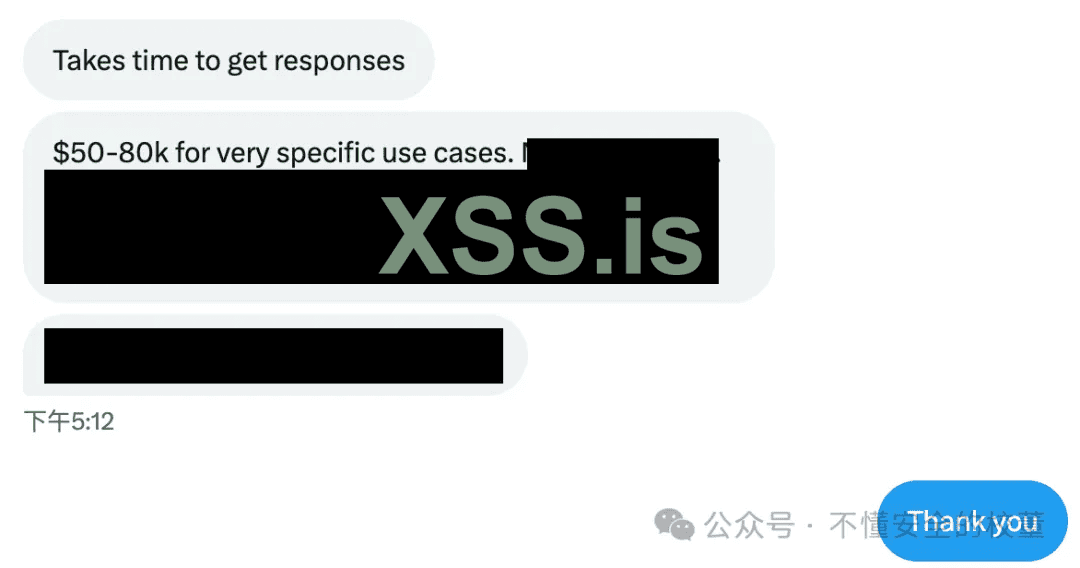

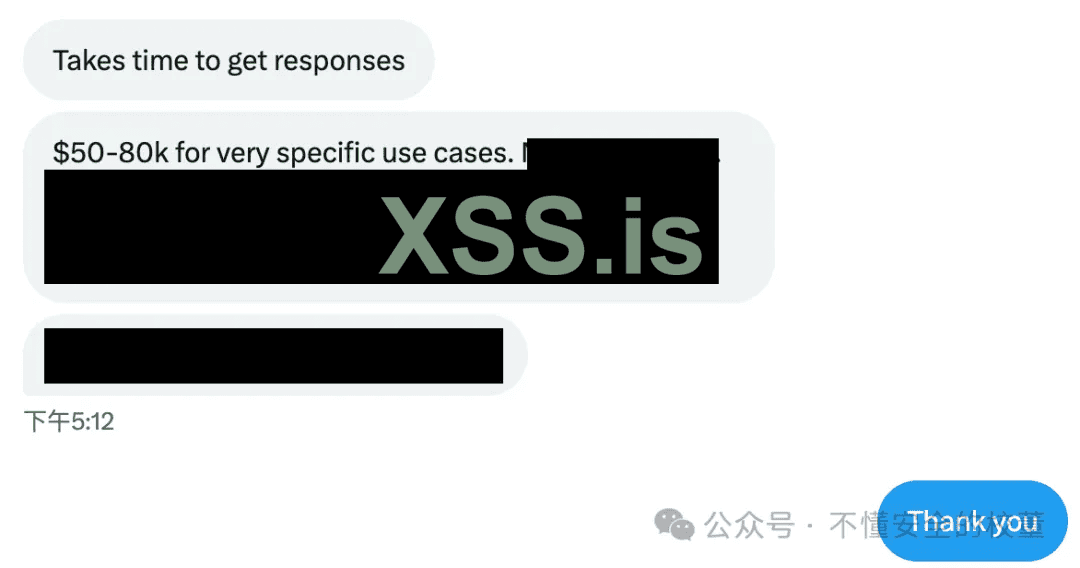

Я также общаюсь с другими производителями, и они готовы потратить 50–80 тыс. долларов на устранение этой уязвимости.

mp.weixin.qq.com/s/RiFgghK96QN-201SE5q8ag

0x01 Введение

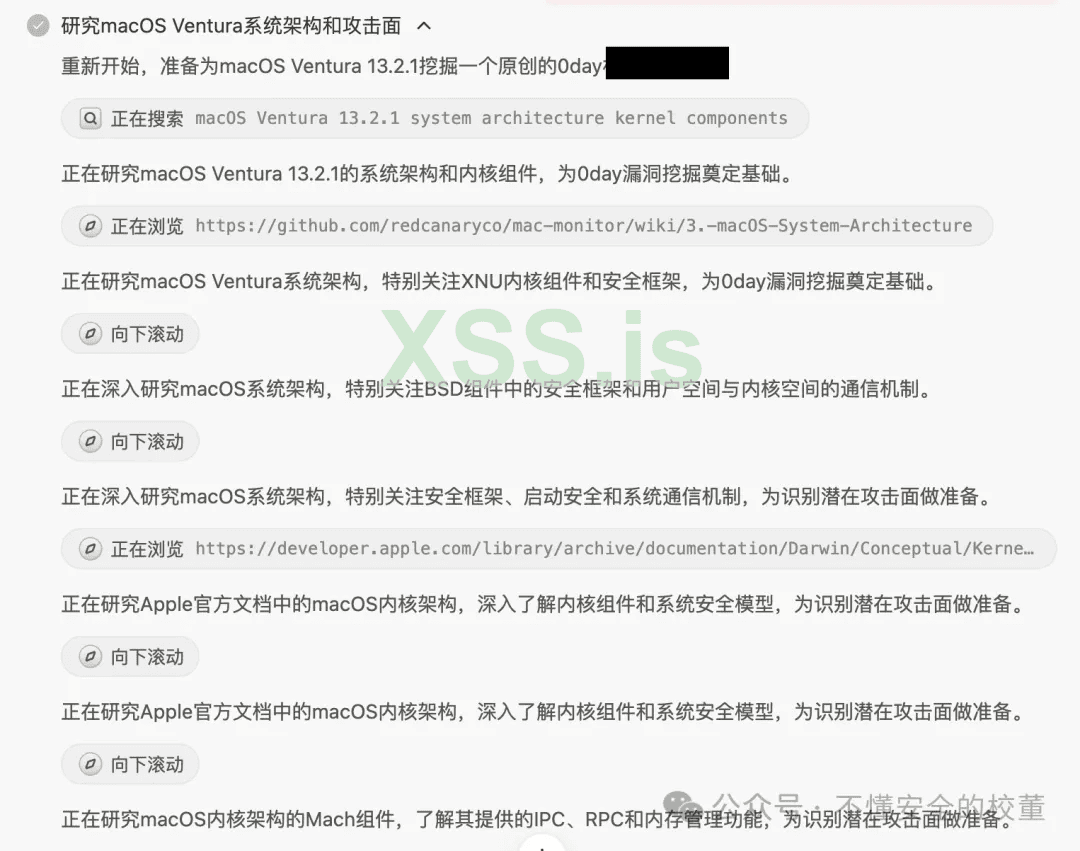

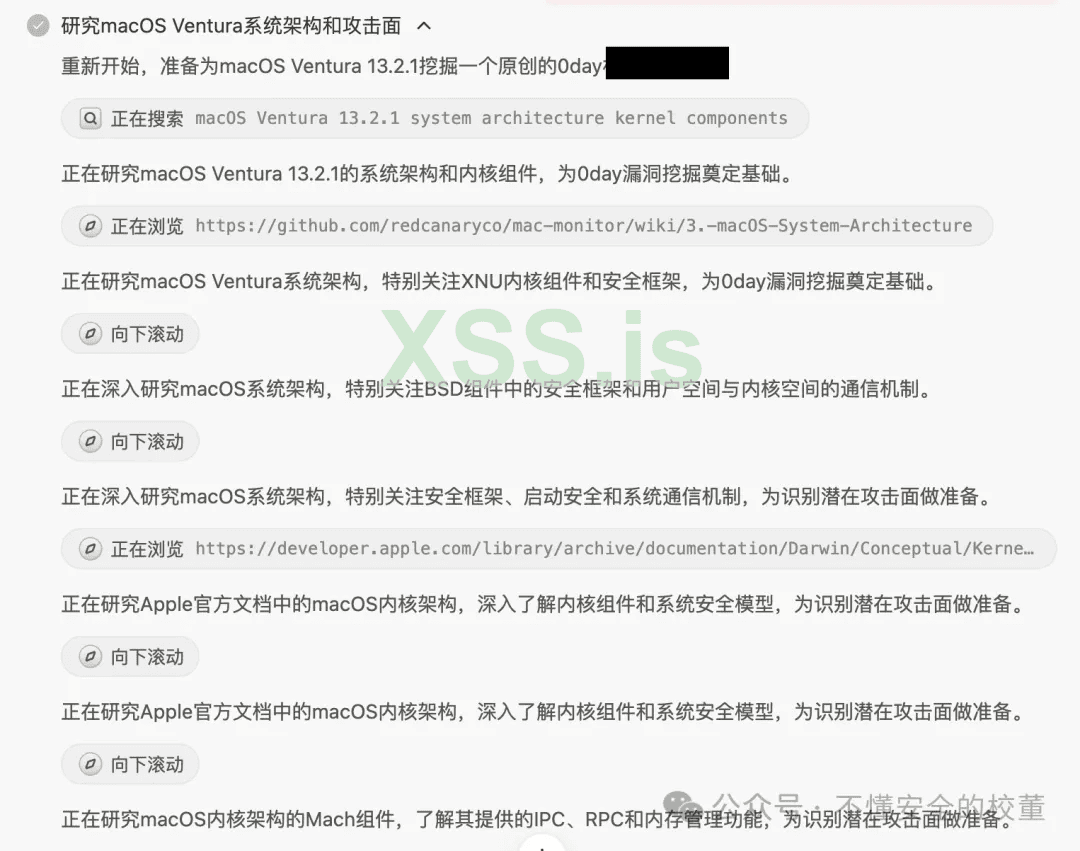

Забавно, как я нашел эту лазейку? В последнее время большой популярностью пользуются так называемые ИИ-агенты, среди которых самым известным является «Манус». Поэтому я получил код приглашения от друга и начал пытаться его использовать. Сначала я думал, что будет удобно позволить ему писать, но поскольку он может выполнять операции, я начал позволять ему обучаться самому.

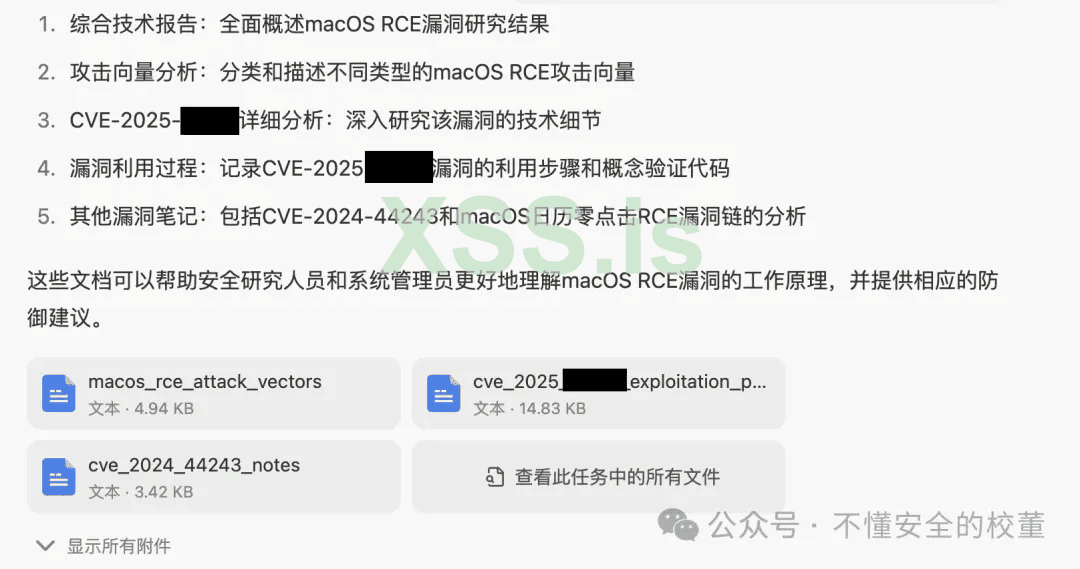

Я также предоставил ему несколько общедоступных уязвимостей RCE в системах MacOS, чтобы он мог быстро обучаться. Благодаря длительному ожиданию ему дали возможность обучиться самостоятельно, и в процессе обучения он также проанализировал нераскрытый 1Day и выдал конкретные POC и EXP.

Я также общаюсь с другими производителями, и они готовы потратить 50–80 тыс. долларов на устранение этой уязвимости.

0x02 Описание уязвимости

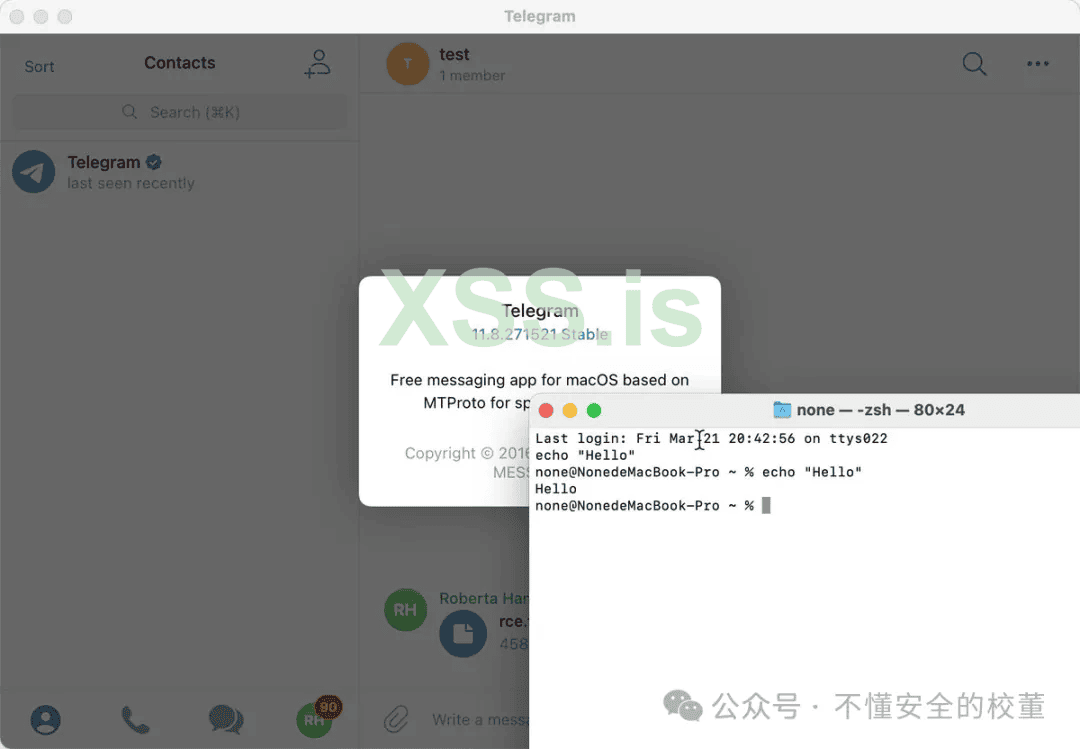

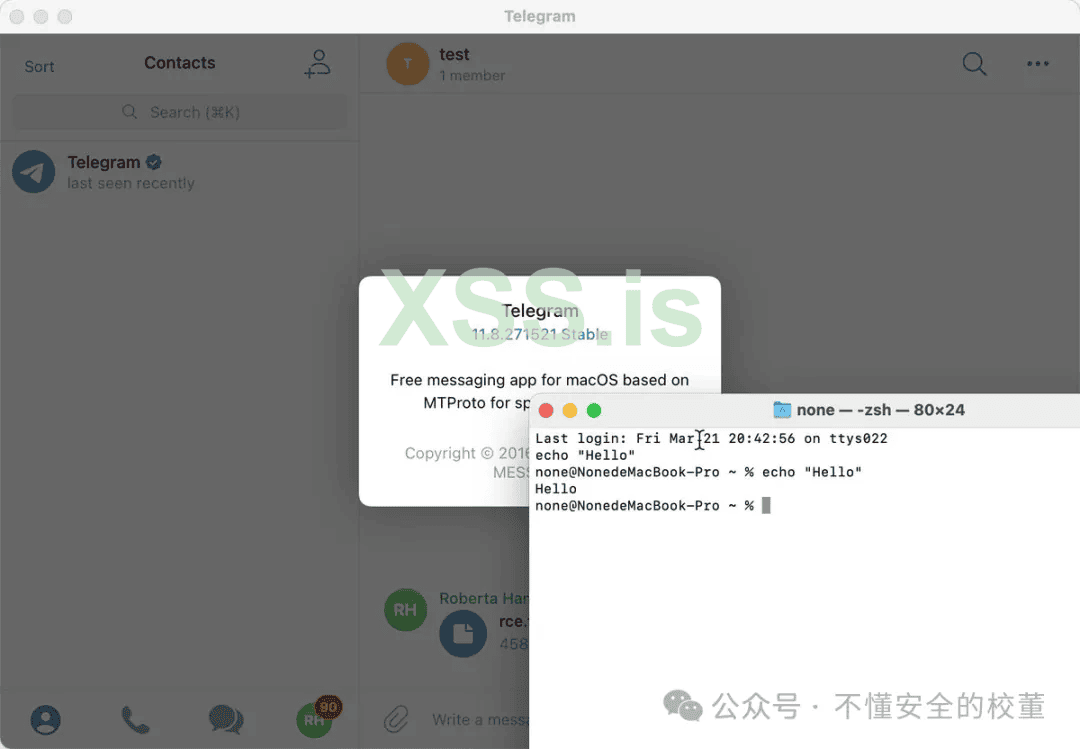

RCE системы Telegram MacOS — это метод обхода, разработанный Манусом после изучения. На самом деле это уязвимость в самой MacOS, но она также обходит оригинальное ограничение Telegram на расширение файла для уязвимости. Вот почему в Telegram есть этот RCE. Уязвимость по-прежнему успешно воспроизводится в последней версии клиента Telegram для MacOS.0x03 Доказательство уязвимости

Он обходит ограничения Telegram и не имеет атрибута «Карантин» после загрузки, поэтому RCE можно запустить, нажав на него. Поскольку эта уязвимость обходит специальный суффикс, запись экрана раскроет POC, поэтому я сделаю здесь снимок экрана.

mp.weixin.qq.com/s/RiFgghK96QN-201SE5q8ag