For xss.pro

by p4p4

Все подготовительные этапы, которые указаны в рамках поиска или фарма расходников не подразумевают призыв к действию. Данная методика реализации исходит из упрощенного запуска кейса по средствам всех благ рынка, баз данных сообществ и прочих ресурсов с необходимой для работы информацией, все это имеется в актуальной версии сети интернет.

Данная информация не является пособием для нарушения законодательства как отдельных государств, так и РФ в частности. Статья носит повествовательный характер с точки зрения независимого исследователя, данный материал может быть полезен специалистам в области информационной безопасности для пресечения попыток обмана или проникновения в инфраструктуру компаний, рядовых пользователей, а также для идентификации поведения отдельных субъектов в совокупности с прилегающими компонентами.

Не секрет, что большая часть атак на корпоративный сектор, да и на простых гражданских юзеров, в современных реалиях это не изощренные методы использования технических уязвимостей, недостатков в тех или иных протоколах, а понимание фундаментального устройства человеческого разума, ведь именно люди являются ключевыми аспектами в структуре компаний, технологий, любых других объектов во всех нишах, секторах и сферах жизни общества. Исходя из этого схематика посягательства на информацию конкретного объекта – это грамотный анализ прилегающих компонентов к целостному организму - шестеренок, а именно применение социальной инженерии в рамках взаимодействия с предварительно найденными и отфильтрованными людьми, которые и выполняют роль тех самых «шестеренок».

Немного статистики 202x - наше время:

95% атак c использованием фишинга связаны с финансовой сферой.

Удаленные работники с большей вероятностью будут перспективной целью, чем офисные работники.

Атаки с точечным таргетом составляют небольшую часть фишингового трафика в целом. Однако, по сравнению с общими атаками, они имеют гораздо более высокий уровень успеха.

В таблице данные по ключевому действию с электронного письма злоумышленников, сферы в которых сотрудники совершают ключевое действие от наибольшей к наименьшей.

!источник!

Глубокий подход к сбору информации, основывающийся на поиске взаимодействия объектов с теми или иными web-ресурсами, в совокупности с интеграцией классического шаблона под уникальный офер с известными рычагами взаимодействия по средствам социальной инженерии, которая в свою очередь базируется на тех самых ключевых точках входа, найденных ранее, является высо корезультативным исходом фишинговой компании.

При реализации социальной инженерии через "письмо счастья" необходимо детально просканировать интересы, потребности и главное причастность, а также место в иерархии по отношению к чувствительной информации, применяется для этого OSINT.

Процесс сбора информации инициализируется в тот момент, когда начинает компоноваться портрет пользователя для таргета.

Формирование представления о возможных рычагах для взаимодействия с целью в рамках социальной инженерии с целью скрытого принуждения к совершению ключевого действия. Цифровой след, посещаемые сайты, предпочитаемые экосистемы, методы обмена информацией, взаимодействие со сферой развлечения внутри сети.

Результативность воздействия через точечную коммуникацию зависит от соответствия персонализации демонстративного призыва к действию.

Для составления соответствующей персонализации исходя из собранной информации используются инструменты проектирования "начинки" фишингово письма и те ключевые аспекты аналитики, которые отвечают за взаимодействие пользователя как с интернетом в лице пользователя ресурсов, так и с устройством в качестве его владельца.

Очевидным и основным критерием отбора целей будет для нас доменная электронная почта, которая олицетворяет причастность пользователя к конкретному домену при отсутствие свободной регистрации почт для всех пользователей без ограничений.

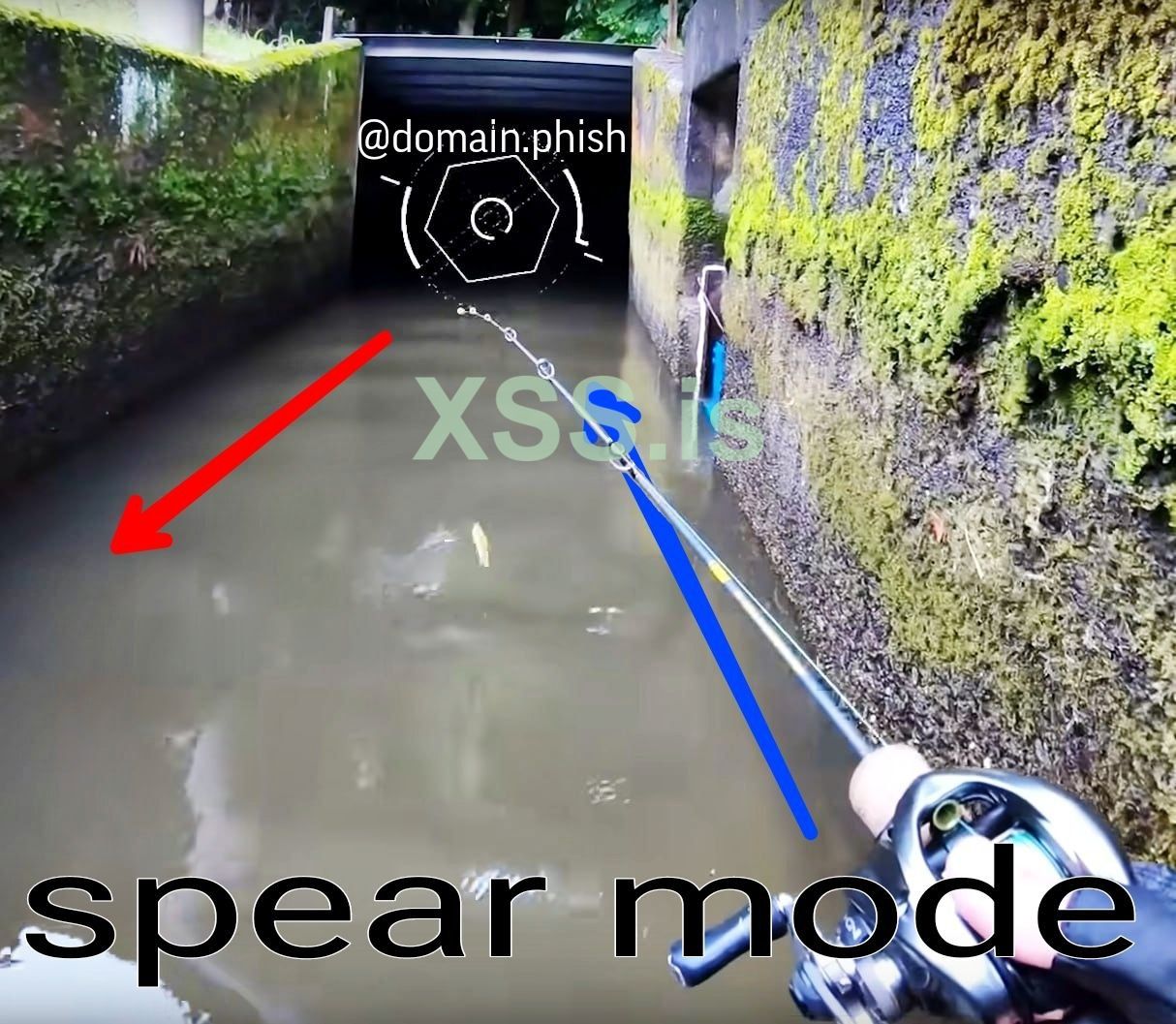

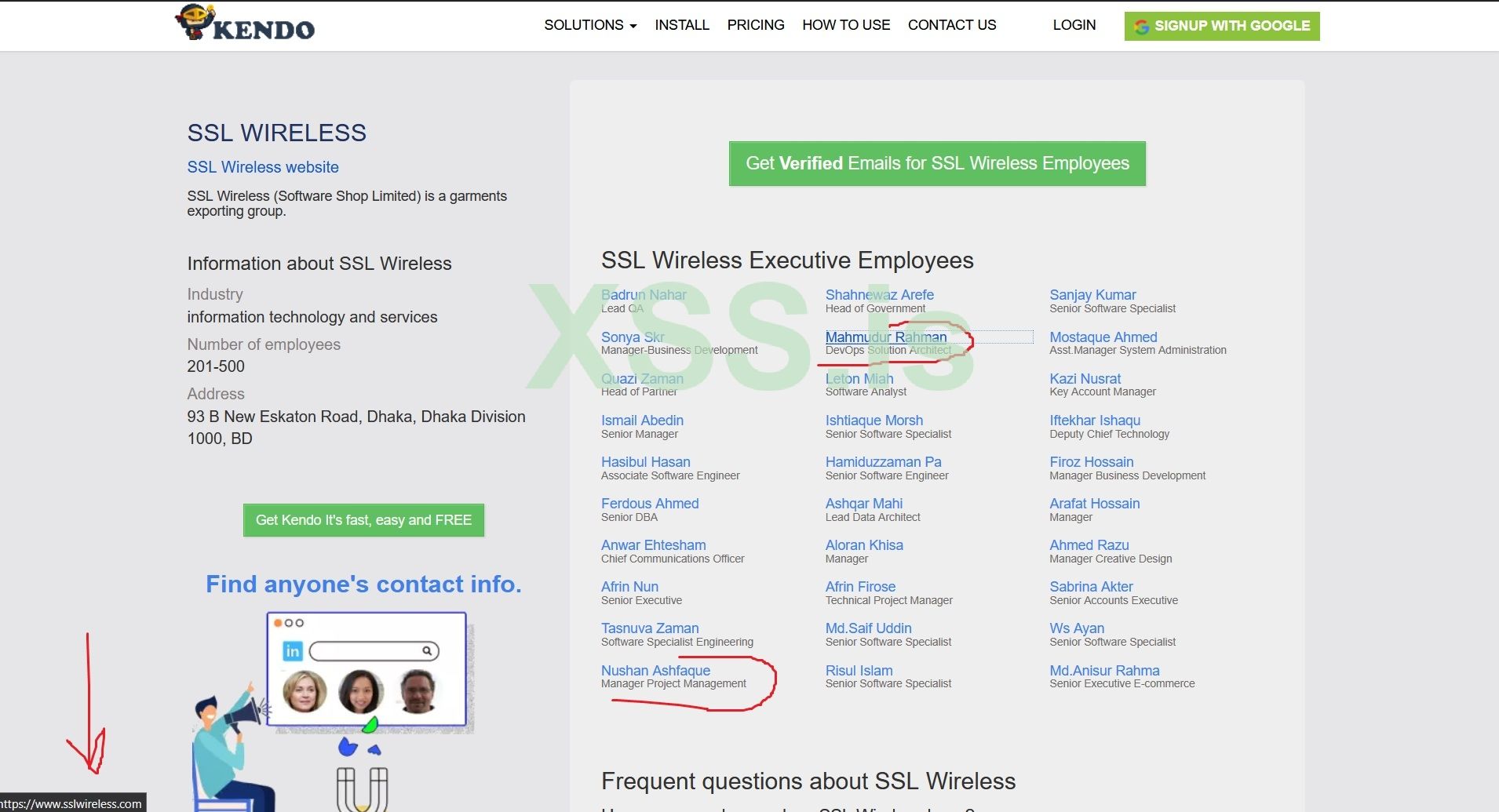

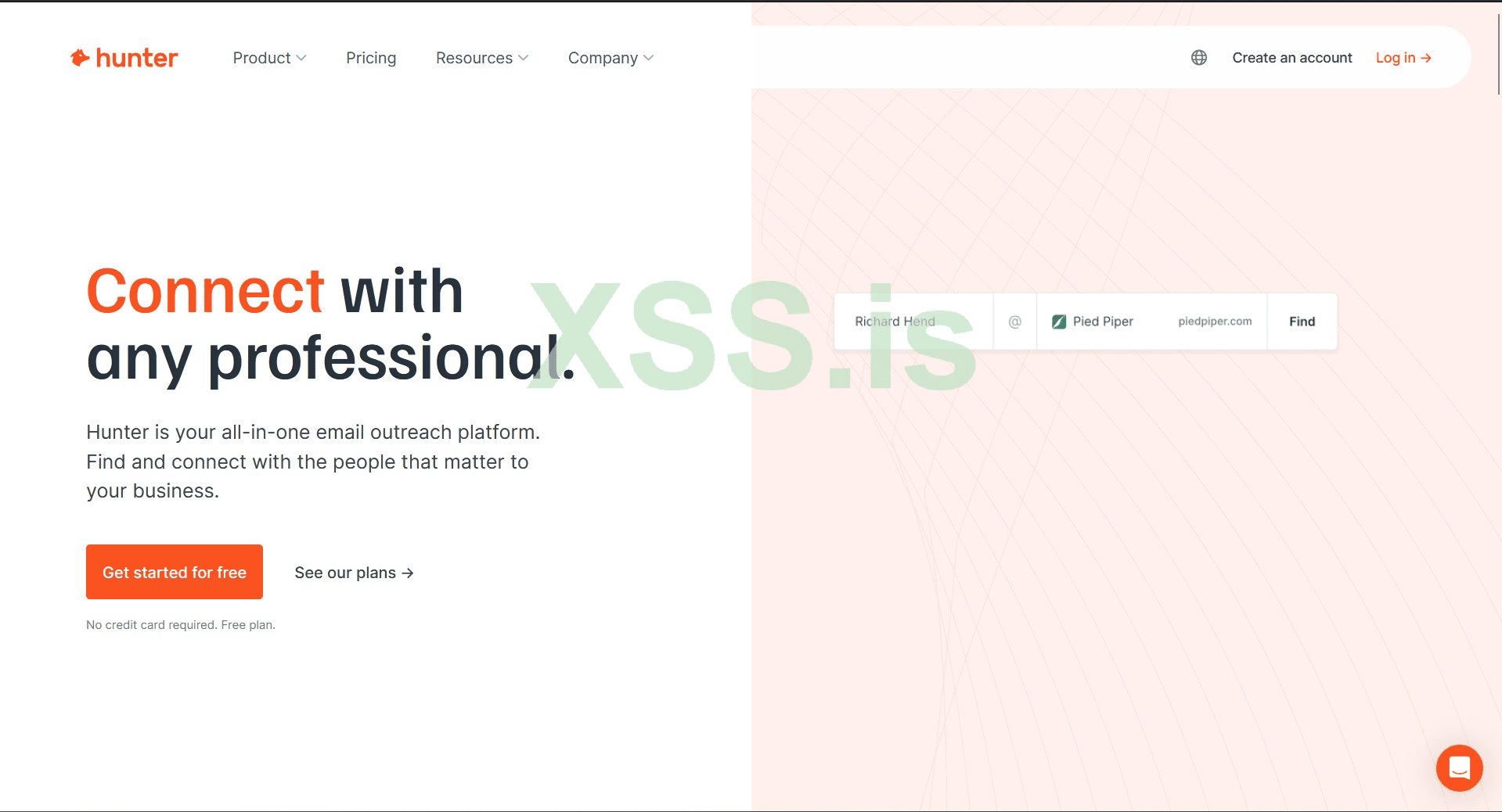

Hunter.io

Данный инструмент эффективно используется при разведке для сбора и проверки адресов электронной почты, которые так или иначе связаны с конкретными доменами, организациями или же публично указаны на каких-то ресурсах, например в социальных сетях.

Данный сервис удобен тем, что можно в несколько кликов найти информацию об активности пользователей, которые причастны к интересующему нас домену, если таковые конечно же имеются, то они, как правило, имеют личную почту на домене нужного сайта.

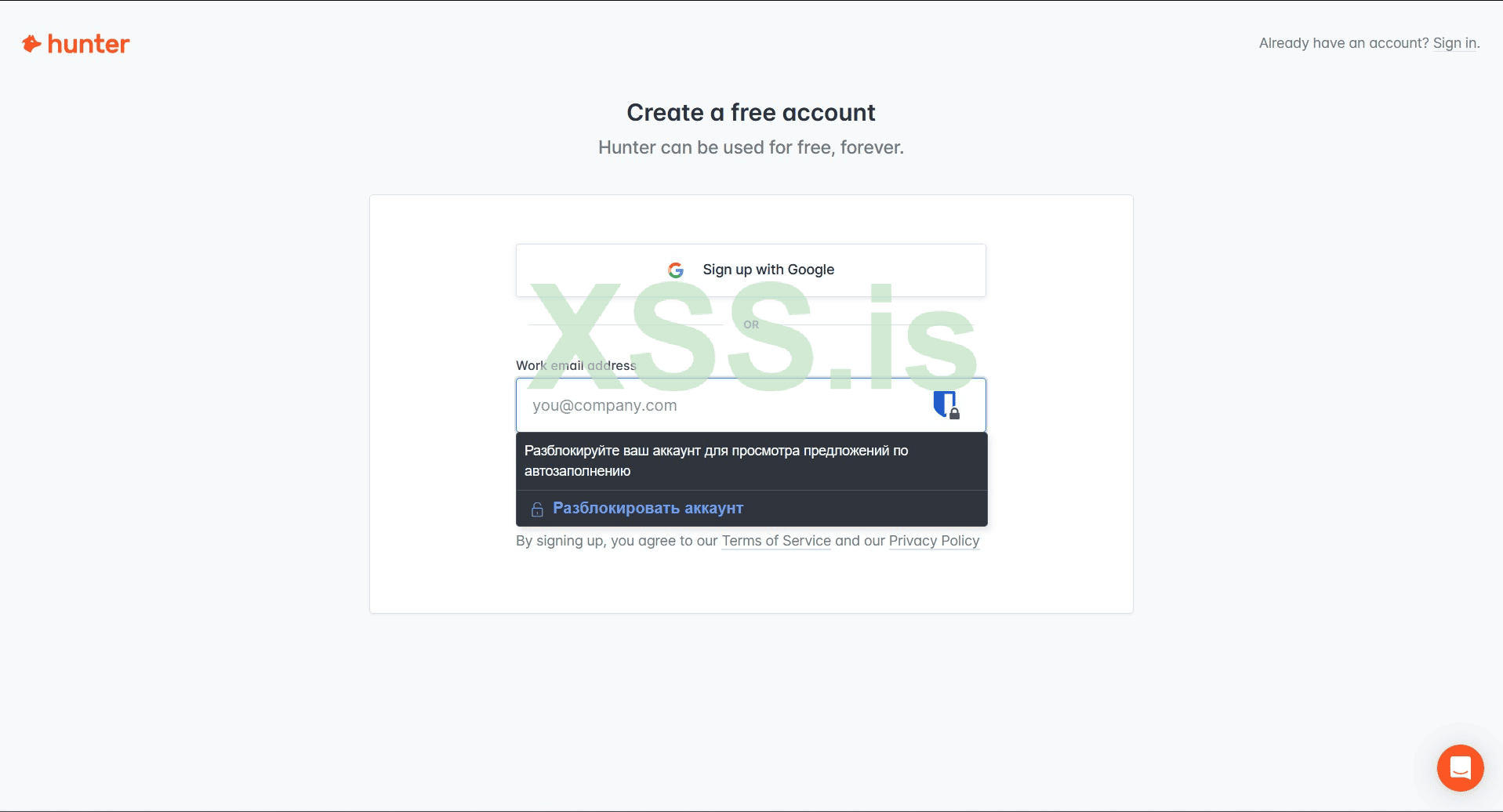

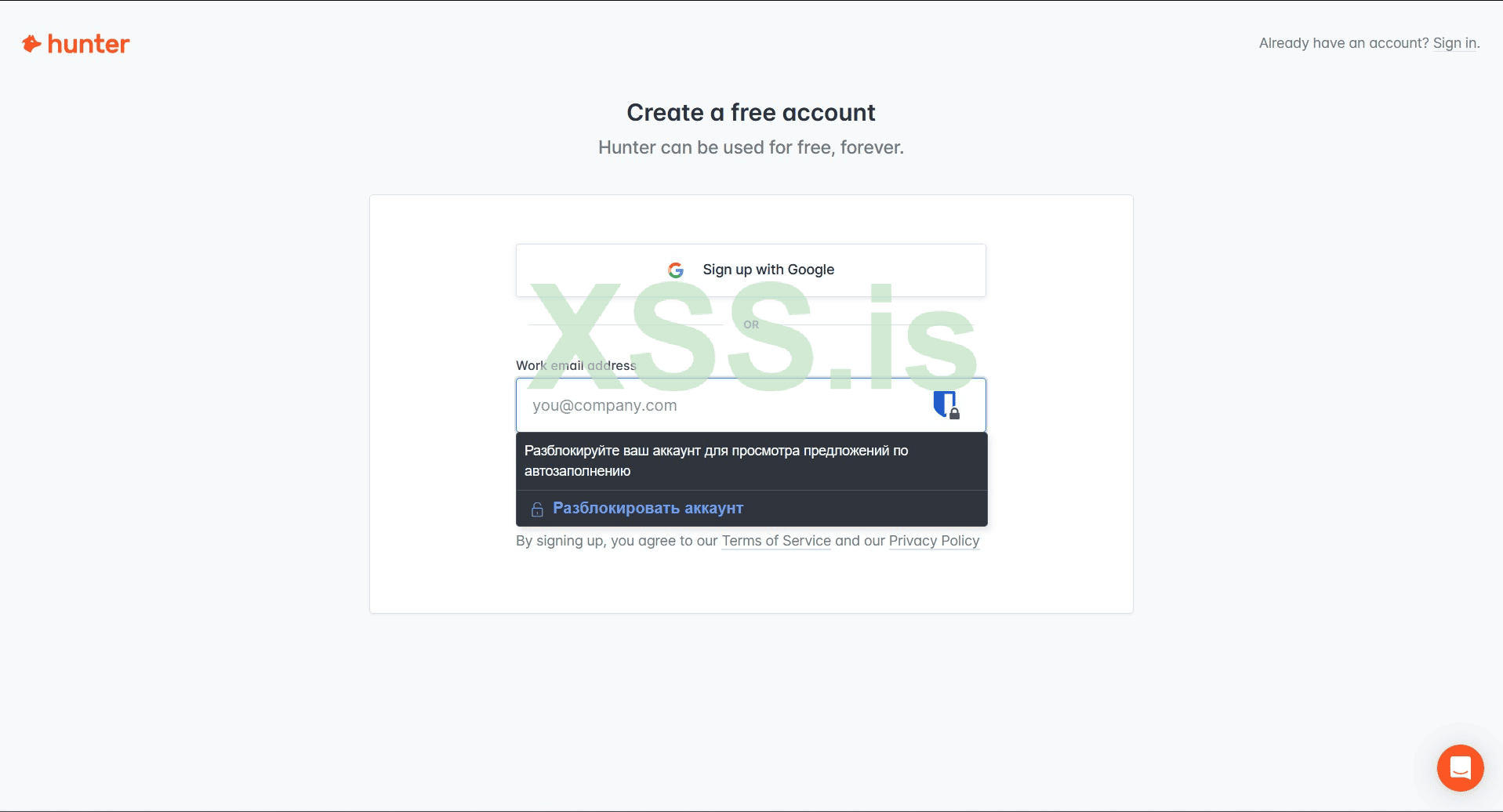

1. Get started for free

2. Регистрация происходит при помощи сторонней электронной почты или же при помощи экосистемы google, выбор за вами.

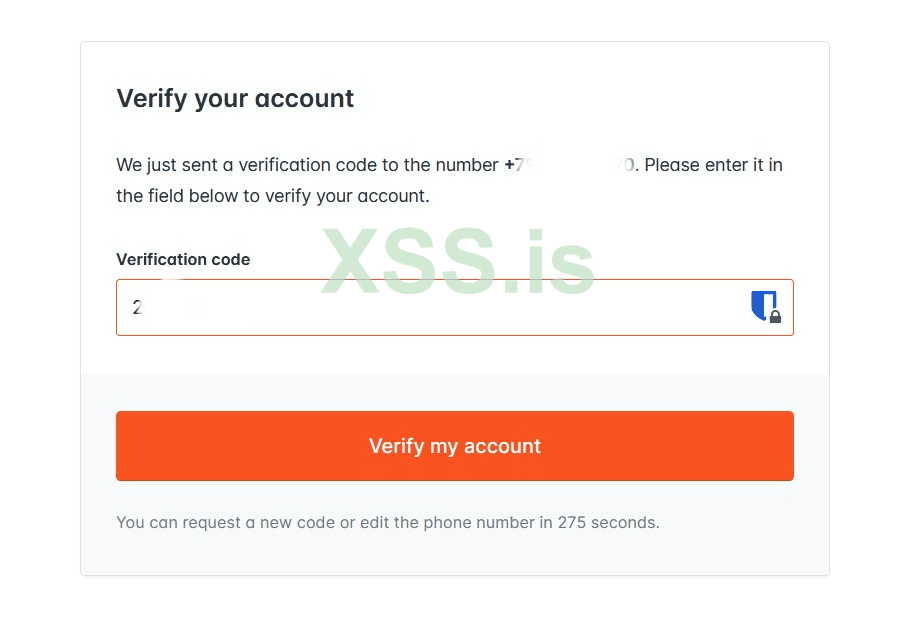

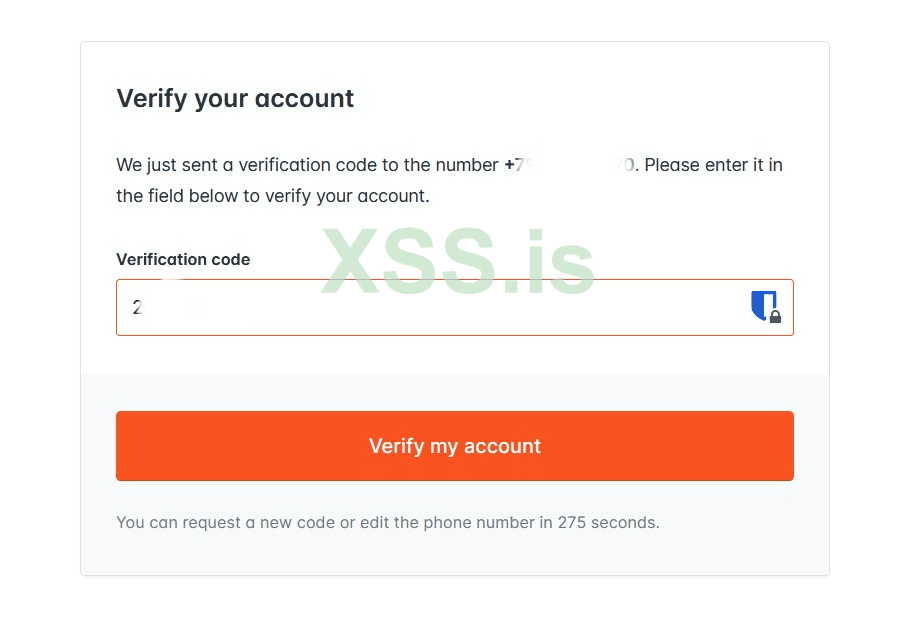

Также считаю нужным уточнить, что при регистрации сервис просит предоставить ваш номер телефона, код на который приходит для подтверждения регистрации, я использовал e-sim российского оператора - смс пришло.

3. Не уверен, что играет роль выбор при регистрации, для чего конкретно будет использоваться сервис в ваших руках, но именно мой выбор - поиск электронных почт, что соответствует действительности.

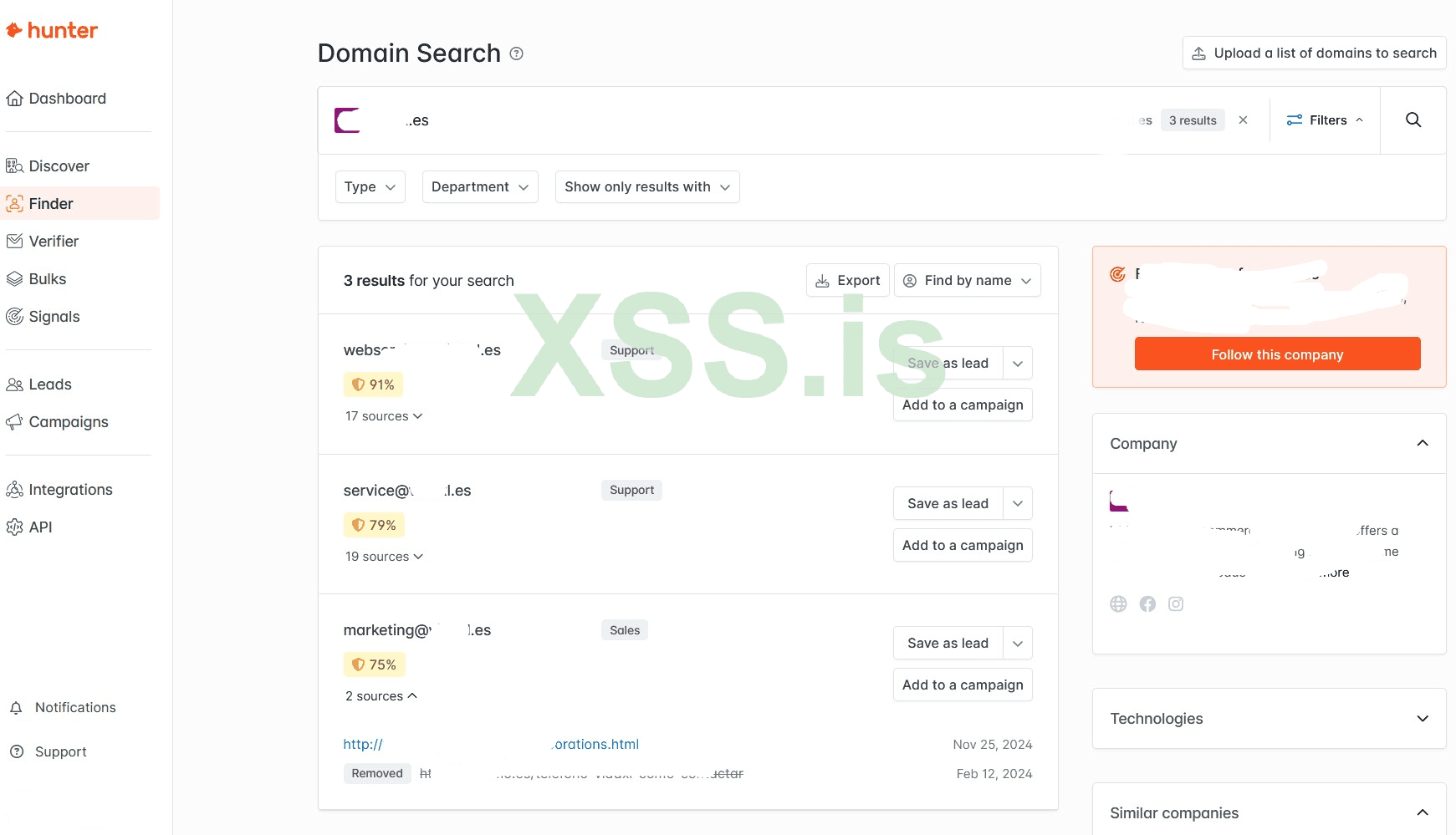

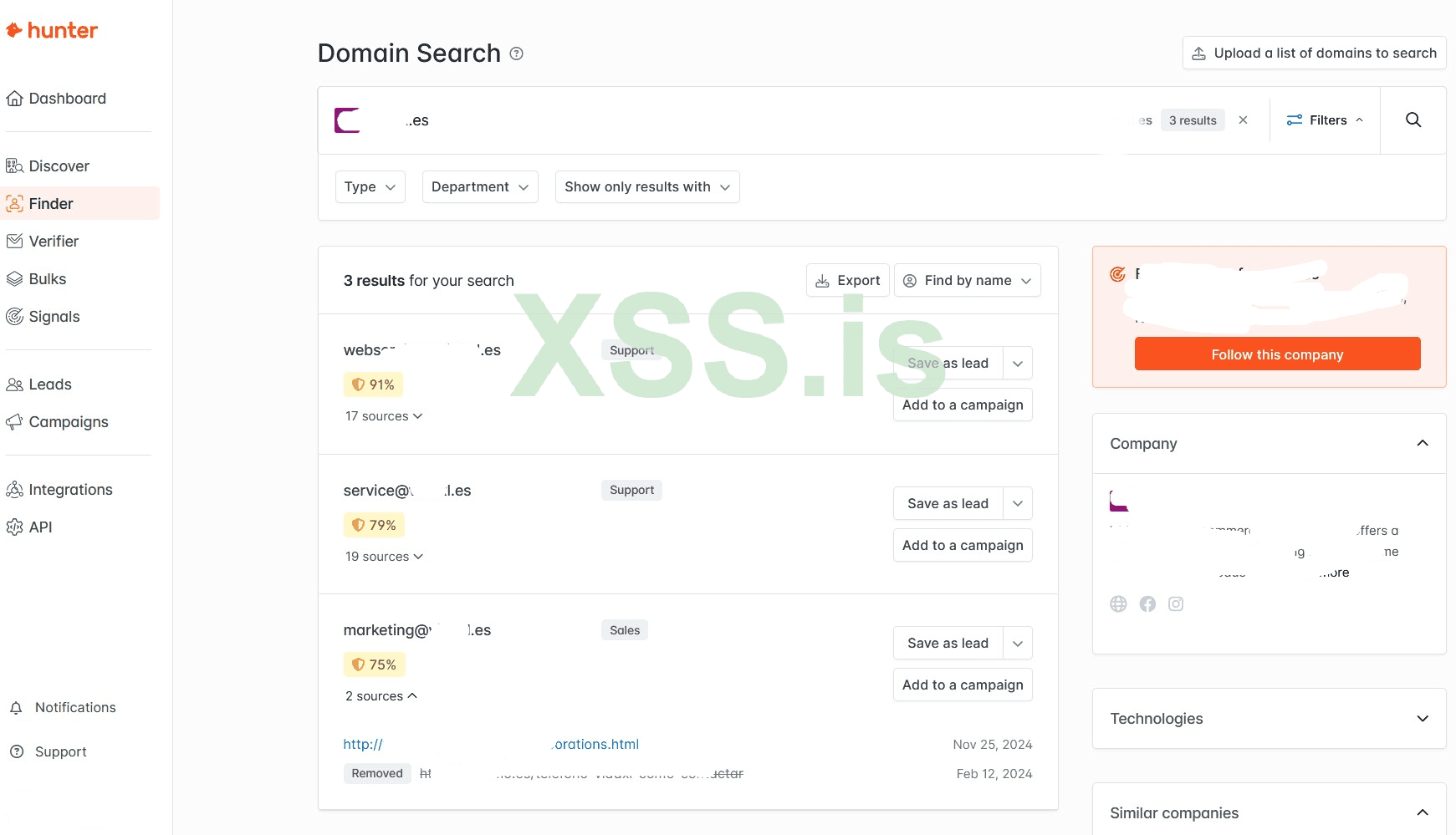

4. После успешной регистрации вы можете во вкладке(то, что слева) finder производить поиск по необходимому для вас домену, в результате мы наблюдаем количество результатов, которые к сожалению в бесплатном плане ограничены, а тарифы могут обойтись в круглую сумму (для кого-то это копейки). В отобразившихся доменных почтах имеется статистика с количеством ресурсов, где была указана данная почта, помимо этого указывается то, кому принадлежит данная почта (Support, Sales).

Про функицонал hunter на скрине выше вы можете наблюдать много компонентов. Основные, которые должны интересовать вас для поиска цели - "sources", это указывается под доменной почтой в результатах, там вы сможете найти источники, на которых опубликована связывающая объект и почту информация. Над результатами вы видите фильтрацию, например фильтр "Department" можно использовать для более узкого поиска почты человека, занимающего конкретную должность в компании, дизайнер, саппорт или финансовый директор - выбирать вам, исходя из ваших задумок, к примеру можно пользоваться готовыми наработками или адаптировать AI для воспроизведения фишинговой атаки на конкретные должностные лица, таким образом вы сможете использовать более эффективные тригеры социальной инженерии исходя из поведенческих особенностей, присущих необходимым для вас сотрудникам.

Приступаем к поиску таргета при помощи разведки при наличие доступа к админ панели какого-либо ресурса, например интернет магазин - идеальное поле для манёвров.

При поиске по базе данных ресурса достаточно учесть один простой пункт - Пользователь регистрировался на ресурсе при помощи доменной почты, которая имеет отношение к какому-то проекту.

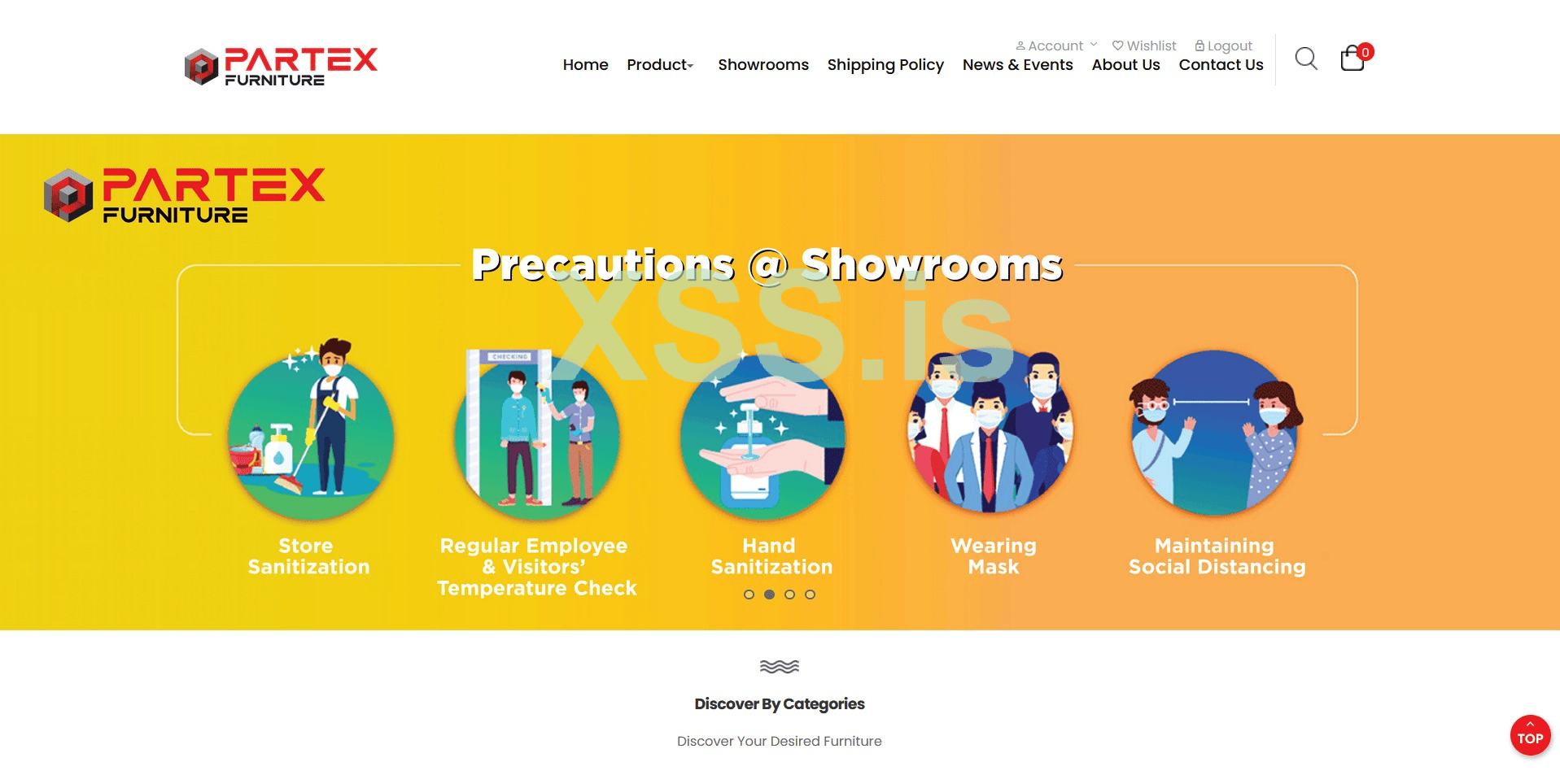

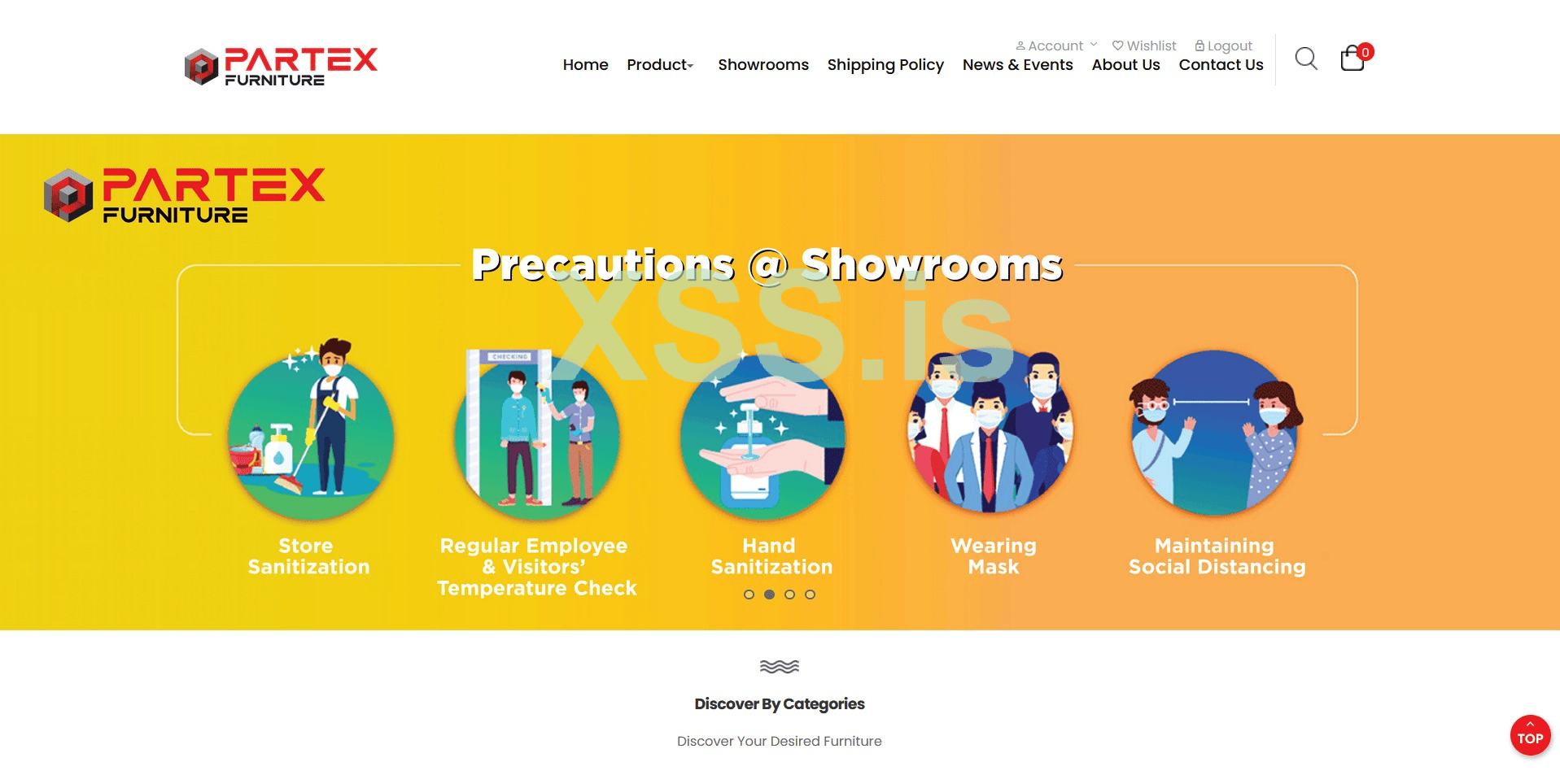

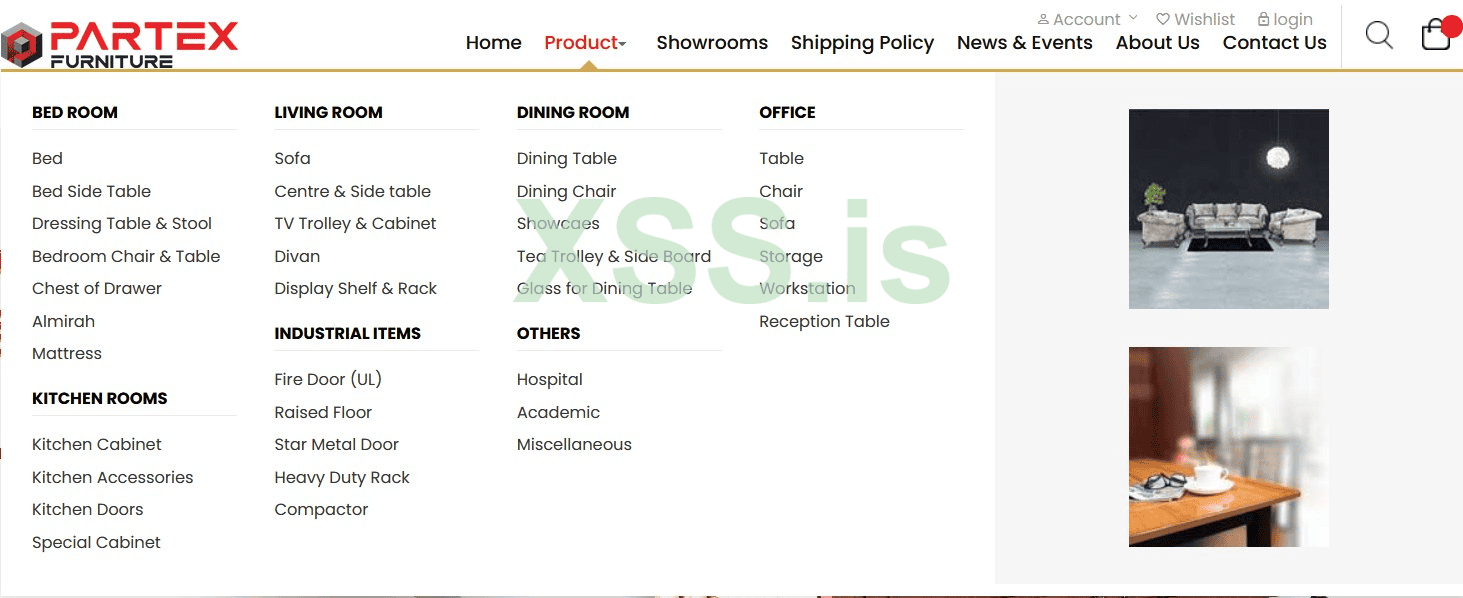

Представим, что в нашем распоряжении имеется подобный web-ресурс, который является интернет магазином мебели.

Учитывая то, что товары магазина могут удовлетворять не только простых граждан, но и людей, которые могут работать в каких-либо организациях, в том числе, поскольку спектр ассортимента магазина обширный, мы можем сделать вывод, что пользователи в бд данного шопа могут заинтересовать нас для осуществления фишинговой атаки от лица данного шопа.

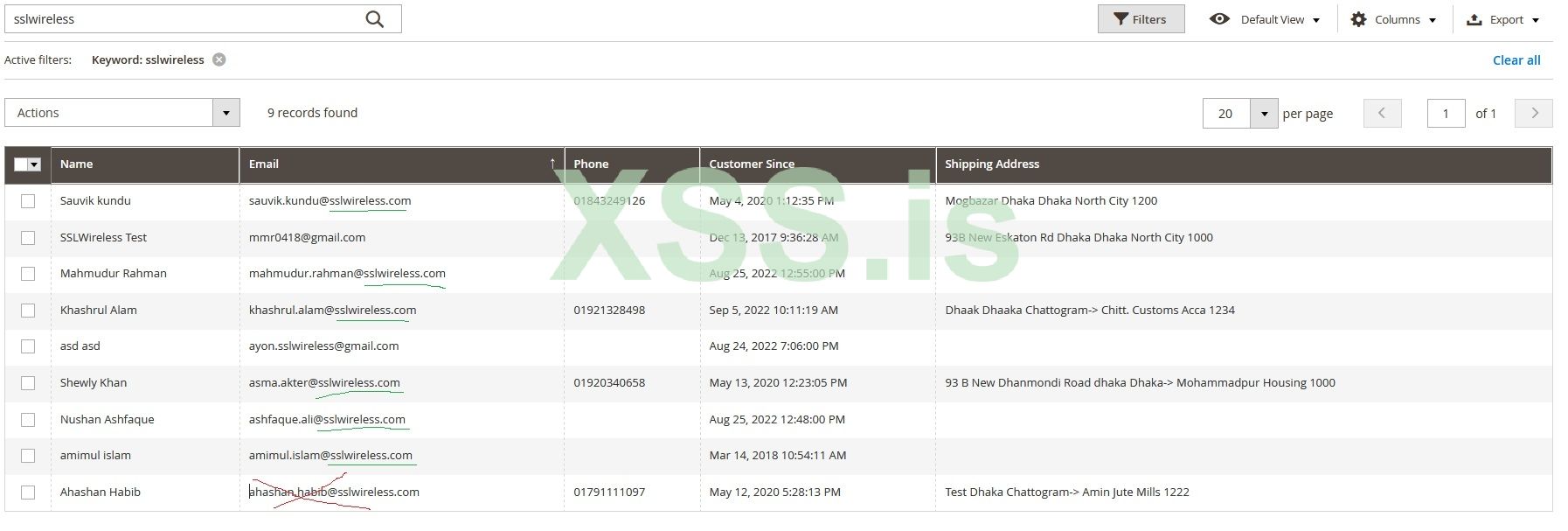

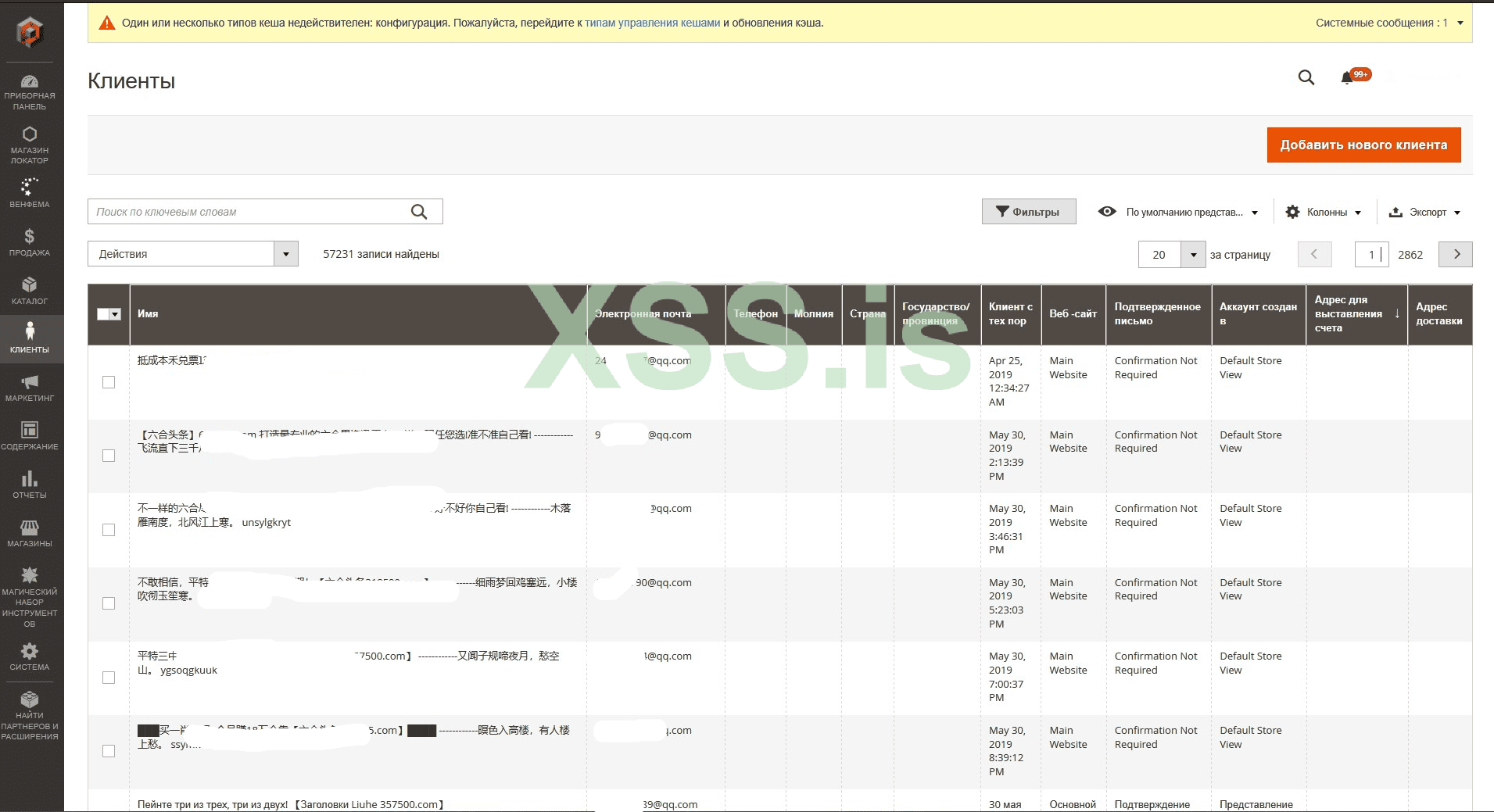

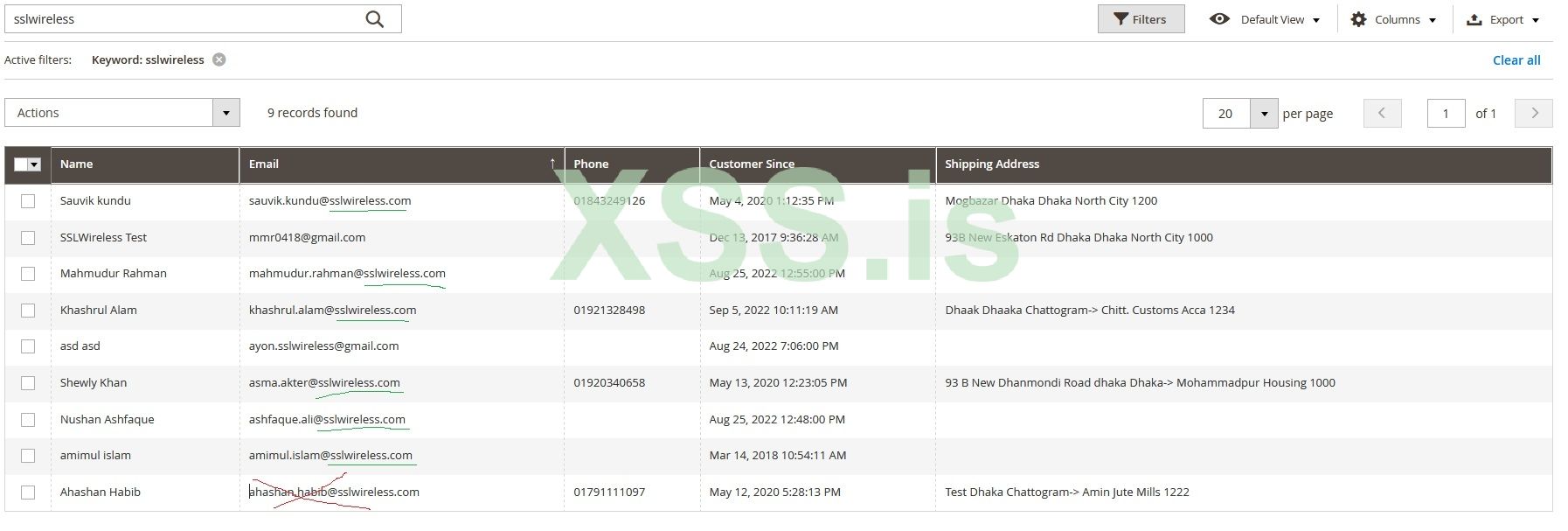

Проверяем админку ресурса на наличие юзеров с доменной почтой.

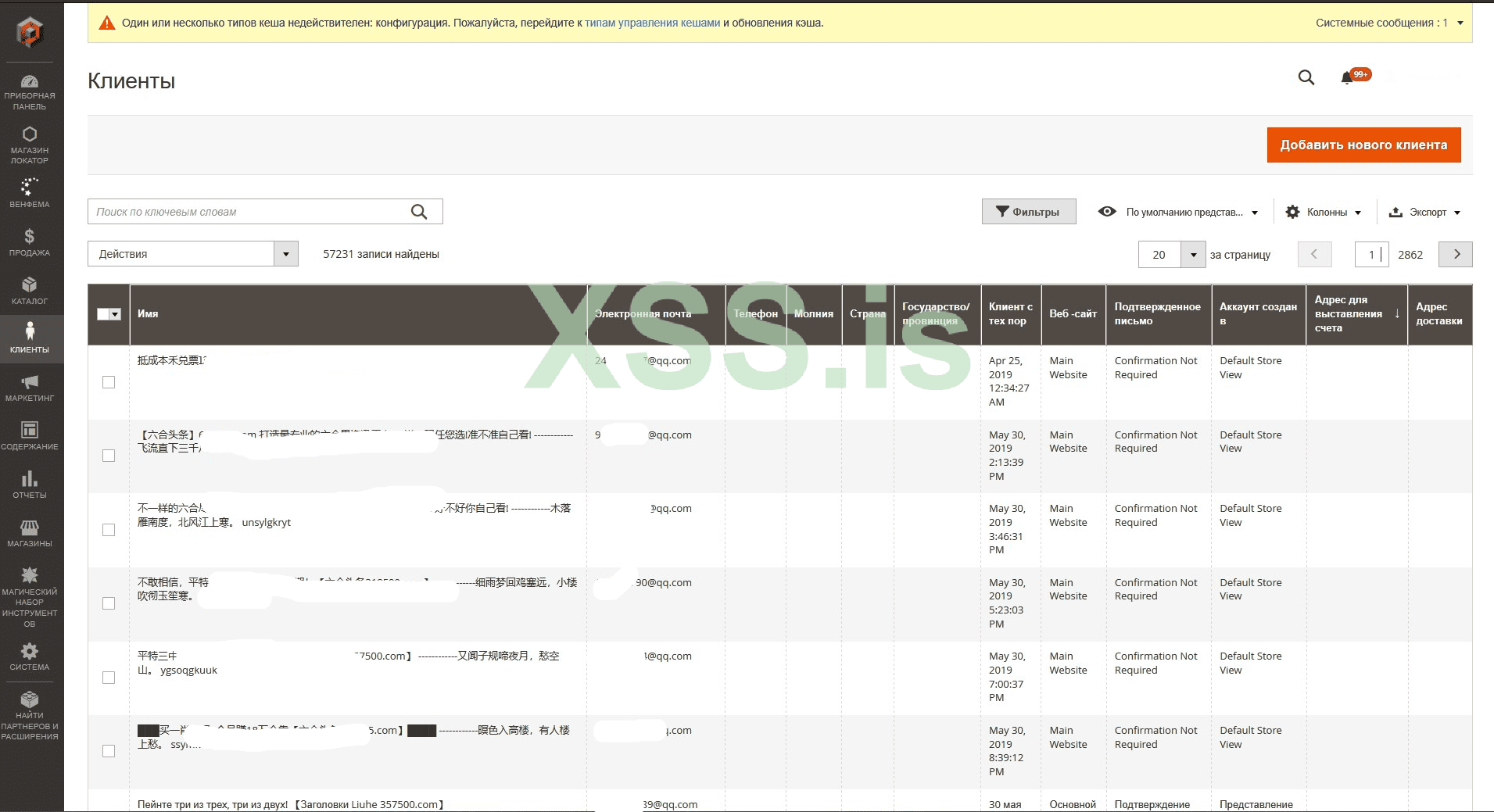

Нам необходимо отсортировать записи таким образом, чтобы показывались пользователи, которые действительно пользовались данным сервисом. Для этого мы клацаем на колонку "Адрес доставки", после таких несложных манипуляций будут отображаться в начале юзеры с адресом доставки. Первоначальная выдача результатов с адресами - идеальная релевантность, которая показывает сначала людей, которые с высокой вероятностью пользовались данным магазином. Таким образом мы можем отфильтровать все различных "ботов" или пользователей, которые не были заинтересованы в использовании данного ресурса.

Также хочу уточнить, что при необходимости и возможности вы можете просто экспортировать бд и работать с ней на своей машине, я осуществляю все внутри самой панели, поскольку скачивание бд с последующими манипуляциями - это небольшое отклонение от темы, основная цель - показать последовательность проектирования точечной атаки, ко всему этому в подобных панелях имеется множество инструментов для реализации атаки с самой панели, исходя из этого можно сделать вывод, что если не рассматривать долгое присутствие в панели в качестве опасности и повышения вероятности деанонимизации, то можно избежать лишней траты ресурсов и времени на организацию полноценной инфраструктуры, которая необходима для фишинговой компании.

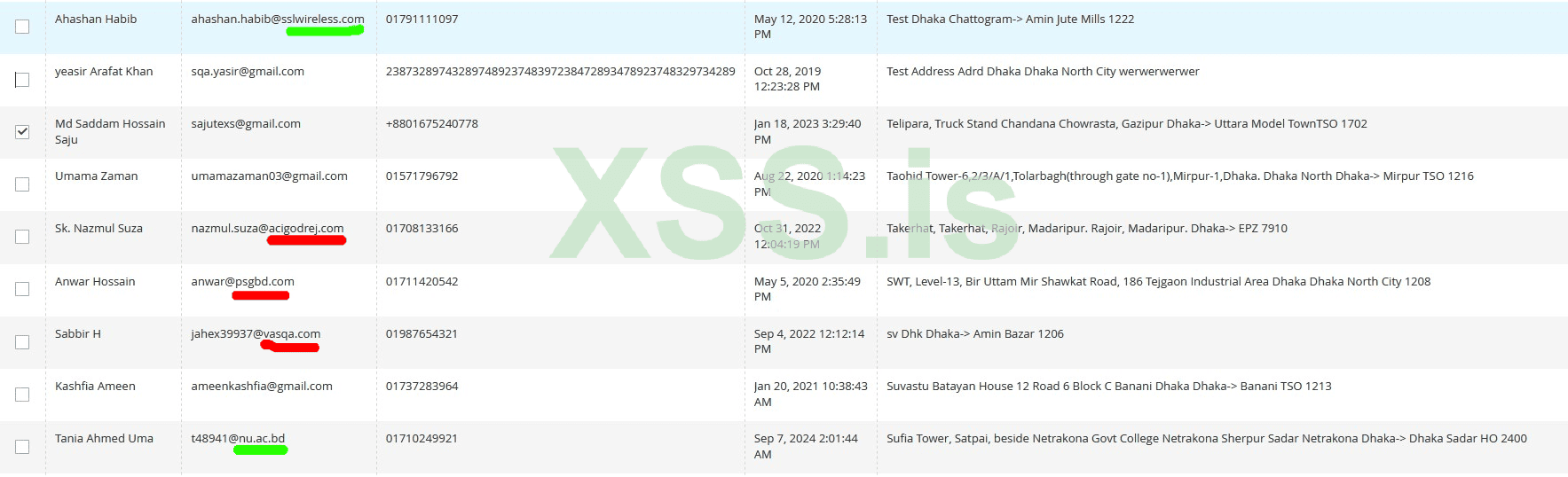

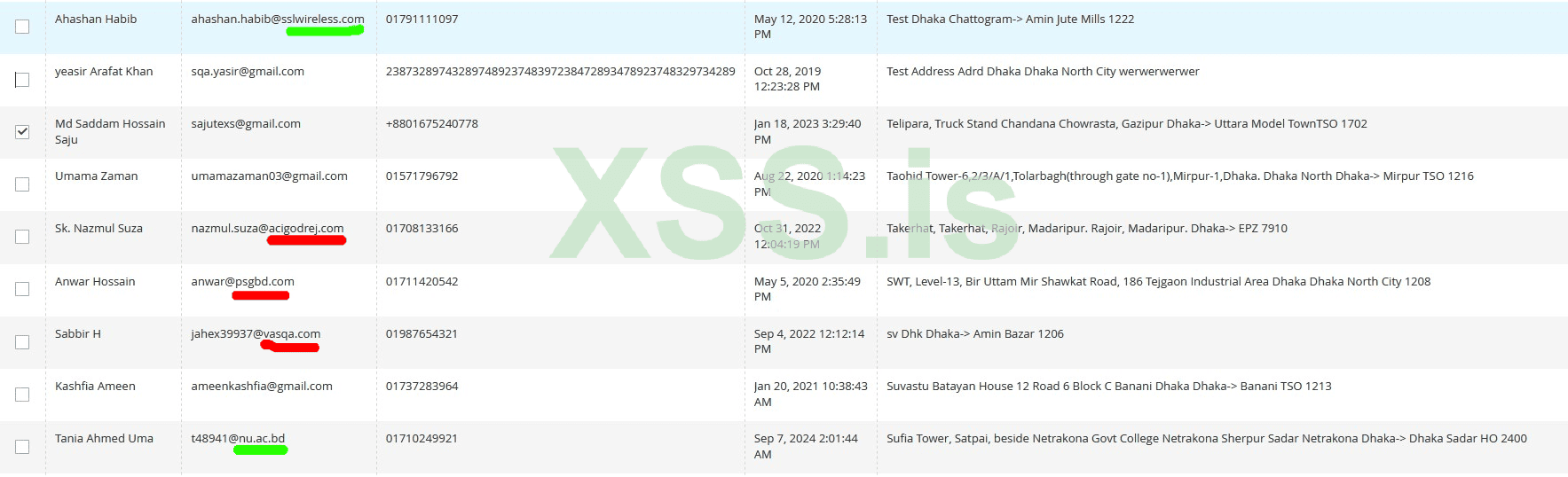

При небольшом серфинге по базе натыкаемся на такие доменные почты. Красным помечены невалидные домены, зеленым - существующие веб-сайты.

Далее проводим исследование по одному из этих сайтов и составляем картину, которая будет отвечать за основной вектор социальной инженерии, помимо этого необходимо оценить риски, потенциал атаки и перспективы ключевого действия.

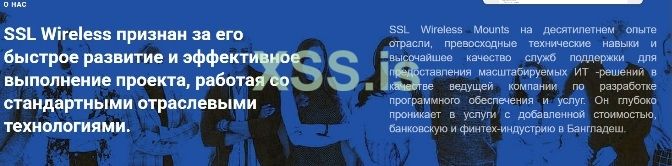

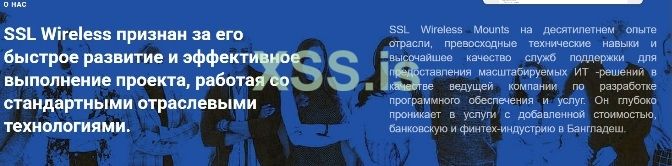

Изучим первый домен, который принадлежит коммерческой организации в отрасли разработки по преимущественно в финансовом секторе. Другими словами это B2B компания по внедрению информационных технологий в финтех секторе.

Интересная цель, правда? Исходя из того, что в некоторых полях, которые принадлежат пользователям, имеются заметки по типу "тест" - вероятнее всего, данная компания является партнером исследуемого нами ресурса.

Нас не должно беспокоить это, потому что менеджеры, которым принадлежат почты в любом случае подвластны социальной инженерии.

"о компании" - sslwireless[.]com/our-company/

Позаимствую тезисно ключевые направления компании из страницы, которая находится по данному адресу.

К сожалению преждевременная радость касаемо потенциала атаки была напрасна.

Если корпоративная почта данного пользователя не существует, значит вероятнее всего он уже не работает в данной компании, что не будет удивительно потому, что если вернуться к скрину выше, где указана дата регистрации, то можно увидеть, что данный пользователь был зарегистрирован на исследуемом нами ресурсе в 20 году.

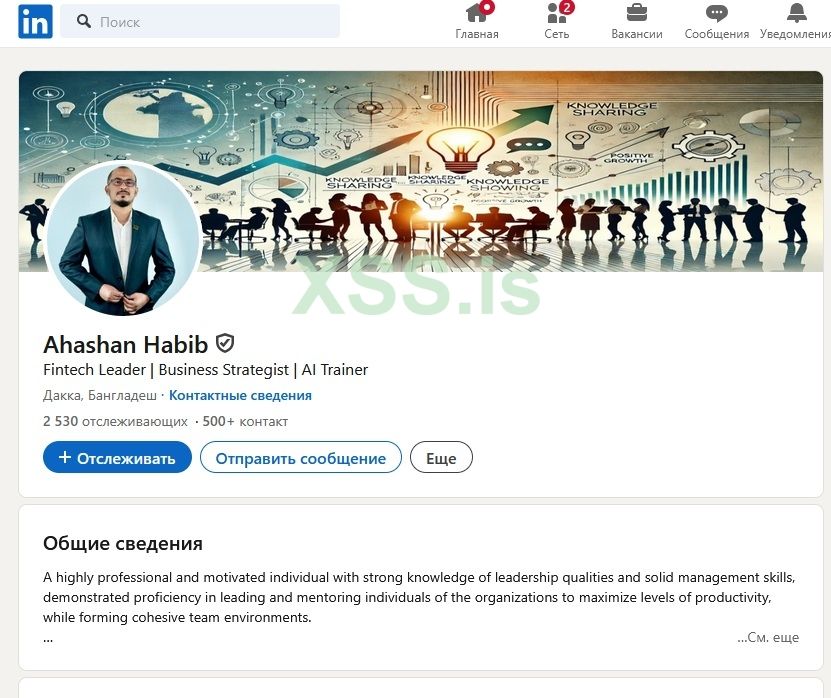

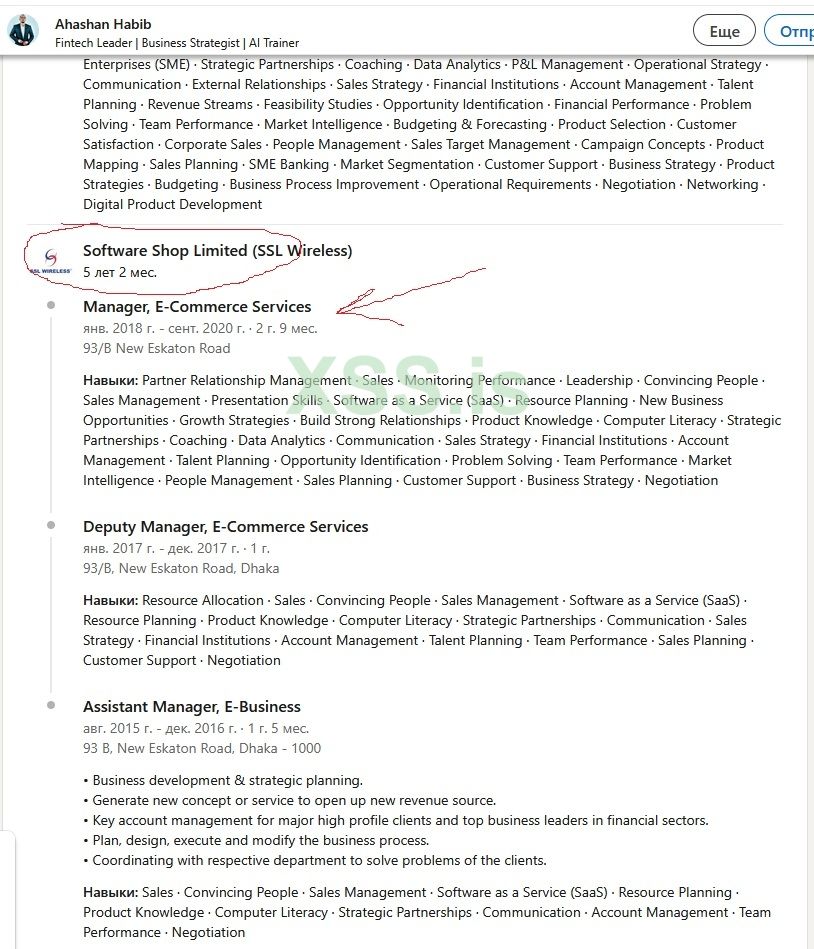

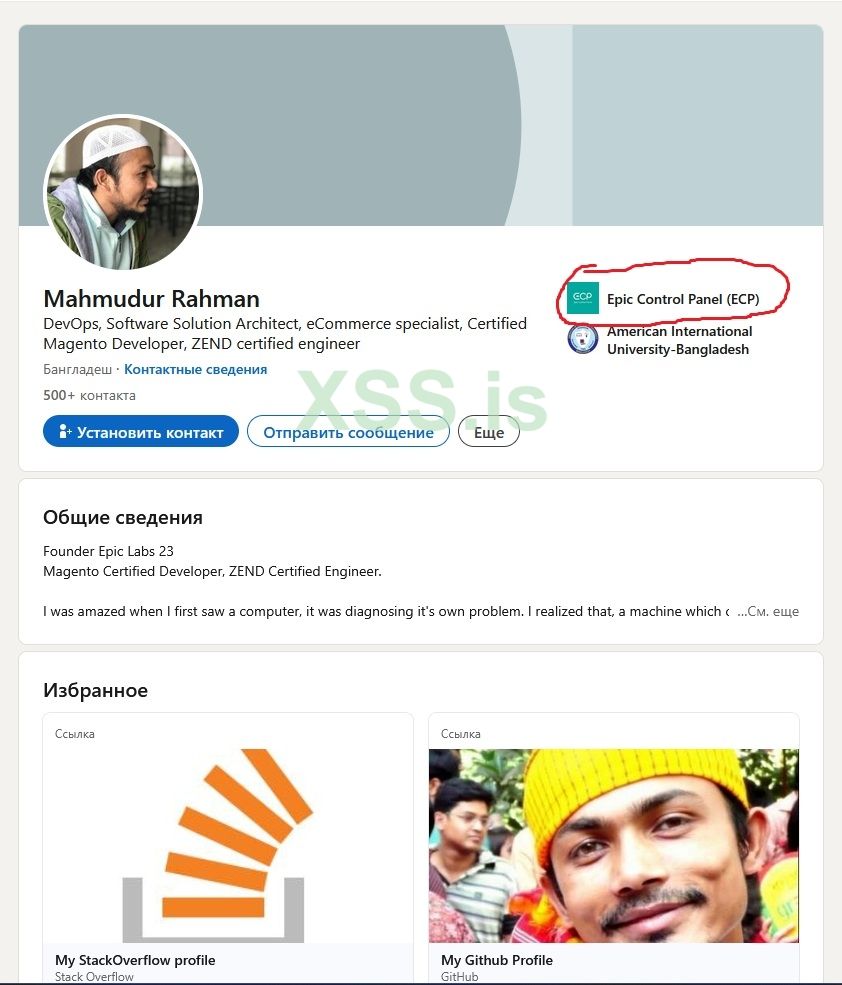

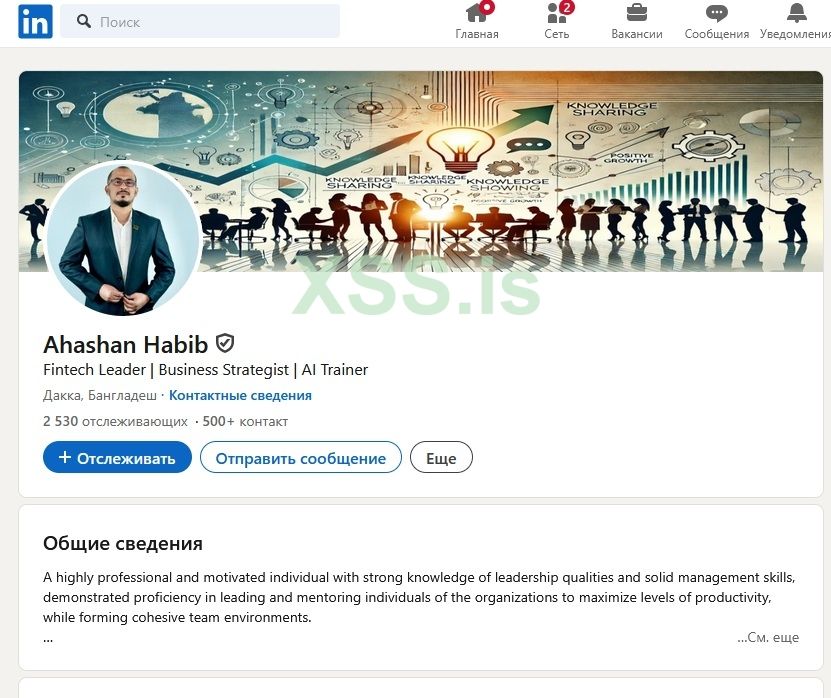

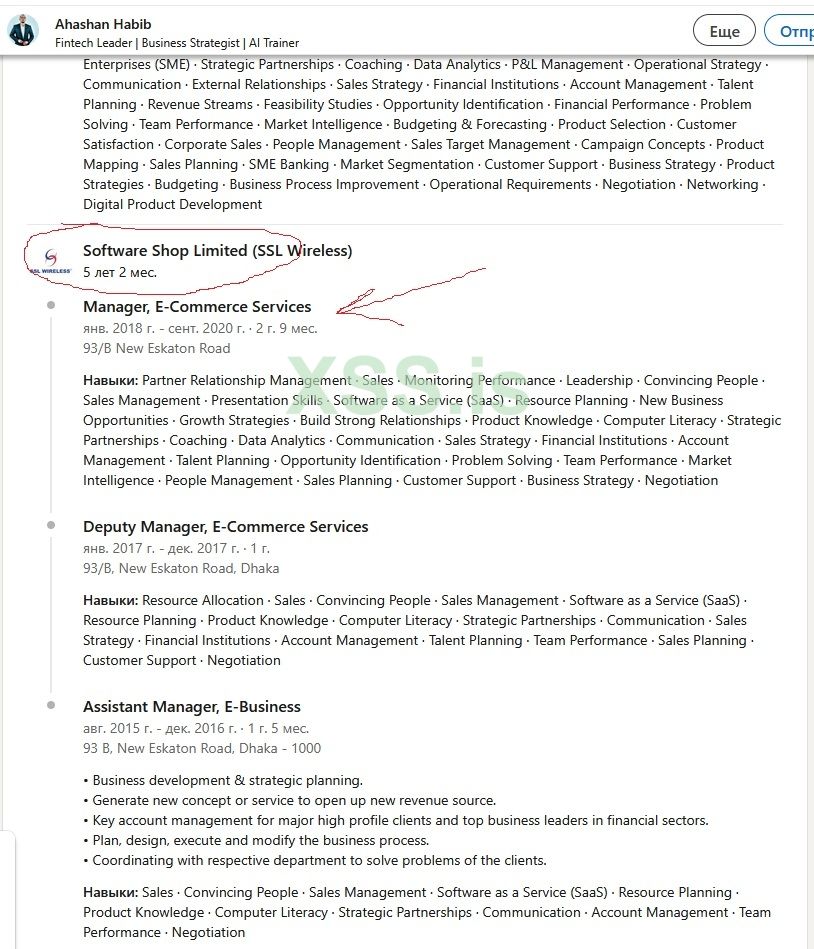

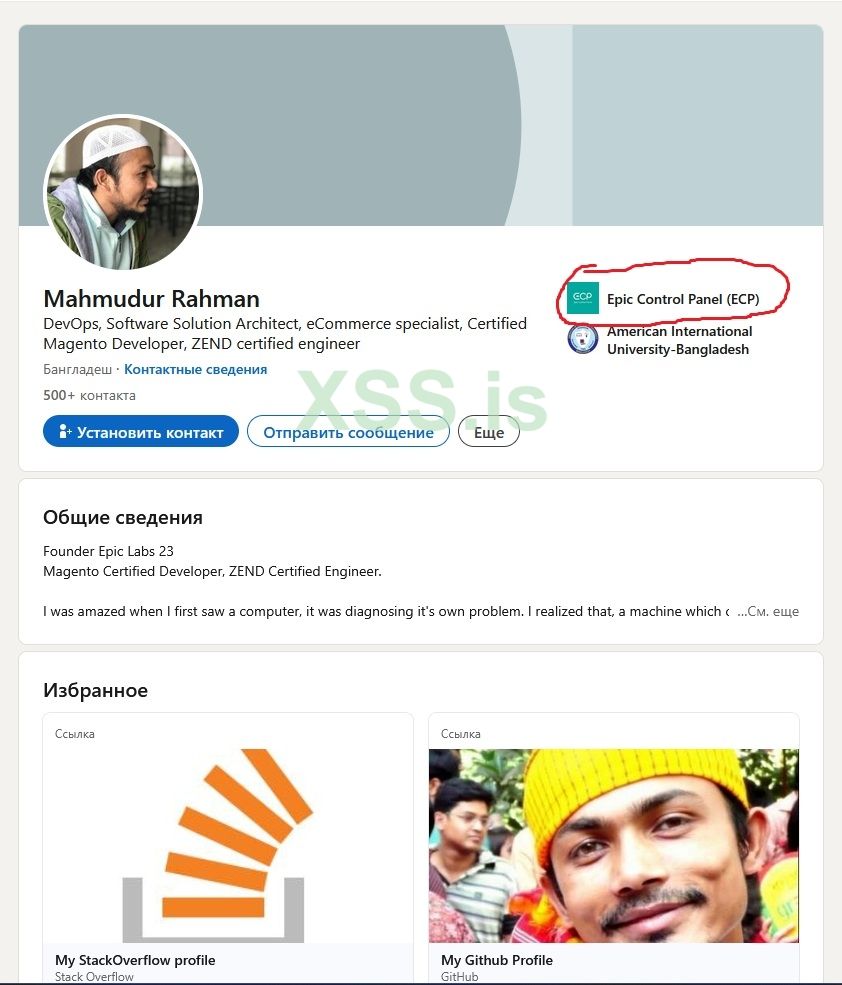

Тем не менее стоит перепроверить данную информацию одним простым способом - найти профиль человека в социальных сетях, а именно в linkedin (можно смело утверждать, что данная платформа широко развита в корпоративной среде).

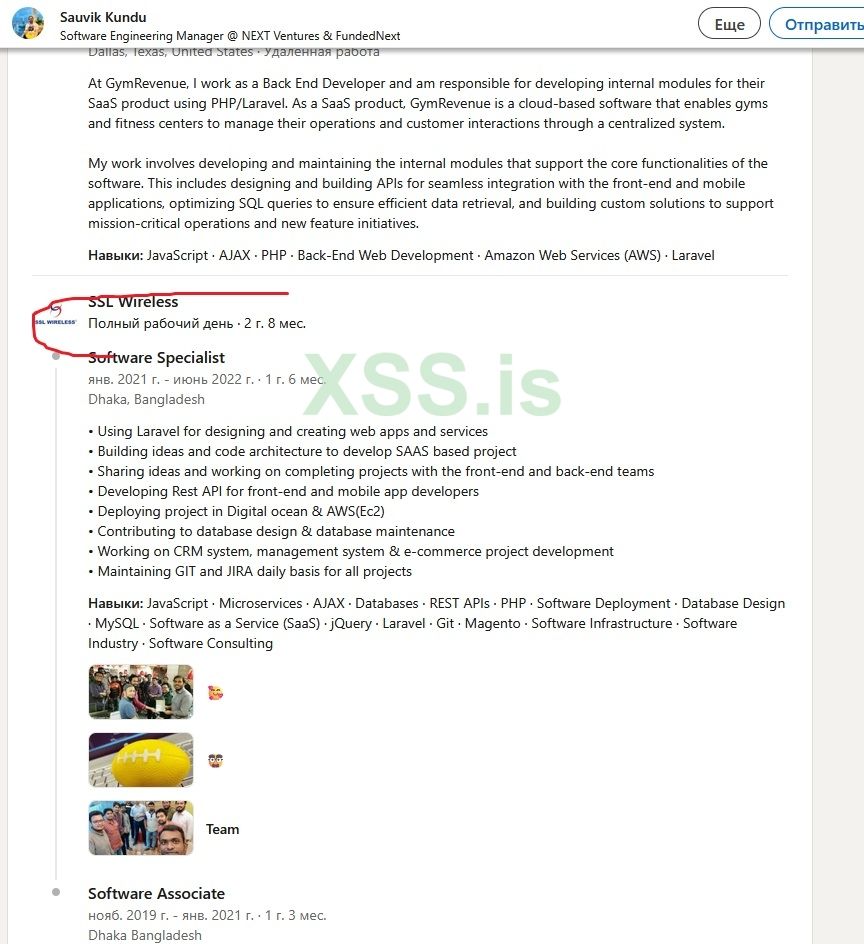

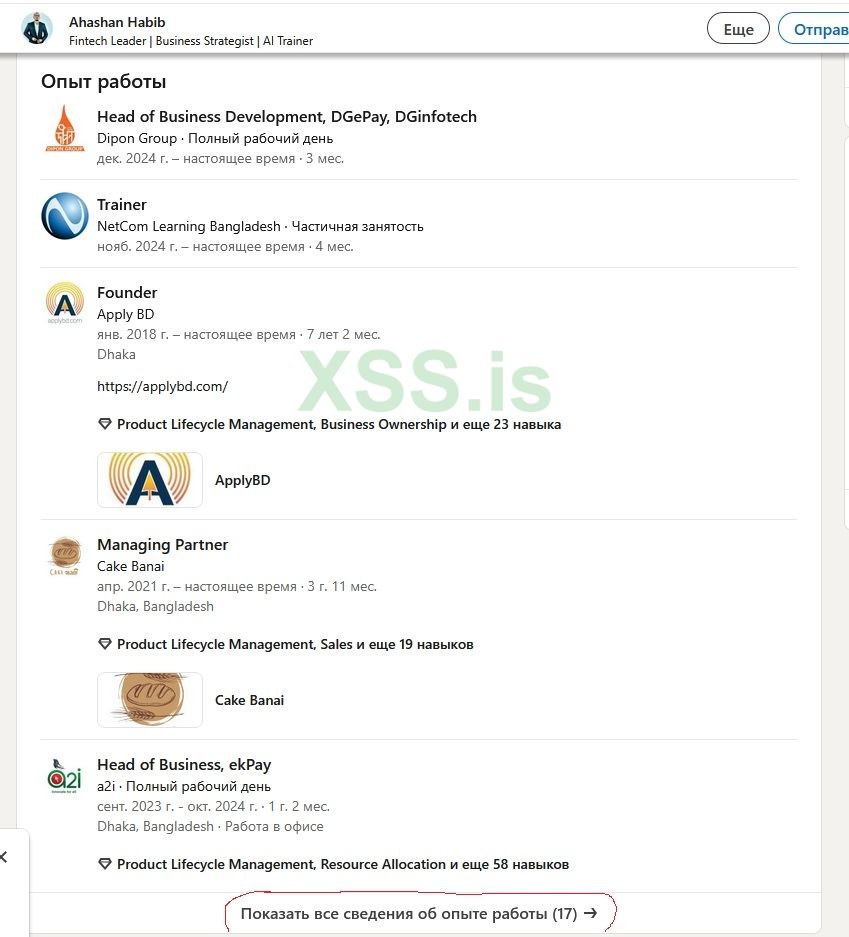

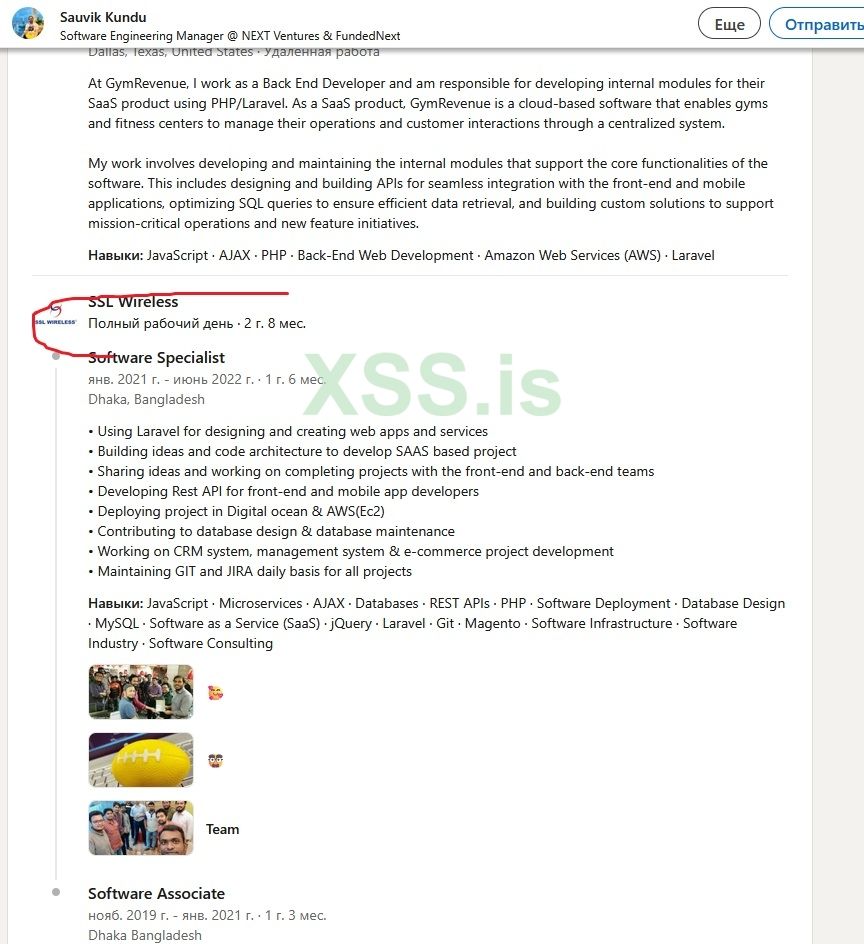

Проверяем данного персонажа на какое-либо отношение к нашей компании.

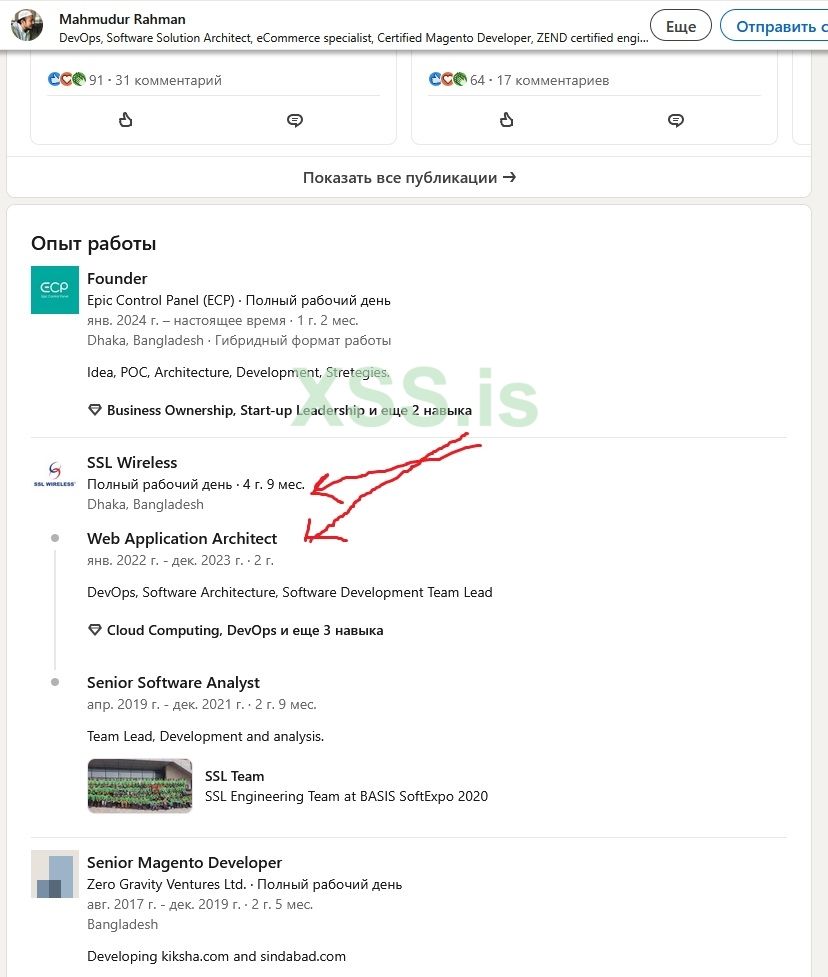

Действительно данный человек имеет прямое отношение к этой компании, но к сожалению, как и указано в его профиле, в 20 год он ушел с данной организации, буквально после нескольких месяцев с момента регистрации на исследуемом нами ресурсе, вероятнее всего после увольнения и была ликвидирована его корпоративная почта.

Данный кейс я пишу в реал тайме, то-есть у меня не было заготовок, была только идея и определенный опыт, поэтому я мог бы не вносить данную "неудачу" поиска в статью, но я считаю важным добавить этот материал по причине того, что это важный момент.

Подтверждение найденной информации в нескольких источниках является неоспоримым преимуществом при реализации фишинг стратегии потому, что можно часто встречать неактуальную информацию в сети, а значит перепроверка необходима, иначе вы потратите ресурсы, время и энтузиазм.

Ведь из геометрии мы помним, что отрезок, который в нашем случае сравним с атакой, является прямой с двумя ограничивающими точками, проводя параллель с нашей сферой, первая точка - это непосредственно найденная информация, а вторая необходимая точка - это подтверждение информации, иначе наша попытка фишинга будет примитивным лучом с одной входной точкой, перепроверить которую мы поленились или вовсе проигнорировали нужду в этом.

Но все же не хотелось бы терять из виду данную возможность сработать по такому перспективному таргету. Поэтому, исходя из логики, вполне возможно, что бывшие коллеги нашего человека, чья почта неактуальна, тоже пользовались данным сервисом. Проверяем нашу бд ресурcа на наличие еще доменных почт с данным доменом.

Исследуем каждую цель, в приоритете такие факторы, как наличие адреса доставки и время регистрации (чем позже, тем лучше).

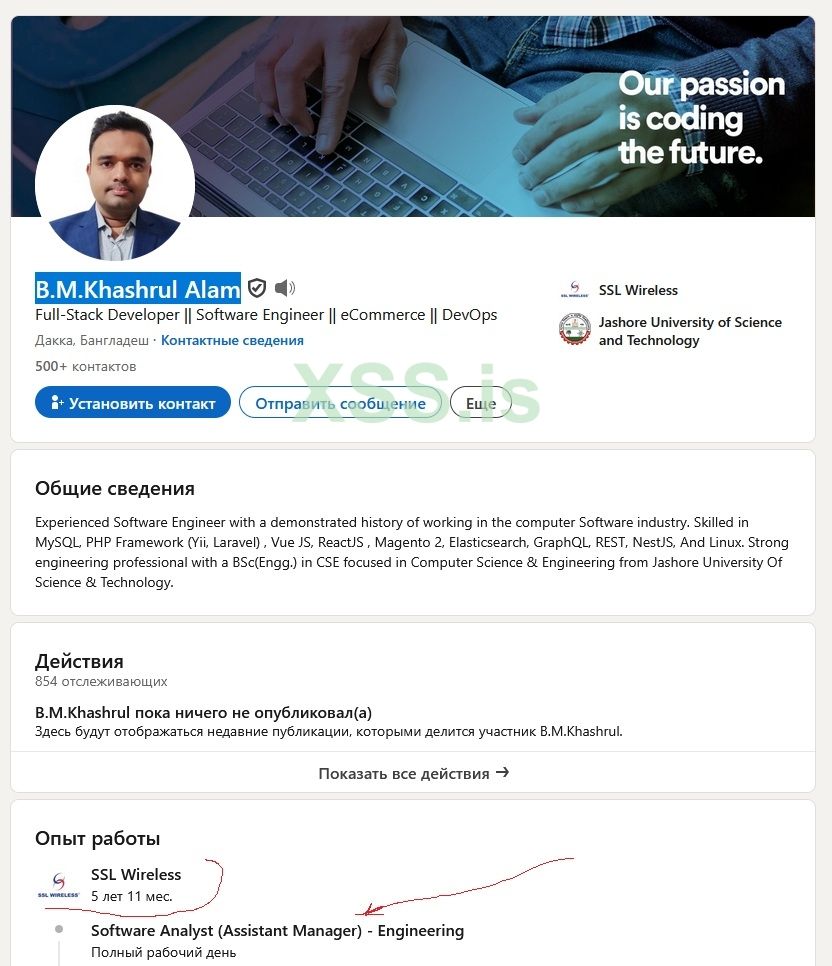

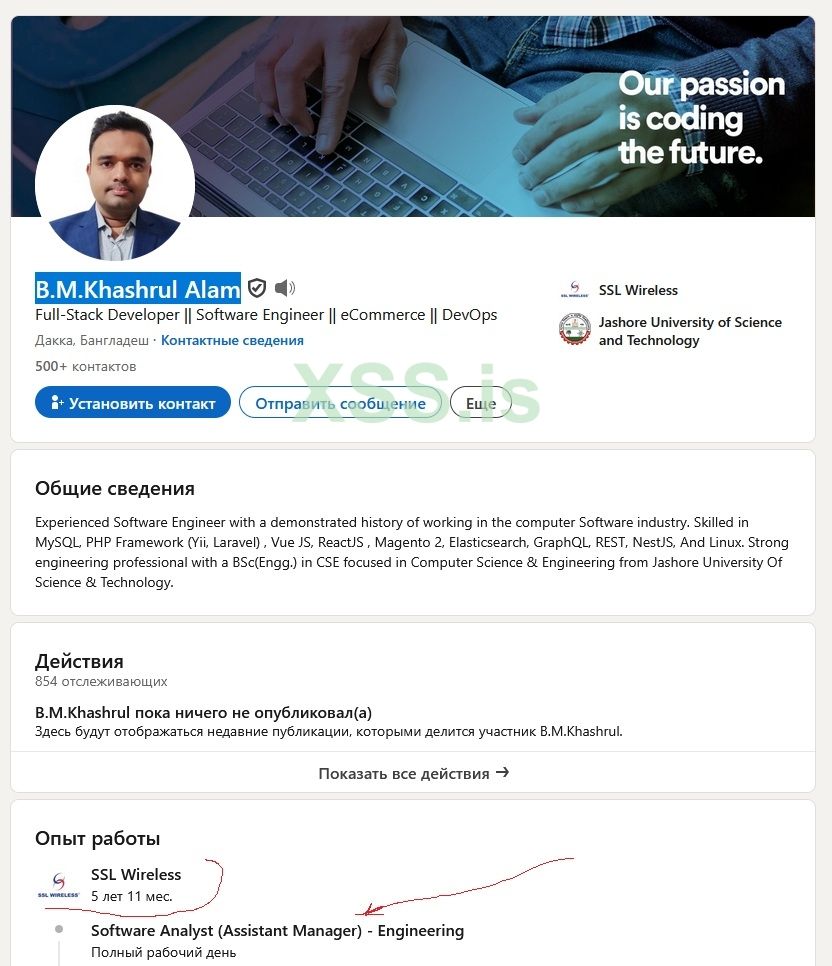

Первым идет Khashrul Alam.

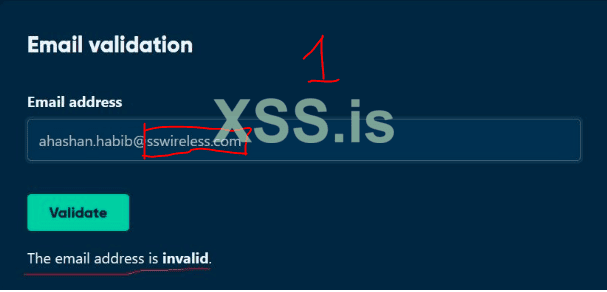

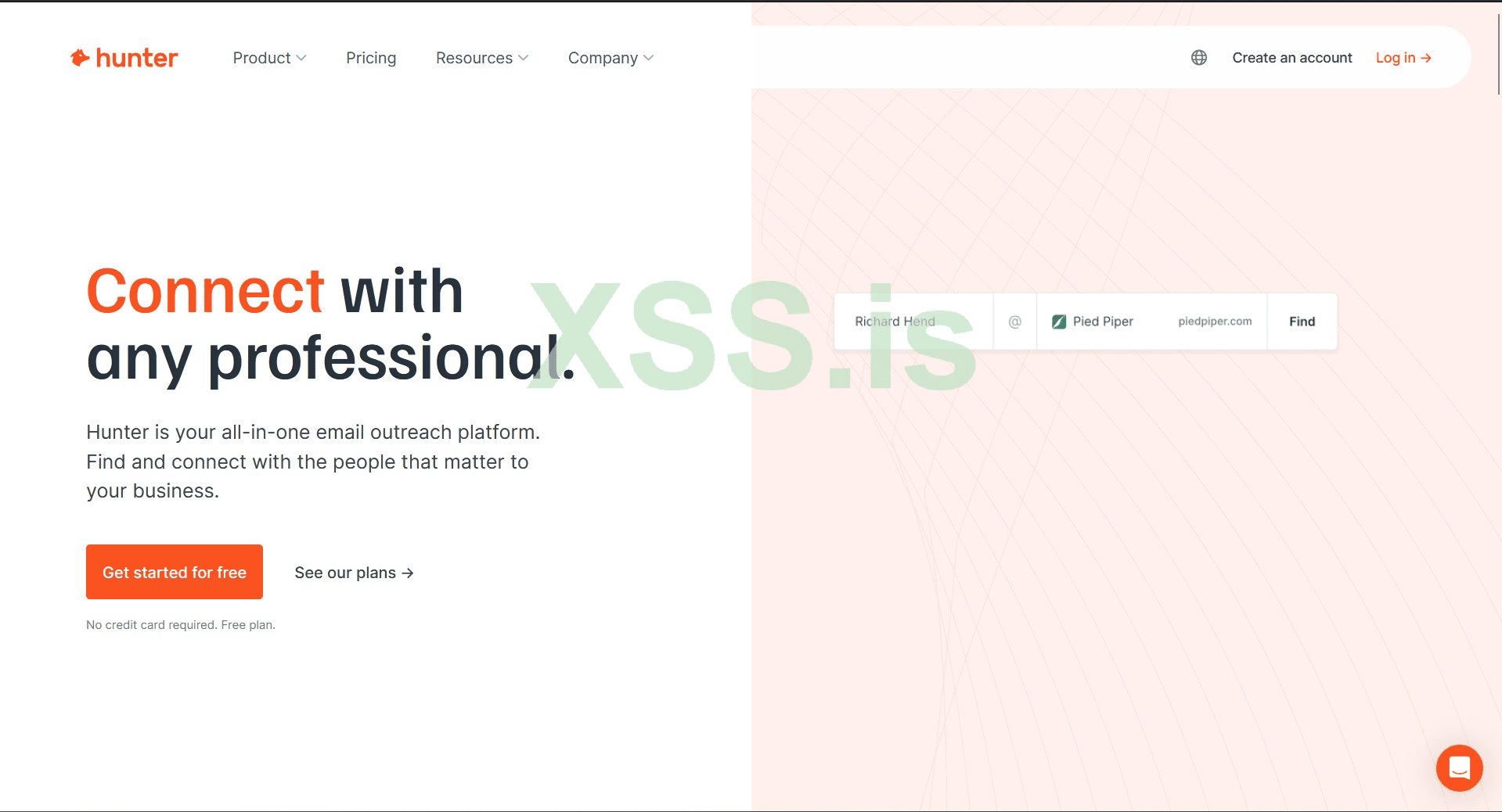

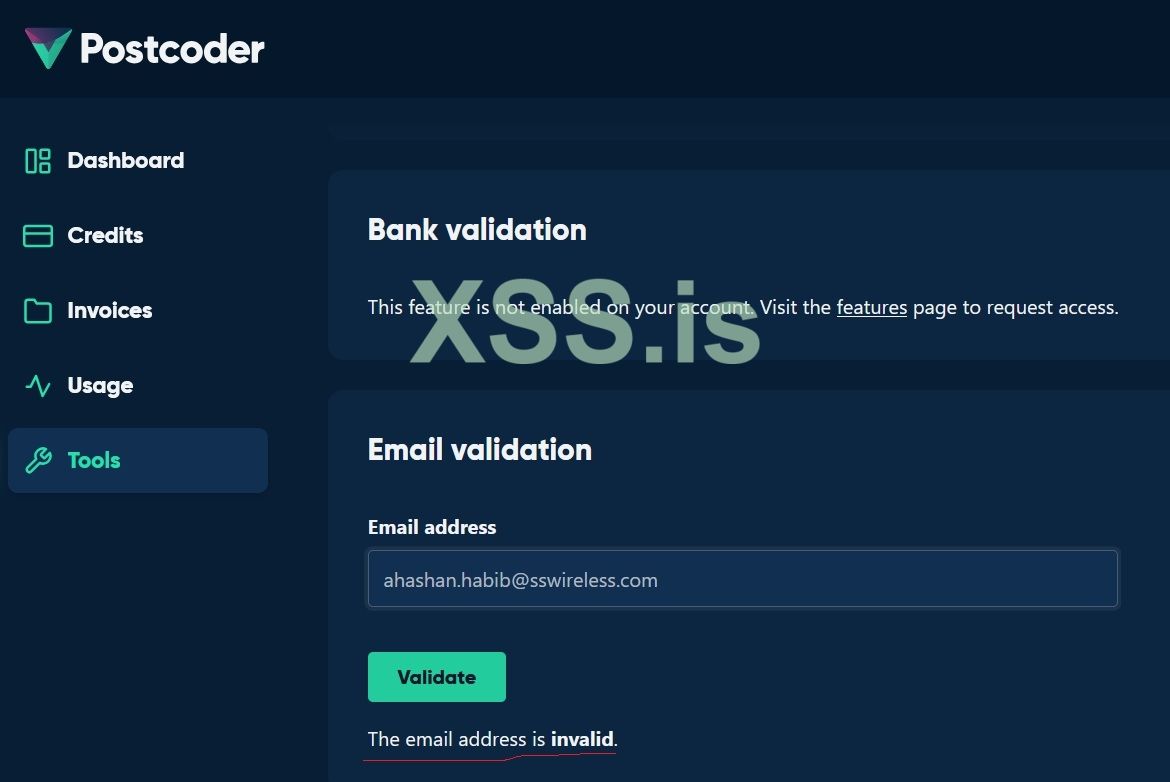

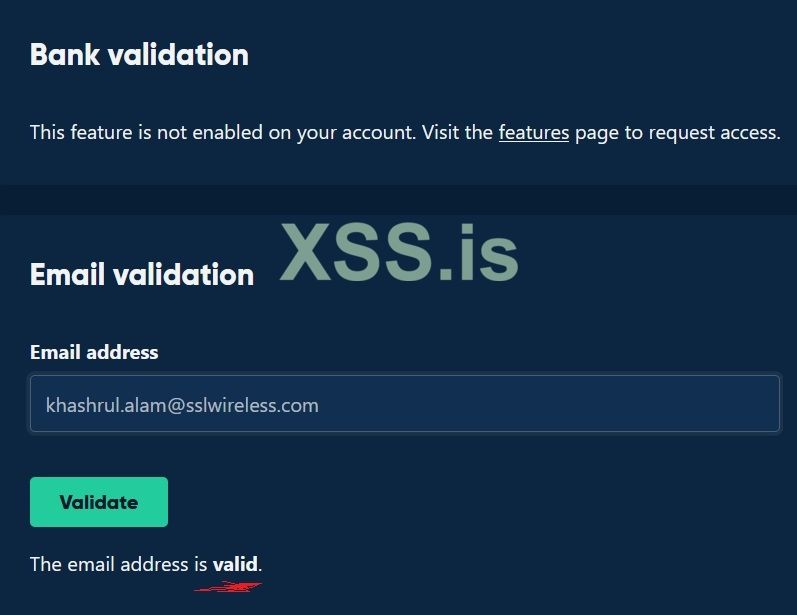

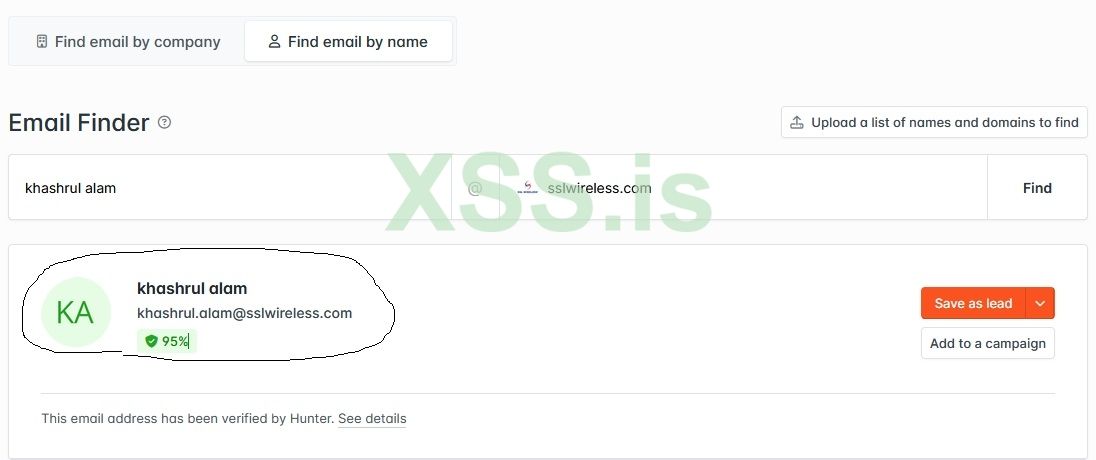

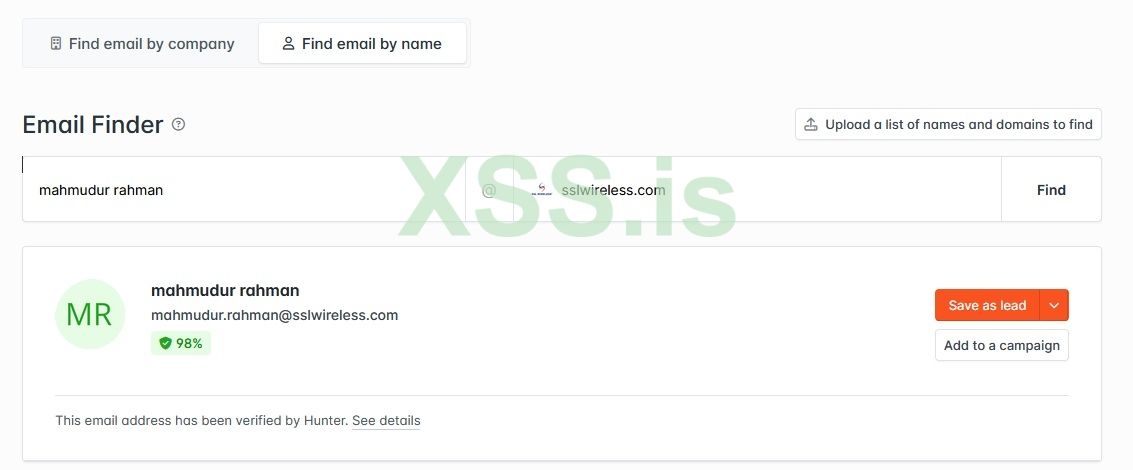

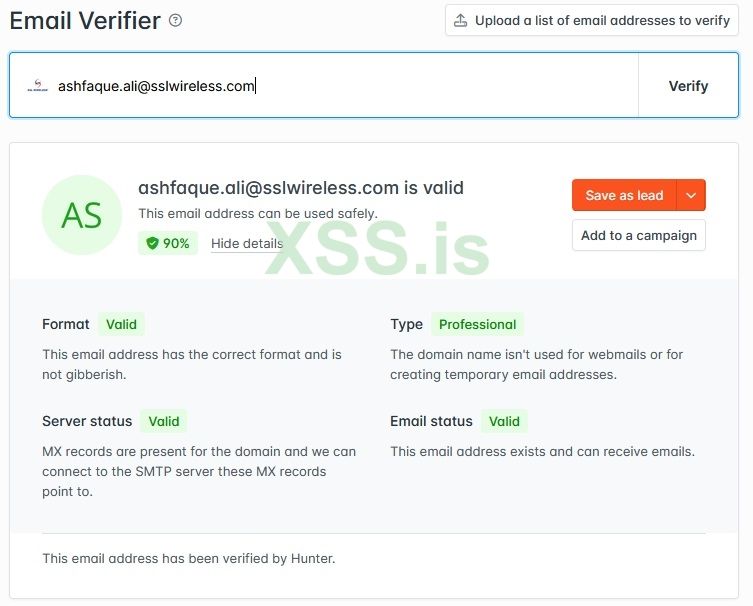

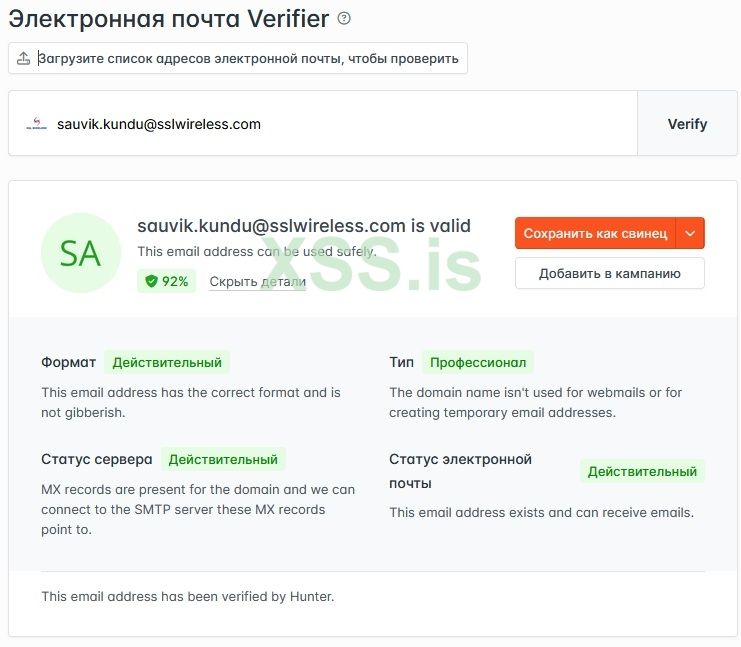

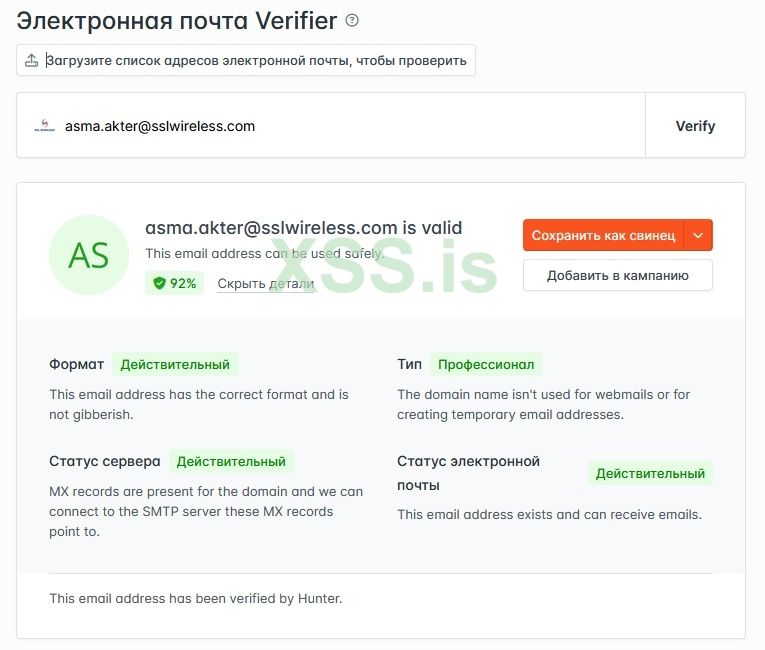

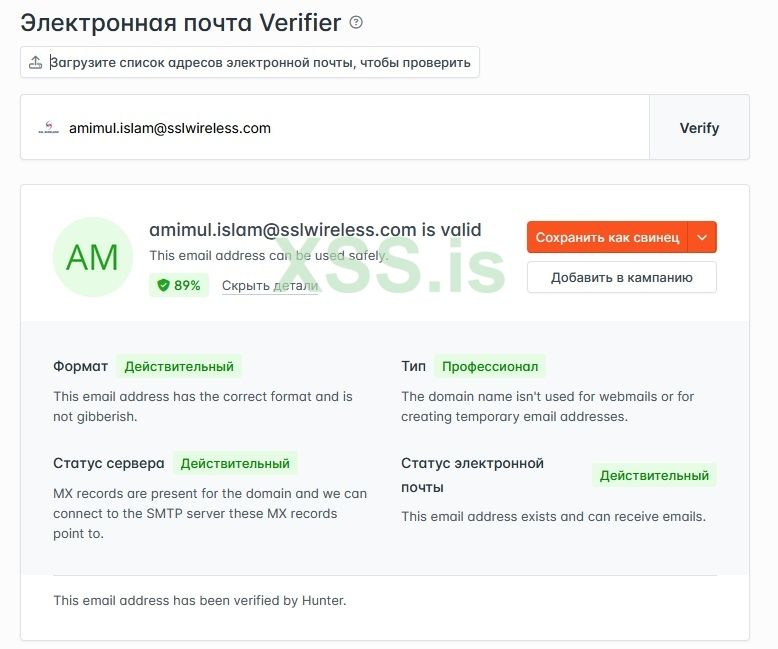

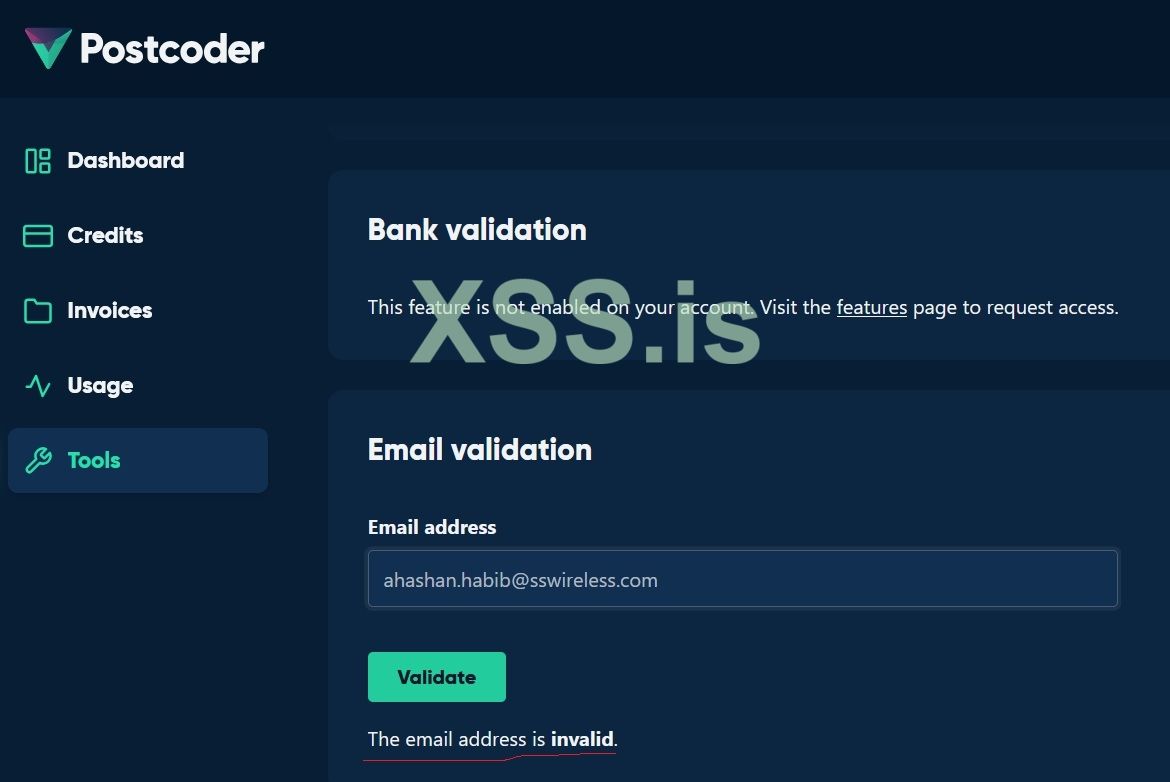

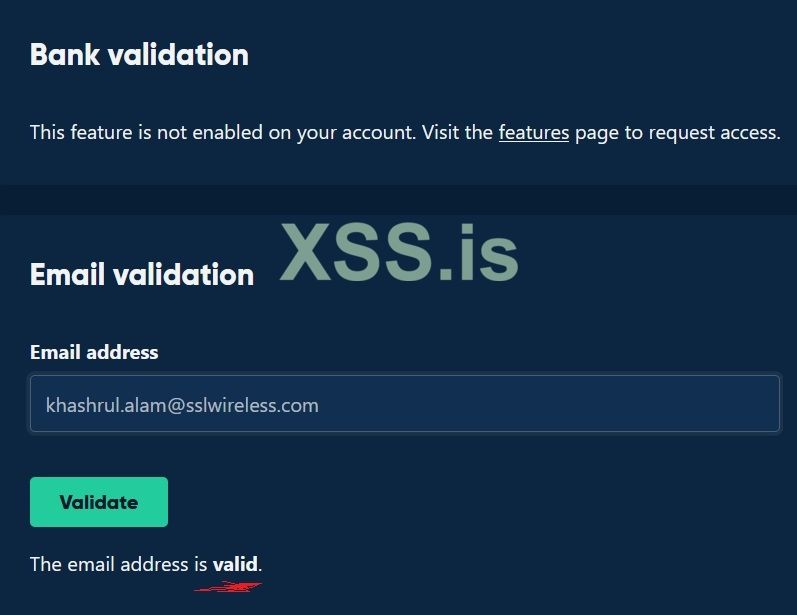

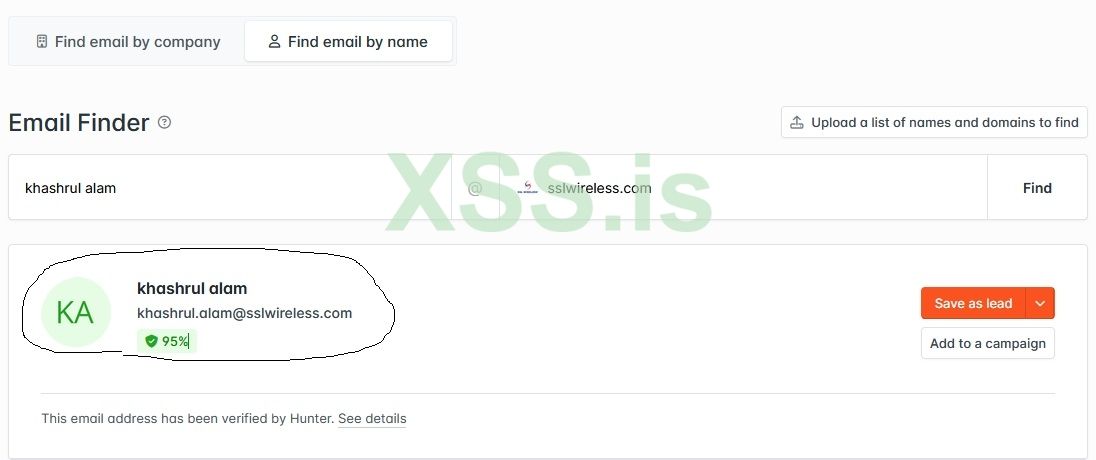

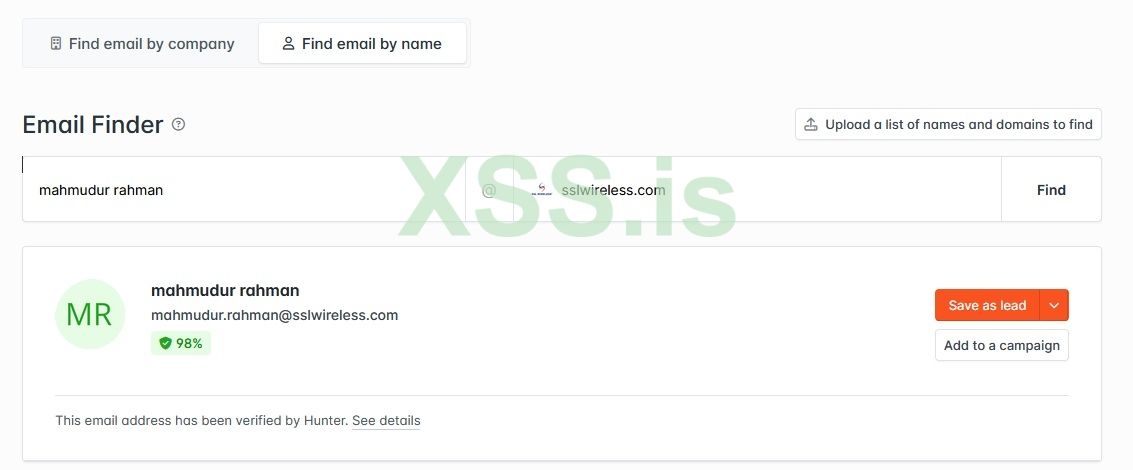

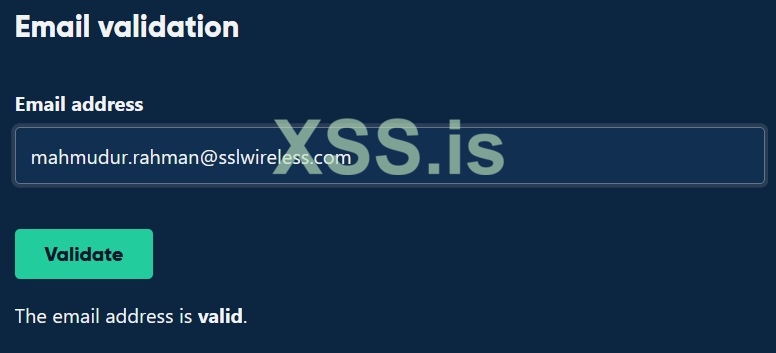

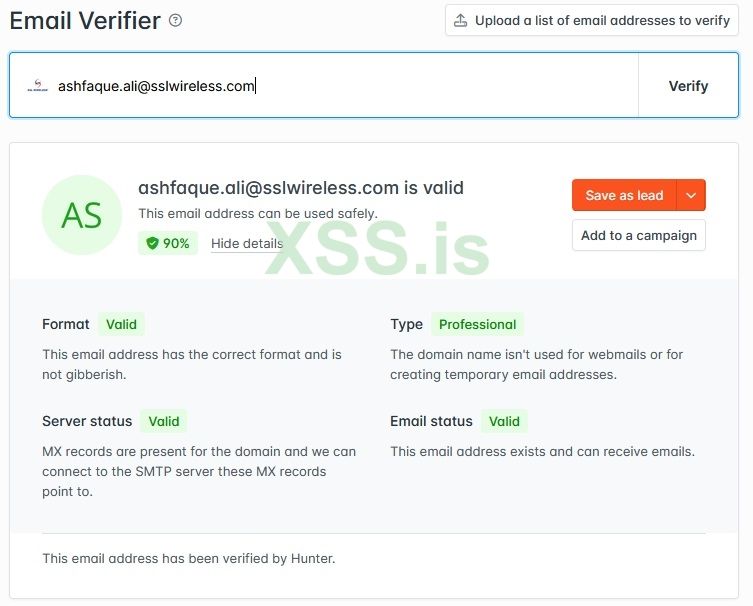

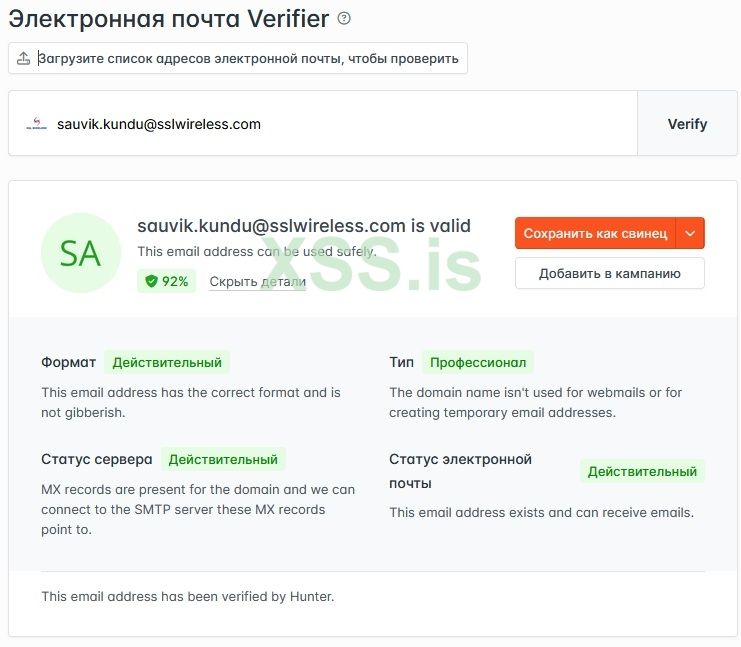

Postcoder и Hunter поспособствуют проверки наличия и принадлежности данной почты.

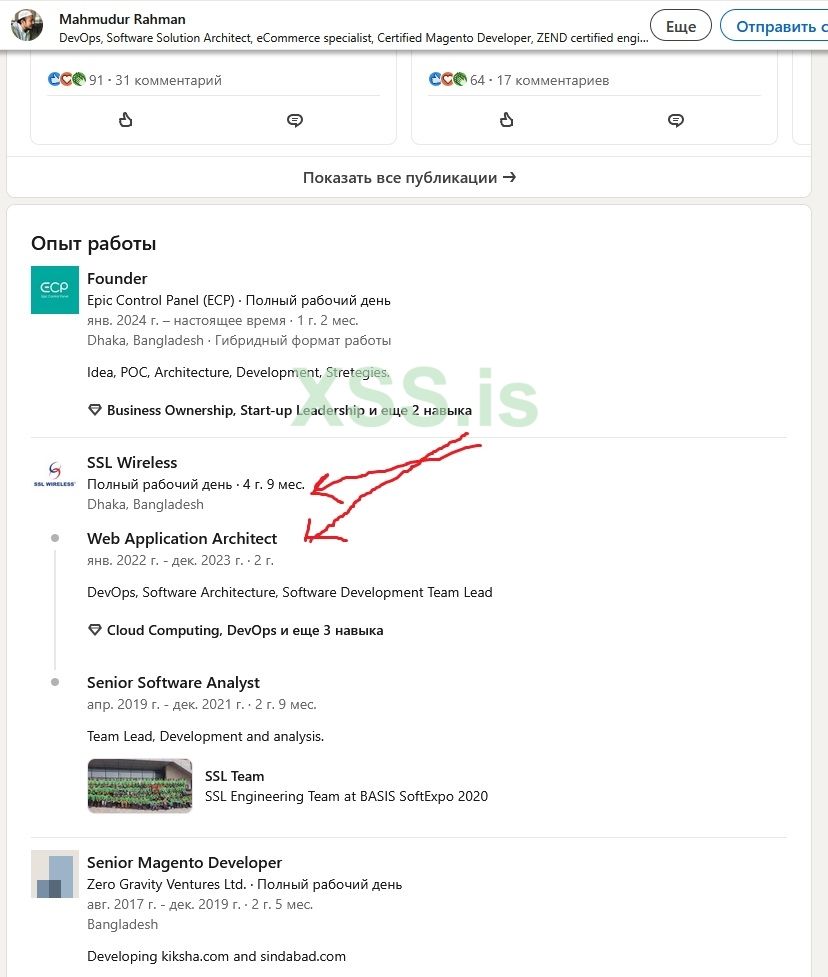

Далее мы убедимся в том, что данный сотрудник по сей день трудится в данной компании, а также идентифицируем его должность.

Наш клиент. Сохраняем информацию и идем дальше.

Валидная почта, нужно удостовериться в актуальности штата.

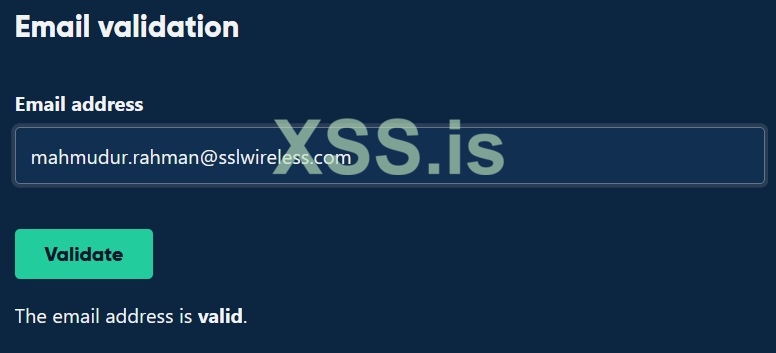

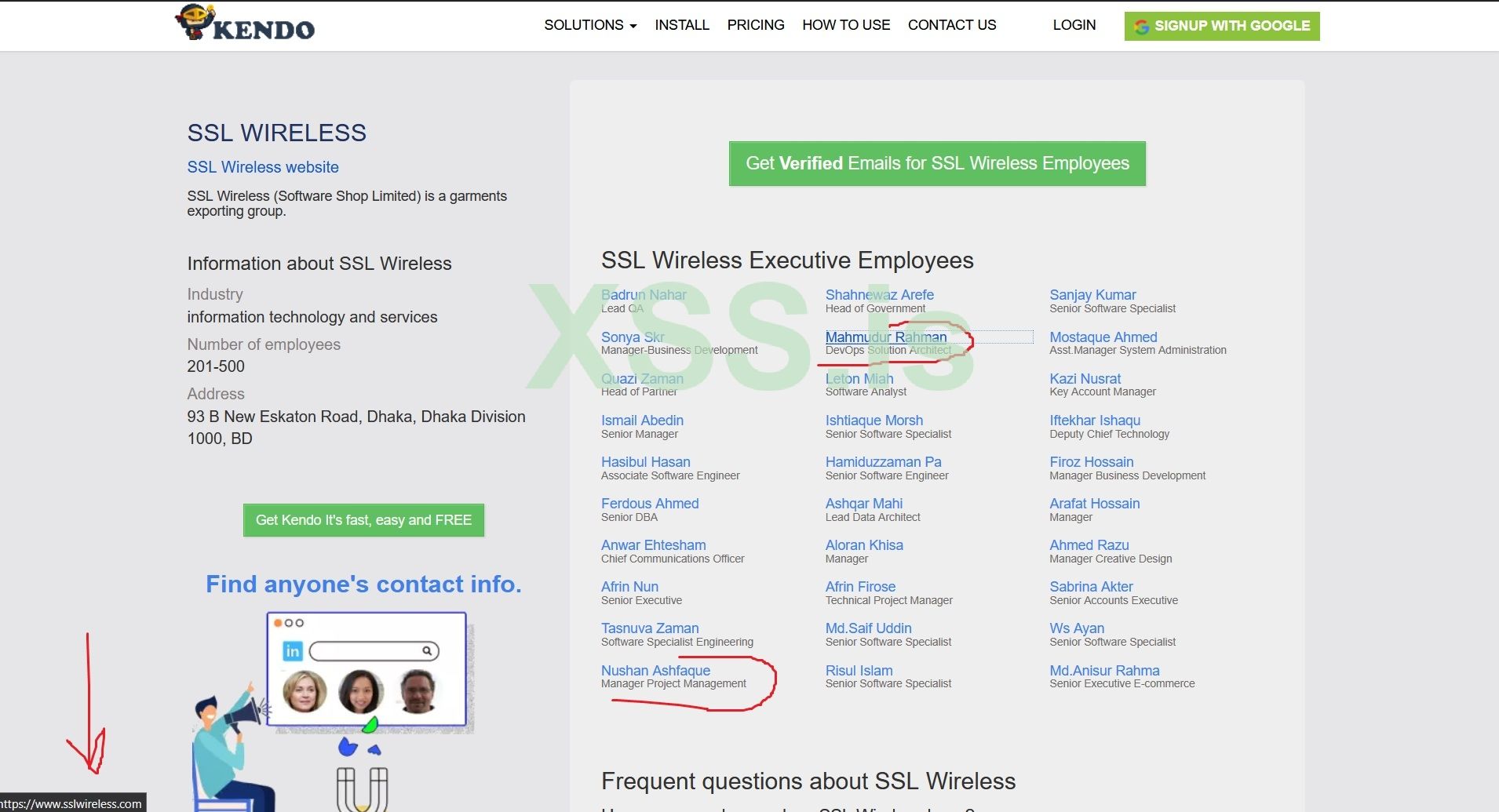

После примитивного поиска full name данного человека я обнаружил данный сайт kendoemailapp[.]com, на нем находится в открытом доступе информация о компаниях, как правило, это список сотрудников со ссылками на их соц. сети.

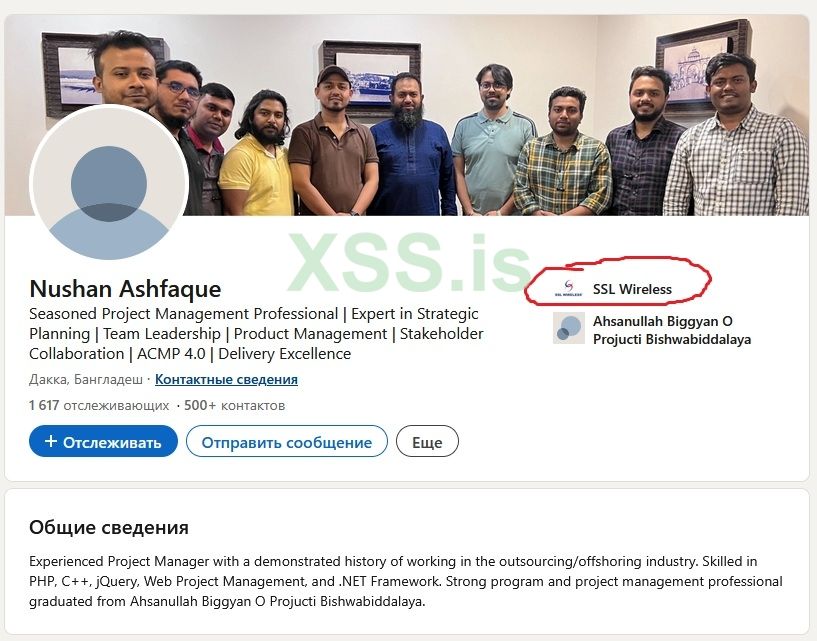

На данном сайте мы можем обнаружить двух сотрудников, которые присутствуют в нашей базе данных, осталось проверить их социальные сети на предмет нынешнего места работы.

Судя по открытой информации из социальных сетей и других источников, данный человек уже не занимают какую-то должность в нашей компании, по какой причине - его доменная почта еще жива, неизвестно...

Проверяем следующего возможного сотрудника.

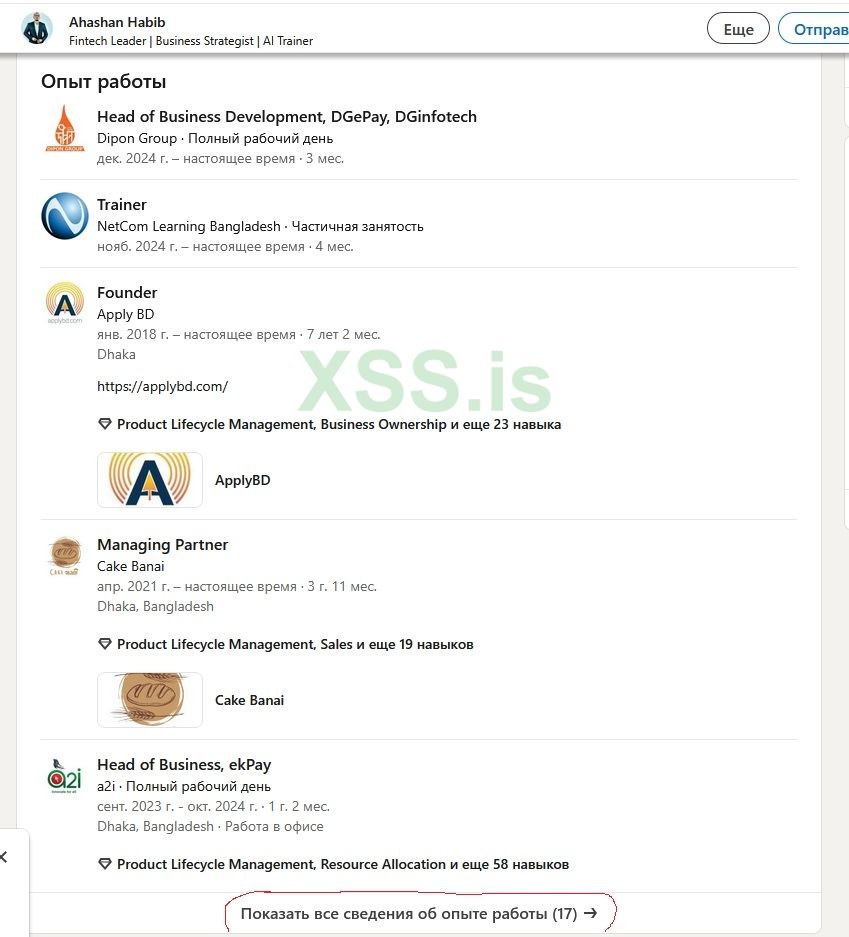

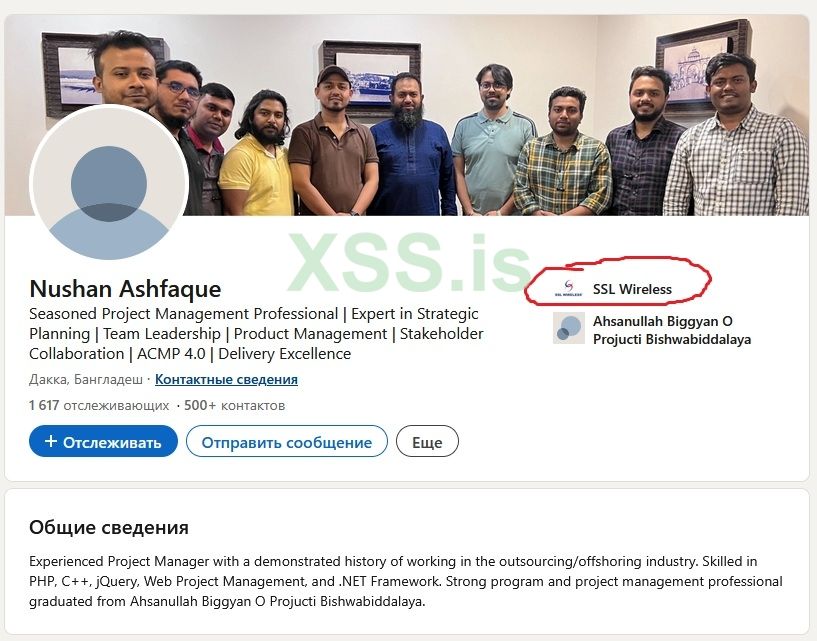

Поскольку он указан в kendoemailapp в списке сотрудников, переходим на его linkedin.

Мы убедились в том, что данный сотрудник по сей день находится в штате и его почта валидная, соответственно данный человек идет в нашу копилку для последующего проектирования атаки.

Проверяем оставшиеся доменные почты нашей компании, по которой мы планируем проектировать фишинговую атаку.

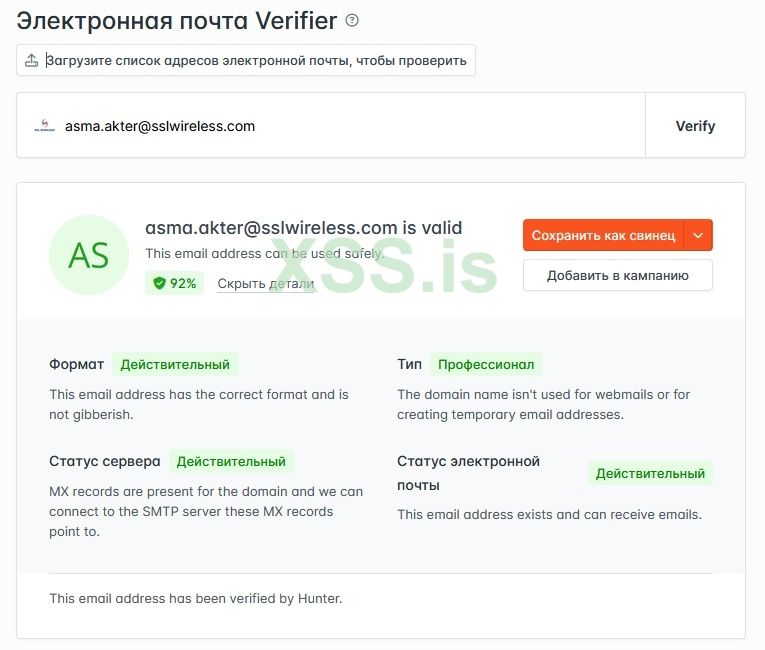

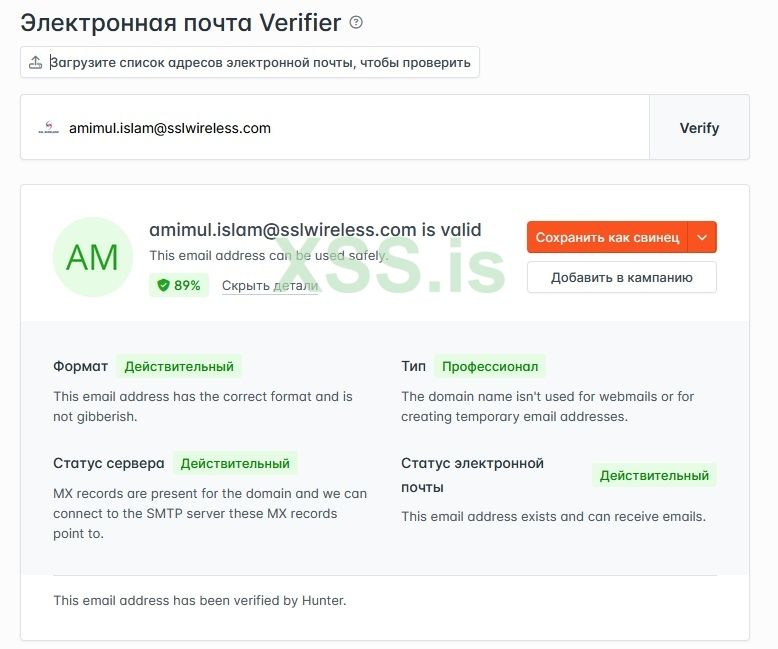

На следующих скринах будет соответсвующая последовательность проверки на валид.

Следующий этап - очередная перепроверка штата по открытым источникам.

Актуальное место работы, идет в нашу копилку.

Ну вот мы и пришли к логическому завершению сбора информации о целях, которые относятся к компании, получив доступ к которой хакеры могут иметь хорошие перспективы для извлечения какой-либо выгоды.

ИТОГ ПОДГОТОВИТЕЛЬНОГО ИССЛЕДОВАНИЯ:

Упаковка html для письма с точечным рычагом социальной инженерии.

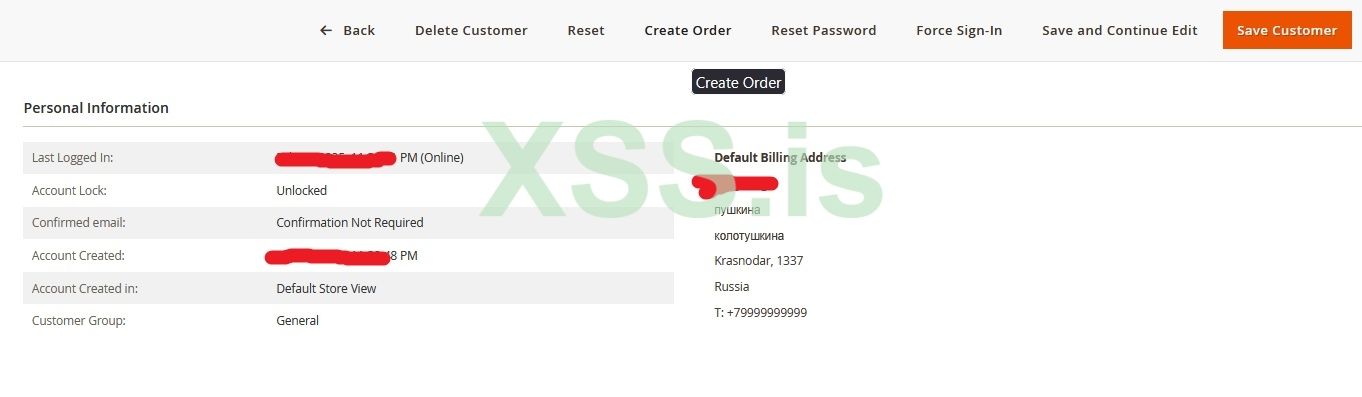

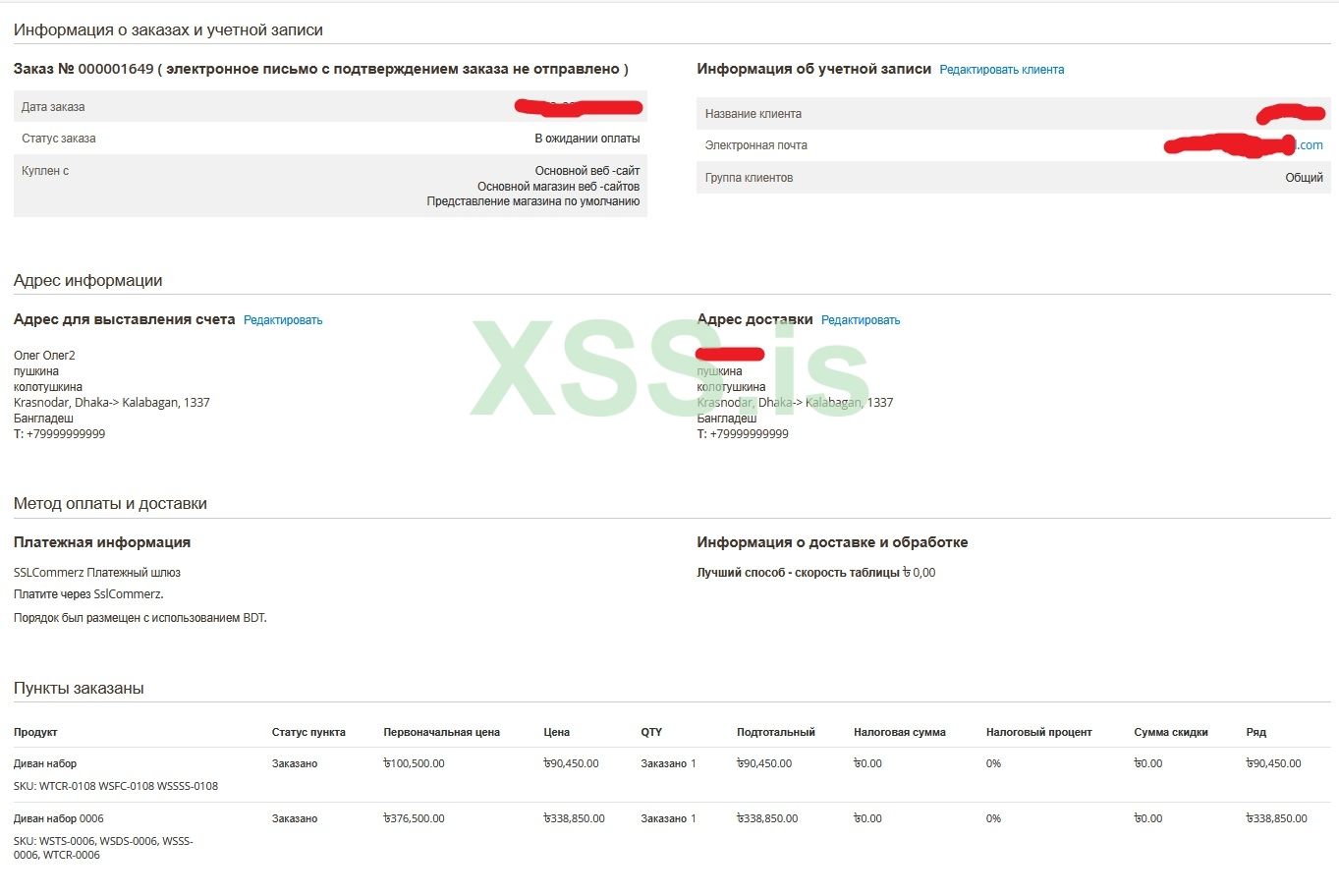

На примере khashrul.alam@sslwireless.com я покажу как использовать полученную информация в создании html для письма.

Почему именно данная почта?

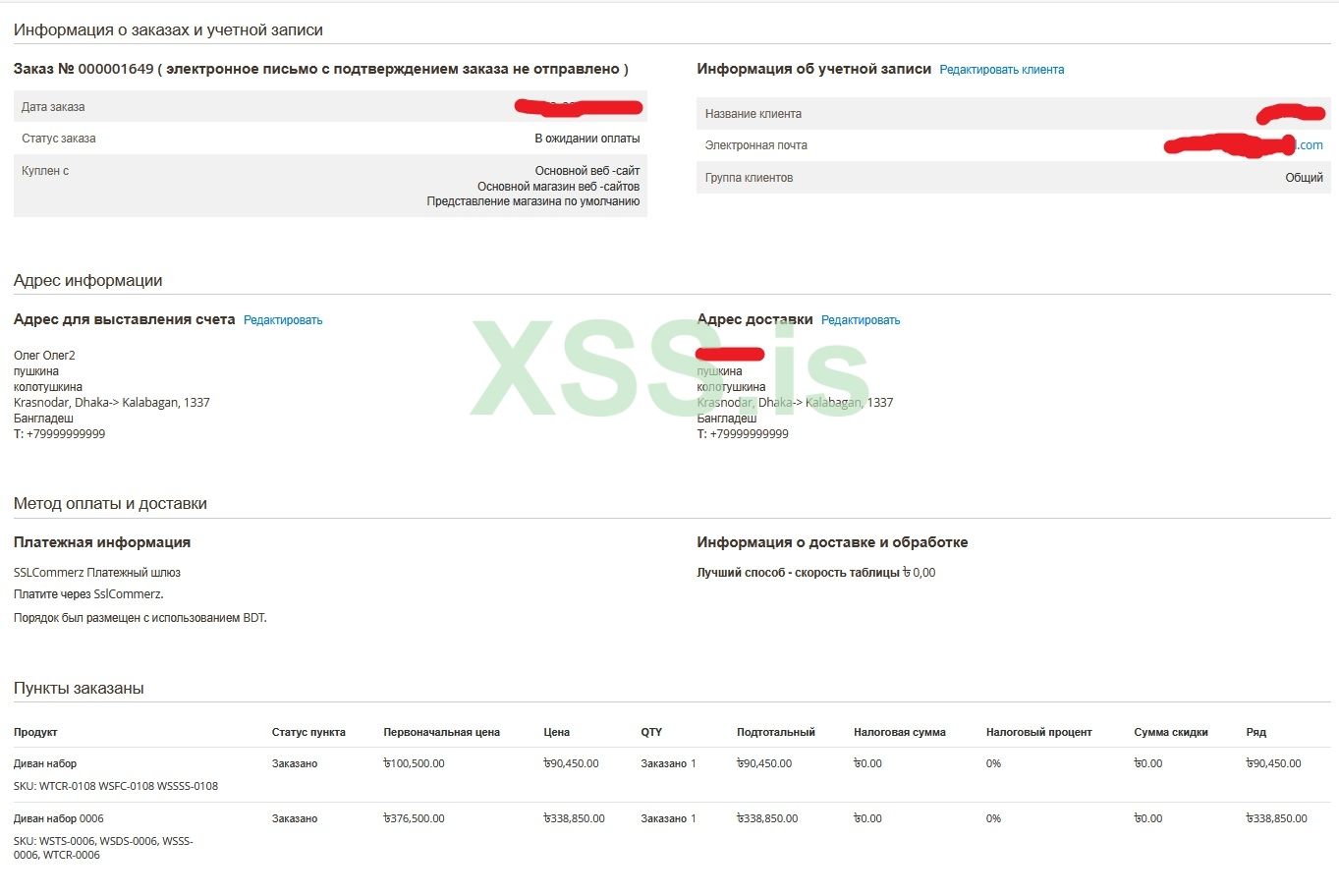

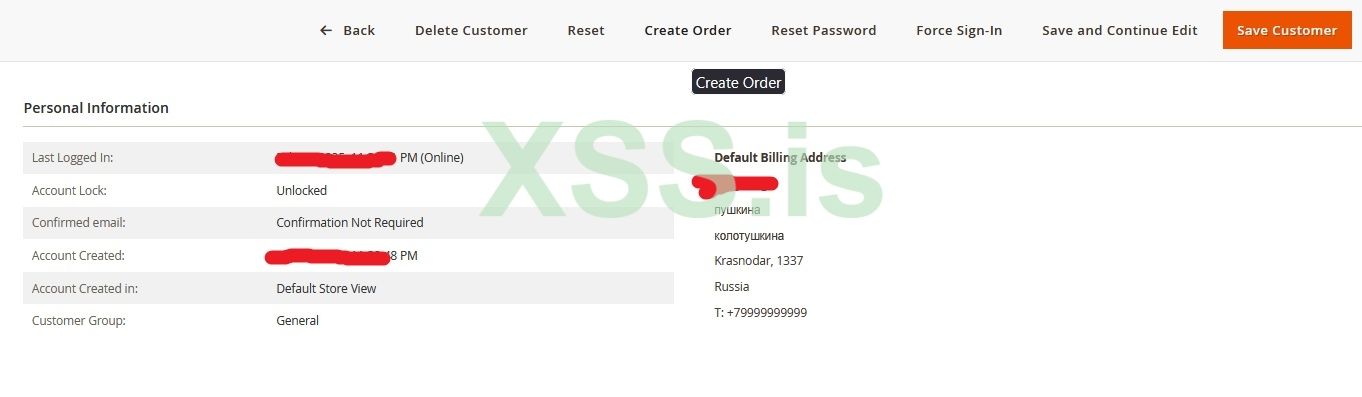

Поскольку у данного клиента имеется и адрес выставления счета и адрес доставки, которые совпадают. Это является оптимальным для того, чтобы показать на практике создание html c использованием базового шаблона сервиса, базу данных которого мы исследовали на предмет доменных почт пользователей. Мы будем приенять психологический трюк с "логикой неизбежности", об этом более подробно расскажу при формировании самого шаблона html.

Касамаемо шаблона для письма:

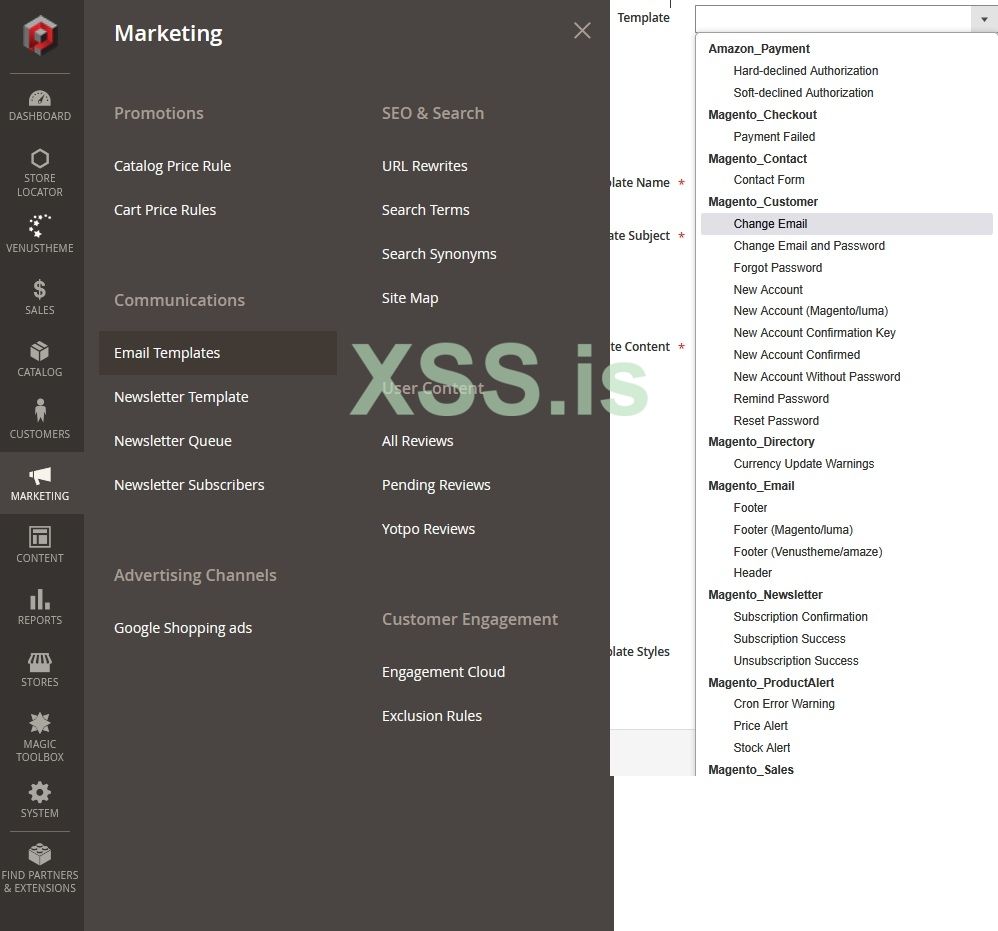

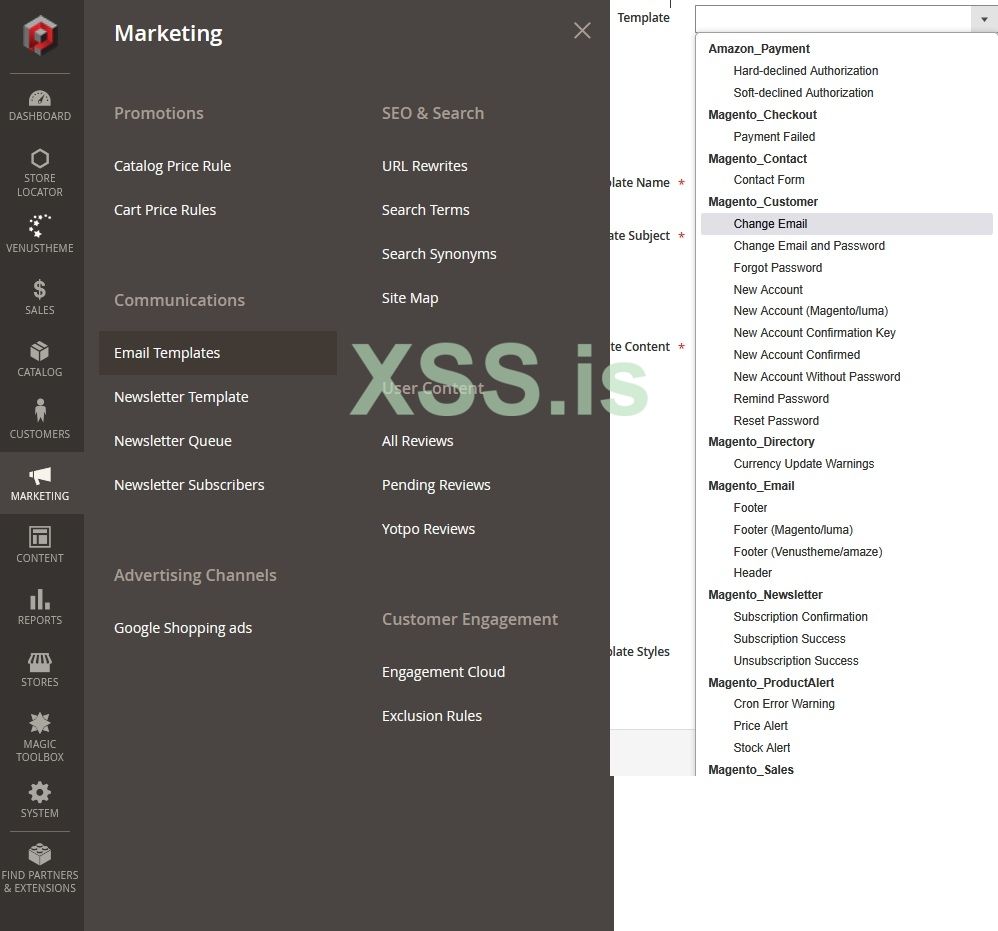

Практических во всех современных панелях управления предусмотрено такой раздел, как "email templates", что в свою очередь является удобным инструментом для администратора.

Кроме того, что это позволяет использовать готовые шаблоны, например шаблон смены пароля или шаблон для оповещения об отправке товара, еще имеется возможность абсолютно с нуля создавать готовые шаблоны, что в свою очередь в разы облегчает задачу.

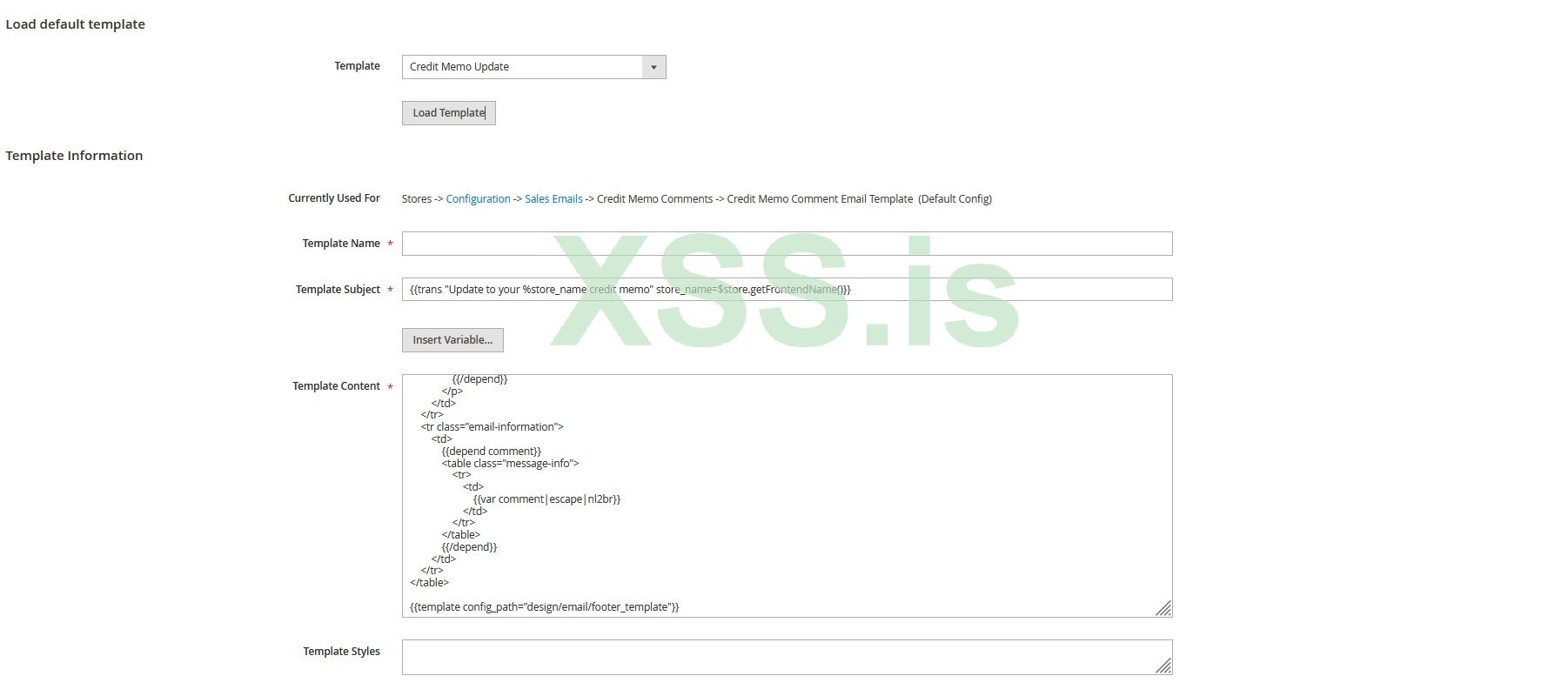

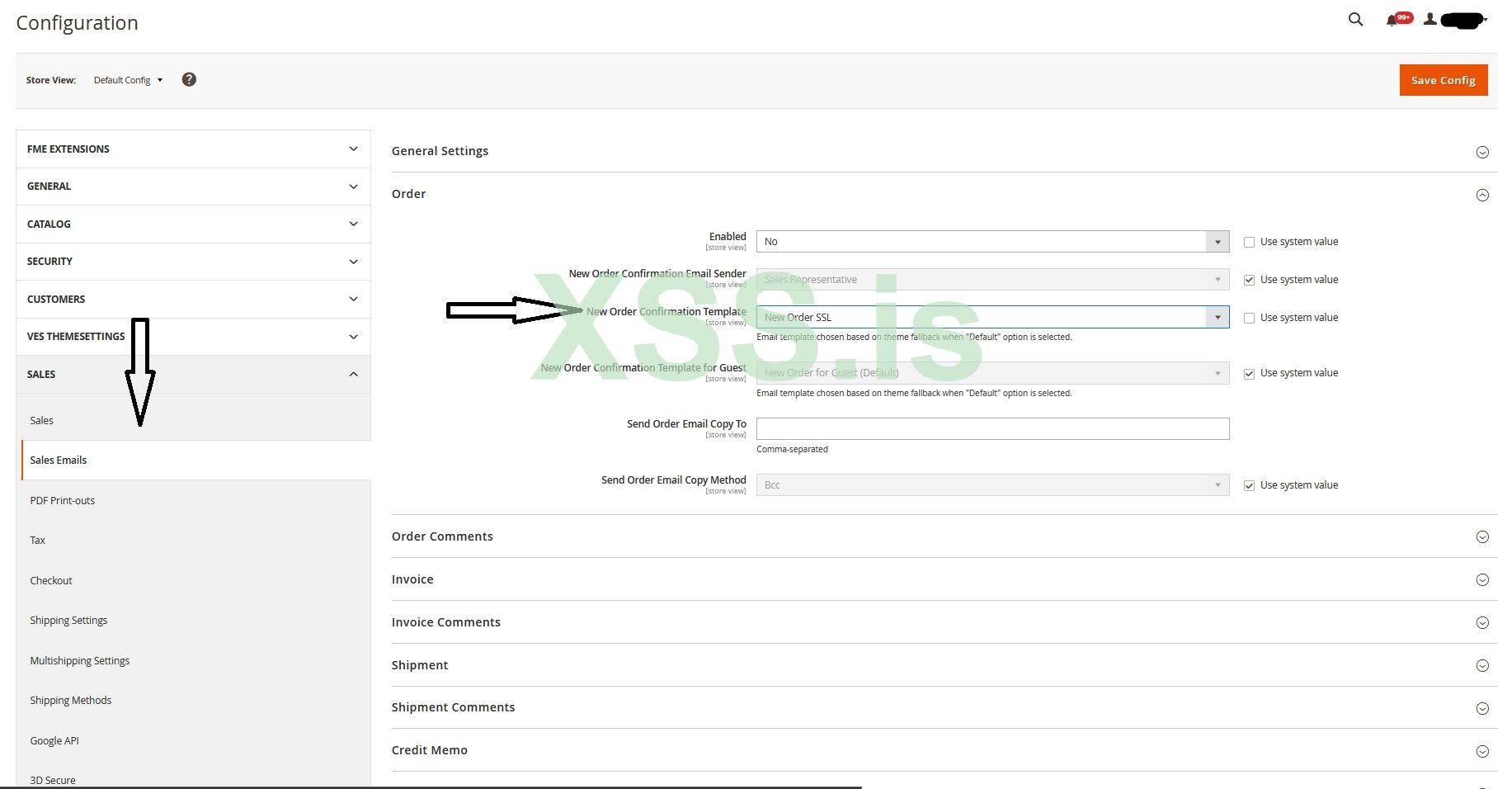

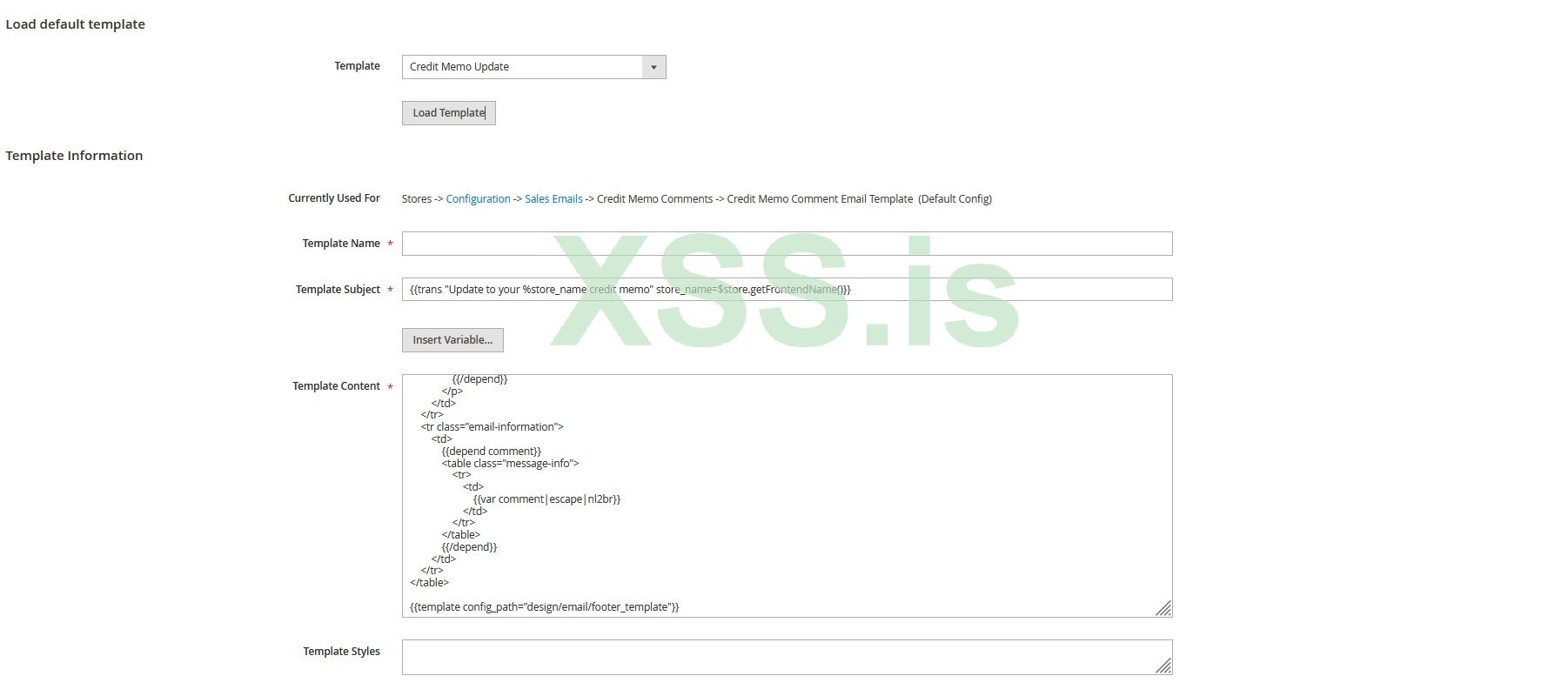

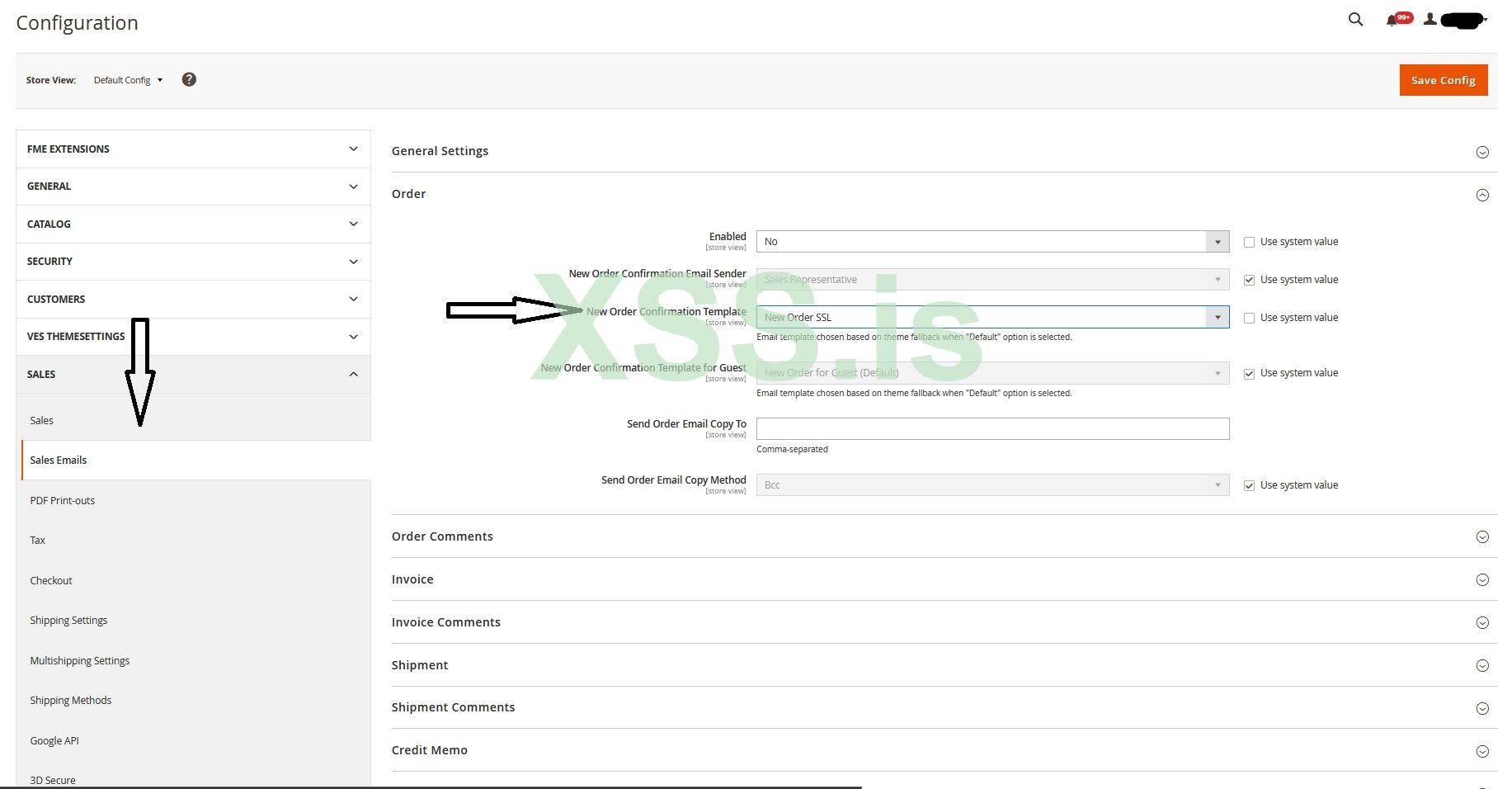

Конструктор данной панели выглядит следующим образом:

Из двух изображений выше можно понять, что конструктор позволяет выбрать необходимый шаблон, подгрузить его в редактор и уже в редакторе по необходимости отредактировать какую-либо часть html, также имеется возможность добавлять или удалять переменные, а именно любые связующие с пользователем компоненты, к примеру электронная почта, номер или его имя.

Мы на финишной прямой, далее нам нужно лишь выбрать «выигрышный» шаблон, кастомизировать его под наши нужды, а именно добавить туда призыв к ключевому действию через ту самую «логику неизбежности», что в нашем случае будет являться очередной ордер, который мы создадим в админ панели и при помощи конструктора адаптируем шаблон под пользователя. Также непосредственное ключевое действие, как правило, в таком контексте манипуляции – скачивание какого либо документа во вложении для заполнения отказа от заказа с последующим ответом, к которому должен прикрепиться заполненный отказ или же гиперссылка в письме, которая ведет на сторонний ресурс принадлежащий хакерами и его функционал акцентирован на взаимодействие посетителя с контентом, в результате которого происходит заражения устройства пользователя или компрометация каких-либо данных.

С этого момента я буду использовать свой профиль на данном ресурсе, который я предварительно зарегистрировал для того, чтобы показать все манипуляции внутри панели.

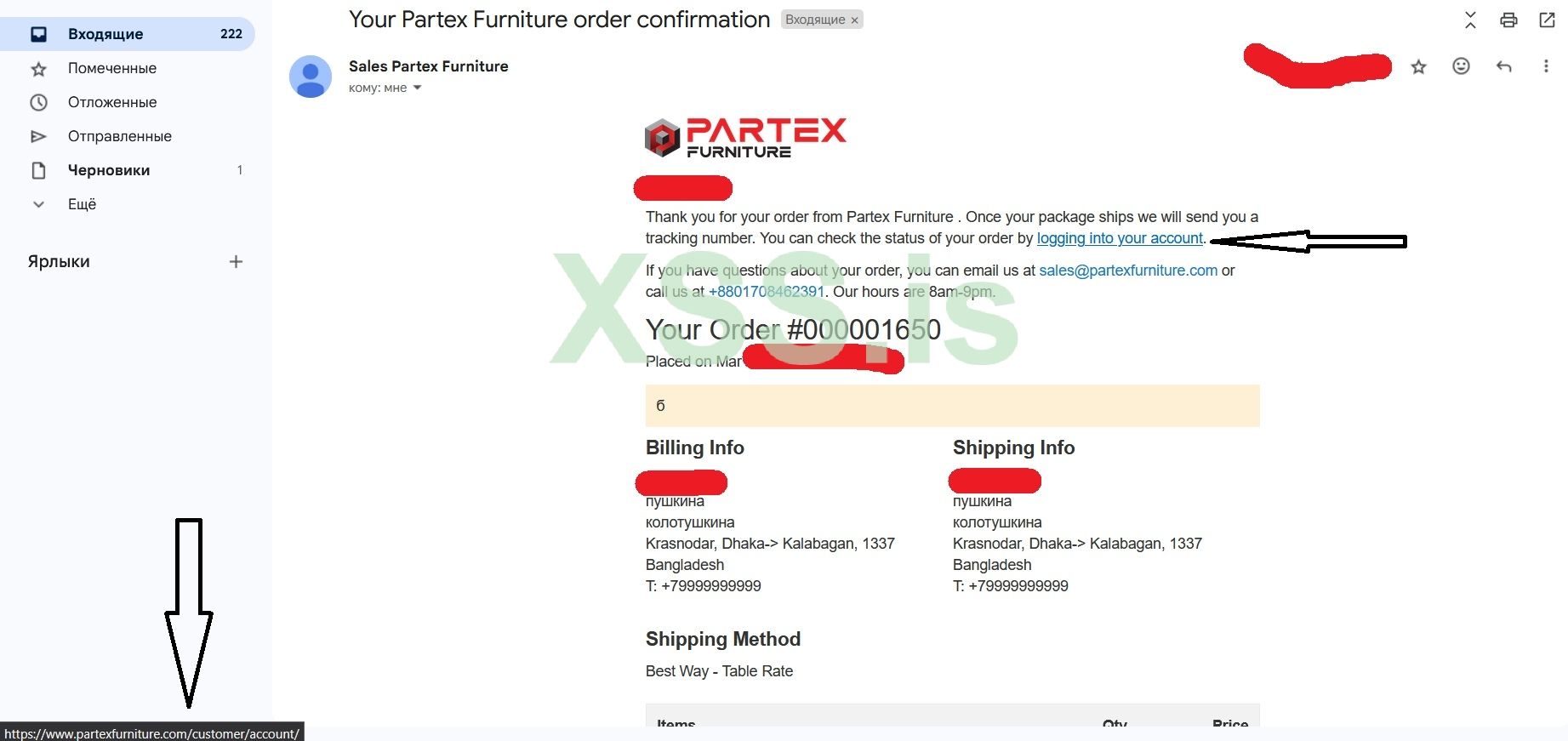

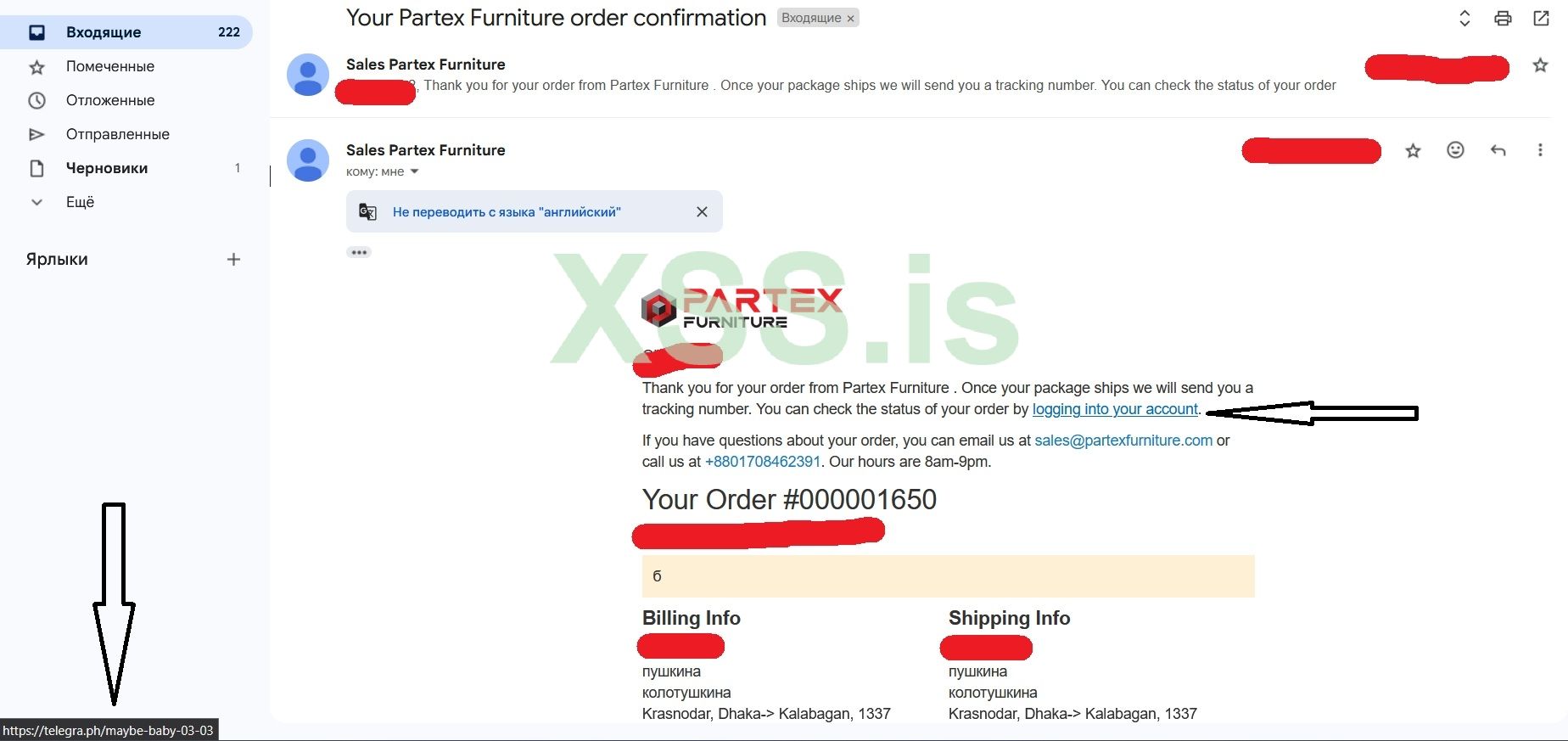

Таким образом я покажу как использовать собранные данные с бд, адаптировать шаблон под атаку и отправить данный шаблон через SMTP самого же сервиса, по итогу атакуемый пользователь, в данном случае я сам, получит письмо от самого онлайн магазина, в письме будет компрометированный html шаблон.

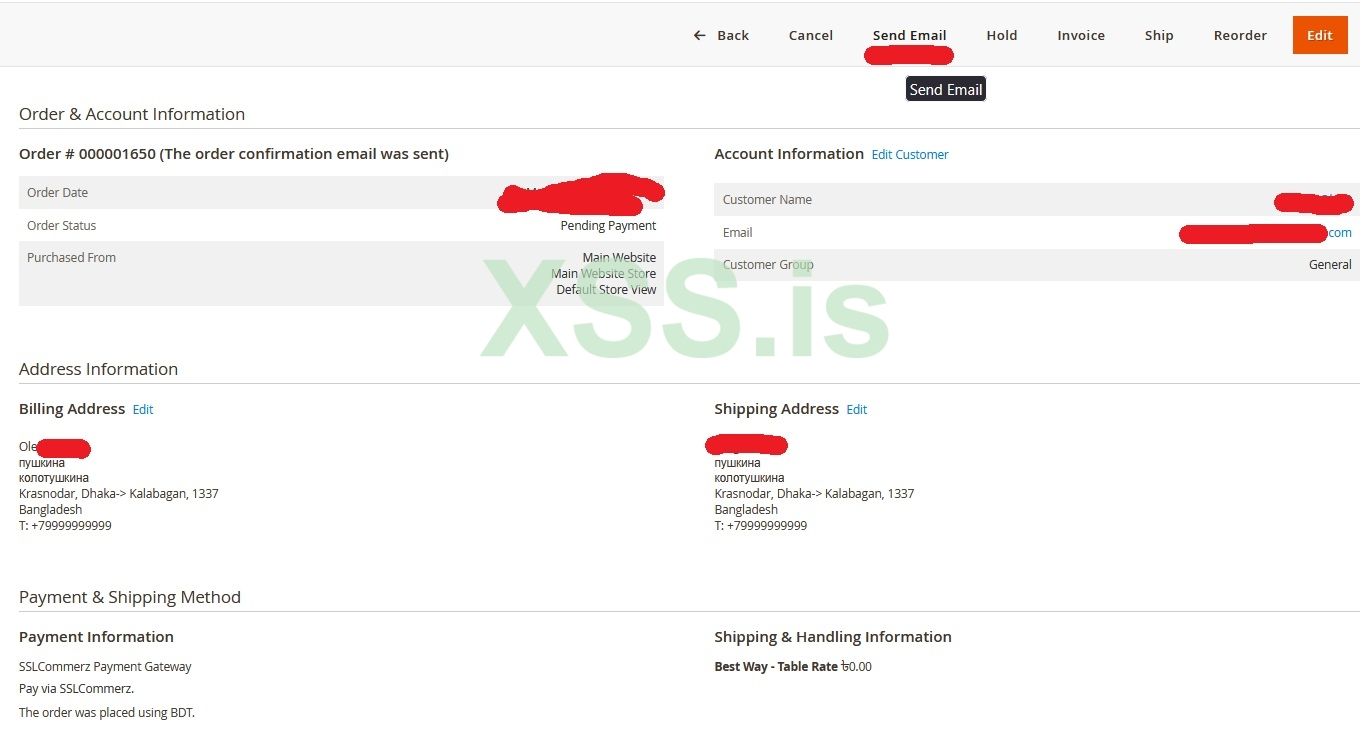

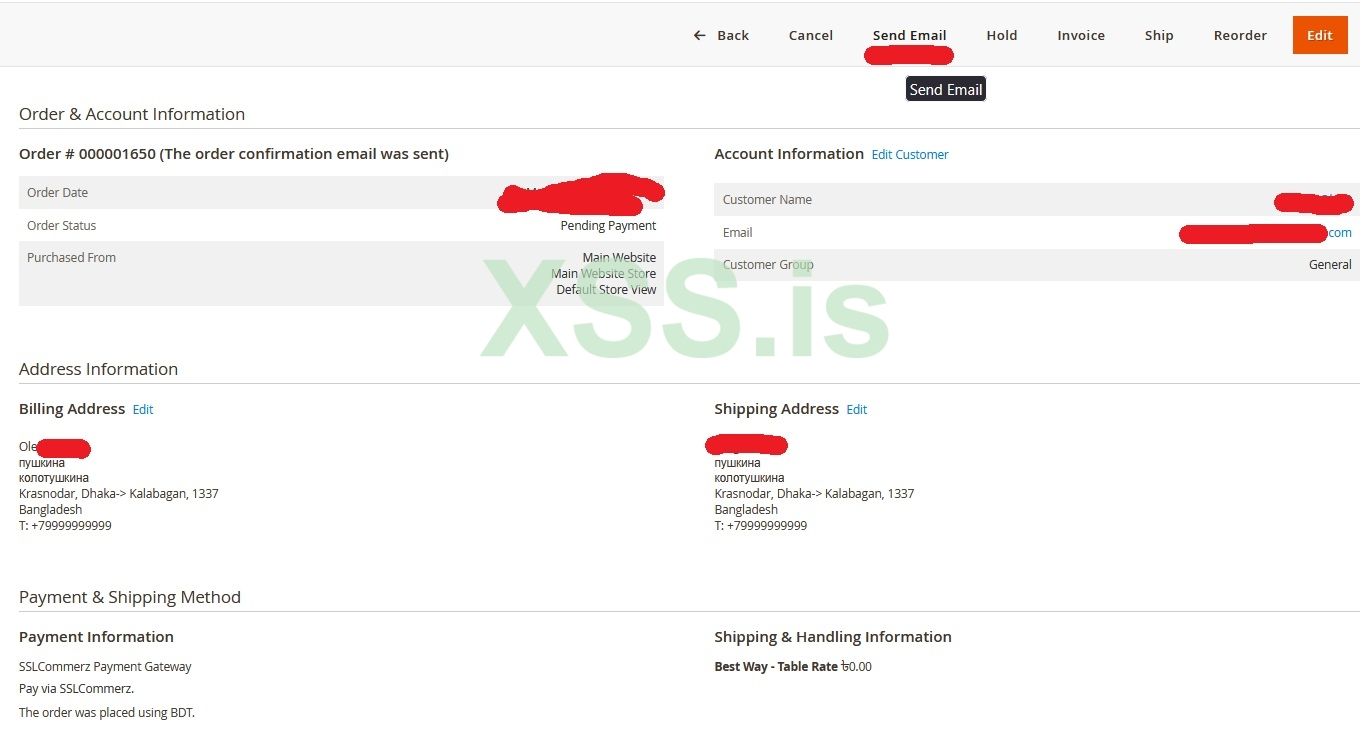

Нам необходимо через панель создать самостоятельно order для атакуемого пользователя, что мы уже сделали выше.

Как правило, во вкладке магазинов администратор может выстраивать взаимосвязь конкретных шаблонов, которые были созданы заранее, и действий со стороны пользователя.

На скрине выше мы наблюдаем "New Order Confirmation templates", в этом пункте конфигурации мы указываем необходимый шаблон.

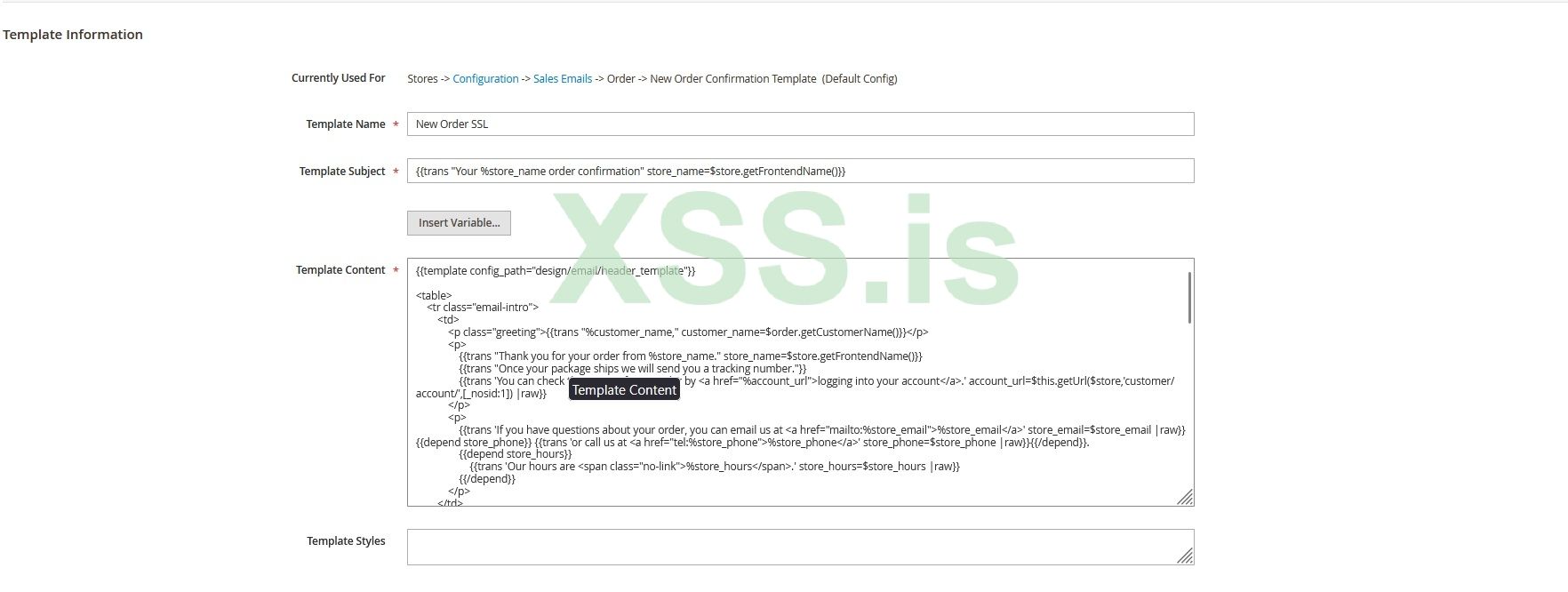

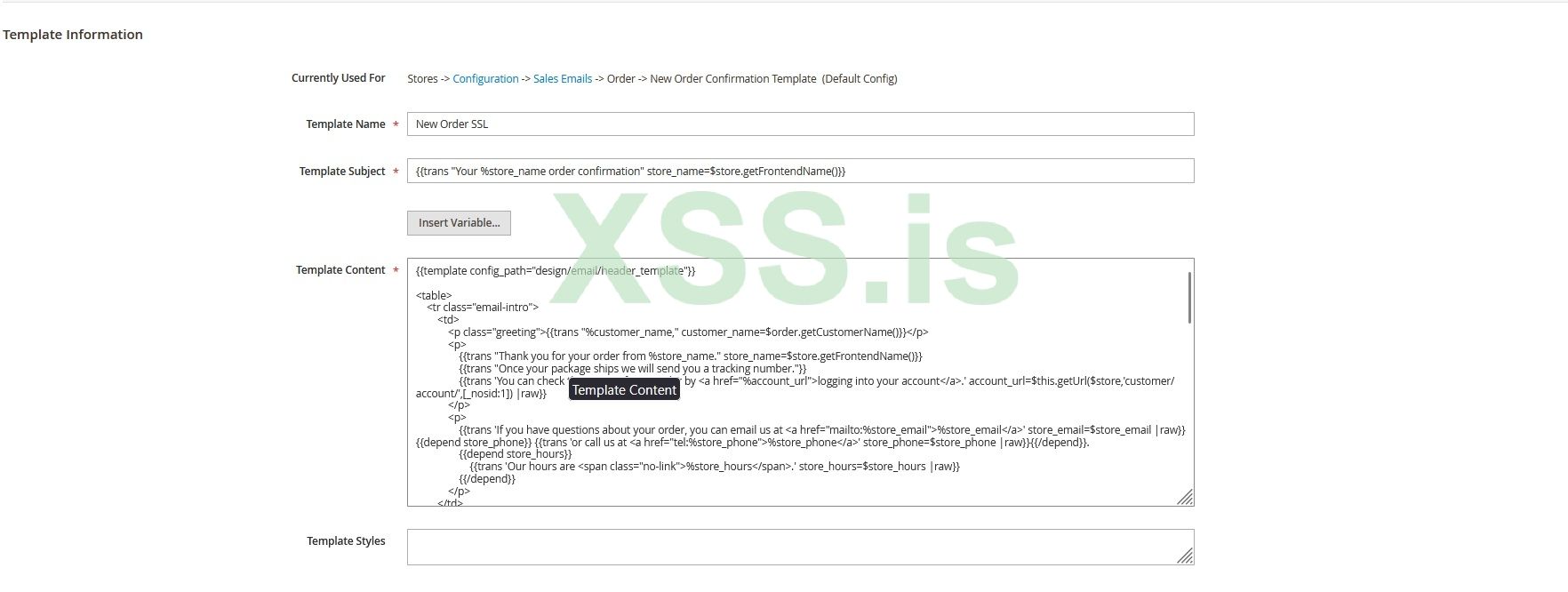

Возвращаемся к нашим шаблонам и редактируем выбранный шаблон.

Template Content это то, что необходимо отредактировать под наши нужды.

Самым базовым решением является заменить:

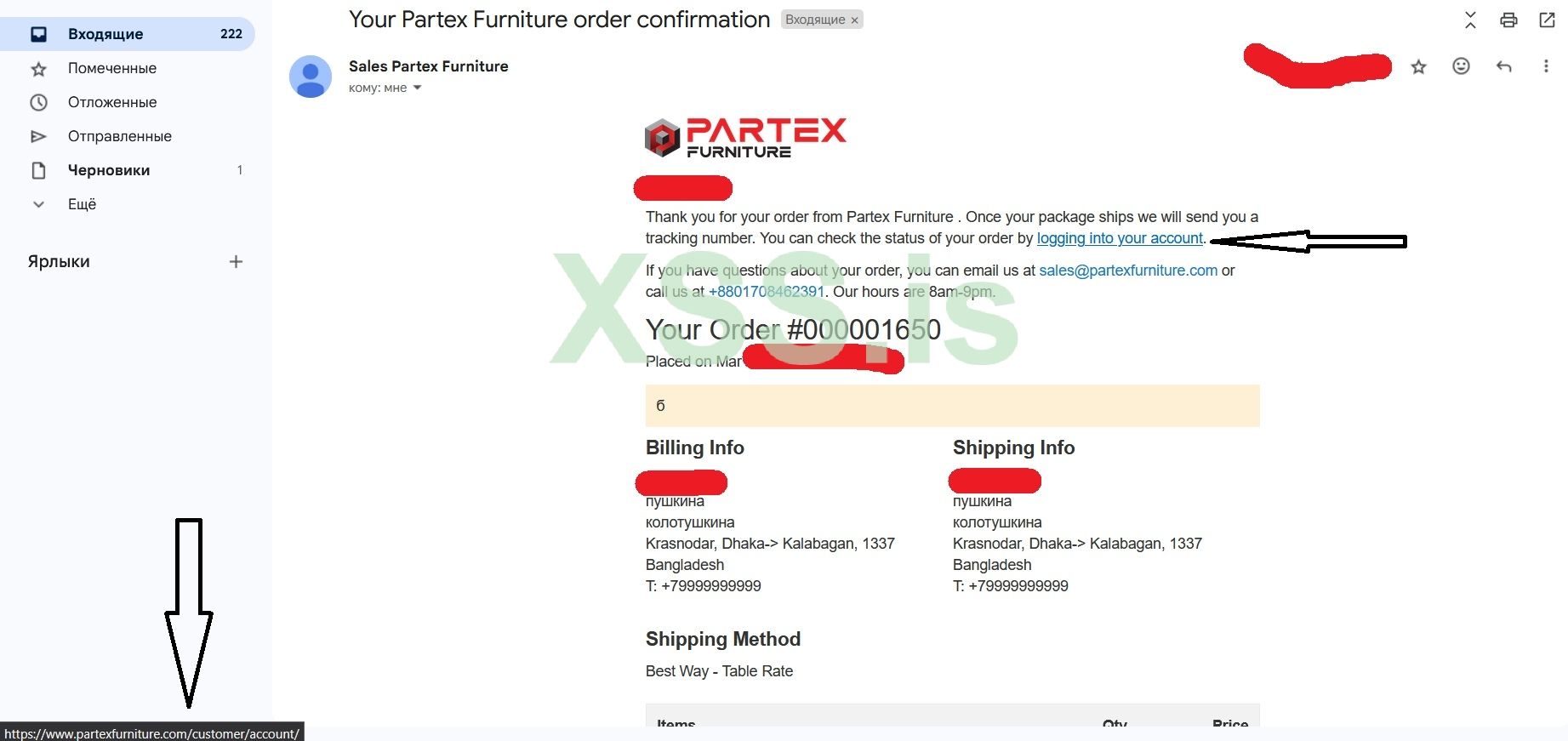

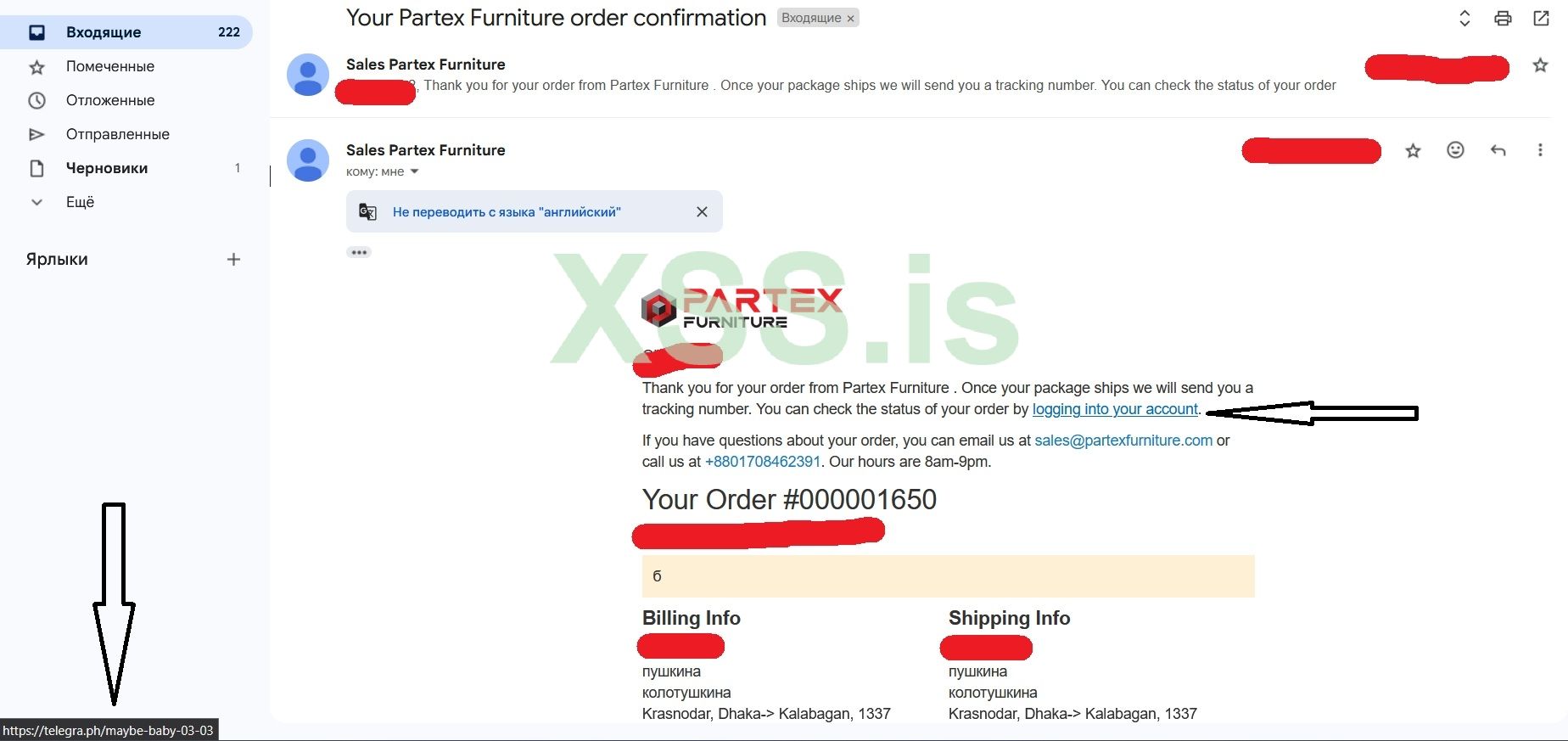

Гиперссылку "logging into your account" ссылкой на ресурс для последующего развития атаки на цель

Если злоумышленник имеет возможность прозванивать данную гео, то в приоритете он может изменить и номер, указанный в письме, в таком случае человек позвонив по номеру может быть обработан на кц.

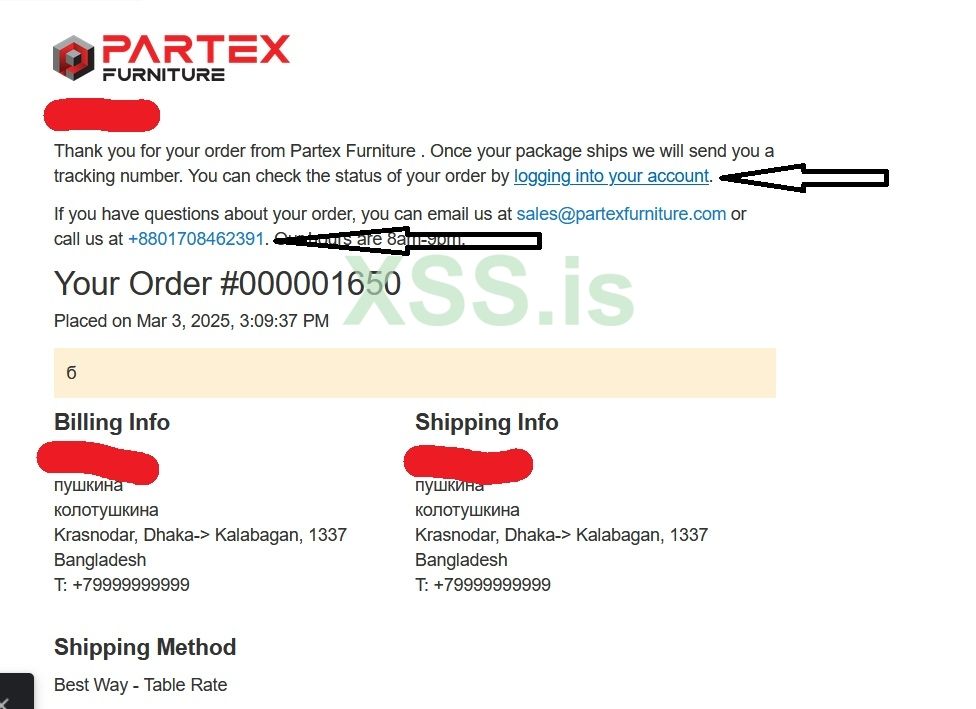

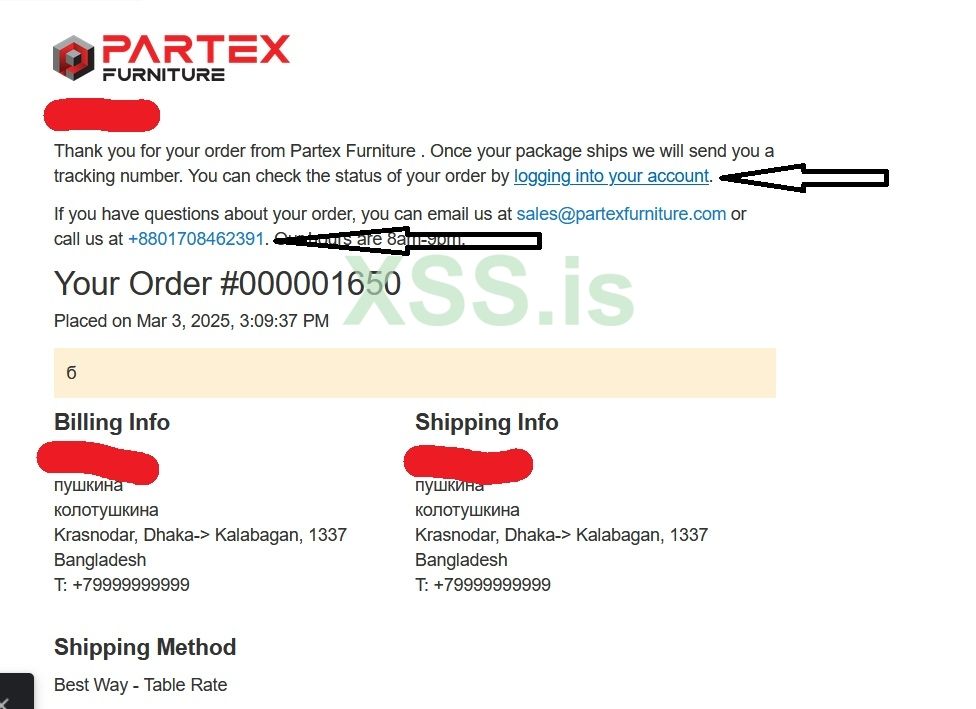

Отредактировав вышеупомянутую ссылку я успешно провел новое письмо с уже кастомизированным шаблоном, таким образом будем считать, что я провел попытку фишинговой атаки на пользователя ресурса от лица самого ресурса, при этом производилось проникновение в панель администратора и использовались базовые функции панели по управлению магазином и пользователями, рассылкой.

Отправка email из текущего ордера, который мы ранее создали

В результате непродолжительного исследования админ панели онлайн магазина с вытекающей компрометацией email письма в рассылке по отношению к пользователю данного магазина мы имеем следующее:

Данное письмо я предварительно отправил на свой аккаунт и оно использует шаблон по умолчанию.

Это новое письмо, в котором используется кастомный html шаблон. Можно заметить, что ссылка на нашем шаблоне ведёт на сторонний ресурс.

ЗАКЛЮЧЕНИЕ И ВЫВОД:

Схема довольна проста, но по своей боевой мощи может составить конкуренцию и даже выбиться в дамки при четкой последовательности отдельно структурированных действий, которые в совокупности при наименьших затратах (за исключением времени), запускают эффективную компанию с потенциально высокой маржой. Данную разницу между усилиями, средствами и профитом хакеры могут направить на финансовую выгоду, репутационный ущерб или сопутствующую мета выгоду.

Для брокеров начального доступа, которые стремятся развернуть полноценную инфраструктуру для дальнейшего развития проникновения к сопутствующим компонентам экосистемы объекта, данная методология является наиболее эффективной для создания коммерческого продукта на посреднической основе.

Также группы лиц, заинтересованные в долгосрочном сохранении возможности проникновения в потенциально выгодные инфраструктуры с использованием перспективной цели для фишинговой компании, могли бы рассмотреть данную статью в качестве причинно-следственных связей, а аналитики информационной безопасности призываются учесть работоспособность методологии и проектировать рычаги противодействия на начальных этапах развертывания подобных стратегий, так как обучение сотрудников тому, что нельзя использовать рабочую информацию на сторонних ресурсах, не является эффективным решением, время уже показало.

by p4p4

Все подготовительные этапы, которые указаны в рамках поиска или фарма расходников не подразумевают призыв к действию. Данная методика реализации исходит из упрощенного запуска кейса по средствам всех благ рынка, баз данных сообществ и прочих ресурсов с необходимой для работы информацией, все это имеется в актуальной версии сети интернет.

Данная информация не является пособием для нарушения законодательства как отдельных государств, так и РФ в частности. Статья носит повествовательный характер с точки зрения независимого исследователя, данный материал может быть полезен специалистам в области информационной безопасности для пресечения попыток обмана или проникновения в инфраструктуру компаний, рядовых пользователей, а также для идентификации поведения отдельных субъектов в совокупности с прилегающими компонентами.

Не секрет, что большая часть атак на корпоративный сектор, да и на простых гражданских юзеров, в современных реалиях это не изощренные методы использования технических уязвимостей, недостатков в тех или иных протоколах, а понимание фундаментального устройства человеческого разума, ведь именно люди являются ключевыми аспектами в структуре компаний, технологий, любых других объектов во всех нишах, секторах и сферах жизни общества. Исходя из этого схематика посягательства на информацию конкретного объекта – это грамотный анализ прилегающих компонентов к целостному организму - шестеренок, а именно применение социальной инженерии в рамках взаимодействия с предварительно найденными и отфильтрованными людьми, которые и выполняют роль тех самых «шестеренок».

Киберпреступники не создают новых уязвимостей, они просто находят слабости в людях. Фишинг — это зеркало человеческой доверчивости, а защита от него начинается с понимания себя. ©Каспер-Айболит

Немного статистики 202x - наше время:

95% атак c использованием фишинга связаны с финансовой сферой.

Удаленные работники с большей вероятностью будут перспективной целью, чем офисные работники.

- 80% специалистов Infosec говорят, что они увидели повышенные угрозы безопасности с момента перехода к удаленной работе. 62% сказали, что фишинговые атаки увеличились больше, чем любой другой тип угрозы.

- По оценкам, 91% всех кибератак начинается с фишингового электронного письма.

Атаки с точечным таргетом составляют небольшую часть фишингового трафика в целом. Однако, по сравнению с общими атаками, они имеют гораздо более высокий уровень успеха.

- Точечные фишинговые кампании составляют только 0,1% всех фишинговых атак на основе электронной почты, но они несут ответственность за 66% всех инцидентов.

- 50% крупных организаций были целью точечных атак в 2022 году, в среднем пять писем, полученных конкретными сотрудниками(перспективными таргетами) в день.

В таблице данные по ключевому действию с электронного письма злоумышленников, сферы в которых сотрудники совершают ключевое действие от наибольшей к наименьшей.

| Образование | 27.6% |

| Финансы и страхование | 26.6% |

| Информационные технологии | 25.6% |

| Сельское хозяйство и еда | 21.2% |

| Поставщики услуг | 20.2% |

| Некоммерческий | 16.3% |

| Энергия | 14.8% |

| Производство | 13.4% |

| Государственный сектор | 10.4% |

| Транспорт | 7.5% |

| Розничная торговля | 7.2% |

| Здравоохранение | 5.6% |

Глубокий подход к сбору информации, основывающийся на поиске взаимодействия объектов с теми или иными web-ресурсами, в совокупности с интеграцией классического шаблона под уникальный офер с известными рычагами взаимодействия по средствам социальной инженерии, которая в свою очередь базируется на тех самых ключевых точках входа, найденных ранее, является высо корезультативным исходом фишинговой компании.

При реализации социальной инженерии через "письмо счастья" необходимо детально просканировать интересы, потребности и главное причастность, а также место в иерархии по отношению к чувствительной информации, применяется для этого OSINT.

Процесс сбора информации инициализируется в тот момент, когда начинает компоноваться портрет пользователя для таргета.

Формирование представления о возможных рычагах для взаимодействия с целью в рамках социальной инженерии с целью скрытого принуждения к совершению ключевого действия. Цифровой след, посещаемые сайты, предпочитаемые экосистемы, методы обмена информацией, взаимодействие со сферой развлечения внутри сети.

Результативность воздействия через точечную коммуникацию зависит от соответствия персонализации демонстративного призыва к действию.

Для составления соответствующей персонализации исходя из собранной информации используются инструменты проектирования "начинки" фишингово письма и те ключевые аспекты аналитики, которые отвечают за взаимодействие пользователя как с интернетом в лице пользователя ресурсов, так и с устройством в качестве его владельца.

Очевидным и основным критерием отбора целей будет для нас доменная электронная почта, которая олицетворяет причастность пользователя к конкретному домену при отсутствие свободной регистрации почт для всех пользователей без ограничений.

Hunter.io

Данный инструмент эффективно используется при разведке для сбора и проверки адресов электронной почты, которые так или иначе связаны с конкретными доменами, организациями или же публично указаны на каких-то ресурсах, например в социальных сетях.

Данный сервис удобен тем, что можно в несколько кликов найти информацию об активности пользователей, которые причастны к интересующему нас домену, если таковые конечно же имеются, то они, как правило, имеют личную почту на домене нужного сайта.

1. Get started for free

2. Регистрация происходит при помощи сторонней электронной почты или же при помощи экосистемы google, выбор за вами.

Также считаю нужным уточнить, что при регистрации сервис просит предоставить ваш номер телефона, код на который приходит для подтверждения регистрации, я использовал e-sim российского оператора - смс пришло.

3. Не уверен, что играет роль выбор при регистрации, для чего конкретно будет использоваться сервис в ваших руках, но именно мой выбор - поиск электронных почт, что соответствует действительности.

4. После успешной регистрации вы можете во вкладке(то, что слева) finder производить поиск по необходимому для вас домену, в результате мы наблюдаем количество результатов, которые к сожалению в бесплатном плане ограничены, а тарифы могут обойтись в круглую сумму (для кого-то это копейки). В отобразившихся доменных почтах имеется статистика с количеством ресурсов, где была указана данная почта, помимо этого указывается то, кому принадлежит данная почта (Support, Sales).

Про функицонал hunter на скрине выше вы можете наблюдать много компонентов. Основные, которые должны интересовать вас для поиска цели - "sources", это указывается под доменной почтой в результатах, там вы сможете найти источники, на которых опубликована связывающая объект и почту информация. Над результатами вы видите фильтрацию, например фильтр "Department" можно использовать для более узкого поиска почты человека, занимающего конкретную должность в компании, дизайнер, саппорт или финансовый директор - выбирать вам, исходя из ваших задумок, к примеру можно пользоваться готовыми наработками или адаптировать AI для воспроизведения фишинговой атаки на конкретные должностные лица, таким образом вы сможете использовать более эффективные тригеры социальной инженерии исходя из поведенческих особенностей, присущих необходимым для вас сотрудникам.

Приступаем к поиску таргета при помощи разведки при наличие доступа к админ панели какого-либо ресурса, например интернет магазин - идеальное поле для манёвров.

При поиске по базе данных ресурса достаточно учесть один простой пункт - Пользователь регистрировался на ресурсе при помощи доменной почты, которая имеет отношение к какому-то проекту.

Представим, что в нашем распоряжении имеется подобный web-ресурс, который является интернет магазином мебели.

Учитывая то, что товары магазина могут удовлетворять не только простых граждан, но и людей, которые могут работать в каких-либо организациях, в том числе, поскольку спектр ассортимента магазина обширный, мы можем сделать вывод, что пользователи в бд данного шопа могут заинтересовать нас для осуществления фишинговой атаки от лица данного шопа.

Проверяем админку ресурса на наличие юзеров с доменной почтой.

Нам необходимо отсортировать записи таким образом, чтобы показывались пользователи, которые действительно пользовались данным сервисом. Для этого мы клацаем на колонку "Адрес доставки", после таких несложных манипуляций будут отображаться в начале юзеры с адресом доставки. Первоначальная выдача результатов с адресами - идеальная релевантность, которая показывает сначала людей, которые с высокой вероятностью пользовались данным магазином. Таким образом мы можем отфильтровать все различных "ботов" или пользователей, которые не были заинтересованы в использовании данного ресурса.

Также хочу уточнить, что при необходимости и возможности вы можете просто экспортировать бд и работать с ней на своей машине, я осуществляю все внутри самой панели, поскольку скачивание бд с последующими манипуляциями - это небольшое отклонение от темы, основная цель - показать последовательность проектирования точечной атаки, ко всему этому в подобных панелях имеется множество инструментов для реализации атаки с самой панели, исходя из этого можно сделать вывод, что если не рассматривать долгое присутствие в панели в качестве опасности и повышения вероятности деанонимизации, то можно избежать лишней траты ресурсов и времени на организацию полноценной инфраструктуры, которая необходима для фишинговой компании.

При небольшом серфинге по базе натыкаемся на такие доменные почты. Красным помечены невалидные домены, зеленым - существующие веб-сайты.

Далее проводим исследование по одному из этих сайтов и составляем картину, которая будет отвечать за основной вектор социальной инженерии, помимо этого необходимо оценить риски, потенциал атаки и перспективы ключевого действия.

Изучим первый домен, который принадлежит коммерческой организации в отрасли разработки по преимущественно в финансовом секторе. Другими словами это B2B компания по внедрению информационных технологий в финтех секторе.

Интересная цель, правда? Исходя из того, что в некоторых полях, которые принадлежат пользователям, имеются заметки по типу "тест" - вероятнее всего, данная компания является партнером исследуемого нами ресурса.

Нас не должно беспокоить это, потому что менеджеры, которым принадлежат почты в любом случае подвластны социальной инженерии.

"о компании" - sslwireless[.]com/our-company/

Позаимствую тезисно ключевые направления компании из страницы, которая находится по данному адресу.

- Управляет одним из первых и крупнейших платежных шлюзов в Бангладеш, стартапы, корпорации и правительства, данные объекты могут использовать данный шлюз, чтобы принимать платежи от клиентов.

- Digital marketing.

- Сотрудничество с Visa, Mastercard, UnionPay, Symantec, Digicert, AWS, SAP, BPC.

К сожалению преждевременная радость касаемо потенциала атаки была напрасна.

Если корпоративная почта данного пользователя не существует, значит вероятнее всего он уже не работает в данной компании, что не будет удивительно потому, что если вернуться к скрину выше, где указана дата регистрации, то можно увидеть, что данный пользователь был зарегистрирован на исследуемом нами ресурсе в 20 году.

Тем не менее стоит перепроверить данную информацию одним простым способом - найти профиль человека в социальных сетях, а именно в linkedin (можно смело утверждать, что данная платформа широко развита в корпоративной среде).

Проверяем данного персонажа на какое-либо отношение к нашей компании.

Действительно данный человек имеет прямое отношение к этой компании, но к сожалению, как и указано в его профиле, в 20 год он ушел с данной организации, буквально после нескольких месяцев с момента регистрации на исследуемом нами ресурсе, вероятнее всего после увольнения и была ликвидирована его корпоративная почта.

Данный кейс я пишу в реал тайме, то-есть у меня не было заготовок, была только идея и определенный опыт, поэтому я мог бы не вносить данную "неудачу" поиска в статью, но я считаю важным добавить этот материал по причине того, что это важный момент.

Подтверждение найденной информации в нескольких источниках является неоспоримым преимуществом при реализации фишинг стратегии потому, что можно часто встречать неактуальную информацию в сети, а значит перепроверка необходима, иначе вы потратите ресурсы, время и энтузиазм.

Ведь из геометрии мы помним, что отрезок, который в нашем случае сравним с атакой, является прямой с двумя ограничивающими точками, проводя параллель с нашей сферой, первая точка - это непосредственно найденная информация, а вторая необходимая точка - это подтверждение информации, иначе наша попытка фишинга будет примитивным лучом с одной входной точкой, перепроверить которую мы поленились или вовсе проигнорировали нужду в этом.

Но все же не хотелось бы терять из виду данную возможность сработать по такому перспективному таргету. Поэтому, исходя из логики, вполне возможно, что бывшие коллеги нашего человека, чья почта неактуальна, тоже пользовались данным сервисом. Проверяем нашу бд ресурcа на наличие еще доменных почт с данным доменом.

Исследуем каждую цель, в приоритете такие факторы, как наличие адреса доставки и время регистрации (чем позже, тем лучше).

Первым идет Khashrul Alam.

Postcoder и Hunter поспособствуют проверки наличия и принадлежности данной почты.

Далее мы убедимся в том, что данный сотрудник по сей день трудится в данной компании, а также идентифицируем его должность.

Наш клиент. Сохраняем информацию и идем дальше.

Валидная почта, нужно удостовериться в актуальности штата.

После примитивного поиска full name данного человека я обнаружил данный сайт kendoemailapp[.]com, на нем находится в открытом доступе информация о компаниях, как правило, это список сотрудников со ссылками на их соц. сети.

На данном сайте мы можем обнаружить двух сотрудников, которые присутствуют в нашей базе данных, осталось проверить их социальные сети на предмет нынешнего места работы.

Судя по открытой информации из социальных сетей и других источников, данный человек уже не занимают какую-то должность в нашей компании, по какой причине - его доменная почта еще жива, неизвестно...

Проверяем следующего возможного сотрудника.

Поскольку он указан в kendoemailapp в списке сотрудников, переходим на его linkedin.

Мы убедились в том, что данный сотрудник по сей день находится в штате и его почта валидная, соответственно данный человек идет в нашу копилку для последующего проектирования атаки.

Проверяем оставшиеся доменные почты нашей компании, по которой мы планируем проектировать фишинговую атаку.

На следующих скринах будет соответсвующая последовательность проверки на валид.

Следующий этап - очередная перепроверка штата по открытым источникам.

- Почта пользователя с IMG_34 не подходит, next.

- Проверяем IMG_35.

инфа из https://www.linkedin.com/in/asma-akter-84621b5a/ :

SSL wireless 2015 - 2020 год - не является сотрудником на данный момент! SKIP - Проверяем сотрудника с IMG_36.

Актуальное место работы, идет в нашу копилку.

Ну вот мы и пришли к логическому завершению сбора информации о целях, которые относятся к компании, получив доступ к которой хакеры могут иметь хорошие перспективы для извлечения какой-либо выгоды.

ИТОГ ПОДГОТОВИТЕЛЬНОГО ИССЛЕДОВАНИЯ:

- Компания<SSL Wireless>:

- Основано в Бангладеш, поставщик ПО преимущественно в финтех секторе, имеет также офис в UK, соответственно организация осуществляет международную деятельность, подтверждением тому будет взаимодействие с Visa, Mastercard, UnionPay, Symantec и другими, о чем уже упоминалось ранее.

- Перспективы взлома данной компании:

В результате цепочки поставок возможно осуществить большой охват все различной финансовой инфраструктуры множества компаний-партнеров, напоминаю, что SSL Wireless = B2B продукты.

Sensitive data на серверах компании может пригодиться для последующего более глубокого исследования компаний-партнеров.

Приостановление работы компании, если вы понимаете о чем речь = негативные последствия не только для репутации и финансовых издержек, А ТАКЖЕ это коснется компаний-партнеров, поскольку подобный вид сотрудничества и спецификации финтех продуктов зачастую подразумевает высокую частоту поддержки на протяжении всего отрезка сотрудничества, а в большинстве случаев это длится годами, если не десятилетиями. - Цели под социальную инженерию:

У нас в наличие несколько объектов, которые с вероятностью 99.9% имеют прямое отношение к данной компании, а именно являются ее сотрудниками. Кроме этого мы имеем данные о взаимодействие данных сотрудников со сторонним ресурсом по средству электронной почты, а именно была произведена регистрация на том самом ресурсе при помощи рабочей электронной почты, соответственно у нас есть возможность коммуницировать от имени стороннего ресурса с данными людьми через их рабочую почту.

Упаковка html для письма с точечным рычагом социальной инженерии.

На примере khashrul.alam@sslwireless.com я покажу как использовать полученную информация в создании html для письма.

Почему именно данная почта?

Поскольку у данного клиента имеется и адрес выставления счета и адрес доставки, которые совпадают. Это является оптимальным для того, чтобы показать на практике создание html c использованием базового шаблона сервиса, базу данных которого мы исследовали на предмет доменных почт пользователей. Мы будем приенять психологический трюк с "логикой неизбежности", об этом более подробно расскажу при формировании самого шаблона html.

Касамаемо шаблона для письма:

Практических во всех современных панелях управления предусмотрено такой раздел, как "email templates", что в свою очередь является удобным инструментом для администратора.

Кроме того, что это позволяет использовать готовые шаблоны, например шаблон смены пароля или шаблон для оповещения об отправке товара, еще имеется возможность абсолютно с нуля создавать готовые шаблоны, что в свою очередь в разы облегчает задачу.

Конструктор данной панели выглядит следующим образом:

Из двух изображений выше можно понять, что конструктор позволяет выбрать необходимый шаблон, подгрузить его в редактор и уже в редакторе по необходимости отредактировать какую-либо часть html, также имеется возможность добавлять или удалять переменные, а именно любые связующие с пользователем компоненты, к примеру электронная почта, номер или его имя.

Мы на финишной прямой, далее нам нужно лишь выбрать «выигрышный» шаблон, кастомизировать его под наши нужды, а именно добавить туда призыв к ключевому действию через ту самую «логику неизбежности», что в нашем случае будет являться очередной ордер, который мы создадим в админ панели и при помощи конструктора адаптируем шаблон под пользователя. Также непосредственное ключевое действие, как правило, в таком контексте манипуляции – скачивание какого либо документа во вложении для заполнения отказа от заказа с последующим ответом, к которому должен прикрепиться заполненный отказ или же гиперссылка в письме, которая ведет на сторонний ресурс принадлежащий хакерами и его функционал акцентирован на взаимодействие посетителя с контентом, в результате которого происходит заражения устройства пользователя или компрометация каких-либо данных.

С этого момента я буду использовать свой профиль на данном ресурсе, который я предварительно зарегистрировал для того, чтобы показать все манипуляции внутри панели.

Таким образом я покажу как использовать собранные данные с бд, адаптировать шаблон под атаку и отправить данный шаблон через SMTP самого же сервиса, по итогу атакуемый пользователь, в данном случае я сам, получит письмо от самого онлайн магазина, в письме будет компрометированный html шаблон.

Нам необходимо через панель создать самостоятельно order для атакуемого пользователя, что мы уже сделали выше.

Как правило, во вкладке магазинов администратор может выстраивать взаимосвязь конкретных шаблонов, которые были созданы заранее, и действий со стороны пользователя.

На скрине выше мы наблюдаем "New Order Confirmation templates", в этом пункте конфигурации мы указываем необходимый шаблон.

Возвращаемся к нашим шаблонам и редактируем выбранный шаблон.

Template Content это то, что необходимо отредактировать под наши нужды.

Самым базовым решением является заменить:

Гиперссылку "logging into your account" ссылкой на ресурс для последующего развития атаки на цель

Если злоумышленник имеет возможность прозванивать данную гео, то в приоритете он может изменить и номер, указанный в письме, в таком случае человек позвонив по номеру может быть обработан на кц.

Отредактировав вышеупомянутую ссылку я успешно провел новое письмо с уже кастомизированным шаблоном, таким образом будем считать, что я провел попытку фишинговой атаки на пользователя ресурса от лица самого ресурса, при этом производилось проникновение в панель администратора и использовались базовые функции панели по управлению магазином и пользователями, рассылкой.

Отправка email из текущего ордера, который мы ранее создали

В результате непродолжительного исследования админ панели онлайн магазина с вытекающей компрометацией email письма в рассылке по отношению к пользователю данного магазина мы имеем следующее:

Данное письмо я предварительно отправил на свой аккаунт и оно использует шаблон по умолчанию.

Это новое письмо, в котором используется кастомный html шаблон. Можно заметить, что ссылка на нашем шаблоне ведёт на сторонний ресурс.

ЗАКЛЮЧЕНИЕ И ВЫВОД:

Схема довольна проста, но по своей боевой мощи может составить конкуренцию и даже выбиться в дамки при четкой последовательности отдельно структурированных действий, которые в совокупности при наименьших затратах (за исключением времени), запускают эффективную компанию с потенциально высокой маржой. Данную разницу между усилиями, средствами и профитом хакеры могут направить на финансовую выгоду, репутационный ущерб или сопутствующую мета выгоду.

Для брокеров начального доступа, которые стремятся развернуть полноценную инфраструктуру для дальнейшего развития проникновения к сопутствующим компонентам экосистемы объекта, данная методология является наиболее эффективной для создания коммерческого продукта на посреднической основе.

Также группы лиц, заинтересованные в долгосрочном сохранении возможности проникновения в потенциально выгодные инфраструктуры с использованием перспективной цели для фишинговой компании, могли бы рассмотреть данную статью в качестве причинно-следственных связей, а аналитики информационной безопасности призываются учесть работоспособность методологии и проектировать рычаги противодействия на начальных этапах развертывания подобных стратегий, так как обучение сотрудников тому, что нельзя использовать рабочую информацию на сторонних ресурсах, не является эффективным решением, время уже показало.

Вложения

Последнее редактирование:

Благодарю!

Благодарю!