Автор: n0_mad

Источник: xss.pro

Приветствую, дорогой читатель. Когда-то давно, во времена первых попыток написания статей, я описал как можно взаимодействовать с поддержкой какой-либо забугорной организации, извлекая выгоду с точки зрения данных. Много было описаний, но мало было практики, хотя это вполне не плохой способ разведки для MiTM или вовсе поиска персональных данных сотрудников, которые утекли в сеть по конкретной цели.

Было это и вправду давненько, поэтому сегодня рассмотрим эту тему, но with a twist

Акцент будет сделан на том, чтобы не использовать в начале какие-то устанавливаемые инструменты или сложные технические методологии, но перейти к улучшению арсенала и автоматизации некоторых процессов разведки в конечном итоге. Для этого выбран рандомный таргет и мы начинаем.

В 2-ух статьях мы затронем следующие топики, связанные с СИ, OSINT, сбором и анализом информации в процессе разведки, а так же апгрейды:

Этап 1. Простой метод поиска информации для импостинга и создание “образа”.

Грубо говоря, для будущего моста коммуникации, мы используем концепцию спуфинга, либо назовём это как есть кражей личности(identity theft). Этот этап подготовки важен, так как в какой-то момент мы будем втираться в доверие как уже действующий пользователь через почту или чат.

Для начала нам необходимо найти пользователя, коим мы будем представляться в случае, если возникнет необходимость контактировать с сотрудниками.

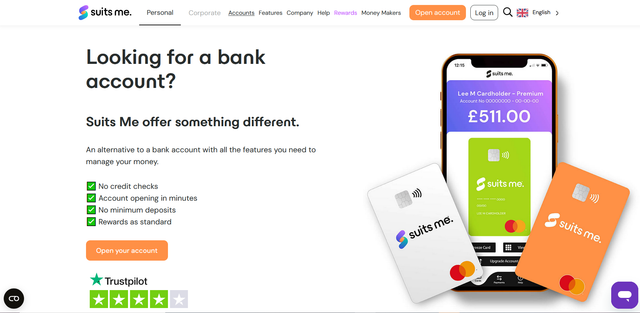

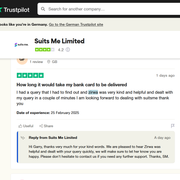

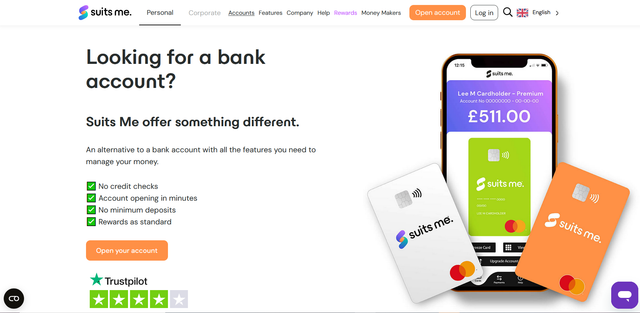

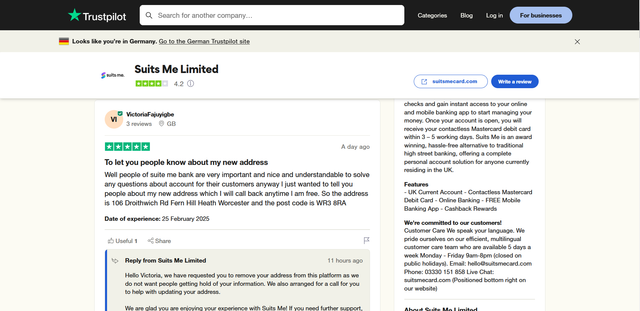

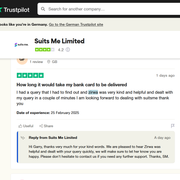

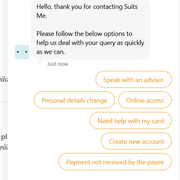

Оценивая обстановку, прямо на сайте у нас уже есть источник информации и не хилый - Trustpilot. Пойдём по порядку, сначала данные о ”клиенте”.

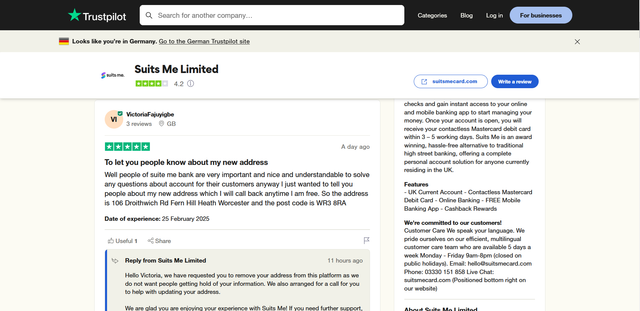

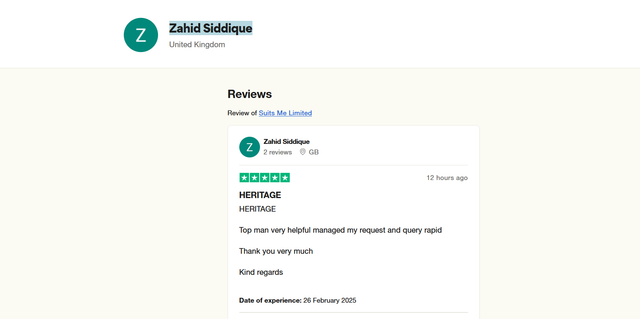

Наша основная задача в процессе скроллинга Trustpilot - научиться отличать фейковые отзывы от ботов, которые накручивают себе сами компании и комментарии, оставленные реальными пользователями, а вдобавок выделять ключевые зацепки для дальнейшего поиска. Лично меня привлек данный пользователь, так как его отзывы выглядят вполне правдоподобно:

Что мы уже получили?

Возможное имя, причину обращения, гео. Можно развивать.

Приступаем к поиску дополнительной информации о пользователе, анализу социальных сетей.

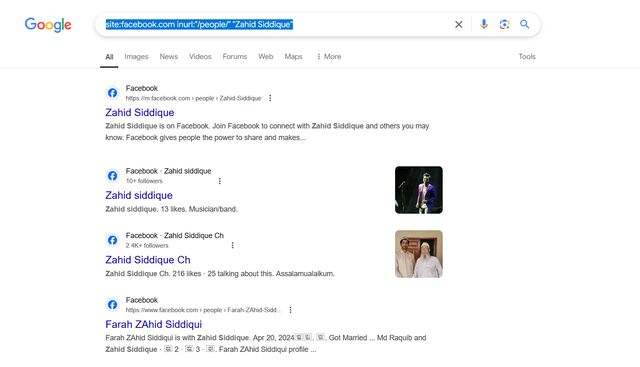

Я предпочитаю использовать старый-добрый Dorks, чтобы не сильно заморачиваться.

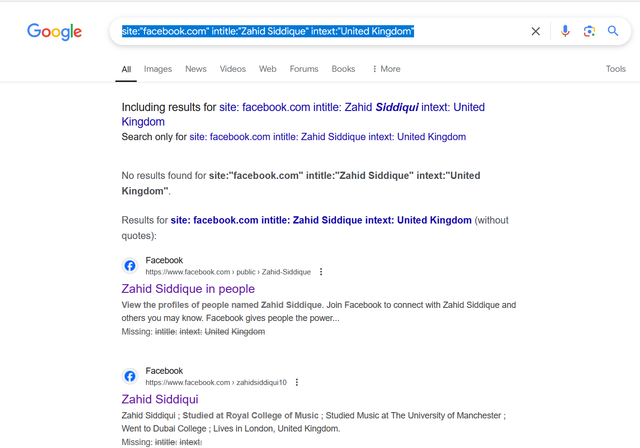

Для нашего примера я взял facebook.com как отправную точку, но не забываем, что у Facebook довольно строгие правила индексирования страниц поисковыми системами и пользователи, особенно защищенные настройками конфиденциальности, вовсе не отображаются в результатах. Если хотите более углубленные способы, то используйте Social Links, WhatsMyName, https://developers.facebook.com/docs/graph-api/ и т.п.

Применяем запрос

Нам выдаётся довольно большое количество нерелевантных запросов. Меняем, сужаем поиск.

Не буду растягивать, но, скажу честно, что перебробовав запросы:

Должного результата получено не было, однако самый корявый запрос

Замечательно! Переходим на страницу профиля:

Обращаем внимание на вкладку “About”:

Work: No workplaces to show

University:

Studied at Royal College of Music

Добавляем информацию:

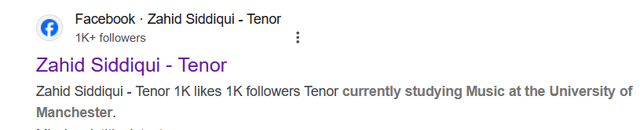

Оказывается он певец. Тенор, на это могло навести ещё фоновое фото профиля.

Запишем-ка в блокнотик заодно и ссылку с его же видео(вдруг мы захотим вообще с ним дипфейк сделать и играться дальше, так что не пренебрегаем, граждане скаммерсанты): https://www.facebook.com/cityoflond...-passion-with-zahid-siddiqui/546397536831221/

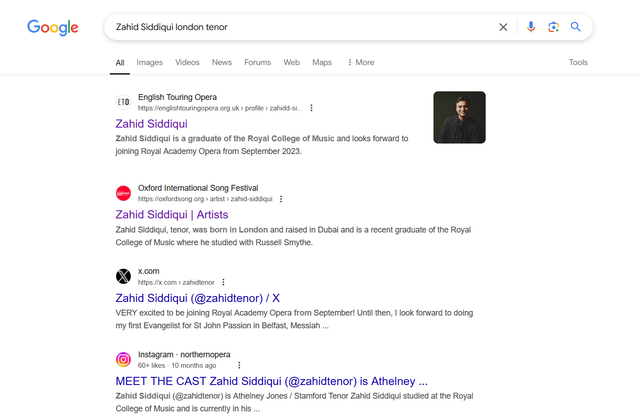

Теперь посмотрим более детально кто же мы такой, использовав простейший запрос “Zahid Siddiqui London tenor”:

https://englishtouringopera.org.uk/profile/zahidd-siddiqui

https://oxfordsong.org/artist/zahid-siddiqui

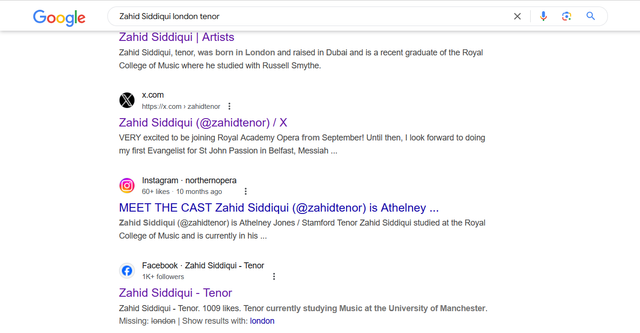

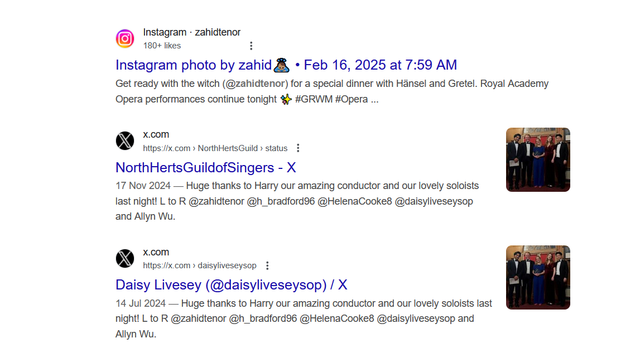

Ещё и горсть социальных сетей в придачу с никнеймом @zahidtenor:

Заодно последние упоминания социальных сетей подтянем для актуализации:

Хватит ли нам для того, чтобы выдать себя за оперного певца? В целом, хватит. Однако, не забываем, что различные финансовые организации имеют тенденцию задавать вопросы безопасности в случае подозрений.

Небольшой ликбез.

Обычно, в финансовой сфере, процедура идентификации со стороны поддержки делится на 3 уровня и примерно у всех одинаковая:

Уровень 1: Идентификация базовых данных пользователя(имя, возраст, активность аккаунта, red flags) и авторизации.

Уровеь 2: В случае red flags в процессе первого уровня, анализируется fingerprint авторизованного устройства, Geo match на основании IP, а так же адреса фактического проживания. Поддержка задаёт вопросы для более детальной проверки, например, о последних действиях по счёту, операция за конкретный день, какую почту указывали, то, что позволяет убедится, что это клиент.

Уровень 3: В случае, если уровень 3 так же не успешен, поддержка переходит к процедуре полной идентификации. Сотрудник будет задавать вопросы о паспортных данных, номере счёта, страхования и так далее. Здесь так же отправляется внутренний алерт в более функциональный эшелон, например, в Back-Office.

Исходя из этого, нам ничего не мешает провести более детальный поиск, создать полный профиль, проверить утечки и даже, возможно, попытаться себя максимально выдать за выбранную нами цель с технической точки зрения(IP, устройство, ОС и т.п.), а может и вовсе где-то есть логин и пароль. Однако, мы в этом блоке не акцентируем внимание на том, чтобы извлекать материальную выгоду из украденной личности.

Этап 2. Поиск информации о сотрудниках компании и подготовка к контакту с поддержкой.

Что и зачем мы это делаем?

Совсем немного выше, я уже сказал о том, что возможно проводить более полный анализ. Так как наша цель в этой статье не Дубайский Британец, а сотрудники, то всё, что мы не применили к identity theft жертве, мы применим, пожалуй, к другому таргету поинтереснее для нас.

Простой способ:

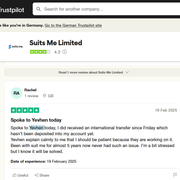

Да, мы действительно можем работать с тем же Trustpilot, так как и сами компании, и реальные пользователи очень любят восхвалять лично сотрудников(есть и сотрудники, которые заказывают отзывы со своим упоминанием, по аналогии с банки.ру, за положительный отзыв сотруднику полагается премия). Поэтому, открыв страницу с отзывами и блокнот, собираем имена:

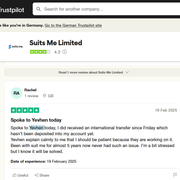

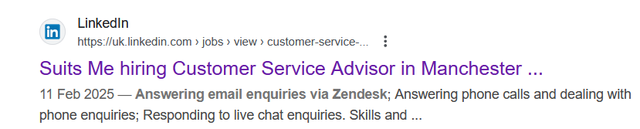

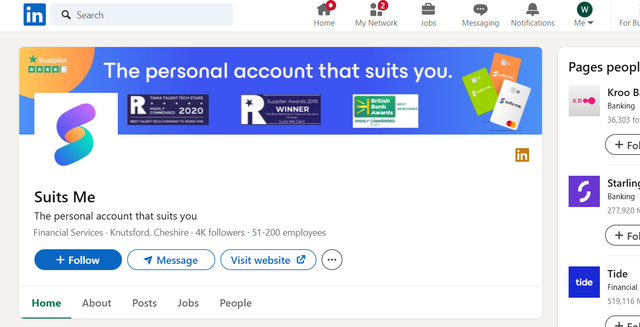

Что дальше? Та же магия, которая происходила и с личностью, которую мы успешно себе присвоили начале, только используем поиск шире, а не исключительно Facebook, так как некоторые белые воротнички больше предпочитают LinkedIn, например, а там и название компании ставят, и должности, и срок работы, и гео(чтобы новые офферы получать), к примеру

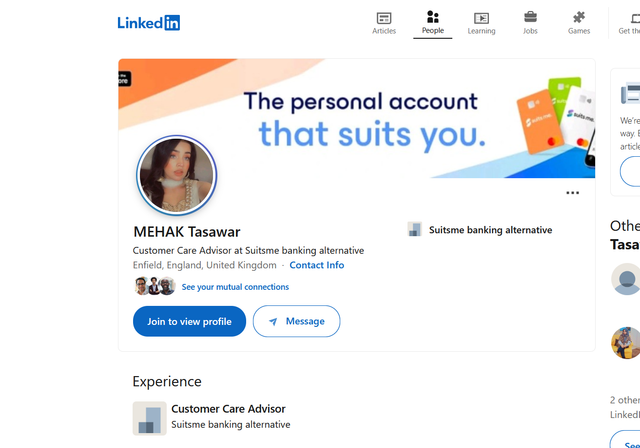

Для полноты разведки:

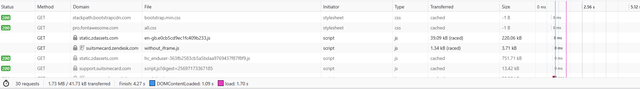

Заодно, попутно, собираем информационные полезности для каких-то манипуляций в будущем. Например, мы теперь знаем, что одна из систем, которую использует, с вероятностью 90% весь customer care(CC) отдел, это Zendesk – https://www.reco.ai/blog/how-zendesk-left-a-backdoor-open:

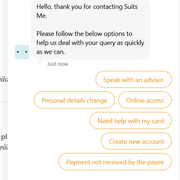

Хотя вообще мы могли бы это понять ещё на сайте, если посмотреть на дизайн:

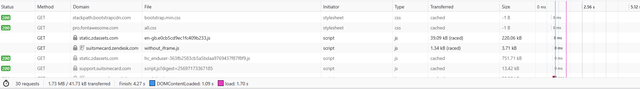

Либо проинспектировав “Network” и оценив куда же отправляются запросы:

Альтернативный способ:

Используем силу соц.сетей, пробуем построить иерархию. Для интересности кейса, суть статьи в том, чтобы находить лазейки именно через отдел поддержки(customer care / support), поэтому мы не рассматривали VP, C-level менеджмент. Да и будем откровенны, чего там искать эти отправные точки: https://suitsmecard[.]com/meet-the-team

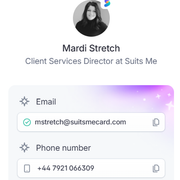

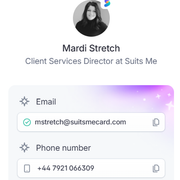

Раз уж мы говорим о customer care, то во главе иерархии выделим Mardi S. CSD

(Client Services Director)

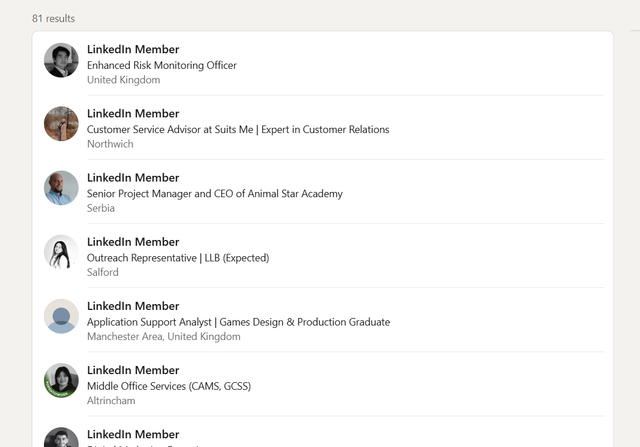

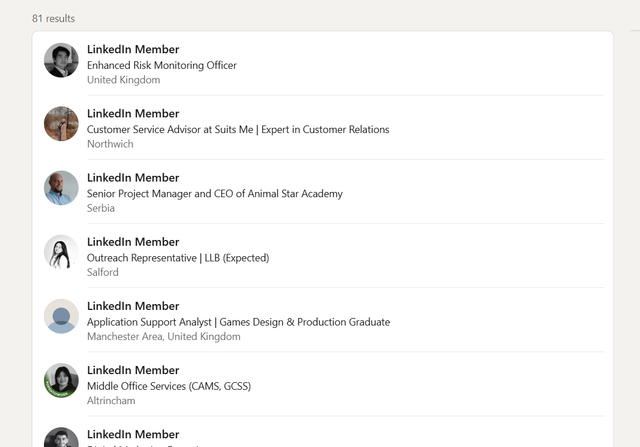

Выбрав вкладку “People” или нажав на “xx-xx employees”, нам выпадет список сотрудников, их указанные должности:

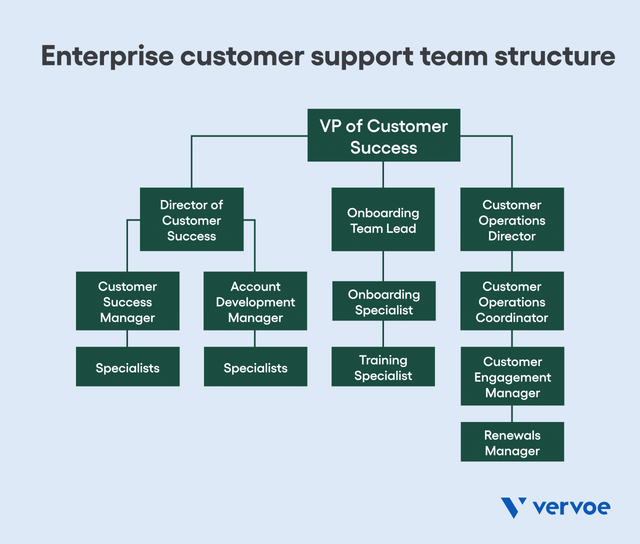

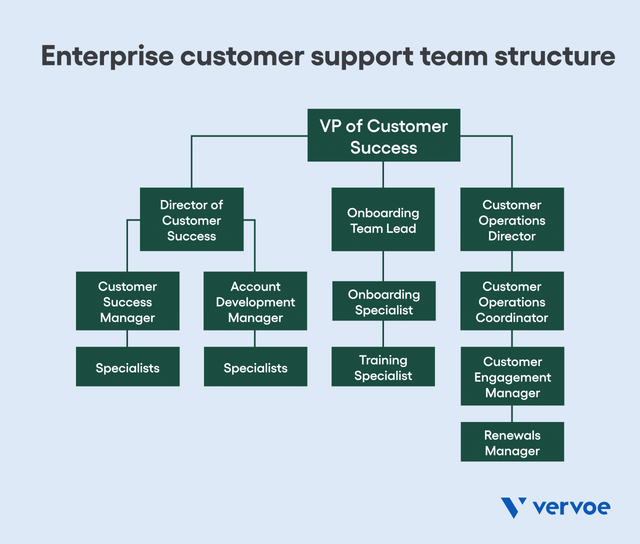

Можно попробовать ориентироваться при создании чарта иерархии на подобное:

Однако, у нас не указаны имена, так как мы не входим в общий круг с пользователями. Тут уж проявляем смекалку и используем поиск по фото тех, кто нас интересует в списке с ключевым словом “Support” или “Customer Care”. Через что и как искать по фото, полагаю, известно, куча статей и инструментов, так мы и на имена наткнемся, а может и на ссылки соц.сетей сразу.

Конечно, можно попробовать и пробраться в круг, но могут выкинуть. Можно сделать и иначе

Этап 3. Поиск данных социальных сетей сотрудников.

Напоминаю, что у нас ещё куча сотрудников CC, котором не повезло оказаться в сегодняшней статье.

Вернемся к тому, чтобы запросить

Теперь перерыв на лайфхак с LinkedIn, чтобы обойти ту беду с недоступностью информации:

Если мы будем смотреть на кого-то, кто в компании, а мы зарегистрированы, то справа у нас будут все кореша данного пользователя, с их званиями и ссылками.

Можно еще зарегистрироваться на Wiza и получить данные(до 25) через LinkedIn, адрес корпоративной почты и номер телефона для нас тоже полезны, почему бы и нет:

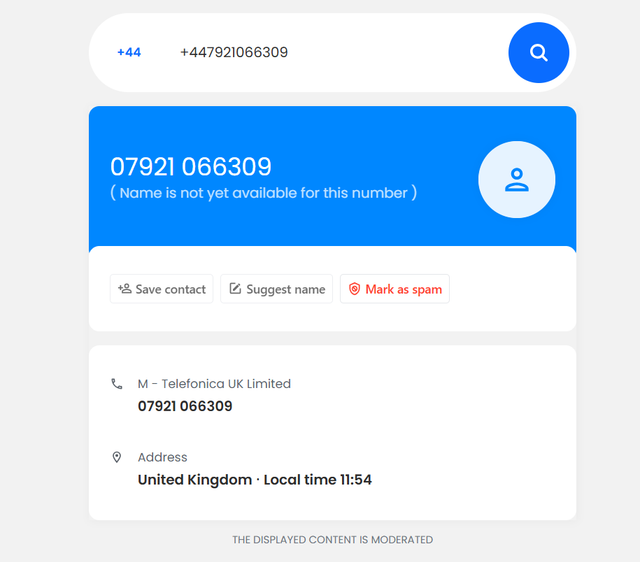

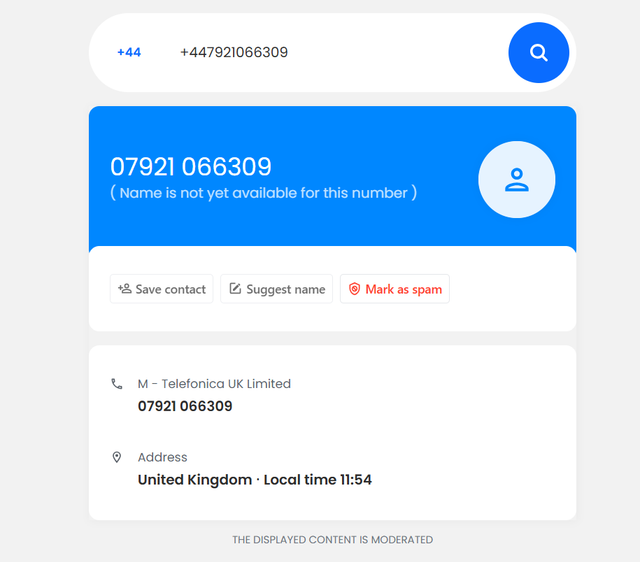

Тем более, что через мы так же получаем данные об операторе, который, вероятнее всего, тоже корпоративный:

Поскольку Mardi S. является представителем CC, да и рыбкой в команде не малой, то концепцию это не нарушает, а нам интереснее.

И всё же LinkedIn это нечто бизнесовое… Что-то сухое и какое-то формальное. Поищем-ка через Facebook.

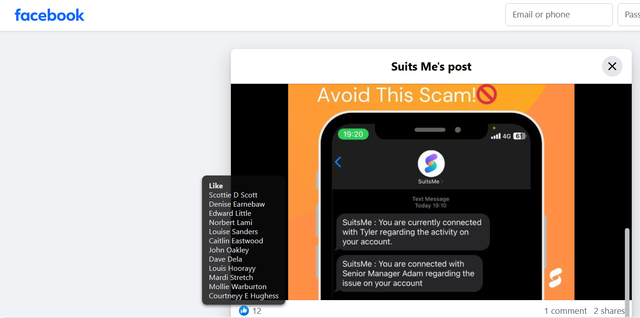

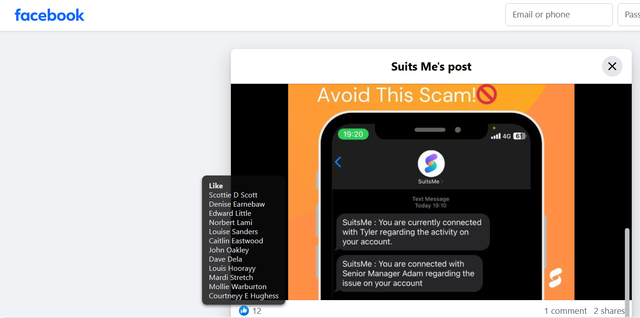

Однако, снова спойлер, тут нас будет ждать разочарование, скорее всего из-за настроек конфиденциальности профиля. Не отчаивайся, дорогой читатель, применяем снова смекалку и заходим в группу Suits Me Card(https://www.facebook.com/suitsmecard) и смотрим на лайки и комментарии, натыкаясь на такую картину:

Только я увидел нашу героиню в списке? Нет? Отлично. Как я и обещал, вся важная часть подготовки прошла без инструментов, оплат или каких-либо сложностей. Теперь время хватать ссылку на фейсбук нашей гражданочки и приступать к этапу 4, где мы будем искать ВООБЩЕ ВСЕ в шкафчике с надписью "личное-утёкшее".

Только вот вернёмся мы к этому уже в следующей части, так что готовимся уменьшать количество тривиальной информации

До следующей встречи!

Источник: xss.pro

Приветствую, дорогой читатель. Когда-то давно, во времена первых попыток написания статей, я описал как можно взаимодействовать с поддержкой какой-либо забугорной организации, извлекая выгоду с точки зрения данных. Много было описаний, но мало было практики, хотя это вполне не плохой способ разведки для MiTM или вовсе поиска персональных данных сотрудников, которые утекли в сеть по конкретной цели.

Было это и вправду давненько, поэтому сегодня рассмотрим эту тему, но with a twist

Акцент будет сделан на том, чтобы не использовать в начале какие-то устанавливаемые инструменты или сложные технические методологии, но перейти к улучшению арсенала и автоматизации некоторых процессов разведки в конечном итоге. Для этого выбран рандомный таргет и мы начинаем.

В 2-ух статьях мы затронем следующие топики, связанные с СИ, OSINT, сбором и анализом информации в процессе разведки, а так же апгрейды:

- Простой метод поиска информации для импостинга и создание “образа” пользователя. (Часть 1)

- Поиск информации о сотрудниках компании и подготовка к контакту с поддержкой. (Часть 1)

- Поиск данных сотрудников через социальные сети. (Часть 1)

- OSINT личных данных цели(сотрудника) с применением инструментария. (Часть 2)

- Способы получения информации через Social Engineering и прямой контакт с поддержкой для получения дополнительной информации. (Часть 2)

- Применение этих данных в собственных целях. Отчётность, атаки и так далее. (Часть 2)

- Автоматизация процесса общения и мультитаскинг с помощью AI. (Часть 2)

Этап 1. Простой метод поиска информации для импостинга и создание “образа”.

Грубо говоря, для будущего моста коммуникации, мы используем концепцию спуфинга, либо назовём это как есть кражей личности(identity theft). Этот этап подготовки важен, так как в какой-то момент мы будем втираться в доверие как уже действующий пользователь через почту или чат.

Для начала нам необходимо найти пользователя, коим мы будем представляться в случае, если возникнет необходимость контактировать с сотрудниками.

Оценивая обстановку, прямо на сайте у нас уже есть источник информации и не хилый - Trustpilot. Пойдём по порядку, сначала данные о ”клиенте”.

Лирическое отступление. Да, есть и такие индивидуумы, которые ну прямо напрашиваются на то, чтобы их личность мы использовали, но мы возьмём что-то интереснее. Пример:

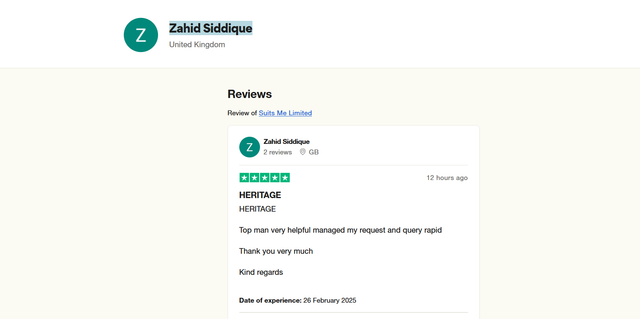

Наша основная задача в процессе скроллинга Trustpilot - научиться отличать фейковые отзывы от ботов, которые накручивают себе сами компании и комментарии, оставленные реальными пользователями, а вдобавок выделять ключевые зацепки для дальнейшего поиска. Лично меня привлек данный пользователь, так как его отзывы выглядят вполне правдоподобно:

Что мы уже получили?

Возможное имя, причину обращения, гео. Можно развивать.

Приступаем к поиску дополнительной информации о пользователе, анализу социальных сетей.

Я предпочитаю использовать старый-добрый Dorks, чтобы не сильно заморачиваться.

Для нашего примера я взял facebook.com как отправную точку, но не забываем, что у Facebook довольно строгие правила индексирования страниц поисковыми системами и пользователи, особенно защищенные настройками конфиденциальности, вовсе не отображаются в результатах. Если хотите более углубленные способы, то используйте Social Links, WhatsMyName, https://developers.facebook.com/docs/graph-api/ и т.п.

Применяем запрос

site:facebook.com inurl:"/people/" "Zahid Siddique":

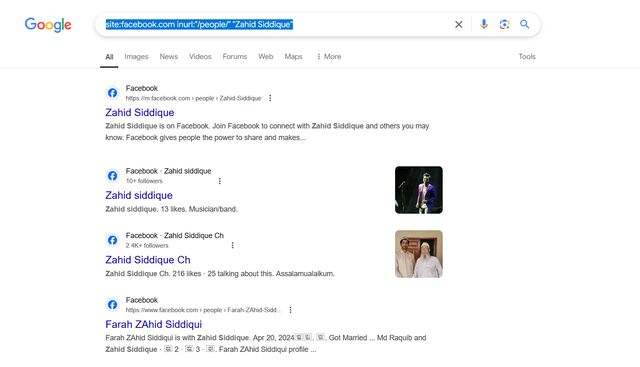

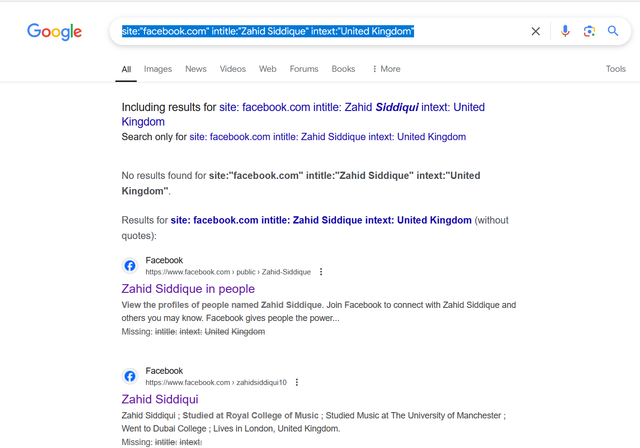

Нам выдаётся довольно большое количество нерелевантных запросов. Меняем, сужаем поиск.

Не буду растягивать, но, скажу честно, что перебробовав запросы:

site:facebook.com "Zahid Siddique" "Lives in United Kingdom"site:facebook.com inurl:"profile.php?id=" "Zahid Siddique" "United Kingdom"site:facebook.com "Zahid Siddique" "United Kingdom"site:facebook.com intitle:"Zahid Siddique" "United Kingdom"Должного результата получено не было, однако самый корявый запрос

site:"facebook.com" intitle:"Zahid Siddique" intext:"United Kingdom" сработал как надо:

Замечательно! Переходим на страницу профиля:

Обращаем внимание на вкладку “About”:

Work: No workplaces to show

University:

Studied at Royal College of Music

- Vocal Studies·August 2019 - July 2021

- School year 2019

Добавляем информацию:

- Имя - Zahid Siddique.

- Причина обращения - Heritage(наследство).

- Геолокация - London, United Kingdom.

- Учился, а соответственно и жил в Дубае, Манчестере, Лондоне.(ещё и в Royal College)

- Фото.

- Никнейм - zahidsiddiqui10.

Оказывается он певец. Тенор, на это могло навести ещё фоновое фото профиля.

Запишем-ка в блокнотик заодно и ссылку с его же видео(вдруг мы захотим вообще с ним дипфейк сделать и играться дальше, так что не пренебрегаем, граждане скаммерсанты): https://www.facebook.com/cityoflond...-passion-with-zahid-siddiqui/546397536831221/

Теперь посмотрим более детально кто же мы такой, использовав простейший запрос “Zahid Siddiqui London tenor”:

https://englishtouringopera.org.uk/profile/zahidd-siddiqui

https://oxfordsong.org/artist/zahid-siddiqui

Ещё и горсть социальных сетей в придачу с никнеймом @zahidtenor:

Заодно последние упоминания социальных сетей подтянем для актуализации:

Хватит ли нам для того, чтобы выдать себя за оперного певца? В целом, хватит. Однако, не забываем, что различные финансовые организации имеют тенденцию задавать вопросы безопасности в случае подозрений.

Небольшой ликбез.

Обычно, в финансовой сфере, процедура идентификации со стороны поддержки делится на 3 уровня и примерно у всех одинаковая:

Уровень 1: Идентификация базовых данных пользователя(имя, возраст, активность аккаунта, red flags) и авторизации.

Уровеь 2: В случае red flags в процессе первого уровня, анализируется fingerprint авторизованного устройства, Geo match на основании IP, а так же адреса фактического проживания. Поддержка задаёт вопросы для более детальной проверки, например, о последних действиях по счёту, операция за конкретный день, какую почту указывали, то, что позволяет убедится, что это клиент.

Уровень 3: В случае, если уровень 3 так же не успешен, поддержка переходит к процедуре полной идентификации. Сотрудник будет задавать вопросы о паспортных данных, номере счёта, страхования и так далее. Здесь так же отправляется внутренний алерт в более функциональный эшелон, например, в Back-Office.

Исходя из этого, нам ничего не мешает провести более детальный поиск, создать полный профиль, проверить утечки и даже, возможно, попытаться себя максимально выдать за выбранную нами цель с технической точки зрения(IP, устройство, ОС и т.п.), а может и вовсе где-то есть логин и пароль. Однако, мы в этом блоке не акцентируем внимание на том, чтобы извлекать материальную выгоду из украденной личности.

Этап 2. Поиск информации о сотрудниках компании и подготовка к контакту с поддержкой.

Что и зачем мы это делаем?

Совсем немного выше, я уже сказал о том, что возможно проводить более полный анализ. Так как наша цель в этой статье не Дубайский Британец, а сотрудники, то всё, что мы не применили к identity theft жертве, мы применим, пожалуй, к другому таргету поинтереснее для нас.

Простой способ:

Да, мы действительно можем работать с тем же Trustpilot, так как и сами компании, и реальные пользователи очень любят восхвалять лично сотрудников(есть и сотрудники, которые заказывают отзывы со своим упоминанием, по аналогии с банки.ру, за положительный отзыв сотруднику полагается премия). Поэтому, открыв страницу с отзывами и блокнот, собираем имена:

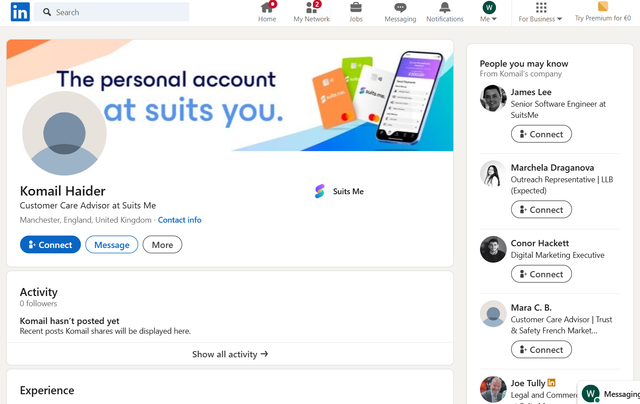

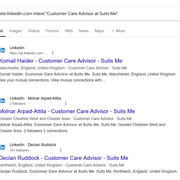

Что дальше? Та же магия, которая происходила и с личностью, которую мы успешно себе присвоили начале, только используем поиск шире, а не исключительно Facebook, так как некоторые белые воротнички больше предпочитают LinkedIn, например, а там и название компании ставят, и должности, и срок работы, и гео(чтобы новые офферы получать), к примеру

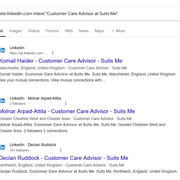

site:linkedin.com intitle:"suitsme card customer care" intext:"Mehak":

Не расстраивайтесь, если вы не нашли многих, в customer care отделах, на фронт позициях не редко практикуется аутсорсинг, поэтому не указываются названия именно той компании, которая является вашей целью. Так же не забываем играться должностями, по типу customer support specialist, customer care, support operator и т.п.Спойлер: В нашем случае правильная должность "Customer Care Advisor at Suits Me"

Для полноты разведки:

Заодно, попутно, собираем информационные полезности для каких-то манипуляций в будущем. Например, мы теперь знаем, что одна из систем, которую использует, с вероятностью 90% весь customer care(CC) отдел, это Zendesk – https://www.reco.ai/blog/how-zendesk-left-a-backdoor-open:

Хотя вообще мы могли бы это понять ещё на сайте, если посмотреть на дизайн:

Либо проинспектировав “Network” и оценив куда же отправляются запросы:

Альтернативный способ:

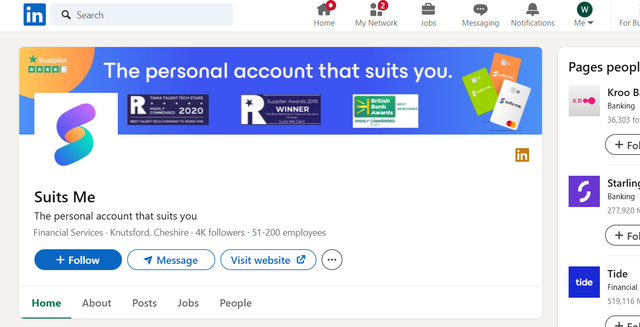

Используем силу соц.сетей, пробуем построить иерархию. Для интересности кейса, суть статьи в том, чтобы находить лазейки именно через отдел поддержки(customer care / support), поэтому мы не рассматривали VP, C-level менеджмент. Да и будем откровенны, чего там искать эти отправные точки: https://suitsmecard[.]com/meet-the-team

Раз уж мы говорим о customer care, то во главе иерархии выделим Mardi S. CSD

(Client Services Director)

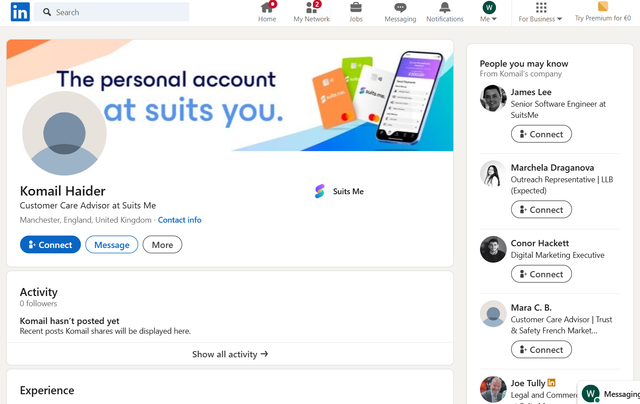

Вот и развернем нашу с вами игру в поле LinkedIn’а, перейдя на страницу компании:Оффтоп: Однако, стоит заметить, что обычно у Team Leads, Tech Leads, менеджеров и руководителей низшего звена в клиентском отделе так же есть учётки в той же Zendesk, поэтому не стоит пренебрегать данными и по ним.

Выбрав вкладку “People” или нажав на “xx-xx employees”, нам выпадет список сотрудников, их указанные должности:

Можно попробовать ориентироваться при создании чарта иерархии на подобное:

Однако, у нас не указаны имена, так как мы не входим в общий круг с пользователями. Тут уж проявляем смекалку и используем поиск по фото тех, кто нас интересует в списке с ключевым словом “Support” или “Customer Care”. Через что и как искать по фото, полагаю, известно, куча статей и инструментов, так мы и на имена наткнемся, а может и на ссылки соц.сетей сразу.

Конечно, можно попробовать и пробраться в круг, но могут выкинуть. Можно сделать и иначе

Этап 3. Поиск данных социальных сетей сотрудников.

Напоминаю, что у нас ещё куча сотрудников CC, котором не повезло оказаться в сегодняшней статье.

Вернемся к тому, чтобы запросить

site:linkedin.com intext:"Customer Care at Suits Me" и получить результат:

Теперь перерыв на лайфхак с LinkedIn, чтобы обойти ту беду с недоступностью информации:

Если мы будем смотреть на кого-то, кто в компании, а мы зарегистрированы, то справа у нас будут все кореша данного пользователя, с их званиями и ссылками.

Можно еще зарегистрироваться на Wiza и получить данные(до 25) через LinkedIn, адрес корпоративной почты и номер телефона для нас тоже полезны, почему бы и нет:

Тем более, что через мы так же получаем данные об операторе, который, вероятнее всего, тоже корпоративный:

Поскольку Mardi S. является представителем CC, да и рыбкой в команде не малой, то концепцию это не нарушает, а нам интереснее.

И всё же LinkedIn это нечто бизнесовое… Что-то сухое и какое-то формальное. Поищем-ка через Facebook.

Однако, снова спойлер, тут нас будет ждать разочарование, скорее всего из-за настроек конфиденциальности профиля. Не отчаивайся, дорогой читатель, применяем снова смекалку и заходим в группу Suits Me Card(https://www.facebook.com/suitsmecard) и смотрим на лайки и комментарии, натыкаясь на такую картину:

Только я увидел нашу героиню в списке? Нет? Отлично. Как я и обещал, вся важная часть подготовки прошла без инструментов, оплат или каких-либо сложностей. Теперь время хватать ссылку на фейсбук нашей гражданочки и приступать к этапу 4, где мы будем искать ВООБЩЕ ВСЕ в шкафчике с надписью "личное-утёкшее".

Только вот вернёмся мы к этому уже в следующей части, так что готовимся уменьшать количество тривиальной информации

До следующей встречи!