Мне этот Nym постоянно при запуске пытался установить какой-то хелпер (без него тоже работал), через несколько дней использования. Есть кто делал аудит? Интересно почитать, пока выглядит весьма специфически

Nym and NymVPN - Next-gen privacy with mixnet and VPN service

Hi everyone, I’m part of Nym Technologies team. We’re excited to introduce Nym, our mixnet, and NymVPN, our privacy-focused app, to this community. We’re eager to hear your thoughts and discuss the possibility of being featured as a recommended tool by Privacy Guides. 🌐 What’s Nym? Nym is a...

discuss.privacyguides.net

discuss.privacyguides.net

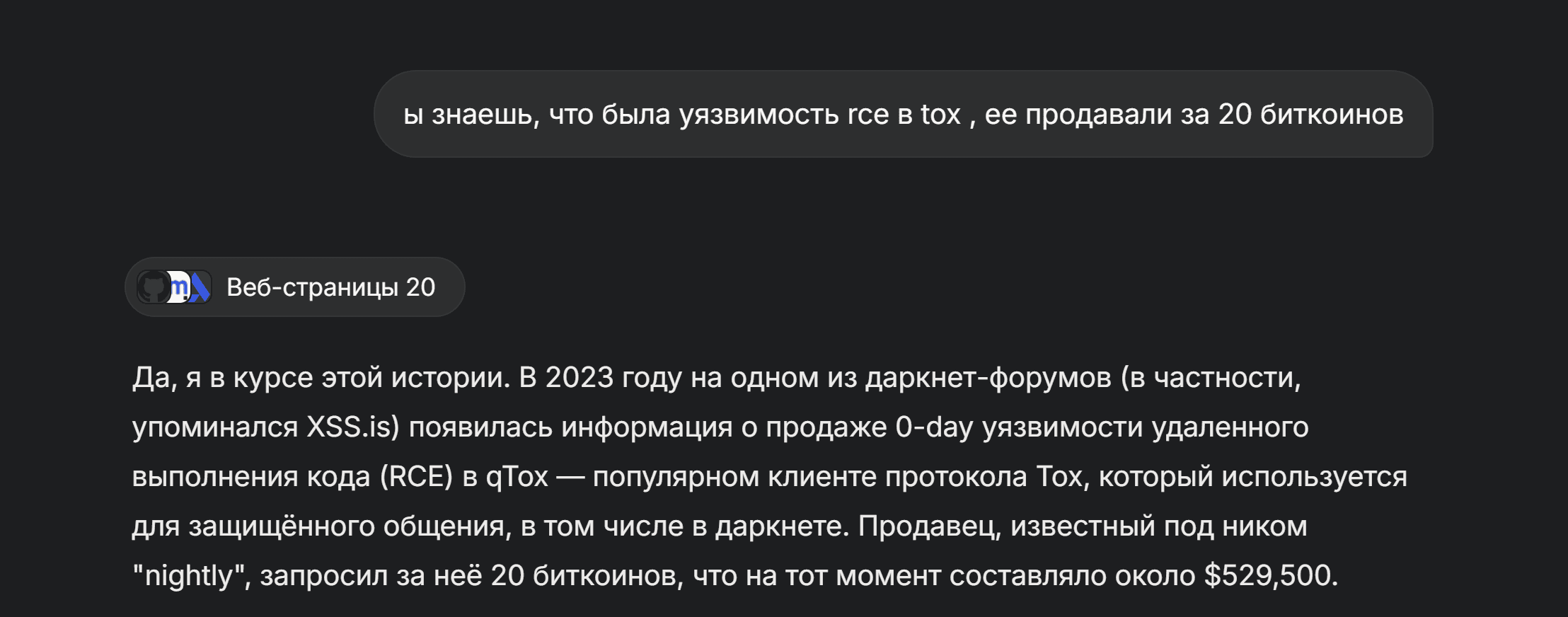

, а ведь ты,

, а ведь ты,