Примечение - все что написано в скобочках это коментарий переводчика. Кардинг - это подпольный бизнес по краже, продаже и проводке (

в данном контексте он, скорее всего, имеет в виду проводка через POS-терминал ) данных украденных платежных карт - уже давно является сферой российских хакеров ( и кроберов ). К счастью, широкое внедрение в Соединенных Штатах более безопасных платежных карт с чипами ослабило рынок кардинга ( Я бы добавил тут, что это касается только рынка реального кардинга ). Но шквал инноваций со стороны киберпреступных группировок в Китае (отмечу их в среднем гораздо более сильный технический навык, по сравнению с нашими ребятами, однако это не про эту статью конечно же) вдохнул новую жизнь в индустрию ( реального ) кардинга, превратив данные поддельных карт в мобильные кошельки, которые можно использовать как в Интернете, так и в обычных магазинах.

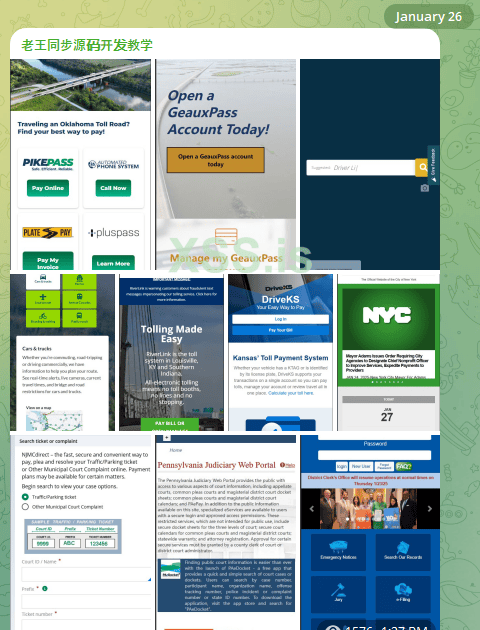

Изображение из Telegram-канала одной китайской фишинговой группы показывает различные фиш-комплекты для продажи.

Если у вас есть мобильный телефон, велика вероятность того, что за последние два года на него пришло хотя бы одно фишинговое сообщение, изображающее почтовую службу США и якобы взимающее плату за доставку, или SMS, выдающее себя за местного оператора платных дорог и предупреждающее о просроченной плате за проезд. Эти сообщения рассылаются с помощью сложных фишинговых комплектов, продаваемых несколькими киберпреступниками, базирующимися в материковом Китае. И это не традиционные фишинговые SMS-сообщения или «смишинги», поскольку они полностью обходят мобильные сети.

Скорее, сообщения отправляются через сервис Apple iMessage и через RCS, функционально эквивалентную технологию на телефонах Google. Людям, которые вводят данные своей платежной карты на одном из этих сайтов, сообщают, что их финансовое учреждение должно подтвердить небольшую транзакцию, отправив одноразовый код на мобильное устройство клиента.

На самом деле этот код будет отправлен финансовым учреждением жертвы, чтобы проверить, действительно ли пользователь хочет связать данные своей карты с мобильным кошельком. Если жертва предоставит этот одноразовый код, фишеры привяжут данные карты к новому мобильному кошельку от Apple или Google, загрузив кошелек на мобильный телефон, который контролируют мошенники.

КАРДИНГ по НОВОМУ

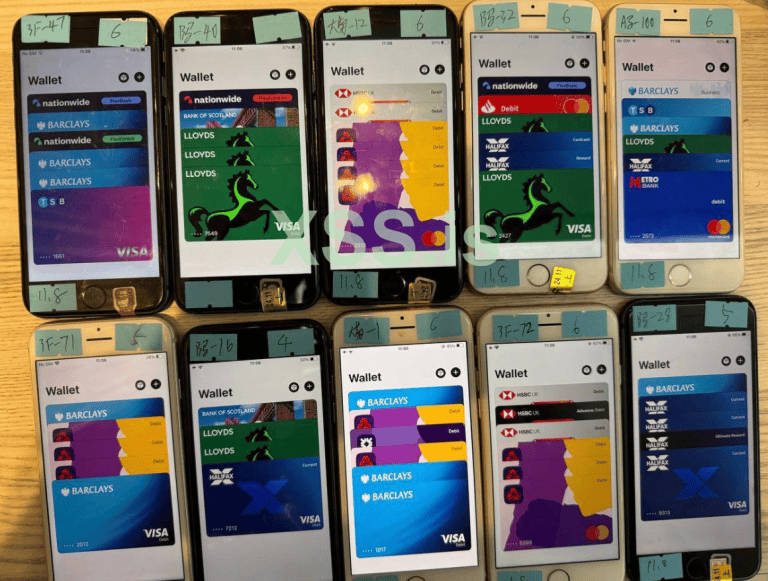

Форд Меррилл занимается исследованиями в области безопасности в компании SecAlliance, входящей в CSIS Security Group. Меррилл изучал эволюцию нескольких китайских банд, занимающихся смишингом, и обнаружил, что большинство из них размещают полезные и информативные видеоуроки в своих торговых аккаунтах в Telegram. На этих видео видно, как воры загружают несколько украденных цифровых кошельков на одно мобильное устройство, а затем продают эти телефоны оптом по сотне долларов за штуку.

«Кто сказал, что кардинг мертв?», - сказал Меррилл, который представил свои выводы на конференции по безопасности M3AAWG в Лиссабоне ранее сегодня. "Это лучшее устройство для клонирования магнитной полосы( либо я не очень силен в терминологии, либо эти эксперты совсем не эксперты). Этот агент угроз говорит, что вам нужно купить как минимум 10 телефонов, и они доставят их вам самолетом".

В одном из рекламных видеороликов показаны штабеля молочных ящиков, набитых телефонами для продажи. ( Стоить отметить, что дальше они делают выводы с рекламных постов в Телеграме ) При ближайшем рассмотрении оказывается, что каждый телефон снабжен рукописной надписью, в которой обычно указывается дата добавления мобильного кошелька, количество кошельков на устройстве и инициалы продавца.

На изображении из Telegram-канала популярного китайского продавца фишинговых наборов показано 10 мобильных телефонов, в каждый из которых загружено по 4-6 цифровых кошельков из различных финансовых учреждений Великобритании.

По словам Меррилла, один из распространенных способов, с помощью которого преступные группы в Китае наживаются на украденных мобильных кошельках, заключается в создании поддельных фирм в сфере электронной коммерции на платформах Stripe или Zelle и проведении через них транзакций - часто на суммы от 100 до 500 долларов.

По словам Меррилла, когда два года назад эти фишинговые группы начали действовать всерьез, они ждали от 60 до 90 дней, прежде чем продать телефоны или использовать их для мошенничества. Но сейчас этот период ожидания составляет, скорее, семь-десять дней, сказал он.

«Когда они только начали устанавливать это, действующие лица были очень терпеливы», - сказал он. «Сейчас они ждут всего 10 дней, прежде чем [кошельки] будут быстро и серьезно атакованы».

"ПРИЗРАЧНЫЙ ТАП"

Преступники также могут обналичивать мобильные кошельки, используя реальные терминалы для точкек продаж и их версии tap-to-pay для телефнов (

я думаю что тут не стоит пояснять механизм, если же все таки стоит то тут можно прочитать вот тут ). Но они также предлагают более современную технологию мобильного мошенничества: Меррилл обнаружил, что по крайней мере одна из китайских фишинговых групп продает приложение для Android под названием «ZNFC», которое может передать настоящую транзакцию NFC в любую точку мира. Пользователь просто подносит свой телефон к местному платежному терминалу, который принимает Apple или Google pay, и приложение передает транзакцию NFC через Интернет с телефона в Китае ( видимо, это моё предположение, для обхода АФ банка по связи с посами - задержки в общении с серверами, локация, етц ).

Рост так называемых «призрачных тапов» (

Максимально не корректный вариант названия по моему мнению. NFC-скиммер тут выглядит логичнее ) для мобильных устройств был впервые зафиксирован в ноябре 2024 года экспертами по безопасности из ThreatFabric. Энди Чандлер, коммерческий директор компании, сообщил, что с тех пор их исследователи выявили ряд преступных группировок из разных регионов мира, прибегающих к этой тактике.По словам Чандлера, среди них есть организованные преступные группировки в Европе, которые используют аналогичные атаки на мобильные кошельки и NFC для снятия денег из банкоматов, оснащенных таким способом взаимодействия с картами.

«Никто не говорит об этом, но сейчас мы видим десять различных методологий, использующих один и тот же способ действий, и ни одна из них не делает это одинаково», - сказал Чандлер. «Это гораздо больше, чем банки готовы сказать». (

Да, бороться трудно с этим видом атака на пользователей, поэтому лучше пока делать вид, что ничего особого и не происходит. У Банков всегда одинаковая тактика поведения в подобных ситуациях )В ноябре 2024 года сингапурская газета The Straits Times сообщила, что власти Сингапура арестовали трех мужчин-иностранцев, которые были завербованы за предлами Сингапура через социальные сети или месенджеры и получили приложения ghost tap для покупки дорогих товаров в розничных магазинах, включая мобильные телефоны, ювелирные изделия и золотые слитки. (

Я думаю, что это выглядело иначе. Мне трудно себе представить дропа, который ходит по Сингапуру, ловит момент когда приходит транза и прикладывает ее поскорее к терминалу оплаты. Я думаю, что тут речь идет о самом обычном обнале карт с фишей, с пробитым балансом )

Три человека обвиняются в использовании nfc-скимеров в магазине электроники в Сингапуре

Продвинутые техники Фишинга (Смишинга)

По словам Меррилла, фишинговые страницы, подделывающиеся под USPS и различных операторов платных дорог, оснащены несколькими новшествами, разработанными для максимального извлечения данных жертвы. Например, потенциальная жертва фишинга может ввести свою личную и финансовую информацию, но затем решить, что все это мошенничество, прежде чем отправить данные.В этом случае все, что будет введено в поля данных на фишинговой странице, будет перехвачено в режиме реального времени, независимо от того, нажмет ли посетитель кнопку «Отправить». По словам Меррилла, людям, которые отправляют данные платежных карт на такие фишинговые сайты, часто сообщают, что их карта не может быть обработана, и призывают использовать другую карту. По его словам, этот прием иногда позволяет фишерам украсть более одной карты у жертвы.

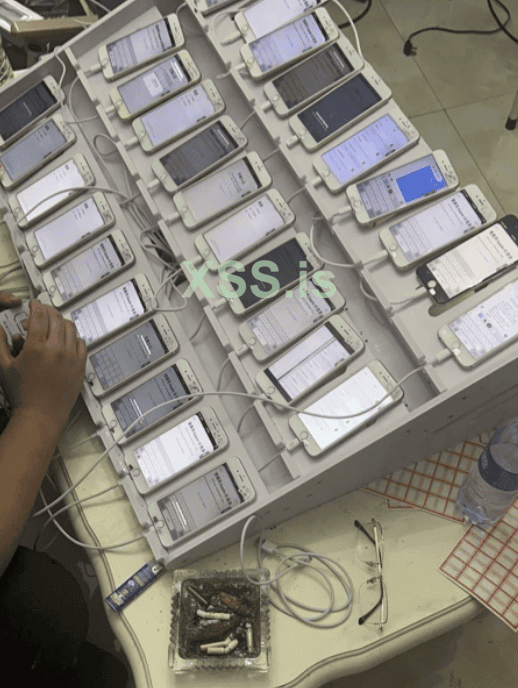

Пепельница говорит: Ты всю ночь занимался фишингом.

Мы с вам точно знаем, что без людей не обойтись в этом варианте реализации материала и способе его отработки )Примечательно, что ни один из фишинговых сайтов, подделывающихся под операторов платных или почтовых услуг, не загружается в обычном веб-браузере; они открываются только в том случае, если обнаруживают, что посетитель пришел с мобильного устройства.

Одна из причин, по которой они хотят, чтобы вы были на мобильном устройстве, заключается в том, что они хотят, чтобы вы были на том же устройстве, которое получит одноразовый код», - говорит Меррилл. "Они также хотят свести к минимуму вероятность того, что вы уйдете. И если они хотят провести мобильную токенизацию и получить ваш одноразовый код, им нужен живой оператор".

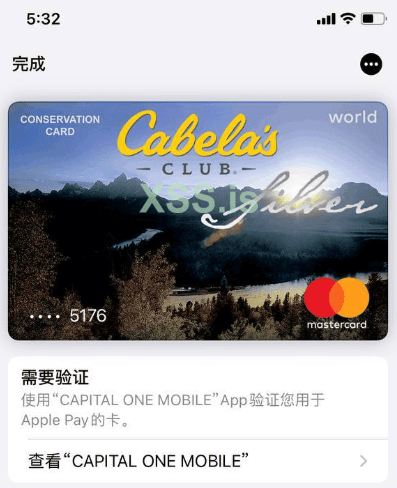

Merrill обнаружил, что в китайских фишинговых наборах есть еще одно новшество, которое упрощает клиентам превращение украденных данных карты в мобильный кошелек: Они программно берут данные карты, предоставленные жертвой фишинга, и преобразуют их в цифровое изображение реальной платежной карты, соответствующей финансовому учреждению жертвы. Таким образом, попытка ввести украденную карту в Apple Pay, например, становится такой же простой, как сканирование сфабрикованного изображения карты с помощью iPhone.

Реклама из Telegram-канала китайской SMS-фишинговой группы, показывающая, как сервис преобразует данные украденной карты в ее изображение.

( Вообще это отображение добавленной карты в кошельке на Ios )

ЗАРАБОТКИ

Насколько прибыльными являются эти мобильные фишинговые комплекты? Лучшим предположением (и очень сильно теоретическим) на данный момент являются данные, собранные исследователями безопасности, которые заняты в слежке за этими продвинутыми поставщиками китайских фишинг-китов.В августе 2023 года компания Resecurity обнаружила уязвимость в платформе одного из популярных китайских производителей фишинговых наборов, которая позволяла раскрывать личные и финансовые данные жертв фишинга. Resecurity назвала эту группировку Smishing Triad и обнаружила, что она собрала 108 044 платежные карты на 31 фишинговом домене (3 485 карт на домен).

В августе 2024 года исследователь безопасности Грант Смит выступил на конференции по безопасности DEFCON с докладом о том, как он выследил Smishing Triad после того, как мошенники, подделывающиеся под Почтовую службу США, обманули его жену. По словам Смита, выявив различные уязвимости в фишинговом наборе банды, он смог увидеть, что люди ввели 438 669 уникальных кредитных карт в 1 133 фишинговых доменах (387 карт на домен).

Основываясь на результатах своего исследования, Меррилл сказал, что разумно ожидать от 100 до 500 долларов убытков от каждой карты, которая превращается в мобильный кошелек. По словам Меррилла, за год, прошедший с момента публикации исследования Resecurity до выступления Смита на DEFCON, им было обнаружено около 33 000 уникальных доменов, связанных с этими китайскими фишинговыми группами. (

привет Золотой треугольник! )При среднем количестве 1 935 карт на домен и консервативной оценке потерь в 250 долларов на карту получается около 15 миллиардов долларов мошеннических платежей за год. ( Ч

то, в целом, сильно далеко от реальности, потому что они никогда не работали с подобным материалом и не понимают про что ведут речь. Хотя и ясно что речь идет, по моим предположениям, о десятках миллионов долларов. )Меррилл не стал говорить о том, обнаружил ли он дополнительные уязвимости в безопасности в фишинговых наборах, продаваемых китайскими группами, отметив, что фишеры быстро устраняли уязвимости, о которых публично рассказали Resecurity и Смит.

БОРЬБА В ОТВЕТ

После пандемии коронавируса в Соединенных Штатах стали активно внедряться бесконтактные платежи, и многие финансовые учреждения в США стремились упростить для клиентов процесс привязки платежных карт к мобильным кошелькам. Таким образом, требование аутентификации при этом сводилось к отправке клиенту одноразового кода по SMS. Эксперты говорят, что постоянное использование одноразовых кодов при подключении мобильных кошельков способствовало новой волне кардинга.KrebsOnSecurity побеседовал с руководителем службы безопасности крупного европейского финансового учреждения, который говорил на условиях анонимности, поскольку не имел права общаться с прессой. По словам этого эксперта, из-за задержки между фишингом данных карт жертв и их последующим использованием для мошенничества многие финансовые учреждения испытывают трудности с определением причин своих потерь. «Отчасти поэтому отрасль в целом была застигнута врасплох», - сказал эксперт. "Многие люди спрашивают, как это возможно теперь, когда мы токенизировали процесс с открытым текстом. Мы никогда не видели такого объема отправлений и ответов людей, который мы наблюдаем у этих фишеров".

Для повышения безопасности добавления карт в цифровые кошельки некоторые банки в Европе и Азии (

А теперь, я думаю, что в скором времени и Северной Америки и Европейского Союза ) требуют от клиентов войти в мобильное приложение банка, прежде чем они смогут привязать цифровой кошелек к своему устройству.Устранение угрозы смишенга по добавлению карт в мобильные кошельки может потребовать обновления терминалов бесконтактных платежей, чтобы лучше распознавать транзакции NFC, передаваемые с другого устройства. Но эксперты говорят, что нереально ожидать, что ритейлеры будут стремиться заменить существующие платежные терминалы до истечения их ожидаемого срока службы. И, конечно, Apple и Google тоже должны сыграть свою роль, учитывая, что их аккаунты массово создаются и используются для рассылки этих smishing-сообщений.

Обе компании могут легко определить, на каком из их устройств вдруг появилось 7-10 различных мобильных кошельков от 7-10 разных людей по всему миру. Они также могут порекомендовать финансовым учреждениям использовать более надежные методы аутентификации при создании мобильного кошелька.

Ни Apple, ни Google не ответили на просьбу прокомментировать эту историю. (

Вот они меньше всего как раз и заинтересованы отвечать на подобные вопросы, так как разработать дополнительный механизм защиты в таком масштабе для них будет сильно трудно на сегодняшнем уровне распостранения технорлогий аутентификации с их стороны. Пусть эту проблему решают сами банки. )От переводчика

Как видим, Кребс, как обычно, придумал себе огромную по масштабам "аферу" на ровном месте и обвинил во всем этом наших коллег китайцев, который тоже должны бы были понять, что бизнес не стоит вести так публично, как они это делают. Отдельно хотел бы отметить, насколько небрежно написана сама статья. НФС упоминается, но совсем не ясно с какой целью и какие техники используют в этом случае. Постоянно скачут по материалу и не совсем о чем именно он пишет. Видимо внедрение пока идет тяжело, в суровые кардерские будни.На самом деле, я думаю, что львиная доля из этих объявлений, прежде всего скам на предоплату, как раньше это было с "дамп+пин". Потому что, кто бы стал продавать деньги за деньги? Логично предположить, что среднее звено, в этом поистине огромном синдикате, хочет своих денег тоже. Особенно наблюдая какие суммы могут проходить совсем рядом с ними. А, в эру социальных сетей и быстрых медиа, контент решает. Глупо его не монетизировать, хоть и таким "дурным" для основного бизнеса способом.

Но в целом, в его статье есть что почерпнуть для любопытных вариантов атаки. Имея правильную базу и разумный заход под таргет, конверсия нужных действий для атакующего, который использует подобный метод спама, может быть действительно неплохой. Просто нужно хорошо таргетировать опираясь на ОСИНТ.

Оригинал -

https://krebsonsecurity[.]com/2025/02/how-phished-data-turns-into-apple-google-wallets/