Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет.

В "софтверном" взломе/реверсе не очень силен, не мой профиль. Подскажите - с чего подступиться к такой задаче?

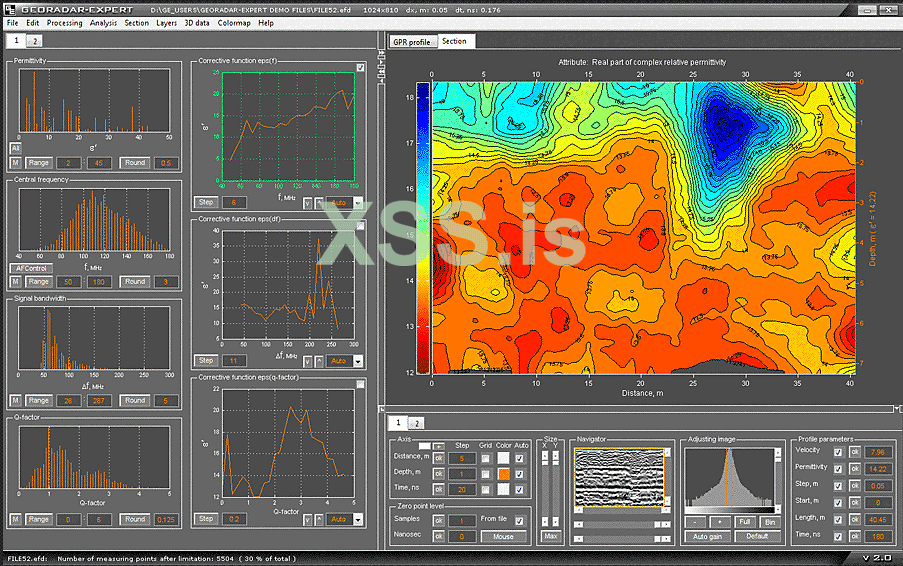

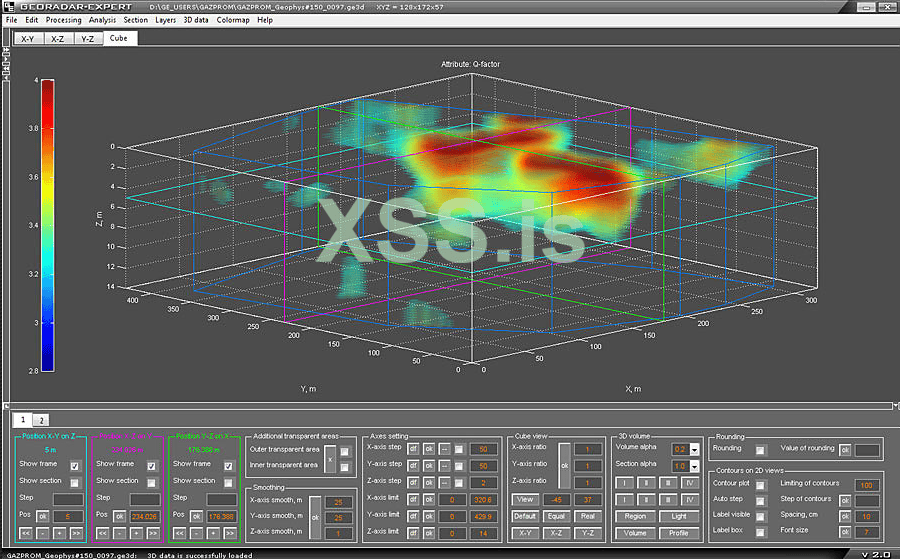

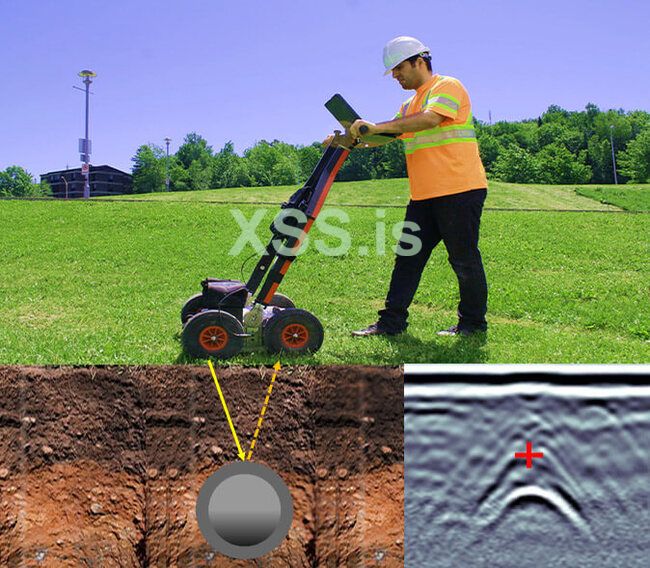

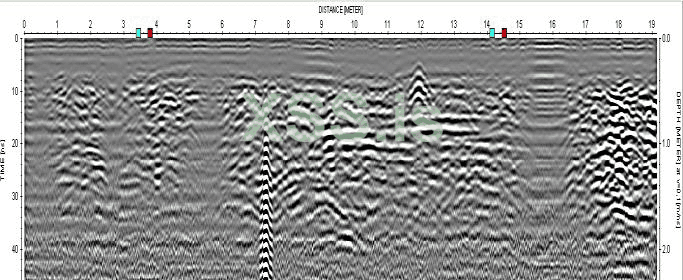

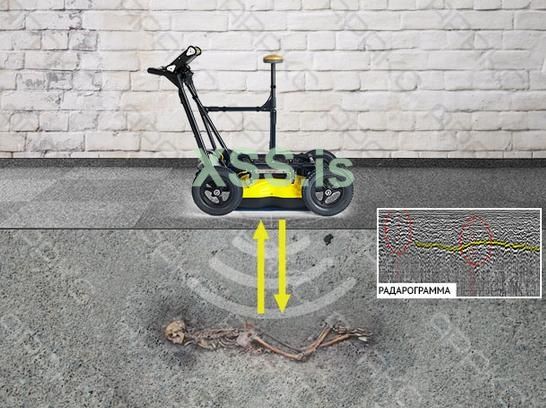

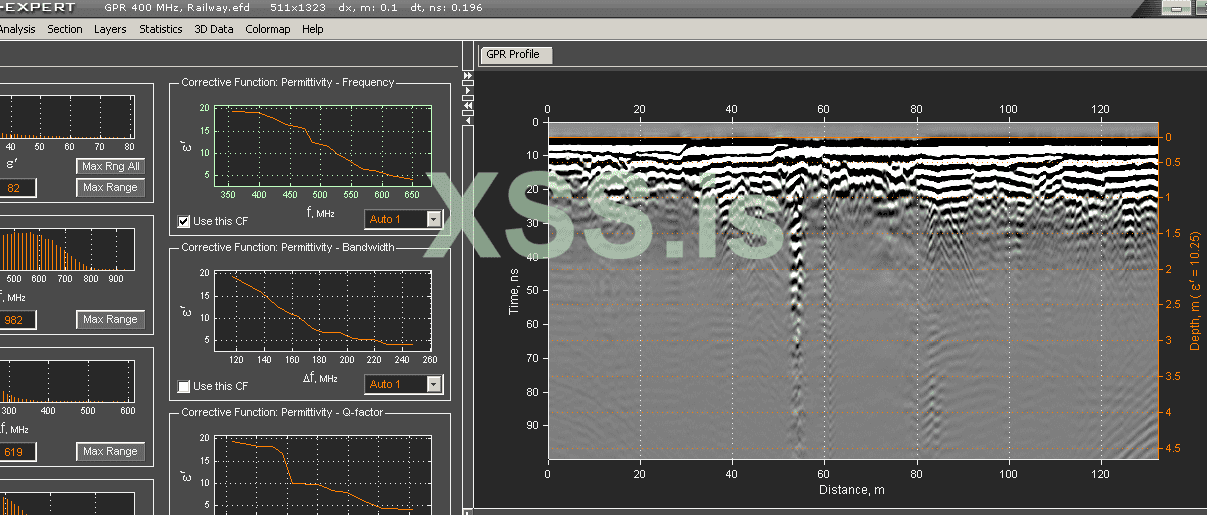

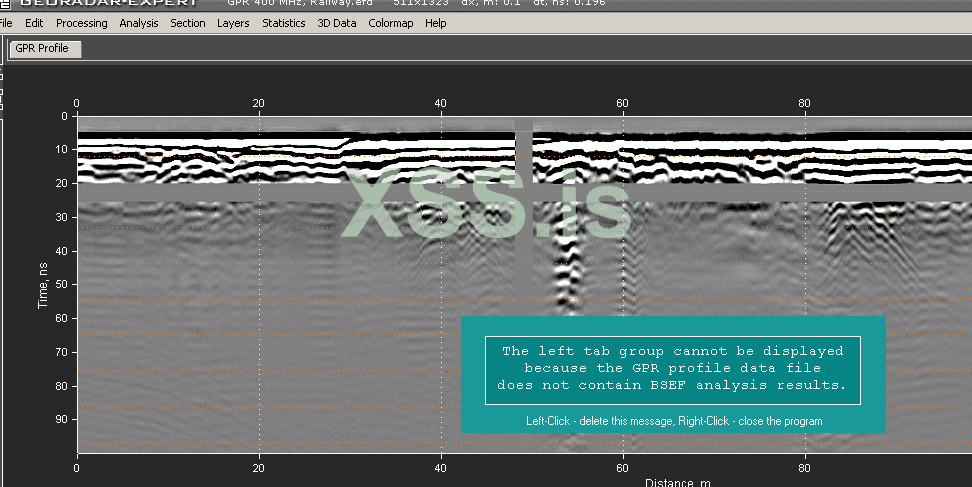

Существует некий софт под винду, созданный для математической обработки радиосигнала. Лицензия стоит очень дорого.

Хочу прикрутить его к своей железке.

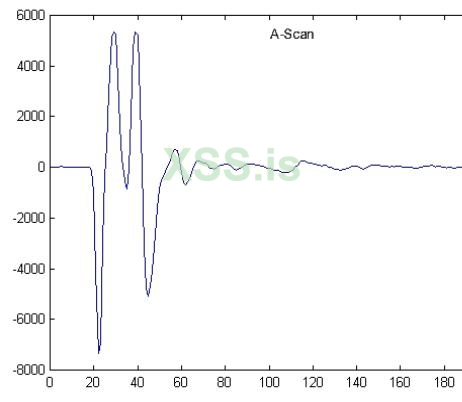

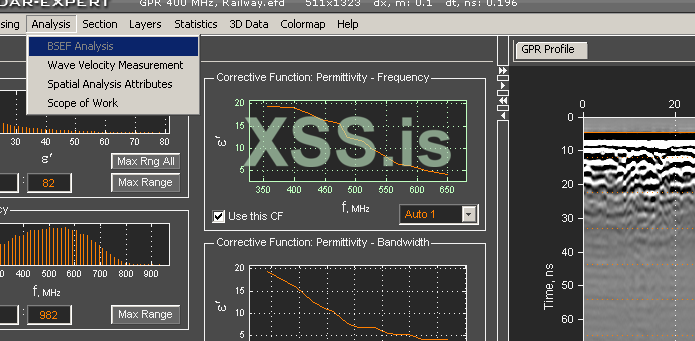

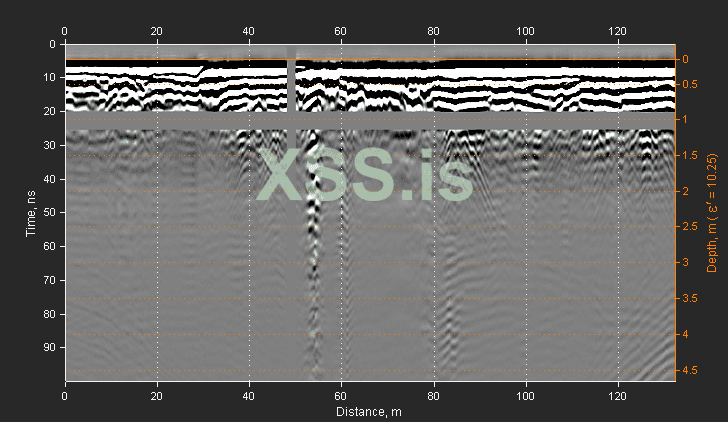

Принцип действия следующий - железка пишет лог, грубо говоря .csv файл, который потом загружается в софт и он его обрабатывает, рисует всякие красивые картинки и прочее. Этот функционал (загрузки данных с внешнего файла) есть в платной версии программы.

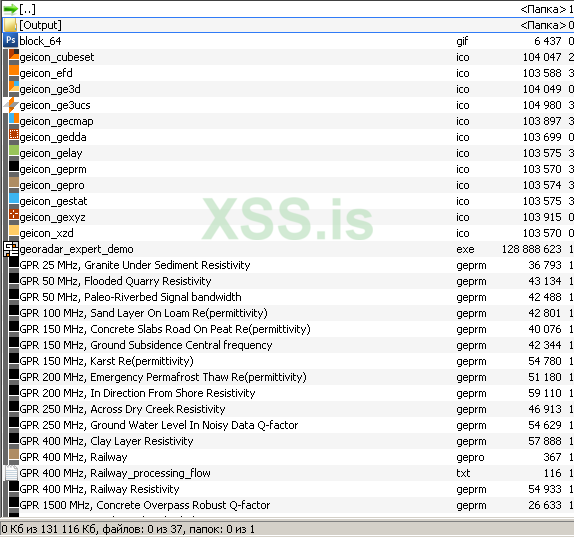

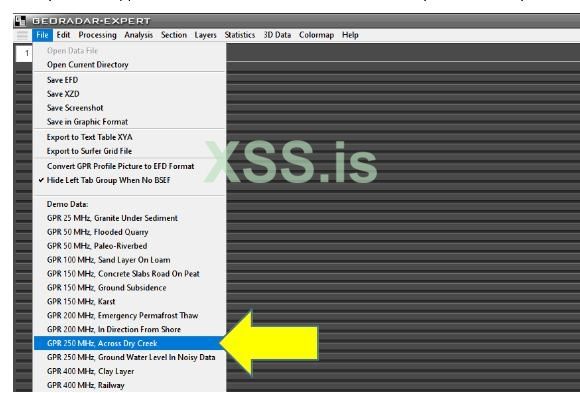

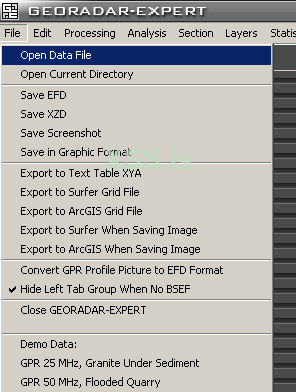

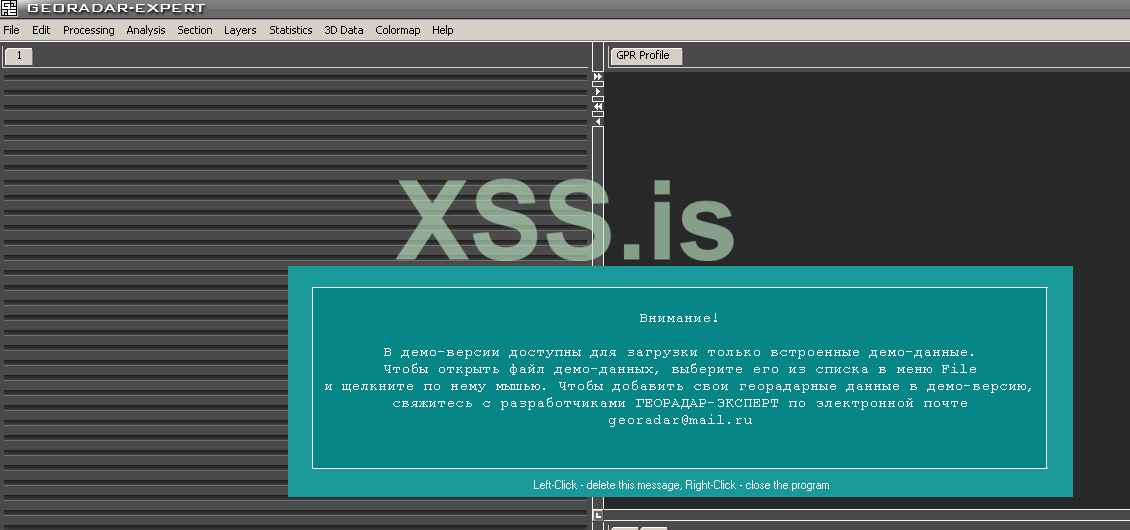

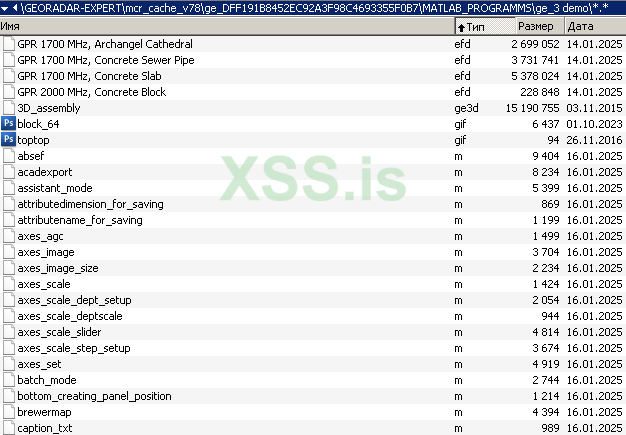

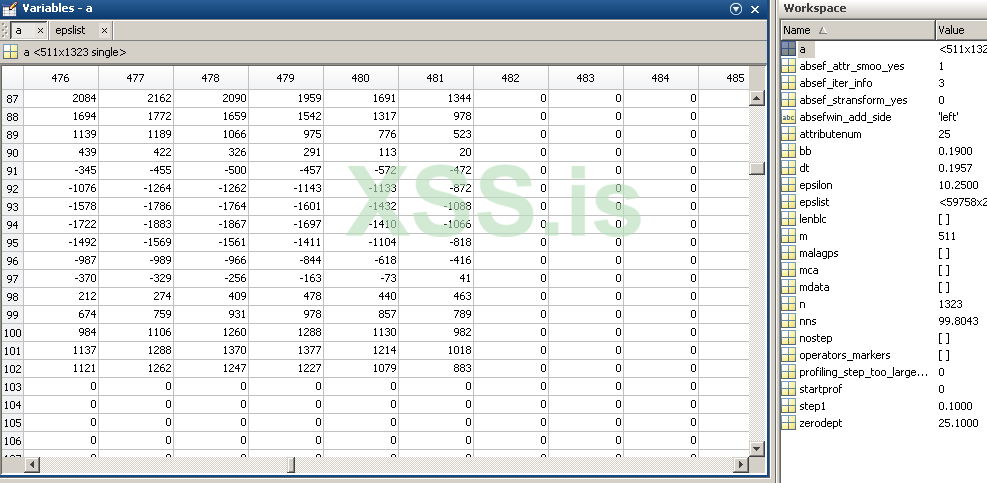

В бесплатной демоверсии - кнопочка "открыть файл" заблокирована, серого цвета. Но в этой же демоверсии существует несколько примеров сигналов, используя которые можно поиграться с программой. Примеры похоже что хранятся внутри exe файла.

Задача - либо разблокировать кнопку "открыть файл", либо подменить тестовые сигналы в демке на свои.

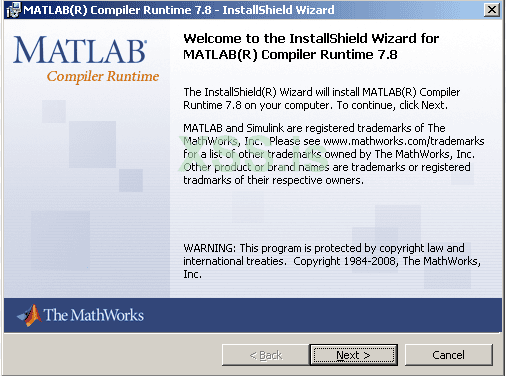

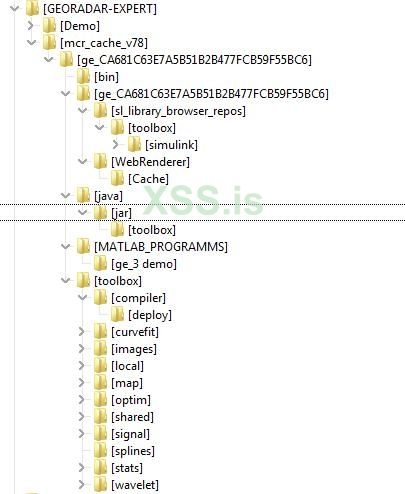

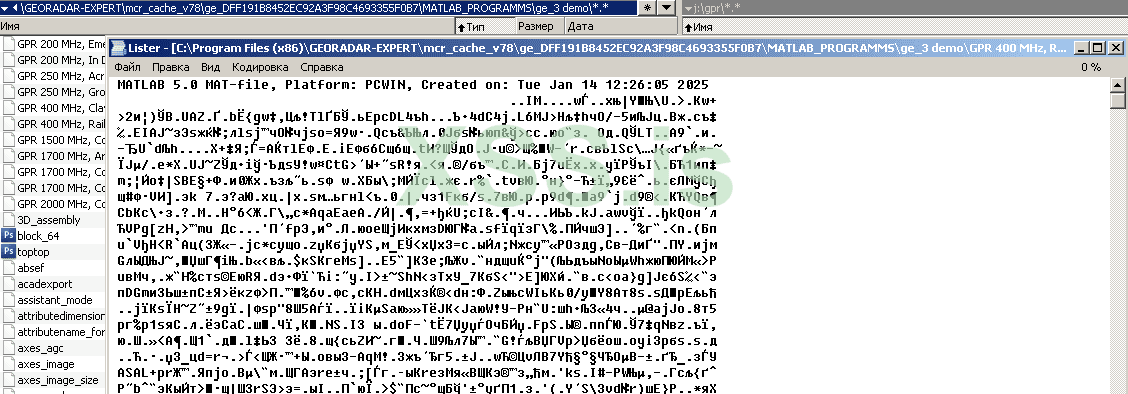

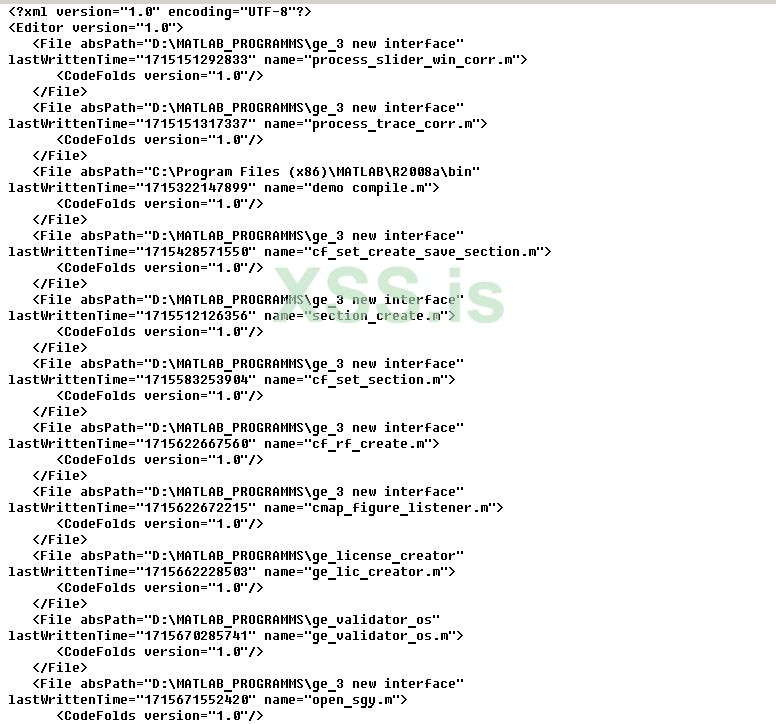

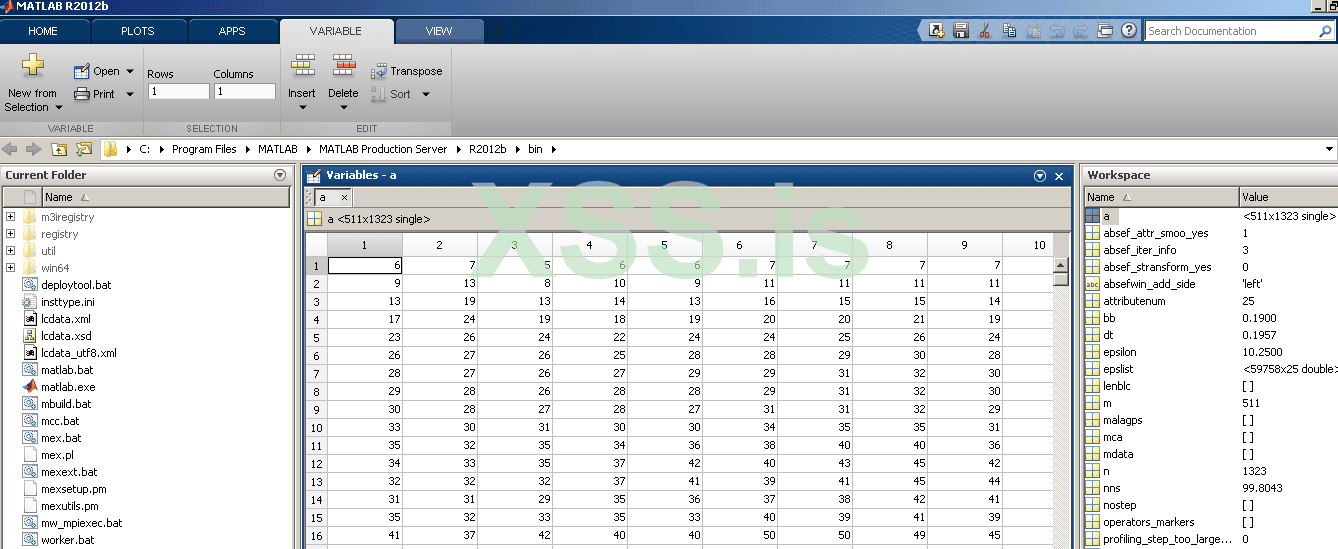

С чего начать анализ exe'шника? Похоже что он скомпилирован напрямую из матлаба.

Какой путь более перспективен - дизассемблировать exe и что-то в нем править, или патчить напрямую данные в озу в рантайме?

В "софтверном" взломе/реверсе не очень силен, не мой профиль. Подскажите - с чего подступиться к такой задаче?

Существует некий софт под винду, созданный для математической обработки радиосигнала. Лицензия стоит очень дорого.

Хочу прикрутить его к своей железке.

Принцип действия следующий - железка пишет лог, грубо говоря .csv файл, который потом загружается в софт и он его обрабатывает, рисует всякие красивые картинки и прочее. Этот функционал (загрузки данных с внешнего файла) есть в платной версии программы.

В бесплатной демоверсии - кнопочка "открыть файл" заблокирована, серого цвета. Но в этой же демоверсии существует несколько примеров сигналов, используя которые можно поиграться с программой. Примеры похоже что хранятся внутри exe файла.

Задача - либо разблокировать кнопку "открыть файл", либо подменить тестовые сигналы в демке на свои.

С чего начать анализ exe'шника? Похоже что он скомпилирован напрямую из матлаба.

Какой путь более перспективен - дизассемблировать exe и что-то в нем править, или патчить напрямую данные в озу в рантайме?