Пожалуйста, обратите внимание, что пользователь заблокирован

Всего в февральском дне патчей для ОС WIndows была представлена 31 уязвимость. Тут стоит учитывать, что я беру данные по одной версии Windows 11 23H2 и не рассматриваю остальные, например, серверные версии для которых могут быть какие-то специфичные уязвимости. Пока это обусловлено софтом. Так что прошу понять и простить, если наши данные отличаются.

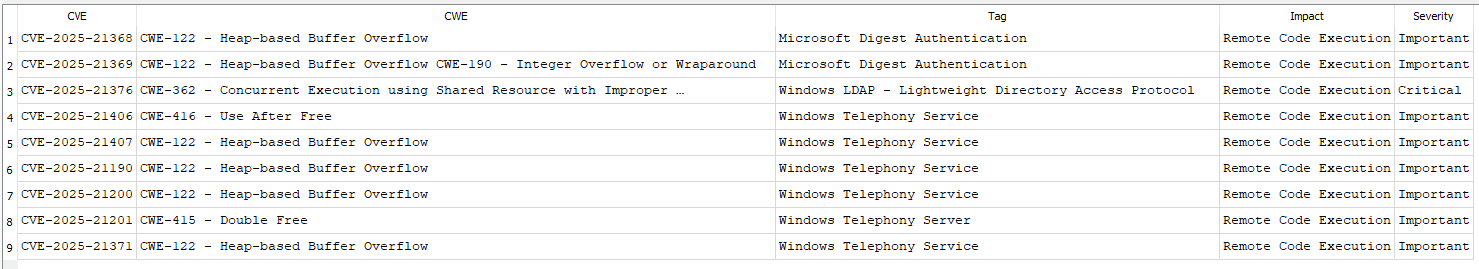

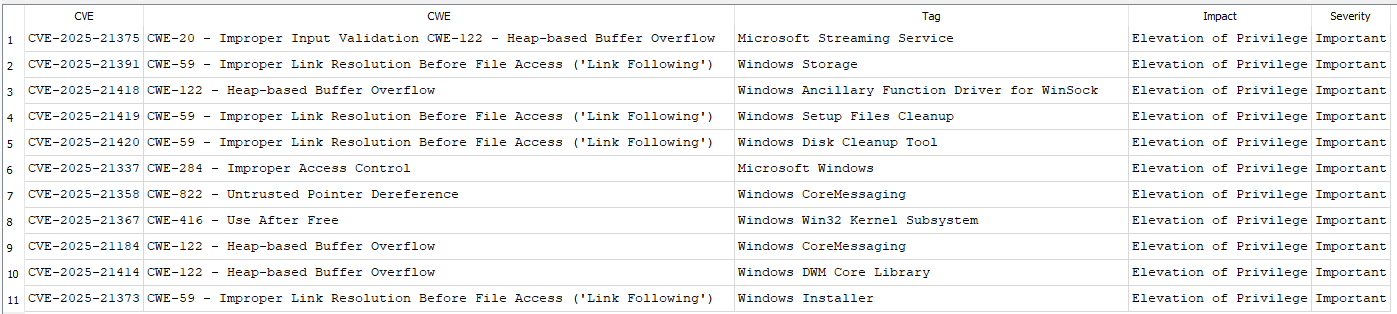

По импакту было 9 уязвимостей удаленного выполнения кода, 11 уязвимостей повышения привилегий, 8 уязвимостей типа DoS и по одной уязвимости пришлось на Tampering, Spoofing и Security Feature Bypass.

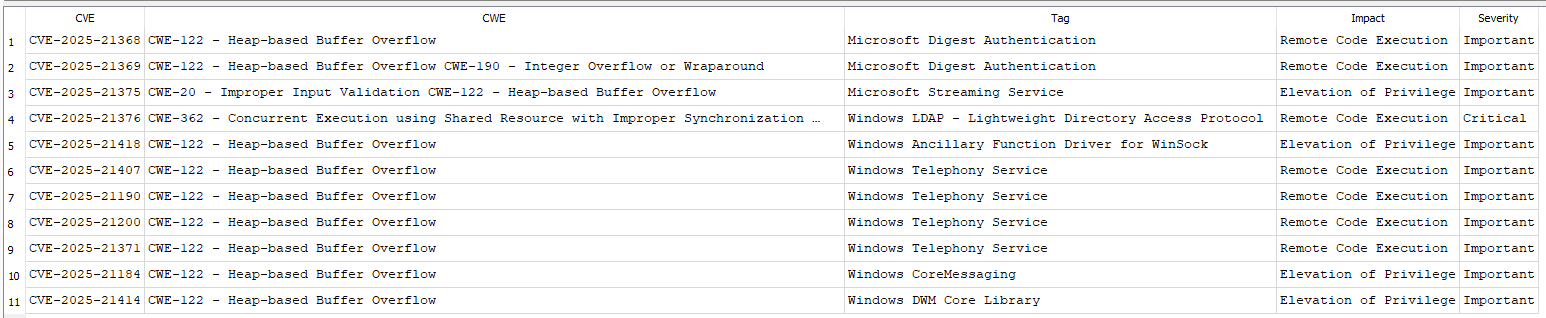

1. CWE-122 - Heap-based Buffer Overflow - 11

В глаза бросается RCE в LDAP с идентификатором CVE-2025-21376 и высоким уровнем критичности. Неаутентифицированный пользователь может послать запрос уязвимому LDAP-серверу и выполнить произвольный код. Как я уже упоминал ранее для некоторых уязвимостей устанавливают несколько идентификаторов CWE. В данном случае скорее всего Heap-based Buffer Overflow является производной от RC->IU. Эксплуатировать такое может быть очень непросто или невозможно, хотя конкретно для этой уязвимости эксплуатабельность помечена как "More Likely". Лично я петухам из мелкософта не верю и диффать этот кал не стал бы.

По-прежнему продолжают появляться новые уязвимости в "Windows Telephony Service". По информации мелкософта атакующий может использовать эту уязвимость, обманом заставив пользователя отправить запрос на вредоносный сервер. В результате сервер может вернуть данные, которые могут вызвать выполнение произвольного кода на системе пользователя.

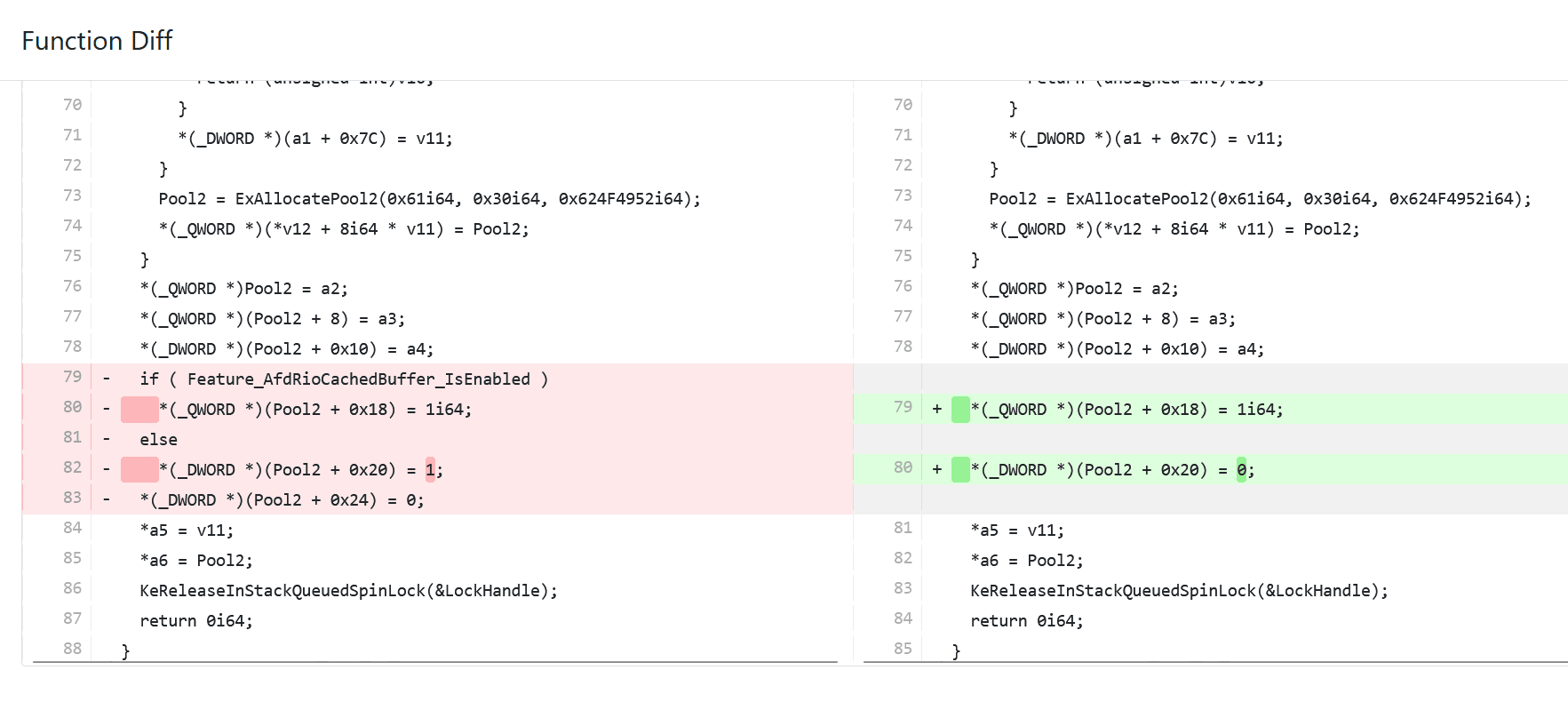

Также интерес представляет CVE-2025-21418 в драйвере afd.sys, эксплуатация которой обнаружена в "дикой природе". По этому драйверу уже были опубликованы разборы и эксплойты и на мой взгляд имеет смысл копнуть в эту сторону.

2. CWE-416 - Use After Free - 2

LPE в подсистеме "Win32 Kernel" c идентификатором CVE-2025-21367 тоже может быть интересным таргетом. Дополнительной информации по уязвимости нет.

3. CWE-822 - Untrusted Pointer Dereference - 1

LPE в "Windows CoreMessaging" с идентификатором CVE-2025-21358 также выглядит интересным таргетом с высокой вероятностью успешной эксплуатации (на мой взгляд). Дополнительной информации по уязвимости нет.

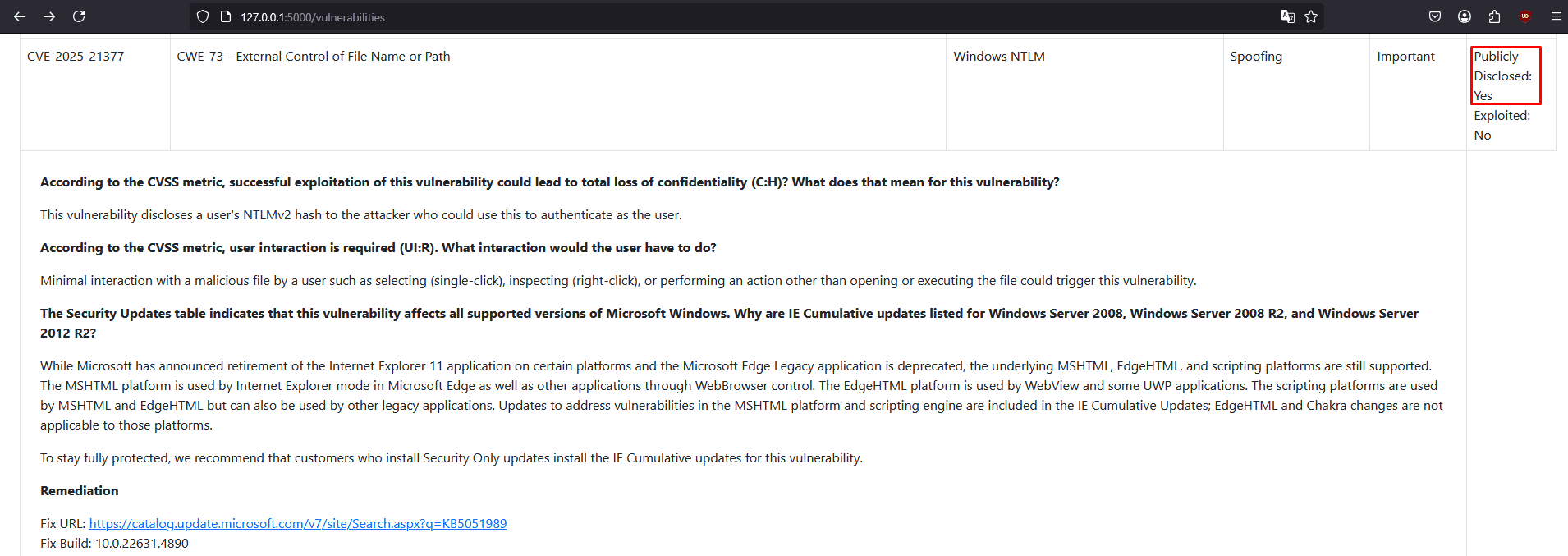

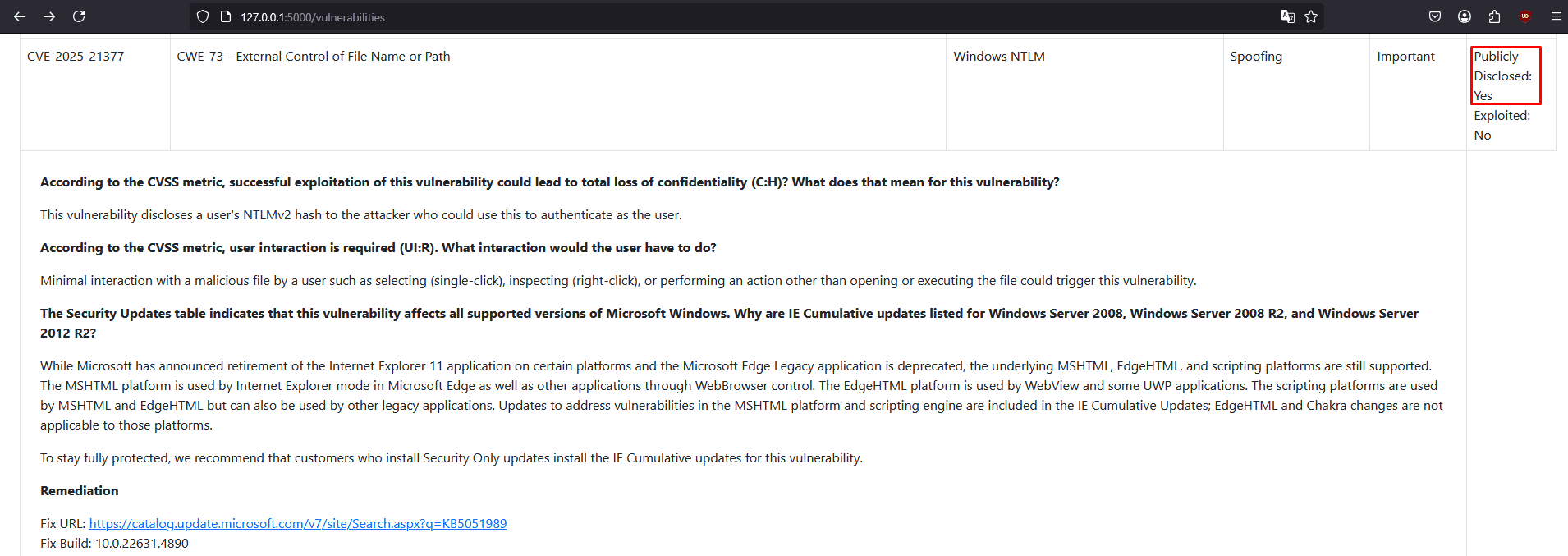

4. CWE-73 - External Control of File Name or Path - 1

Очередная уязвимость спуфинга в Windows NTLM, позволяющая раскрыть NTLMv2 хэш пользователя. Требует взаимодействия с пользователем. Уязвимыми считаются все поддерживаемые версии Windows.

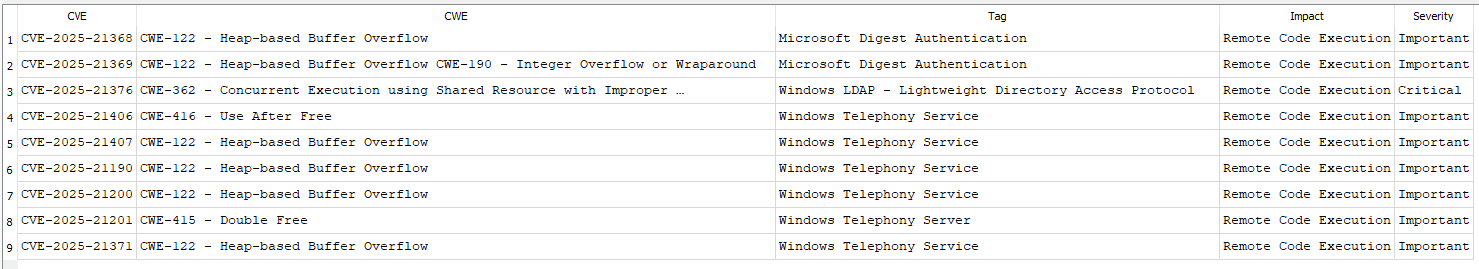

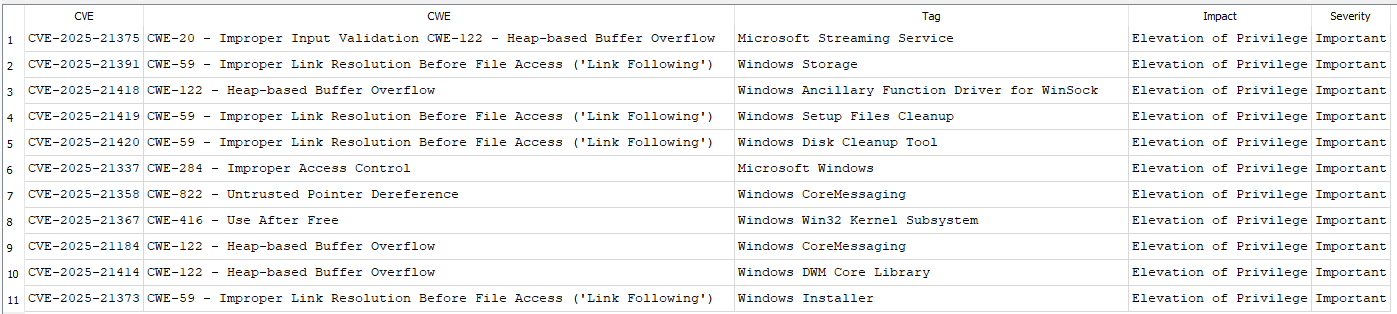

По импакту было 9 уязвимостей удаленного выполнения кода, 11 уязвимостей повышения привилегий, 8 уязвимостей типа DoS и по одной уязвимости пришлось на Tampering, Spoofing и Security Feature Bypass.

Рис 1. Уязвимости, приводящие к RCE

Рис 2. Уязвимости, приводящие к LPE

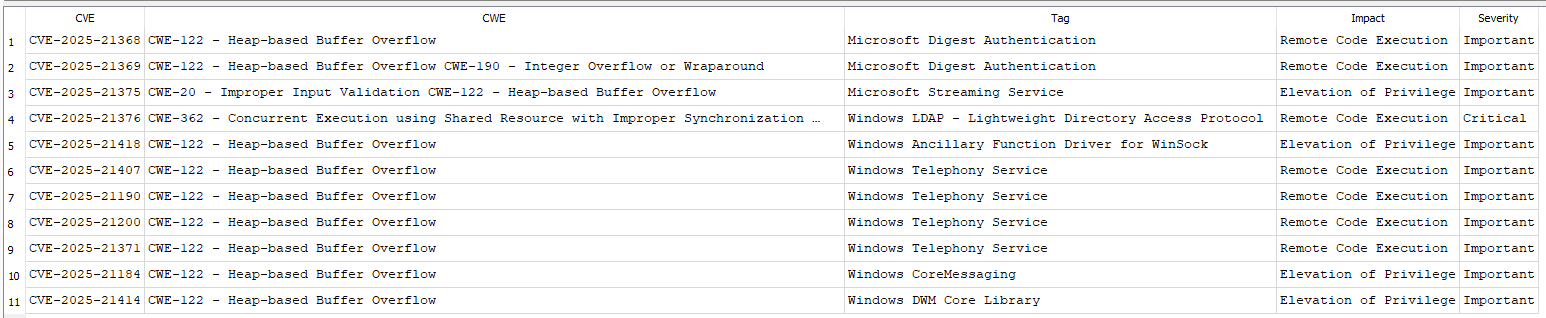

По типам:1. CWE-122 - Heap-based Buffer Overflow - 11

Рис 3. Уязвимости Heap-based Buffer Overflow

В глаза бросается RCE в LDAP с идентификатором CVE-2025-21376 и высоким уровнем критичности. Неаутентифицированный пользователь может послать запрос уязвимому LDAP-серверу и выполнить произвольный код. Как я уже упоминал ранее для некоторых уязвимостей устанавливают несколько идентификаторов CWE. В данном случае скорее всего Heap-based Buffer Overflow является производной от RC->IU. Эксплуатировать такое может быть очень непросто или невозможно, хотя конкретно для этой уязвимости эксплуатабельность помечена как "More Likely". Лично я петухам из мелкософта не верю и диффать этот кал не стал бы.

CWE-362 - Concurrent Execution using Shared Resource with Improper Synchronization ('Race Condition') CWE-191 - Integer Underflow (Wrap or Wraparound) CWE-122 - Heap-based Buffer Overflow

C удовольствием бы посмотрел как это делают другие

По-прежнему продолжают появляться новые уязвимости в "Windows Telephony Service". По информации мелкософта атакующий может использовать эту уязвимость, обманом заставив пользователя отправить запрос на вредоносный сервер. В результате сервер может вернуть данные, которые могут вызвать выполнение произвольного кода на системе пользователя.

Также интерес представляет CVE-2025-21418 в драйвере afd.sys, эксплуатация которой обнаружена в "дикой природе". По этому драйверу уже были опубликованы разборы и эксплойты и на мой взгляд имеет смысл копнуть в эту сторону.

2. CWE-416 - Use After Free - 2

LPE в подсистеме "Win32 Kernel" c идентификатором CVE-2025-21367 тоже может быть интересным таргетом. Дополнительной информации по уязвимости нет.

3. CWE-822 - Untrusted Pointer Dereference - 1

LPE в "Windows CoreMessaging" с идентификатором CVE-2025-21358 также выглядит интересным таргетом с высокой вероятностью успешной эксплуатации (на мой взгляд). Дополнительной информации по уязвимости нет.

4. CWE-73 - External Control of File Name or Path - 1

Очередная уязвимость спуфинга в Windows NTLM, позволяющая раскрыть NTLMv2 хэш пользователя. Требует взаимодействия с пользователем. Уязвимыми считаются все поддерживаемые версии Windows.

Последнее редактирование: