Пожалуйста, обратите внимание, что пользователь заблокирован

Статья рассчитана для начинающих пентестеров, приятного прочтения!

Асалам Алейкум наши маленькие телезрители, сегодня в нашей небольшой статье будет разбор одного из первых этапов веб пентеста, а именно веб фазинга. Веб фазинг- это метод тестирования веб-приложений, при котором в URL-адреса вносятся различные изменения (случайные, некорректные или специально сформированные данные) для выявления уязвимостей, ошибок или неожиданного поведения системы. Этот метод помогает обнаружить проблемы в обработке URL, параметров запросов и других частей веб-приложения. данные для поиска уязвимостей. Определение из GPT узнали, теперь тоже самое своей башней. Веб фазинг - тестирование

А теперь конечно же практика:

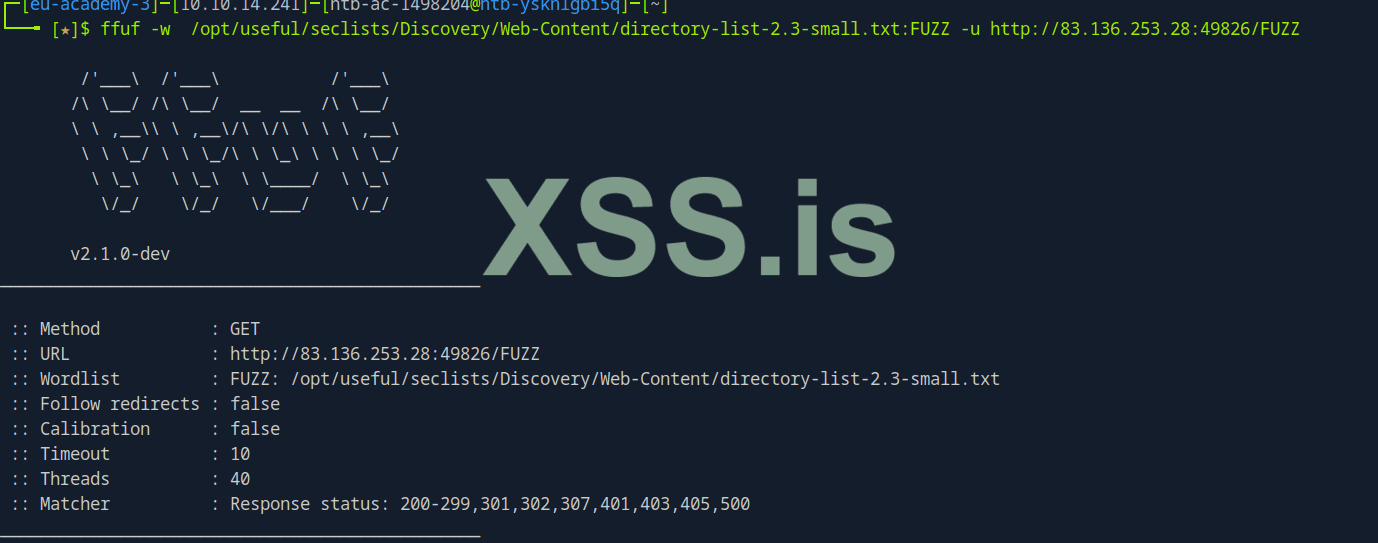

Я не богатый студент инженер, есть подписка на HTB, соответственно будем юзать их машину, а так, классно настраивать собственную машину самому.Целевая тачка которую будем ломать - 83.136.253.28:49826

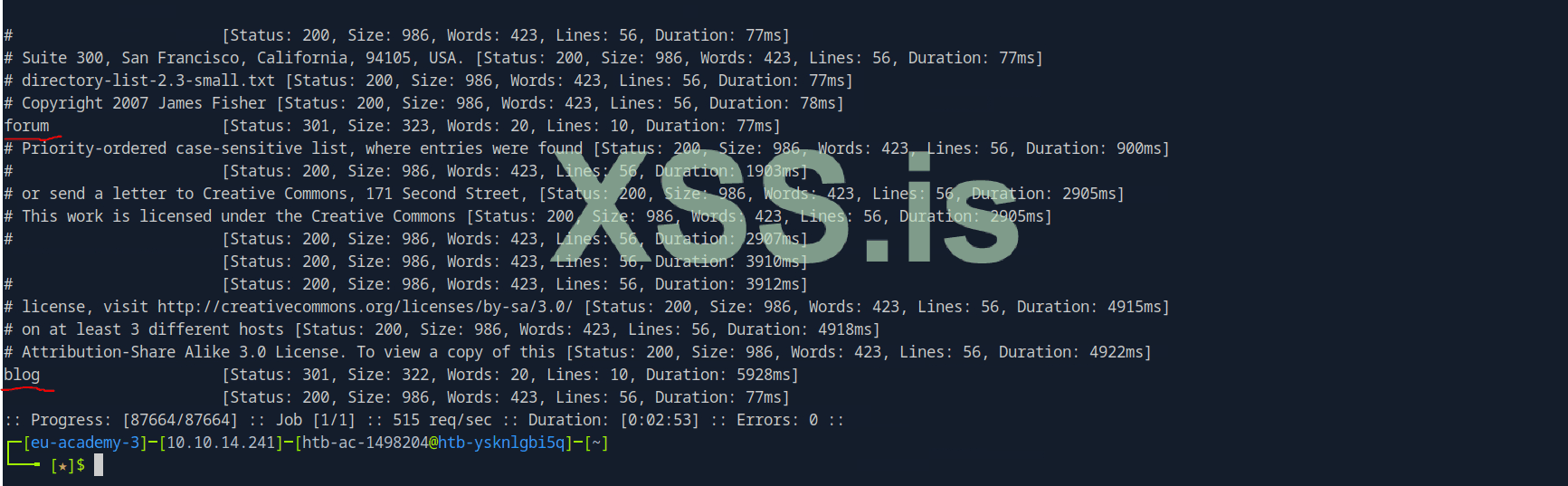

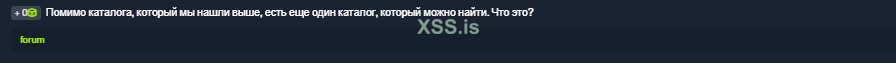

Задание 1: Помимо каталога, который мы нашли выше, есть еще один каталог, который можно найти. Что это?

Пример из задания:

- Ffuf

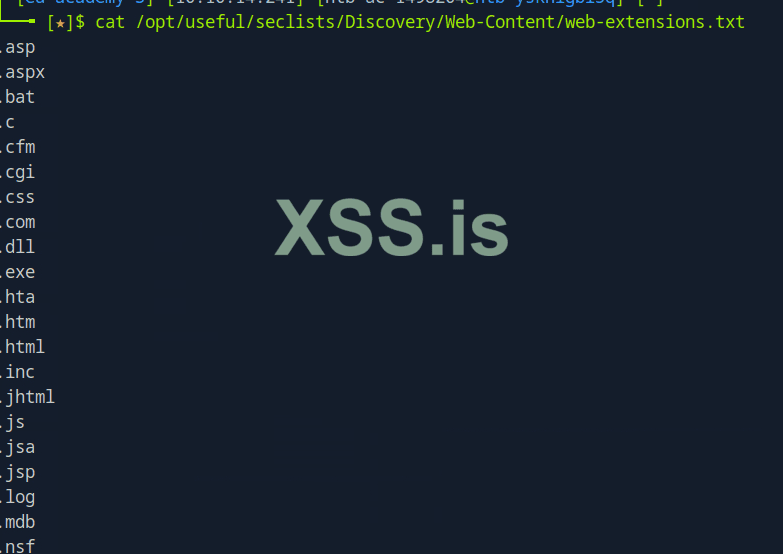

Создается Get запрос для получения скрытых директорий (словари можно найти на github). Для несерьезных задач хватает дефолтных словарей. /FUZZ- обозначение места фазинга, каталога (перебор словаря будет именно с этого места)

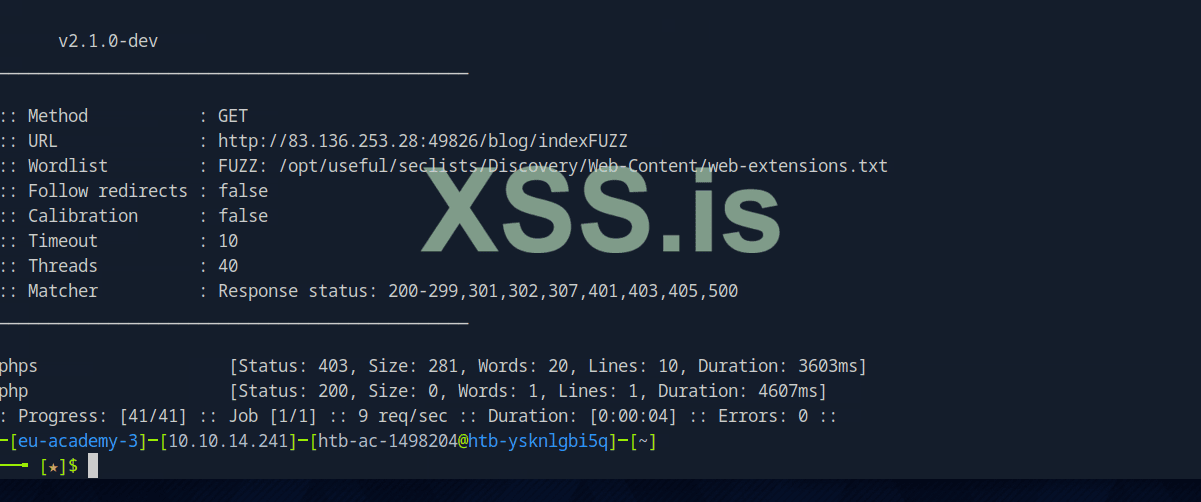

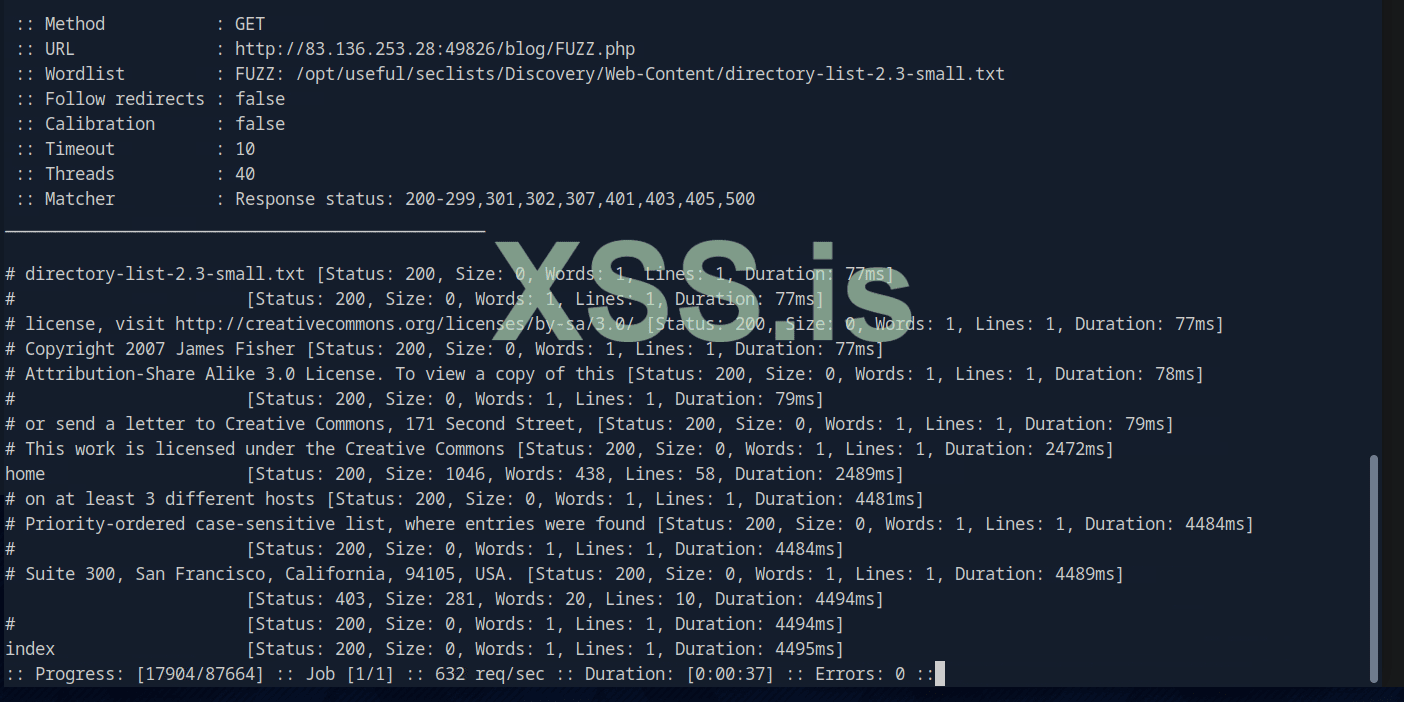

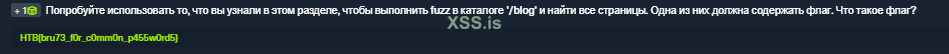

Задание 2: Попробуйте использовать то, что вы узнали в этом разделе, чтобы выполнить fuzz в каталоге '/blog' и найти все страницы. Одна из них должна содержать флаг. Что такое флаг?

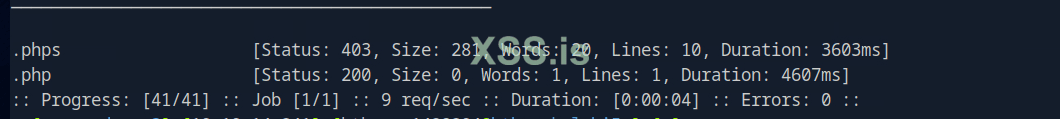

Замечаем другой список слов с расширениями + фазим index, так как этот файл присутствует практически в любых веб-сайтах. (фактически мы склеиваем url со списком расширений и смотрим что получилось).

Примечание: выбранный нами список слов уже содержит точку (.), поэтому нам не придется добавлять точку после «index» в нашем фаззинге.

А получилось у нас следущее: код 200 на

Смотрите какие списки вы берете, очень важно, я 2 раза прогнал по 87к запросов не с теми списками.

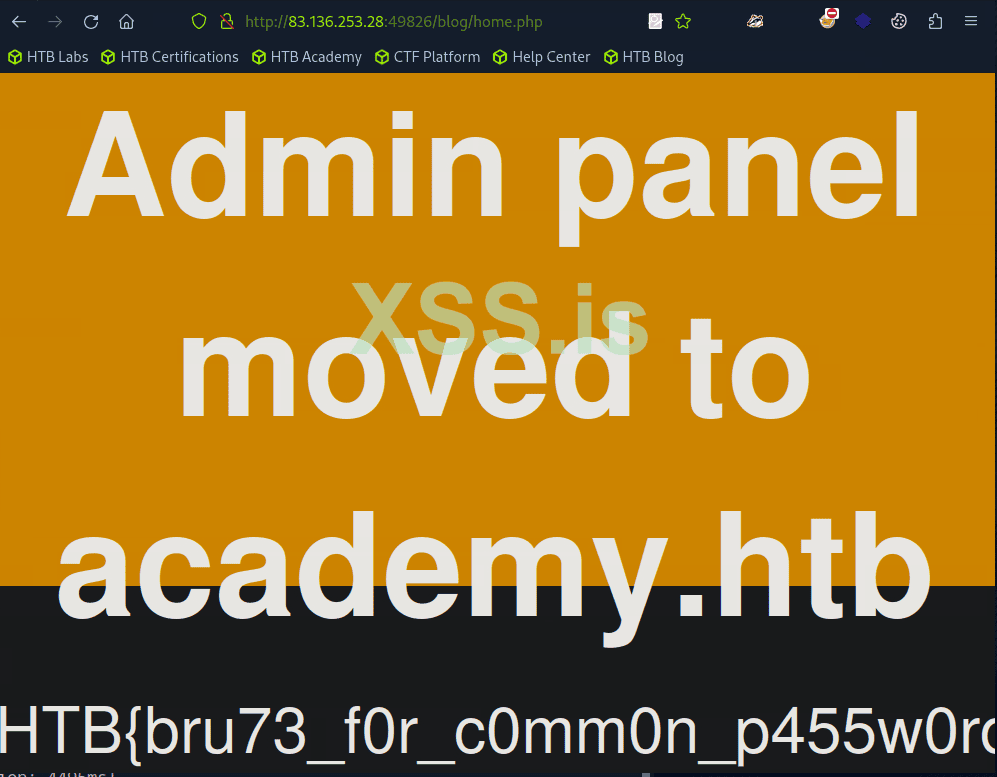

/home.php сюды пиздуем и радуемся нашим способностям.

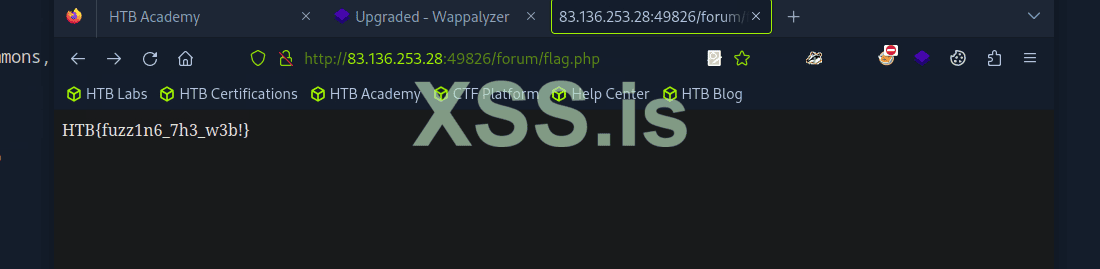

Задание 3: Попробуйте повторить то, что вы узнали до сих пор, чтобы найти больше файлов/каталогов. Один из них должен дать вам флаг. Каково содержание флага?

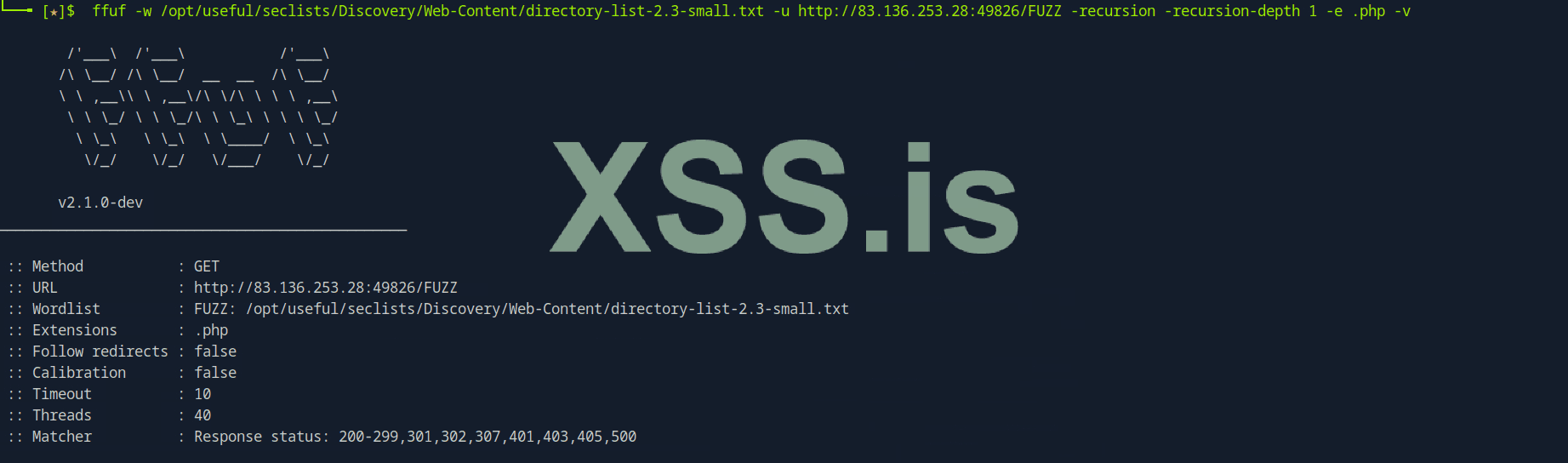

До сих пор мы выполняли фаззинг для каталогов, затем переходили под эти каталоги, а затем фаззинг для файлов. Однако, если бы у нас были десятки каталогов, каждый со своими подкаталогами и файлами, это заняло бы очень много времени. Чтобы иметь возможность автоматизировать это, мы будем использовать то, что известно как Рекурсивный фазинг. При рекурсивном сканировании автоматически запускается еще одно сканирование всех вновь выявленных каталогов, на страницах которых могут быть обнаружены вредоносные программы, пока не будет проверен основной веб-сайт и все его подкаталоги. Простыми словами: находишь каталог, без рекурсии ты бы просто остановился и искал новый каталог, с рекурсией ты копаешь дальше.

Примеры:

К заданию:

-recursion- обьявляет что фазинг с рекурсией.

-recursion-depth- Глубина рекурсии (фазится основные каталоги и их подкаталоги)

-e- расширение (php)

-v- для вывода полных URL-адресов(а то

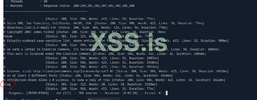

Томить не буду, фазер показал полный путь до флага

Замечание!!!: Ограничьте скорость запросов (-rate 200, 200 запросов в секунду ) и ограничивайте потоки (-t 10, кол-во потоков), так как вы реально можете задосить чей-нибудь сервис.

Ну вот три основных этапа для знакомства с веб-фазингом, повторюсь, эта небольшая статья рассчитана для начинающих пентестеров, если есть какие-то неточности, косяки буду рад их исправить если вы о них сообщите.

Реакции так же очень приветствуются

Любите хакинг, Изучайте хакинг, Создавайте хакинг

BitByte

Вложения

-

1739568771703.png161.1 КБ · Просмотры: 15

1739568771703.png161.1 КБ · Просмотры: 15 -

1739568829911.png26.7 КБ · Просмотры: 13

1739568829911.png26.7 КБ · Просмотры: 13 -

1739569373334.png93.5 КБ · Просмотры: 14

1739569373334.png93.5 КБ · Просмотры: 14 -

1739569429620.png100.9 КБ · Просмотры: 14

1739569429620.png100.9 КБ · Просмотры: 14 -

1739569757954.png6.8 КБ · Просмотры: 14

1739569757954.png6.8 КБ · Просмотры: 14 -

1739570300862.png35.4 КБ · Просмотры: 14

1739570300862.png35.4 КБ · Просмотры: 14 -

1739570489293.png38.2 КБ · Просмотры: 14

1739570489293.png38.2 КБ · Просмотры: 14 -

1739572865826.png62 КБ · Просмотры: 16

1739572865826.png62 КБ · Просмотры: 16