Пожалуйста, обратите внимание, что пользователь заблокирован

Поделитесь please FlexLM SDK 11.16.4.0 под Linux x86_64 или IDA сигнатурами для него. thnx !

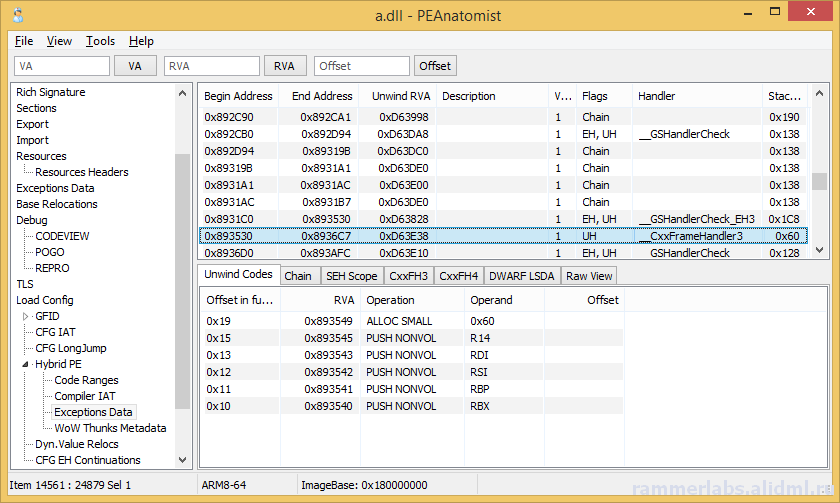

Отображает следующие данные:

- кучи процесса

- данные по нитям, как то: стек, TEB, SEH фреймы и CallStack

- информация по подгруженным PE файлам с разбивкой на секции, точки входа в каждый загруженный образ, их структуры

- данные из PEB

- данные из KUSER_SHARED_DATA

- встроенный x86/x64 дизассемблер (на базе DiStorm)

Предоставляет возможность:

- анализа памяти на предмет установленных перехватчиков в таблицах импорта/экспорта/отложенного импорта

- анализа установленных перехватчиков в экспортируемых функциях, точках входа и TLS калбэках

- анализа блоков памяти на основе их контрольных сумм (например отображение изменений во взломанном ПО).

- поиска в памяти процесса.

Из дополнительных возможностей:

- выводит список экспортируемых функций.

- поддерживает отладочные MAP файлы. (влияет на список распознанных функций и выхлоп дизассемблера)

- отображает изменения в выделенных блоках памяти (alloc/realloc/free)

- быстрая подсказка по известным блокам памяти