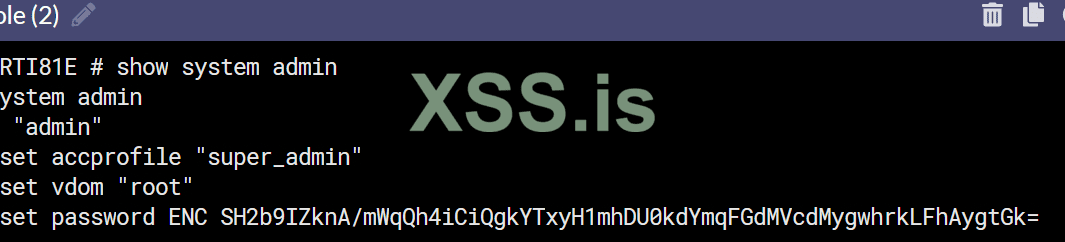

Какой смысл искать сорцы, если такие беспонтовые юзеры как furi только мозги ебут?Это поэтому сорцы на форти искал?) Вообще интересно, шадоусервер заявляет что там 48к уязвимых

Без сорцов не выйдет продвинутся, к сожалению. А все горе-кодеры которые скажут "вот же он, готовый эксплойт" - пусть сгорят в аду. Ибо ремейк это полное дерьмо. Все бл#ть надеятся на то что эксплойты сольют в паблик, они возьмут допишут(кое-как) и сразу же продавать. По итогу берешь в руки - оказывается гавно. Настолько гавно что не хочеться позорить того кто продает. Это не отсылка к кому-то конкретному, а статистика о горе-кодерах.

Только время баеров крадут