После новогодних праздников APT-группировка Sticky Werewolf пыталась атаковать российские научно-производственные предприятия. На этот раз кибершпионы отправляли фейковые фишинговые письма от имени Минпромторга России. Одно из таких фишинговых писем вечером 13 января перехватило и заблокировало решение по выявлению сложных киберугроз F.A.C.C.T. Managed XDR. Специалисты Центра кибербезопасности F.A.C.C.T. провели анализ рассылки.

Sticky Werewolf — проукраинская кибершпионская группа, атакующая преимущественно госучреждения, НИИ и промышленные предприятия из сферы военно-промышленного комплекса России. Отмечались также атаки в Беларуси и Польше. В ĸачестве первоначального веĸтора атаĸ группа использует фишинговые рассылĸи по элеĸтронной почте с вредоносными вложениями, в которых часто встречаются таĸие инструменты, ĸаĸ трояны удаленного доступа Darktrack RAT и Ozone RAT, стилеры Glory Stealer и MetaStealer (вариация RedLine Stealer).

Как действовали Sticky Werewolf

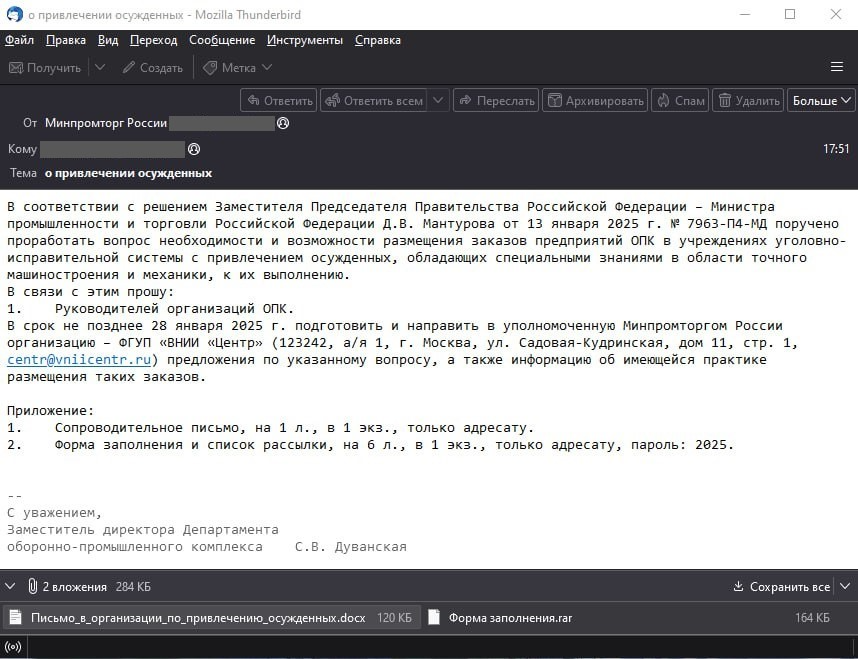

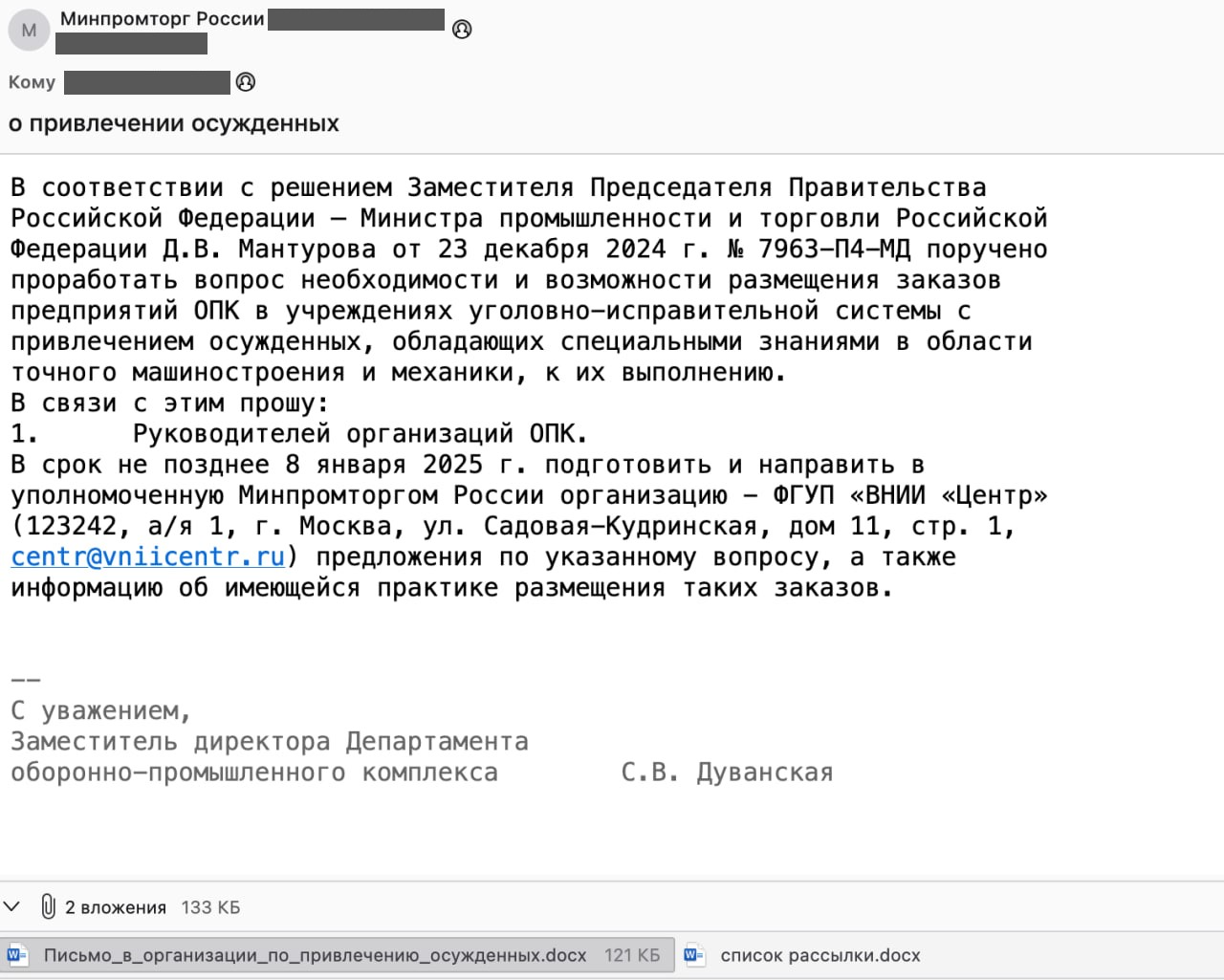

Злоумышленники отправляли вредоносные письма, в которых содержалось "поручение" проработать вопрос о необходимости размещения заказов предприятий оборонно-промышленного комплекса в учреждениях уголовно-исправительной системы с привлечением осужденных.

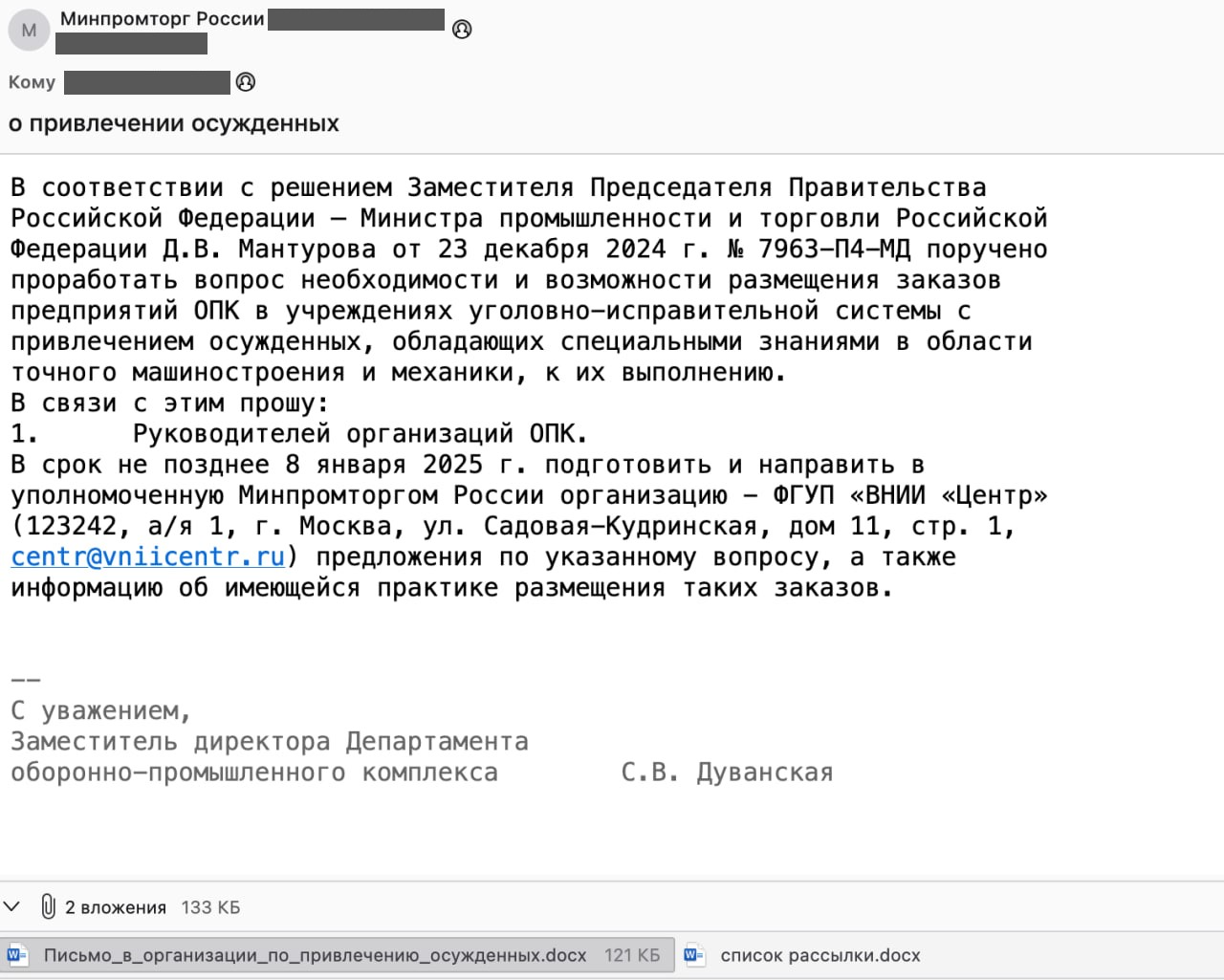

В качестве приманки Sticky Werewolf использовали поддельное письмо от Минпромторга. На то, что документ "липовый", указывает, среди прочего, несоответствие должности Дениса Мантурова (с мая 2024 года он уже не глава Минпромторга) и разные даты принятия "решения", о которых говорится в январской и декабрьской рассылках.

Письмо содержит два вложения:

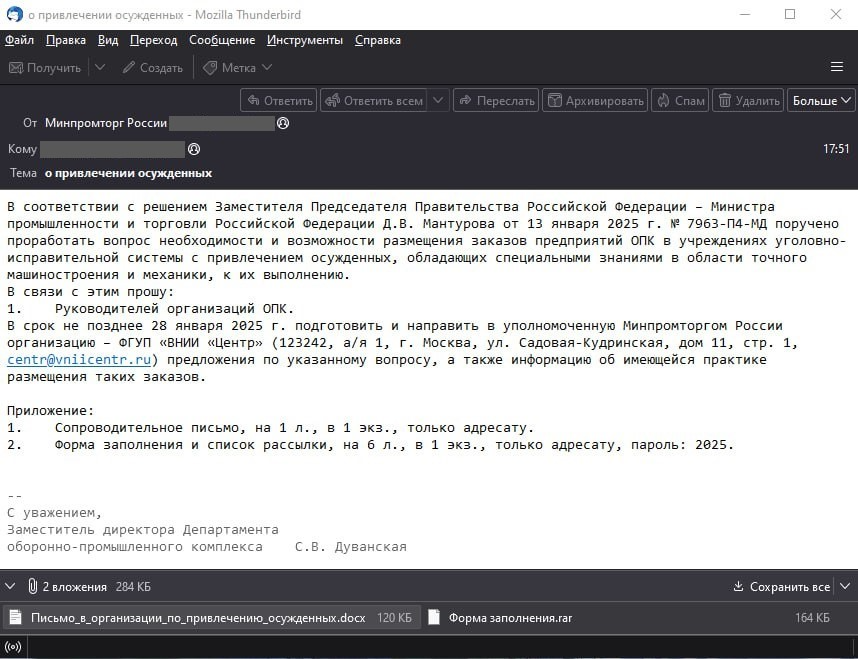

1) Сопроводительное письмо-приманку на бланке Минпромторга

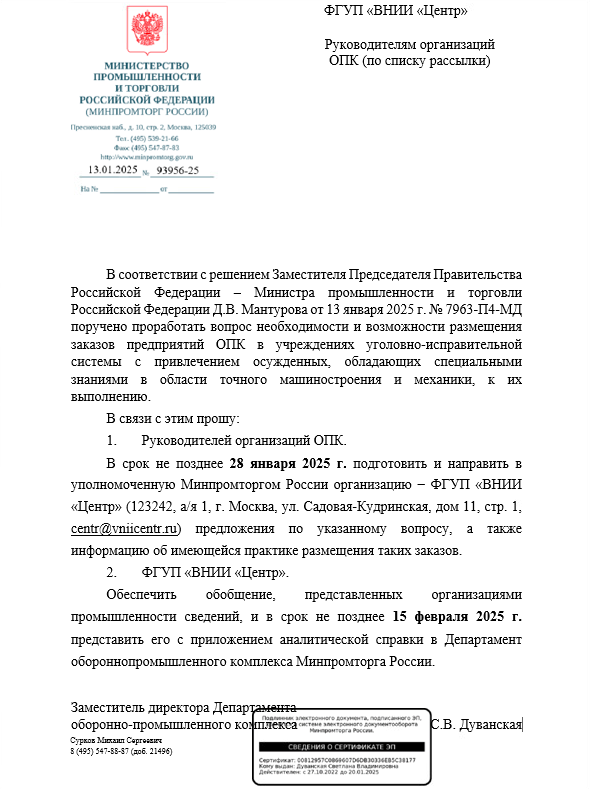

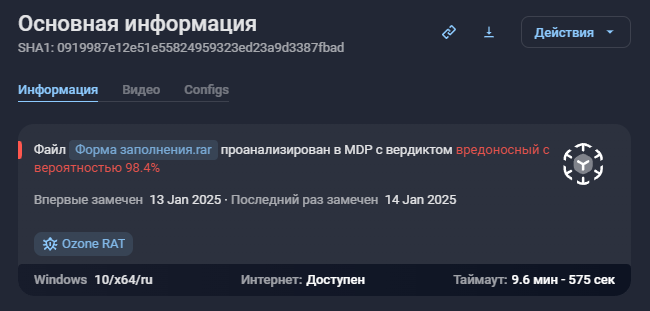

2) Форма заполнения.rar — вредоносный архив, защищенный паролем: 2025.

Рисунок 1. Образец фишингового письма.

Содержимое вложений

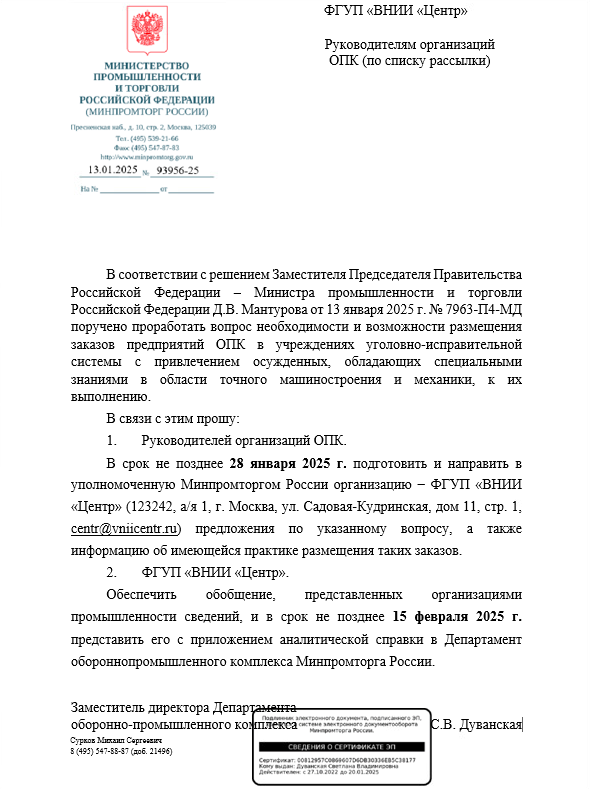

Первое вложение содержало фальшивый документ-приманку «Письмо_в_организации_по_привлечению_осужденных.docx».

Рисунок 2. Документ-приманка из фишингового письма.

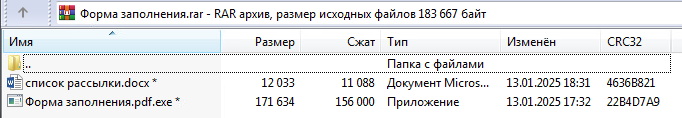

Второе вложение содержало запароленный архив. Внутри архива находился документ «список рассылки.docx» и вредоносный исполняемый файл «Форма заполнения.pdf.exe».

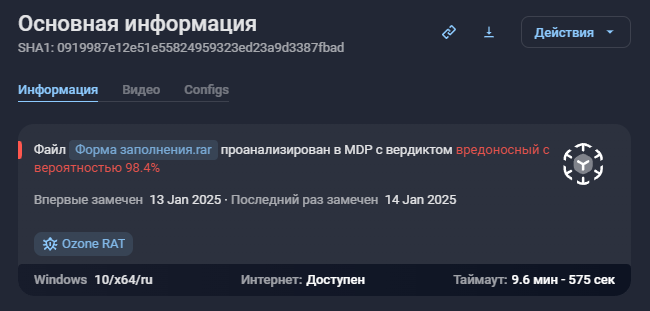

При запуске в конечном итоге происходит доставка трояна удаленного доступа Ozone RAT, предназначенного для предоставления скрытого удаленного доступа к скомпрометированному устройству.

Рисунок 3. Содержимое вредоносного архива.

Рисунок 4. Сведения об атрибуции Ozone RAT, полученные после анализа в F.A.C.C.T. Malware Detonation Platform.

Примеры автоматизированных отчетов F.A.C.C.T. Malware Detonation Platform можно посмотреть здесь.

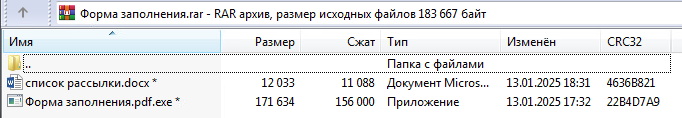

Поиск похожих рассылок

В ходе дополнительного исследования было обнаружено фишинговое письмо от 23 декабря 2024 года с аналогичной темой, в котором содержалось два фейковых документа «Письмо_в_организации_по_привлечению_осужденных.docx» и «список рассылки.docx». Злоумышленники также атаковали научно-производственное предприятие, однако в письме отсутствовал архив с полезной нагрузкой внутри.

Рисунок 5. Фишинговое письмо, найденное в открытых источниках.

Напомним, что в декабре 2023 года Sticky Werewolf дважды атаковали российскую фарму, прикрываясь МЧС и Минстроем, а в январе 2024 года отправляли фейковые письма якобы от ФСБ.

Источник: https://habr.com/ru/companies/f_a_c_c_t/news/873762/

Sticky Werewolf — проукраинская кибершпионская группа, атакующая преимущественно госучреждения, НИИ и промышленные предприятия из сферы военно-промышленного комплекса России. Отмечались также атаки в Беларуси и Польше. В ĸачестве первоначального веĸтора атаĸ группа использует фишинговые рассылĸи по элеĸтронной почте с вредоносными вложениями, в которых часто встречаются таĸие инструменты, ĸаĸ трояны удаленного доступа Darktrack RAT и Ozone RAT, стилеры Glory Stealer и MetaStealer (вариация RedLine Stealer).

Как действовали Sticky Werewolf

Злоумышленники отправляли вредоносные письма, в которых содержалось "поручение" проработать вопрос о необходимости размещения заказов предприятий оборонно-промышленного комплекса в учреждениях уголовно-исправительной системы с привлечением осужденных.

В качестве приманки Sticky Werewolf использовали поддельное письмо от Минпромторга. На то, что документ "липовый", указывает, среди прочего, несоответствие должности Дениса Мантурова (с мая 2024 года он уже не глава Минпромторга) и разные даты принятия "решения", о которых говорится в январской и декабрьской рассылках.

Письмо содержит два вложения:

1) Сопроводительное письмо-приманку на бланке Минпромторга

2) Форма заполнения.rar — вредоносный архив, защищенный паролем: 2025.

Рисунок 1. Образец фишингового письма.

Содержимое вложений

Первое вложение содержало фальшивый документ-приманку «Письмо_в_организации_по_привлечению_осужденных.docx».

Рисунок 2. Документ-приманка из фишингового письма.

Второе вложение содержало запароленный архив. Внутри архива находился документ «список рассылки.docx» и вредоносный исполняемый файл «Форма заполнения.pdf.exe».

При запуске в конечном итоге происходит доставка трояна удаленного доступа Ozone RAT, предназначенного для предоставления скрытого удаленного доступа к скомпрометированному устройству.

Рисунок 3. Содержимое вредоносного архива.

Рисунок 4. Сведения об атрибуции Ozone RAT, полученные после анализа в F.A.C.C.T. Malware Detonation Platform.

Примеры автоматизированных отчетов F.A.C.C.T. Malware Detonation Platform можно посмотреть здесь.

Поиск похожих рассылок

В ходе дополнительного исследования было обнаружено фишинговое письмо от 23 декабря 2024 года с аналогичной темой, в котором содержалось два фейковых документа «Письмо_в_организации_по_привлечению_осужденных.docx» и «список рассылки.docx». Злоумышленники также атаковали научно-производственное предприятие, однако в письме отсутствовал архив с полезной нагрузкой внутри.

Рисунок 5. Фишинговое письмо, найденное в открытых источниках.

Напомним, что в декабре 2023 года Sticky Werewolf дважды атаковали российскую фарму, прикрываясь МЧС и Минстроем, а в январе 2024 года отправляли фейковые письма якобы от ФСБ.

Источник: https://habr.com/ru/companies/f_a_c_c_t/news/873762/