Есть exe файл открыл его нажал далее ,выбрал каталог установки и чтобы продолжить установку требует пароль ,можно ли как-то взломать или обойти это?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Пожалуйста, обратите внимание, что пользователь заблокирован

exe файл или архив ?

- Автор темы

- Добавить закладку

- #3

exe файлexe файл или архив ?

exe файл

где скрин?

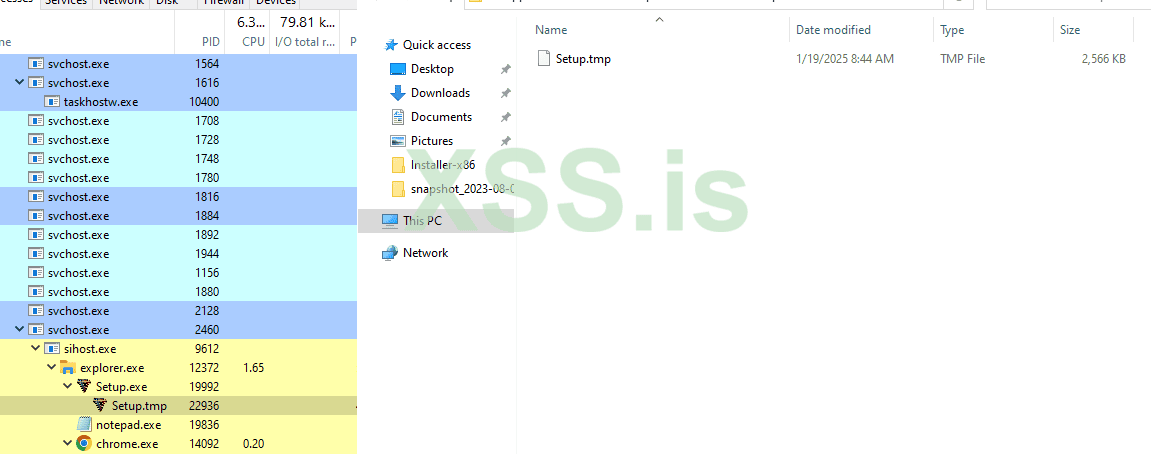

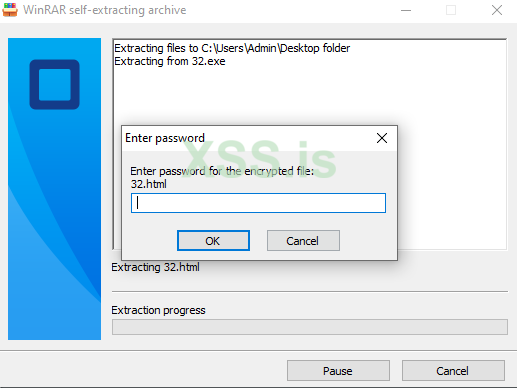

1)такое окно? если да это sfx архив, гугли как извлечь хеш из него и можешь попробовать его сбрутить в hashcat

2)если нет и это просто софтина - просниффай траффик через wireshark или http debugger при вводе пароля, если он куда то на сервер его отправлят и проверяет валидность можно попробовать подделать ответ

3)если никуда ниче не отправляет значит проверяет его локально (по какому то алгоритму или сверяет со списком который храниться внутри). можешь открыть в декомпиляторе и поискать строки похожие на пароли, либо найти эту проверку и пропатчить чтобы всегда возращалось true, или чтобы она вообще перепрыгивалась

- Автор темы

- Добавить закладку

- #5

Вот

Вот никак не получается,в самом exe просит пароль,это мод на игру установкаПосмотреть вложение 102011

где скрин?

1)такое окно? если да это sfx архив, гугли как извлечь хеш из него и можешь попробовать его сбрутить в hashcat

2)если нет и это просто софтина - просниффай траффик через wireshark или http debugger при вводе пароля, если он куда то на сервер его отправлят и проверяет валидность можно попробовать подделать ответ

3)если никуда ниче не отправляет значит проверяет его локально (по какому то алгоритму или сверяет со списком который храниться внутри). можешь открыть в декомпиляторе и поискать строки похожие на пароли, либо найти эту проверку и пропатчить чтобы всегда возращалось true, или чтобы она вообще перепрыгивалась

Вложения

22 год реги. Ты серьезно?)))))Вот никак не получается,в самом exe просит пароль,это мод на игру установка

Судя по скрину это InnoSetup. Попробуй поискать экстрактор (InnoExtract, InnoUnpacker).Вот никак не получается,в самом exe просит пароль,это мод на игру установка

- Автор темы

- Добавить закладку

- #8

друг я не спец в этой области,прошу понимания22 год реги. Ты серьезно?)))))

- Автор темы

- Добавить закладку

- #9

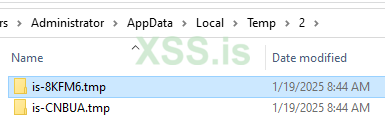

Я вытащил файлы,дальше?Судя по скрину это InnoSetup. Попробуй поискать экстрактор (InnoExtract, InnoUnpacker).

Загрузи архив сюда, может кто поможетЯ вытащил файлы,дальше?

- Автор темы

- Добавить закладку

- #11

Загрузи архив сюда, может кто поможет

Вложения

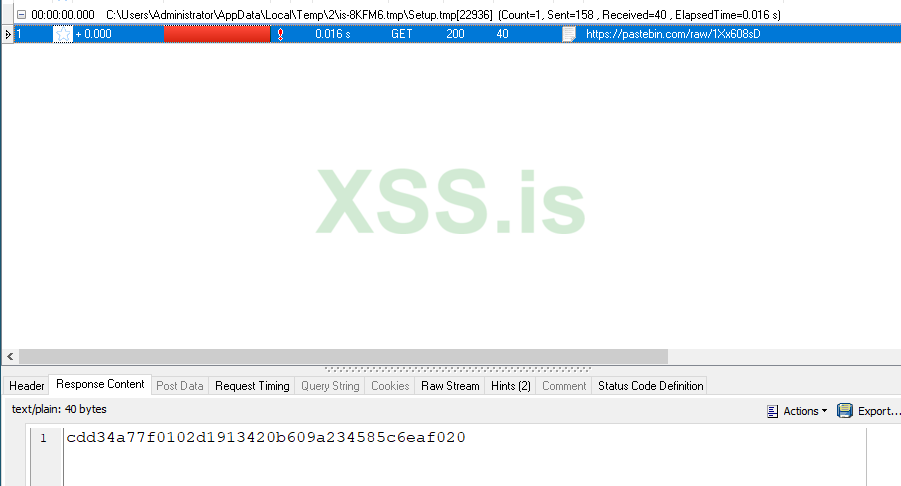

Похоже на хеш SHA1

- Автор темы

- Добавить закладку

- #14

пароль как-то узнать не вариант?

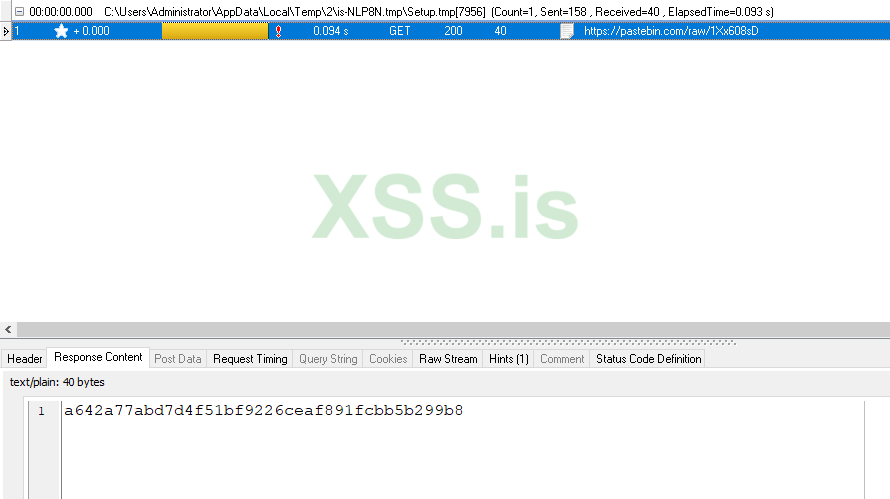

Я использовал митм проксипароль как-то узнать не вариант?

Код:

pip install mitmproxy

mitmproxy -s serv.py --listen-port 443

Код:

import hashlib

from mitmproxy import http

def get_sha1(data):

sha1_hash = hashlib.sha1()

sha1_hash.update(data.encode('utf-8'))

return sha1_hash.hexdigest()

def request(flow: http.HTTPFlow) -> None:

if "pastebin.com/raw/1Xx608sD" in flow.request.url:

print("this")

flow.response = http.Response.make(

200,

get_sha1("11111111"),

{"Content-Type": "text/plain"}

)Создаем свой обработчик для прокси

При попытке обратиться к пастебину будет возвращаться хеш SHA1 от 11111111

результат:

Вложения

Последнее редактирование:

Также закинул хеш в топик брута хешей в криптографии - мб сбрутит кто тебе, для более простого решения задачи

- Автор темы

- Добавить закладку

- #17

Бро можешь видео записать я не понял,буду очень благодаренТакже закинул хеш в топик брута хешей в криптографии - мб сбрутит кто тебе, для более простого решения задачи

Не могуБро можешь видео записать я не понял,буду очень благодарен

Разархивируй архив

pip install mitmproxy

mitmproxy -s serv.py --listen-port 443

запускай setup.exe

пароль 11111111

- Автор темы

- Добавить закладку

- #19

я сделал точно как ты сказал ,но пишет пароль не верный

скачай http analyzer и чекни там запрос какойя сделал точно как ты сказал ,но пишет пароль не верныйПосмотреть вложение 102174