Всем привет, подскажите пожалуйста!

Как узнать версии служб на открытых портах, когда хост защищен от сканирования тем что выдает все порты как открытые

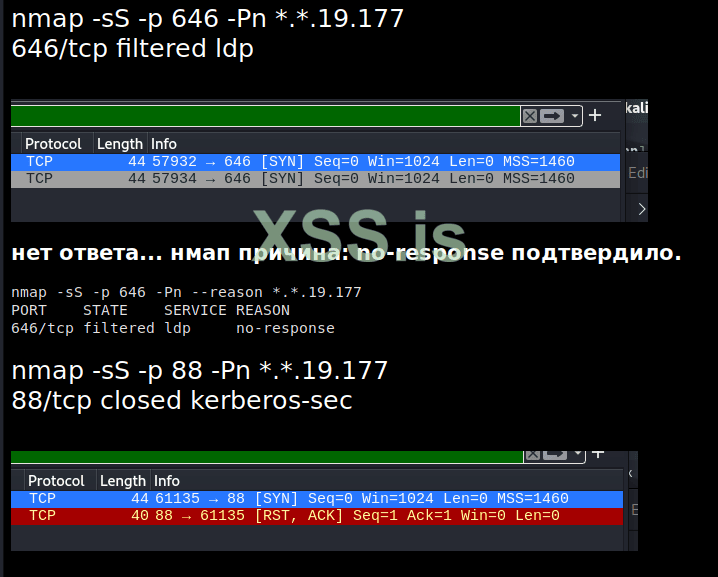

Гуглил как защищают от сканирования nmap, и вот нашел как делаю такую защиту:

"Поэтому я бы посоветовал на межсетевом экране перед серверами активировать правило, отправляющее TCP SYN-ACK пакеты в ответ на любой входящий TCP SYN. Это приведет к тому, что сканирующая сторона будет видеть 65535 открытых портов, в которых просто нереально будет увидеть продуктивные сервисы. Это отличная защитная мера, которая иногда встречается на периметрах разных компаний. Как пентестер, имитирующий реальные атаки, могу сказать, что это очень сильно мешает разведке."

Т.е я сканирую nmapoм и получаю сервисы без версий, banner grabbing не помогает:

21/tcp open ftp ProFTPD or KnFTPD

26/tcp open smtp Sendmail

80/tcp open http Apache httpd

110/tcp open pop3 Dovecot pop3d

Как узнать версии служб на открытых портах, когда хост защищен от сканирования тем что выдает все порты как открытые

Гуглил как защищают от сканирования nmap, и вот нашел как делаю такую защиту:

"Поэтому я бы посоветовал на межсетевом экране перед серверами активировать правило, отправляющее TCP SYN-ACK пакеты в ответ на любой входящий TCP SYN. Это приведет к тому, что сканирующая сторона будет видеть 65535 открытых портов, в которых просто нереально будет увидеть продуктивные сервисы. Это отличная защитная мера, которая иногда встречается на периметрах разных компаний. Как пентестер, имитирующий реальные атаки, могу сказать, что это очень сильно мешает разведке."

Т.е я сканирую nmapoм и получаю сервисы без версий, banner grabbing не помогает:

21/tcp open ftp ProFTPD or KnFTPD

26/tcp open smtp Sendmail

80/tcp open http Apache httpd

110/tcp open pop3 Dovecot pop3d