Хакеры, связанные с Россией, приписываются продолжающейся кампании кибершпионажа против Казахстана, которая рассматривается как часть усилий Кремля по сбору экономической и политической разведывательной информации в Центральной Азии.

Считается, что за кампанией стоит группа взлома, получившая название UAC-0063. Предположительно, она имеет связь с APT28, государственным хакерским подразделением, которое действует под эгидой Главного разведывательного управления (ГРУ) России. Эта же группа известна под именами Blue Athena, BlueDelta, Fancy Bear, Fighting Ursa, Forest Blizzard, FROZENLAKE, Iron Twilight, ITG05, Pawn Storm, Sednit, Sofacy и TA422.

О группировке UAC-0063 впервые сообщила украинская команда CERT-UA (Computer Emergency Response Team) в начале 2023 года, описав атаки на государственные структуры с использованием семейств вредоносного ПО, известных как HATVIBE, CHERRYSPY и STILLARCH (также называемое DownEx). При этом следует отметить, что данные вредоносные программы применяются исключительно этой группировкой.

Последующие кампании также были замечены в Центральной, Восточной Азии и Европе, сообщает Insikt Group (подразделение Recorded Future), которое присвоило данной группе активности кодовое название TAG-110.

«Судя по целям атак UAC-0063, группа нацелена на сбор разведданных в таких секторах, как государственные учреждения (включая дипломатические), НПО, академические круги, энергетика и оборона, с акцентом на Украину, Центральную Азию и Восточную Европу», — отмечается во вступлении к новому анализу французской компании по кибербезопасности Sekoia.

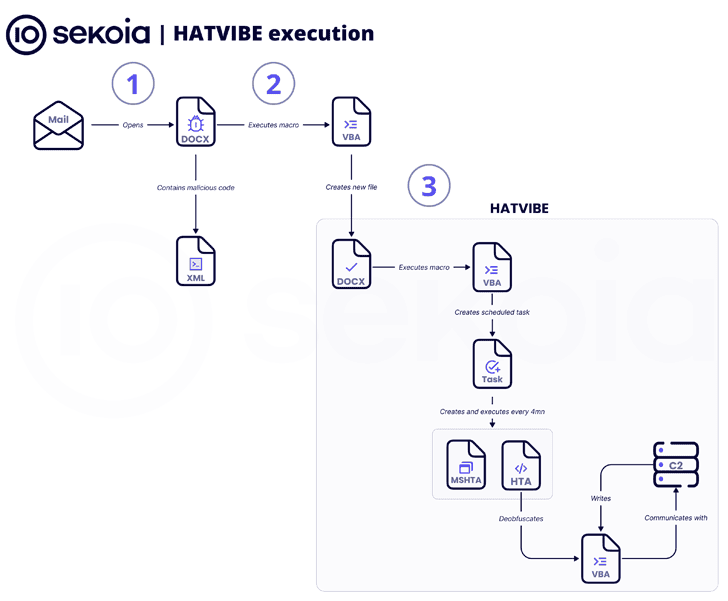

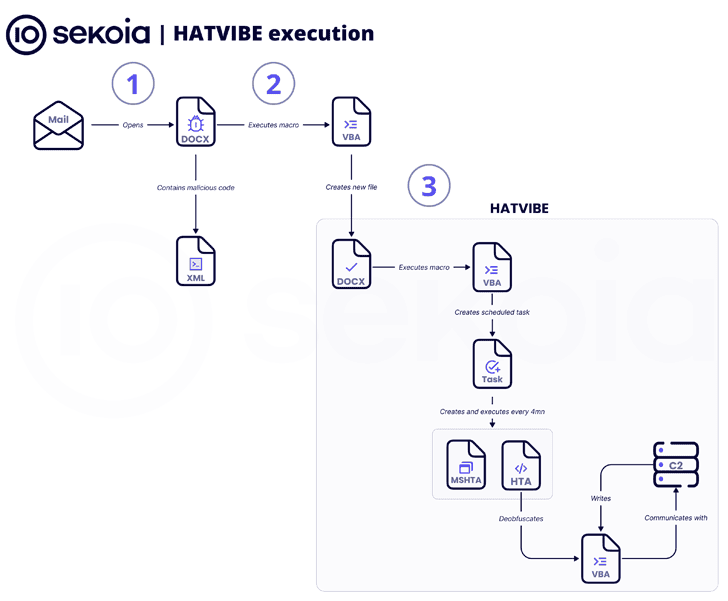

В новой серии атак используется поддельный документ Microsoft Office, якобы принадлежащий Министерству иностранных дел Республики Казахстан. Он служит своеобразной «приманкой» для фишинговых рассылок и запускает многоэтапную цепочку заражения под названием Double-Tap, в результате которой загружается вредоносное ПО HATVIBE. Пока неясно, как именно эти документы были получены злоумышленниками, но, возможно, они были похищены во время предыдущей кампании.

В частности, документы содержат вредоносную макрокоманду, которая при выполнении на компьютере жертвы создаёт во временной папке «C:\Users[ПОЛЬЗОВАТЕЛЬ]\AppData\Local\Temp\» второй пустой документ.

«Эта вторая копия документа автоматически открывается в скрытом экземпляре Word с помощью стартовой макрокоманды, чтобы выгрузить и запустить вредоносный файл HTA (HTML Application), содержащий VBS-бэкдор под названием HATVIBE», — сообщают исследователи компании Sekoia.

Программа HATVIBE работает как загрузчик: она принимает с удалённого сервера следующую волну модулей на VBS, что в конечном итоге прокладывает путь более сложному бэкдору на Python под названием CHERRYSPY. HTA-файл, в котором находится HATVIBE, специально сконструирован так, чтобы запускаться в течение четырёх минут, используя процесс mshta.exe.

«Что делает цепочку Double-Tap столь уникальной, так это множество уловок для обхода средств безопасности, — объясняют эксперты. — Среди них хранение реального вредоносного кода макроса в файле settings.xml, создание задачи планировщика без запуска schtasks.exe для второго документа и использование антиэмуляционного трюка (в первом документе), проверяющего, не изменилось ли время выполнения; в противном случае макрос прекращает работу».

Sekoia отмечает, что методика атаки с использованием HATVIBE демонстрирует как прицельный характер действий, так и технические сходства с кампаниями Zebrocy, ранее связывавшимися с группой APT28. Это позволило экспертам «средней степенью уверенности» приписать кластер UAC-0063 российским хакерам, связанным с APT28.

«Тематика «оружейных» документов для фишинговых рассылок указывает на то, что целью кибершпионажа является сбор стратегической информации о дипломатических отношениях государств Центральной Азии, особенно внешних связях Казахстана, в интересах российской разведки», — подытожила компания.

Система СОРМ в России представляет собой механизм электронной слежки, способный втайне перехватывать обширные объёмы интернет- и телекоммуникационного трафика, зачастую без ведома самих провайдеров услуг. Она позволяет отслеживать стационарную и мобильную связь, интернет-трафик, Wi-Fi и социальные сети, а полученные данные хранятся в базе, доступной для поиска.

Считается, что бывшие советские республики — Беларусь, Казахстан, Киргизия и Узбекистан, а также латиноамериканские страны Куба и Никарагуа — с высокой вероятностью внедрили данную технологию для прослушки собственных граждан.

«Хотя эти системы имеют законное применение в сфере безопасности, у властей в перечисленных странах есть история злоупотреблений этими возможностями, включая преследование политической оппозиции, журналистов и активистов без какого-либо эффективного или независимого надзора», — указывают аналитики Insikt Group.

«В более широком смысле, экспорт российских технологий для слежки, вероятно, продолжится, позволяя Москве укреплять своё влияние, особенно в регионах, считающихся российской «ближней зарубежью», — отмечается в исследовании.

Считается, что за кампанией стоит группа взлома, получившая название UAC-0063. Предположительно, она имеет связь с APT28, государственным хакерским подразделением, которое действует под эгидой Главного разведывательного управления (ГРУ) России. Эта же группа известна под именами Blue Athena, BlueDelta, Fancy Bear, Fighting Ursa, Forest Blizzard, FROZENLAKE, Iron Twilight, ITG05, Pawn Storm, Sednit, Sofacy и TA422.

О группировке UAC-0063 впервые сообщила украинская команда CERT-UA (Computer Emergency Response Team) в начале 2023 года, описав атаки на государственные структуры с использованием семейств вредоносного ПО, известных как HATVIBE, CHERRYSPY и STILLARCH (также называемое DownEx). При этом следует отметить, что данные вредоносные программы применяются исключительно этой группировкой.

Последующие кампании также были замечены в Центральной, Восточной Азии и Европе, сообщает Insikt Group (подразделение Recorded Future), которое присвоило данной группе активности кодовое название TAG-110.

«Судя по целям атак UAC-0063, группа нацелена на сбор разведданных в таких секторах, как государственные учреждения (включая дипломатические), НПО, академические круги, энергетика и оборона, с акцентом на Украину, Центральную Азию и Восточную Европу», — отмечается во вступлении к новому анализу французской компании по кибербезопасности Sekoia.

В новой серии атак используется поддельный документ Microsoft Office, якобы принадлежащий Министерству иностранных дел Республики Казахстан. Он служит своеобразной «приманкой» для фишинговых рассылок и запускает многоэтапную цепочку заражения под названием Double-Tap, в результате которой загружается вредоносное ПО HATVIBE. Пока неясно, как именно эти документы были получены злоумышленниками, но, возможно, они были похищены во время предыдущей кампании.

В частности, документы содержат вредоносную макрокоманду, которая при выполнении на компьютере жертвы создаёт во временной папке «C:\Users[ПОЛЬЗОВАТЕЛЬ]\AppData\Local\Temp\» второй пустой документ.

«Эта вторая копия документа автоматически открывается в скрытом экземпляре Word с помощью стартовой макрокоманды, чтобы выгрузить и запустить вредоносный файл HTA (HTML Application), содержащий VBS-бэкдор под названием HATVIBE», — сообщают исследователи компании Sekoia.

Программа HATVIBE работает как загрузчик: она принимает с удалённого сервера следующую волну модулей на VBS, что в конечном итоге прокладывает путь более сложному бэкдору на Python под названием CHERRYSPY. HTA-файл, в котором находится HATVIBE, специально сконструирован так, чтобы запускаться в течение четырёх минут, используя процесс mshta.exe.

«Что делает цепочку Double-Tap столь уникальной, так это множество уловок для обхода средств безопасности, — объясняют эксперты. — Среди них хранение реального вредоносного кода макроса в файле settings.xml, создание задачи планировщика без запуска schtasks.exe для второго документа и использование антиэмуляционного трюка (в первом документе), проверяющего, не изменилось ли время выполнения; в противном случае макрос прекращает работу».

Sekoia отмечает, что методика атаки с использованием HATVIBE демонстрирует как прицельный характер действий, так и технические сходства с кампаниями Zebrocy, ранее связывавшимися с группой APT28. Это позволило экспертам «средней степенью уверенности» приписать кластер UAC-0063 российским хакерам, связанным с APT28.

«Тематика «оружейных» документов для фишинговых рассылок указывает на то, что целью кибершпионажа является сбор стратегической информации о дипломатических отношениях государств Центральной Азии, особенно внешних связях Казахстана, в интересах российской разведки», — подытожила компания.

Продажа российской платформы СОРМ в Центральной Азии и Латинской Америке

В это время Recorded Future сообщает, что несколько стран Центральной Азии и Латинской Америки закупили систему оперативно-розыскных мероприятий (СОРМ) у по крайней мере восьми российских поставщиков, таких как Citadel, Norsi-Trans и Protei. Это потенциально позволяет российским спецслужбам перехватывать коммуникации.Система СОРМ в России представляет собой механизм электронной слежки, способный втайне перехватывать обширные объёмы интернет- и телекоммуникационного трафика, зачастую без ведома самих провайдеров услуг. Она позволяет отслеживать стационарную и мобильную связь, интернет-трафик, Wi-Fi и социальные сети, а полученные данные хранятся в базе, доступной для поиска.

Считается, что бывшие советские республики — Беларусь, Казахстан, Киргизия и Узбекистан, а также латиноамериканские страны Куба и Никарагуа — с высокой вероятностью внедрили данную технологию для прослушки собственных граждан.

«Хотя эти системы имеют законное применение в сфере безопасности, у властей в перечисленных странах есть история злоупотреблений этими возможностями, включая преследование политической оппозиции, журналистов и активистов без какого-либо эффективного или независимого надзора», — указывают аналитики Insikt Group.

«В более широком смысле, экспорт российских технологий для слежки, вероятно, продолжится, позволяя Москве укреплять своё влияние, особенно в регионах, считающихся российской «ближней зарубежью», — отмечается в исследовании.