Здравствуйте.

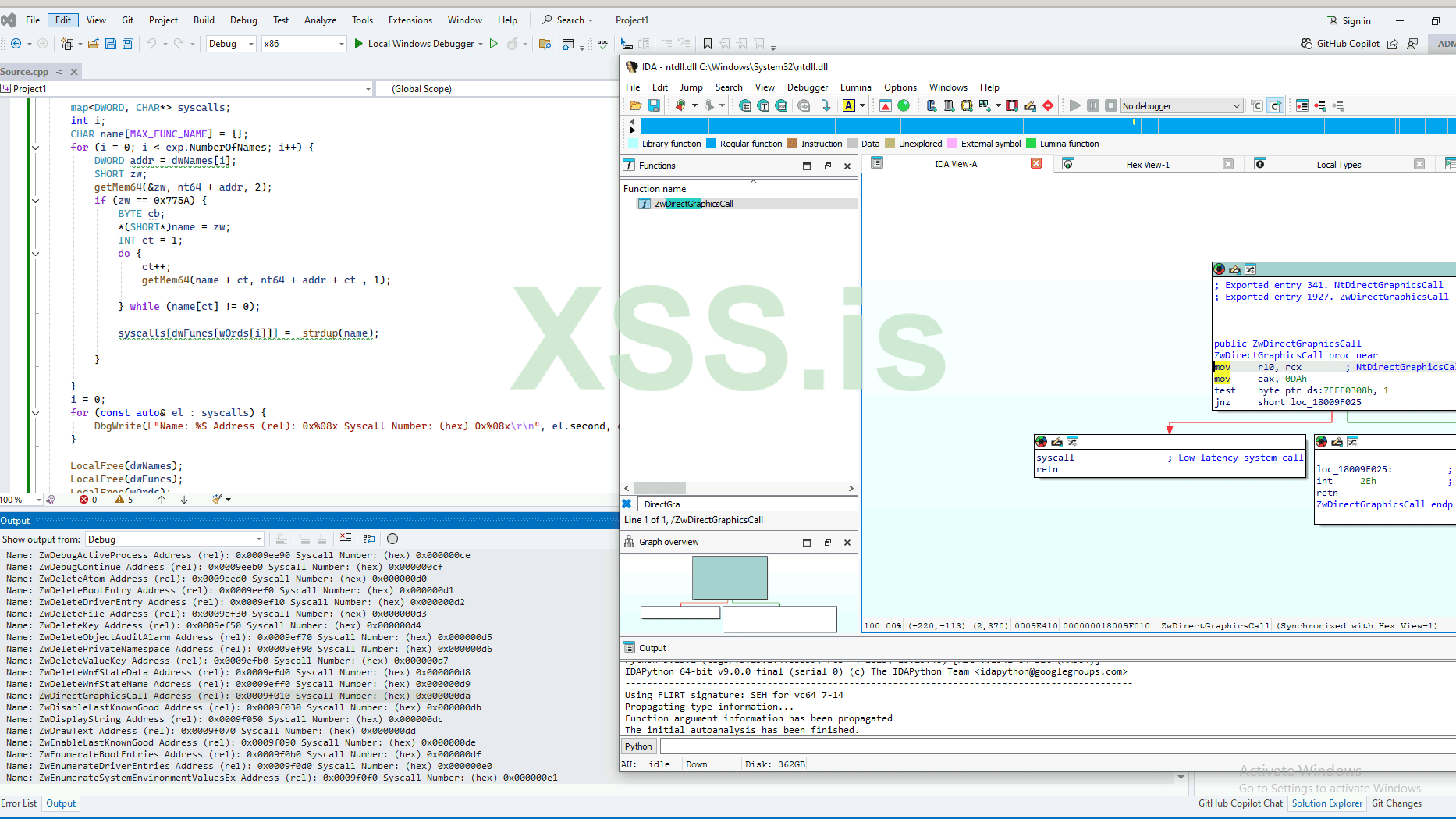

Для реализации косвенного сисколла нужен номер сисколла. Откуда его взять? Все таблицы, которые я нашел в интернете не содержат сисколлов для моей версии виндовса, например. Интуиция подсказывает, что его можно выжать откуда-то из системы. Нужна подсказка как это сделать. В интернете способов никаких не нашел. Не нашел даже где их искать.

Для реализации косвенного сисколла нужен номер сисколла. Откуда его взять? Все таблицы, которые я нашел в интернете не содержат сисколлов для моей версии виндовса, например. Интуиция подсказывает, что его можно выжать откуда-то из системы. Нужна подсказка как это сделать. В интернете способов никаких не нашел. Не нашел даже где их искать.