В результате тревожного инцидента безопасности компания Gravy Analytics, занимающаяся торговлей данными о местоположении, по сообщениям, стала жертвой масштабной кибератаки. Утечка, которая потенциально может раскрыть конфиденциальные данные о местоположении миллионов пользователей, продемонстрировала серьёзные риски, связанные с агрегированием подобных данных. Если подтвердится, что компания действительно подверглась взлому, это может стать первым случаем, когда брокер геоданных такого уровня подвергся атаке, усиливая опасения касательно конфиденциальности для частных лиц и организаций.

Gravy Analytics известна тем, что продаёт данные о геолокации смартфонов через свою дочернюю компанию Venntel различным заказчикам, включая несколько правительственных агентств США, таких как Департамент внутренней безопасности (DHS), ФБР и Налоговое управление (IRS).

Утечка чувствительных данных стала новым уровнем угрозы для конфиденциальности, поскольку потенциально может выявить не только маршруты перемещения отдельных пользователей, но и личности людей, находящихся в поле зрения правительства и правоохранительных органов.

В данной статье рассматривается суть происшествия, какие именно данные были украдены и каковы более широкие последствия этого взлома для сферы конфиденциальности, регулирования и индустрии геоданных.

Среди украденной информации — миллионы точных GPS-координат, временные метки и истории местоположений пользователей за несколько лет. Gravy Analytics, объединившаяся с Unacast в конце 2023 года, является ключевым игроком в сфере геолокационных данных, и утечка особенно опасна из-за того, что услугами компании пользуются правительственные организации, такие как DHS, ФБР и IRS. Случившееся ещё раз подчёркивает высокую ценность Gravy Analytics как цели для атак, учитывая её роль в предоставлении геоданных правоохранительным и разведывательным органам.

По сообщениям, хакеры также получили доступ к спискам клиентов и внутренней аналитике, включая данные о классификации перемещений и географическую информацию из различных регионов, что только усугубляет масштаб инцидента.

По последним данным, сайт Gravy Analytics отключён, а сама компания пока не делала никаких официальных заявлений относительно утечки или ультиматума хакеров. Подобное молчание только усиливает давление, поскольку угроза раскрытия данных может привести к проблемам с конфиденциальностью миллионов людей и поставить под удар репутацию крупных корпораций.

Важно отметить, что эта ситуация может оказать фундаментальное влияние на нормы безопасности в индустрии геоданных, а бездействие Gravy Analytics может открыть дорогу ещё более опасным киберпреступлениям.

Одной из наиболее срочных угроз является потенциальная деанонимизация пользователей. В украденных данных содержатся точные координаты широты и долготы, временные метки и маршруты передвижений, что позволяет злоумышленникам достаточно легко идентифицировать конкретных людей. Это создаёт возможности для слежки за их местоположением, поведением и даже образами жизни, особенно если речь идёт об уязвимых группах: активистах, журналистах и государственных служащих.

Кроме того, вызывает опасения возможность отслеживания «высокорисковых» индивидуумов или организаций. Злоумышленники могут использовать эти данные для слежки за людьми, занимающимися особо чувствительными видами деятельности. Такая целевая разведка может привести к преследованию, прямым угрозам или даже физическому слежению, что ставит под угрозу безопасность многих людей.

Дополнительная серьёзная проблема — раскрытие информации о важных объектах, включая школы, клиники и правительственные учреждения. Имея под рукой точные сведения о перемещениях людей, злоумышленники могут составлять карты с расположением критически важных объектов и планировать будущие атаки. В руках преступников такая информация может быть использована для организации новых взломов и ударов по уязвимым точкам.

Самое тревожное — это растущая вероятность, что данные окажутся на теневых площадках в даркнете и будут использованы с корыстными или преступными целями. С учётом ценности геолокационных данных, украденная информация наверняка станет объектом купли-продажи на чёрном рынке, что усилит риски множества новых атак против частных лиц, компаний и государственных структур. Долгосрочные последствия могут быть очень серьёзными и затронуть общественную безопасность, личную конфиденциальность и доверие к индустрии геолокационных данных.

Если подтвердится, что масштаб утечки действительно огромен, это может привести к ужесточению требований к брокерам геоданных и повышенному вниманию к вопросам закупок подобных данных правительствами. Правозащитные организации уже требуют более надёжных мер защиты от неправомерного использования геолокационной информации, и данный инцидент, вероятно, подтолкнёт законодателей к рассмотрению более комплексных законопроектов в сфере конфиденциальности.

Gravy Analytics пока не выступила с публичным заявлением, однако Федеральная торговая комиссия США (FTC) уже предпринимала аналогичные шаги в декабре 2024 года, запрещая Gravy и её дочерней компании Venntel продавать конфиденциальные данные о местоположении, кроме строго ограниченных случаев. Комиссия также потребовала удалить исторические данные, что стало ещё одним примером усиления контроля над отраслью.

По мере ужесточения требований к прозрачности в сфере геоданных, бизнесу и государственным ведомствам придётся внедрять более строгие практики конфиденциальности, чтобы в будущем снижать риск подобных взломов и надёжнее защищать личные данные пользователей.

Уроки, извлечённые из этой утечки, могут помочь сформировать более эффективные правовые и организационные практики в будущем.

Источник: https://socradar.io/gravy-analytics-breach-location-records-at-risk/

Gravy Analytics известна тем, что продаёт данные о геолокации смартфонов через свою дочернюю компанию Venntel различным заказчикам, включая несколько правительственных агентств США, таких как Департамент внутренней безопасности (DHS), ФБР и Налоговое управление (IRS).

Утечка чувствительных данных стала новым уровнем угрозы для конфиденциальности, поскольку потенциально может выявить не только маршруты перемещения отдельных пользователей, но и личности людей, находящихся в поле зрения правительства и правоохранительных органов.

В данной статье рассматривается суть происшествия, какие именно данные были украдены и каковы более широкие последствия этого взлома для сферы конфиденциальности, регулирования и индустрии геоданных.

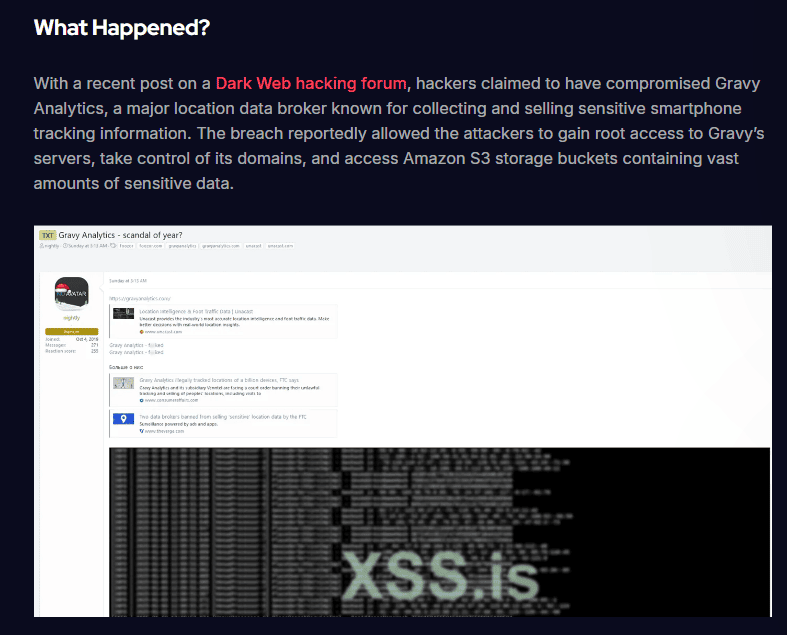

Что произошло?

Недавно на форуме даркнета хакеры заявили, что получили доступ к системе Gravy Analytics, крупного брокера данных о местоположении, который известен сбором и продажей конфиденциальной информации о перемещениях смартфонов. По утверждениям атакующих, им удалось получить права суперпользователя (root-доступ) к серверам Gravy, взять под контроль доменные имена компании и получить доступ к хранилищам Amazon S3, в которых содержалось огромное количество ценных данных.Среди украденной информации — миллионы точных GPS-координат, временные метки и истории местоположений пользователей за несколько лет. Gravy Analytics, объединившаяся с Unacast в конце 2023 года, является ключевым игроком в сфере геолокационных данных, и утечка особенно опасна из-за того, что услугами компании пользуются правительственные организации, такие как DHS, ФБР и IRS. Случившееся ещё раз подчёркивает высокую ценность Gravy Analytics как цели для атак, учитывая её роль в предоставлении геоданных правоохранительным и разведывательным органам.

По сообщениям, хакеры также получили доступ к спискам клиентов и внутренней аналитике, включая данные о классификации перемещений и географическую информацию из различных регионов, что только усугубляет масштаб инцидента.

Что было украдено?

В результате атаки были скомпрометированы крайне чувствительные и ценные данные, в том числе:- GPS-координаты и временные метки: По сообщениям, хакерам достались миллионы записей, содержащих точные местоположения пользователей и время, в которое они находились в тех или иных точках. Эти сведения позволяют составить детальную картину перемещений людей за определённый период.

- Классификация перемещений: Включая такие категории, как «LIKELY_DRIVING», помогающие интерпретировать, чем занимались пользователи (например, были они за рулём или шли пешком). Подобные данные могут пролить дополнительный свет на повседневные маршруты и привычки людей.

- Списки клиентов: Согласно утверждениям хакеров, среди перехваченных данных оказались списки компаний-заказчиков, включающие крупных игроков вроде Apple, Uber, Equifax и других. Наличие таких клиентов ещё более повышает ценность утекших данных, затрагивая интересы как корпоративных, так и частных пользователей.

- Государственные подрядчики: По некоторым сведениям, утечка могла затронуть и отдельных правительственных подрядчиков, ранее сотрудничавших с компанией.

Требования и угрозы со стороны хакеров

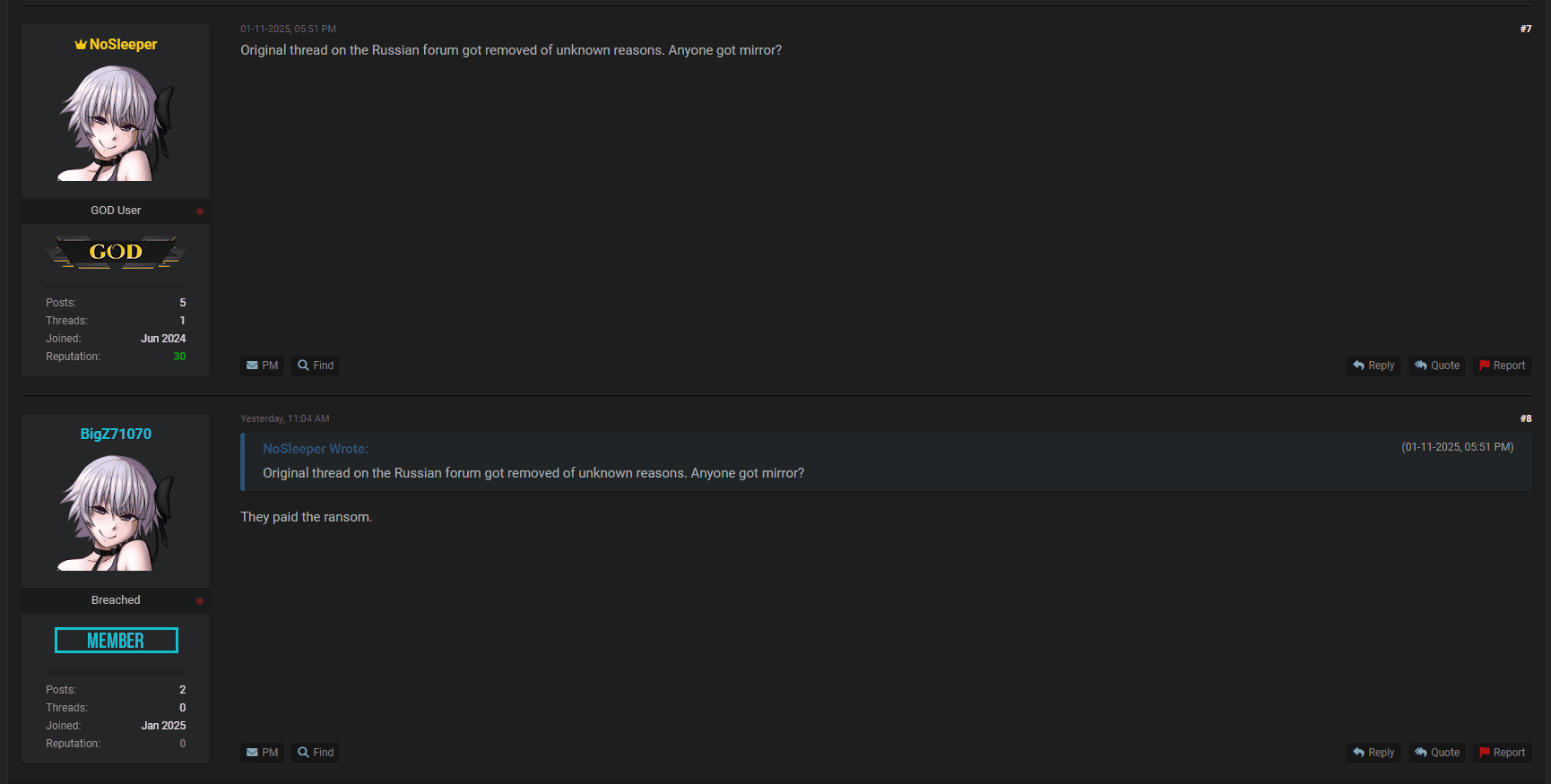

После взлома хакеры быстро перешли к шантажу, дав Gravy Analytics 24 часа на то, чтобы отреагировать на их требования, иначе вся украденная информация будет обнародована.По последним данным, сайт Gravy Analytics отключён, а сама компания пока не делала никаких официальных заявлений относительно утечки или ультиматума хакеров. Подобное молчание только усиливает давление, поскольку угроза раскрытия данных может привести к проблемам с конфиденциальностью миллионов людей и поставить под удар репутацию крупных корпораций.

Важно отметить, что эта ситуация может оказать фундаментальное влияние на нормы безопасности в индустрии геоданных, а бездействие Gravy Analytics может открыть дорогу ещё более опасным киберпреступлениям.

Что означает утечка Gravy Analytics

Взлом Gravy Analytics несёт существенные риски как в краткосрочной, так и в долгосрочной перспективе — для частной жизни людей, а также в более широком смысле для сферы безопасности.Одной из наиболее срочных угроз является потенциальная деанонимизация пользователей. В украденных данных содержатся точные координаты широты и долготы, временные метки и маршруты передвижений, что позволяет злоумышленникам достаточно легко идентифицировать конкретных людей. Это создаёт возможности для слежки за их местоположением, поведением и даже образами жизни, особенно если речь идёт об уязвимых группах: активистах, журналистах и государственных служащих.

Кроме того, вызывает опасения возможность отслеживания «высокорисковых» индивидуумов или организаций. Злоумышленники могут использовать эти данные для слежки за людьми, занимающимися особо чувствительными видами деятельности. Такая целевая разведка может привести к преследованию, прямым угрозам или даже физическому слежению, что ставит под угрозу безопасность многих людей.

Дополнительная серьёзная проблема — раскрытие информации о важных объектах, включая школы, клиники и правительственные учреждения. Имея под рукой точные сведения о перемещениях людей, злоумышленники могут составлять карты с расположением критически важных объектов и планировать будущие атаки. В руках преступников такая информация может быть использована для организации новых взломов и ударов по уязвимым точкам.

Самое тревожное — это растущая вероятность, что данные окажутся на теневых площадках в даркнете и будут использованы с корыстными или преступными целями. С учётом ценности геолокационных данных, украденная информация наверняка станет объектом купли-продажи на чёрном рынке, что усилит риски множества новых атак против частных лиц, компаний и государственных структур. Долгосрочные последствия могут быть очень серьёзными и затронуть общественную безопасность, личную конфиденциальность и доверие к индустрии геолокационных данных.

Долгосрочные последствия для индустрии

Взлом Gravy Analytics вызывает весомые вопросы для всей индустрии геолокационных данных, в частности касательно порядка сбора, продажи и защиты таких чувствительных сведений.Если подтвердится, что масштаб утечки действительно огромен, это может привести к ужесточению требований к брокерам геоданных и повышенному вниманию к вопросам закупок подобных данных правительствами. Правозащитные организации уже требуют более надёжных мер защиты от неправомерного использования геолокационной информации, и данный инцидент, вероятно, подтолкнёт законодателей к рассмотрению более комплексных законопроектов в сфере конфиденциальности.

Gravy Analytics пока не выступила с публичным заявлением, однако Федеральная торговая комиссия США (FTC) уже предпринимала аналогичные шаги в декабре 2024 года, запрещая Gravy и её дочерней компании Venntel продавать конфиденциальные данные о местоположении, кроме строго ограниченных случаев. Комиссия также потребовала удалить исторические данные, что стало ещё одним примером усиления контроля над отраслью.

По мере ужесточения требований к прозрачности в сфере геоданных, бизнесу и государственным ведомствам придётся внедрять более строгие практики конфиденциальности, чтобы в будущем снижать риск подобных взломов и надёжнее защищать личные данные пользователей.

Заключение

Инцидент с Gravy Analytics, связанный с раскрытием точных маршрутов и перемещений миллионов пользователей, наглядно демонстрирует необходимость в более жёстком контроле и защите конфиденциальности. На фоне ужесточающихся требований к индустрии геолокационных данных — как со стороны государства, так и общественности — бизнес и госорганы должны предпринимать упреждающие меры для защиты персональной информации и соблюдения стандартов конфиденциальности.Уроки, извлечённые из этой утечки, могут помочь сформировать более эффективные правовые и организационные практики в будущем.

Источник: https://socradar.io/gravy-analytics-breach-location-records-at-risk/

Последнее редактирование: