Некоторые автоматические камеры наблюдения с распознаванием номерных знаков от Motorola транслируют видео и данные о транспортных средствах в открытый доступ в интернете, что позволяет любому пользователю наблюдать за потоками и извлекать информацию. Это обнаружил исследователь в области безопасности. В доказательство концепции защитник конфиденциальности разработал инструмент, который автоматически анализирует открытые видеопотоки, извлекает данные о номерных знаках и сохраняет их в таблицу, что позволяет отслеживать передвижения людей в реальном времени.

Мэтт Браун из компании Brown Fine Security создал серию видео на YouTube, где он демонстрирует уязвимости камер Motorola Reaper HD ALPR, приобретённых на eBay. Эти устройства широко используются в США муниципалитетами и полицией. Первоначально Браун обнаружил, что доступ к видеопотокам и собираемым данным возможен при подключении к частной сети, на которой работают эти камеры. Позже он установил, что многие камеры настроены неправильно и транслируют данные в открытый интернет вместо частных сетей.

«В моих первых видео я показывал, что, находясь в той же сети, можно получить доступ к видеопотоку без какой-либо авторизации», — рассказал Браун в видеоинтервью изданию 404 Media. «Затем я задался вопросом: что если кто-то неправильно настроил камеру, и она оказалась в открытом интернете, а не в частной сети?»

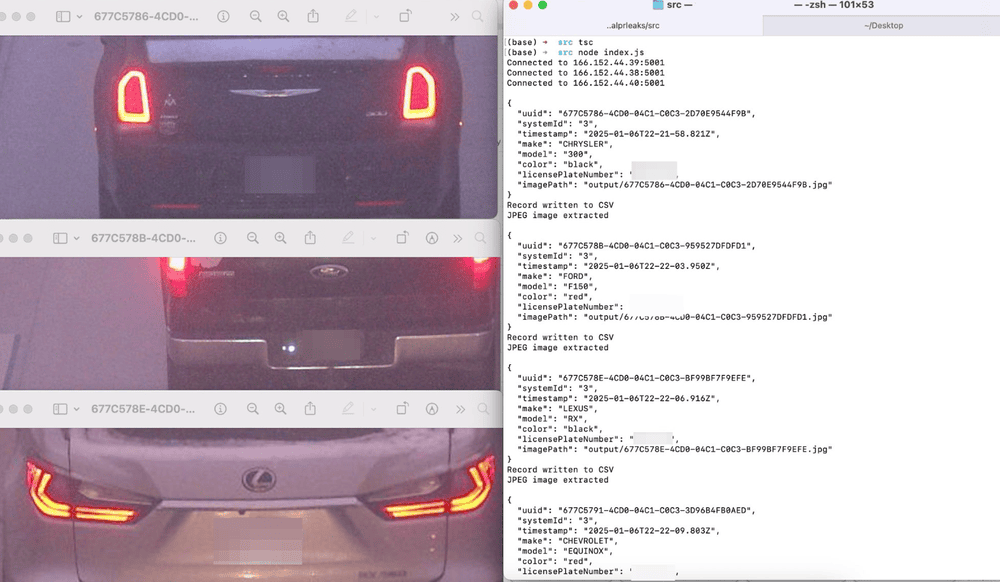

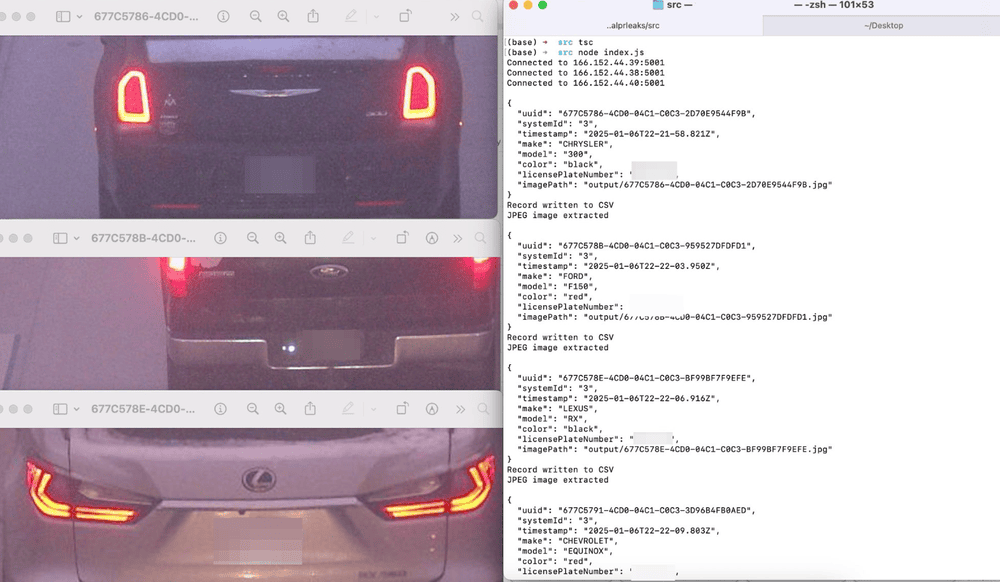

В последнем видео Браун продемонстрировал, что множество таких камер действительно настроены на трансляцию как видео, так и данных в открытый интернет, а их IP-адреса можно найти с помощью поисковой системы устройств Интернета вещей Censys. Эти потоки доступны без необходимости ввода логина и пароля.

Многие камеры транслируют цветное и инфракрасное черно-белое видео с улиц, которые они контролируют, передавая информацию, включая данные о номерных знаках, в реальном времени.

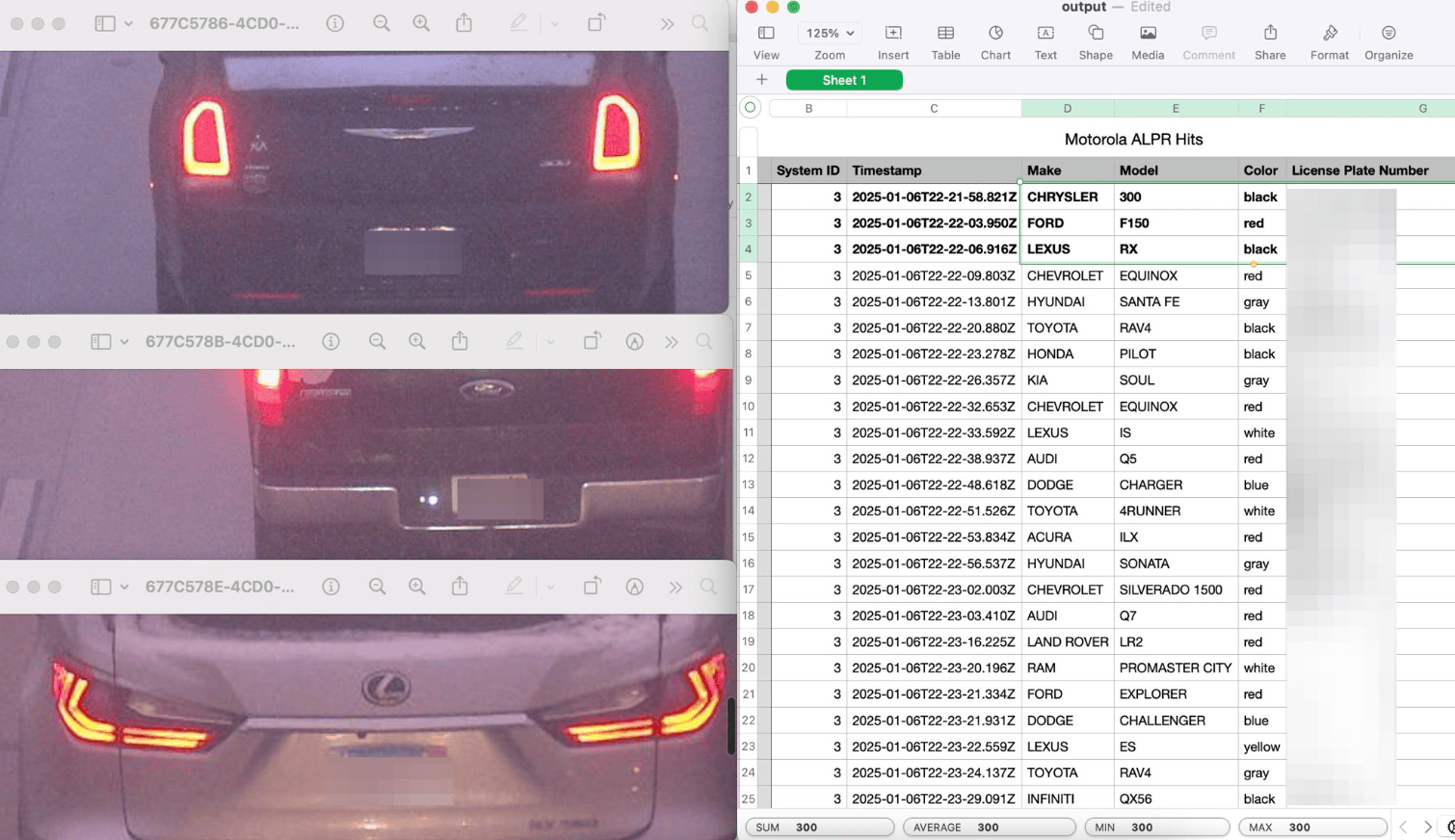

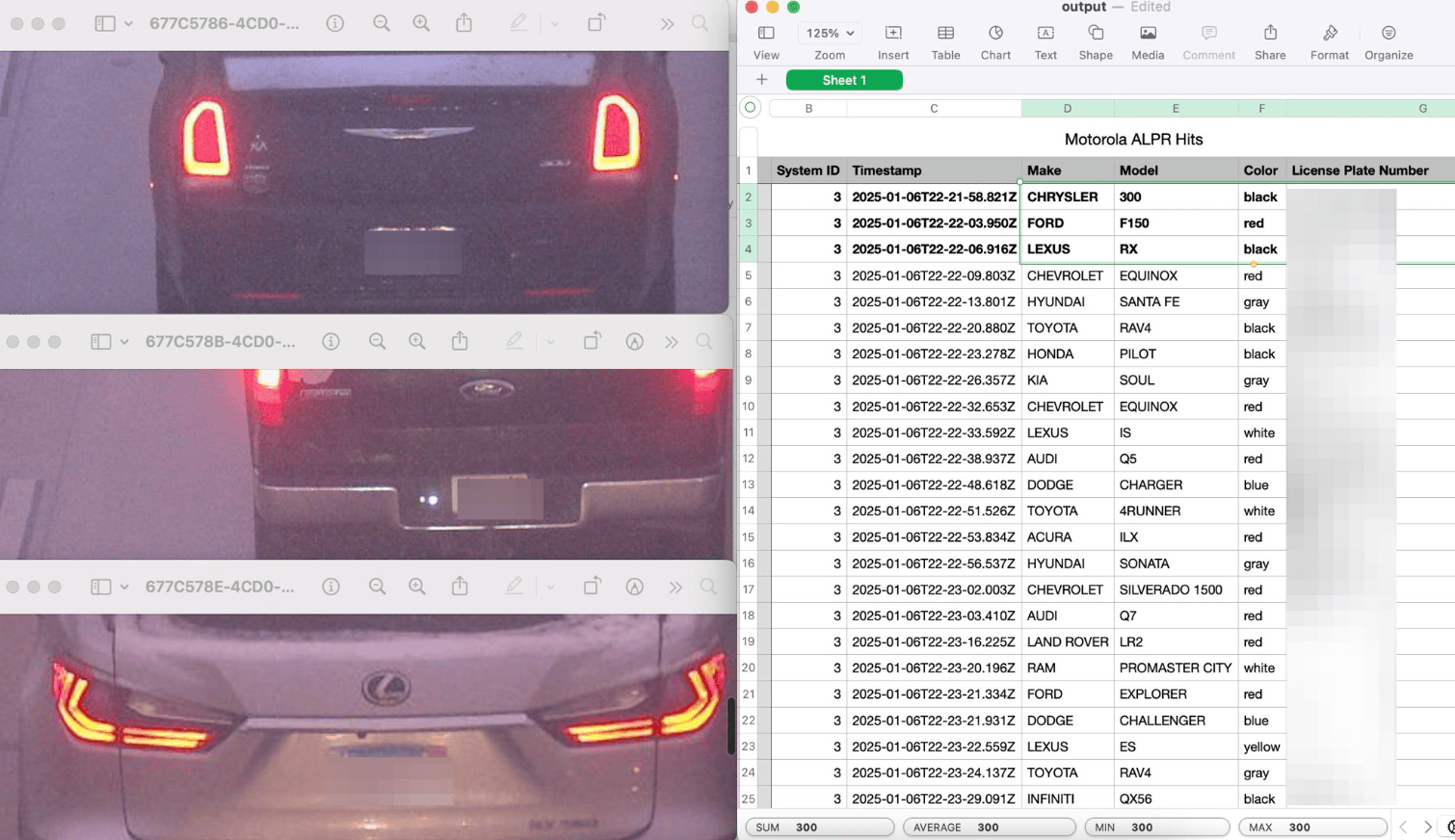

Уилл Фриман, создатель открытой карты ALPR-камер в США DeFlock, подтвердил, что участники сообщества DeFlock нашли множество камер, которые транслируют данные в открытый интернет. Фриман разработал тестовый скрипт, который извлекает данные с незашифрованных потоков Motorola ALPR, декодирует их и добавляет временные метки с информацией о передвижении автомобилей в таблицу. Одна из таблиц, отправленных журналисту, показывает марку, модель, цвет автомобиля и номерной знак, а также время, когда он проезжал мимо незашифрованной камеры ALPR вблизи Чикаго. На данный момент найдено около 170 незашифрованных потоков ALPR.

«Допустим, в городе есть 10 таких камер, расположенных в стратегически важных местах. Если подключиться ко всем из них, можно отслеживать регулярные перемещения людей», — пояснил Фриман.

Фриман считает, что распространение ALPR-камер в США и мире представляет значительную угрозу конфиденциальности. Он активно выступает против их широкого использования.

«Я всегда считал эти устройства опасными, но это доказывает, что правоохранительные органы и компании, предоставляющие ALPR, не отличаются от других фирм, работающих с данными, и им нельзя доверять», — заявил он 404 Media. «Когда полиция говорит, что волноваться не о чем, если вы не преступник, это не так. Вот доказательство множества камер, управляемых правоохранительными органами, которые свободно транслируют конфиденциальные данные. В моем родном городе большинство камер — Motorola, поэтому кто-то мог бы написать скрипт, который сопоставляет машины с их местоположениями и временем».

Представитель Motorola Solutions сообщил 404 Media, что компания работает над обновлением прошивки, которое усилит защиту.

«Motorola Solutions разрабатывает и внедряет свои продукты с приоритетом на безопасность данных и защиту их конфиденциальности, целостности и доступности», — заявил представитель. «Камера ReaperHD является устаревшим устройством, продажи которого прекратились в июне 2022 года. Выводы из недавних видео на YouTube не представляют угрозы для пользователей, использующих устройства в соответствии с нашими рекомендациями. Некоторые изменённые конфигурации сетей клиентов могли привести к утечке IP-адресов. Мы работаем с этими клиентами, чтобы восстановить конфигурации систем в соответствии с нашими рекомендациями и отраслевыми стандартами. Следующее обновление прошивки усилит безопасность».

Это не первый случай, когда камеры ALPR обнаруживаются в открытом доступе. В 2015 году Фонд электронных рубежей и исследователи из Университета Аризоны нашли сотни открытых потоков ALPR. В 2019 году поставщик ALPR для Министерства внутренней безопасности США подвергся взлому, а данные о номерных знаках и изображения путешественников были выложены в даркнет. В прошлом году Агентство по кибербезопасности и инфраструктурной безопасности США выпустило предупреждение о том, что камеры Motorola Vigilant ALPR подвержены удалённой эксплуатации.

Браун подчеркнул, что, хотя не все камеры Motorola ALPR транслируют данные в интернет, найденные проблемы безопасности остаются серьёзной угрозой, и маловероятно, что их можно будет устранить в ближайшее время.

«Допустим, полиция или Motorola решат: "О, черт, не стоило транслировать это в интернет". Они могут исправить это», — сказал он. «Но остаётся крайне уязвимое устройство, и если получить доступ к их сети, можно увидеть данные. Когда технологии внедряются в полевых условиях, атаки становятся проще, а не сложнее».

Источник: https://www.404media.co/researcher-...e-cameras-into-open-source-surveillance-tool/

Мэтт Браун из компании Brown Fine Security создал серию видео на YouTube, где он демонстрирует уязвимости камер Motorola Reaper HD ALPR, приобретённых на eBay. Эти устройства широко используются в США муниципалитетами и полицией. Первоначально Браун обнаружил, что доступ к видеопотокам и собираемым данным возможен при подключении к частной сети, на которой работают эти камеры. Позже он установил, что многие камеры настроены неправильно и транслируют данные в открытый интернет вместо частных сетей.

«В моих первых видео я показывал, что, находясь в той же сети, можно получить доступ к видеопотоку без какой-либо авторизации», — рассказал Браун в видеоинтервью изданию 404 Media. «Затем я задался вопросом: что если кто-то неправильно настроил камеру, и она оказалась в открытом интернете, а не в частной сети?»

В последнем видео Браун продемонстрировал, что множество таких камер действительно настроены на трансляцию как видео, так и данных в открытый интернет, а их IP-адреса можно найти с помощью поисковой системы устройств Интернета вещей Censys. Эти потоки доступны без необходимости ввода логина и пароля.

Многие камеры транслируют цветное и инфракрасное черно-белое видео с улиц, которые они контролируют, передавая информацию, включая данные о номерных знаках, в реальном времени.

Уилл Фриман, создатель открытой карты ALPR-камер в США DeFlock, подтвердил, что участники сообщества DeFlock нашли множество камер, которые транслируют данные в открытый интернет. Фриман разработал тестовый скрипт, который извлекает данные с незашифрованных потоков Motorola ALPR, декодирует их и добавляет временные метки с информацией о передвижении автомобилей в таблицу. Одна из таблиц, отправленных журналисту, показывает марку, модель, цвет автомобиля и номерной знак, а также время, когда он проезжал мимо незашифрованной камеры ALPR вблизи Чикаго. На данный момент найдено около 170 незашифрованных потоков ALPR.

«Допустим, в городе есть 10 таких камер, расположенных в стратегически важных местах. Если подключиться ко всем из них, можно отслеживать регулярные перемещения людей», — пояснил Фриман.

Фриман считает, что распространение ALPR-камер в США и мире представляет значительную угрозу конфиденциальности. Он активно выступает против их широкого использования.

«Я всегда считал эти устройства опасными, но это доказывает, что правоохранительные органы и компании, предоставляющие ALPR, не отличаются от других фирм, работающих с данными, и им нельзя доверять», — заявил он 404 Media. «Когда полиция говорит, что волноваться не о чем, если вы не преступник, это не так. Вот доказательство множества камер, управляемых правоохранительными органами, которые свободно транслируют конфиденциальные данные. В моем родном городе большинство камер — Motorola, поэтому кто-то мог бы написать скрипт, который сопоставляет машины с их местоположениями и временем».

Представитель Motorola Solutions сообщил 404 Media, что компания работает над обновлением прошивки, которое усилит защиту.

«Motorola Solutions разрабатывает и внедряет свои продукты с приоритетом на безопасность данных и защиту их конфиденциальности, целостности и доступности», — заявил представитель. «Камера ReaperHD является устаревшим устройством, продажи которого прекратились в июне 2022 года. Выводы из недавних видео на YouTube не представляют угрозы для пользователей, использующих устройства в соответствии с нашими рекомендациями. Некоторые изменённые конфигурации сетей клиентов могли привести к утечке IP-адресов. Мы работаем с этими клиентами, чтобы восстановить конфигурации систем в соответствии с нашими рекомендациями и отраслевыми стандартами. Следующее обновление прошивки усилит безопасность».

Это не первый случай, когда камеры ALPR обнаруживаются в открытом доступе. В 2015 году Фонд электронных рубежей и исследователи из Университета Аризоны нашли сотни открытых потоков ALPR. В 2019 году поставщик ALPR для Министерства внутренней безопасности США подвергся взлому, а данные о номерных знаках и изображения путешественников были выложены в даркнет. В прошлом году Агентство по кибербезопасности и инфраструктурной безопасности США выпустило предупреждение о том, что камеры Motorola Vigilant ALPR подвержены удалённой эксплуатации.

Браун подчеркнул, что, хотя не все камеры Motorola ALPR транслируют данные в интернет, найденные проблемы безопасности остаются серьёзной угрозой, и маловероятно, что их можно будет устранить в ближайшее время.

«Допустим, полиция или Motorola решат: "О, черт, не стоило транслировать это в интернет". Они могут исправить это», — сказал он. «Но остаётся крайне уязвимое устройство, и если получить доступ к их сети, можно увидеть данные. Когда технологии внедряются в полевых условиях, атаки становятся проще, а не сложнее».

Источник: https://www.404media.co/researcher-...e-cameras-into-open-source-surveillance-tool/