Требуется решение в теории не сложной проблемы.

Меня заинтересовал данный метод xss.pro/threads/129570/

Поясню кратко:

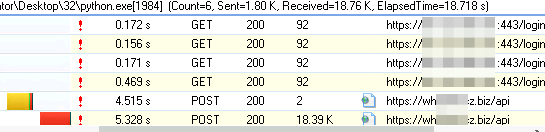

Сервер github.com/naksyn/Pyramid при запросе подгружает в память victim машины модуль github.com/naksyn/PythonMemoryModule и .exe файл, далее запускает его из памяти

Для отправки запроса на загрузку c сервера используется 64bit Python embedded (portable) интерпретатор

Тестировал я это всё дело, PythonMemoryModule и exe подтягиваются, но при попытки инъекции интерпретатор выдает в консоль что не может запустить 32bit процесс

В качестве полезной нагрузки я использую закриптованный LummaC2, в их теме указанно что .exe cрабатывает на 64bit системах, не понимаю почему интерпретатор не может запустить софт

Попробовал использовать 32bit интерпретатор, процесс вроде запустился но интерпретатор крашнуло и стилер не отработал

Возможно потому что 32bit интерпретатор не поддерживает скрипты Pyramid/PythonMemoryModule или PythonMemoryModule определяет не правильно точку входа у .exe

Пробовал использовать не закриптованный .exe и сменить криптора но везде одна и таже проблема

Как возможное решение вижу заставить .exe запускаться в 64bit или адаптировать скрипты модуля под него

За готовое решение готов заплатить 30$ предоставлю linux и windows сервер если будет нужно и сам исполняемый файл для тестов.

Кто заинтересован проьба писать в Telegram @unfingerprinted

Меня заинтересовал данный метод xss.pro/threads/129570/

Поясню кратко:

Сервер github.com/naksyn/Pyramid при запросе подгружает в память victim машины модуль github.com/naksyn/PythonMemoryModule и .exe файл, далее запускает его из памяти

Для отправки запроса на загрузку c сервера используется 64bit Python embedded (portable) интерпретатор

Тестировал я это всё дело, PythonMemoryModule и exe подтягиваются, но при попытки инъекции интерпретатор выдает в консоль что не может запустить 32bit процесс

В качестве полезной нагрузки я использую закриптованный LummaC2, в их теме указанно что .exe cрабатывает на 64bit системах, не понимаю почему интерпретатор не может запустить софт

Попробовал использовать 32bit интерпретатор, процесс вроде запустился но интерпретатор крашнуло и стилер не отработал

Возможно потому что 32bit интерпретатор не поддерживает скрипты Pyramid/PythonMemoryModule или PythonMemoryModule определяет не правильно точку входа у .exe

Пробовал использовать не закриптованный .exe и сменить криптора но везде одна и таже проблема

Как возможное решение вижу заставить .exe запускаться в 64bit или адаптировать скрипты модуля под него

За готовое решение готов заплатить 30$ предоставлю linux и windows сервер если будет нужно и сам исполняемый файл для тестов.

Кто заинтересован проьба писать в Telegram @unfingerprinted