Материал не для тех, кто не любит нудные циферки и статистику. А также, мне лень было вставлять к каждой сводке ссылку на источник данных.Немного поздно, но, как говорится, лучше поздно чем никогда.

Ключевая статистика кибербезопасности: уязвимости, эксплойты и их влияние на 2025 год.

По мере того как мы вступаем в 2025 год, статистика кибербезопасности за 2024 и предыдущие годы показывает критический ландшафт развивающихся угроз, начиная с увеличения числа уязвимостей и заканчивая все более изощренными кибератаками.

Этот блог посвящен последним данным по кибербезопасности, изучению таких тенденций, как эксплойты нулевого дня и неустраненные уязвимости, чтобы помочь вам разработать проактивную стратегию для решения проблем кибербезопасности в 2025 году.

Тенденции развития уязвимостей кибербезопасности в 2024 году

Постоянный рост числа уязвимостей в системе кибербезопасности с годами создает все больше проблем для организаций, стремящихся обеспечить безопасность своих цифровых активов.

1. Рост числа уязвимостей CVE в 2024 году: К середине 2024 года было зарегистрировано 22 254 CVE (Common Vulnerabilities and Exposures), что на 30 % больше, чем в 2023 году, и на 56 % больше, чем в 2022 году. Этот всплеск свидетельствует о растущей поверхности атак в сфере сетевой безопасности и приложений.

2. Ежедневные раскрытия уязвимостей: К концу 2024 года ежедневно раскрывалось в среднем 115 CVE - свидетельство растущей сложности современных киберугроз. Ожидайте дальнейшего роста этих показателей в 2025 году.

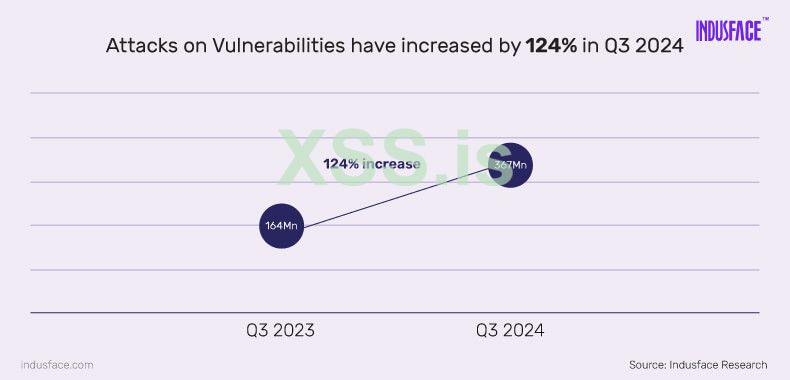

3. Атаки на основе уязвимостей выросли на 124 % в третьем квартале 2024 года по сравнению с тем же периодом 2023 года. Этот рост во многом объясняется растущей доступностью инструментов LLM, таких как ChatGPT.

4. 25 % утечек связаны с кражей учетных данных и уязвимостями приложений, поэтому важность защиты приложений приобретает все большее значение в мире цифровых технологий.

5. Более 99% технологов признают, что производственные приложения содержат по крайней мере четыре уязвимости. (https://www.contrastsecurity.com/hubfs/DocumentsPDF/The-State-of-DevSecOps_Report_Final.pdf)

Превращение уязвимостей в оружие

Злоумышленники превращают уязвимости в оружие быстрее, чем когда-либо, что делает защиту в реальном времени необходимой в 2025 году.

6. В 2024 году 0,91% всех CVE (204 из 22 254) были превращены в оружие, что на 10% больше, чем в предыдущем году. Эта тенденция подчеркивает необходимость более быстрого обнаружения и реагирования на нарушения кибербезопасности.

7. Уязвимости, такие как CVE-2024-5806 в Progress MOVEit Transfer, были использованы в течение нескольких часов после раскрытия информации. Это сокращающееся окно эксплуатации требует мер защиты кибербезопасности в реальном времени.

8. В период с ноября 2021 года по октябрь 2023 года более 70% кибератак во всем мире были направлены на пакет Microsoft Office, что сделало его самой эксплуатируемой платформой.

9. Браузерные эксплойты заняли второе место, составив почти 12% атак, в то время как Android от Google эксплуатировался примерно в 6% обнаруженных инцидентов за этот период.

10. В 2023 году 38% вторжений начались с того, что злоумышленники использовали уязвимости, что на 6% больше, чем в предыдущем году.

Всплеск выявленных уязвимостей нулевого дня

Уязвимости нулевого дня — недостатки, эксплуатируемые до появления исправлений — остаются одними из самых опасных угроз кибербезопасности, и их распространенность резко возросла. Эта статистика по кибербезопасности подчеркивает растущий риск, который они представляют для организаций, и важность механизмов быстрого реагирования.

11. Обнаружение в 2024 году: по состоянию на 24 октября 2024 года AppTrana обнаружила 2028 уязвимостей нулевого дня, что составляет в среднем 225 обнаружений в месяц. Этот ошеломляющий показатель подчеркивает растущую изощренность злоумышленников и срочную необходимость в надежных мерах кибербезопасности.

12. Рост показателей в 2023 году: в течение 2023 года веб-сайты, защищенные решением AppTrana WAAP (Web Application and API Protection), выявили 3324 уязвимости нулевого дня. Это стало резким ростом по сравнению с предыдущими годами, что отражает расширение поверхности цифровых атак.

13. Тенденции эксплуатации: более 50% наиболее эксплуатируемых уязвимостей в 2023 году были уязвимостями нулевого дня — значительный скачок по сравнению с 2022 годом. Эти кибертенденции подчеркивают срочность внедрения организациями упреждающих мер по предотвращению кибератак.

14. Длительные окна эксплуатации: что особенно тревожно, так это длительные периоды эксплуатации. Уязвимости нулевого дня не только эксплуатируются сразу после обнаружения, но и остаются активными угрозами в течение 2 лет, в основном из-за задержки исправления. Этот длительный риск подчеркивает критическую важность своевременного управления исправлениями и передовых решений по кибербезопасности.

Влияние неисправленных уязвимостей в 2024 году

Неисправленные уязвимости остаются главной целью кибератак, при этом статистика киберугроз 2024 года и прошлые тенденции показывают резкий рост частоты атак. Задержка исправления и плохое управление уязвимостями значительно увеличивают эти риски.

1. Рост эксплуатационных рисков: отчет Indusface о состоянии безопасности приложений за 2024 год показал, что число атак, нацеленных на известные уязвимости, выросло на 54% по сравнению с предыдущим годом, что свидетельствует о срочности более быстрого исправления.

2. Текущие риски: согласно исследованию Ponemon Institute за 2019 год, 60% нарушений были вызваны неисправленными уязвимостями, и эта тенденция сохраняется.

3. Статистика по кибербезопасности показывает, что 56% старых уязвимостей продолжают активно эксплуатироваться, что свидетельствует о сохраняющейся угрозе неисправленных недостатков.

4. Уровень эксплуатационных рисков растет: в 2024 году 14% нарушений начинались с эксплуатации уязвимостей в качестве первоначального метода доступа — почти в три раза больше, чем в прошлом году.

5. Влияние уязвимости MOVEit: ярким примером эксплуатации неисправленной уязвимости в 2023 году стал взлом программного обеспечения MOVEit. Хакеры использовали уязвимость в инструменте шифрования и передачи файлов для запуска атак с использованием программ-вымогателей, начав с сектора образования, а затем нацелившись на финансовую и страховую отрасли.

6. Медленная реакция на исправления: в отчете Indusface State of Application Security Report было обнаружено, что 32% критических уязвимостей оставались неисправленными более 180 дней в 2024 году, что увеличило подверженность рискам кибербезопасности.

7. Задержка обнаружения: согласно статистике нарушений кибербезопасности, в 2024 году в среднем требовалось 204 дня, а на сдерживание требовалось еще 73 дня. Эти задержки значительно увеличивают риск, как показано в статистике нарушений безопасности данных за 2024 год.

8. Обнаружение на основе ИИ: организации, использующие системы безопасности на основе ИИ в 2024 году, смогли обнаружить и локализовать нарушения на 108 дней быстрее, сэкономив в среднем 1,76 млн долларов за нарушение.

9. Более быстрое локализование экономит миллионы: компании, которые локализовали нарушения менее чем за 200 дней, сэкономили более 1 млн долларов по сравнению с теми, кому потребовалось больше времени, что подтверждает ценность быстрого реагирования, что подтверждается статистикой нарушений безопасности.

10. Эффективность виртуальных исправлений: виртуальные исправления заблокировали 62% веб-атак и 71% атак API в 2024 году, предлагая важный уровень защиты.

11. Интеграция WAAP сокращает время исправления: интеграция сканеров уязвимостей с решениями WAAP сократила время исправления с месяцев до всего 3 дней, что ускоряет реагирование раз.

Основные CVE 2024

Уязвимости высокой степени серьезности в популярных программных платформах выявили значительные риски кибербезопасности в 2024 году.

Продолжающееся использование этих недостатков повышает риск кибератак и утечек данных, подчеркивая острую необходимость в своевременных исправлениях.

12. Microsoft SharePoint (CVE-2024-38094) - https://nvd.nist.gov/vuln/detail/cve-2024-38094

Уязвимость десериализации в Microsoft SharePoint позволяет злоумышленникам выполнять атаки удаленного выполнения кода (RCE), которые активно эксплуатировались. Эта уязвимость указана в каталоге известных эксплуатируемых уязвимостей (KEV) CISA, что подчеркивает срочность исправления. Рост статистики кибератак, подобной этой, подчеркивает, насколько важно быстро устранять уязвимости.

13. Grafana (CVE-2024-9264) - https://www.indusface.com/blog/cve-2024-9264-grafanas-sql-expressions-vulnerability/

Более 100 000 экземпляров Grafana, включая почти 19 000 в США, уязвимы для эксплуатации через SQL-выражения. Злоумышленники могут выполнять команды и получать доступ к закрытым файлам даже с разрешениями Viewer.

14. Уязвимости CUPS (CVE-2024-47176, CVE-2024-47076) - https://www.indusface.com/blog/rce-zero-day-vulnerabilities-linux-systems/

Множественные уязвимости в Common Unix Printing System (CUPS) подвергли 300 000 устройств по всему миру атакам удаленного выполнения кода. Серьезность этой статистики нарушений кибербезопасности подчеркивает широкомасштабное влияние статистики киберпреступности 2024 года, особенно в средах Linux, таких как Debian, Red Hat и macOS.

15. Внедрение команд ОС Ivanti Cloud Services Appliance (CVE-2024-8190) - https://www.indusface.com/blog/cve-2024-8190-os-command-injection-in-ivanti-csa/

Уязвимость в Ivanti CSA версии 4.6 Patch 518 или более ранней позволяет злоумышленникам с правами администратора удаленно выполнять вредоносные команды. Обнаруженная в сентябре 2024 года, эта уязвимость подчеркивает сохраняющуюся обеспокоенность киберпреступников, нацеленных на административные привилегии.

16. Apache OFBiz Pre-Authentication RCE (CVE-2024-38856) - https://www.indusface.com/blog/cve-2024-38856-apache-ofbiz-pre-auth-rce-vulnerability/

Эта уязвимость предварительной аутентификации RCE в Apache OFBiz позволяет неаутентифицированным злоумышленникам выполнять произвольный код. Статистика кибератак показывает, что такие уязвимости продолжают оставаться основной целью, требуя от организаций обновления до более новых версий для снижения рисков.

17. Реализация OAuth и уязвимость XSS - https://www.indusface.com/blog/hotjars-oauth-xss-flaw/

Некорректная реализация OAuth подвергает миллионы веб-сайтов атакам XSS, продолжая тенденцию статистики кибератак в сфере веб-приложений. Эта уязвимость подчеркивает необходимость единообразной статистики безопасности данных и надлежащих методов исправления безопасности в веб-коде.

18. Критические уязвимости ServiceNow (CVE-2024-4879, CVE-2024-5217) - https://www.indusface.com/blog/cve-2024-4879-cve-2024-5217/

Злоумышленники использовали критические уязвимости в платформе управления ИТ-услугами ServiceNow, что привело к раскрытию более 105 баз данных ServiceNow. Эти уязвимости с оценками CVSS 9,3 и 9,2 позволили собирать данные, а украденные записи, как сообщается, продавались на форумах за 5000 долларов.

19. Обход аутентификации в Apache OFBiz (CVE-2023-51467) - https://www.indusface.com/blog/apache-ofbiz-0-day/

В Apache OFBiz была обнаружена последующая уязвимость CVE-2023-49070, из-за которой системы стали уязвимы для обхода аутентификации, несмотря на предыдущее исправление. Это подчеркивает важность тщательного устранения первопричин при устранении уязвимостей.

20. Уязвимость XSS в плагине LiteSpeed Cache WordPress - https://thehackernews.com/2024/10/wordpress-litespeed-cache-plugin.html

Критическая уязвимость XSS в плагине LiteSpeed Cache для WordPress, установленном более шести миллионов раз, была раскрыта в июле 2024 года. Эта уязвимость позволяет неаутентифицированным злоумышленникам повышать привилегии, красть конфиденциальные данные и внедрять вредоносный код на сайты WordPress с помощью одного HTTP-запроса.

21. Нарушение MFT GOAnywhere (CVE-2024-0204) - https://nvd.nist.gov/vuln/detail/cve-2024-0204

Критическая уязвимость в программном обеспечении Fortra GOAnywhere Managed File Transfer (MFT) позволяла злоумышленникам создавать учетные записи администраторов, получая полный контроль над системой. Были затронуты все версии до 7.4.1, что подвергало организации утечкам данных.

22. Нарушение MFT MOVEit - https://www.indusface.com/blog/moveit-zero-day-indusface-coverage/

Банда вымогателей CLOP использовала уязвимость в MOVEit, приложении для управляемой передачи файлов, и раскрыла 77 миллионов записей из более чем 2600 организаций. Ущерб превысил 12 миллиардов долларов, затронув такие организации, как Министерство энергетики США и Управление транспортных средств Луизианы.

23. Повышение привилегий Black Basta (CVE-2024-26169) - https://www.security.com/threat-intelligence/black-basta-ransomware-zero-day

Эта уязвимость, использованная группой вымогателей Black Basta, позволяла повышать привилегии в неисправленных системах. Несмотря на исправление в марте 2024 года, медленные обновления оставили системы уязвимыми для атак.

24. Кампания по вымогательству TellYouThePass (CVE-2024-4577) - https://socprime.com/blog/tellyouth...-4577-to-install-web-shells-and-drop-malware/

Уязвимость PHP, нацеленная на серверы Windows с конфигурациями стека XAMPP по умолчанию, позволила кампании по вымогательству TellYouThePass заразить публичные IP-адреса. Жертвы столкнулись с требованиями выкупа в размере 0,1 BTC за атаку.