Привет.

Задался вопросом, чтобы начать проверять сайты на уязвимости в торе, так как есть идеи как это можно монетизировать.

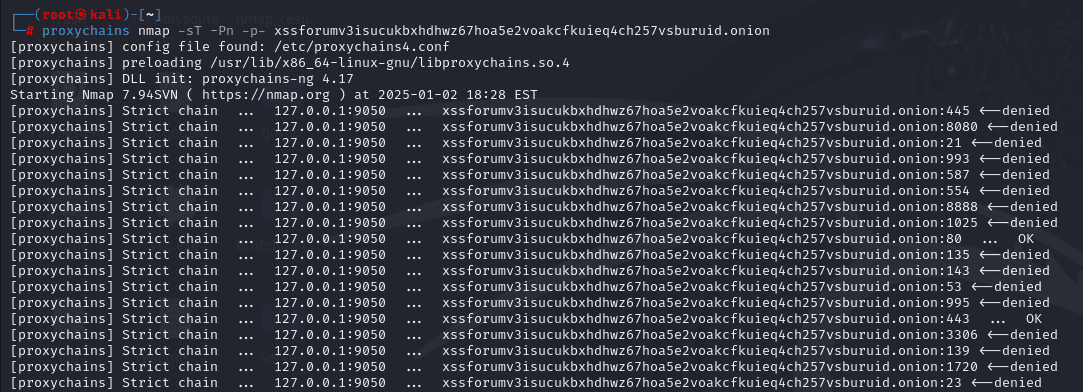

Пробовал использовать torsocks и proxychains через nmap, но с торсоксом были проблемы(не может найти интерфейс lo), а нмап проводит бесконечное сканирование.

Возможно кто-то знает какие-то инструменты, или методы для поиска уязвимостей?

Задался вопросом, чтобы начать проверять сайты на уязвимости в торе, так как есть идеи как это можно монетизировать.

Пробовал использовать torsocks и proxychains через nmap, но с торсоксом были проблемы(не может найти интерфейс lo), а нмап проводит бесконечное сканирование.

Возможно кто-то знает какие-то инструменты, или методы для поиска уязвимостей?