Пожалуйста, обратите внимание, что пользователь заблокирован

В этом небольшом предновогоднем обзоре я хотел бы в цифрах показать как прошел 2024 год у Мелкософта.

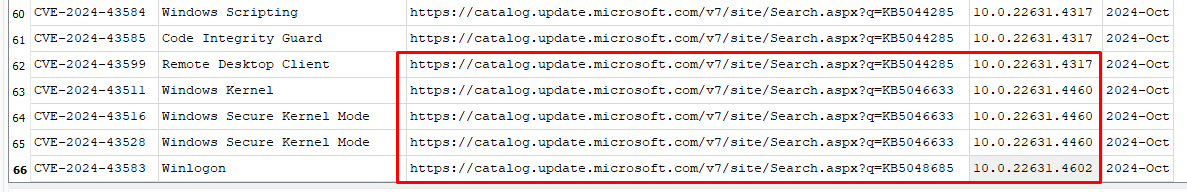

Сюда не входят уязвимости из приложений Microsoft Office, Defender, SCOM, Azure Linux, Браузера и прочих.

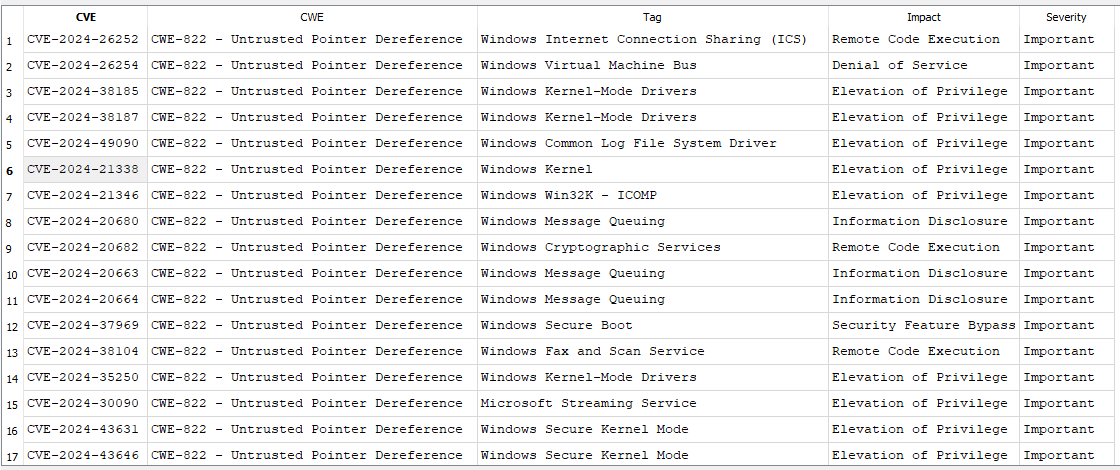

За 2024 год в Windows была запатчена 551 уязвимость. То, что не каждая уязвимость бывает эксплуатабельна все вы и так знаете, но давайте пробежимся по распространенным типам уязвимостей и их импакту.

По импакту. Уязвимостей, приводящих к повышению привилегий - 199. Из них 19 было в ядре.

RCE - 151 уязвимость. Что любопытно, то переполнение пула для CVE-2024-21341 было в ядре.

Уязвимостей раскрытия информации было 56, две из которых в стеке TCP/IP.

Что по типам уязвимостей?

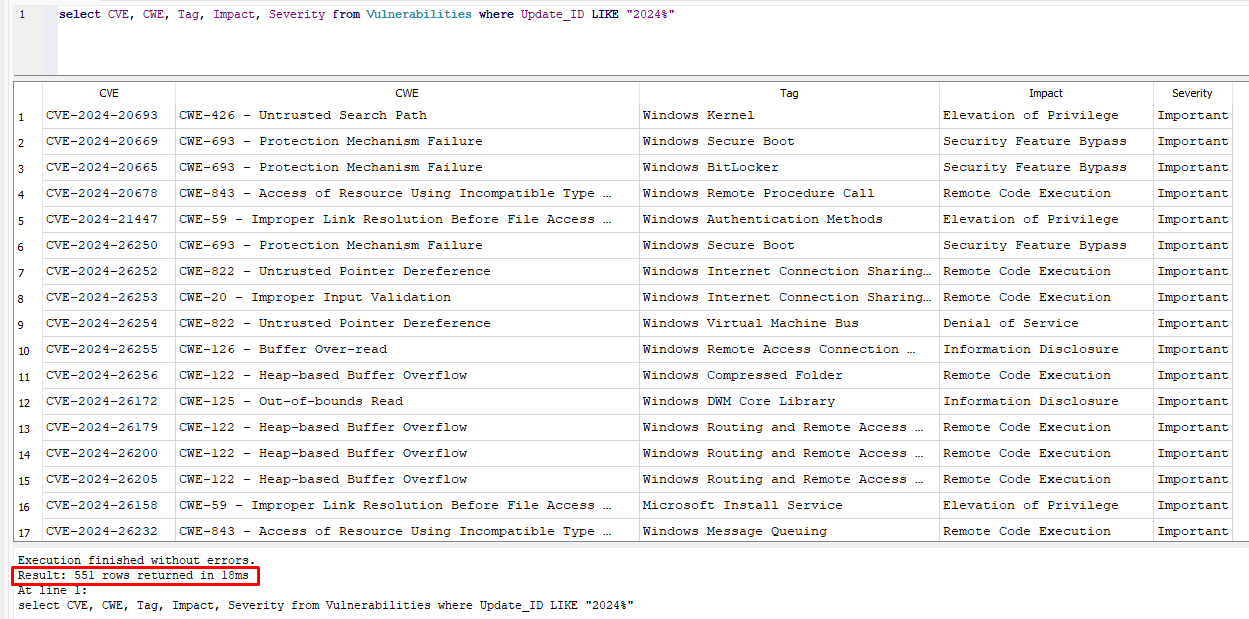

CWE-121 - Stack-based Buffer Overflow - 15

CWE-122 - Heap-based Buffer Overflow - 81

Итересно, что переполнения стека были в Secure Boot.

CWE-416 - Use After Free - 56

CWE-125 - Out-of-bounds Read - 56

CWE-190 - Integer Overflow и CWE-191 - Integer Underflow - 46

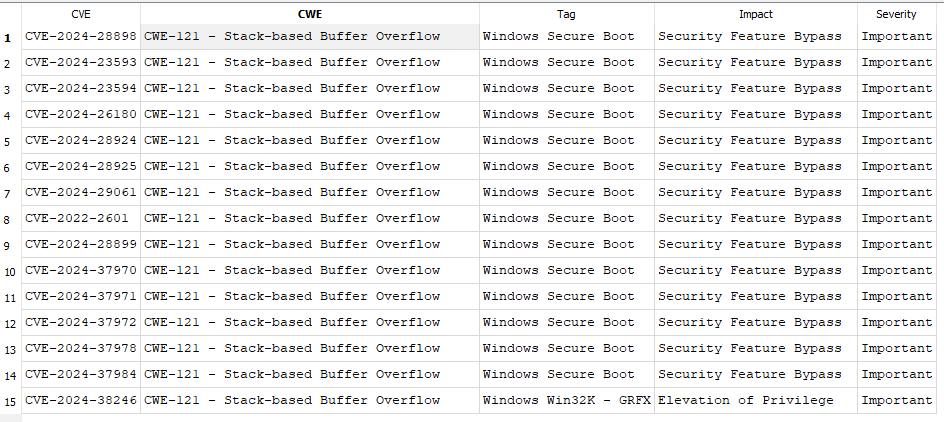

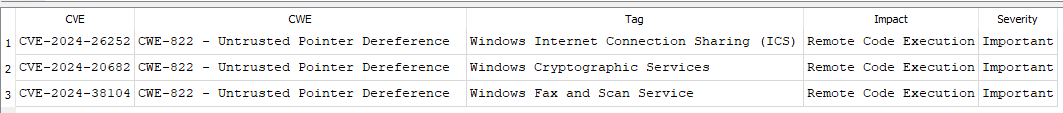

CWE-822 - Untrusted Pointer Dereference - 25

Здесь не хватает CVE-2024-26229, для которой я публиковал PoC (как и для CVE-2024-35250, CVE-2024-30084). Мелкософт тогда неверно присвоил ей идентификатор CWE. CVE-2024-30084 почему-то было отнесено только к CWE-367, хотя для этой уязвимости должна быть двойная CWE. Видимо, Мелкософт так маркирует нерегулярно. Отдельно хочется выделить среди них RCE.

Это те самые бриллианты с контролем RIP, которые в цепочке с обходом K/ASLR будут отличным дополнение в арсенале. Возможно, самое время их подиффать.

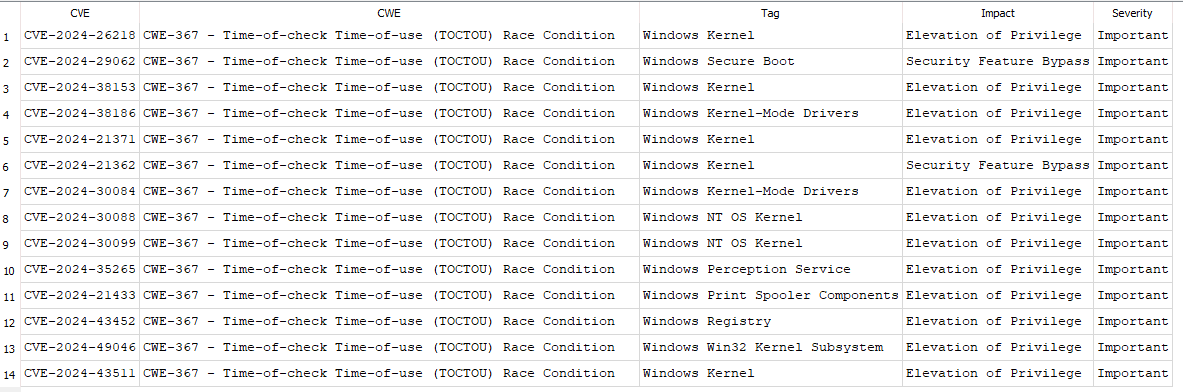

CWE-367 - Time-of-check Time-of-use (TOCTOU) Race Condition - 14

Подавляющее большинство из них - это EoP.

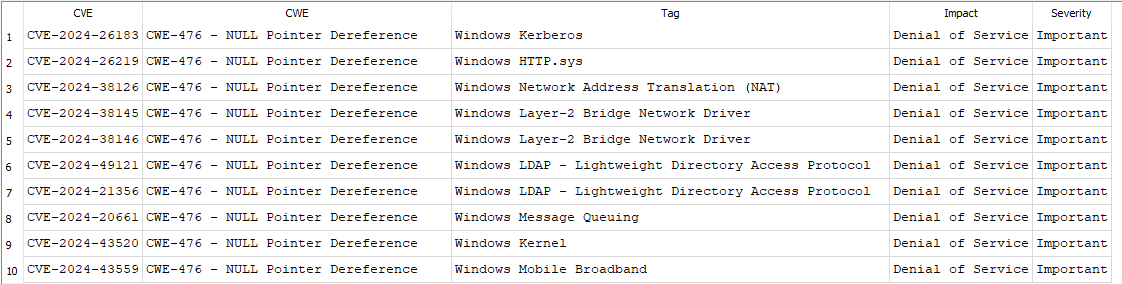

CWE-476 - NULL Pointer Dereference - 10

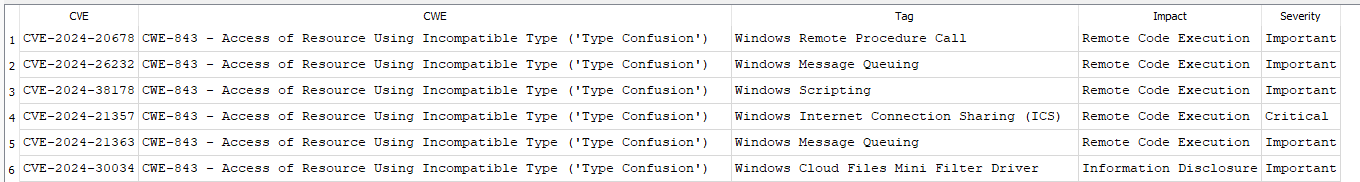

CWE-843 - Access of Resource Using Incompatible Type ('Type Confusion') - 6

Всех с Наступающим Новым Годом! Желаю поменьше BSOD и побольше nt authority/system в Новом Году. Не будьте змеями и пишите в наш раздел.

Последнее редактирование: