Автор hiddenname3

Статья написана для Конкурса статей #10

Использование крипты сохраняя уровень приватности

Когда-то можно было сказать, что пользуясь криптой, вы сохраняете свою личность в секрете, так как для создания счета в криптовалютном банке, вам не нужно предъявлять паспорт, но, с приходом таких компаний, как Chainanalysis (1), это становится мифом. Но не для каждой монеты, поэтому гвоздем программы будет Монеро. Понимая базовые концепции работы блокчейна и соблюдая простые правила, можно добиться такой приватности, которую не может предложить ни одна другая монета на сегодняшний день.

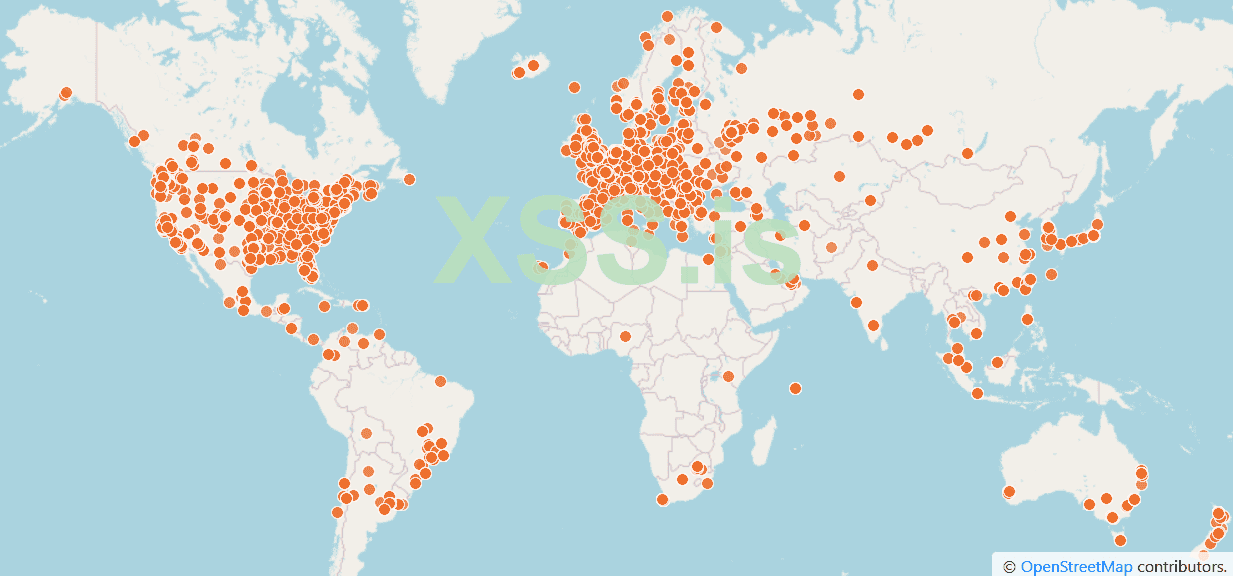

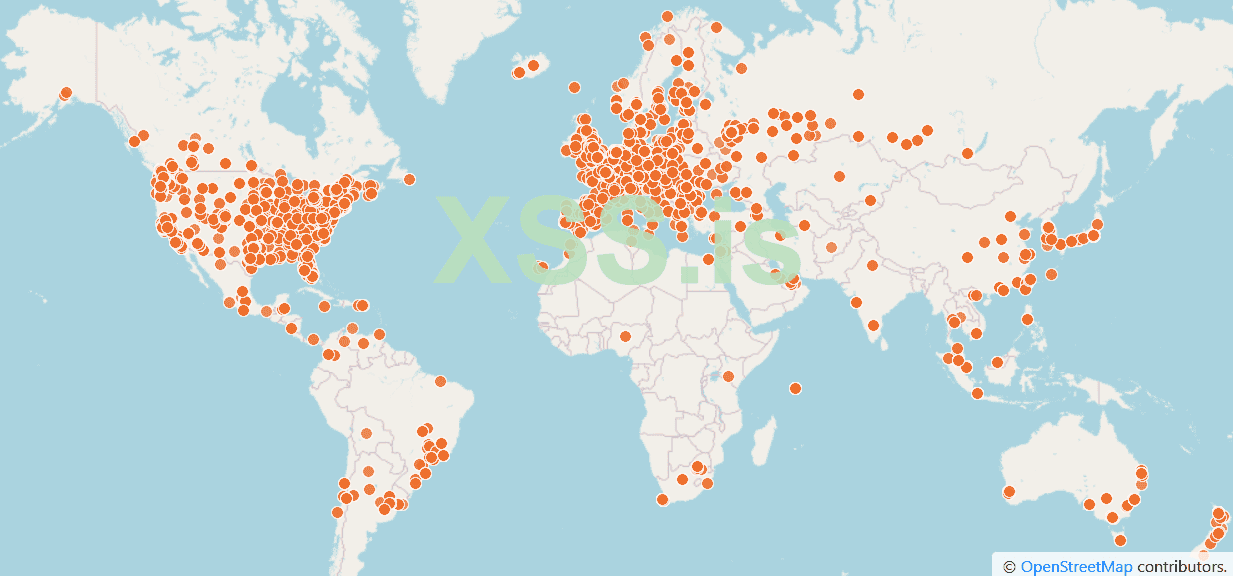

Монеро ноды на карте: https://monero.fail/map

Монеро ноды на карте: https://monero.fail/map

Снижение уровня приватности по инициативе государственных регуляторов

Chainanalysis активно сотрудничает с правоохранительными органами, налоговой и полицией, с биржами и обменниками. Более того, эта компания активно мониторит блокчейны разных криптовалют с помощью шпионских узлов, но об этом чуть позже.

Главная цель этой компании - разрушить анонимность криптовалют, связать адреса криптокашельков и транзакции с личностями реальных людей, с их аккаунтами и IP-адресами.

Контракт в $500.000+ от IRS (Налоговая США) на взлом Монеро начался в 2020 году. (2) (Также, существует вознаграждение в $650.000 для всех желающих, кто сможет отследить транзакции в сети)

Названия организаций, заинтересованных в отслеживании криптовалютных транзакций и рост вложений, наглядно.

Результатом этого контракта стал аналитический инструмент, который был показан в одном нашумевшем видео (2024г.)(3), к сожалению, в оригинальном источнике видео уже удалено, но ключевые моменты оттуда я упомяну.

Ни для кого не секрет, что со всех централизованных площадок происходит сбор информации путем KnowYourClient, AntiMoneyLaundering и т.д. (4)

Эти аббревиатуры уже довольно сильно душат пользователей таких монет как Биткоин, а также, являются инструментом недобросовестных обменников, решивших присвоить средства людей, которых не хотят скидывать свои личные данные какой-то непонятной конторе, о которой они сами не знают ничего и которая находится от них в 5кк километров на Сейшельских островах.

Ваши данные, собранные таким путем, передаются в государственные и аналитические организации, а также могут быть проданы любой другой частной компании или быть слиты в хакерской атаке. В общем, пользы от KYC, как видите, немного.

Отсюда следует то, что биржы - компрометируют приватность, а к обменники лучше отнестись с пристальным вниманием.

Чек-лист при работе с обменниками:

Перед тем как обналичить, нужно ведь получить монету, так ведь? Разберем работу с транзакциями в сети.

Принцип действия оппонента

Первое, на что стоит обратить внимание и что уже на +85% сделает ваше использование монеты более конфиденциальным - это подключение только к доверенной ноде.

Что под этим подразумевается и почему это важно?

Перед тем как вы отправляете транзакцию по сети, она должна быть сверена с блокчейном, в этот момент передаются критически важные данные, если у вас не синхронизирован блокчейн локально, то это будет задачей удаленного узла, который увидит ваш IP и ID транзакции (tx hash). Всё, вы на прицеле, не гуд. В том самом видео Chainanalysis, они активно пользуются огромным числом шпионских узлов для сбора этих данных, по некоторым исследованиям, число этих узлов и их прокси (грубо говоря, дешевые копии) составляет ~50% (!), но, подключиться к такому узлу шанс ~15% (что тоже не мало).

Поэтому вывод один, случайный удаленный узел - не наш вариант.

Взаимодействие с сетью

Я скачал нод локально, все эти 80гб (pruned) или 160гб (full) блокчейна, но какой от этого толк, если транзакции всё равно нужно дальше распространяться по сети и мой IP всё равно будет засвечен в этот момент?

Тут в игру вступает Dandelion++, технология, которая изначально была разработана для Биткоина, но реализована в Монеро.

В стадии стебля, транзакция прыгает от одной ноде к другой и с шансом 10% переходит в стадию развеивания пуха, отдавая Tx всем известным нодам, такой способ передачи транзакции позволяет скрыть IP инициатора транзакции. Вероятность передачи Tx шпионской ноде в стадии стебля также остается, но шпион уже не сможет точно сказать, кто был первым. Также и это засвечивание IP можно избежать, используя параметр для monerod --tx-proxy через Tor/i2p, таким образом вы говорите ноде, что передавать транзакции нужно через прокси. Теперь ваш IP вообще нигде не фигурирует. (5)

Компромисс, подходящий для всех

Но, если я не хочу или не могу скачать настолько тяжелый блокчейн и каждый раз ждать его синхронизации, чтобы сделать всего одну-две транзакции?

В это случае всегда есть вариант использовать удаленную ноду в Tor/i2p. Это, возможно, самый практичный вариант использования монеты, сохраняя максимальную приватность и удобство. В кошельке Feather можно настроить использование только удаленных нод в Торе одним чекбоксом, для Монеро GUI не сильно сложнее (6), вкратце: запустить тор, указать узел .onion, к примеру, отсюда https://monero.fail/ + чекбокс на socks5 proxy, либо командой в консоли.

Но, в идеале всё таки локальная нода. Риски можете взвесить для себя сами, тут уже смотря насколько сильно вы доверяете технологии Tor или i2p, а также своему VPN сервису, не продает ли он вас, не сотрудничает ли со спецслужбами и т.д.

Планы на будущее

Команда разработчиков Монеро не дремлет и уже анонсировала новую технологию улучшения приватности FCMP++ (Full-Chain Membership Proofs) (7), которая будет реализована в течении полугода и добавит уверенный слой приватности для всех транзакций, увеличивая число "декоев" с 16 до 100 000 000, что избавляет от риска хоть какого-то статистического или эвристического анализа, но это не отменяет компрометации приватности при подключении к шпионской ноде, может и на это найдется решение без использования tor/i2p, но пока так. К слову, есть список этих шпионских нод (8), предлагаются также разные варианты для того чтобы исключить эти ноды, в том числе блокировка по количеству нод в одной подсети, а также Proof Of Blockchain. (Подтверждения владения блокчейном, фильтруя прокси) Но пока вы можете добавить список в блок вручную: --ban-list /path/to/block.txt.

P.S.

Последнее, но не по важности, это тот факт, что принимая какое-то важное решение, от которого зависит ваше финансовое положение или даже свобода, никогда не опирайтесь на одну лишь точку зрения, мнение или этот материал, всегда проводите своё собственное исследование, как говорится DYOR (Do Your Own Research), так как только вам по итогу нести убытки или ответственность за это решение, а не мне или тому кто вам сказал что и как делать.

В общем, на этом всё, впервые писал статью, честно говоря, я вообще в этом не силён, но интересный экспириенс, надеюсь выражался более-менее понятно и может кто-нибудь почерпнул для себя полезного, всех с наступающим и побольше монет в карманы : )

Источники:

1. https://www.gate.io/ru/learn/articles/what-is-chainalysis/869

2. https://news.bitcoin.com/chainalysis-and-integra-win-1-25-million-irs-contract-to-break-monero/

3. https://forklog.com/news/slitoe-video-chainalysis-raskrylo-sposob-otslezhivaniya-xmr

4. https://ru.wikipedia.org/wiki/Знай_своего_клиента

5. https://wiki.xmr.ru/interacting/monerod.html#tori2p-и-прокси

6. https://www.getmonero.org/ru/resources/user-guides/tor_wallet.html Абзац про GUI в самом низу.

7. https://news.bitcoin.com/ru/monero-...mp-dlya-povysheniya-bezopasnosti-tranzaktsiy/

8. https://github.com/rblaine95/monero-banlist/blob/master/block.txt

Статья написана для Конкурса статей #10

Использование крипты сохраняя уровень приватности

Когда-то можно было сказать, что пользуясь криптой, вы сохраняете свою личность в секрете, так как для создания счета в криптовалютном банке, вам не нужно предъявлять паспорт, но, с приходом таких компаний, как Chainanalysis (1), это становится мифом. Но не для каждой монеты, поэтому гвоздем программы будет Монеро. Понимая базовые концепции работы блокчейна и соблюдая простые правила, можно добиться такой приватности, которую не может предложить ни одна другая монета на сегодняшний день.

Снижение уровня приватности по инициативе государственных регуляторов

Chainanalysis активно сотрудничает с правоохранительными органами, налоговой и полицией, с биржами и обменниками. Более того, эта компания активно мониторит блокчейны разных криптовалют с помощью шпионских узлов, но об этом чуть позже.

Главная цель этой компании - разрушить анонимность криптовалют, связать адреса криптокашельков и транзакции с личностями реальных людей, с их аккаунтами и IP-адресами.

Контракт в $500.000+ от IRS (Налоговая США) на взлом Монеро начался в 2020 году. (2) (Также, существует вознаграждение в $650.000 для всех желающих, кто сможет отследить транзакции в сети)

Названия организаций, заинтересованных в отслеживании криптовалютных транзакций и рост вложений, наглядно.

Результатом этого контракта стал аналитический инструмент, который был показан в одном нашумевшем видео (2024г.)(3), к сожалению, в оригинальном источнике видео уже удалено, но ключевые моменты оттуда я упомяну.

Ни для кого не секрет, что со всех централизованных площадок происходит сбор информации путем KnowYourClient, AntiMoneyLaundering и т.д. (4)

Эти аббревиатуры уже довольно сильно душат пользователей таких монет как Биткоин, а также, являются инструментом недобросовестных обменников, решивших присвоить средства людей, которых не хотят скидывать свои личные данные какой-то непонятной конторе, о которой они сами не знают ничего и которая находится от них в 5кк километров на Сейшельских островах.

Ваши данные, собранные таким путем, передаются в государственные и аналитические организации, а также могут быть проданы любой другой частной компании или быть слиты в хакерской атаке. В общем, пользы от KYC, как видите, немного.

Отсюда следует то, что биржы - компрометируют приватность, а к обменники лучше отнестись с пристальным вниманием.

Чек-лист при работе с обменниками:

1. Кто-то дорожит репутацией, а кто-то нет, обратите внимание на отзывы.

2. В каждом обменнике свои правила, стоит прочесть хотя бы вскольз, а ключевые моменты уточнить у оператора.

(К примеру, есть ли KYC для Монеро, удивительно, но некоторые обменники имеют наглость)

3. Обменник логирует IP и всё остальное, поэтому заходим через Tor или хотя бы VPN.

4. Переводя на рубли, лучший варинат - это QR-код, в Тинькоф работало отлично пару лет назад, сейчас вроде и в Сбербанке такая функция есть. Как помнится, QR действует 24 часа, подходим к банкомату, сканируем и он выдает наличные, тут даже ваша карта не замешана, но на банкомате есть камера, во времена ковида решение для этого было очевидным.

Перед тем как обналичить, нужно ведь получить монету, так ведь? Разберем работу с транзакциями в сети.

Принцип действия оппонента

Первое, на что стоит обратить внимание и что уже на +85% сделает ваше использование монеты более конфиденциальным - это подключение только к доверенной ноде.

Что под этим подразумевается и почему это важно?

Перед тем как вы отправляете транзакцию по сети, она должна быть сверена с блокчейном, в этот момент передаются критически важные данные, если у вас не синхронизирован блокчейн локально, то это будет задачей удаленного узла, который увидит ваш IP и ID транзакции (tx hash). Всё, вы на прицеле, не гуд. В том самом видео Chainanalysis, они активно пользуются огромным числом шпионских узлов для сбора этих данных, по некоторым исследованиям, число этих узлов и их прокси (грубо говоря, дешевые копии) составляет ~50% (!), но, подключиться к такому узлу шанс ~15% (что тоже не мало).

Поэтому вывод один, случайный удаленный узел - не наш вариант.

Взаимодействие с сетью

Я скачал нод локально, все эти 80гб (pruned) или 160гб (full) блокчейна, но какой от этого толк, если транзакции всё равно нужно дальше распространяться по сети и мой IP всё равно будет засвечен в этот момент?

Тут в игру вступает Dandelion++, технология, которая изначально была разработана для Биткоина, но реализована в Монеро.

В стадии стебля, транзакция прыгает от одной ноде к другой и с шансом 10% переходит в стадию развеивания пуха, отдавая Tx всем известным нодам, такой способ передачи транзакции позволяет скрыть IP инициатора транзакции. Вероятность передачи Tx шпионской ноде в стадии стебля также остается, но шпион уже не сможет точно сказать, кто был первым. Также и это засвечивание IP можно избежать, используя параметр для monerod --tx-proxy через Tor/i2p, таким образом вы говорите ноде, что передавать транзакции нужно через прокси. Теперь ваш IP вообще нигде не фигурирует. (5)

Компромисс, подходящий для всех

Но, если я не хочу или не могу скачать настолько тяжелый блокчейн и каждый раз ждать его синхронизации, чтобы сделать всего одну-две транзакции?

В это случае всегда есть вариант использовать удаленную ноду в Tor/i2p. Это, возможно, самый практичный вариант использования монеты, сохраняя максимальную приватность и удобство. В кошельке Feather можно настроить использование только удаленных нод в Торе одним чекбоксом, для Монеро GUI не сильно сложнее (6), вкратце: запустить тор, указать узел .onion, к примеру, отсюда https://monero.fail/ + чекбокс на socks5 proxy, либо командой в консоли.

Но, в идеале всё таки локальная нода. Риски можете взвесить для себя сами, тут уже смотря насколько сильно вы доверяете технологии Tor или i2p, а также своему VPN сервису, не продает ли он вас, не сотрудничает ли со спецслужбами и т.д.

Планы на будущее

Команда разработчиков Монеро не дремлет и уже анонсировала новую технологию улучшения приватности FCMP++ (Full-Chain Membership Proofs) (7), которая будет реализована в течении полугода и добавит уверенный слой приватности для всех транзакций, увеличивая число "декоев" с 16 до 100 000 000, что избавляет от риска хоть какого-то статистического или эвристического анализа, но это не отменяет компрометации приватности при подключении к шпионской ноде, может и на это найдется решение без использования tor/i2p, но пока так. К слову, есть список этих шпионских нод (8), предлагаются также разные варианты для того чтобы исключить эти ноды, в том числе блокировка по количеству нод в одной подсети, а также Proof Of Blockchain. (Подтверждения владения блокчейном, фильтруя прокси) Но пока вы можете добавить список в блок вручную: --ban-list /path/to/block.txt.

P.S.

Последнее, но не по важности, это тот факт, что принимая какое-то важное решение, от которого зависит ваше финансовое положение или даже свобода, никогда не опирайтесь на одну лишь точку зрения, мнение или этот материал, всегда проводите своё собственное исследование, как говорится DYOR (Do Your Own Research), так как только вам по итогу нести убытки или ответственность за это решение, а не мне или тому кто вам сказал что и как делать.

В общем, на этом всё, впервые писал статью, честно говоря, я вообще в этом не силён, но интересный экспириенс, надеюсь выражался более-менее понятно и может кто-нибудь почерпнул для себя полезного, всех с наступающим и побольше монет в карманы : )

Источники:

1. https://www.gate.io/ru/learn/articles/what-is-chainalysis/869

2. https://news.bitcoin.com/chainalysis-and-integra-win-1-25-million-irs-contract-to-break-monero/

3. https://forklog.com/news/slitoe-video-chainalysis-raskrylo-sposob-otslezhivaniya-xmr

4. https://ru.wikipedia.org/wiki/Знай_своего_клиента

5. https://wiki.xmr.ru/interacting/monerod.html#tori2p-и-прокси

6. https://www.getmonero.org/ru/resources/user-guides/tor_wallet.html Абзац про GUI в самом низу.

7. https://news.bitcoin.com/ru/monero-...mp-dlya-povysheniya-bezopasnosti-tranzaktsiy/

8. https://github.com/rblaine95/monero-banlist/blob/master/block.txt

Последнее редактирование модератором: