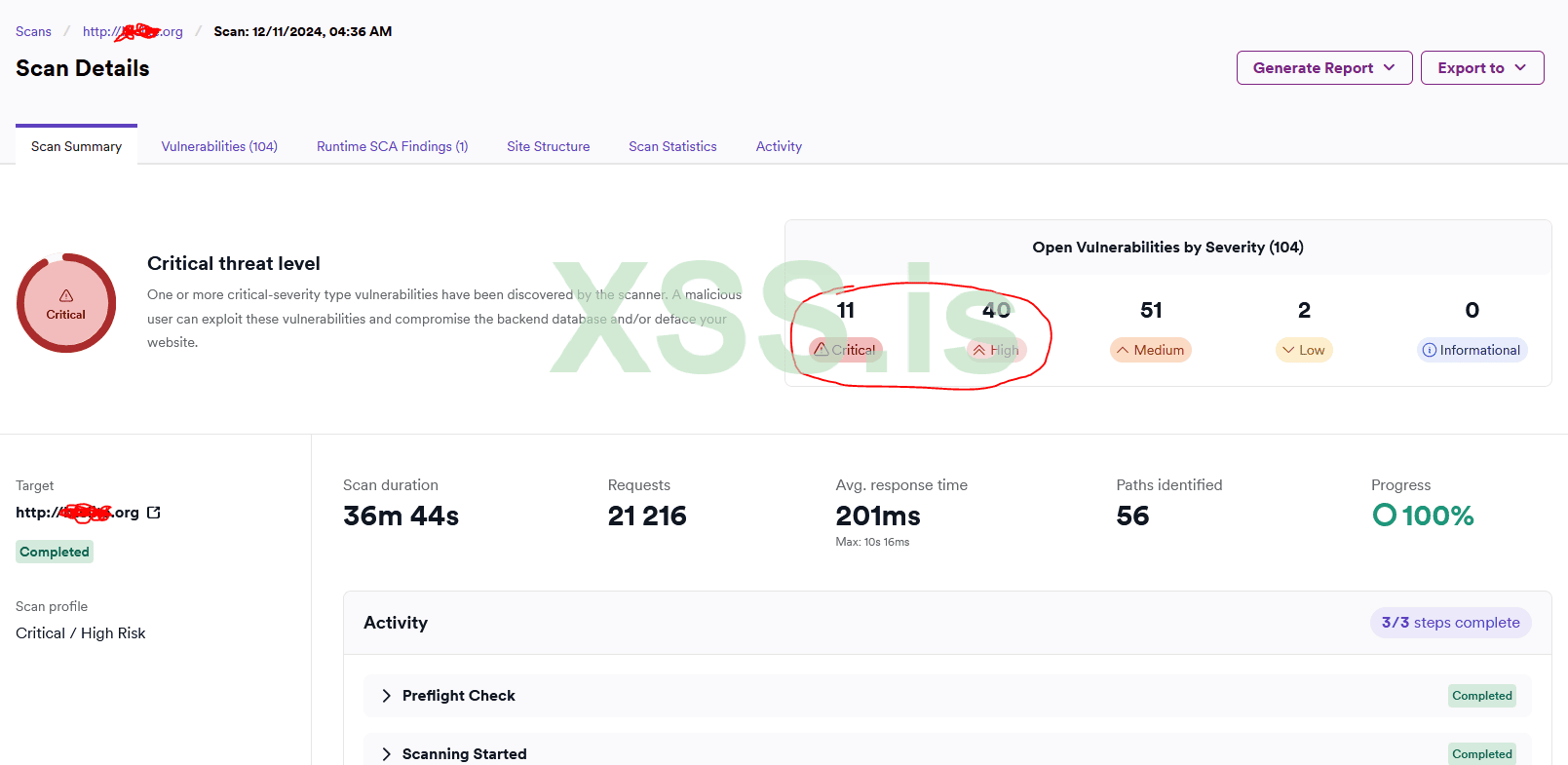

При сканировании сайта акунетикс нашёл уязвимости:

1) Web Cache Poisoning DoS (for javascript)

2) TLS/SSL Weak Cipher Suites

3) Insecure Frame (External)

4) Access-Control-Allow-Origin header with

wildcard (*) value

5) Content Security Policy (CSP) Not Implemented

6) HTTP Strict Transport Security (HSTS)

Errors and Warnings

7) Permissions-Policy header not implemented

8) Reverse Proxy Detected

Вопрос, что можно сделать с этими уязвимостями?

1) Web Cache Poisoning DoS (for javascript)

2) TLS/SSL Weak Cipher Suites

3) Insecure Frame (External)

4) Access-Control-Allow-Origin header with

wildcard (*) value

5) Content Security Policy (CSP) Not Implemented

6) HTTP Strict Transport Security (HSTS)

Errors and Warnings

7) Permissions-Policy header not implemented

8) Reverse Proxy Detected

Вопрос, что можно сделать с этими уязвимостями?