Энциклопедия Хак-группировок уже здесь!

Мы рады представить вам Энциклопедию хак-группировок – всесторонний и детализированный ресурс, посвящённый изучению самых влиятельных и известных групп в мире киберпреступности. В нашем издании вы найдёте:

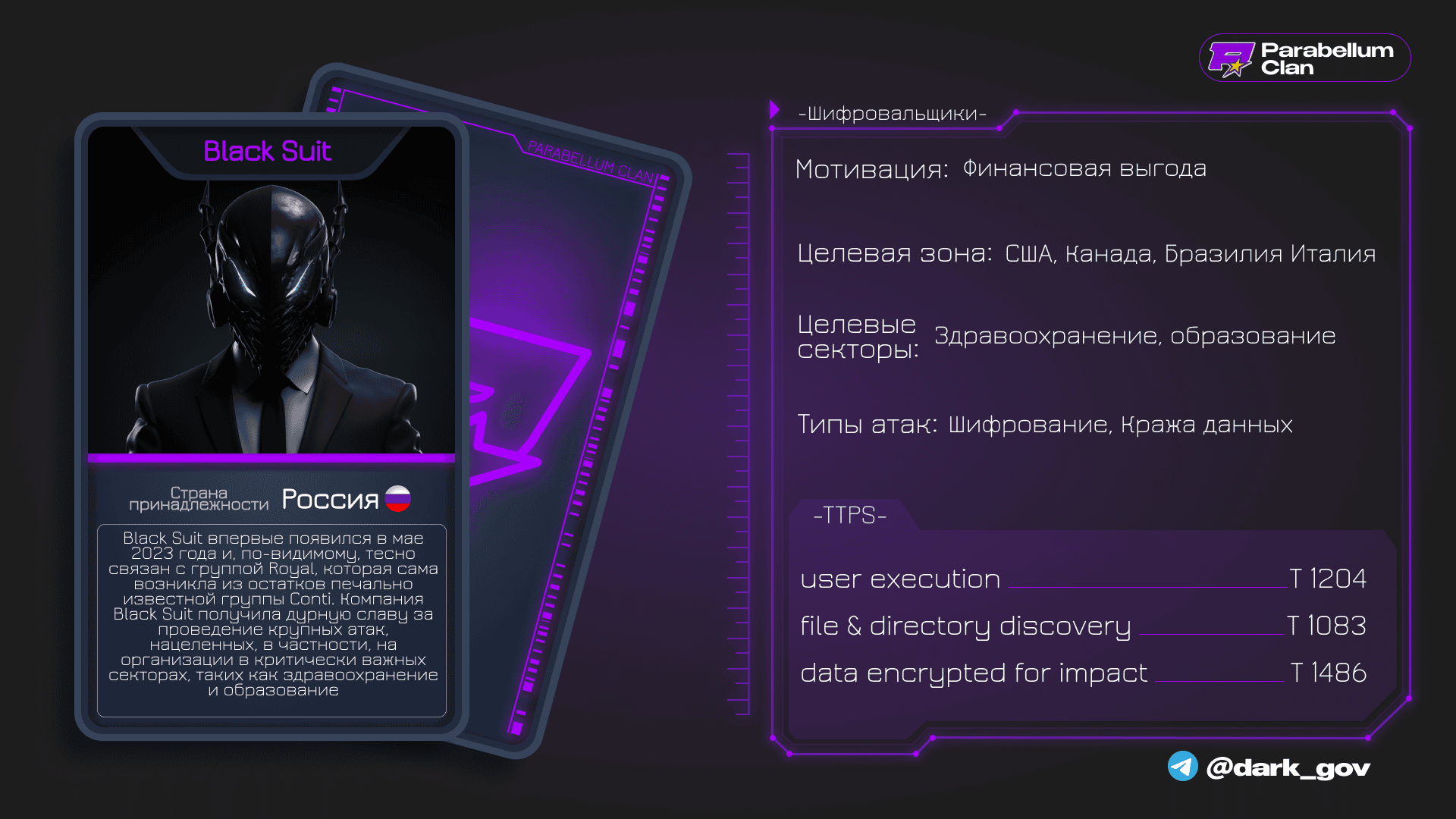

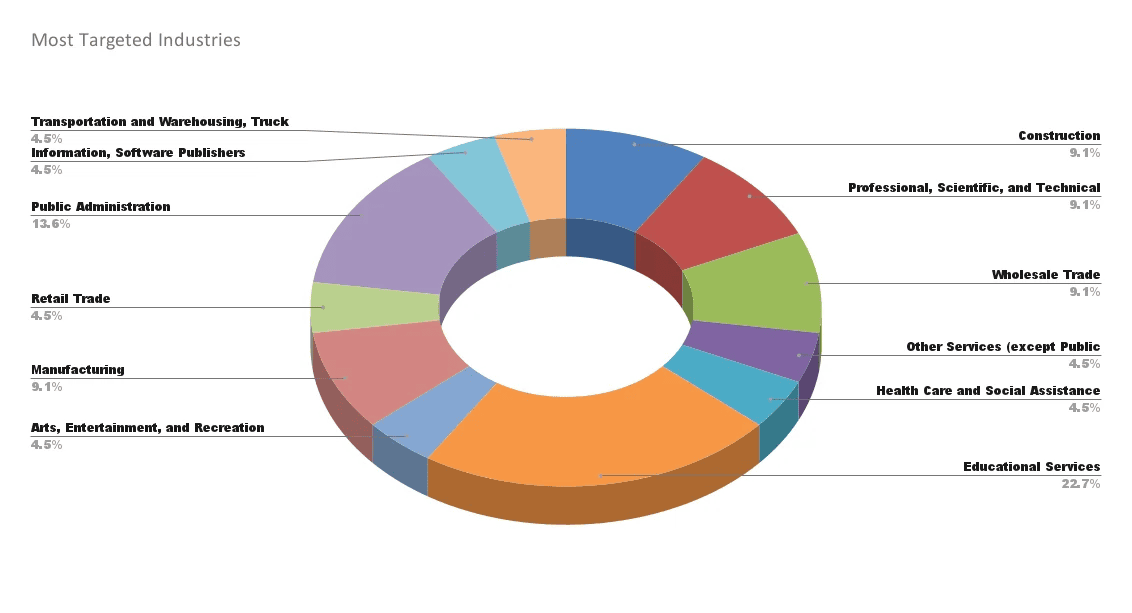

- Техники и методы атаки, используемые хакерами

- Историческое происхождение и географическая привязка группировок

- Идеологические мотивы и структурная организация

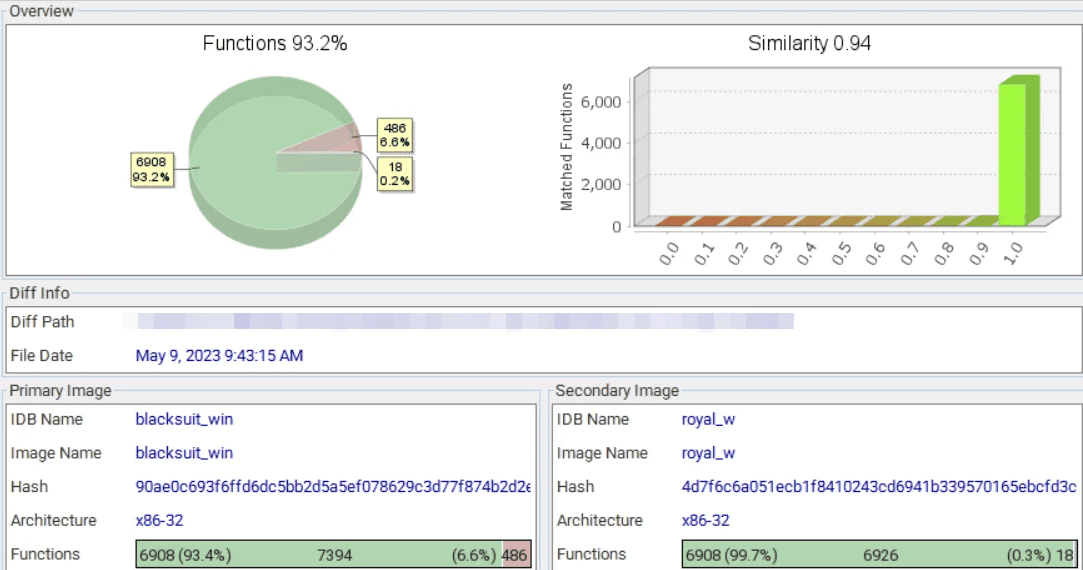

- Внутренние связи, альянсы и взаимодействие с государственными структурами

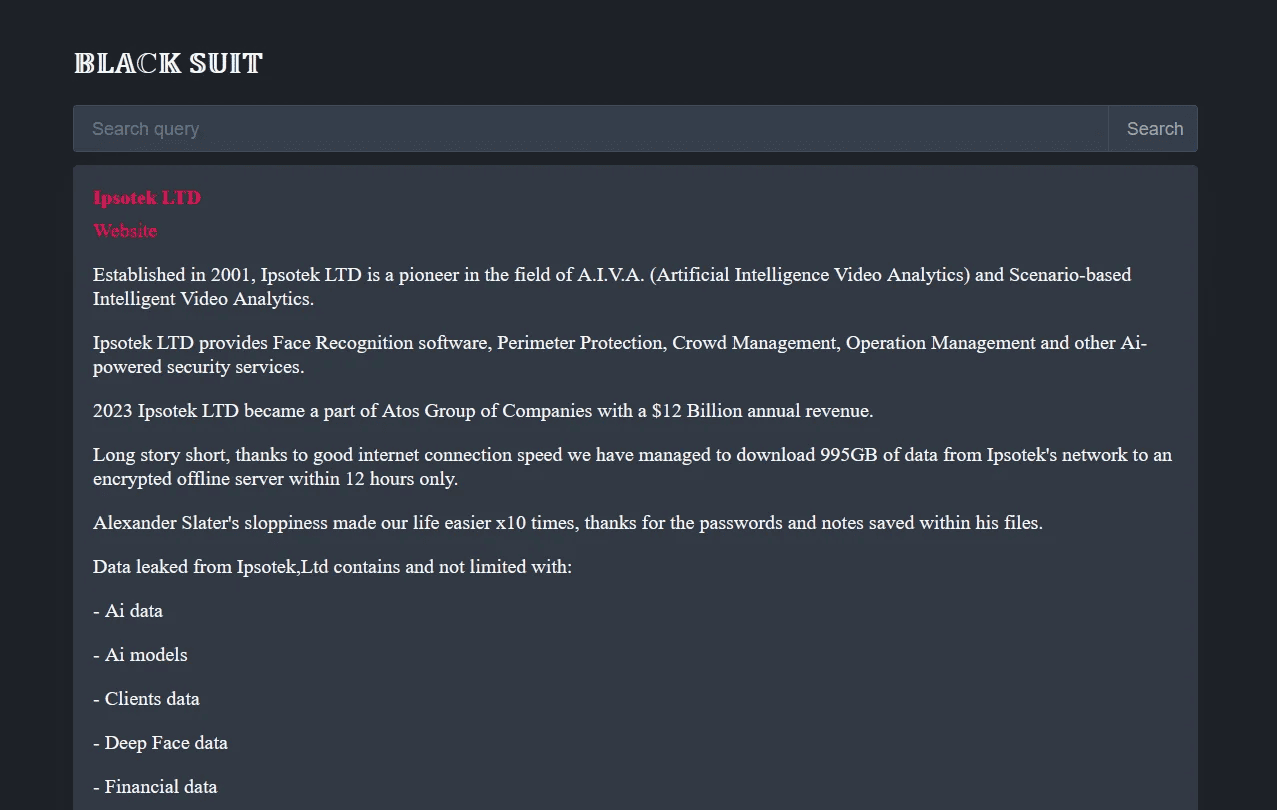

- Профили ключевых фигур и описание известных операций

Мы стремимся создать сообщество исследователей и специалистов по информационной безопасности. Поэтому любой желающий может предложить группировку для разбора или самостоятельно выложить свой анализ в ответах к этой теме. Ваш вклад поможет сделать нашу энциклопедию ещё более полной и полезной для всех!

Присоединяйтесь к обсуждению, делитесь своими знаниями и вместе мы сможем глубже понять динамику развития, тактики и методы этих самых группировок!