Сербские власти неоднократно использовали инструменты компании Cellebrite для взлома мобильных телефонов, чтобы затем заразить их мощным вредоносным программным обеспечением, включая устройства активистов и одного журналиста, говорится в новом отчёте правозащитной организации Amnesty International.

Этот отчёт важен, поскольку демонстрирует, что хотя устройства Cellebrite обычно предназначены для взлома или извлечения данных с телефонов, к которым у властей есть физический доступ, они также могут использоваться для последующей установки активных систем слежки. В ряде случаев телефоны заражались вредоносным ПО, а затем возвращались их владельцам. Amnesty также сообщает, что совместно с исследователями Google обнаружила уязвимость, распространённую среди множества Android-телефонов, которую Cellebrite использовала в своих целях. Компания Qualcomm, чьи чипы были затронуты, уже устранила эту уязвимость. Кроме того, по словам Amnesty, Google дистанционно удалила шпионское ПО с заражённых устройств.

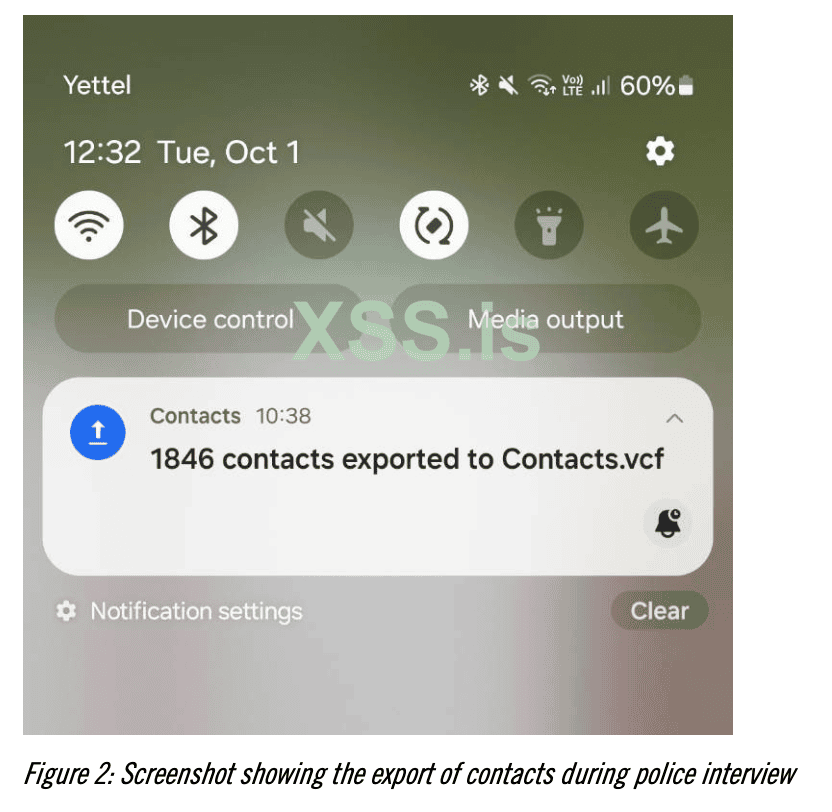

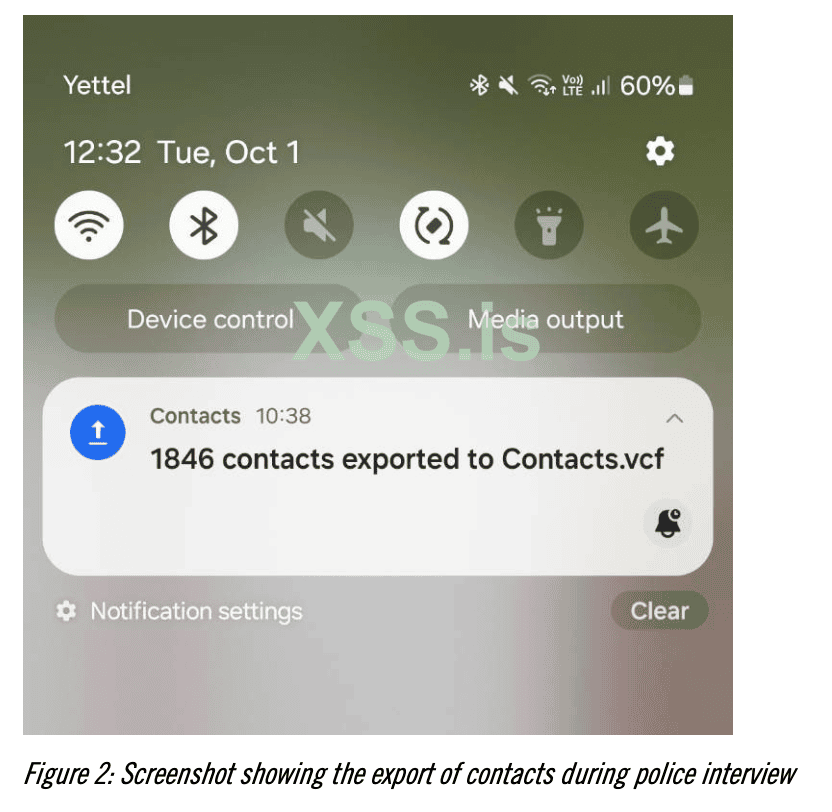

«Меня беспокоит поведение полиции во время инцидента, особенно то, как они изъяли/извлекли данные с моего мобильного телефона без соблюдения законных процедур. Тот факт, что они извлекли 1,6 ГБ данных с моего телефона, включая личную, семейную и деловую информацию, а также сведения о наших коллегах и людях, выступающих в роли "источников информации" для журналистских расследований, просто неприемлем», — заявил 404 Media заместитель редактора и журналист сербского издания FAR Славиша Миланов, чей телефон подвергся такому воздействию. Миланов, среди прочего, освещает коррупцию.

Cellebrite — израильская компания, продающая технологии мобильной криминалистики правоохранительным органам и частным компаниям по всему миру. Один из её основных продуктов — UFED, который может поставляться в формате устройства размером с планшет или программного обеспечения для ПК и способен предоставлять доступ к данным, хранящимся на мобильных телефонах. Инструменты Cellebrite часто могут обойти или перебрать пароль на телефоне, что позволяет правоохранителям получить к нему доступ без согласия владельца.

Amnesty сообщает, что её исследование основано на онлайн-интервью, а также на двух поездках в Сербию в сентябре и ноябре, в ходе которых организация опросила 28 представителей гражданского общества по всей стране. Кроме того, эксперты провели судебно-технический анализ телефонов, которые, по подозрению их владельцев, были заражены шпионским ПО или подверглись взлому и извлечению данных, а также изучили документы, связанные с передачей технологий Cellebrite сербским властям.

Расследование началось в 2021 году, когда Amnesty получила несколько сообщений от активистов и журналиста в Сербии о подозрительной активности на их мобильных телефонах после встреч с сербскими правоохранителями. По крайней мере в двух случаях люди обращались в полицию или встречались с представителями властей, чтобы сообщить о том, что стали жертвами преступления.

Amnesty утверждает, что при судебно-техническом анализе множества устройств было обнаружено «новое, ранее не раскрытое шпионское ПО для Android», которое Amnesty назвало NoviSpy. Руководитель лаборатории информационной безопасности Amnesty, Доннха О’Кервайлл, сообщил 404 Media, что организация не знает, как сербские власти называют это ПО, поэтому дала ему имя «Novi» («новый» по-сербски).

Amnesty заявляет, что сербские власти либо сами разработали NoviSpy, либо приобрели его. Полиция устанавливает NoviSpy на телефоны во время задержания, допроса или ареста представителей гражданского общества, отмечает Amnesty. В ряде случаев, по словам организации, подобные задержания или допросы, по-видимому, были организованы специально с целью заразить устройство.

В случае с Милановым он рассказал 404 Media, что в феврале вместе с коллегой, главным редактором FAR Петаром Виденовым, ехал в город Пирот на юго-востоке Сербии. Около 10:50 утра их остановила дорожная полиция и потребовала удостоверения личности. По словам Миланова, полицейские одновременно разговаривали по телефону. Они заявили, что Миланову нужно «пройти проверку на психоактивные вещества».

В отделении полиции у Миланова потребовали выключить телефон Xiaomi Redmi Note 10S и сдать все личные вещи. Кроме телефона, Миланов отдал свой кошелёк, ключи и табак. По данным Amnesty, он не предоставил полиции код разблокировки телефона. Миланов говорит, что его проверили на алкоголь и наркотики, и оба теста дали отрицательный результат.

Спустя более часа после остановки, Миланов спросил у одного из полицейских: «Что происходит, мы закончили? Мне нужно ехать по делам в Пирот». Офицер ответил, что ждут «начальника», и вышел из комнаты, чтобы сделать несколько телефонных звонков. «В какой-то момент я слышу, как он говорит по телефону: "Он отрицательный, я больше не могу его удерживать"», — вспоминает Миланов. После этого ещё двое сотрудников в гражданской одежде допросили Миланова в другом здании о его журналистской деятельности и финансировании издания FAR, говорится в отчёте Amnesty. В конце концов власти вернули Миланову его вещи, и он был отпущен. Позже он заметил странности в работе своего телефона: отключенный мобильный интернет и Wi-Fi, а также аномально высокое потребление батареи некоторыми приложениями. По его словам, он воспользовался приложением Stay Free, отслеживающим активность телефона, которое показало, что многие приложения были активны, пока устройство находилось у полиции.

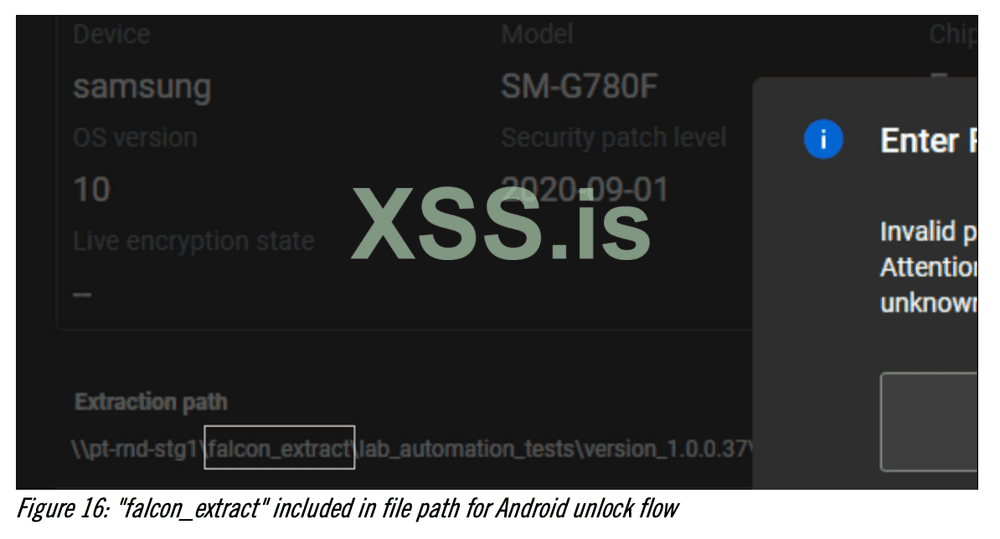

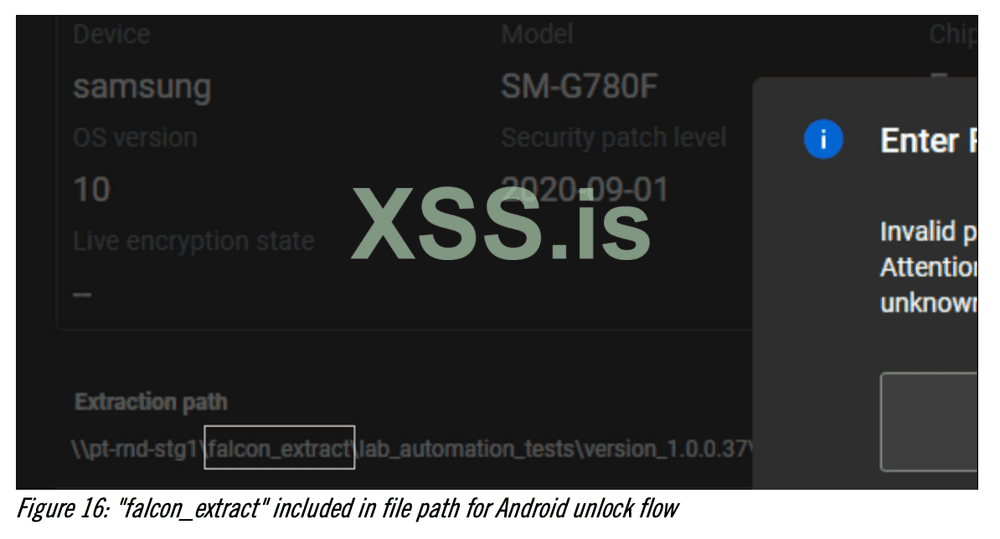

На тот момент Миланов не знал, что власти использовали инструмент Cellebrite для взлома его телефона, следует из судебно-технического анализа Amnesty. Анализ обнаружил на устройстве бинарный файл Cellebrite под названием «falcon». «Amnesty International полагает, что система Cellebrite UFED позволила сербским властям подобрать или обойти код блокировки телефона и установить на устройство шпионское ПО. Последующие следы файла Cellebrite falcon указывают на проведение извлечения данных при помощи UFED после первоначального взлома и установки NoviSpy», — говорится в отчёте. Amnesty отмечает, что нашла и другие случаи применения Cellebrite для разблокировки телефонов перед установкой NoviSpy.

NoviSpy представлен в виде двух приложений, которые власти устанавливают на целевое устройство: «com.serv.services» и «com.accesibilityservice». Первое может собирать журналы вызовов, контакты, текстовые сообщения и записывать звук через микрофон телефона. Второе может незаметно делать скриншоты экрана, отмечает Amnesty.

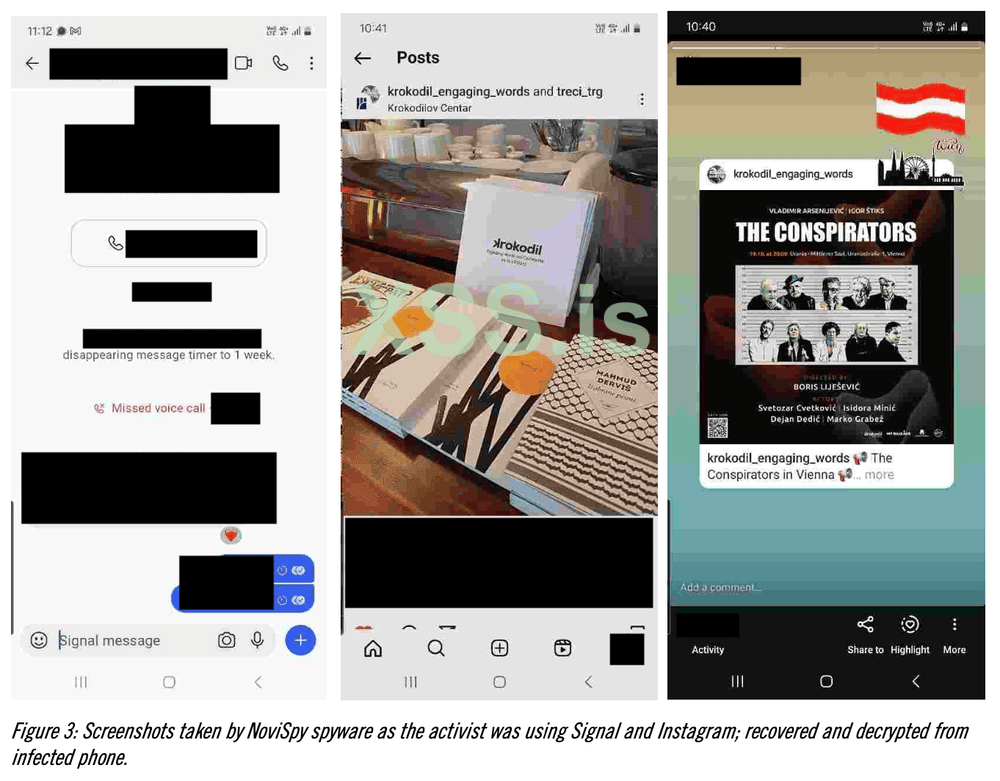

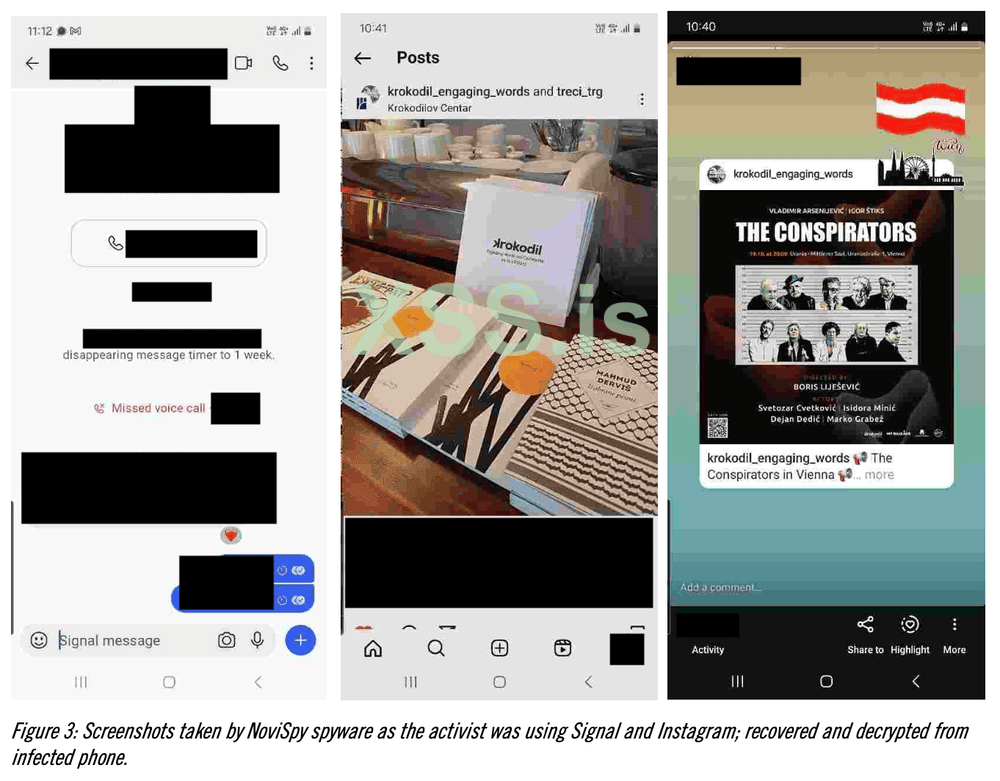

В одном случае исследователи Amnesty обнаружили, что проверяемый ими Samsung Galaxy S24+ всё ещё был заражён, и им удалось восстановить логи слежки и скриншоты, хранящиеся на устройстве. NoviSpy был настроен на отправку украденных данных на сервер с IP-адресом 195.178.51.251, отмечает отчёт. Этот IP-адрес входит в узкий диапазон, в котором Citizen Lab ранее выявляла систему FinFisher в 2014 году. Публичный сервер с этим же IP имел имя компьютера «DPRODAN-PC», говорится в отчёте Amnesty.

О’Кервайлл указал на электронное письмо из архива взлома итальянской компании Hacking Team (2015 год), отправленное кем-то из сербского госоператора связи, в котором обсуждалась демонстрация шпионского ПО с тем же именем, что и у ПК, связанного с NoviSpy. Конфигурационный файл NoviSpy также содержит номер телефона, связанный с человеком с таким же именем, отмечает Amnesty.

Среди сделанных скриншотов были зафиксированы сообщения в Signal и WhatsApp, указывается в отчёте. Если устройство, являющееся одним из «концов» в системе сквозного шифрования, заражено вредоносным ПО, то сообщения, которые в других условиях были бы защищены от перехвата, могут стать доступными для злоумышленников.

После того как Amnesty сообщила о NoviSpy в Google, Google смогла удалённо удалить активные инфекции NoviSpy с других Android-устройств, говорится в отчёте. Пресс-секретарь Google подтвердил, что компания сотрудничала с Amnesty. О’Кервайлл отметил: «У меня нет окончательных цифр от Google относительно количества удалённых или обнаруженных инфекций, но мы полагаем, что эти атаки достаточно широко распространены».

Помимо прочего, Amnesty обнаружила уязвимость в Android-устройствах на чипах Qualcomm, затронувшую миллионы телефонов по всему миру. О’Кервайлл сказал, что Amnesty сначала заметила подозрительные строки в журнале ядра, вызванные бинарным файлом Cellebrite falcon. «Эксплойт несколько раз не сработал, и мы смогли увидеть логи от нескольких попыток взлома», — пояснил он. Amnesty заподозрила использование Android-уязвимости нулевого дня и сообщила об этом в Google, которая впоследствии выявила несколько таких уязвимостей. Qualcomm выпустила исправление в октябре 2024 года.

Сербия также потенциально является покупателем ряда систем удалённого шпионажа, таких как FinFisher, Predator и Pegasus от NSO Group.

В ответе Amnesty, включённом в отчёт, Виктор Купер, старший директор по корпоративным коммуникациям Cellebrite, заявил: «Мы выполняем ряд процедур комплексной проверки в области прав человека, прежде чем начать сотрудничество с правоохранительными органами любой страны, а также с другими оборонными или гражданскими ведомствами. У нас также есть независимый комитет по этике и порядочности, который руководит нашим подходом». Он добавил: «Решения цифровой криминалистики Cellebrite лицензируются исключительно для законного использования, требуют ордера или согласия и помогают правоохранительным органам в расследованиях после совершения преступления».

Купер предоставил тот же ответ 404 Media и добавил, что если информация Amnesty подтвердится в ходе расследования Cellebrite, это будет означать нарушение лицензионного соглашения с Сербией. После этого Cellebrite пересмотрит целесообразность дальнейшего сотрудничества с Сербией, являющейся одной из 100 стран-партнёров компании.

В другом заявлении для 404 Media Купер отметил: «Мы благодарны Amnesty International за то, что они обратили внимание на предполагаемое неправомерное использование нашей технологии. Мы серьёзно относимся ко всем обвинениям в возможном злоупотреблении нашими технологиями, противоречащими как прямым, так и подразумеваемым условиям нашего лицензионного соглашения. Мы расследуем утверждения, содержащиеся в этом отчёте. Если они подтвердятся, мы готовы ввести соответствующие санкции, включая прекращение отношений с любыми причастными ведомствами».

Источник: https://www.404media.co/cellebrite-...sts-phone-cops-then-infected-it-with-malware/

Этот отчёт важен, поскольку демонстрирует, что хотя устройства Cellebrite обычно предназначены для взлома или извлечения данных с телефонов, к которым у властей есть физический доступ, они также могут использоваться для последующей установки активных систем слежки. В ряде случаев телефоны заражались вредоносным ПО, а затем возвращались их владельцам. Amnesty также сообщает, что совместно с исследователями Google обнаружила уязвимость, распространённую среди множества Android-телефонов, которую Cellebrite использовала в своих целях. Компания Qualcomm, чьи чипы были затронуты, уже устранила эту уязвимость. Кроме того, по словам Amnesty, Google дистанционно удалила шпионское ПО с заражённых устройств.

«Меня беспокоит поведение полиции во время инцидента, особенно то, как они изъяли/извлекли данные с моего мобильного телефона без соблюдения законных процедур. Тот факт, что они извлекли 1,6 ГБ данных с моего телефона, включая личную, семейную и деловую информацию, а также сведения о наших коллегах и людях, выступающих в роли "источников информации" для журналистских расследований, просто неприемлем», — заявил 404 Media заместитель редактора и журналист сербского издания FAR Славиша Миланов, чей телефон подвергся такому воздействию. Миланов, среди прочего, освещает коррупцию.

Cellebrite — израильская компания, продающая технологии мобильной криминалистики правоохранительным органам и частным компаниям по всему миру. Один из её основных продуктов — UFED, который может поставляться в формате устройства размером с планшет или программного обеспечения для ПК и способен предоставлять доступ к данным, хранящимся на мобильных телефонах. Инструменты Cellebrite часто могут обойти или перебрать пароль на телефоне, что позволяет правоохранителям получить к нему доступ без согласия владельца.

Amnesty сообщает, что её исследование основано на онлайн-интервью, а также на двух поездках в Сербию в сентябре и ноябре, в ходе которых организация опросила 28 представителей гражданского общества по всей стране. Кроме того, эксперты провели судебно-технический анализ телефонов, которые, по подозрению их владельцев, были заражены шпионским ПО или подверглись взлому и извлечению данных, а также изучили документы, связанные с передачей технологий Cellebrite сербским властям.

Расследование началось в 2021 году, когда Amnesty получила несколько сообщений от активистов и журналиста в Сербии о подозрительной активности на их мобильных телефонах после встреч с сербскими правоохранителями. По крайней мере в двух случаях люди обращались в полицию или встречались с представителями властей, чтобы сообщить о том, что стали жертвами преступления.

Amnesty утверждает, что при судебно-техническом анализе множества устройств было обнаружено «новое, ранее не раскрытое шпионское ПО для Android», которое Amnesty назвало NoviSpy. Руководитель лаборатории информационной безопасности Amnesty, Доннха О’Кервайлл, сообщил 404 Media, что организация не знает, как сербские власти называют это ПО, поэтому дала ему имя «Novi» («новый» по-сербски).

Amnesty заявляет, что сербские власти либо сами разработали NoviSpy, либо приобрели его. Полиция устанавливает NoviSpy на телефоны во время задержания, допроса или ареста представителей гражданского общества, отмечает Amnesty. В ряде случаев, по словам организации, подобные задержания или допросы, по-видимому, были организованы специально с целью заразить устройство.

В случае с Милановым он рассказал 404 Media, что в феврале вместе с коллегой, главным редактором FAR Петаром Виденовым, ехал в город Пирот на юго-востоке Сербии. Около 10:50 утра их остановила дорожная полиция и потребовала удостоверения личности. По словам Миланова, полицейские одновременно разговаривали по телефону. Они заявили, что Миланову нужно «пройти проверку на психоактивные вещества».

В отделении полиции у Миланова потребовали выключить телефон Xiaomi Redmi Note 10S и сдать все личные вещи. Кроме телефона, Миланов отдал свой кошелёк, ключи и табак. По данным Amnesty, он не предоставил полиции код разблокировки телефона. Миланов говорит, что его проверили на алкоголь и наркотики, и оба теста дали отрицательный результат.

Спустя более часа после остановки, Миланов спросил у одного из полицейских: «Что происходит, мы закончили? Мне нужно ехать по делам в Пирот». Офицер ответил, что ждут «начальника», и вышел из комнаты, чтобы сделать несколько телефонных звонков. «В какой-то момент я слышу, как он говорит по телефону: "Он отрицательный, я больше не могу его удерживать"», — вспоминает Миланов. После этого ещё двое сотрудников в гражданской одежде допросили Миланова в другом здании о его журналистской деятельности и финансировании издания FAR, говорится в отчёте Amnesty. В конце концов власти вернули Миланову его вещи, и он был отпущен. Позже он заметил странности в работе своего телефона: отключенный мобильный интернет и Wi-Fi, а также аномально высокое потребление батареи некоторыми приложениями. По его словам, он воспользовался приложением Stay Free, отслеживающим активность телефона, которое показало, что многие приложения были активны, пока устройство находилось у полиции.

На тот момент Миланов не знал, что власти использовали инструмент Cellebrite для взлома его телефона, следует из судебно-технического анализа Amnesty. Анализ обнаружил на устройстве бинарный файл Cellebrite под названием «falcon». «Amnesty International полагает, что система Cellebrite UFED позволила сербским властям подобрать или обойти код блокировки телефона и установить на устройство шпионское ПО. Последующие следы файла Cellebrite falcon указывают на проведение извлечения данных при помощи UFED после первоначального взлома и установки NoviSpy», — говорится в отчёте. Amnesty отмечает, что нашла и другие случаи применения Cellebrite для разблокировки телефонов перед установкой NoviSpy.

NoviSpy представлен в виде двух приложений, которые власти устанавливают на целевое устройство: «com.serv.services» и «com.accesibilityservice». Первое может собирать журналы вызовов, контакты, текстовые сообщения и записывать звук через микрофон телефона. Второе может незаметно делать скриншоты экрана, отмечает Amnesty.

В одном случае исследователи Amnesty обнаружили, что проверяемый ими Samsung Galaxy S24+ всё ещё был заражён, и им удалось восстановить логи слежки и скриншоты, хранящиеся на устройстве. NoviSpy был настроен на отправку украденных данных на сервер с IP-адресом 195.178.51.251, отмечает отчёт. Этот IP-адрес входит в узкий диапазон, в котором Citizen Lab ранее выявляла систему FinFisher в 2014 году. Публичный сервер с этим же IP имел имя компьютера «DPRODAN-PC», говорится в отчёте Amnesty.

О’Кервайлл указал на электронное письмо из архива взлома итальянской компании Hacking Team (2015 год), отправленное кем-то из сербского госоператора связи, в котором обсуждалась демонстрация шпионского ПО с тем же именем, что и у ПК, связанного с NoviSpy. Конфигурационный файл NoviSpy также содержит номер телефона, связанный с человеком с таким же именем, отмечает Amnesty.

Среди сделанных скриншотов были зафиксированы сообщения в Signal и WhatsApp, указывается в отчёте. Если устройство, являющееся одним из «концов» в системе сквозного шифрования, заражено вредоносным ПО, то сообщения, которые в других условиях были бы защищены от перехвата, могут стать доступными для злоумышленников.

После того как Amnesty сообщила о NoviSpy в Google, Google смогла удалённо удалить активные инфекции NoviSpy с других Android-устройств, говорится в отчёте. Пресс-секретарь Google подтвердил, что компания сотрудничала с Amnesty. О’Кервайлл отметил: «У меня нет окончательных цифр от Google относительно количества удалённых или обнаруженных инфекций, но мы полагаем, что эти атаки достаточно широко распространены».

Помимо прочего, Amnesty обнаружила уязвимость в Android-устройствах на чипах Qualcomm, затронувшую миллионы телефонов по всему миру. О’Кервайлл сказал, что Amnesty сначала заметила подозрительные строки в журнале ядра, вызванные бинарным файлом Cellebrite falcon. «Эксплойт несколько раз не сработал, и мы смогли увидеть логи от нескольких попыток взлома», — пояснил он. Amnesty заподозрила использование Android-уязвимости нулевого дня и сообщила об этом в Google, которая впоследствии выявила несколько таких уязвимостей. Qualcomm выпустила исправление в октябре 2024 года.

Сербия также потенциально является покупателем ряда систем удалённого шпионажа, таких как FinFisher, Predator и Pegasus от NSO Group.

В ответе Amnesty, включённом в отчёт, Виктор Купер, старший директор по корпоративным коммуникациям Cellebrite, заявил: «Мы выполняем ряд процедур комплексной проверки в области прав человека, прежде чем начать сотрудничество с правоохранительными органами любой страны, а также с другими оборонными или гражданскими ведомствами. У нас также есть независимый комитет по этике и порядочности, который руководит нашим подходом». Он добавил: «Решения цифровой криминалистики Cellebrite лицензируются исключительно для законного использования, требуют ордера или согласия и помогают правоохранительным органам в расследованиях после совершения преступления».

Купер предоставил тот же ответ 404 Media и добавил, что если информация Amnesty подтвердится в ходе расследования Cellebrite, это будет означать нарушение лицензионного соглашения с Сербией. После этого Cellebrite пересмотрит целесообразность дальнейшего сотрудничества с Сербией, являющейся одной из 100 стран-партнёров компании.

В другом заявлении для 404 Media Купер отметил: «Мы благодарны Amnesty International за то, что они обратили внимание на предполагаемое неправомерное использование нашей технологии. Мы серьёзно относимся ко всем обвинениям в возможном злоупотреблении нашими технологиями, противоречащими как прямым, так и подразумеваемым условиям нашего лицензионного соглашения. Мы расследуем утверждения, содержащиеся в этом отчёте. Если они подтвердятся, мы готовы ввести соответствующие санкции, включая прекращение отношений с любыми причастными ведомствами».

Источник: https://www.404media.co/cellebrite-...sts-phone-cops-then-infected-it-with-malware/