Исследователи в области кибербезопасности предупредили о новой мошеннической кампании, использующей фальшивые приложения для видеоконференций для распространения стилера под названием Realst. Мошенники нацелены на людей, работающих в Web3, маскируя свои действия под фальшивые деловые встречи.

«Злоумышленники, стоящие за этим вредоносным ПО, создали фальшивые компании с использованием искусственного интеллекта, чтобы повысить их легитимность», — сказала исследователь Cado Security Тара Голд. «Компания связывается с жертвами, предлагая им провести видеозвонок, после чего пользователь должен скачать приложение для встречи с сайта, который на самом деле является инфостилером Realst».

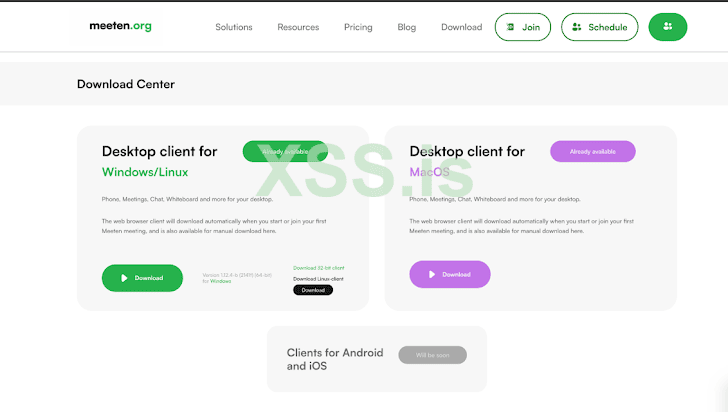

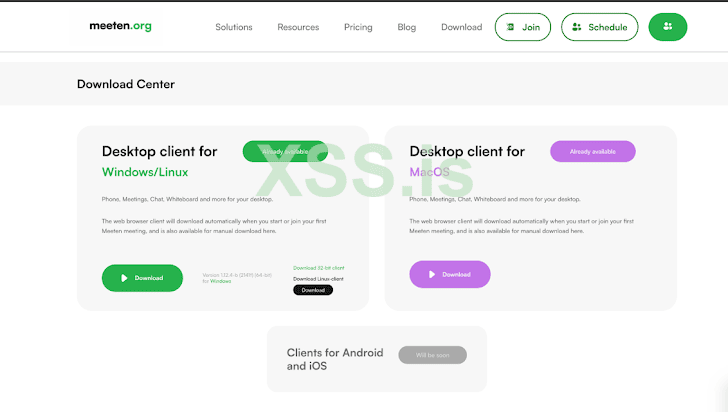

Эта активность была названа Meeten в честь используемых злоумышленниками имен для фальшивых сайтов, таких как Clusee, Cuesee, Meeten, Meetone и Meetio.

Атаки заключаются в том, что злоумышленники обращаются к потенциальным жертвам в Telegram, предлагая обсудить инвестиционную возможность, и призывают присоединиться к видеозвонку через одну из сомнительных платформ. Попавшие на сайт пользователи получают запрос на скачивание версии для Windows или macOS в зависимости от используемой операционной системы.

После установки и запуска на macOS пользователи видят сообщение, в котором говорится: «Текущая версия приложения несовместима с вашей версией macOS», и предлагается ввести системный пароль, чтобы приложение заработало как положено.

Это достигается с помощью техники osascript, которая использовалась рядом семейств воришек для macOS, таких как Atomic macOS Stealer, Cuckoo, MacStealer, Banshee Stealer и Cthulhu Stealer. Конечной целью атаки является кража различных типов конфиденциальных данных, включая данные из криптовалютных кошельков, и передача их на удалённый сервер.

Вредоносное ПО также может украсть учётные данные Telegram, банковскую информацию, данные из iCloud Keychain и файлы cookie браузеров, таких как Google Chrome, Microsoft Edge, Opera, Brave, Arc, Cốc Cốc и Vivaldi.

Фальшивые приложения для видеоконференций

Версия приложения для Windows представляет собой файл Nullsoft Scriptable Installer System (NSIS), подписанный вероятно украденной настоящей подписью от Brys Software Ltd. В установщике встроено приложение на Electron, которое настроено для загрузки исполнимого файла стилякера, основанного на Rust, с домена, контролируемого злоумышленниками.

«Злоумышленники всё чаще используют ИИ для создания контента для своих кампаний», — сказала Голд. «Использование ИИ позволяет им быстро создавать реалистичный контент для сайтов, что добавляет легитимности их мошенничествам и затрудняет обнаружение подозрительных сайтов».

Это не первый случай, когда фальшивые бренды программного обеспечения для встреч используются для распространения вредоносных программ. В марте этого года лаборатории Jamf Threat Labs обнаружили поддельный сайт meethub[.]gg, распространяющий вирус, схожий с Realst.

В июне Recorded Future рассказали о кампании, получившей название markopolo, которая нацеливалась на пользователей криптовалют, предлагая фальшивое виртуальное программное обеспечение для встреч, чтобы опустошить их кошельки с помощью кражи данных, используя такие программы как Rhadamanthys, Stealc и Atomic.

Это развитие событий происходит на фоне того, как злоумышленники, стоящие за вредоносным ПО Banshee Stealer для macOS, прекратили свою деятельность после утечки исходного кода. Причины утечки пока не ясны. Вредоносное ПО рекламировалось на форумах киберпреступности по подписке за $3 000 в месяц.

Кроме того, появляются новые семьи программ-вредителей, такие как Fickle Stealer, Wish Stealer, Hexon Stealer и Celestial Stealer, в то время как пользователи и компании, ищущие пиратское ПО и инструменты ИИ, становятся мишенью для RedLine Stealer и Poseidon Stealer.

«Атаки в рамках этой кампании явно нацелены на организации русскоязычных предпринимателей, использующих программное обеспечение для автоматизации бизнес-процессов», — отметили специалисты Kaspersky по поводу кампании RedLine Stealer.

«Злоумышленники, стоящие за этим вредоносным ПО, создали фальшивые компании с использованием искусственного интеллекта, чтобы повысить их легитимность», — сказала исследователь Cado Security Тара Голд. «Компания связывается с жертвами, предлагая им провести видеозвонок, после чего пользователь должен скачать приложение для встречи с сайта, который на самом деле является инфостилером Realst».

Эта активность была названа Meeten в честь используемых злоумышленниками имен для фальшивых сайтов, таких как Clusee, Cuesee, Meeten, Meetone и Meetio.

Атаки заключаются в том, что злоумышленники обращаются к потенциальным жертвам в Telegram, предлагая обсудить инвестиционную возможность, и призывают присоединиться к видеозвонку через одну из сомнительных платформ. Попавшие на сайт пользователи получают запрос на скачивание версии для Windows или macOS в зависимости от используемой операционной системы.

После установки и запуска на macOS пользователи видят сообщение, в котором говорится: «Текущая версия приложения несовместима с вашей версией macOS», и предлагается ввести системный пароль, чтобы приложение заработало как положено.

Это достигается с помощью техники osascript, которая использовалась рядом семейств воришек для macOS, таких как Atomic macOS Stealer, Cuckoo, MacStealer, Banshee Stealer и Cthulhu Stealer. Конечной целью атаки является кража различных типов конфиденциальных данных, включая данные из криптовалютных кошельков, и передача их на удалённый сервер.

Вредоносное ПО также может украсть учётные данные Telegram, банковскую информацию, данные из iCloud Keychain и файлы cookie браузеров, таких как Google Chrome, Microsoft Edge, Opera, Brave, Arc, Cốc Cốc и Vivaldi.

Фальшивые приложения для видеоконференций

Версия приложения для Windows представляет собой файл Nullsoft Scriptable Installer System (NSIS), подписанный вероятно украденной настоящей подписью от Brys Software Ltd. В установщике встроено приложение на Electron, которое настроено для загрузки исполнимого файла стилякера, основанного на Rust, с домена, контролируемого злоумышленниками.

«Злоумышленники всё чаще используют ИИ для создания контента для своих кампаний», — сказала Голд. «Использование ИИ позволяет им быстро создавать реалистичный контент для сайтов, что добавляет легитимности их мошенничествам и затрудняет обнаружение подозрительных сайтов».

Это не первый случай, когда фальшивые бренды программного обеспечения для встреч используются для распространения вредоносных программ. В марте этого года лаборатории Jamf Threat Labs обнаружили поддельный сайт meethub[.]gg, распространяющий вирус, схожий с Realst.

В июне Recorded Future рассказали о кампании, получившей название markopolo, которая нацеливалась на пользователей криптовалют, предлагая фальшивое виртуальное программное обеспечение для встреч, чтобы опустошить их кошельки с помощью кражи данных, используя такие программы как Rhadamanthys, Stealc и Atomic.

Это развитие событий происходит на фоне того, как злоумышленники, стоящие за вредоносным ПО Banshee Stealer для macOS, прекратили свою деятельность после утечки исходного кода. Причины утечки пока не ясны. Вредоносное ПО рекламировалось на форумах киберпреступности по подписке за $3 000 в месяц.

Кроме того, появляются новые семьи программ-вредителей, такие как Fickle Stealer, Wish Stealer, Hexon Stealer и Celestial Stealer, в то время как пользователи и компании, ищущие пиратское ПО и инструменты ИИ, становятся мишенью для RedLine Stealer и Poseidon Stealer.

«Атаки в рамках этой кампании явно нацелены на организации русскоязычных предпринимателей, использующих программное обеспечение для автоматизации бизнес-процессов», — отметили специалисты Kaspersky по поводу кампании RedLine Stealer.