Пожалуйста, обратите внимание, что пользователь заблокирован

Компания ThreatFabric выявила новую, ранее не встречавшуюся тактику обналичивания средств, названную как «Ghost Tap», которую киберпреступники используют для украденных данных кредитных карт, связанных с мобильными платежными сервисами, такими как Google Pay и Apple Pay. Этот метод включает в себя ретрансляцию трафика NFC (Near Field Communication) для проведения транзакций анонимно и в больших масштабах. Киберпреступники используют такие инструменты, как NFCGate, для передачи трафика NFC между устройством с украденной картой и терминалом в точке продаж, что позволяет им совершать покупки без физического присутствия в этом месте. Эта тактика ставит перед финансовыми учреждениями серьезные задачи по обнаружению и предотвращению подобных мошеннических действий.

Демонстрация и объяснение

Кража данных кредитной карты: злоумышленник крадет информацию о кредитной карте жертвы и перехватывает OPT-коды с помощью вредоносной программы для Android, которая должна быть уже установлена на устройстве жертвы, или с помощью фишинга.

Регистрация кредитной карты: злоумышленник регистрирует украденную карту с помощью своего смартфона, используя приложение Google Wallet или Apple Pay.

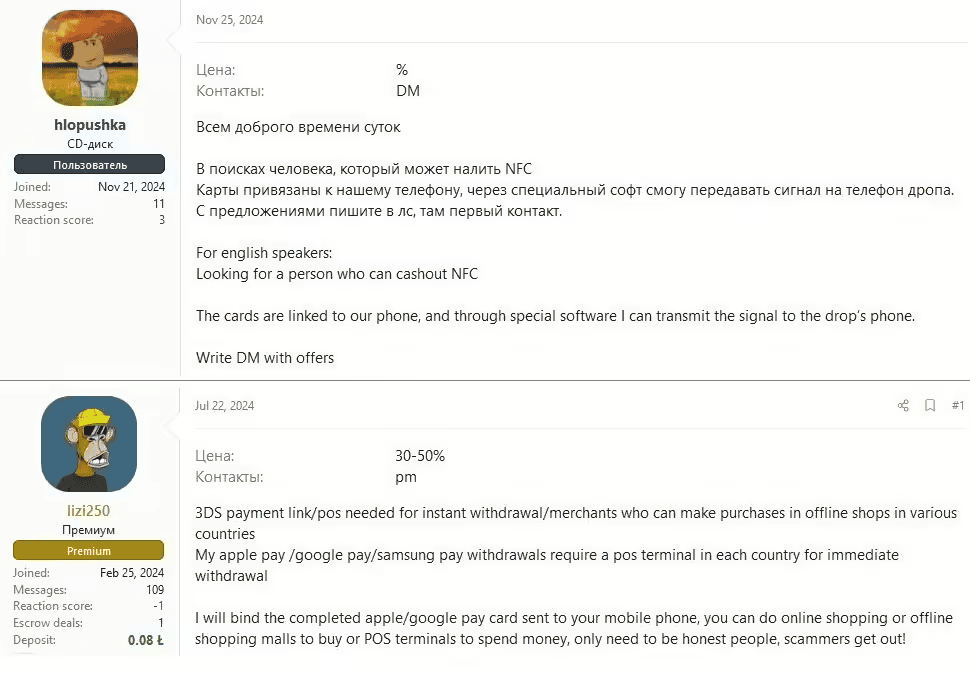

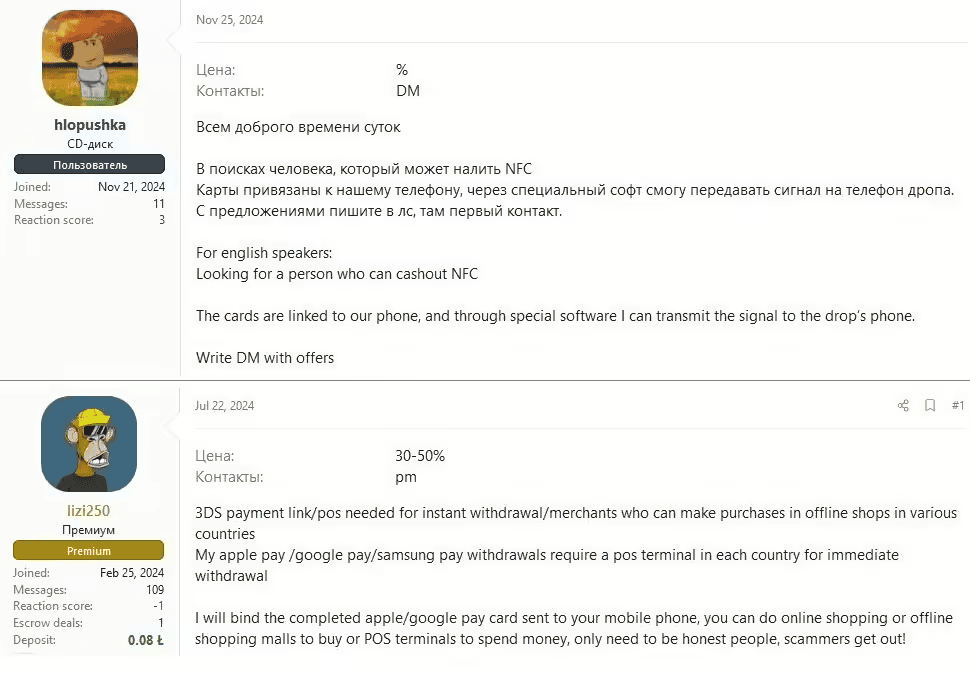

Избежание обнаружения: чтобы скрытья от правоохранительных органов, злоумышленники используют дропов и ретрансляторы трафика NFC.

Использование дропов: Используя посредников (дропов), они выполняют часть своих операций, например обналичивают деньги с украденных карт, чтобы еще больше дистанцироваться от преступления. Дроп может находиться на другом конце света, имея доступ к интернету.

На рисунке ниже вы можете увидеть сообщенияс подпольного форума, где участники ищут дропов.

NFC Relay Attack : в отличие от традиционных методов, Ghost Tap использует атаки с ретрансляцией для использования украденных данных кредитной карты. Это позволяет мошенникам совершать транзакции без наличия физической карты или нахождения рядом с терминалом POS.

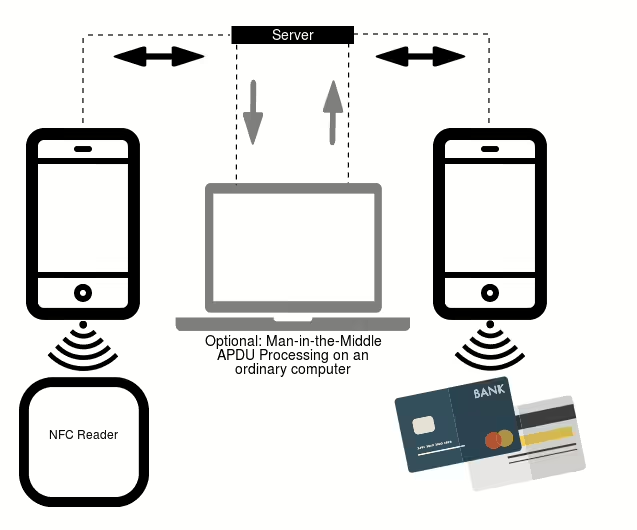

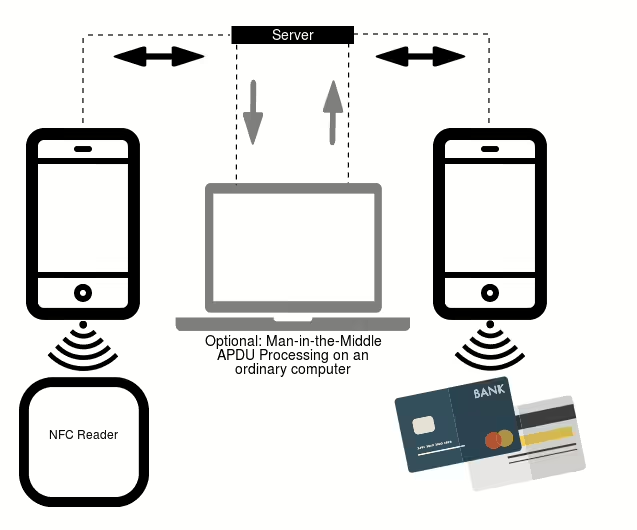

NFCGate : чтобы иметь возможность ретранслировать трафик NFC от злоумышленника, который зарегистрировал данные украденной кредитной карты, к дропу, который может совершать платежи на терминале, они использовали набор инструментов NFCGate, который может многократно пересылать сеанс NFC с устройства злоумышленника к дропу, см. архитектуру NFCGate ниже.

Покупка товаров или возврат наличных: дроп может совершить несанкционированную покупку в терминале на другом конце света и, возможно, получить возврат наличных, если это возможно.

Платежная карта, зарегистрированная в приложении кошелька на устройстве злоумышленника, не запрашивает ввод PIN-кода для бесконтактных платежей сверх порога в рамках авторизации, вместо держателя карты требуется только авторизация владельца устройства. Благодаря этому этот тип атаки эффективно обходит ограничение для бесконтактных платежей без знания PIN-кода.

Подробнее об этом будет рассказано на конференции AVAR 2024.

Обратите внимание на электронные письма, полученные от банка. Когда кредитная карта регистрируется на втором смартфоне, первый смартфон обычно не уведомляется напрямую. Однако эмитент карты или мобильный платежный сервис (например, Google Pay или Apple Pay) может отправить электронное письмо или push-уведомление владельцу счета, чтобы сообщить ему о регистрации нового устройства. Это мера безопасности, призванная предупредить владельца карты о любой потенциальной несанкционированной активности.

Источник:

https://www.mobile-hacker.com/2024/...-stolen-credit-cards-into-cash-without-a-pin/

Как это работает

Эта техника включает в себя несколько новых элементов, которые делают ее особенно опасной:Кража данных кредитной карты: злоумышленник крадет информацию о кредитной карте жертвы и перехватывает OPT-коды с помощью вредоносной программы для Android, которая должна быть уже установлена на устройстве жертвы, или с помощью фишинга.

Регистрация кредитной карты: злоумышленник регистрирует украденную карту с помощью своего смартфона, используя приложение Google Wallet или Apple Pay.

Избежание обнаружения: чтобы скрытья от правоохранительных органов, злоумышленники используют дропов и ретрансляторы трафика NFC.

Использование дропов: Используя посредников (дропов), они выполняют часть своих операций, например обналичивают деньги с украденных карт, чтобы еще больше дистанцироваться от преступления. Дроп может находиться на другом конце света, имея доступ к интернету.

На рисунке ниже вы можете увидеть сообщения

NFC Relay Attack : в отличие от традиционных методов, Ghost Tap использует атаки с ретрансляцией для использования украденных данных кредитной карты. Это позволяет мошенникам совершать транзакции без наличия физической карты или нахождения рядом с терминалом POS.

NFCGate : чтобы иметь возможность ретранслировать трафик NFC от злоумышленника, который зарегистрировал данные украденной кредитной карты, к дропу, который может совершать платежи на терминале, они использовали набор инструментов NFCGate, который может многократно пересылать сеанс NFC с устройства злоумышленника к дропу, см. архитектуру NFCGate ниже.

Покупка товаров или возврат наличных: дроп может совершить несанкционированную покупку в терминале на другом конце света и, возможно, получить возврат наличных, если это возможно.

Обход проверки PIN-кода: Разница между украденной физической картой и картой зарегистрированной в приложении мобильного кошелька

Подводя итог, можно сказать, что с украденной физической платежной картой можно совершать небольшие бесконтактные платежи, которые ограничены банком. Все, что превышает этот порог, требует ввода PIN-кода.Платежная карта, зарегистрированная в приложении кошелька на устройстве злоумышленника, не запрашивает ввод PIN-кода для бесконтактных платежей сверх порога в рамках авторизации, вместо держателя карты требуется только авторизация владельца устройства. Благодаря этому этот тип атаки эффективно обходит ограничение для бесконтактных платежей без знания PIN-кода.

История атак на ретрансляторы NFC

Это уже второй случай NFC-relay используя инструмент NFCGate злоумышленниками в этом году. Впервые задокументированный случай был использован для отправки данных с бесконтактной платежной карты жертвы через смартфон жертвы, на котором была установлена вредоносная программа NGate , на смартфон злоумышленника, который мог снимать деньги в банкомате. Демонстрация визуализирована на видео ниже.Подробнее об этом будет рассказано на конференции AVAR 2024.

Профилактика

Поскольку весь сценарий атаки основан на том факте, что устройство жертвы уже скомпрометировано вредоносным ПО, которое выманивает данные кредитной карты, обязательно устанавливайте приложения только из надежных источников.Обратите внимание на электронные письма, полученные от банка. Когда кредитная карта регистрируется на втором смартфоне, первый смартфон обычно не уведомляется напрямую. Однако эмитент карты или мобильный платежный сервис (например, Google Pay или Apple Pay) может отправить электронное письмо или push-уведомление владельцу счета, чтобы сообщить ему о регистрации нового устройства. Это мера безопасности, призванная предупредить владельца карты о любой потенциальной несанкционированной активности.

Заключение

Ghost Tap позволяет проводить транзакции анонимно и в большем масштабе. Использование таких инструментов, как NFCGate, позволяет передавать трафик NFC между устройством с украденной картой и POS-терминалом, что затрудняет отслеживание. Этот метод создает значительные проблемы для финансовых учреждений в обнаружении и предотвращении таких мошеннических действий. Транзакции кажутся законными, поскольку они обрабатываются через стандартные мобильные платежные сервисы, что затрудняет выявление и блокировку подозрительной активности.Источник:

https://www.mobile-hacker.com/2024/...-stolen-credit-cards-into-cash-without-a-pin/