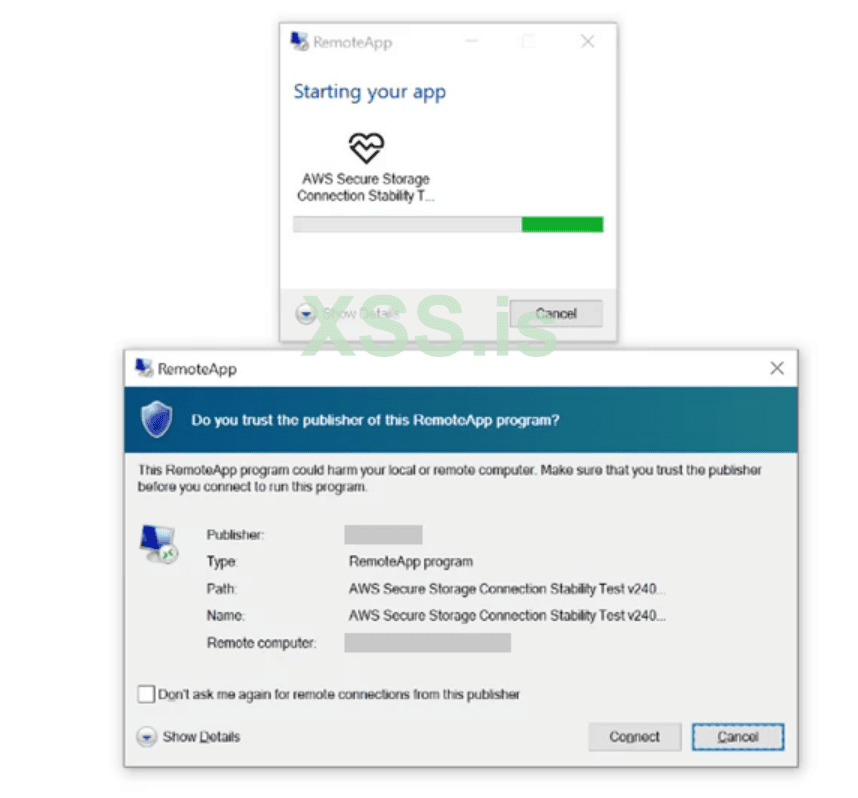

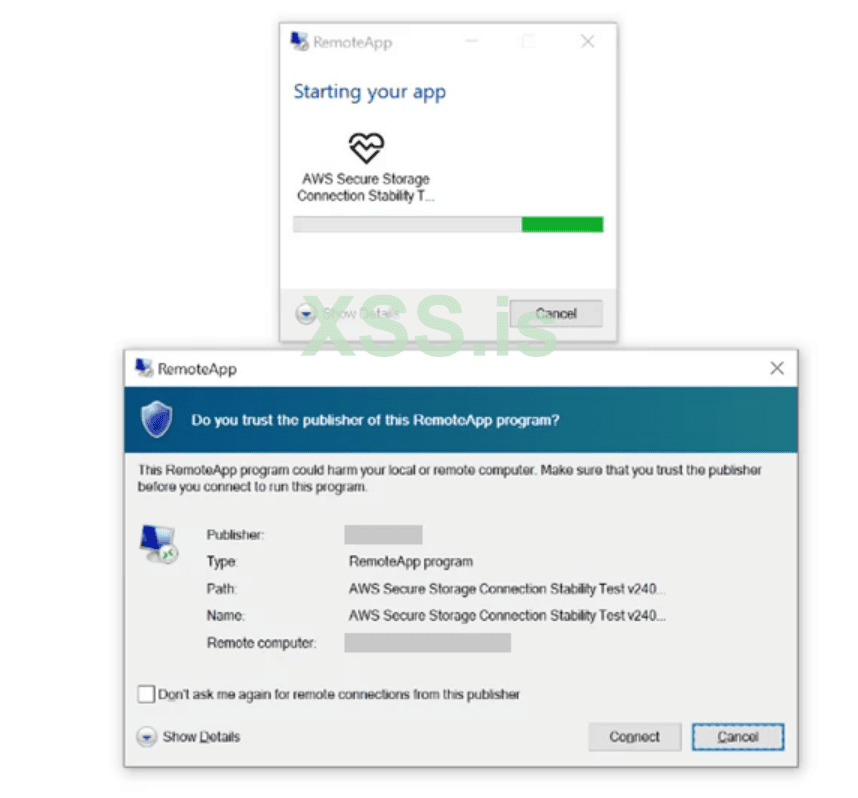

22 октября 2024 года компания Microsoft обнаружила кампанию фишинга, в ходе которой Midnight Blizzard разослала фишинговые письма тысячам пользователей в более чем 100 организациях. Данная рассылка была крайне таргетированной, в ней использовались приманки, замаскированные под Microsoft, Amazon Web Services (AWS), с концепцией Zero Trust. В письмах содержался файл конфигурации протокола удаленного рабочего стола (RDP), подписанный сертификатом LetsEncrypt. Файлы конфигурации RDP (.RDP) содержат автоматические настройки, которые устанавливаются при успешном подключении к серверу RDP. Эти конфигурации распространяют функции и ресурсы локальной системы на удаленный сервер, контролируемый агентом.

В этой кампании вредоносное вложение .RDP содержало несколько конфиденциальных настроек, которые могли привести к значительному раскрытию информации. После того как целевая система была скомпрометирована, она подключалась к серверу, контролируемому агентом, и двунаправленно передавала ресурсы локального устройства целевого пользователя на сервер. Ресурсы, отправленные на сервер, могут включать, в частности, все логические жесткие диски, содержимое буфера обмена, принтеры, подключенные периферийные устройства, аудио (в том числе микрофон), а также функции и средства аутентификации операционной системы Windows, включая смарт-карты. Такой доступ может позволить субъекту угрозы установить вредоносное ПО на локальные диски и подключенные сетевые ресурсы, в частности в папки автозапуска, или установить дополнительные инструменты, такие как трояны удаленного доступа (RAT), для сохранения доступа после закрытия сеанса RDP. Процесс установления RDP-соединения с системой, контролируемой агентом, может также раскрыть учетные данные пользователя, вошедшего в целевую систему.

Источник

В этой кампании вредоносное вложение .RDP содержало несколько конфиденциальных настроек, которые могли привести к значительному раскрытию информации. После того как целевая система была скомпрометирована, она подключалась к серверу, контролируемому агентом, и двунаправленно передавала ресурсы локального устройства целевого пользователя на сервер. Ресурсы, отправленные на сервер, могут включать, в частности, все логические жесткие диски, содержимое буфера обмена, принтеры, подключенные периферийные устройства, аудио (в том числе микрофон), а также функции и средства аутентификации операционной системы Windows, включая смарт-карты. Такой доступ может позволить субъекту угрозы установить вредоносное ПО на локальные диски и подключенные сетевые ресурсы, в частности в папки автозапуска, или установить дополнительные инструменты, такие как трояны удаленного доступа (RAT), для сохранения доступа после закрытия сеанса RDP. Процесс установления RDP-соединения с системой, контролируемой агентом, может также раскрыть учетные данные пользователя, вошедшего в целевую систему.

Источник